基于数据驱动模型的反窃电行为精准取证系统

文小珲,孙煦,张敏,邵美阳,刘志勇

(1.陕西省地方电力(集团)有限公司,陕西 西安 710054;2.威胜信息技术股份有限公司,湖南长沙 410221;3.国网西安供电公司,陕西西安 710054)

电表能够将电力公司和用户联系起来,用户电力使用量能够通过电表记录下来,然后电力公司根据电表数据向用户收取电费[1],而电力计量的准确性是保证电费工作顺利开展的前提。然而,在利益的驱动下,部分人采用不正当手段来窃取电能,这种行为严重损害了电力公司的利益。为此,反窃电一直是电力公司急需解决的难题。

针对上述问题,很多专家和学者提出了自己的意见和建议。例如,文献[2]针对配电台区的窃电行为进行研究,提出了一种反窃电预警方法,采集用户的电表数据,并对其进行插值处理。利用窃电分析算法分析电力数据,将数据与时间进行关联分析,对是否存在窃电行为进行判断。结合判断结果以及关联分析方法提取嫌疑用户特征,以此实现窃电定位、窃电量估计以及反窃电预警。文献[3]以爱尔兰智能电表数据集为基础,利用AdaBoost 算法构建分类器,通过分类器来识别数据中是否存在异常,以达到窃电监测的目的。文献[4]根据各种复杂的窃电行为构建不同的窃电模型,并结合MIC 与CFSFDP 搭建一种窃电检测模型,从而定位窃电用户,实现窃电行为判断[4]。

根据前人研究经验,该文设计了一种基于数据驱动模型的反窃电行为精准取证系统。

1 系统逻辑架构搭建

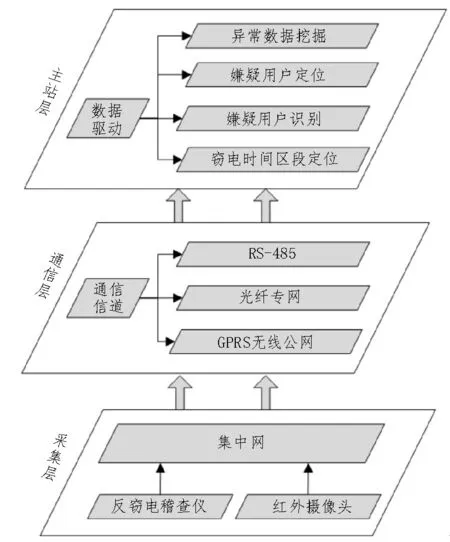

反窃电行为精准取证系统逻辑架构分为三层[5],具体如图1 所示。

图1 系统逻辑架构

顶层是主站层。该层主要负责从采集的数据、图像中获取窃电行为发生的证据,并将其整理与存储到数据库当中,以便为后续有效追责提供参考[6]。

中间是通信层。该层主要负责下层和顶层之间的通信传输。

底层是采集层。该层主要负责采集现场图像以及电表数据,为窃电取证提供基础数据。

2 系统硬件设计

2.1 反窃电稽查仪

反窃电稽查仪是数据采集最重要的硬件,主要放置在集中器的表箱内,通过USB 接口与集中器连接,获取电能表中的各种数据[7]。文中使用的反窃电稽查仪型号为252-100A,具有数据采集记录功能、数据挖掘功能、无线通信功能。

2.2 红外摄像头

红外摄像头与反窃电稽查仪类似,同样布置在现场,主要是对出现在电表箱周围的可疑人员进行监控,拍摄视频图像,并将其作为现场证据,结合用电信息,完成窃电行为取证[8]。之所以选择红外摄像头作为监控设备,是因为红外摄像头不受昏暗环境的影响,能够清晰地拍摄下视频图像。文中使用的红外摄像头型号为L100S4。该设备采用200 万变焦镜头,支持高清画面输出。

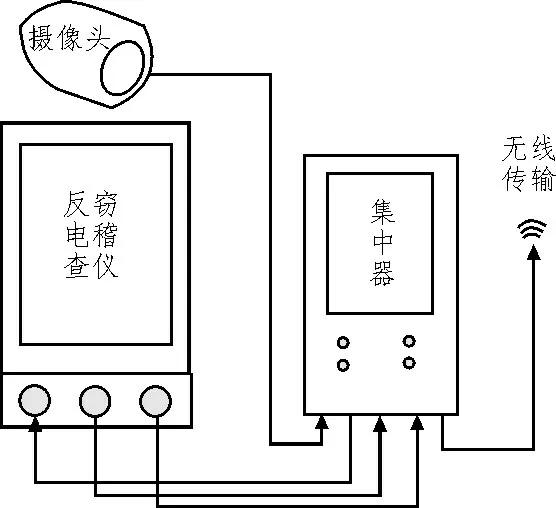

2.3 集中器

文中的集中器[9]与反窃电稽查仪、红外摄像头相连,采集到的用电数据和图像保存在集中器中,集中器再定时把这些数据传给主站。文中使用的集中器型号为ES4100,其接线图如图2 所示。

图2 集中器接线图

集中器的优势如下:

1)内置的无线通信模块,通过RS-485 实现信息的实时传送,保证远距离、跨地区的通信;

2)能耗低,电池容量大,满电的情况下能维持至少一个星期不间断工作;

3)存储容量大,最大达到256 GB,可满足大容量的数据存储需求。

2.4 工业电脑

为实现稽查人员随时取证,将可移动的工业电脑作为数据处理终端,判断是否存在窃电行为[10]。文中使用的工业电脑TQ10S200 尺寸为19 英寸,质量为4.48 kg,便于携带,其具体参数如表1所示。

表1 工业电脑TQ10S200具体参数

3 系统功能模块设计

数据驱动是指在采集大量数据的基础上,对数据进行整合和提炼,以此为依据进行决策和行动,具有包括数据采集、数据处理、数据分析、数据反馈四个步骤[11]。根据数据驱动模型设计系统运行程序,具体包括数据采集处理模块和数据分析取证模块。

3.1 数据驱动下的数据采集处理模块

数据采集处理模块主要是控制反窃电稽查仪和红外摄像头采集基础数据,并对采集到的数据进行预处理,具体过程如下:

步骤1:采集设备接入系统;

步骤2:采集参数设置;

步骤3:反窃电稽查仪采集用电相关数据,红外摄像头启动并录制现场视频图像;

步骤4:判断是否结束,若结束,则数据存入集中器;否则就继续采集;

步骤5:载波传输。

步骤6:用电相关数据缺失填补、降维、标准化;

步骤7:图像灰度化、去噪、增强处理[12]。

3.2 数据驱动下的数据分析取证模块

数据分析取证模块是系统最重要的部分之一,在模块选择不同的数据驱动算法设计四个子程序。下面进行具体分析。

1)数据驱动程序1:反窃电异常数据取证。

步骤1:输入用电相关数据,组成样本集;

步骤2:提取数据特征;

步骤3:设置基学习器类型;

步骤4:构建弱分类器f(x),如下:

式中,An代表分类误差率;Bn(x) 代表基学习器;n代表迭代次数。

步骤5:构建分类器线性组合,结果如下:

步骤6:利用式(2)挖掘反窃电数据,确定是否存在窃电行为,将其作为窃电证据。

2)数据驱动程序2:嫌疑用户定位取证。

步骤1:输入预处理好的用户用电相关数据;

步骤2:计算用电特征相关参量;

步骤3:计算用户窃电嫌疑系数,计算公式如下:

式中,wi代表权值系数;xi代表用户的第i个特征量;m代表特征量数量,这里取值4。

步骤4:对用户窃电嫌疑系数进行排序处理,将排序靠前的用户作为嫌疑用户,以此确定取证目标[13]。

3)数据驱动程序3:窃电时间取证。

步骤1:输入预处理好的用户用电相关数据;

步骤2:提取用电特征相关参量,包括电流不平衡率、电压不平衡率、功率因数以及线损;

步骤3:构造分离窗,得到时刻t对应时间窗的数据矩阵;

步骤4:计算特征值圆环,并计算和记录当前圆环点密度。

步骤5:绘制圆环点密度随时间的变化趋势图。

步骤6:根据曲线突变区间的起始时间点定位窃电时间区段[14]。

4)数据驱动程序4:视频取证。

步骤1:导入预处理后的视频图像;

步骤2:根据窃电时间区段,调取该时间段内的视频图像;

步骤3:对该时间段内出现在视频中的人脸进行排查,并提取人脸特征;

步骤4:根据人脸特征,借助置信网络算法识别用户身份;

步骤5:当用户在嫌疑用户范围内,确定该用户为窃电用户,将异常数据以及视频作为最为直接的证据,完成精准取证[15-16]。

取证完毕,对证据进行整理,对目标人物进行目标性和针对性的追责,完成整个取证系统流程。

4 系统实现与测试

4.1 系统测试样本

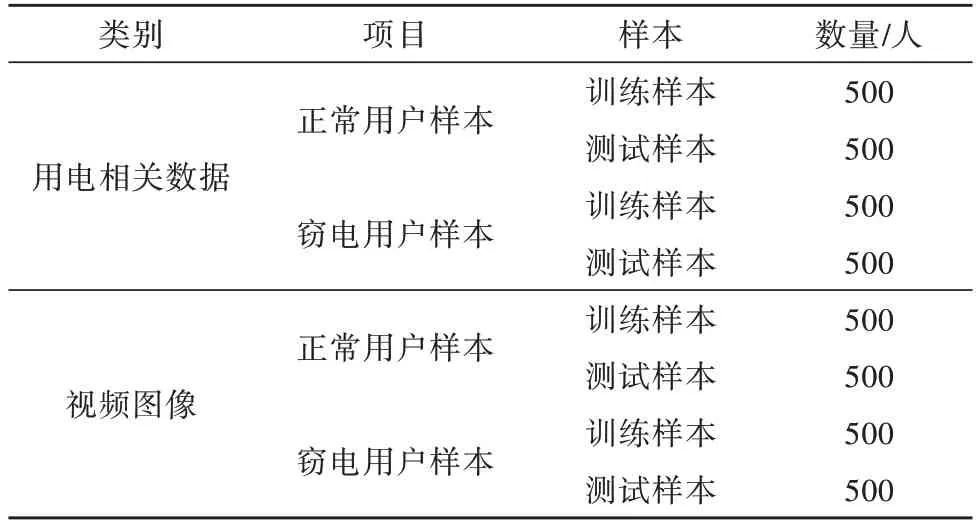

系统测试样本分为两类,一类是用电相关数据,另一类是视频图像。前者选自爱尔兰能源监管委员会的智能电表项目中采集到的数据集,后者选自中国CAS-PEAL人脸数据库。测试样本分布如表2所示。

表2 系统测试样本

4.2 系统测试流程

根据表2给出的数据,系统测试流程如图3所示。

图3 系统测试流程

4.3 功能评价指标

以F1 指数作为系统功能测试的评价指标,其计算公式如下:

其中,

式中,TP 代表真阳性;FP 代表假阳性;FN 代表假阴性。F1 指数取值0~10,越靠近10,表示系统的检测与识别结果越准确。

4.4 系统取证功能测试结果

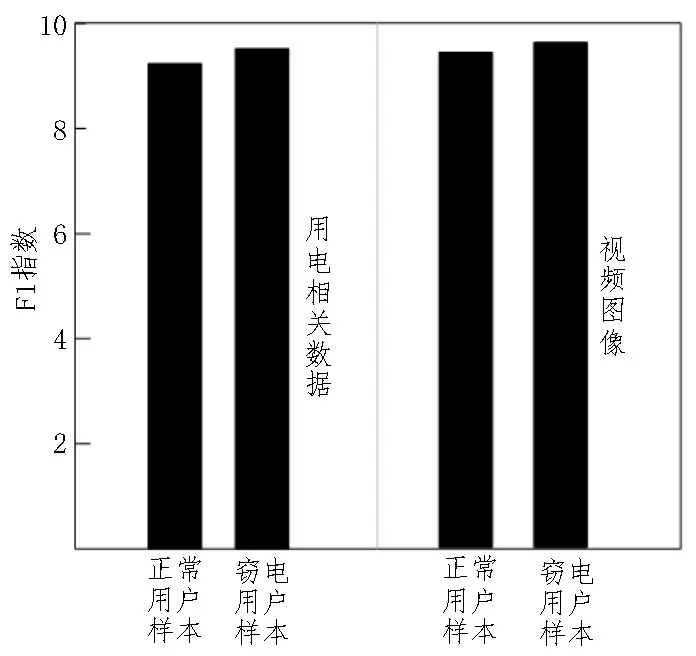

利用所设计系统对所有样本进行取证,得出取证结果,最后根据这些结果统计其F1 指数,结果如图4 所示。

图4 系统取证功能测试结果

从图4 中可以看出,利用所设计系统对窃电用户进行检测与识别后,所得出的F1 值均大于9,比较接近10,说明系统做到了精准取证。

5 结束语

该文设计了一种基于数据驱动模型的反窃电行为精准取证系统。通过采集用户的用电数据以及监控视频来确定窃电嫌疑人,从而进行目标性的取证,以节省取证时间,提高取证效率。最终通过系统测试,证明了系统在取证方面的检测与识别性能均较优。然而,该次测试为仿真测试,缺乏实际应用的检验,因此有待进一步完善。