私有云架构下的信息安全模型分析

胡秀建,朱水源,梁西陈

(宿州职业技术学院 计算机信息系,安徽 宿州 234000)

云计算(Cloud Computing)的广泛推广和应用,给巨大的中国互联网市场注入了新的活力和动力.当前比较知名的基于云计算模式的应用主要有:Google、Yahoo、百度等搜索引擎公司的云搜索,Amazon、EMC等存储方案商提出的云存储,瑞星、趋势、金山等杀毒软件厂商的云安全,以及Salesforce等在线软件服务提供商实现的诸多云服务.云计算作为一种新型计算模型,它将计算任务分布在大量计算机构成的资源池上,使各种应用系统能够根据需要获取计算力、存储空间和各种软件服务[1].每个企业也可以自己搭建或者采用“托管式专用”模式,拥有自己的云,简称企业的私有云.在此“托管式专用”模式中,像Sun、IBM这样的云计算提供商可以安装、配置和运营基础设施,以支持一个公司企业数据中心内的专用云.

云计算技术的发展应用也引起了人们对信息安全问题的担忧.大多数人对云计算的担心与公共云计算有关.把云安全的讨论归结为“公共云不安全,私有云安全”的公式似乎过于简单化.实际上,配置糟糕和管理混乱的私有云是非常容易受到攻击的,而管理妥当和配置合理的公共云能够达到很好的安全性[2].本文重点解析私有云的安全系统框架和应对信息安全问题的措施.

1 企业私有云的特点

1.1 数据安全

数据安全是企业的生命线.任何一个公有云服务商都尽力宣称他们的服务完全安全,但大量的核心数据放在公有云中,难免令企业放心不下.因此,私有云往往成为企业选择的主要方向[3].企业私有云是构筑在防火墙之后的,和公有云相比,就像企业把钱放在自己公司的保险柜里,而不是放在银行的账单上,不用担心自己的钱丢在外面.

1.2 SLA(服务质量)

企业私有云是企业内部构件的安全应用框架,部署在网络防火墙之后,不是将数据集中在云服务商的大型数据中心里[4].因此,在有效的访问控制机制下,能起到很好的防护作用.当企业内部员工访问那些云资源或者云服务时候,能有效地实现网络负载均衡,方便提高资源的利用率,服务质量相对公有云来说会更好.

1.3 有效整合和利用现有软硬件资源

很多公司在搭建云服务平台之前,企业内部已经具有自己的数据中心和相应的软件服务,尤其是一些大公司,他们在企业内部网中已经有了legacy的应用.若在企业内部搭建私有云平台,对他们来说并不用花费巨大的开销.而且,公有云对legacy的支持很一般,使得企业云服务质量并不理想,这与公有云开发的软件平台有关[5].

2 “私有云”安全系统框架

2.1 云安全框架分析

2009年12月17日,云安全联盟(CSA)发布了《云安全指南》[6],介绍了云计算的架构、云计算安全控制模型等.参阅CSA所提及的云安全框架,本文设计了一个更为合理的云安全框架模型,如图1.

云模型分为IaaS、PaaS、SaaS三层.IaaS包括硬件底层设备、虚拟中间层和接口;PasS包括中间层、可编程开发接口等;SaaS包括程序、数据、应用平台等.

图1 CSA提出的云安全控制模型

安全控制模型中,我们需要针对物理硬件、计算和存储、可信计算的软硬件平台、计算机网络通信、信息处理以及应用程序做好应有的安全防范措施.

针对特定的设施和具体的环节,可实施的安全防范措施在合规模型中一一列出.

2.2 私有云安全模型分析

上述介绍的是云安全模型设计.信息安全问题在没提出云概念之前就早已有之,因云计算的大力发展和广泛应用而显得尤为突出.目前存在的关于云计算方面的安全问题其本质和传统的网络信息安全问题没本质的区别,只是在云计算的基础上有所发展,并有愈演愈烈的趋势.不论是公有云还是私有云都面临着诸如此类的安全威胁,主要包括:传统的拒绝服务攻击、API应用程序编程接口安全问题、内部员工的恶意破坏、非法用户对数据库的非法访问、授权用户的超权访问、信息共享技术导致的数据泄露、正常网络服务被劫持、密钥管理机制的不健全导致的账号泄露问题、用户安全防范意识薄弱导致的信息泄露、网络安全基础设施不健全导致的黑客入侵等一系列问题.

云计算的安全问题有着深厚的传统网络信息安全问题的背景,很多IT研究机构诸如Google、IBM、微软等早已开始对云计算安全问题进行研究,国内的趋势科技、联想、瑞星、绿盟科技等也都对云安全问题进行了深入研究和探索.云计算的安全体系的研究重点主要集中在安全架构和具体的解决方案方面,其具体的技术细节包括网络安全技术、应用程序编程接口API、身份验证、加密算法等诸多方面因素[7].综合多方面因素,本文设计了一个较为全面的基于私有云的安全模型,如图2所示.

图2 云计算安全模型框架

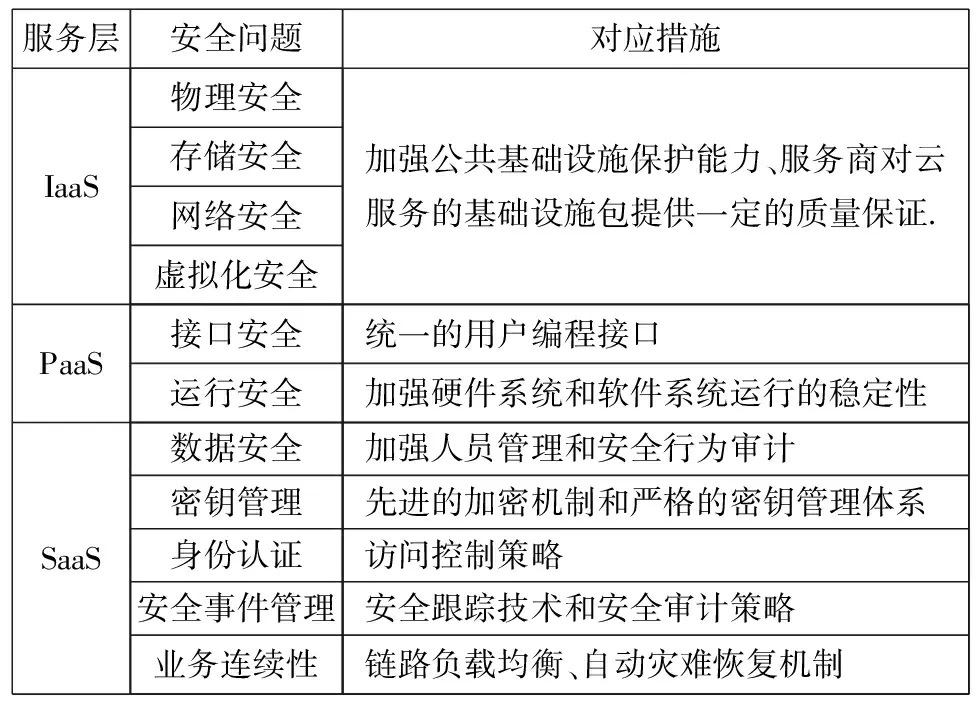

在图2的模型中,按照服务类型分成三种不同的云服务模式即IaaS、PaaS、SaaS.三种模式具有一定的层次关系,服务模式不同,要解决的安全问题也不一样.总的来说,三种模式中安全问题具有向上包含关系,最底层次的IaaS服务模式基本包括PaaS和SaaS模式中的所有安全问题.

3 信息安全的防护

3.1 信息安全防护策略

私有云和公有云一样,需要从以下三个层面做好信息安全防护措施.

(1)IaaS层安全.IaaS即硬件技术设施即服务,主要包括计算机网络基础设施、主机、网络设备、服务器等所有的计算机硬件平台.在IaaS中,它首先是将硬件资源抽象起来,然后将这些硬件资源纳入整个基础设施的逻辑节点中,然后向用户提供一个可统一编程调用的应用程序接口API,让用户通过应用程序对应用程序编程接口API进行调用,以完成物理设备的交互使用.在IaaS层中,关注的安全问题主要包括网络基础设施的物理安全、环境安全、主机安全、主要网络连接设备安全、系统的虚拟化安全等.IaaS的服务提供商需要对IaaS环境提供一些基础的公共安全保障,服务商需要对用户的数据安全或应用安全提供一定程度的安全保证等.对于只提供IaaS服务的云计算服务来说,上层的平台安全和应用安全也应考虑进来.

(2)PaaS层安全.PaaS即平台即服务,主要提供一个可安全运行的平台以及可以和用户交互的编程接口.它是在IaaS基础上增加了一个可以用以开发的API层面,来完成将数据库、堆栈数据等集成在一起完成设备间信息传递和进程间通信的一个平台.PaaS层的安全主要包括接口安全、运行安全以等.

(3)SaaS层安全.按照安全模型的层次来分,SaaS位于最外层.SaaS层中主要是为用户提供应用程序的运行环境.在这个运行环境中,用户能够充分利用云服务所提供的资源和软件服务,体验到云服务便捷高效的服务乐趣,并可与他人进行充分的信息交流而不必关心应用程序的运行过程和底层硬件的工作原理.这一层次的安全问题主要表现为软件的应用环境安全,包括信息保密、数据加密方法、密钥管理机制、身份验证、安全审计、访问控制、安全事件处理、业务连续性等.在云计算的安全事件中,多数的安全事件都发生在SaaS层.

三个层次的安全,最底层的是IaaS,IaaS是基础,PaaS是应用开发框架,SaaS是面向用户提供最直接的服务.三个层次对应的信息保护措施如表1.

为更有效地保障云计算服务的安全性,除了上述提到的一些措施外,还应该结合云计算的特点,在数据的完整性、可用性和高可靠性方面进一步做好信息的安全保密工作,在网络身份认证、加密算法研究、入侵检测、VPN远程安全接入、数据存储等方面加大研究和投入,构建全面的安全防范体系[8].

表1 云计算安全模型框架中安全问题与对策

3.2 目前私有云安全服务技术分析

国内外很多反病毒公司都已经对私有云内部信息安全服务进行了深入的研究,提供一整套私有云安全解决方案.具有代表性的公司如趋势科技、瑞星、诺顿、金山等,都已经设计和部署了以云计算为基础的安全服务体系.以瑞星为例,2012年5月15日,瑞星正式推出了基于最新“私有云”技术的瑞星杀毒软件网络版2012和5S专业级企业信息安全服务,瑞星已经成为国内信息安全领域中唯一可提供软件、硬件和专业服务的整体解决方案的公司.瑞星所提供的信息安全服务,主要归纳为SaaS安全层上.

SaaS也可以理解为安全即服务.瑞星的云安全服务主要有两个功能:一是提供安全服务平台,方便管理软件服务和监控人员操作.二是为企业定制安全服务技术,可以实现对企业内部所有主机的病毒库及时升级、快速查杀病毒、及时发现安全问题并上报管理中心,降低系统资源的占有率.为了实现其功能,瑞星公司采用了如下几项主要技术.

(1)智能动态资源分配技术.智能动态资源分配技术优化了杀毒引擎的核心技术,使其变得更加轻便,突破了传统杀毒软件一次性将病毒库加载到内存中,使用高负荷CPU进行运算的方式,并对病毒库进行了细化,同时优化其存储和加载方式,在杀毒时,实现化整为零、按需加载,从而达到降低资源占用的目的,使更多的老旧电脑也可以流畅运行最先进的杀毒软件.

(2)自定义白名单.企业自定义白名单系统意味着瑞星可以为每个企业提供专属、快速、个性化的解决方案.有效解决企业内部程序、文件、网站的误报问题.全新的企业白名单系统,可实现用户自主在系统中心将文件、网站进行自动录入,通过系统的自动识别、入库,借助瑞星“私有云”技术瞬间将方案分发给所有客户端.

(3)快速自动定位.大型企业在遇到安全问题时,最为头疼的是管理员很难在短时间内定位到具体出现问题的电脑,从而使问题变得更加复杂,延迟解决时间.在新一代瑞星网络版杀毒软件中,增加了第二代身份识别标示,对用户标示进行升级,加入了CPU、主板、硬盘串号、mac地址、微软身份标示等信息,管理员可精确定位每台电脑.

在瑞星新一代企业级整体解决方案中,用户不仅可享受到“私有云”技术带来的安全成果,而且能够得到专业级企业信息安全服务.在企业信息安全领域,瑞星向企业用户提供了信息安全评估服务、信息安全预警服务、信息安全专家服务、信息安全应急响应服务、信息安全培训服务.

4 结语

公有云和私有云相比较,不能说私有云一定比公有云更安全,但是,在信息安全技术不断进步的今天,企业更倾向于搭建一个安全稳定的私有云.文中对私有云信息安全模型进行了分析并提出具体实施方案.此外,还针对企业私有云服务商的信息安全服务案例进行了剖析.

参考文献:

[1]霍峥,孟小峰,徐建良.云计算中面向隐私保护的查询处理技术研究[J].计算机科学与探索,2012,6(5):386-393.

[2]张水平,李纪真,张凤琴,等.基于云计算的数据中心安全体系研究与实现[J].计算机工程与设计,2011,32(12):3965-3979.

[3]汪来富,沈军,金华敏.云计算应用安全研究[J].电信科学,2010(6):67-70.

[4]李健,张笈.PKI在云计算中的应用研究[J].专题研究,2011(8):44-47.

[5]徐刚.云计算与云安全[EJ/OL].信息安全技术,2011,2-3:24-26.

[6]Michael Armbrust et al.Above the Clouds:A Berkeley View of Cloud Computing[EB/OL].2009-02-10.http://www.eecs.berkeley.edu/Pubs/TechRpts/2009/EECS-2009-28.pdf

[7]陈全,邓倩妮.云计算及其关键技术[J].计算机应用,2009(9):2562-2566.

[8]Ernesto Damiani,Davide Pagano.iPrivacy:A Distributed Approach to Privacy on the Cloud[J/OL].International Journal on Advances in Security,2011,4(3&4):185-192. http://www.iariajournals.org/security/sec_v4_n34_2011_paged.pdf