基于关联准则的主瓣航迹欺骗干扰方法

袁 天, 陶建锋, 李兴成

(空军工程大学防空反导学院, 陕西 西安 710051)

0 引 言

现代军事战争中,电子对抗领域已成为敌我双方激烈斗争的阵地,雷达作为核心装备成为攻击和破坏的首要目标。随着军事技术的发展进步,雷达新体制新技术应运而生,作战性能不断提升,单纯的距离、角度、速度假目标欺骗干扰技术已不能满足现代战争的作战需求。航迹欺骗干扰则是结合了上述各项欺骗技术的综合干扰措施[1-7],单机航迹欺骗乃至多机协同干扰[8-20]是当今电子对抗领域亟待研究发展的热点技术。

现有航迹欺骗干扰技术主要利用干扰机对敌方雷达发射具有真实目标运动学特征的干扰信号,来模拟真实目标回波,在雷达终端生成虚假航迹[21]。考虑重点在于如何调制干扰参数,认为只要模拟的假目标符合真实目标特征,就能被雷达所识别,对航迹关联准的考虑相对较少。

本文在此基础上着重考虑以雷达关联准则为参考进行干扰参数的设计及递推,使得预设虚假航迹满足关联准则。由于模拟的假目标点迹符合航迹关联准则,其必定能被雷达检测识别[22],从而达到更为有效的航迹欺骗效果。

1 主瓣航迹欺骗原理

对雷达实施航迹欺骗的目的在于使敌方雷达在我方想定的位置发现虚假的运动目标,而虚假目标则是由我方干扰机向敌方雷达发射具有一定规律的欺骗干扰信号得到的。雷达接收到调制干扰信号后进行处理就会在想定的方位和距离上发现虚假的运动目标,由于干扰信号的逼真性,雷达将无法分辨其是否为虚假目标,从而达到以假替真的目的[23]。其重点在于如何合理地设置虚假目标的空间位置和运动参数,从而使得敌方雷达能够在连续扫描周期内检测到相应的假目标并且各假目标点迹之间符合航迹关联准则,最终在雷达显示器上形成连续逼真的虚假目标航迹,达到欺骗干扰目的。

虚假航迹是由多个虚假点迹序贯构成的,因此关键在于主瓣假目标点迹的确定和实现,图1给出了主瓣航迹欺骗的虚假点迹和虚假航迹的形成原理。

图1 主瓣航迹欺骗原理示意图Fig.1 Schematic diagram of main lobe track deception principle

其主要通过空中平台携带欺骗干扰机,将截获的雷达主瓣信号进行适当的延时转发形成假目标,实现航迹欺骗干扰。干扰机侦察到雷达主瓣信号后,延时一定时间后转发就形成了单个假目标点迹,每一时刻假目标都位于干扰机与雷达连线的延长线上,当干扰机以一定方式运动时,雷达探测到的假目标也发生运动,最终所有点迹所形成的就是具有航迹特征的假目标航线。

由此可见在航迹欺骗过程中假目标点迹的形成是基础,关键则在于各假目标点迹之间是否符合雷达航迹关联准则,这关系其是否能被敌方雷达判定为虚假航迹,因此航迹关联准则是欺骗过程的重点所在。

2 航迹关联准则分析

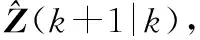

单雷达目标跟踪基本原理框图如图2所示。

图2 目标跟踪原理框图Fig.2 Principle block diagram of target tracking

当雷达探测到目标后,新的点迹录取器提取目标的位置信息,以相应的航迹起始方法进行最初的点迹相关形成初始航迹。而后对新录取的点迹进行预处理并对其与已存在的航迹进行数据互联,互联上的点迹用来更新相应的航迹信息,没有互联上的点迹进行新航迹的起始,如果目标航迹连续多次没有与点迹与其互联,则航迹终止。因此可以看出,跟踪过程的关键技术在于航迹起始与终结、点航数据互联、跟踪滤波,而贯穿其中的就是航迹关联技术。

2.1 点点关联

航迹起始过程就是点迹与点迹相关联的过程,根据多目标跟踪航迹起始相关理论[24],点点关联的关键在于起始波门的形状、尺寸和航迹起始算法,在此为保证一般适用性,选取椭球波门和直观航迹起始法。

2.1.1 椭球波门

Z(k+1)=H(k+1)X(k+1)+W(k+1)

(1)

(2)

S(k+1)=H(k+1)P(k+1|k)H′(k+1)+R(k+1)

(3)

若传感器测得的目标直角坐标系下的转换量测Zc(k+1)满足:

(4)

则称转换量测值Zc(k+1)为候选回波,式(4)称为椭球波门规则。

针对不同γ和量测维数nz,真实转换量测落入波门内的概率PG是不同的,将其定义为

(5)

本文中量测维数取三维,真实转换量测落入波门内的概率PG取0.99,通过查询χ2分布表可得门限参数γ为11.345。

其对应的波门体积为

V=4π/3γ3/2|S(k+1)|1/2

(6)

2.1.2 直观起始法

假定ri(i=1,2,…,N)为N次连续扫描获得的位置观测值,如果这N次扫描中有M个观测值满足以下条件,就认定应当起始一条航迹。

(1) 速度约束:测得的速度值大于某最小值Vmin且小于某最大值Vmax,即

(7)

(2) 加速度约束:测得的加速度值小于某最大值amax,即

(8)

(3) 角度约束:测得的位置矢量之间的夹角小于某一设定值φ0,即

(9)

式中,0<φ0≤π;φ0=π则表示角度不受限制。

2.2 点航关联

上一节对航迹起始问题进行了分析和讨论,解决了点迹与点迹的正确互联问题,而航迹起始后还需要解决点迹与航迹的互联问题。在此主要针对单目标跟踪和数据处理,因此主要介绍针对单目标跟踪问题的最近邻域(nearest neighborhood standard filter, NNSF)算法和概率数据互联算法(probabilistic data algorithm, PDA)并进行对比分析。

2.2.1 NNSF算法

NNSF算法利用先验统计特性估计相关性能,通过跟踪波门初步筛选所得到的回波成为候选回波。其判别条件就是看目标量测值是否满足下式:

(10)

若落入相关波门的量测值只有一个,则该量测值可以被直接用于航迹更新;若有一个以上的回波落入相关波门,此时取统计距离最小的候选回波作为目标回波,也就是在最近邻域标准滤波器中,使新息加权范数

(11)

达到极小的量测,被用于在滤波器中对目标状态进行更新。本方法的优点在于计算简单,缺点在于多目标环境下离目标预测位置最近的候选回波不一定就是目标的真实回波,有可能出现误跟和丢失的现象,因而其只适用于稀疏回波环境中跟踪非机动目标。

2.2.2 PDA算法

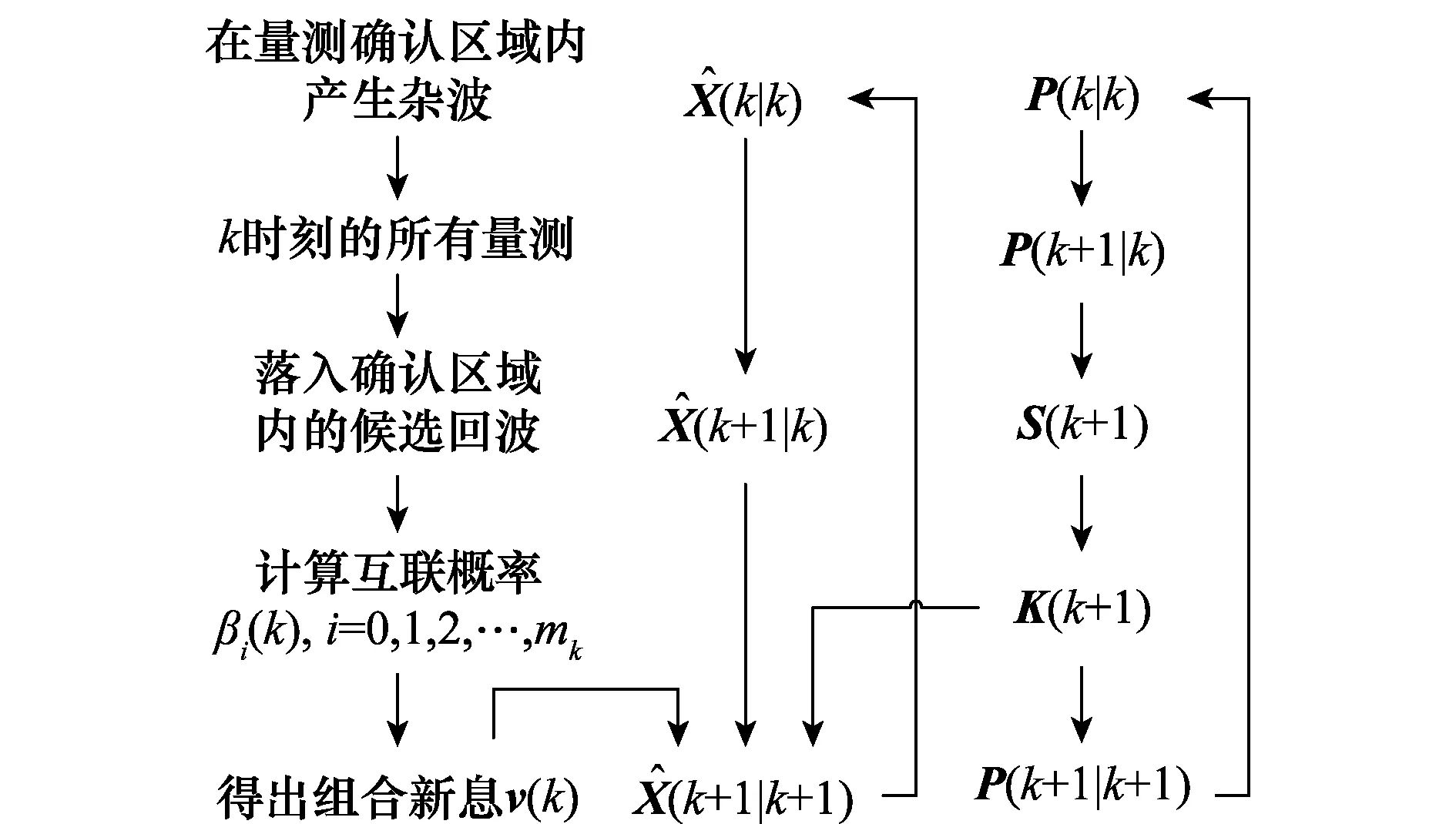

概率数据互联算法考虑了落入波门内的所有候选回波,并根据不同的相关情况计算出各回波来自于目标的概率,然后利用这些概率对相关波门内不同回波进行加权,各候选回波的加权和作为等效回波,相对于NNSF算法的优点在于误跟和丢失目标的概率较小,而且计算量较小。给出PDA的单次循环流程图如图3所示。

图3 概率数据互联算法循环流程图Fig.3 Cyclic flow chart of probabilistic data association algorithm

综上所述,本文所提出的基于关联准则的主瓣航迹欺骗干扰方法中的关联准则应当选取PDA算法,其主要思路是通过模拟实际情况中存在多候选回波的情况,在预设虚假目标点迹的时候不直接设置单个虚假目标点迹,而以实际情况中多候选回波进行计算得出的加权和作为预设的虚假点迹,且新点迹的设置以上述关联准则进行推导,最终得到整条航迹的所有组成点迹,这些点迹均满足关联准则。

干扰机根据预设的所有点迹对接收到的雷达信号进行调制并转发至雷达,由于预设点迹满足关联准则,因此将被雷达所识别并与现有航迹关联上,最终成功实现航迹欺骗。同时除了单目标航迹欺骗以外,还可以以多机实现多个虚假航迹的欺骗效果,从而更加有效地实现占用敌方雷达资源、掩护我方作战的目的。

3 干扰信号调制生成

通过前文分析可知,雷达在对所获取的点迹进行预处理后进行航迹起始和点航关联最终可以得到目标的航迹,其航迹参数主要包括虚假目标点迹的位置、速度和加速度。因此要达到被敌方雷达识别并确认为航迹的目的,我方干扰机就必须在适当的时机施放带有相应干扰参数调制的干扰信号,因此干扰参数的调制和干扰信号的施放是主瓣航迹欺骗干扰能否成功的关键。

3.1 航迹参数获取

要得到干扰机的干扰参数首先就要获得所需模拟的虚假目标的航迹参数,现有的方法基本不考虑航迹关联的影响,认为设计的虚假航迹参数只要符合实际目标的运动规律就一定能被检测识别,在此则利用雷达实际数据处理过程中的互联滤波结果直接作为设计的虚假航迹,进而获得其具体的航迹干扰参数。

3.2 干扰参数分析

以常用的线性调频(linear frequency modulation, LFM)信号为例,定义A为振幅,f0为载波频率,τ为脉冲宽度,μ为调频斜率,μ=B/τ,B为频带宽度,rect(t)表示矩形脉冲,则雷达发射信号为

(12)

则调制之后的干扰信号可表示为

J(t)=krect(t-Δt)*

(13)

式中,k、Δt、fd分别表示对接收到的雷达信号的幅度、时延和多普勒频率调制。

3.2.1 幅度调制分析

根据侦察方程,定义Pt为雷达发射功率,Gt和Gr为雷达发射和接收天线增益,λ为发射信号波长,Gj为干扰机接收天线增益,Rj为干扰机与雷达距离,Rf为假目标与雷达距离,σ为雷达散射截面(radar cross section, RCS ),则干扰机截获的雷达信号功率为

(14)

将干扰信号转发给雷达,则雷达接收到的干扰信号功率为

(15)

式中,K=k2是对干扰信号的幅度调制。

所要模拟的假目标产生的回波功率应为

(16)

因此式(15)与式(16)应当相等,则有

(17)

对其进行化简可得幅度调制参数为

(18)

3.2.2 时延调制分析

定义雷达的脉冲重复周期为TP,且在此假设假目标位于干扰机与雷达连线的延长线上,则时延Δt可以表示为

Δt=2(Rf-Rj)/c,Rf>Rj

(19)

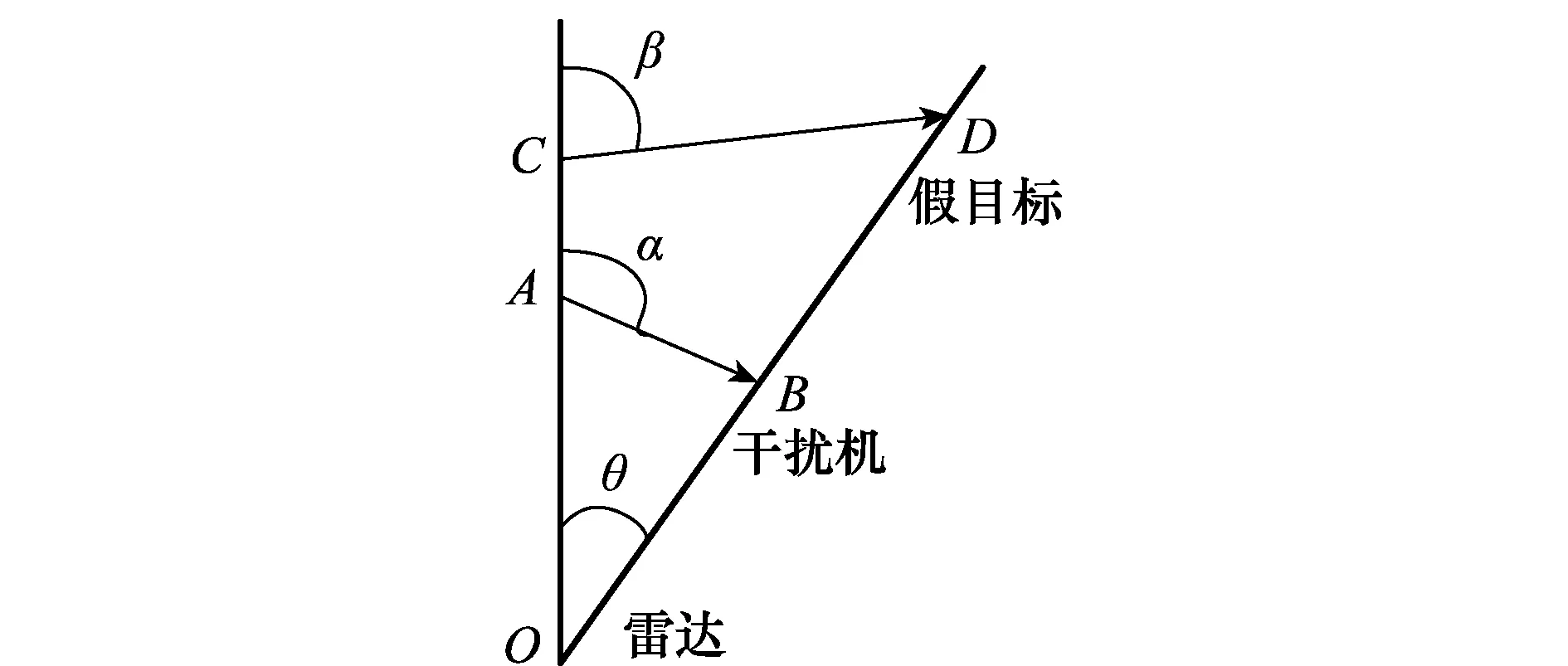

给出雷达、干扰机和假目标的空间关系如图4所示。

图4 空间关系图Fig.4 Spatial relation graph

如图4所示,A和C表示当前干扰机和假目标的位置,B和D表示下一次干扰机和假目标的位置,在此设定各参数如下:

OA=Rj0,OC=Rf0,OB=Rj1,OD=Rf1

CD=d, ∠AOB=∠COD=θ

由前文分析可知,在整个过程中首先得到的是假目标点迹的参数和当前时刻的干扰机位置,即Rf0、Rf1和d是已知的,需要求解的就是下一次干扰时干扰机位置即Rj1。

在ΔCOD中,已知OC、OD和CD,因此通过余弦定理可以求得θ为

(20)

在ΔAOB中,已知OA、θ,在此假设α已知,则有∠OAB=π-α,通过正弦定理可以求得OB即Rj1为

(21)

(22)

将其代入式(19)可得

(23)

从上述过程可以发现,在获得虚假目标航迹的基础上,可以通过递推得到干扰机的运动特征参数,只要在干扰过程中使得干扰机按此方式运动并释放干扰就能形成相应的虚假航迹。

3.2.3 多普勒调制分析

在干扰过程中两次干扰之间的时间间隔设为Δt0,实际情况中假目标可能会做匀变速运动,在此为方便计算,假定其在干扰点处的速度为其在这段时间内匀速运动的速度,因此可以求出假目标和干扰机的运动速度为

(24)

(25)

因此干扰信号的多普勒频率为

(26)

而在进行多普勒调制时,应当考虑到自身多普勒效应的影响,在过程中应将其抵消,因此最终的多普勒调制参数应为

(27)

αmin≤α≤αmax

(28)

在此对其进行随机选取,即

α=αmin+rand×(αmax-αmin)

(29)

4 干扰实施过程设计

根据前文的分析推导,设计主瓣航迹欺骗干扰过程如图5所示,具体实施步骤如下:

步骤1干扰侦察,获得敌方雷达的位置、发射信号形式、波束信号强度和驻留时间等先验信息;

步骤2虚假航迹设定,以第2节提出的相关理论针对敌方雷达设计符合其一般航迹关联准则的虚假航迹,得出虚假航迹、点迹的各项参数;

步骤3参数推导装订,在对干扰机自身状态进行初始化测量的基础上,依据第3节提出的干扰信号调制方法推导干扰机运动参数并进行装订;

步骤4干扰具体实施,首先判定是否为首次干扰,若是,则使用步骤3的初始参数实施首次干扰,而后进行递推计算下次干扰参数;若不是,则使用递推参数释放干扰,直至干扰结束;

步骤5干扰结束,一是由我方下达干扰结束指令,二是干扰机连续多个雷达工作周期为截获雷达波束。

图5 干扰过程流程图Fig.5 Flow chart of interference process

5 仿真实验验证

在前文分析的基础上,在此对整体干扰过程进行仿真实验验证,主要包括符合典型航迹关联准则的虚假航迹的仿真验证、装订相应干扰参数的干扰机运动轨迹的仿真验证以及多干扰机协同干扰多部雷达的效果仿真。

5.1 假目标航迹仿真

现有的航迹欺骗干扰所设定的虚假航迹主要对其速度范围和航向角进行了限定,在此设定虚假航迹为一匀变速运动目标,以虚假航迹起始位置为原点建立三维直角坐标系,取雷达位置为(-50 000,50 000,0),虚假航迹起始点相对于雷达的方位角为315°,其运动情况如表1所示。

表1 虚假航迹运动特征

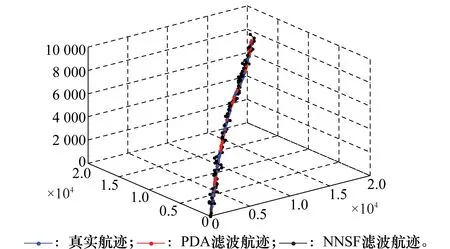

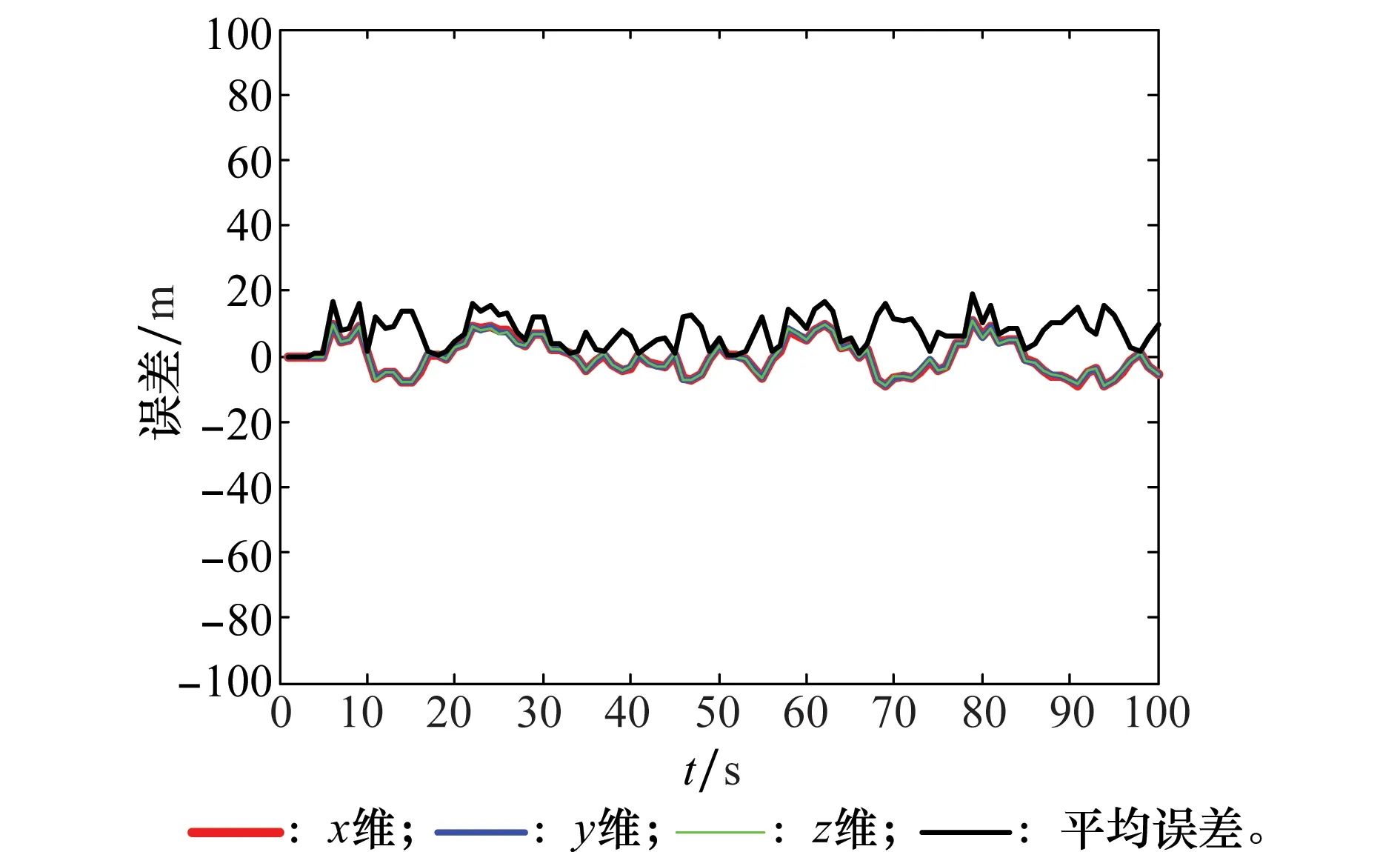

在此分别采用PDA和NNSF两种互联算法对其进行航迹滤波,滤波轨迹如图6所示,其各方向维及整体位置误差计算结果如图7和图8所示。图6中坐标分别表示X、Y、Z方向,单位均为m。

图6 航迹滤波轨迹图Fig.6 Track chart of track filtering

图7 PDA位置误差Fig.7 Position error of PDA

观察图6可以看出,对于同样的真实目标轨迹采用PDA算法比NNSF算法效果要好,对比图7和图8的位置误差也可以看出PDA更优。因此只要预设的虚假航迹满足一般典型的航迹关联准则就能被敌方雷达识别,从而达到欺骗目的。

图8 NNSF位置误差Fig.8 Position error of NNSF

5.2 干扰机航迹仿真

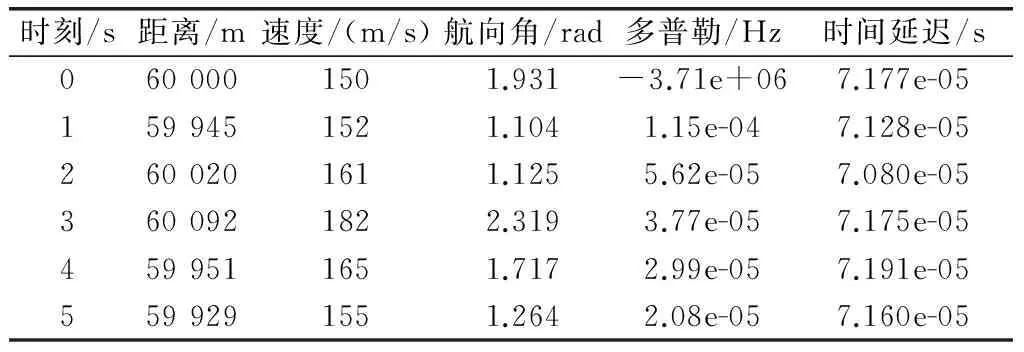

在给出虚假目标航迹的基础上,对干扰机状态进行初始化,在此设定干扰机的初始位置距离雷达60 km,其初始方位角同样为315°。根据预设的虚假航迹的运动参数对干扰机参数进行推导,在此给出其部分初始点的参数如表2所示。

表2 干扰机调制参数

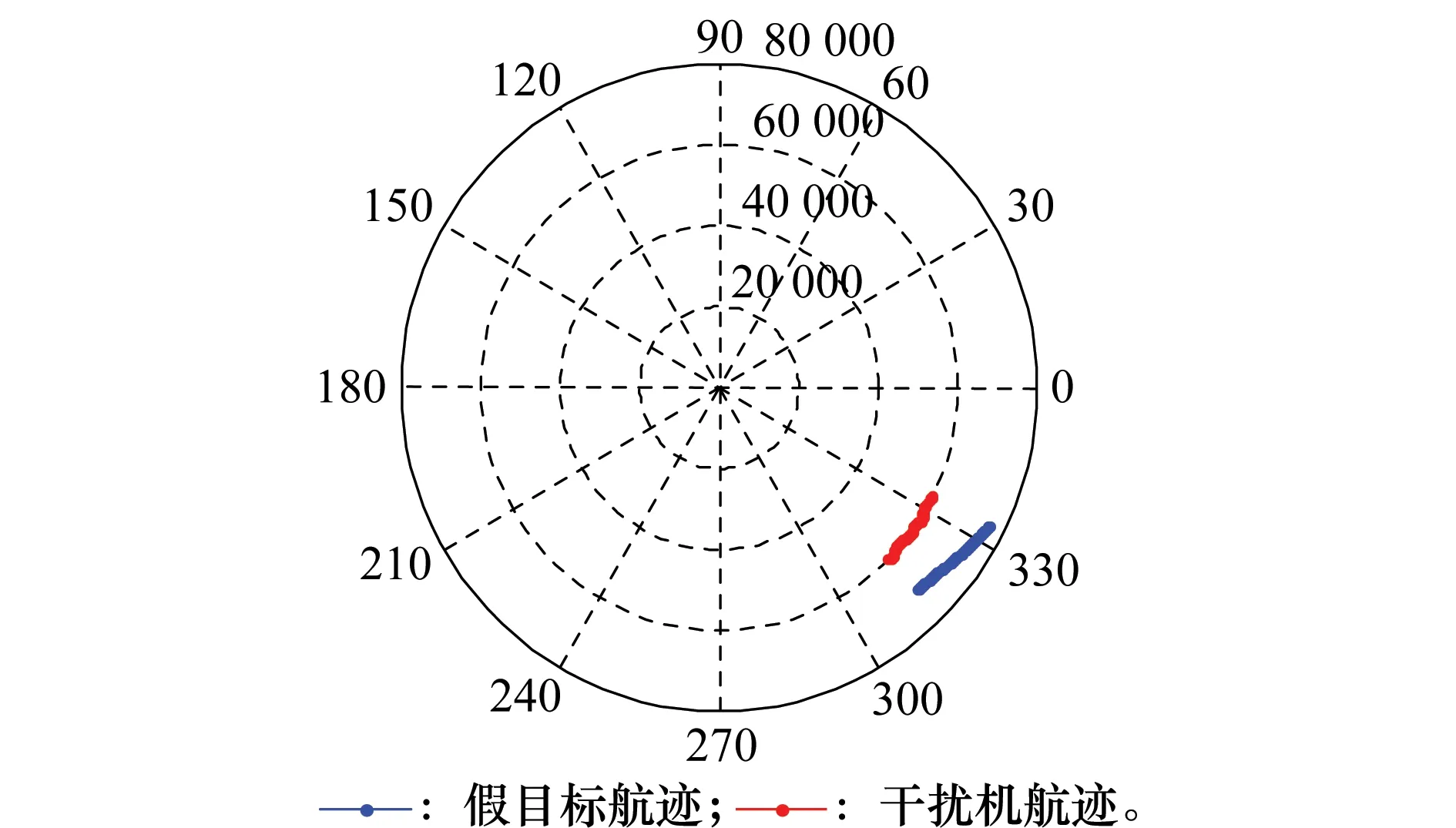

根据表2结果可以看出,通过参数递推可以得出干扰机各个时刻的运动参数,从而可以得出干扰机在整个干扰过程中的点迹,进而得出干扰机运动轨迹,下面给出干扰机发射信号通过雷达数据处理后在平面位置显示器(plan position indicator, PPI)上显示的假目标及干扰机航迹如图9所示。

图9 假目标及干扰机航迹Fig.9 False target and jammer track

由图9可以看出,根据上述方法产生的预设假目标航迹推导而出的干扰机航迹及运动参数是有效的,干扰机按照相应的运动参数进行机动,同时发射经过调制的干扰信号,被雷达接收之后将被雷达关联波门关联,最终能在显示器上形成连续假目标航迹。如携带干扰机的载体为隐身性能较好的小型机甚至无人机,敌方雷达将不能发现干扰机,因此也将获得更好的干扰效果。

5.3 多机协同干扰仿真

前文对单个干扰机欺骗单部雷达的过程进行了分析,给出了欺骗干扰的实施流程,通过仿真实验进行了验证,结果证明其能够达到较好的航迹欺骗干扰效果。而在实际对抗环境中,敌方雷达通常是以组网形式进行工作的,针对组网雷达具有的信息共享性及覆盖范围扩大的特点,现有的通过单部干扰机欺骗多部雷达的工作方式对干扰机性能要求较高。

另一种欺骗干扰方式则是多机协同进行欺骗干扰,在单个干扰机欺骗单部雷达的基础上,将所有干扰机模拟的假目标航迹设定为同一条轨迹[12],在本文中即是要求欺骗流程中第II步中设定的虚假航迹相同,而后各干扰机针对各自对应的雷达按照单个干扰机欺骗单部雷达的流程进行工作,最终组网雷达识别出的将是同一虚假航迹,达到欺骗组网雷达的目的。

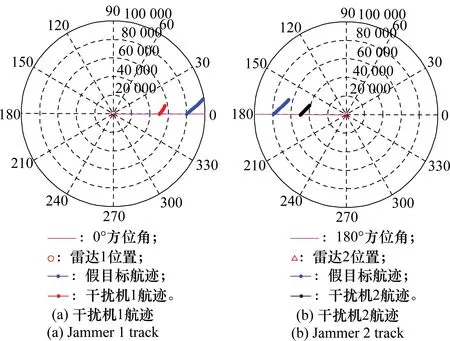

在此对最为典型的两部干扰机欺骗两部雷达的情形进行仿真实验,虚假航迹运动参数设定与前文相同,雷达1距离假目标航迹起始点80 km,其方位位于起始点0°方向,雷达2距离假目标航迹起始点80 km,其方位位于起始点180°方向;干扰机1距离假目标航迹起始点50 km,方位角与雷达1相同,干扰机2距离假目标航迹起始点50 km,方位角与雷达2相同。按照图5流程进行仿真,结果如图10所示。

观察图10可以看出,两部干扰机按照干扰流程分别对相应雷达进行航迹欺骗,在达到各自欺骗效果的基础上,由于设定的虚假航迹相同,因此两部雷达经过处理得出的假目标航迹的空间特性和运动特性应当是相同的,当其进行信息共享之后将判定识别为同一虚假航迹,从而达到对组网雷达的欺骗干扰效果。

图10 两机协同航迹欺骗结果Fig.10 Two aircraft cooperative track deception results

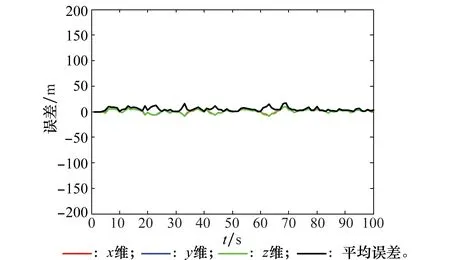

在实际雷达探测过程中得出的滤波航迹会产生一定误差,在此对两部雷达所得滤波航迹进行误差对比。设定两部雷达所得量测为预设航迹周围较小范围内随机分布,且随机范围一致,其误差对比曲线如图11所示。

图11 滤波航迹位置对比误差Fig.11 Filtering track position contrast error

观察图11可知,两部雷达滤波结果存在一定偏差,但误差保持在较低水平,说明两机协同实施航迹欺骗干扰完全可行且效果良好,也表明多机协同干扰乃至“蜂群战术”是完全可行且意义重大的研究方向。

6 结 论

主瓣航迹欺骗干扰是近年来发展起来的一种有效的电子对抗手段,合理的虚假航迹规划及干扰实施流程将使干扰效果更加优异。本文针对前人航迹规划仅仅考虑运动参数限制和单部干扰机为主的情况,提出以航迹关联准则为参考设定虚假航迹,在此基础上推导干扰机运动参数和干扰信号调制参数,仿真结果表明经过调制的干扰信号最终能被敌方雷达识别为近似预设航迹;同时在单部干扰机实施干扰的基础上,探究了多部干扰机同时干扰组网雷达的工作模式及其可行性,仿真结果表明所提干扰方法在两部干扰机对抗两部雷达情形下可以达到较好的干扰效果,为更大范围更多数量的组网雷达电子对抗打下了一定基础。

[1] PURVIS K B, CHANDLER P R,PACHTER M, et al. Feasible flight paths for cooperative generation of a phantom radar track[J]. Journal of Guidance, Control, and Dynamics,2008,29(3): 653-661.

[2] PACHTER M, CHANDLER P R, LARSON R A, et al. Concepts for generaring coherent radar phantom tracks using cooperating vehicles[C]∥Proc.of the AIAA Guidance, Navigation, and Control Conferenceand Exhibit, 2004:1-14.

[3] KEITH B P, PHILLIP R C. A review of recent algorithms and a new and improved cooperative control design for generating a phantom track[C]∥Proc.of the American Control Conference, 2007:3252-3258.

[4] XU Y J, BASSET G. Bio-inspired virtual motion camouflage based subspace optimal trajectory design[C]∥Proc.of the American Control Conference, 2009:5656-5661.

[5] XU Y J, BASSET G. Virtual motion camouflage based phantom track generation through cooperative electronic combat air vehicles[J].Automatica, 2010(46):1454-1461.

[6] IL H L, HYOCHOONG B. Phantom track generation using predictive control concept[C]∥Proc.of the International Conference on Control, Automation and Systems, 2011:291-293.

[7] XU Y J, GARETH B. Optimal coherent phantom track design using virtual motion camouflage[C]∥Proc.of the American Control Conference, 2010: 5400-5405.

[8] KEITH B P, KARL J A, MUSTAFA K. Estimating radar positions using cooperative unmanned air vehicle teams[C]∥Proc.of the American Control Conference, 2005:3512-517.

[9] WAUN S D, OZGUNER U. Deception of radar system using cooperatively controlled unmanmed air vehicles[C]∥Proc.of the 43rd IEEE Conference on Decision and Control, 2004:3370-3375.

[10] STAVROULAKIS P, FARSARIS N, XENOS T D. Anti-jamming transmitter independent radar networks[C]∥Proc.of the International Conference on Signal Processing, Communications and Networking, 2008:269-273.

[11] MEIR P. Concepts for generating coherent radar phantom tracks using cooperating vehicles[C]∥Proc.of the AIAA Guidance, Navigation, and Control Conference and Exhibit, 2004:1113-1127.

[12] KEITH B P. Feasible flight paths for cooperative generation of a phantom radar track[C]∥Proc.of the AIAA Guidance, Navigation, and Control Conference and Exhibit,2004:1167-1186.

[13] IL H L. Cooperative control of multiple electronic combat air vehicles for electronic attack[C]∥Proc.of the SICE Annual Conference, 2008:2127-2130.

[14] IL H L. Optimal phantom track generation for multiple electronic combat air vehicles[C]∥Proc.of the International Conference on Control, Automation and Systems, 2008:29-33.

[15] Maithripala D H A, Jayasuriya S, Mears M J. Phantom track generation through cooperative control of multiple ECAVs based on feasibility analysis[J].Journal of Dynamic Systems, Measurement and Control, 2007(129):709-715.

[16] XU Y J, GARETH B. Virtual motion camouflage based phantom track generation through cooperative electronic combat air vehicles[J]. Automatica,2010(46):1454-1461.

[17] MAITHRIPALA D H A, JAYASURIYA S. Phantom track generation in 3D through cooperative control of Multiple ECAVs Based on geometry[C]∥Proc.of the 1st International Conference on Industrial and Information Systems, 2006.

[18] SCOTT W. A Cooperative range delay deception-based approach to multiple radar phantom tracks[A].AFRL-VA-WP-TM, 2003-3085.

[19] PURVIS K B. Cooperative deception of radar networks by using electronic combat air vehicles (ECAV) teams to create coherent phantom tracks[A]. AFRL-VA-WP-TR-2003-3079.

[20] PACHTER M, CHANDLER P R, LARSON R A, et al. Concepts for generating coherent radar phantom tracks using cooperating vehicles[C]∥Proc.of the AIAA Guidance, Navigation, and Control Conference and Exhibit, 2004.

[21] 孙龙祥,赵波,邱卫军,等.一种具有航迹特征的雷达假目标产生技术[J].雷达科学与技术,2005,3(4):198-202.

SUN L X, ZHAO B, QIU W J, et al. A technique for generating the radar’s false target with signature of flight path[J]. Radar Science and Technology, 2005,3(4): 198-202.

[22] 刘颢,陈世友,汪学东,等.一种自适应航迹关联算法[J].电子学报,2013,41(12):2416-2421.

LIU H, CHEN S Y, WANG X D, et al. An adaptive track correlation algorithm[J].Acta Electronica Sinica,2013,41(12): 2416-2421.

[23] 李欣,王春阳.航迹欺骗干扰及其对抗技术的研究现状与发展[J].飞航导弹,2013(8):64-67.

LI X, WANG C Y, Research statue and development of track deception jamming and countermeasure method[J]. Winged Missile, 2013(8): 64-67.

[24] 何友,修建娟,关欣,等.雷达数据处理及应用[M].3版.北京:电子工业出版社,2013.

HE Y, XIU J J, GUAN X. Radar data processing with applications[M]. 3rd ed. Beijing: Publishing House of Electronic Industry, 2013.