粮食供应链网络脆弱性评价研究

王登清

(1.福州大学,福建 福州350116;2.福建船政交通职业学院,福建 福州350007)

粮食供应链网络脆弱性评价研究

王登清1,2

(1.福州大学,福建 福州350116;2.福建船政交通职业学院,福建 福州350007)

近年来随着我国粮食产业的迅速发展,粮食交易渠道、物流、信息等环节成为粮食供应链网络的关键问题。本文从粮食供应链中的商流网络、物流网络、信息流网络三个层面,构建多维度的评价指标体系,利用模糊综合评判法建立粮食供应链网络脆弱性评价模型。通过算例对某粮食供应链网络进行脆弱性评价,并挖掘出粮食供应链网络中的脆弱环节,为合理制定粮食供应链网络脆弱性的预防与应对措施提供参考。

粮食供应链网络;脆弱性;模糊综合评价法

1.引言

近年来随着我国的粮食产业发展迅速,粮食流通渠道、物流环节、信息化等正成为粮食供应链的关键问题。粮食流通体制的根本问题在于没有建立集产前、产中、产后所有供应商于一体的完整的粮食供应链网络,环节众多且人为分割明显,粮食的信息无法在众多粮食物流、商流等活动中充分共享。粮食供应链网络的脆弱性由此形成,给粮食供应链的运行安全带来隐患。

1974年美国学者White首次提出了脆弱性概念[1]。脆弱性分析在生态学、灾害学等自然科学领域以及经济学、社会学等社会科学领域中得到了广泛应用。供应链脆弱性的定义最早由Sevensson于2000年提出,将供应链脆弱性定义为:“供应链内外部存在的对供应链产生严重干扰的风险[2]。”供应链脆弱性比较典型的评价方法的研究是由尔比诺和葛茹威力(V.Albino&A.C.Garavelli)提出的,他们使用干扰事件、绩效损失以及事件和损失之间的关系等因素,即在已知发生时间的干扰事件和随机发生的干扰事件影响下分别分析供应链系统的灵敏度,从而评价其脆弱性[3]。

学术界对供应链脆弱性的研究是从分析供应链危机事件开始。90年代后期学者对供应链中的不确定性因素进行了研究。国内的专家对供应链的脆弱性做出了许多探索。国内学者陈倬[4](2011)将粮食供应链脆弱性定义为由粮食供应链内部和外部风险影响而造成的供应链不稳定性和可能的破坏性。基于脆弱性视角对粮食供应链风险水平进行评估,认为粮食供应链的整体风险水平是由粮食供应链的结构型脆弱性程度和胁迫型脆弱性程度综合决定的。蔡文香[5]等人将敏感性和恢复力要素的分析集中于粮食生产和消费,并不探讨区域内粮食安全的脆弱性差异以及粮食的仓储和运输等环节。自2003年以来,有关供应链脆弱性的概念、形成原因、评价和指标体系及脆弱性的应对措施等相关理论较多。但专门从粮食行业的角度研究供应链脆弱性论文较少,尤其使用定量化的工具分析粮食供应链网络脆弱性的文献少之又少。

本文拟从粮食供应链中的物流网络、商流网络、信息流网络等三个层面,构建多维度的评价指标体系,利用模糊综合评判法对粮食供应链网络进行脆弱性评价,并挖掘出粮食供应链网络中的脆弱环节。

2.粮食供应链网络脆弱性评价模型[6-9]

粮食供应链网络在物流、商流、信息流等流通的诸多环节存在不稳定因素,给供应链的顺畅运行带来较大的障碍。如何对粮食供应链网络中脆弱性环节进行评估,是粮食供应链企业面临的现实问题。采取一定的技术方法,科学建立数学模型定量地评价供应链的脆弱性环节。

模糊综合评价方法是模糊数学中应用比较广泛的一种方法,它是通过综合考虑影响事物的各个因素,对该事物的优劣做出科学的评价。模糊综合评价方法根据模糊数学的隶属度理论将定性评判转化为定量评判,将指标体系分层,确定各指标的权重,然后建立模糊综合评价矩阵,最后得到粮食供应链网络脆弱性的评价结果。以下是评价模型的具体步骤:

2.1 建立评价因素集及判断尺度集

建立评价因素集U,U={u1,u2,…,un},再建立评价尺度集V={V1,V2,…,Vn}。本文判断尺度集V={极度脆弱,较脆弱,一般脆弱,较不脆弱,不脆弱}={>8,6~8(含8),4~6(含6),2~4(含4),≤2}。

2.2 利用德尔菲法,确定评价因素的权重

由于评价因素对决策的影响程度不一样,本文使用德尔菲法确定评价因素的权重。设U的权重分别为W1,W2,W3,…,Wn,第一层准则层权重集W=(W1,W2,W3,…,Wn)第二层指标层对应的权重分别为bi,i=1…n,设有K个专家独立对各因素给出权重,取各因素权重的平均值作为权重:

2.3 建立模糊评价矩阵

对第二层因素集 ui(ui1,ui2,…,uin)的 n个因素进行单因素评价,建立模糊映射:

第二层因素集ui(ui1,ui2,…,uin)的权重集bi,第二层评判结果Bi=biRi,对Bi进行归一化处理得到Bi。

2.4 综合评判

对第一层因素评价集U,U={u1,u2,…,un}进行综合评判,根据2.3的结果,得出总评价矩阵:

准则层权重集 W=(W1,W2,W3, …,Wn),A=WiRi=(a1,a2,,ai),对 A归一化处理,使得归一化处理后计算隶属度C=AVT,根据C所属的隶属度来评判其脆弱性。

3.粮食供应链网络脆弱性评价算例[10-12]

粮食供应链网络受到内外因素的影响容易带来风险,本文主要从物流、交易、信息流等流通环节的视角评判某粮食供应链网络脆弱性。

3.1 建立评价因素集

U=(u1,u2,u3),u1代表交易因素,u2代表物流因素,u3信息因素,其中 u1=(u11,u12,u13,u14),分别代表价格、组织、市场网点及渠道、储备量;u2=(u21,u22,u23,u24),分别代表物流基础设施、运输市场、仓储条件、人员素质;u3=(u31,u32,u33), 分别代表硬件条件、软件功能、系统共享。

3.2 由专家确定指标权重

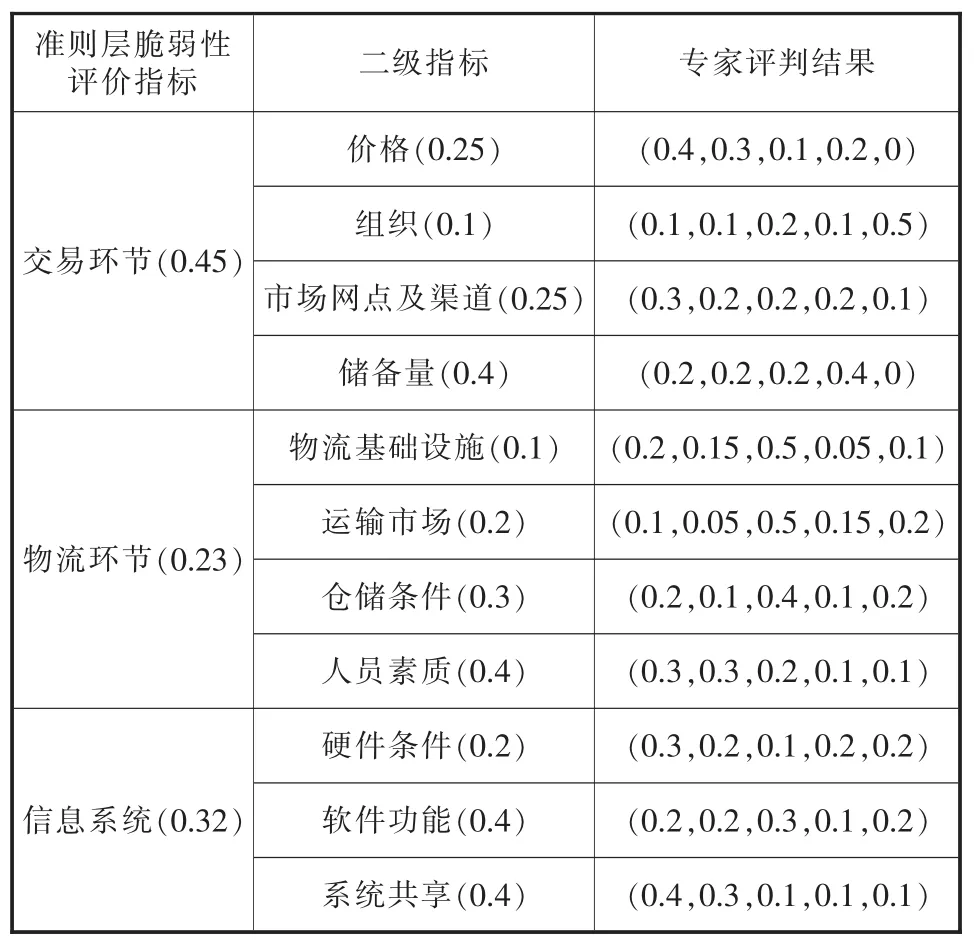

利用德尔菲法由专家确定指标的权重。采用匿名方式发表意见,专家之间不进行讨论,通过多轮征询、归纳、修改,最后将多次专家的意见汇总平均后作为权重预测的结果。计算出第一层权重W=(0.45,0.23,0.32);第二层各指标权重b1=(0.25,0.1,0.25,0.4);b2 =(0.1,0.2,0.3,0.4);b3 =(0.2,0.4,0.4),详见表1。

表1 各指标权重及专家评判结果

3.3 建立评价集

V={V1,V2,V3,V4,V5,},其中V1是极度脆弱,V2是较脆弱,V3是一般脆弱,V4是较不脆弱,V5是不脆弱。按照10分制,其所对应的评价集合:V=(9,7,5,3,1),评价集的值>8表示极度脆弱,6~8(含8)表示较脆弱,4~6(含6)表示一般脆弱,2~4(含4)表示较不脆弱,≤2表示不脆弱。

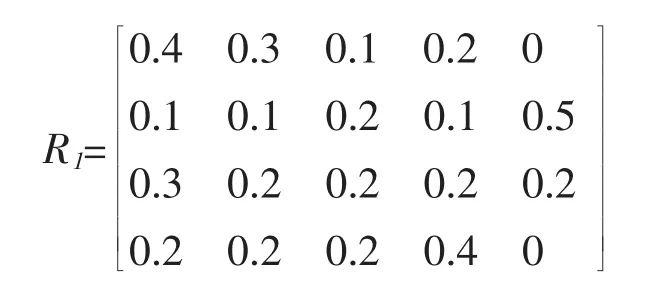

3.4 对第二层指标进行单因素评价

由20个专家组成评审小组,对交易因素各指标进行评价如表2所示。表2交易因素中的价格指标,专家中8人评价极度脆弱,6人评价较脆弱,2人评价一般脆弱,4人评价较不脆弱,0人评价不脆弱。

表2 交易因素评价集

同理,由评审专家对其他2个因素进行评判,求得隶属度。

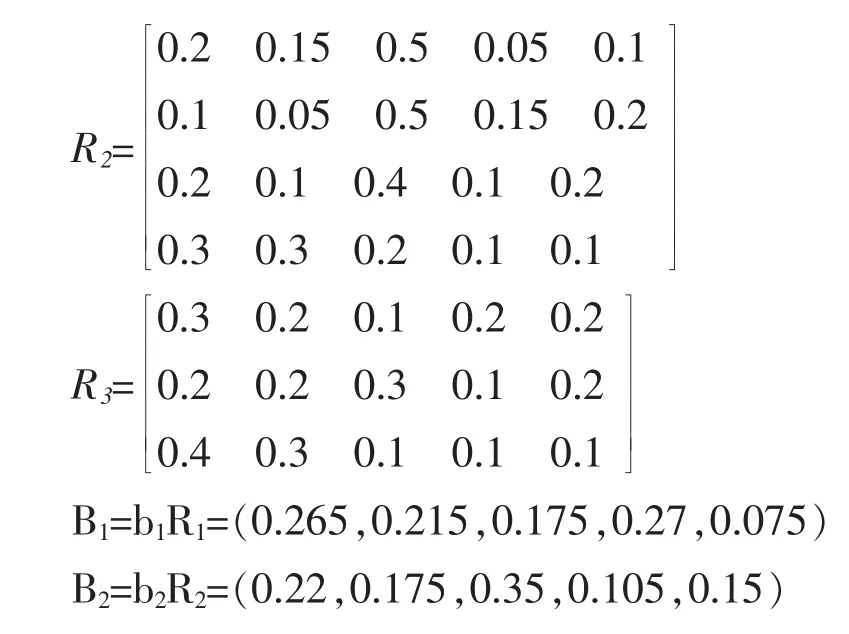

3.5 综合评价

第一层因素评价集评判矩阵R如下:

粮食链网络脆弱性的隶属度为5.6451,依据3.3定义的评价集判断该粮食供应链网络属于一般脆弱性。通过计算二级指标脆弱性的隶属度,可得出价格、人员素质、信息系统共享属于较为脆弱的要素,通过计算一级指标脆弱性的隶属度,可得出信息环节属于较为脆弱的要素。

通过粮食供应链网络模糊矩阵评价分析,挖掘出粮食供应链网络存在的较为薄弱脆弱环节,如粮食价格、从业人员素质、信息系统共享等,这与粮食供应链实际存在的薄弱环节是相适应的。因为粮食价格的波动性给粮食的供应带来极大的隐患,如粮食价格上涨,反馈到下一周期中粮食供应量会急剧上升,原先平衡的粮食供应链结构容易失衡。粮食供应链的从业人员素质普遍不高,也由此带来供应链网络的效率下降。粮食供应链的信息系统普遍存在信息不能相互共享,如网点之间的库存信息不能互通。粮食供应链网络需要建立完善的信息系统,实现各粮食网络之间信息共享,达到降低交易成本、提高流通的效率和快速响应客户需求。通过维持粮食供应链市场价格的稳定、提高粮食从业人员的业务素质并积极实施粮食供应链信息系统的共享等措施,可以建立粮食供应链的安全保障机制,提高粮食供应链网络的抗毁性,促进粮食供应链网络的高效、安全、有效运行。

4.结论

根据模糊综合评价法评价粮食供应链网络的脆弱性,利用相关专家的经验和知识,给出各因素的重要性及各要素指标的评价值,定量地确定评价指标脆弱性的值。该种方法较为简单易行,较好地解决判断的模糊性和不确定性。由于现实环境存在不确定性、结构的层次性、人类思维的模糊性等问题,人们很难对问题做出准确的评价。该种方法基于主观信息的综合评价,其评价结果的可靠性及准确性与评价选取的指标、因素的权重、各子因素的评价有着密切的关系。指标的选取、因素的权重及各子因素的评价受到专家的经验、知识和能力所影响[13]。但总的来说,该种方法有较强的操作性,直观易懂,具有较好的推广应用价值。通过算例说明,模糊综合评价法较好地测算了粮食供应链网络的脆弱性,为合理制定粮食供应链网络脆弱性的预防与应对措施,奠定了良好的理论基础。

[1]Cutter,SL.Vulnerability to Environmental Hazards[J].Progress in Human Geography,1996,24(4):529—539

[2]Stevenson(2000)G.A conceptual framework for the analysis of vulnerability in supply chains[J].International Journal of Physical Distribution&Logistics Management,2000,Vol.30(9),P731.

[3]V.Albino,A.C.Garavelli.A Methodology for the Vulnerability Analysis of Just—in—time Production systems[J].International Journal of Production Economics,1995(41):7l—80.

[4]陈倬.粮食供应链脆弱性分析与整合研究[J].财经论丛,2011(6):P105-109

[5]蔡文香等.中国粮食安全脆弱性评价与政策建议[J].中国人口·资源与环境,2015(25):319-322

[6]贺仲雄.模糊数学及其应用[M].天津:天津科技出版社,1983.

[7]王冠等.基于系统论的煤炭企业物流系统模糊综合评价研究[J].价值工程,2006(9):99—100.

[8]李全喜,赵义胜.基于MDHGF的物流业务外包风险评估[J].中国管理科学,2004(12):393—394.

[9]王登清等.港口RFID集装箱管理信息系统模糊综合评价研究[J].昆明冶金高等专科学校学报,2011(9):58-60

[10]刘刚.基于层次分析法的社区灾害风险脆弱性评价[J].兰州大学学报2013(7):102-107

[11]邹清明等.基于模糊综合评价的城市社区应急管理脆弱性分析[J].南华大学学报,2012(2):55-60

[12]程劲钊等.基于道路因素的交通安全模糊综合评价的研究[J].太原科技大学学报,2016(8):296-298

[13]王登清.粮食物流网络脆弱性及安全研究综述[J].福建交通科技,2015(6):89-91

Research on Vulnerability Assessment of Grain Supply Chain Network

WANG Dengqing1,2

(1.FuzhouUniversity,Fuzhou Fujian 350116;2.Fujian Chuanzheng Communications College,Fuzhou Fujian 350007)

In recent years,with the rapid development of Chinese grain industry,grain trade channels,logistics and information have become the key issues of grain supply chain network.This paper constructs a multidimensional evaluation index system from the three levels of the commercial flow network,the logistics network and the information flow network in the grain supply chain,and uses the fuzzy comprehensive evaluation method to establish the grain supply chain network vulnerability evaluation model.By taking an assessment of grain supply chain network vulnerability as an example,and digging out the weak links of grain supply chain network,the paper provides a reasonable reference for prevention and how to cope with the grain supply chain network;vulnerability;Fuzzg comprehensive evaluationmethod

Grain Supply chain network;Vulnerability;Fuzzy comprehensive evaluation method

F326 文献标识码:A 文章编号:2095-7327(2017)-05-0005-04

王登清(1976-),男,福建福州人,福州大学博士研究生,福建船政交通职业学院副教授,研究方向:物流管理。

福建省自然科学基金项目(2014J01261)。

编辑:崔月华