一个新的基于RSA的广播多重盲签名方案

王相金,文小华,沈忠华

(杭州师范大学理学院,浙江 杭州 310036)

一个新的基于RSA的广播多重盲签名方案

王相金,文小华,沈忠华

(杭州师范大学理学院,浙江 杭州 310036)

分析了张键红等提出的基于RSA的广播多重数字签名方案,发现该方案无法抵御假冒攻击,无法辨别不诚实的签名者;提出一个新的基于身份和RSA的广播多重盲签名方案,通过双向认证的方法,解决了原方案存在的安全漏洞,提高了安全性.

RSA;多重签名;双向认证;安全性

现实生活中,往往需要参与的各方对某一重要的文件进行签字或表决,比如合同的签订、公司文件的发布等.引申到数字签名领域,也就是要求多个签名者对同一个消息进行签名认证,即多重数字签名.1983年,Boyd首次提出了多重数字签名的概念,此后,大量的基于不同数学难题和密码体制的多重数字签名方案[1-5]应运而生.目前,多重数字签名经过发展和交叉,产生了许多分支,比如顺序多重数字签名、广播多重数字签名、代理多重签名、多重盲签名等等.广播多重数字签名是指签名发起人将消息发送给每一个签名者,签名者的签名不分先后顺序,但要求有一个签名收集者,签名者签名后将签名发送到签名收集者,由收集者来进行整理,产生对消息的签名.

2003年,张键红等[6]提出了一个基于RSA的多重数字签名方案,本文着重分析了这个方案,指出其中的安全漏洞,并提出新的改进方案.新方案通过加入对消息签名收集者和签名者的分别认证,可以抵御假冒攻击,并能有效地鉴别出不诚实的签名者,从而提高安全性.

1 术语与定义

2 张等[6]提出的方案的描述

该方案是一个基于RSA和身份的广播多重数字签名方案,安全性主要是基于RSA和哈希函数求逆的困难性,用户的ID作为用户的公钥,密钥由密钥产生中心KGC(key generation center)生成,并通过秘密信道发送给用户,主要分为如下几个阶段:

2.1 系统初始化阶段

1)系统选取2个不同的大素数p,q,计算n=pq,φ(n)=(p-1)(q-1);

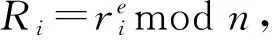

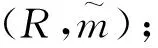

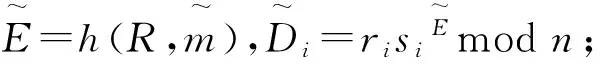

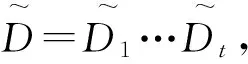

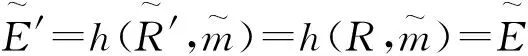

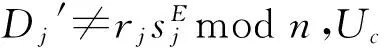

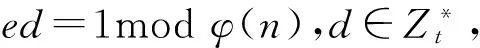

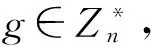

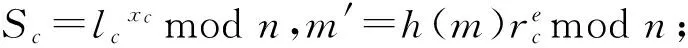

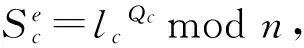

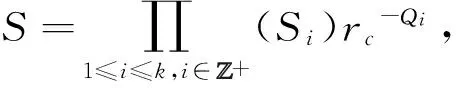

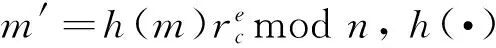

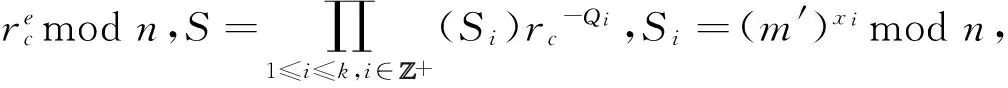

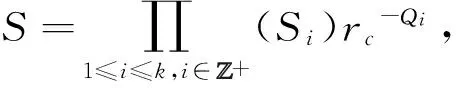

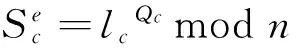

2)选取整数e,满足1 2.2 签名阶段 2)Uc收到后,计算R=R1…Rtmodn,其中t表示签名者个数,并把R广播出去; Uc收到后,计算签名D=D1…Dt,则(D,R,E)为最后得到的对消息m的签名. 2.3 验证阶段 验证者UV收到消息m和签名(D,R,E)后,计算 1)h1=h(ID1),…,ht=h(IDt); 2)R′=De(h1…ht)E; 3)E′=h(R′,m). 验证等式E′=E是否成立,若成立,则接受签名,否则,拒绝.事实上, 所以E′=h(R′,m)=h(R,m)=E显然成立. 可以看出,这是一个基于身份和RSA的多重数字签名方案,三元组(D,R,E)是对消息m的最后签名.对该方案进行密码分析,发现它无法抵御如下几种攻击: a)Uf计算R=R1…Rtmodn,其中t表示签名者个数; 2)如果签名组成员中有不诚实者,该方案无法对不诚实的签名者进行有效识别,只是最后验证过程中,签名无法通过验证,但不能识别出作弊者,分析过程如下: 基于以上安全问题,我们提出了一个改进方案,该方案弥补了原方案的安全漏洞,提高了安全性,主要分为系统初始化、签名、验证3个阶段,具体步骤如下: 4.1 系统初始化阶段 1)选取大素数p,q,计算n=pq,φ(n)=(p-1)(q-1)[8]; 2)G1是一个加法群,其阶为素数t,并且0 3)选取整数e,满足1 6)h(·):{0,1}*→{0,1}n,h1(·):{0,1}*→G1是单向的哈希函数; 7)公开系统参数(n,e,g,G1,t,h(·),h1(·)); 8)密钥产生中心KGC计算Qi=h1(IDi)[10],xi=dQimodφ(n),Qc=h1(IDc),xc=dQcmodφ(n),则xi,xc分别为第i个签名者的私钥和签名收集者的私钥,Qi,Qc分别为公钥; 9)PKG⟹Ui:发送(IDi,xi); 10)PKG⟹Uc:发送:(IDc,xc); 11)Ui,Uc接收到以后,分别验证gxie=gQimodn,gxce=gQcmodn,若验证式成立,则接受,否则,拒绝. 4.2 签名阶段 2)Uc⟹Ui:广播发送(lc,Sc,m′); 4)Ui→Uc:发送Si; 4.3 验证阶段 从而方案可以被验证,是正确的. 下面,将结合方案特点进行安全性分析: 5)签名者无法求出系统私钥d,由于ed=1modφ(n),而φ(n)=(p-1)(q-1),签名者无法知道p,q,面临大整数素分解的困难性;同时,也无法由签名私钥xi求出系统私钥,由于xi=dQimodφ(n),面临求解群上的DLP问题. 6)如果签名组成员中存在不诚实的签名者,能被有效识别出来.由验证式(Sirc-Qi)e=h(m)Qimodn,等式成立,则签名正确,签名者是诚实的,否则,签名将被拒绝或要求重签. 本文对张键红等[6]提出的签名方案进行了密码分析,指出其存在的安全漏洞,并提出一个新的盲数字签名方案.该方案主要基于RSA,哈希函数求逆的困难性及群上的DLP问题,通过对消息收集者和签名者的彼此之间的双向认证,可以有效抵御假冒攻击和不诚实的签名者的攻击,并能加以识别,从而弥补了原方案的安全漏洞,具有更高的安全性. [1] Boyd C. Multi-signature based on zero knowledge schemes[J]. Electronic Letter,1991,27(22):2002-2004. [2] Cheng Xiangguo, Liu Jingmei, Guo Lifeng,etal. Idengtity-based multisignature and aggregate signature schemes from m-torsion groups[J]. Journal of Electronics(China),2006,23(4):569-573. [3] Chen Tzershyong, Huang Kuohsuan, Chung Yufang. Digital multi-signature scheme based on the elliptic curve cryptosystem[J]. Journal of Computer Science and Technology,2004,19(4):570-573. [4] Liu Duo, Luo Ping, Dai Yiqi. Attack on digital multi-signature scheme based on elliptic curve cryptosystem[J]. Journal of Computer Science and Technology,2004,19(4):2007,22(1):92-94. [5] Li Sujuan, Zhang Futai. A new multi-proxy signature from bilinear pairing[J]. Journal of Electronics(China),2007,24(1):90-94. [6] 张键红,韦永壮,王育民.基于RSA的多重数字签名[J].通信学报,2003,24(8):150-154. [7] 邱慧敏,杨义先,胡正名.一种新的基于智能卡的双向身份认证方案设计[J].计算机应用研究,2005(12):103-105. [8] Stinson D R.密码学原理与实践[M].3版.冯登国,译.北京:电子工业出版社,2009:135-137. [9] 赵泽茂.数字签名理论[M].北京:科学出版社,2007:95-97. [10] 张亚玲,张璟,王晓峰.一个高效的基于身份和RSA的紧致多重数字签名方案[J].电子与信息学报,2008,30(9):2246-2249. ANewBroadcastingMulti-BlindSignatureSchemeBasedonRSA WANG Xiang-jin, WEN Xiao-hua, SHEN Zhong-hua (College of Science, Hangzhou Normal University, Hangzhou 310036, China) The paper analyzed Zhang Jianhong’s broadcasting digital multi-signature scheme based on RSA, which couldn’t withstand masquerading attacks or identify dishonest signatures, then presented a new broadcasting multi-blind signature scheme based on ID and RSA, solved security vulnerabilities in the original scheme and improved security by mutual authentication. RSA; multisignatures; mutual authentication; security 2012-02-10 浙江省教育厅科研项目(Y201016497);浙江省自然科学基金项目(Y6110782); 杭州市高校重点实验室科技创新项目(20100331T11);杭州师范大学科研项目(2010QN26). 沈忠华(1973—),男,副教授,主要从事数论与密码学、信息安全技术、电子商务等研究. E-mail: ahtshen@126.com 11.3969/j.issn.1674-232X.2012.04.006 TP309MSC201094A60 A 1674-232X(2012)04-0315-04

3 原方案存在的安全漏洞

4 一个新的广播多重盲签名方案

5 方案的特点和安全性分析

6 结束语