患者安全目标:智慧医院建设中的网络安全风险

——舒 婷 赵 韡 徐 帆 韩作为

独立安全评估公司(ISE)2016年发布的一项调查显示,医疗卫生行业中普遍存在安全漏洞。漏洞攻击曾造成过英国等国家多家医院和诊所瘫痪,各类历史诊疗数据丢失,医疗服务处于混乱状态。网络安全风险带来的损失对整个医疗卫生行业来讲不可估量,甚至会威胁到国家及种族安全。所以主动了解医疗行业网络安全风险,制定严密的防范措施,出台更严格的安全制度迫在眉睫。

1 国外智慧医院建设网络安全现状

1.1 现状与问题

澳大利亚健康信息学学会(HISA)2018年对医疗机构的调查显示,95%的人了解他们对患者和医院数据的安全性和完整性负有个人责任;60%的人清楚发生网络安全事件时应遵循的程序;69%的人每天执行数据和系统备份;36%的人意识到网络安全风险评估至少每年进行1次;28%的人经历过一次黑客事件;17%的人遭遇过数据泄露[1]。

针对医院的网络攻击在全球范围内都发生过,尤其是在信息技术更为先进的西方国家。常见的网络安全事件包括:盗窃、篡改医疗设备,获取患者EHR信息,勒索软件攻击,拒绝服务攻击等。2017年4月暴发的WannaCry病毒席卷了全球超20万台主机和服务器,波及100多个国家。英国国立医疗服务系统(NHS)就曾成为重灾区,旗下248个医疗机构中有48个受到攻击[2]。德国纽斯的卢卡斯医院和克林库姆·阿恩斯伯格医院均遭到了加密勒索软件CryptoLocker 33的攻击。波士顿儿童医院也曾遭受过拒绝服务的攻击,造成了严重损失[3]。

这一现象说明了两个问题:一方面,医疗机构的资产价值较高;另一方面,医疗机构的网络安全基础薄弱,很容易受到损害。事实上,根据毕马威的说法,“医疗行业在保护其基础设施和数据方面落后于其他行业”。因此,医疗行业是各类黑客以低成本获取高回报的首要目标。造成这些安全事件的原因可以归纳为三个方面:

(1)组织管理层面。管理层缺乏网络安全意识,组织架构不明确,资金投入不足;医疗机构中信息安全人员少,不遵循网络安全政策与制度要求,医务人员缺少相应的网络安全培训。

(2)专业技术层面。机房建设没有按照标准施行,网络设计时缺乏对安全问题的考虑,使用陈旧、过时、有漏洞的设备设施,运行过程中不完全了解IT架构导致系统更新和升级被延迟。技术人员专业水平不高,且没有专业的安全服务支持。

(3)物理环境层面。机房选址不合理,医院的布线环境,终端、医疗设备和无线等接入点无人值守,医务人员当患者面访问信息系统,暴露相关信息等。

1.2 经验与做法

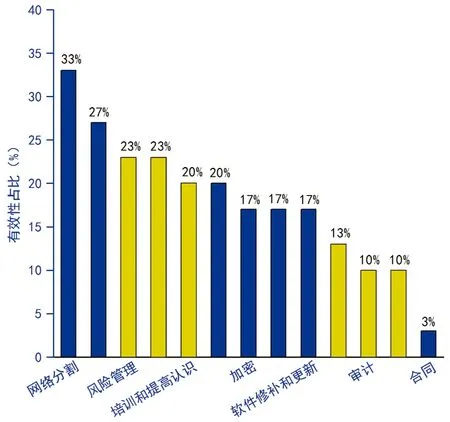

2016年,欧盟网络和信息安全局(ENISA)发布了《智慧医院——智慧医疗服务和基础设施的安全性和可靠性》报告,提出要从组织管理和专业技术两个方面维护网络安全,这些实践被医院广泛实施,效果显著。图1描述了有效的措施及有效性占比,其中蓝色代表专业技术层面,黄色代表组织管理层面。通过对欧盟医院的调查发现,至少一半被调查者认为有效的措施中有三分之二是专业技术措施,组织管理措施中除了安全组织,以及定期的培训和提高认识外,其他内容不是特别有效或者尚未在医院广泛实施[4]。

图1 有效的措施

美国前总统克林顿签署的Health Insurance Portability and Accountability Act(简称HIPAA)是为了解决医疗机构中患者的信息泄露问题,HIPAA对多种医疗健康产业都具有规范作用,包括交易规则、医疗服务机构的识别、从业人员的识别、医疗信息安全、医疗隐私、健康计划识别、第一伤病报告、患者识别等。其实施手段是对违反网络安全导致的数据泄露事件的主体进行一定程度的罚款[5]。

2 我国医院面临的网络安全现状

2.1 网络安全要求

近年来,我国出台了一系列网络安全相关的政策法规,如:2007年出台的《信息安全等级保护管理办法》,2008年出台的《信息安全等级保护基本要求》(简称:等保1.0),2019年发布《信息安全技术网络安全等级保护基本要求》(简称:等保2.0)等。等级保护是我国信息安全保障的基本制度,也是对网络安全在产业层面、标准层面和执行层面的具体落实。除此之外,2017年《中华人民共和国网络安全法》的实行,2018年国家卫健委发布《关于印发国家健康医疗大数据标准、安全和服务管理办法(试行)的通知》(国卫规划发〔2018〕23号),以及对网络安全的等级测评和监督检查,都是为了保证医疗机构网络安全实现进不去、拿不到、看不懂、改不了、瘫不成、赖不掉的目标[6]。

2.2 医疗机构认识上的误区

(1)认为只要通过了等保备案与测评就不会再发生安全事件了。医院可能只有某些核心业务系统通过了三级等保测评,但医院整体安全防护能力较弱。

(2)认为安全问题只是技术问题。安全问题不只包括技术上的漏洞,还包括组织管理和社会环境方面的漏洞。而与其最相关的群体是医务人员和管理层,尤其是与购买、管理和操作信息系统相关的群体。

(3)认为只有患者隐私信息有价值。其实医院的用药、设备、耗材、处方等运营方面的数据也具有市场价值。因此除了关注患者数据的隐私保护以外,也应该重视运营管理方面的数据信息。

(4)认为机房外包能够解决机房硬件问题,减少信息系统运行和安全压力。随着医院信息化发展加快,数据每年翻倍增长,原有机房设备已不能满足需求,一些医院开始寻求新的机房运营模式:机房建设与服务管理外包。但是外包不意味着彻底撒手不管,数据安全应该更加受到关注。医院内部必须要有职责明确的管理人员,负责监督检查外包供应商的服务是否到位。

(5)认为传统数据中心向云模式转化更安全。云模式在一定程度上能够减少医院整体投入,提高管理效率,但云模式对网络安全要求更高,尤其是数据安全。医院缺少对数据安全和监控体系、数据库的审计、数据库权限的设计、网络连接的监控、操作系统的使用监控、第三方软件的安全监控等方面的系统考虑。

3 目前存在的主要问题

目前,医院网络安全技术的“老几样”(防火墙、入侵检测、病毒查杀、容灾备份、VPN/网闸等)已经过时[7-10]。新的环境下,在机房基础建设、安全制度、应急预案与应急演练、安全审计、身份认证、隐私保护、终端安全等方面更需要完善建设,具体表现在:

(1)机房选址不合理,整体规划不科学,环境差,物理安全不达标;

(2)巡检记录空缺或太过简单;

(3)运维记录过于简单,且无异常情况记录与说明;

(4)网络安全分域拓扑图缺失,内外网边界不清;

(5)无线网络可视化监控管理不到位,各类监控和安全设备应用不充分,无安全汇总分析记录;

(6)登录密码过于简单,Key使用不规范;

(7)缺少有限网络的准入控制措施,离线传输数据机制不完善。防火墙、交换机等基础架构和网络安全设备缺少自行维护的能力;

(8)应急预案不全面,内容过于简单,应急演练规模小,无记录;

(9)无电子签名系统或电子签名系统存在单点故障;

(10)缺乏网络信息安全的专业人才,整体信息安全资金投入不足,安全重视程度不够。

4 下一步工作建议

4.1 加强网络安全制度建设

在医院信息系统的实际应用及运行中,保证其安全性的重点就是加强对系统的实时监控,避免系统出现安全问题[11]。在对系统进行实时监控时,需要从两方面入手,即外部安全问题与内部安全问题。首先,在对系统外部安全问题的实时监控方面,应当注意对机房环境进行监控,保持机房内部环境始终适宜,为计算机网络信息系统的应用提供理想的环境基础,从而使计算机网络信息系统得以安全运行。另外,还应当注意避免外部人为因素的影响,避免受到恶意攻击。其次,在对系统内部安全问题的实时监控方面,应当注意避免操作系统出现漏洞,同时还应当注意提高数据库的稳定性,注意安装防火墙及杀毒软件,并对系统进行不断优化,确保能够及时发现系统存在的安全漏洞,并且及时进行修复,从而使系统的安全性能够得到保证。与此同时,还需要注意对服务器加强管理,保证服务器的安全性,在此基础上使系统整体的安全性得到保证。

4.2 提高一线医务人员的安全防范意识

网络安全,意识先行。提高医务人员的网络安全防护意识,定期进行网络安全相关知识培训是一个有效手段。医务人员对于网络安全培训有着极大的需求和热情,可通过讲座、知识竞赛、攻防演练等多种形式进行培训。

4.3 定期进行安全应急演练

做好全院级应急预案,并定期进行安全应急演练对医疗机构来说非常重要,在应急演练中及时发现信息系统及网络暴露的安全问题,及时进行修补完善,进一步提高安全水平。

4.4 引进专业人才或定期购买第三方网络安全服务

增大医院对网络安全的投入,引进熟知医疗行业安全风险的人才,购买第三方网络安全服务,才能制定具有行业特征、本院特色的信息安全保护方案。定期开展入侵检测系统、病毒特征库的更新,避免病毒入侵、漏洞利用等安全隐患。

4.5 参照相关规范标准的要求完善建设

在2018年发布的《电子病历分级评价标准》中增加了对基础设施与安全管控的要求,其中四级要求具备独立的信息机房,局域网全院联通,服务器部署在独立的安全保护区域内,有相关的网络管理制度。五级要求楼层机房、网络设备和配线架要有清晰且正确的标识;根据不同业务划分独立的网络区域,全院重点区域应覆盖无线局域网,部分医疗设备接入院内局域网;有配套的安全运维管理制度;具有保障信息系统服务器时间一致的机制;建立数据使用的审查机制,如需向境外传输数据应经过安全评估。四级标准也特意设置了基础安全项,其中二级要求医院必须建立数据安全管理制度;服务器、存储等核心设备都要部署在专用机房内;服务器部署于独立的安全域,且仅开放必要的网络服务端口;系统之间进行数据交互时需要进行授权认证,对敏感数据进行标记,与其他系统进行数据交互时,可根据敏感标记进行有效控制;具备有效避免越权的措施,具备完整的授权审批管理流程,操作过程可通过系统追溯。

两套标准中同时强调了安全管理制度、服务器独立部署、数据使用安全的内容。医院可根据实际业务需求,参照标准要求开展工作。

5 总结

网络安全事件层出不穷,归根到底取决于医院的网络安全意识薄弱、制度不规范、政策不严明。美国、澳大利亚等发达国家医疗机构网络安全起步较早,为我国提供了许多值得借鉴的风险应对方法,如制定严格的处罚政策,提高专业技术水平修补漏洞等[12]。鉴于我国医疗机构网络安全起步较晚,在网络安全方面还存在许多误区,实际建设中也存在许多问题,矫正认识误区,完善建设中的问题迫在眉睫。智慧医院的建设,前提是医院网络安全的建设。安全是基础,没有基础,再多智慧、先进的功能都是空中楼阁,甚至会成为最危险的风险点。综上,智慧医院建设中要一手抓智慧,一手抓安全。