企业办公网移动终端安全接入问题分析

李明骏,李民民

(酒泉钢铁(集团)有限责任公司 信息中心,甘肃 嘉峪关 735100)

企业办公网移动终端安全接入系统属于企业安全保障的重点,采取移动终端安全接入模式、方法与技术,构建安全接入系统,有效保障企业办公的安全,抵御各种安全威胁[1]。终端设备借助4G移动通信网站访问企业网络时,需满足安全策略、规则要求,全部接入设备安全接入点进入网络,第一时间发现及消除因移动终端设备所诱发的安全问题,避免病毒、木马侵入企业网络。

1 移动终端安全风险分析

新经济常态下,企业大多数办公已经实现了自动化、信息化,然而安全形势不容乐观,窃取、破坏、泄密等现象频繁出现,直接影响了企业的安全。虽然现行安全防护方法可安全防护企业内部运用系统及安全传输数据,然而随着移动终端大范围使用而造成网络安全边界不明,企业网络安全形势十分严峻。所以,在引进新技术提高企业智能化、自动化的基础上,怎样确保企业核心信息的安全性,预防非法分值窃取、破坏、泄密企业重要信息,消除外部安全威胁,是企业移动终端接入需重点解决的问题。

企业移动终端接入的安全风险主要体现在终端、传输通道、应用系统等三方面。对终端风险而言,主要包括终端物理完整性、数据存储安全风险、系统漏洞与非法软件安装风险、设备非安全管理风险和非法使用风险等;传输通道风险主要是GPRS/CDMA/3G等公网或WiFi等无线专网通道发生不合法获取信息的情况和非法终端接入风险等;而对应用系统风险来说,具体表现在非法授权访问、非法攻击系统和泄露重要数据等方面[2]。

2 企业移动办公安全设计

就前文阐述的移动办公安全需求而言,需将企业具体状况与移动办公运用模式结合在一起,立足于总体信息安全架构,安全规划与设计移动办公方面的内容,进而建立起移动办公安全技术防护框架。根据多层技术防护措施构建纵深安全防护机制,确保能够对移动办公的用户身份予以安全的鉴别,同时需对移动办公设备予以严格的管控,确保通信数据能够安全的进行传输,进而消除移动办公过程可能会出现的安全风险与威胁。

2.1 安全技术防护框架

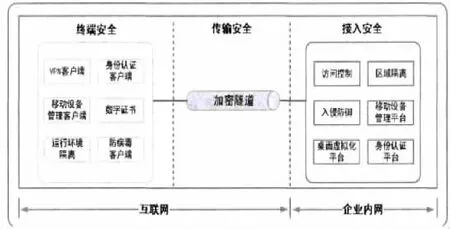

对于大多数企业而言,安全保密是信息化建设重点关注的问题,基于企业办公特征,协同办公系统关系到企业重要、敏感的信息,所以安全性尤为关键。系统应该形成全面而完善的安全体系,并发挥出信息安全支撑平台的作用,让系统始终处于稳定与安全的状态。在访问企业应用系统的过程中,主要选择手机、平板电脑等移动办公设备,由于移动办公存在各种安全威胁,应结合企业业务特征及安全需求,设计相对应的移动办公安全技术防护框架,详如图1所示。

图1 安全技术防护框架示意图

(1)终端安全。采取桌面虚拟化、数字证书、VPN、移动设备管理等方式,可对移动办公设备的安全进行有效认证、准确鉴别用户身份、控制访问及隔离有关数据信息等;(2)传输安全。当移动办公设备访问企业内部网络时,采取CA和VPN技术相联合的方法对于授权用户设立专门加密隧道,以此来思想安全、保密传输数据[3];(3)接入安全。采取隔离交换数据、防御入侵等技术方法,将互联网与企业内网的边界予以隔离,并控制访问,确保安全交换数据。

2.2 多重安全防护技术

2.2.1 身份认证控制模块

以可信度判定规则,对终端的完整度、可信度进行全面验证,针对通过对接入的移动终端设备的身份进行有效认证,并基于事先编制的访问策略控制列表(ACL)方法,确保合法的终端和移动终端设备能够顺利地进入系统,并访问所需数据。

2.2.2 可信安全接入控制技术

安全接入控制技术通常选择可信端口安全接入机制[4]。结合接入点功能等情况,应该在系统内设置相应的可信端口,包括网络可信端口、网关可信端口和终端可信端口等。其中,网络可信端口可安全传输数据;网关可信端口:定位设备,监控终端设备,下发规则,与设备之间安全通信、安全应用信息交互,同时实现端口最小化分配等;终端可信端口:移动终端设备方面,终端可信端口能够采集终端设备的属性语言,让远程桌面协议(RDP)获得证书。

2.2.3 可信判定技术

可信判定技术可判定接入系统移动终端设备,在访问过程中,基于设备认证信息、属性信息,周期轮询设备,重新分析移动终端可信度,以此来保证移动终端访问的可行性、安全性。

2.2.4 公开密钥(WPKI)系统模块

公开密钥(WPKI)为企业办公网移动终端安全接入系统,可以发挥出加密访问、颁发证书、管理证书等功能,形成移动终端证书管理体系,移动终端安全接入的可信证书将具备产生、管理、存储、分发以及撤销等功能。在企业办公网移动终端安全接入服务方面,其中WPKI系统为核心部分,图2为具体构成情况。

图2 公开密钥(WPKI)组成

3 移动办公安全接入应用

从企业内网基本情况出发,充分考虑到业务访问与安全管理等需求,逐步形成以移动办公安全技术为基础的防护框架,让企业内网功能有关区域得到改善。同时,立足于区域特点及功能,科学设计,构建纵深防御机制(如图3所示)。对终端接入区来说,逻辑隔离与安全连接设备与产品,尤其是对链路负载均衡而言,能够解决各运营商互访问延迟率高与速度慢等问题,而侵防御设备发挥出智能防御的作用,能够进行自学习,避免受到互联网非法入侵与攻击。在移动办公设备和用户身份认证方面,借助安全网关,VPN网关同移动办公设备设计加密隧道,让连接更加可靠。防火墙能够进行隔离逻辑与划分区域,安全监管部署则能够进行移动设备和身份认证,如在身份认证平台中,可以形成企业统一身份认证体系,对接入用户和设备作出授权与认证。借助移动设备管理系统,将对所有移动办公设备进行集中管控。隔离区部署可确保数据顺利地流入控制的设备与产品,通过网闸的设计确保业务数据信息安全交换与隔离[5]。

图3 移动办公系统部署示意图

运用以上策略与方式,除了可以确保企业在移动办公业务方面的需求得到满足之外,还能够增强移动办公所具备的安全性,并实现以下运用效果。

3.1 终端安全机制

就移动办公用户而言,只需要在移动办公设备之中将电子密钥(USB-Key)、PIN码插入,就能够利用互联网对企业内网业务应用进行访问,并且系统后台会自动完成VPN隧道加密、虚拟桌面分配以及权限分配等[6]。

3.2 良好的用户体验

针对运用移动笔记本的用户而言,在办公的过程中利用个人虚拟桌面对业务应用系统进行访问,和其在企业内网之中的工作方式相同,不对用户习惯进行改变。运用手机、平板电脑的相关用户,在办公的过程中运用专用APP对业务系统进行访问,能够较好满足用户办公需要。

4 结语

近年来无线网络技术发展速度很快,企业办公系统中移动网络中断安全接入问题受到了广泛关注,企业应采取有效的安全接入技术,在开放性网络环境下确保移动办公的安全性,从而有利于确保企业的信息安全和可持续健康发展。