基于MAC 认证的终端网络准入控制系统方案*

张 超,孙 皓,鹿文杨,李雄军

(1.海装装备项目管理中心,北京 100071;2.中国电子科技集团公司第三十研究所,四川 成都,610041)

0 引言

电气与电子工程协会(Institute of Electrical and Electronics Engineers,IEEE)在定义局域网(Local Area Network,LAN)规范的初期,并没有提供“用户联网身份认证”的安全机制[1],即只要终端设备通过物理链路与网络设备的端口连接后,就可以访问LAN 中的设备或资源[2-3]。随着万物互联时代的到来,终端设备呈现出种类繁多、数量巨大、部署分散、安全属性不统一等趋势,网络提供给终端设备的服务也越来越多[4];但是一个安全的网络必须提供安全的服务,保证终端设备经过许可并且用户终端的访问是经过审计[5],即只有合法的终端设备才可以访问提供的服务。因此,终端设备认证是网络安全服务的一个重要方面,是终端设备提供服务的前提[6]。

局域网介质访问控制(Media Access Control,MAC)地址认证[7]是一种基于网络设备端口和终端设备MAC 地址针对终端设备的网络访问权限进行控制的认证方法。网络设备在启动MAC 认证的端口上首次检测到终端设备的MAC 地址后,启动对该终端设备用户的认证操作。认证过程中,不需要用户手动输入用户名和密码。

MAC 地址作为用户名和密码的方式,针对性更强、灵活性更高,更便于终端设备入网认证管控,有MAC 地址作为用户名和密码以及固定用户名和密码两种格式。MAC 地址作为用户名和密码是使用终端设备的MAC 地址作为认证时的用户名和密码;固定用户名和密码就是不论终端设备的MAC 地址为何值,所有终端设备均使用在网络设备上预先配置的本地用户名和密码进行认证。

MAC 认证具有无需安装任何形式的客户端[8];终端设备无需输入账号和密码,认证触发后自动进行;能够对不具备802.1X 认证[9]能力的终端设备进行入网认证,如打印机、传真机等哑终端这3 个优点。

MAC 认证的主要缺点是安全性不高,且低于802.1X 安全性认证标准,其原因是终端设备的MAC 地址容易被仿冒[10]。鉴于MAC 认证的以上特点,MAC 认证通常只用于网络打印机、IP 电话、摄像头等终端设备的入网认证[11]。

综上分析,本方案将以MAC 认证为基础,使用终端设备的MAC 地址作为用户名和密码,设计一套重点针对网络打印机、IP 电话、摄像头等终端设备的网络准入控制系统,通过设计系统自身的工作机制,进一步提升安全性。

1 系统构成

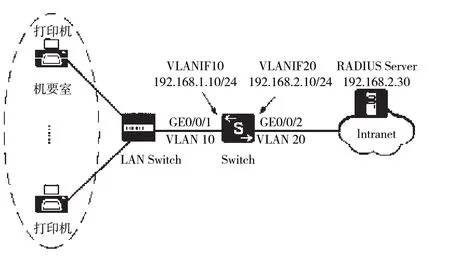

基于MAC 认证的终端设备网络准入控制系统主要包括终端设备(通常是网络打印机、IP 电话、摄像头等)、网络设备(通常指接入层交换机)、准入认证服务器。系统结构如图1 所示。

图1 基于MAC 认证的终端设备网络准入控制系统结构

在系统结构中,终端设备是“认证”动作的触发者,通过发送包含MAC 地址的特定数据包(主要是地址解析协议报文)触发网络设备进行认证;网络设备是“认证”机制的执行者和端口授权的实施者,具体包括向准入认证服务器发送认证数据包,根据准入认证服务器的认证结果对端口实施授权控制;准入认证服务器是“认证”系统的判决者,直接决定相应终端设备用户是否通过网络准入认证。

2 工作机制和流程

2.1 终端设备入网认证

基于MAC 认证的入网认证交互流程如图2 所示,主要步骤如下文所述。

图2 入网认证交互流程

(1)网络设备首次检测到终端设备的MAC 地址,进行MAC 地址学习、触发MAC 认证。

(2)网络设备对MAC 认证使用MD5 信息摘要算法(Message-Digest Algorithm,MD5)挑战字对用户密码进行处理,并将处理后的信息及MD5挑战字封装在认证请求报文中,发送到准入认证服务器,请求对该终端进行MAC 认证。

(3)准入认证服务器使用收到的MD5 挑战字对本地数据库中对应MAC认证用户密码进行处理,如果与网络设备发来的相关信息一致,则向网络设备发送认证成功报文,表示终端设备MAC 认证成功,允许该终端访问网络。

(4)网络设备根据准入认证服务器返回的认证结果进行端口授权。

网络设备与准入认证服务器之间通过远程用户拨号认证系统(Remote Authentication DialIn User Service,RADIUS)报文进行交互,对于MAC 认证用户密码的处理,有密码认证协议(Password Authentication Protocol,PAP)和质询握手认证协议(Challenge Handshake Authentication Protocol,CHAP)[12]两种方式。

(1)PAP:设备使用随机生成MD5 挑战字对MAC 认证用户的密码进行一次加密。

(2)CHAP:设备使用随机生成的MD5 挑战字对MAC 认证用户的密码进行两次加密。

2.2 网络设备周期探测

网络设备需要对终端设备进行周期性探测,确保终端设备正常在线。如果终端设备已下线,网络设备需要通知准入认证服务器,更新终端设备状态,周期探测交互流程如图3 所示,主要步骤包括:

图3 网络设备周期探测交互流程

(1)终端设备发送报文触发MAC 认证,同时网络设备启动探测定时器;

(2)在若干个T时间内,网络设备均能收到终端设备流量,相应用户在线;

(3)终端设备最后一次发送报文。在这个T时间结束时,由于有终端设备流量,网络设备判断相应用户在线。重启定时器;

(4)网络设备在T时间内未收到终端设备流量,发送第1 次ARP 请求,客户端无响应。

(5)T时间后,未收到终端设备流量,发送第2 次ARP 请求,终端设备无响应;

(6)T时间后,仍未收到终端设备流量,探测失败,终端设备对应的用户下线;

(7)网络设备向准入认证服务器发送停止计费请求;

(8)准入认证服务器向网络设备发送停止计费响应;

(9)网络设备停止对相应端口的授权,在线列表中删除相应用户。

3 典型实现

3.1 网络设备配置

某公司办公室内终端通过Switch 接入公司内部网络。如果该公司内存在非法接入和非授权访问的状况,将会导致企业业务系统的破坏以及关键信息资产的泄露,因此管理员希望Switch 能够对终端设备的网络访问权限进行控制,以保证公司内网的安全,在很大程度上防止外来侵入对信息安全的损害[13]。

由于办公室内的哑终端(例如打印机)无法安装认证客户端,因此在Switch 上部署MAC 认证。终端设备的MAC 地址将作为用户信息到RADIUS 服务器进行认证,同时用户接入网络时,也不需要进行认证操作。办公室内局域网认证组网图如图4 所示。

图4 配置MAC 认证组网

打印机、摄像头、音频装备等哑终端准入入网的详细操作步骤如下文所述。

3.1.1 步骤1:配置AAA

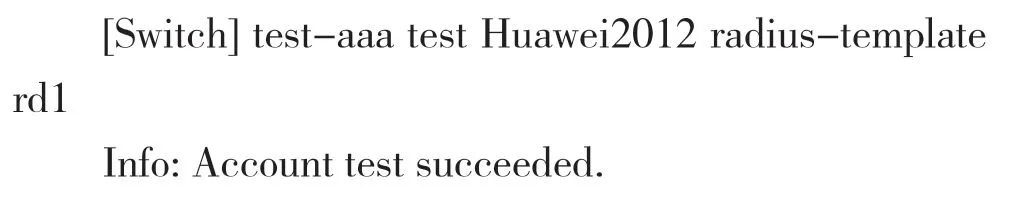

# 创建并配置RADIUS 服务器模板[14]“rd1”。

# 测试用户是否能够通过RADIUS 模板的认证(已在RADIUS 服务器上配置了测试用户test,用户密码Huawei2012)。

3.1.2 步骤2:配置MAC 认证

# 将NAC 配置模式切换成统一模式。

说明:设备默认为统一模式。传统模式与统一模式相互切换后,设备会自动重启。

[Switch]authentication unified-mode

# 配置MAC 接入模板“m1”。

说明:MAC 接入模板中,MAC 认证用户的用户名和密码默认均为不带分隔符“-”的MAC 地址。需要保证RADIUS 服务器上配置的MAC 用户名和密码格式与接入设备上的保持一致。

# 配置认证模板“p1”,并在其上绑定MAC接入模板“m1”、指定认证模板下用户的强制认证域为“huawei.com”、指定用户接入模式为多用户单独认证接入模式、最大接入用户数为100。

3.1.3 步骤3:验证配置结果

(1)用户启动终端后,设备会自动获取用户终端的MAC 地址作为用户名和密码进行认证。

(2)用户认证成功后即可访问网络。

(3)用户上线后,管理员可在设备上执行命令display access-user access-type macauthen 查看在线MAC 认证用户信息。

3.2 准入认证服务器实现

本方案中,准入认证服务器采用“Linux+Free Radius+Mysql”方案,由此构建了1 个典型的RADIUS 服务器。

基于MAC 认证的终端设备网络准入控制系统工作流程参考准入认证服务器已有的“用户名口令模式”的认证流程,相应准入策略中的认证模式为“用户名口令”,附加验证信息有“接入交换机IP和端口”。界面在准入认证服务器管理界面中主要表现为终端设备列表,增加了MAC 地址注册的管理功能[15],如图5 所示。

终端设备列表中,主要包括“状态”“MAC地址”“准入策略”“接入交换机IP”“接入交换机端口”“上线时间”“下线时间”“备注”。其中,“MAC 地址”是每个终端设备的唯一标识,“备注”支持填写对应终端设备的备注信息。

网络设备发起认证,准入认证服务器接收到认证包后自动解析其中包含的终端设备信息(包括MAC 地址、接入交换机IP 和端口),自动将相关信息注册到终端设备列表中。

准入认证服务器配置中,支持配置“是否为新注册的终端设备下发默认策略(MAC 认证)”。现场网络环境部署初期,设置“是否为新注册的终端设备下发默认策略(MAC 认证)”为勾选状态,则相应的终端设备均可顺利注册并通过认证,接入网络。现场网络环境部署完成后,设置“是否为新注册的终端设备下发默认策略(MAC 认证)”为取消状态,新接入的终端设备进行入网认证,能够自动在准入认证服务器上注册,但是无法认证通过,原因是“未分发准入策略”。如果需要将其接入网络,则需为该设备分发准入策略。综上所述,该运行机制能够实现对未注册终端设备的入网管理,进一步提升终端网络准入控制系统的安全性。

4 结语

本文利用交换机MAC 认证机制,设计实现了使用打印机、摄像头等哑终端MAC 信息作为鉴别凭证的方法。本文方法可以有效解决局域网内部哑终端入网问题,并能实现无感知认证。下一步,可结合终端指纹特征技术,对终端进行更加准确、全面的定义,避免MAC 假冒带来的非法接入问题。