基于信源—目标合力映射模型探究物流信息安全管理新思维

陈一芳,王顺林 (宁波职业技术学院,浙江 宁波 315800)

物流业是支撑国民经济发展的基础性、战略性产业之一,是联接供给侧和需求侧的基础纽带。伴随着供给侧结构性改革实施的大力推进,如果其自身不能根据市场需求提供有效供给,必将成为约束相关产业转型升级的瓶颈。多年的物流信息化发展,为物流业升级发展提供了良好的动力基础。越来越多的物流信息上传到物流信息系统和计算机网络中,在促进物流业向高效物流发展的同时,也带来了日益严峻的物流信息安全问题。据统计,2015年快递企业信息泄露案件达43起,泄露包含消费者个人隐私数据的订单信息数量,保守估计高达上百万。

1 物流信息安全文献研究

面对日益严峻的物流信息安全问题,国内外专家学者进行了卓有成效的研究。从现有文献检索来看,目前专家学者主要在以下几个层面进行了探索。一是信息安全立法论。结合现代信息技术环境,通过立法对信息安全进行保护。美国通过联邦立法和州法律加强对信息和信息系统安全的防护,诸如《电子通信隐私法》、《计算机欺诈和滥用防止法》、《数字千年版权法》等[1]。国内学者则多通过借鉴国外信息安全立法实例,对比国内不足提出立法对策或建议。二是从物流信息安全的技术维度,将焦点放在信息传输层面,从数据加密、数字认证、系统安全模型架构等层面展开分析研究,提出了一系列观点。国外学者往往通过信息安全算法探索,加强对相关领域的应用研究。A JueIs,R Pappu(2003)[2]结合RFID系统的安全问题,提出了重加密算法。Tamm,Ulrich[3]通过研究信息理论在物流中的应用,指出编码识别可以在物流这样嘈杂的环境中使用,网络编码可以帮助加密和认证。国内学者研究视角则放在了物流信息系统的安全构建角度。如戴航,何景师[4]针对物流供应链信息网络平台频繁受到分布式拒绝服务攻击出现故障,甚至是瘫痪这一问题,研究了基于核主元分析和粒子群优化—支持向量机的物流供应链信息安全检索新方法。三是结合供应链管理体系,从安全风险、分类标准等角度展开研究。如GOTO Takeshi,GOSHIMA Sadahiro(2007)[5]认为应该根据国际信息安全标准构建物流的实体信息安全系统;Cheri Speier,Judith M.Whipple,David J.Closs,M.Douglas Vossze(2011)[6]通过研究发现,物流信息安全措施的深度和广度取决于高层管理者的理念,操作的复杂性以及产品带来的风险等。贾玮娜(2014)[7]针对物流信息管理不当、信息泄露导致企业和客户利益受损等问题,提出物流信息分类安全级别设定,保护物流企业的信息资源。

综上所述,本文认为现有研究结合物流信息的处理过程,结合法制、技术维度和管理模式进行的分析探索,为论文的后续研究提供了较为丰富的借鉴和参考。但现有研究仍然存在一定程度不足:

(1)专家学者立足于信息传输的角度,希望通过信息传输技术的一对一安全保障来管理物流信息管理,但是在多维技术和利益纠葛的环境下,物流信息安全管理研究必然出现理论与现实的背离。

(2)相关研究虽然针对物流信息安全问题进行了探索,但是并未触及背后的实质,因此存在头痛医头的问题。

本文拟结合“互联网+”物流背景下带来的物流信息来源多维化和安全隐患问题,通过构建信源—目标合力模型,分析研究物流信息安全管理背后隐藏的部分本质,探索物流信息安全管理的新思维。

2 “互联网+”物流引致一系列信息安全隐患

纵观目前“互联网+”物流业发展现状,虽取得了一系列卓有成效的改革成果,但是背后隐藏的隐忧却不可忽视。隐忧一,重视互联网与业界的融合,忽视物流信息安全管理建设。随着“互联网+”热度持续高涨,物流行业将关注点放在了如何打破行业壁垒,实现线上线下的共融,在这一过程中,物流行业寄希望于通过互联网扩展自身行业面临的时空限制,力争在新一轮竞争态势中保持优势地位。结合政府机构政策的有利供给,众多物流企业纷纷试水新技术和新模式,各种物流信息平台、APP技术应用、物联网、智慧物流架构、云物流等技术不断的在物流行业中进行创新,在虚拟空间中人为地形成了众多的物流节点。当虚拟空间中各物流信息节点竞争加剧时,物流业逐渐冷静下来,将线上线下的融合纳入了未来竞争战略思考的范畴。在这一变革过程中,能够引发物流业关注的利益点在于如何实现网上的融通,而不是信息安全管理问题。

隐忧二,忽视互联网安全带来的重大隐患,不重视物流信息资源的安全管理。互联网在给人类生产生活带来便利性的同时,伴生而来的就是网络安全隐患。众多专家学者认可互联网安全的特性包罗了保密性、完整性、可用性、可控性和真实性等特征,面临的威胁来自于计算机病毒、黑客攻击、木马攻击、自然因素和网络犯罪等。作为“互联网+”物流行业而言,尽管在应用新技术和新模式时,对信息安全问题有所触及,但是在真正与“互联网”联通时,往往将互联网预期带来的物质利益加以放大,对于互联网安全隐患则一带而过,毕竟互联网安全带来的损失并未在物流业中发生过,这也导致了相当一部分“互联网+”物流企业放松了对互联网安全的警惕心理。

隐忧三,网络安全和物流信息化发展失衡。科学技术应用于物流行业,有效地促进了物流信息化发展。长期以来形成的其他行业信息化发展历程带给了物流行业借鉴参考的同时,也带给物流行业重视信息化技术应用发展,忽视网络安全的定性思维。正如习近平在《网络安全和信息化工作座谈会上》提到的,“网络安全和信息化是一体两翼,不可或缺,是一个整体”。作为国民经济支柱产业之一的物流业,在实现“互联网+”的发展过程中,必须将网络安全与物流信息化发展同步思考,否则必将影响后续国民经济发展的良性循环。

随着物流业从线下走到线上,再到线上与线下的融合,物流信息来源日益面临着维度的变化,即互联网的思维特性引致的物流信息来源多维性。作为生产性服务业之一的物流业,在其信息化过程中,必然存在着信息的多源头及传输过程中的数据多结构(结构化和半结构化)等特性。这些因素必将伴随着“互联网+”物流的进程,加深对物流信息安全管理的难度。三分技术,七分管理。只有深入探究新技术背景下的物流信息传输实质,才能更好地对物流信息安全进行管理,从而有效提升物流业的供给侧改革力度。

3 构建信源—目标合力映射模型,分析研究物流信息传输不一致机理

3.1 信息传递熵研究的局限性

所谓信息传输逆反现象,是指从信源发出的信息,经过一系列的信息传输过程,在信宿收到后,双方之间的信息存在的不一致现象。

从信息传递过程来看,信息通过信源发出,借助信道传输,最后到达信宿。通过信源和信宿之间的信息一致性,保障信息价值的最大化。现有研究无不显示出,信源发出的信息,通过信道传递后,并不能保障信宿接收到的信息与信源发出的一致,即本文所说的产生了信息传输的不一致现象。

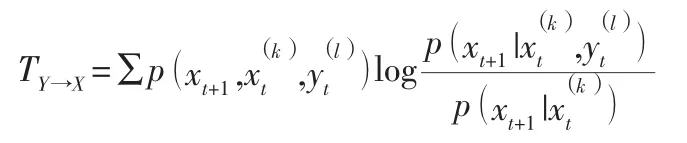

为了探究信息传递不一致问题,学者们借助信息传递熵进行了研究。传递熵是分析系统之间信息相互作用的一种有效工具,借助前验概率进行定量分析观测序列对另一序列未来发生值的影响,相关原理如下:

令Xt和Yt为两个在t时刻具有xt和yt离散状态的时间序列,分别表示信宿和信源,并且假定Xt和Yt分别可以用k阶和l阶的稳态马尔可夫过程来近似,则从Yt到Xt的传递熵表示为:

其中:TY→X表示从信源Y传到信宿X的传递熵。通过传递熵描述已知Y和未知Y情况下对X下状态估计的互信息差异。这一分析工具虽然在一定程度上解释了信息传递的差异性,究其实质,它的立足点仍然在于信息的线性传递,借助概率论的相关分枝,研究信息不一致问题。从现有文献来看,物流信息安全问题主要来自于物流信息的传递环节。面对多维的物流信息来源,以及多维的物流信息传输方式,如何构建一个合理的研究模型,探究出物流信息安全管理背后的影响机理,才能为后续的物流信息安全管理提供参考和借鉴。

3.2 构建信源—目标合力映射模型,探究物流信息传输带来的信息安全机理

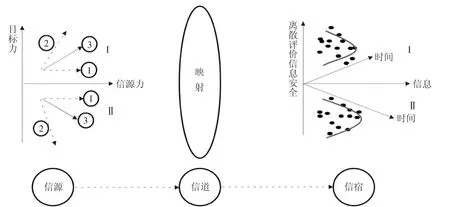

信息必须依赖于一定的载体,也就是说必须紧密围绕信源发出。之所以出现一系列信息安全问题,是因为在信息传输过程中,不同的利益主体基于各自的目标导向,对接收到的信息进行了人为的目标遮盖或者放大,导致最终接受者接收映射后的信息后,出现放大效应的信息安全问题,如图1所示。

图1 信源—目标合力映射模型

图1 中①代表信息在信源力作用下发出的原始信息,②代表人为目标设定下发出的目标信息,③代表在信源力和目标力合力作用下产生的合力信息。信息理论中告诉我们,信源始终在发出原始信息,这些原始信息未经过人为加工,具有一定的真实、可靠和信赖性特征。人类希望使用原始信息对自己的生产生活进行改造,但是在从信源发出信息,到信宿最终接收到信息之间的环节,由于人为的主观效能的添加,信息产生了不一致现象。从图1中可以看出,经过信道的映射,信宿方随着时间的推移,接收到的信息呈现离散分布的状态。这些接收到的信息实际上是③合力信息在信宿方的映射,并非是①原始信息在信宿方的映射,由此产生了信息不一致的现象。

信源部分的I区域代表在原始信息传递过程中,人们希望对原始信息加以利用,但是限于受众传播的局限性,人类虽然将愿意扩大应用原始信息的目标进行了加成,但是在①信源力的影响下,合力信息③仍然会在信息传递的过程中进行合力传递。通过信道的映射,最终在信宿方的I区域呈现离散性的状态分布。因此,信宿方需要充分认知这些离散分布信息的实质,通过在信宿方建立时间、信息和信息安全离散评价三维结构,将映射来的信息进行区域映射,结合目标力和信源力二维结构进行相应的信息剖析,进而获得真正的信息,对偏离信息进行安全管理,实现有效的信息利用。

如信宿方的区域II所示,相关信息映射处于信息安全离散的负评价区域,这些信息仍然含有信宿发出的真实信息,只不过由于人类的遮掩或者其他不可告人的目标,对原始信息进行了合力映射,从而在信宿方形成了信息安全离散负评价。对于我们来说,如何剥离目标力带来的负面影响,探索出真实可靠的原始信息,是信息利用的关键因素。

借助信源—目标合力映射模型,可以轻松地发现隐藏在物流信息传输中的信息安全问题机理,就是物流各功能主体在物流一体化运作过程中,会根据各自的功能利益,体现出一定的目标力,由于物流作业的客观性,信宿力散发出的真实信息必然客观存在。之所以物流客户(最终信宿)对物流信息安全产生异议,根本的原因仍然在于将接收到的物流信息人为的当成了信源力发出的真实信息,忽略了中间利益方的目标力带来的目标信息。进而使得物流客户接收相关物流信息后,产生了物流信息安全焦虑。

随着物流供给侧改革的深入推进,物流信息的供给必然从原来的二维、三维空间过度到互联网空间,随之而来的物流供给需求信息不一致、信息泄密、信息漏洞等物流信息安全问题必然日益严峻。如何伴随着信息技术的发展,拨开物流信息安全管理背后的面纱,成为目前需要深入研究的一个课题。

4 基于信源—目标合力映射模型,探究物流信息安全管理新思维

4.1 基于时间的动态性,采取主动防御型的物流信息安全离散评价管理

信息理论揭示信息从信源发出,到信宿的接收,呈现一种逻辑性的被动状态。人类使用信息的目的在于改造自己的生产生活,对于使用物流信息的利益主体而言,使用物流信息的目的在于促进物流信息的高效利用,从而改造物流作业方式,提高物流作业效率,有效降低物流成本。

物流利益攸关方不能因为目前产生的一系列物流信息安全问题就放弃物流信息的利用,反而更需要加强对物流信息安全管理的重视,这是物流业深化供给侧改革的必经之路,也是时代赋予物流业的使命。从图1中我们可以看出,接收物流信息的信宿方在明确物流信息传输不一致机理下,需要构建时间、信息和信息安全离散评价三维物流信息安全模型。随着时间的推移,在相关物流作业完成之前,必然会散发出一系列离散的物流信息离散状态分布,这些离散值由于物流作业涉及的主体、功能、传播方式等变化,必然呈现出在信宿方I、II区域的分布。

物流信宿方需要根据物流信息安全离散评价值所在的区域主动采取防御,即当离散值位于I区域时,合力信息始终在信息轴上的映射不会超过其最大值,随着时间的发展,物流信息安全离散评价值逐渐呈现一种弧形分布,当物流信宿方面对弧形上升趋势时,我们可以判断出物流信息的积极性,反之,我们则可以借助趋势下降,主动深入到物流作业中,纠正相应偏差,克服目标力带来的影响,完成相应的物流信息安全防御。

当离散值位于II区域时,虽然信源力的正向性仍然在促使相关物流作业执行,但是随着时间的推移,影响物流的不同利益主体通过各自的目标力带来的目标信息的效应越来越大,当相关离散值的弧线呈现上升状态时,我们必须主动出击,追根溯源,减少目标信息带来的负面评价影响。当弧线呈现下降状态时,说明目标信息带来的危害正在逐步减弱,信源发出的真实信息正在增强,物流信息安全隐患逐步降低。

借助信宿方的信息安全离散评价、时间和信息三维结构,物流信宿方将克服物流作业完成后的被动效果,反而能够在物流作业进行过程中,采取主动防御型的物流信息安全管理。这种管理方式将在一定程度上缓解物流信息安全带来的损失,有利于物流安全管理的过程性管理实施。

4.2 基于物流作业环节的连续性,构建环环相扣的物流信息安全管理体系

一项物流活动可能需要仓储、运输、装卸搬运、配送、流通加工等具体的作业,在这些相关的作业中必然会产生大量的物流信息。不同的物流作业完成后,会将完成的物流信息传递到相邻的作业环节,依次传递从而形成完整的物流信息链。一旦产生物流信息安全问题时,以往的做法往往是沿着物流作业链逆向追溯,牵涉到不同作业环节利益主体使用的信息技术水平、管理要素、利益等目标力带来的目标信息影响,最后的处理结果往往是不了了之,不能深入到具体的环节,找到真正的物流信息安全隐患。

借助信源—目标合力映射模型,相邻物流作业环节可以成为信源和信宿方。上下游物流作业方借助模型,可以在短链信息流下完成目标力带来的物流信息安全隐患。各个作业节点在最终传递给下一个作业环节物流信息时,附带物流信息安全离散评价、时间和信息三维结构。当完成所有物流活动后,最终会形成一条完备的物流信息链。这些带有物流信息安全离散评价、时间和信息三维结构的物流信息链,将构建出一个完整的物流信息安全管理体系。

最终物流客户(信宿方)借助环环相扣的物流信息安全管理体系,通过信源方的信源力和目标力合力信息,以及物流信息安全管理体系,评价物流信息带给自己的效益和损失,进而传递给物流业积极的物流信息安全管理信号。

随着物流业供给侧改革的深入推进,各种物流信息技术在物流作业环节中的应用,物流信息安全问题将会呈现爆发式的增长。借助这种物流信息安全管理体系,物流业可以在后续构建物流信息安全层面采取更加有效和灵活的管理手段,避免陷入就问题谈问题、就技术谈技术的不利局面。

[1]龚彦舟.论我国信息安全立法的不足与完善[J].情报科学,2005(3):475-479.

[2]A JueIs,R Pappu.Privacy Protection in RFID-enabIed Banknote[M].FinanciaI Cryptography,2003:134-145.

[3]Tamm Ulrich.Possible applications of information theory in logistics[C]//Information Theory and Applications Workshop,2011:162-164.

[4]戴航,何景师.基于KPCA-PSO-SVM的物联网信息平台安全检测方法研究[J].现代制造工程,2015(5):35-38.

[5]GOTO Takeshi,GOSHIMA Sadahiro.Construction of a Physical Security System for the Logistics Industry Based on TAPA Solutions[J].NEC Technical Journal,2007,2(2):121-123.

[6]Cheri Speier,Judith M.Whipple.Global supply chain design considerations:Mitigating product safety and security risks[J].Journal of operations management,2011,29(7):721-736.

[7]贾玮娜.物流信息安全分类管理研究[J].物流科技,2014(9):443-447.