无线传感器网络中基于角度的定向随机步幻影路由协议*

黄北北,冯 勇,李修琪,黄 祺

(昆明理工大学 计算机重点实验室,云南 昆明 650504)

无线传感器网络中基于角度的定向随机步幻影路由协议*

黄北北,冯 勇,李修琪,黄 祺

(昆明理工大学 计算机重点实验室,云南 昆明 650504)

为了更好地保护源位置隐私,提出了一种新的源位置隐私保护方法,通过使用相邻节点的斜率的反正切值来确定幻影路径上下一跳节点选择范围,使得幻影源的选取在不暴露源位置方向信息的情况下能够远离真实源,且能够生成更多不重复的幻影源,更灵活地控制幻影源的选取,使幻影源的分布较为均匀,从而能够更好地提高源位置隐私保护的性能。仿真实验表明:相比传统的基于跳数的定向随机步方法和完全随机步方法,该方法在能耗与安全周期上有着相对明显的优势,因而该方法能够更好地保护源位置隐私。

无线传感器网络; 源位置; 幻影源; 角度; 安全周期

0 引 言

无线传感器网络(WSNs)[1,2]由大量低成本、低功耗的传感器节点通过自组织方式组成,广泛应用于军事、医疗、环境保护等各个领域。因其特殊通信方式,导致很容易受到信息截获、篡改、隐私信息泄露等各种威胁。通常使用加密解密[3]以及数字签名等技术来确保数据的机密性和完整性,但该方法无法阻止通过信号逐跳追踪、流量分析来定位网络关键位置的攻击手段。对此需位置隐私[4]保护技术来实现被监测和被保护实体的位置隐私保护。

位置隐私保护技术分为源位置和基站位置隐私保护,常采取伪装真实源或基站[5]、随机路由策略、随机延迟转发策略[6]、垃圾包策略[7]、概率泛洪策略[8]等方法。在基于随机路由策略的隐私保护中,Kamat P等人首次提出了幻影路由协议[9],该协议分为两个步骤,首先源节点随机行走h跳生成一个幻影源,随后幻影源通过洪泛或者单路径路由将信息传送至汇聚节点。实验显示此方法所产生的幻影源离源节点的距离在h/5跳内的概率非常高,这不仅消耗了大量能源,还不能达到预期的隐私保护效果。为此作者又提出了基于区域或跳数的定向随机步。在基于跳数的定向随机步中,首先通过汇聚节点的广播信息,节点获得其邻居节点离汇聚节点的跳数并据此将邻居分为两个集合,随后源节点随机决定一个方向将信息发送给其中一个集合中的某个节点,方向信息将被存储在数据包头部,接下来随机行走路径上的每个节点会将信息传送给源节点所决定的那个方向上的某一随机邻居节点。由于数据包中携带了方向信息,一旦攻击者捕获数据包就能够获得方向信息,大大降低了追踪到源位置的难度。

文献[10]中提出了一种基于倾斜角度的幻影路由协议,并首次提出了可视区域概念,当攻击者追踪至可视区域内就能捕获源节点。该方法根据每个节点的倾斜角度大小决定其成为幻影路径节点的概率,使路径尽可能绕过可视区域,但此方法使得某一条路径或某些节点始终被选择的几率较大,会降低攻击者追踪到幻影源的难度。

文献[11]中提出了一种通过强制限定幻影源必须在距离真实源大于规定的最小距离dmin之外选举,任何满足条件的节点均可成为幻影源,但该方法产生的幻影源经常会出现在以真实源为原点,dmin为半径到3dmin为半径的圆环上,致使幻影源不能均匀分布在整个网络中,容易被攻击者追踪至大致区域范围。此外文献[12]中提出了一种通过角度寻找幻影源的方法,此方法生成的幻影源远离真实源且分布较均匀,但此方法并没考虑可视区域的影响。

本文提出了一种基于角度的定向随机步幻影路由协议(angle-based directed random walk privacy enhanced routing protocol,ABDRW),通过使用相邻节点斜率的反正切值选择下一跳幻影路径节点。仿真结果表明该协议具有较好的隐私保护性能。

1 基于角度的定向随机步幻影路由策略

1.1 模型与假设

本文采用熊猫猎人模型[9],假设在熊猫栖息地部署大量传感器节点对该区域内熊猫进行监测,一旦节点侦测到目标,该节点便成为源节点,并持续将监测数据发送给基站。攻击者通过分析传输信号,逐跳反向追踪,直至追踪到目标。

网络模型:

1)被监测区域内只有一个汇聚节点,其位置信息被所有节点以及攻击者所知。

2)所有传感器节点将感知数据最终传递给汇聚节点。

3)无线传感器网络中所传播的数据都是经过加密的,攻击者不能在短时间内解密这些数据。

4)每个传感器节点都知道自己和邻居节点的位置坐标。

攻击者模型:

1)无恶意的:攻击者不会干涉整个网络的正常运转,不会修改数据包的内容,也不会修改传输路径,更不会破坏传感器节点。

2)资源丰富:攻击者配备先进设备,并可以迅速移动至节点附近。攻击者还具备无限的能源和足够的存储以及强大的计算能力。另外,当攻击者移动到可视区域之内就能捕捉熊猫。

3)算法可知性:攻击者和目标之间遵循Kerckhoff准则[13],在本文中即攻击者知道系统所采用的安全算法。

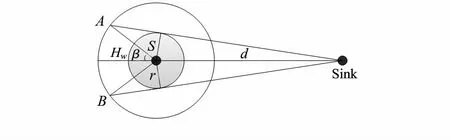

可视区域:

图1 可视区域Fig 1 Visible area

1.2 幻影源的选择

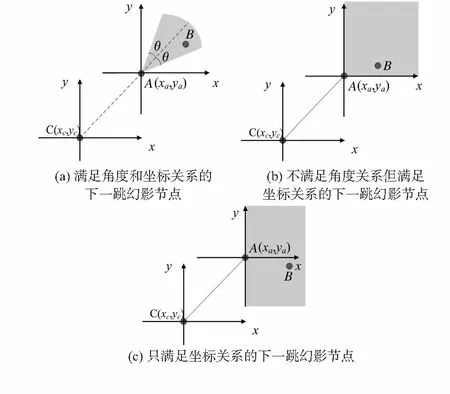

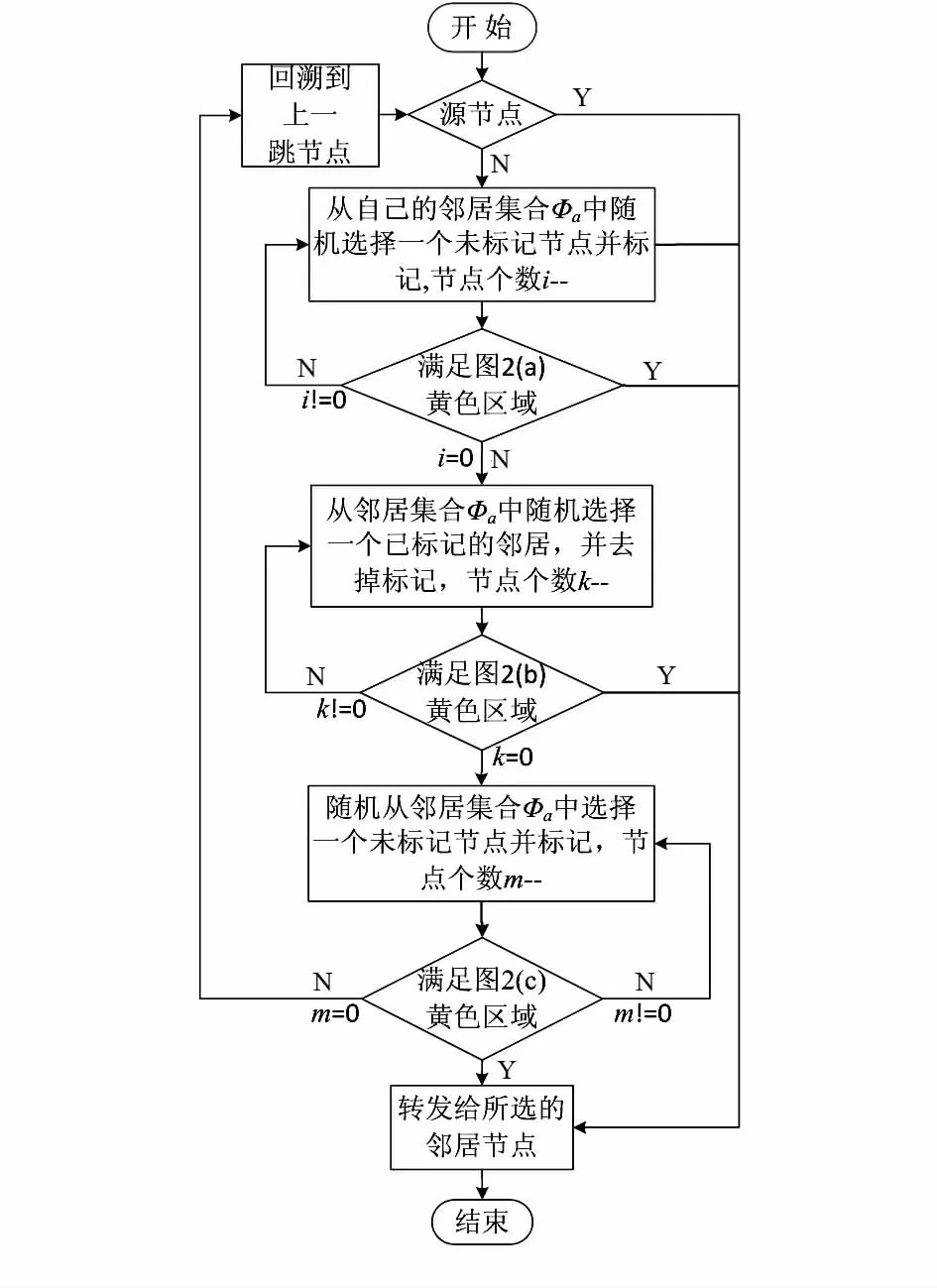

根据假设网络中每个节点都知道自己坐标以及邻居节点坐标,当某一节点监测到数据时,便成为源节点S(xs,ys),该节点从自己的邻居节点集合Φs中随机选择一个节点作为幻影源路径上的转发节点;当非源节点A从自己的邻居节点集合Φa中随机选择邻居节点B转发数据时,需参考其上一跳节点C(xc,yc)坐标信息:若xa>xc,则xb必须满足xb>xa和式(1);若xa≤xc,则xb必须满足xb≤xa和公式(1)

(1)

图2(a)中黄色区域即为节点B的选择区域。参数θ取值范围(0,π/2),之所以确定其最大值为π/2,是因为当前节点平行于x轴的方向发送数据时,邻居节点下一跳的选择区域刚好完全在该节点的右半区域或左半区域。若节点A的邻居集合Φa中不存在满足上述条件的节点,则从Φa中选择满足条件(2)和(3)的节点作为幻影路径节点转发数据,如图2(b) 中所示黄色区域中节点。若Φa中仍不存在满足上述条件的点,则当前节点选择满足条件(2)的节点作为幻影路径节点转发数据

(xa-xc)(xb-xa)≥0

(2)

(ya-yc)(yb-ya)≥0

(3)

图2 幻影路径上下一跳节点选择Fig 2 Selection of the next hop on phantom path

图3 幻影路径上下一跳节点选择流程图Fig 3 Flow chart of selection of next hop node on phantom path

1.3 安全性分析

通过这种算法所得幻影源,可以更好地提供源位置保护性能,因为它具有以下优点:

1)传输信息中不包含方向信息:节点在选择下一跳幻影路径节点时只需参考其上一跳坐标信息,不需要将方向信息或者选择方法包含在数据包中。

2)幻影源选择多样性:若每个节点平均有2个邻居在图2(a)中灰色区域内,随机行走10跳的情况下,将会产生210个不同幻影源,此外由于幻影路径上节点选取有多种情况,因此会产生更多不同的幻影源。攻击者在已知算法情况下进行反向追踪时,也很难判断当前幻影路径上节点是由第几种情况生成的,因此追踪到源节点非常困难。

3)幻影源远离真实源:该方法采用定向随机步路由,幻影路径节点朝着某一确定的方向选择,使得幻影源能够远离真实源,从而能够增加攻击者追踪到源节点的时间。

2 实验仿真与性能分析

仿真场景采用6 000 m×6 000 m的网络区域内随机均匀散布10 000个节点,节点通信半径为100 m。

2.1 幻影源

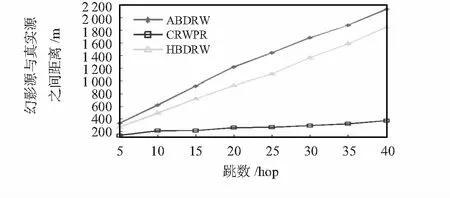

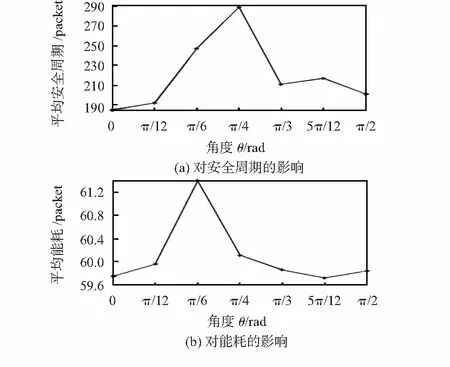

本文将ABDRW(θ=π/6)与完全随机步幻影路由(completely random walk phantom routing,CRWPR)以及基于跳数的定向随机步(hop-based directed random walk,HBDRW)幻影路由就产生的幻影源距真实源距离做了比较,结果如图4所示。从图4中可以看出,随着随机步跳数的增加三种协议所得幻影源离真实源的距离都逐渐增加,CRWPR则增幅缓慢,其产生的幻影源始终在源节点附近,而ABDRW则在不透露源方向信息的情况下随着随机步跳数的增大离源节点距离更远,更有利于保护源位置的隐私。

图4 源节点与幻影源的距离Fig 4 Distance between source node and phantom source

同等条件下对100个数据包产生的无重复幻影源个数做了对比,数据结果显示如图5所示。HBDRW中选择用邻居节点到汇聚节点跳数大于当前节点到汇聚节点跳数的集合。随着随机步跳数的增加,可选节点个数也就增多,所产生的不重复的幻影源个数也就随之增大,而ABDRW跟CRWPR能得到更多不重复的幻影源,且前者又能产生离源节点更远的幻影源,因此,其在隐私保护性能上有更好的表现。

图5 不同幻影步数下产生不重复幻影源个数Fig 5 Number of none-duplicate phantom source with different phantom steps

2.2 通信开销和安全周期

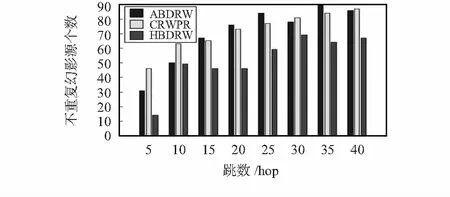

为了进一步验证ABDRW性能,本文对三种协议的能耗和安全周期做了对比,对比中采用平均每个数据包被转发次数来衡量能耗,用攻击者捕获源节点时源节点所产生的数据包个数表示安全周期。实验中ABDRW采用θ=π/6。实验结果如图6所示。

图6 平均能耗和平均安全周期Fig 6 Average energy consumption and average safety period

从图6(a)中可以看出随着随机步数增加,三种协议的能耗都随之增大,开销最大的是HBDRW,因为其所选下一跳节点是到汇聚节点跳数大于自身到汇聚节点跳数的邻居,这样会导致幻影源远离汇聚节点,因此,将数据传送给汇聚节点就会消耗较高的能量。而CRWPR生成的幻影源位于源节点附近,相比而言离汇聚节点更近,所以,具有最小的能耗,而ABDRW产生的幻影源分布较为均匀,能耗与其它二者相比则相对居中。

图6(b)中随着随机步数的增大,三种协议平均安全周期逐渐增大,而HBDRW的最小,这是因为其采用的是远离汇聚节点的邻居节点作为幻影路径节点,产生的幻影源通过最短路径到达汇聚节点时穿过可视区域概率较大,同时其在寻找幻影源过程中透露了方向信息,一旦攻击者追踪到此方向信息,就会大大降低捕获难度,因此HBDRW具有最低的安全周期;CRWPR产生的幻影源因不能远离真实源,而不能达到很好的效果; ABDRW由于产生的幻影源离真实源更远,重复度更小因而具有更高的安全周期。

2.3 参数θ的影响

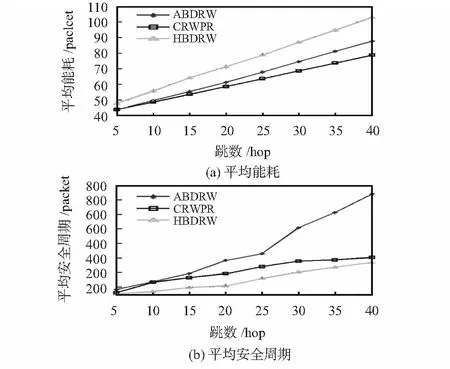

ABDRW协议中参数θ的大小可以控制幻影节点选择,因而对整个幻影路由性能产生重大影响。本文在源节点与汇聚节点相距随机跳数的多种场景下将真实源随机行走20跳时θ对整个网络安全周期以及平均能耗的影响用图7表示。

从图7中可以看出当参数θ从0增大到π/2过程中,网络平均安全周期和平均能耗都先增大后减小。图7(a)中由于角度过小时幻影源重复度较高,因此源节点比较容易被捕获,角度过大时,每个节点在选择幻影路径节点时会有更多选择,这样在x轴或y轴上的分量会相互抵消,导致幻影源离真实源距离会随着参数θ的增大而减小,因此,安全周期会随着角度变化出现如图7(a)所示的结果,而当角度θ=π/4时,网络具有更好的安全性能。同样如图7(b)所示,当θ较小或较大时,网络都具有较小能耗,这是由于当θ较小时,图2(a) 中可能没有满足条件的幻影路径节点,因此,幻影路径下一跳节点的选择倾向于图2(b)中区域,幻影路径节点倾向选择当前节点某一象限的邻居,产生的幻影源离源节点相对较近;而当θ很大时倾向于某一大范围内完全随机步,因此,能耗会有如图7(b)所示的结果。通过调整参数θ的大小可以控制不重复幻影源的个数、幻影源离真实源距离,从而影响着整个网络性能。因此,可以通过选择适当的参数在低能耗情况下实现更高的隐私保护性能。

图7 角度对安全周期和能耗的影响Fig 7 Influence of angle on safety period and energy consumption

3 结 论

本文针对无线传感器网络源位置隐私问题,提出一种基于角度的定向随机步幻影路由,在不透露源节点方向信息的前提下,极大地提高了幻影源与真实源之间的距离,减小了生成的幻影源的重复度,使得其分布相对较为均匀,经过仿真试验验证能够为无线传感器网络提供更高的源位置隐私保护性能。

[1] Wu Xiaopei,Wu Yue,Zheng Lihua.Random sensor placement and sparse approximation for monitoring spatial phenomenon with highly correlation[J].Advances in Information Sciences &Ser-vice Sciences,2011,3(11):1-9.

[2] Wu Xiaopei,Liu Mingyan,Wu Yue.In-situ soil moisture sensing:Optimal sensor placement and field estimation[C]∥Wireless Communications,Networking and Mobile Computing (WiCOM),Wuhan,2011:1-6.

[3] 苏 忠,林 闯,封富君.无线传感器网络密钥管理的方案和协议[J].软件学报,2007,18(5):1218-1231.

[4] Lightfoot Leron,Li Yun,Ren Jian.Preserving source-location privacy in wireless sensor networks using star routing[C]∥IEEE Global Telecommunications Conference,Globecom,2010:1-5.

[5] Yao Lin,Kang Lin,Shang Pengfei,et al. Protecting the sink location privacy in wireless sensor networks[J].Personal and Ubiquitous Computing,2013,17(5):883-893.

[6] Xi Yong,Schwiebert Loren,Shi Weisong.Preserving source location privacy in monitoring-based wireless sensor networks[C]∥International Parallel and istributed Processing Symposium,2006:425-432.

[7] Deng Jing,Han Richard,Mishra Shivakant.Counter measures against traffic analysis attacks in wireless sensor networks[C]∥2005 the First International Conference on Security and Privacy for Emerging Areas in Communications Networks,SecureComm,2005:113-126.

[8] Eugster P T,Guerraoui R,Handurukande S B,et al.Lightweight probabilistic broadcast[J].ACM Transactions on Computer Systems (TOCS),New York,USA,2003,21(4):341-374.

[9] Kamat P,Zhang Y Y,Trappe W,et al.Enhancing source-location privacy in sensor network routing[C]∥Proceedings of 2005 The 25th IEEE International Conference on Distributed Computing Systems,ICDCS 2005,IEEE,2005:599-608.

[10] Wang Weiping,Chen Liang,Wang Jianxin.A source-location privacy protocol in WSNs based on locational angle[C]∥Int’l Conf on Communications,ICC’08,IEEE,2008:1630-1634.

[11] Li Yun,Ren Jian.Source-location on privacy through dynamic routing in wireless sensor networks[C]∥2010 IEEE Proceeding,INFOCOM,USA,2010:1-9.

[12] 赵泽茂,刘 洋,张 帆,等.基于角度和概率的 WSNs源位置隐私保护路由研究[J].山东大学学报:理学版,2013,48(9):1-9.

[13] Trappe Wade,Washington Lawrence C.Introduction to cryptography with coding theory[M].Upper Saddle River:Peason Prentice Hall,2005:143-384.

Angle-based directed random walk phantem routing protocol for WSNs*

HUANG Bei-bei,FENG Yong,LI Xiu-qi,HUANG Qi

(Yunnan Key Laboratory of Computer Technology Application,Kunming University of Science and Technology,Kunming 650504,China)

To protect source location privacy,a novel angle-based directed random walk (ABDRW) routing protocol is proposed,which use the arctangent value of the slope of the adjacent nodes to determine the scope of the next phantom nodes on phantom path,this approach can generate more different phantom sources that are far away from the real source,and thus enhances the source location privacy protection.Comparing with several existing typical methods,such as hop-based directed random walk(HBDRW)and the completely random walk phantom routing(CRWPR),ABDRW protocol can reach higher source location privacy protection performance on safety period and energy consumption,through flexible selection and more uniform distribution of phantom source,so it can protect the source location privacy better.

wireless sensor networks(WSNs);source location;phantom source;angle;safety period

10.13873/J.1000—9787(2016)11—0123—05

2016—01—07

国家自然科学基金资助项目(61262081)

TP 212

A

1000—9787(2016)11—0123—05

黄北北(1988-),男,河南周口人,硕士研究生,研究方向为无线传感器网源位置隐私保护。