基于关联分析的关键信息系统生存能力评估方法

彭 武,韦 涛,王冬海

(1.中国电子科技集团公司电子科学研究院,北京 100041;2.北京联海信息系统有限公司,北京 100041)

基础理论

基于关联分析的关键信息系统生存能力评估方法

彭 武1,2,韦 涛1,王冬海1,2

(1.中国电子科技集团公司电子科学研究院,北京 100041;2.北京联海信息系统有限公司,北京 100041)

评估关键信息系统的生存能力是大幅提升我国安全防御能力的重要举措。针对关键信息系统,提出了一种基于关联分析的生存能力评估方法,通过综合分析系统面临的威胁、抵抗能力、恢复能力等因素之间的内在联系,量化系统的生存能力,为发现系统短板与安全管理决策提供依据和指导。实验证明了本文方法的有效性和可行性。

生存能力;评估;关键信息系统;关联分析

0 引 言

生存能力是关键信息系统在攻防对抗环境下遭到网络攻击或其他突发事件时维持其自身稳定性、可用性、保密性和完整性的能力。关键信息系统是保障电力、电信、金融、国家机关等国家重要领域基础业务正常开展的信息系统,其稳定持续运行关乎国家安全、社会稳定。当前,针对我国关键信息系统的网络攻击难以避免,采用传统的网络安全防御设计和措施可能导致信息系统在网络攻击下性能严重下降甚至功能完全丧失,难以完全满足关键信息系统对稳定性、可用性方面的要求。因此,提高我国关键信息系统的生存能力,在各种网络攻击下,能够保证核心功能和基本性能,支撑核心业务的开展对维护国家信息安全具有重要的意义。

目前,美国、日本、俄罗斯、欧盟等国家和地区积极开展网络空间行动战略,在组建网络作战部队的同时积极部署国家安全战略,开展容灾备份、主动防御等关键技术研究,加强各自关键信息系统的保护,并发布相应的政策、法令[1,2]。我国对关键信息系统尚没有统一的、清晰的概念,但从信息系统承担的作用角度出发,将维护国家事务、经济建设、国防建设、尖端科学技术等重要领域的计算机信息系统定义为关键信息系统,具体包括:国家事务处理信息系统、关系国计民生的信息系统、教育科研单位的信息系统、通信及广播电视传输信息系统、企业重要信息系统等。据统计,我国各行业关键信息系统的数量已经超过十万个。

然而,我国关键信息系统保障能力严重不足,难以有效抵御网络攻击。我国半数以上重要信息系统难以抵御一般性网络攻击,大多数部委门户网站利用一般性攻击工具即可获取网站控制权。采用入侵检测、防火墙、漏洞扫描等传统的信息安全防护设备和手段难以满足关键信息系统对可用性、稳定性等方面的安全需求。因此,评估关键信息系统的生存能力,量化其抵抗攻击或者在攻击条件下保证基本功能和性能的能力,是发现关键信息系统的防御短板并提高系统抗毁顽存能力的基础和前提。目前,国内外学者对信息系统生存能力方面的研究主要集中在网络、软件方面[3~5],对整个信息系统特别是关键信息系统生存能力的分析与研究还远远不够,有针对性的评估和量化方法还没有出现,因此亟需开展相关研究,大幅提升对国家级、有组织网络攻击威胁的应对能力,构建关键信息系统的积极防御体系。

本研究针对关键信息系统,提出了一种基于关联分析的生存能力评估方法,通过综合分析系统面临的威胁、抵抗能力、恢复能力等因素之间的内在联系,量化系统的生存能力,为发现系统短板提升系统生存能力提供依据和指导。

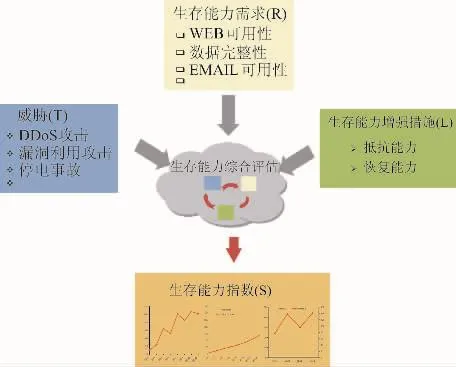

1 关键信息系统可生存性评估框架

关键信息系统由应用服务器、存储、网络和终端等设备组成,对外提供网络访问、WEB服务、数据访问等多种服务,在遭受在外部威胁时,必须明确系统的生存能力需求,优先保证核心服务的最低提供能力。关键信息系统生存能力的评估需要根据具体环境综合考虑对生存能力的需求、面临的威胁及采用的增强措施,给出综合评价指数,指出短板和不足,为安全管理员的决策提供支持和依据。

定义1:关键信息系统生存能力需求(R)。关键信息系统在遭受攻击、突发事件等威胁下,还必须向用户提供的基本服务,如WEB服务的可用性、EMAIL服务的可用性、重要数据的完整性等。

定义2:威胁(T)。可能降低关键信息系统生存能力的事件,如黑客攻击、自然灾害、停电事故等。

定义3:生存能力增强措施(L)。关键信息系统为了提高系统的可靠性和安全性,往往采用一定的措施提高生存能力,包括抵抗网络攻击事件的能力和系统遭受突发事件后恢复主要功能的能力。

定义4:抵抗能力(D)。关键信息系统遭受攻击的时候,抵抗和承受攻击的能力。

定义5:恢复能力(H)。关键信息系统在功能受损后在允许的时间间隔内恢复必要服务、条件允许时恢复所有服务的能力。恢复能力描述了系统的自我修复能力和自适应能力。

定义6:生存能力指数(S)。生存能力指数是系统生存能力的量化指标,从一定程度刻画系统的生存能力。

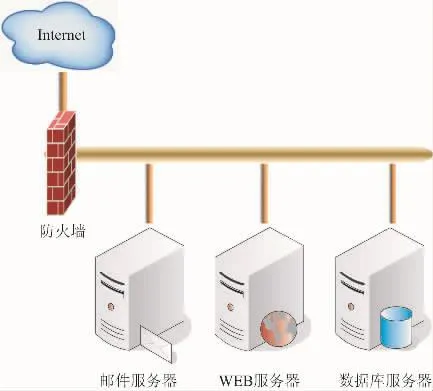

关键信息系统的生存能力评估框架如图1所示。从系统的需求出发,分析系统对外提供的基本服务,生成需求列表。威胁是生存能力降低的因素,生存能力增强措施是应对威胁提升生存能力的手段。根据需求,综合考虑威胁、增强措施整体评价和量化系统的生存能力。

图1 关键信息系统生存能力评估框架

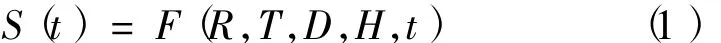

关键信息系统的生存能力与需求、面临的威胁和增强措施相关,生存能力指数是随时间动态变化,如式(1)所示,其中,t为时间。

2 关键信息系统生存能力评估算法

2.1 各个指标量化方法

2.1.1 威胁

关键信息系统面临的威胁是多种多样的。按照威胁的来源,可以将威胁分为以下三个方面:(1)物理环境威胁,具体包括各种自然灾害,如水、火、雷、电、风暴、虫害、海啸和地震等导致通信线路、物理设备、机房、运行环境、电源等的破坏。(2)管理与技术上的漏洞威胁。安全管理、策略配置、软件设计开发、运维管理等过程中存在漏洞,导致系统面临生存能力降低的威胁。(3)网络攻击是信息系统面临的主要威胁,也是本研究关注的重点,具体包括计算机病毒、黑客入侵和拒绝服务攻击等。

对于关键信息系统,网络攻击威胁根据破坏成度不同可分为一般、重要、严重等级别。一般威胁是单个或多个黑客的单点攻击,有时也能造成严重后果,但大多数情况下攻击点作用有限,而且往往攻击的是标准化网络和系统。重要威胁是有组织、分布式的协同攻击。攻击者之间配合紧密,难于对付,能够攻击一些专用网络。严重威胁是国家或地区之间通过信息战的方式破坏对方信息系统。

Pr(Ri,Tj)是威胁Tj针对某关键信息系统生存能力需求Ri的发生概率,通过历史统计数据或同类信息系统的统计数据获取。例如,根据统计数据,某WEB服务器的可用性面临拒绝服务攻击的概率为0.01,其面临地震破坏的概率为0.000 1。

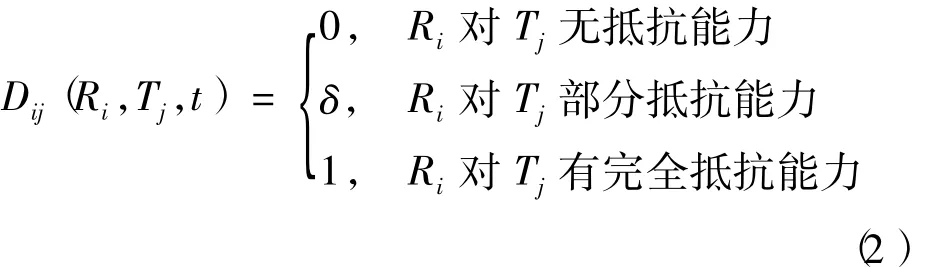

2.1.2 抵抗能力

信息系统一般都会采用安全措施来抵御攻击,因此都具备一定的抵抗能力。抵抗能力通过防火墙、入侵响应系统、认证和加密等设备或手段来实施。不同的生存能力需求对于不同的威胁所具备的抵抗能力有所不同,如式(2)所示。

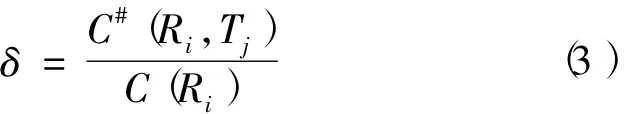

式中,δ∈(0,1),根据威胁Tj发生后对某关键信息系统生存能力需求Ri的破坏程度量化获得,如式(3)所示;C(Ri)代表需求Ri的能力;C#(Ri,Tj)代表威胁Tj发生后Ri还具备的能力。

2.1.3 恢复能力

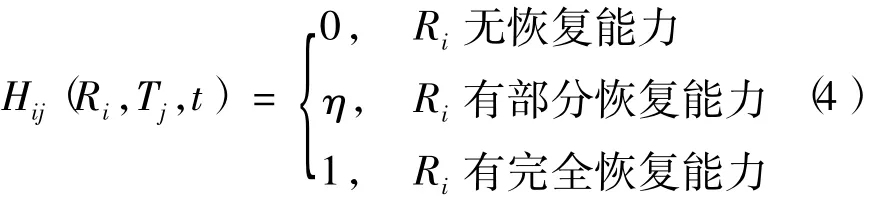

信息系统恢复能力可由恢复该服务所需时间或在一定时间内服务的恢复程度来量化。如式(4)所示,在要求时间内,生存能力需求Ri没有任何恢复,则Hij为0;若完全恢复,则Hij为1;若部分恢复,则Hij由式(4)计算为

式中,η∈(0,1)。

式中,Time代表生存能力需求Ri所期望的恢复时间;Time_min代表生存能力需求Ri在真实情况下完全恢复的最小时间;Cap*代表生存能力需求Ri在一定时间内恢复的能力;Cap代表生存能力需求Ri期望恢复的全部能力。

2.2 生存能力量化算法

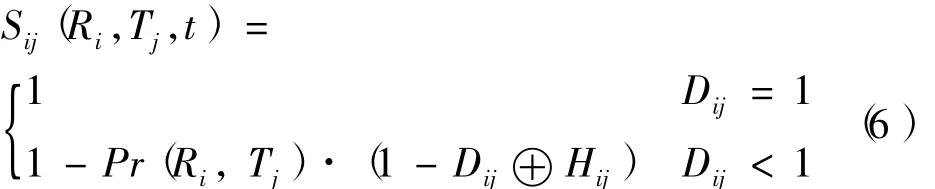

生存能力需求Ri在威胁Tj下的生存能力Sij由威胁Tj的发生概率、Ri对威胁Tj的抵抗能力、Ri恢复能力等共同决定,其量化方法如式(6)所示。

式(6)中,当抵抗能力为1时,则说明系统能够完全阻挡住攻击,生存能力与恢复能力无关。当抵抗能力为0时,则Dij⊕Hij与恢复能力成正比;当抵挡能力在0与1之间时,则Dij⊕Hij由抵抗能力与恢复能力综合计算,为

生存能力需求Ri可能面临一系列威胁,其量化方法如式(8)所示,式中Pr*(Ri,Tj)代表针对Ri的威胁中Tj发生概率所占的比重。

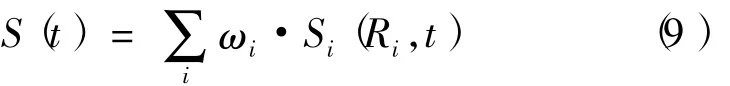

关键信息系统的生存能力是系统内多个生存能力需求的总和,如式(9)所示,其中ωi是生存能力需求Ri在系统中所占的权重。

3 实 验

3.1 实验环境

为了验证本研究方法的有效性与可行性,搭建的实验环境如图2所示。关键信息系统包括邮件服务器、WEB服务器和数据库服务器,通过防火墙与Internet连接,对外提供服务。

图2 实验网络拓扑结构

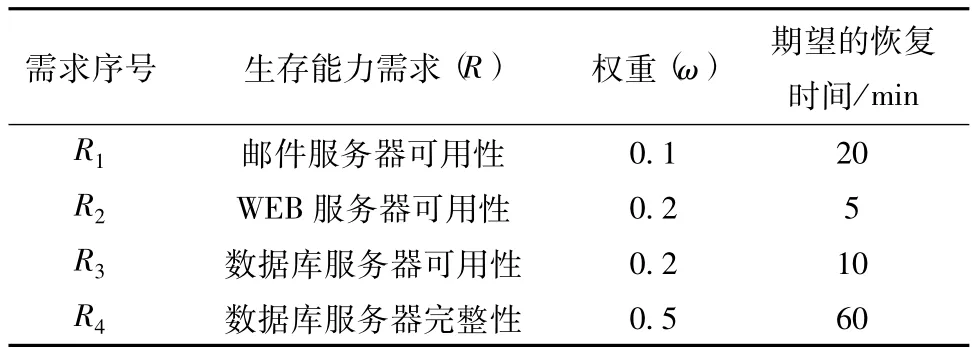

在关键信息系统中,生存能力需求及期望恢复时间见表1。

表1 实验环境信息

针对具体的网络环境以及生存能力需求,通过物理环境检查、风险评估以及漏洞扫描列举出所面临的威胁,根据历史统计数据或者相似系统的统计数据计算出该威胁发生的概率。针对生存能力需求和威胁,根据实际事件响应时间,统计系统恢复最小时间。具体数据见表2。

表2 实验数据

3.2 实验结果与分析

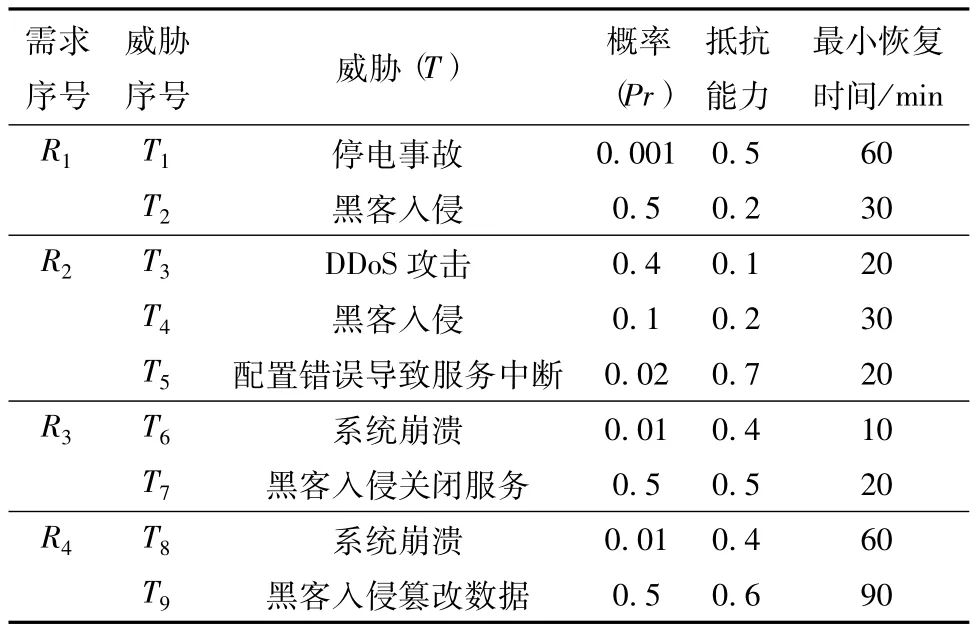

应用本研究方法,计算不同生存能力需求在不同威胁下的生存能力指数,结果如图3所示。横轴代表不同的威胁,纵轴代表生存能力需求Ri在威胁Tj下的生存能力指数。从图3可以看出,威胁T2、T3、T7对生存能力需求R1、R2、R3等影响较大,这是因为这些威胁发生概率较大、系统对威胁的抵抗能力较弱且恢复能力较差。威胁T1、T5、T6、T8对生存能力需求R1、R2、R3、R4等影响较小,这是因为这些威胁发生概率小、系统对威胁的抵抗能力较强且恢复能力较强。结果与逻辑相符,说明该算法具有一定的科学性和有效性。

图3 生存能力需求在不同威胁下的生存能力指数

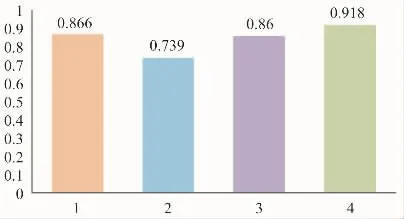

根据式(8),生存能力需求R1、R2、R3、R4的生存能力指数计算结果如图4所示。从图中可以看出,R4生存能力较强,R2生存能力较弱,这是因为R2面临的主要威胁T3对R2的生存能力影响较大,而R4面临的威胁较小,这也与逻辑相符。

图4 不同生存能力需求的生存能力指数

根据式(9),计算得到整个关键信息系统的生存能力指数为0.865 4。通过计算多个关键信息系统的生存能力指数或者计算某个关键信息系统在不同时刻的生存能力指数,就可以分析生存能力态势变化,对安全策略和防范措施制定提供依据和指导。

4 结 语

针对关键信息系统,列举系统面临的威胁,通过分析系统的威胁发生概率、系统抵抗攻击能力、系统恢复能力之间的关联关系,量化关键信息系统的生存能力指数,反映了系统在各种威胁作用下持续提供服务的能力,对于客观分析系统安全短板、科学制定安全策略及提高关键信息系统的生存能力来说具有重要的意义。

然而,生存能力的评价与很多因素相关,而且威胁、抵抗能力、恢复能力均与时间相关,如何梳理生存能力内在因素之间复杂的关联关系,以及随时间的动态关系需要进一步的研究和探索。

[1]美国提高关键基础设施网络安全的行政命令[R].美国白宫.2013.

[2]欧盟网络安全战略——一个公开、安全可靠的网络空间[Z].欧盟委员会.2013.

[3]HEEGAARD PE,TRIVEDIK S..Network Survivabili+ ty Modeling[J].Computer Networks 53(2009):1215+ 1234.

[4]侯雨桥,等.基于调用结构的软件可生存性评估方法[J].中南大学学报,2013(44):443+448.

[5]卢山.网络生存性评估模型的仿真分析[J].计算机仿真,2013(30):270+273.

彭 武(1979—),男,湖北省宜昌市人,博士/高工,主要研究领域为信息安全;

E+mail:pw_bit@126.com

韦 涛(1989—),男,硕士学位,主要研究领域为网络安全;

王冬海(1967—),男,研究员,主要研究领域为信息安全。

A Critical Information System Survivability Assessment M ethod Based on Correlation Analysis

PENGWu1,2,WEITao1,WANG Dong+hai1,2

(1.Academy of Electronics and Information Technology,China Electronics Technology Group Corporation,Beijing 100041,China;2.Beijing Lianhai Information System Company Limited,Beijing 100041,China)

Assessing survivability of critical information system is one of themost importantapproaches to strengthen national network defense.A survivability assessmentmethod is presented for critical informa+ tion system.By analyzing the correlation relationship of threat,defensive ability and recovery ability,the survivability of system is qualified to find out drawbacks and provide security administration decision.At last,experiments are done to prove the validity and feasibility of thismethod.

survivability;assessment;critical information system;correlation analysis

TP393.08

:A

:1673+5692(2014)06+598+05

10.3969/j.issn.1673+5692.2014.06.009

2014+09+28

2014+11+09

国防基础科研计划(A0420110006,B1120132031)