基于三维球体模型的XML通信协议安全评估方法

杨宏宇,于巾博,谢丽霞

(中国民航大学 计算机科学与技术学院,天津 300300)

1 引言

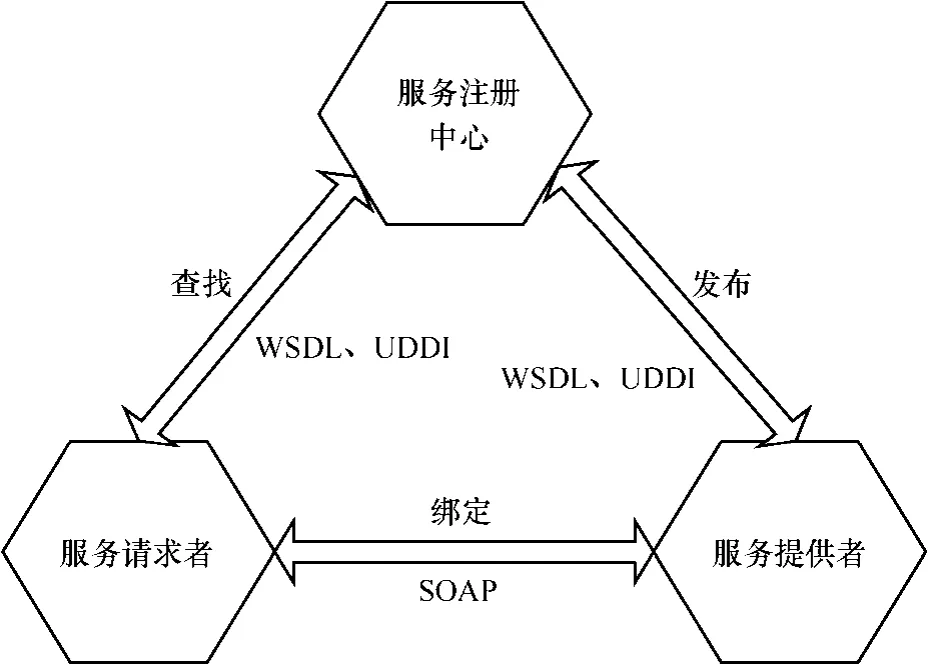

XML作为数据表示和信息交换的通用标准格式,在Web服务协议栈(SOAP、WSDL、UDDI等)及其他通信协议中广泛应用,这类协议使用约定结构的XML数据文件完成通信双方的信息交换,具有易扩展、跨平台、异构通信等特性。由于基于XML的通信协议在网络通信中的基础作用十分突出,一旦协议中的漏洞被利用,将直接影响Web服务应用的安全性。因此,研究XML通信协议的安全评估方法已成为信息安全研究领域的一个热点问题。

目前,国内外已陆续开展针对XML通信协议的安全性评估研究。文献[1]设计了一种威胁模型STRIDE(spoofing, tampering, repudiation, information disclosure elevation),从诈骗、篡改、否认、信息泄露、拒绝服务和权限提升6个方面获取Web协议消息的安全风险值,为查找Web服务安全漏洞提供了有价值的参考依据,但该方法不能评估由于组件的交互作用而导致的关联性威胁,也缺少对协议整体的综合评估。文献[2]提出了一种面向服务的简单对象访问协议(SOAP, simple object access procotol)消息交互的安全机制,从加密、签名、服务时间等角度对SOAP协议进行安全评估。该方法可实现SOAP协议消息的完整性和机密性,但该机制评估对象单一,不适用于其他的XML通信协议。文献[3]针对 Web服务协议消息安全措施选择问题,从用户非对称密钥、安全证书、安全令牌等7项技术进行实验评估,为Web服务安全措施的选择提供依据。但该方法未建立完整的安全指标评估体系,缺乏对Web服务协议的定性分析。文献[4]使用SOAP扩展对Web服务进行压缩和记录日志,并将XML签名和加密技术规范融入到SOAP协议中,优化了Web服务的传输效率,但研究重点仅从完整性、不可否认性和身份验证角度对SOAP协议进行安全扩展。文献[5]主要针对XML通信协议中的UDDI协议存在的安全问题提供身份认证、访问控制、XML签名等多项安全保障措施和负载,该方法仅提高了UDDI注册库及数据的访问和传输的安全性能,缺乏有效的安全评估,不能对协议漏洞引起的威胁进行主动防御。文献[6]依据现有PKI的XML安全技术和验证机制,对SAML协议的机密性和完整性进行评估,但评估的指标和性能较低。

从上述研究可以看出,在目前针对XML通信协议的安全性研究中,大多局限于协议某一层面的安全评估,主要关注XML通信协议的安全实现机制,并未从综合评估角度研究基于XML通信协议的安全性。本文针对XML通信协议的安全性评估问题,提出了一种基于三维球体模型的安全评估方法,设计了XML通信协议的安全评估指标三维坐标系,采用球体各坐标投影面积作为评估指标的权值和安全分量指标取值的度量标准,有效地解决了指标重合问题,弥补了国内外在XML通信协议的相关评估指标体系和评估方法上的不足。

2 基于三维球体模型的安全评估指标体系

2.1 模型层次结构

前苏联数学家马库雪维奇把人脑储存的信息分为核与壳2类,提出信息构建的球体模式[7],本文将该思想引入到协议安全性评估的应用之中,提出XML通信协议的三维球体模型。在该球体模型中,根据协议评估价值和发展成熟度,可将球体划分为一定逻辑关系组成的层次化结构。从内向外依次为网络接口层、网络层、传输层及应用层协议(如图1所示)。

图1 三维球体模型层次结构

2.2 评估指标体系

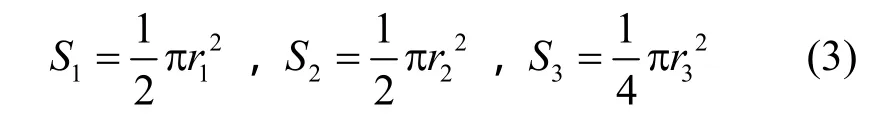

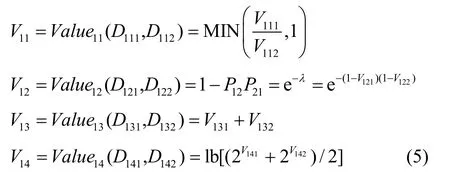

XML通信协议隶属应用层,因此本文借助球体模型的外壳层构建XML通信协议的安全评估指标体系。首先,设计了针对XML通信协议安全性评估的一、二级评估指标——三维坐标系,设定一、二级评估指标的坐落面(如图 2所示)。该三维坐标系由xOy、xOz和yOz 3个平面划分为8个象限,设 XML通信协议的安全性总目标为 A,而后从XML协议内容、通信载荷、安全隐患3个面确定一级评估指标Bi、二级评估指标Cij及其坐落面。

1) XML协议内容的安全性B1。评估指标B1位于第1、2、3、4象限,按XML内容要素划分为机密性C11、完整性C12、不可否认性C13和可用性C14。

2) 通信载荷的安全性B2。评估指标B2位于第1、4、5、8象限,按语义三要素划分为可用性C21、完备性C22和可控性C23。

3) 安全隐患的安全性B3。评估指标B3位于第6、7象限,按4种基本攻击类型划分为截获C31、篡改C32、伪造C33和中断C34。

需要说明的是,为加强对某方面的重点调查和评价,有时评估指标之间会出现一定程度的重合[8]。三维球体模型与一般评估模型的区别在于解决评估指标的重复问题,去除冗余值,从而保障了评估结果的合理性。

图2 一、二级评估指标坐落面设定

2.3 评估指标权值的计算

依据所构建的安全评估指标体系,首先采用层次分析法[9]对一、二级评估指标的权值进行计算,根据球体模型的特点,以球体xOz坐标平面的投影面积分配评估指标的权值。利用球体半径以及扇面的开合角度对一、二级评估指标权重进行直观表示,保证了安全评估的全面性。评估指标的权值计算过程设计如下。

步骤1 一、二级评估指标权值计算

1) 构造一级评估指标Bi的判断矩阵P0,以及隶属于XML内容安全性、通信载荷安全性和隐患安全性的二级评估指标 Cij的判断矩阵,分别记为P1、P2、P3。

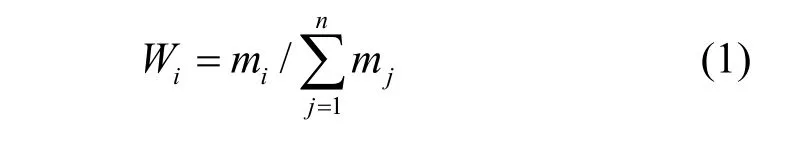

2) 采用方根法计算权向量,设一级评估指标权向量 W0=(W1,W2,W3)T,二级评估指标权向量 W1=(W21,W22,W13,W14)T、W2= (W21,W22,W23)T、W3= (W31,W32,W33,W34)T,计算公式为

其中,mi为判断矩阵各行元素乘积的n次方根,经一致检验,各矩阵的相对一致性指标均小于0.10,故判断结果合理。

3) 评估指标的权值分配

采用坐标xOz平面上的投影面积作为评估指标的权值,设三维球体模型初始半径r0为1,总面积S0为π。一、二级评估指标的权值集合即投影面积集合为

步骤2 重合指标的处理

在实际评估中,评估指标需要从不同角度相互弥补和验证,因此不可避免地会发生重合。为保障评估的合理性,依据基本不等式原理,以缩减的方式去除重合指标C14和C21的冗余值。

步骤3 计算半径数据

重合指标处理前,球体半径ri可通过下式计算。

重合指标处理后,对指标坐落区域进行重新划分。其中,B1的非重合指标C11、C12、C13置于第2、3象限, B1与B2的重合指标C14、C21置于第1、4象限, B2的非重合指标C22、C23置于第5、8象限,潜在隐患安全性B3仍位于第6、7象限,重新计算半径数据R’,公式如下。

半径数据直观地反映了一级评估指标权重,从所绘制的XML协议的三维球体模型Y轴正方向视图及更新视图(如图3所示)可以看出,球体评估模型所带来的优势之一就是能有效地解决评估指标重复的问题。

图3 y轴正方向半径数据示意

步骤4 计算上下开合角度

开合角度是指在三维坐标系中以球心为原点发出的射线沿 xOz平面的上下开合角,根据α= S扇S圆× 3 60°,可求得各二级评估指标开合角度,并据此绘制球体模型y轴正方向上下开合角度示意(如图 4所示)。可以看出,开合角度能够直观地反映二级评估指标的权重。

图4 y轴正方向上下开合角示意

3 安全评估

在XML协议的三维球体模型中,基于xOz坐标平面的投影用于评估指标的权值度量,其他各坐标平面中的投影用于评估指标取值度量。在此基础上,本文提出了一种XML通信协议的安全性分量评估方法,通过对第二、三级评估指标的定量计算和分析获得安全评估量化值。

3.1 基于xOy坐标的XML协议内容安全分量评估

首先,建立安全评估指标集B1(C11,C12,C13,C14)的XML内容三级安全分量评估指标,如表1所示。

表1 面向XML协议内容的安全分量评估指标

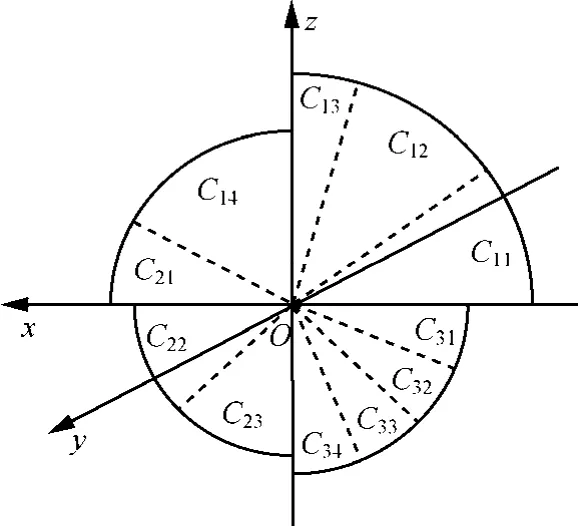

根据三级评估指标各自的特点,自底向上设计二级评估指标评估函数。4个内容安全分量的二级评估指标计算式为

在式(5)中,机密性 V11反映加密强度 D111与信息重要度D112的博弈度量,其中,

通过密钥位数 key_bits、密钥重复利用次数key_times以及密钥保密性tsafe3方面数据获取;V112按信息泄露的危害程度划分为一般(0~0.3)、严重(0.3~0.8)和特别严重(0.8~1)。

在式(5)中,完整性V12采用以公钥算法为基础的数字签名技术,其中,P12P21表示完整性发生时通信链路转换的概率;取值V121按设施保护等级划分为一级(0~0.2)、二级(0.2~0.4)、三级(0.4~0.6)、四级(0.6~0.8)和五级(0.8~1);V122依据实际防护手段划分为强(0.8~1),中(0.4~0.8)和弱(0~0.4)。

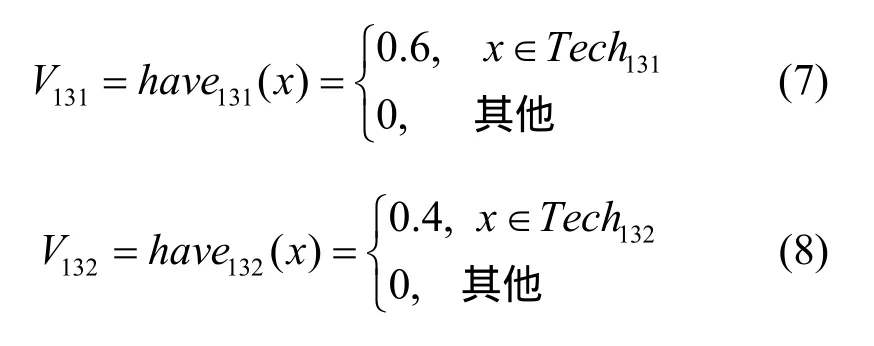

在式(5)中,不可否认性V13以是否使用某项技术Tech作为V131、V132的取值依据,其中,

在式(5)中,可用性评估V14以XML部分抵御拒绝服务攻击作为主要考量因素。根据文献[10]对XML拒绝服务攻击的描述,将XML攻击类型划分为直接XML解析器攻击、XML验证攻击和XML文件引用攻击,由此可设计评估指标 D141、D142的评分表,分别按 XML部分抵御拒绝服务攻击能力和灾难恢复能力划分为强(0.8~1)、较强(0.6~0.8)、中等(0.4~0.6)、较弱(0.2~0.4)和弱(0~0.2) 5类评估值。

3.2 基于yOz坐标投影的通信载荷安全分量评估

首先,在安全评估指标集 B2(C21,C22,C23)的基础上建立通信载荷安全三级安全评估指标,如表2所示。

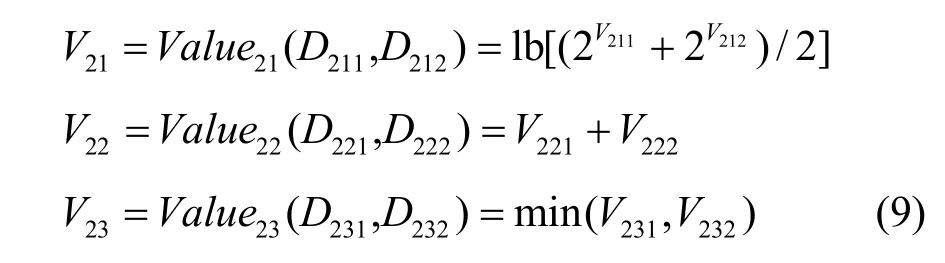

根据协议三要素语义、语法和时序的特点,建立通信载荷安全分量的二级评估指标函数。3个通信载荷的安全分量评估指标公式为

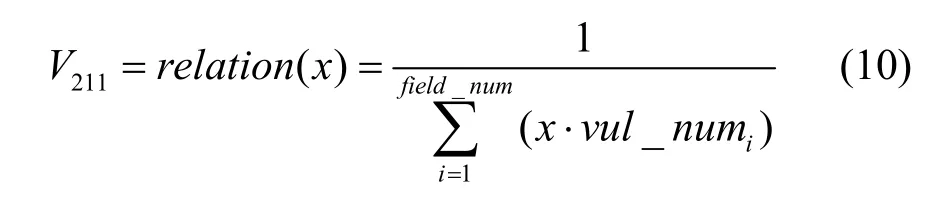

在式(9)中,可用性V21函数以通信载荷部分的抵御拒绝服务攻击能力为主要考量因素,其中,

其中,x表示关联度值,field_num为协议首部字段的个数,vul_numi为协议首部第i字段已发现相关漏洞的个数;取值V212复用D142设定的评分规则。

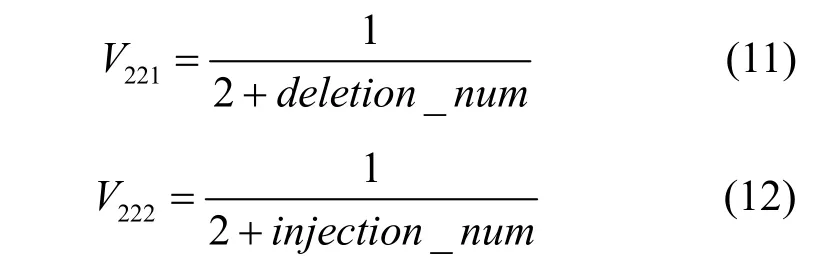

在式(9)中,完备性V22面临的安全威胁主要是对定界字符的恶意利用,其中,

式(11)和式(12)中,参数 2代表均分操作,deletion_num为去除相应定界字符后对通信造成危害性影响的首部字段数目,injection_num为注入相应定界字符后对通信造成危害性影响的首部字段数目。

在式(9)中,可控性V23评估以数据库事务的弱化属性集为参照,其中,

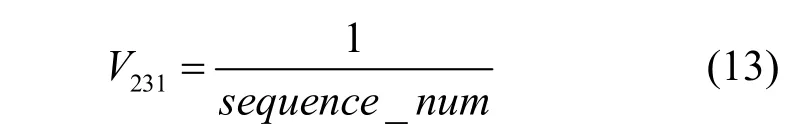

式(13)中的 sequece_num为完成交互事件所需交互次数,并且

其中,coefficient代表标识生成的随机度,具体取值为优(0.8~1)、良(0.5~0.8)或一般(0~0.5)。可知,V232由协议数据标识字段的位数identifier_bits决定。

3.3 基于yOz坐标负投影的安全隐患分量评估

首先,建立安全评估指标集B3(C31,C32,C33,C34)的安全隐患三级安全评估指标(如表3所示)。

表 3中的二级指标截获 C31、篡改 C32、伪造C33和中断C34具有相同的三级评估指标集。

表3 面向安全隐患的安全分量评估指标

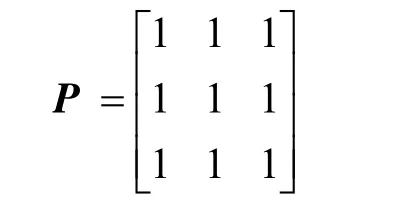

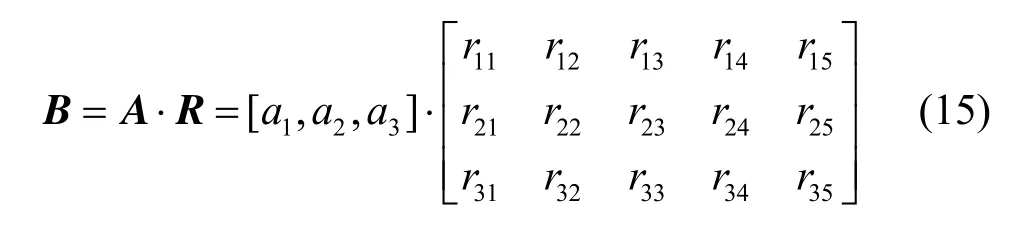

本文采用模糊论评估方法[11],对XML通信协议的各安全分量进行评估,所设计的评估过程如下。

1) 设定评估指标因素集 U=[u1,u2,u3]=[可发现性,可重现性,可利用性];

2) 设定评语集 L=[l1,l2,l3,l4,l5] =[低,较低,一般,较高,高];

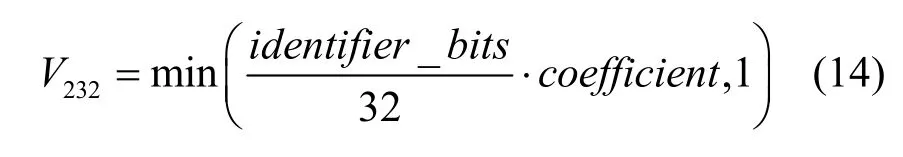

3) 确定评估指标权重,构造三级评估指标判断矩阵为

由此计算权重向量A=[a1,a2, a3]。

4) 根据各个元素在评语集中的隶属关系,建立隶属函数,确定模糊评价向量R及模糊综合评估向量B。

5) 根据加权平均法,计算得出最终的安全分量综合评价结果。

3.4 综合评估

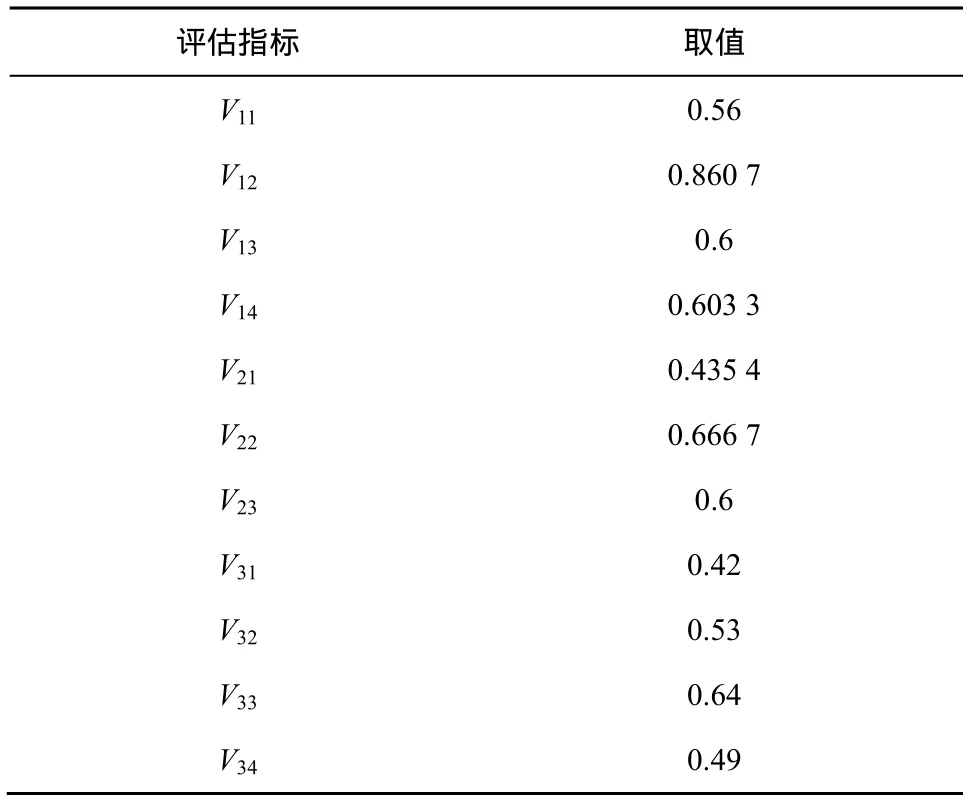

基于以上内容,结合三维球体模型在xOz平面上的投影面积(作为评估指标的权值)和以三级评估指标为基础计算得到的分量评估值(作为评估指标的取值)计算安全性综合评估结果。一、二级安全评估指标的安全分量评估结果如表4所示。

表4 综合评估结果计算

其中,一级评估指标 Ci的取值用 Vi表示,二级评估指标Cij取值用Vij表示,且Vij由所属评估函数计算所得,并且规定Vij∈[0,1],可知评估结果Q的取值区间为 Q∈[0, π]。

最后,将最终评估结果Q的取值范围划分为7个区间,定义各区间的安全性评价,如表5所示。

表5 综合评估结果评价

4 实验与分析

为了对基于三维球体模型评估方法的适用性和有效性进行验证和比较,本文设计了2组实验,采用基于三维球体模型的评估方法分别对SOAP协议和SAML协议进行安全性评估。

4.1 典型协议的安全性评估实验

4.1.1 基于XML的SOAP协议安全性评估

本实验的评估对象为安全电子银行仿真系统[12]。该系统由 apache jakarta tomcat、apache axis、apache XML security等组件构成并部署在真实网络环境中,能完成电子银行的余额查询、资金转账等主要功能。系统Web架构如图5所示。

图5 安全电子银行仿真系统Web服务架构

首先,利用 Soap Monitor分组抓捕工具截取SOAP协议数据分组[13,14],然后参照协议数据、设计文档,采用第3节所描述的量化算法计算SOAP协议的安全性指标。仿真实验数据及计算结果如表6所示。

根据安全评估指标和一、二级安全评估指标的安全分量评估结果(如表 4所示),可得到该电子银行系统的综合评估结果为Q=V·S'T= 0.712 1π,根据综合评估结果的评价分区,如表 5所示,可得SOAP协议的安全性为“中上”。

从表6可知,在该仿真系统协议评估中,XML部分的不可否认性指标值点最低,可通过加入数字时间戳技术增强不可否认性指标的安全性。类似地,对于其他较低的安全指标点,可通过相关安全技术提高其安全性。

表6 评估指标取值结果汇总

4.1.2 基于XML的SAML协议安全性评估

由于SAML只提出了一个标准的、用于交换认证和授权信息的、基于XML的架构,并没有提出如何确保这些信息安全的机制,所以SAML协议也面临安全问题。

该实验以一个经典的基于 SAML的单点登录系统(SSSO, SAML-based single sign on)为评估对象。在该系统中,服务请求方(SP, service provider)通过向身份认证服务器(IDP, identity provider)发送SAML请求,由IDP返回SAML响应来获得认证信息。其SAML协议断言获取流程如图6所示。

图6 SAML协议断言获取流程

首先,使用 apache group发布的小程序 TCP tunnel/ monitor截获该系统运行过程中站点之间传输的SOAP消息,提取SAML请求数据后对其进行安全评估,仿真实验数据及计算结果如表7所示。

表7 SAML评估指标取值结果汇总

通过式(16)计算,可得该单点登录系统的评估结果为 Q=V·S'T= 0.604 6π,该系统所使用的SAML协议的安全性为“中下”。

从表7可知,在SSSO系统中,SAML协议的机密性和安全漏洞分量指标值较低,易被攻击者截获和篡改。可以通过采用符合WS-Security规范的XML数字签名和XML加密技术来满足数据机密性和对消息发送方验证的需求,通过添加自定义的标识元素(时间戳、随机数等)防止恶意用户截获等方法提高SAML协议的安全性。

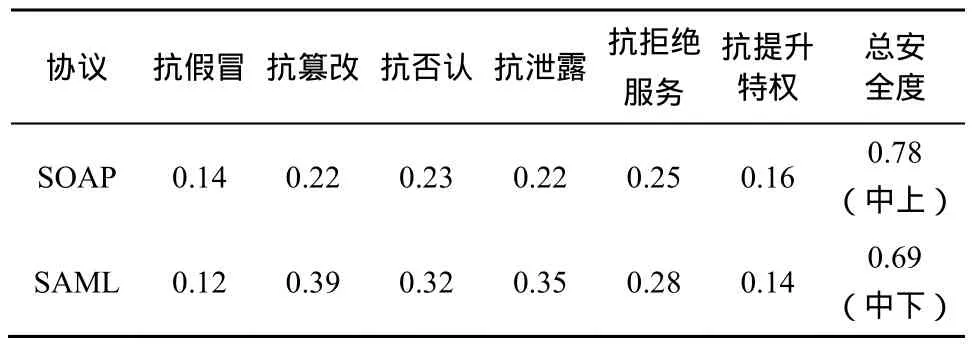

由于在XML通信协议的安全性问题的研究中尚无统一的安全评估标准,因此邀请了十位业内专家依据经验对SOAP协议、SAML协议进行综合评判。评判结果如表8所示,通过比较可知,基于三维球体模型的安全性综合评估方法所得出的评价结果与多数专家的评判结果是一致的。

表8 专家经验评判结果

4.2 对比评估实验

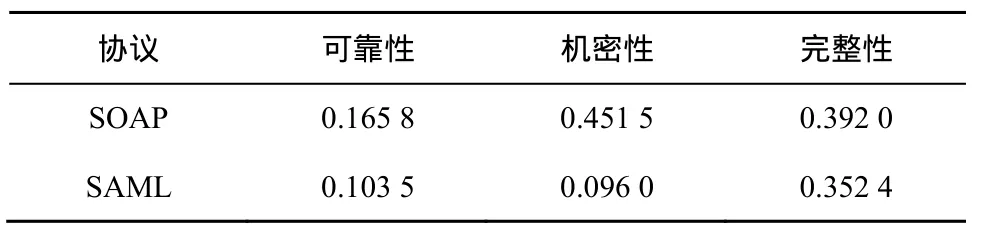

为了进一步验证基于三维球体模型的评估方法的有效性,采用可靠性模型评估方法[15]、STRIDE模型评估方法[1]、信息熵评估方法[16]对SOAP协议和SAML协议进行安全性评估的对比实验。

采用文献[15]的可靠性模型评估,对4.1节的2个仿真系统的XML通信协议进行攻击测试,通过计算每个攻击的可能性权值、后果权值、抵御难度权值获取各攻击的危险度量,通过综合计算得到协议内容层面的安全度量值,评估结果如表9所示。

表9 可靠性模型评估指标值

采用文献[1]的STRIDE威胁模型,获取4.1节2个仿真系统的 XML通信协议的抗假冒能力、抗篡改能力、抗否认能力、抗信息泄露能力、抗拒绝服务能力、抗提升特权能力6个属性的风险值及协议漏洞层面的安全度,评估结果如表10所示。

表10 STRIDE模型评估指标值

采用文献[16]的多属性决策理论,将 4.1节 2个仿真系统的XML通信协议的安全属性值组成决策矩阵,利用信息熵的方法计算各属性的客观权重,最后以风险值的形式给出其安全程度,评估结果如表11所示。

表11 信息熵评估指标值

通过评估对比实验可以得出以下结论。

1) 基于三维球体模型的评估方法与 STRIDE威胁模型得到的评估结果一致,均符合多数专家的评判,因此,可以有效地评估XML通信协议。

2) 可靠性模型评估、STRIDE威胁模型虽然都能对协议的安全性进行建模与分析,但都局限于某个维度,而基于三维球体模型的评估方法的评估角度相对全面,并在分量评估的基础上能进行安全性的综合评判。

3) 信息熵评估方法中的各安全属性都是简单模糊化值,并没用对安全属性进行量化,而本文的综合评估方法量化到三级指标,为XML通信协议评估提供了更准确的数据。

4) 基于三维球体模型的评估方法在指标体系建立、重合指标处理及评估结果的直观反映等具有更大的优势,使得其对XML通信协议的安全评估更具客观性。

5 结束语

本文结合XML通信协议特点,提出了一种面向XML通信协议的三维球体模型,提出基于三维球体模型的协议安全性综合评估方法。通过对SOAP协议、SAML协议的安全评估实验和3种评估方法的评估对比实验,验证了本文提出的安全评估方法对XML通信协议的适用性和有效性。

未来研究工作的重点是进一步实现XML通信协议评估的自动化,包括协议数据的自动采集、评估指标数据的自动识别等内容。

[1] LI J, CHEN H, DENG F, et al. A security evaluation method based on threat classification for Web service[J]. Journal of Software, 2011, 6(4):595-603.

[2] 程睿. 基于SOA的SOAP消息交互安全机制的研究与实现[D]. 西安: 西安电子科技大学, 2008.CHENG R. Research and Implementation on Security Mechanism of SOAP Message Exchange Based on SOA[D]. Xian: Xidian University,2008.

[3] ALROUH B, GHINEA G. A performance evaluation of security mechanisms for Web services[A]. Proc of the 2009 Fifth International Conference on Information Assurance and Security[C]. Piscataway,USA, 2009. 715-718.

[4] 孙丁丁. 通过SOAP扩展优化Web服务性能的研究[D]. 乌鲁木齐:新疆大学, 2007.SUN D D. Research on Optimizing Web Service via SOAP Extension[D]. Urumqi:Xinjiang University, 2007.

[5] 陈晓苏, 周晴, 肖道举. Web服务中UDDI安全机制研究[J].华中科技大学学报,2005,30(8):58-60.CHEN X S, ZHOU Q, XIAO D J. Study of security mechanisms of UDDI in Web service[J]. Journal of Huazhong University of Science and Technology(Nature Science),2005,30(8):58-60.

[6] 尹星. 基于 SAML的单点登录模型及其安全的研究与实现[D]. 镇江: 江苏大学,2005.YIN X. Research and Implementation of SAML-Based SSO Model and it's Security [D]. Zhenjiang: Jiangsu University, 2005.

[7] 宓洽群.大学教学原理[M]. 上海: 上海交通大学出版社, 1989.97-100.MI Q Q. University Teaching Principles[M]. Shanghai: Shanghai Jiaotong University Press, 1989. 97-100.

[8] 徐耀玲, 唐五湘, 吴秉坚. 科技评估指标体系设计的原则及其应用研究[J]. 中国软科学, 2010, 30(2):48-51.XU Y L, TANG W X, WU B J. Design principle and application of S&T evaluation index system[J]. China Soft Science, 2010, 30(2):48-51.

[9] 杨宏宇, 谢丽霞, 朱丹. 漏洞严重性的灰色层次分析评估模型[J].电子科技大学学报, 2010, 39(5):778-782.YANG H Y, XIE L X, ZHU D. A vulnerability severity grey hierarchy analytic evaluation model[J]. Journal of University of Electronic Science and Technology of China, 2010, 39(5):778-782.

[10] PANG J, PENG X. Trustworthy Web service security risk assessment research[A]. Proc of the 2009 International Forum on Information Technology and Applications[C]. Piscataway, USA, 2009. 417-420.

[11] 周晓洁.基于模糊综合评价法的船舶热源系统优选研究[D]. 上海:上海交通大学, 2010.ZHOU X J. Study on The Selection of Marine Heat Source System Based on Fuzzy Comprehensive Evaluation Method[D]. Shanghai:Shanghai Jiaotong University, 2010.

[12] 加尔布雷斯. Web服务安全性高级编程[M]. 北京: 清华大学出版社, 2003. 400-444.GALBRAITH B. Professional Web Services Security[M]. Beijing:Tsinghua University Press, 2003.400-444.

[13] FLY R. Detecting fraud on websites[J]. IEEE Security & Privacy, 2011,9(6):80-85.

[14] ANTUNES N, VIEIRA M. Defending against Web application vulnerabilities[J]. IEEE Computer, 2012, 45(2):66-72.

[15] 陈伟琳. 协议安全测试理伦和方法的研究[D]. 北京: 中国科学技术大学, 2008.CHEN W L. Research on Testing Theory and Methods of Protocol Security[D]. Beijing: University of Science and Technology of China,2008.

[16] 赵德明. 多维度 Web服务安全性评估[D]. 北京: 中国石油大学,2011.ZHAO D M. Multiple Dimension Security Assessment of Web Service[D]. Beijing: China University of Petroleum, 2011.