高校校园网信息安全隐患深挖与排除*

施 勇,王宗斌

(淮南师范学院 网络信息中心,安徽 淮南232038)

一、高校校园网安全隐患深挖

1.操作系统与应用软件引发的安全隐患

操作系统与应用软件引发的高校校园网安全问题不容忽视。目前,有的操作系统或应用软件留有“后门”程序,在系统或软件的开放过程中,程序员常常会在软件或系统内创建后门程序,其目的是方便后期修改程序设计与开发中的缺陷,但同时,如果后门信息被其他人获取,或是后期仍旧保留有后门程序代码,安全隐患便产生了,很容易被黑客抓住此漏洞进行攻击,常见的后门有网页后门、线程插入后门、扩展后门、c/s后门、root kit 6o f3H 3B;同时,因为各种系统或者软件功能较多、容量较大,各种安全漏洞便不可避免地出现了,各种应用程序更新交替频繁,各种安全问题层出不穷,因此,黑客可能就此展开入侵行为。还有部分高校的校园网FTP服务器上拥有大量的信息资源,如各类软件(可能含非法软件)、单机或网络游戏、教学资源。而有些非法软件在安装后还会在系统中留下大量的漏洞,给网络信息安全带来极大的隐患,同时大量的软件和视频,都有可能被黑客等不法分子种植木马、植入后门;又如校园网内使用频繁的各种网络邮件,也可能被部分不法分子利用,传递有病毒的邮件,种种此类对校园网埋下了安全隐患。这就需要针对不同操作系统或应用程序的安全隐患运用不同的对策,来降低各种隐患引发的各种损失。

2.网内配置引发的安全隐患

高校局域网网络形成了复杂的拓扑结构,各个院系网站、行政与教辅部门的网站、创先争优网站、廉政风险防控网站、质量工程网站及各个网站的分支,网关、路由器、交换机、防火墙、检测系统等各类软硬件参数配置存在各类隐患。当下高校较为重视网络边界安全,在网络接口处运用检测软件或防火墙进行安全检测,防范来自外部的攻击。但在校园内连接外网的计算机较多,而每一次网络信息传递都有可能引发各种隐患。需要对网络中的P2P/IM带宽的滥用、各类游戏、网上炒股、在线视频、网络媒体、非法站点访问等行为进行识别与控制,对网络流量、校园网用户上网行为进行深入分析与全面的排除。如以前恶性黑客攻击事件、木马传播等可能先以控制服务器为出发点,然后在此基础上对其他主机展开攻击,便引发了数据外泄、病毒扩散,从而导致整个网络系统瘫痪。

3.网络协议引发的安全隐患

TCP/IP协议已经成为事实上的国际标准,也是最常用的网络通信协议。但是TCP/IP协议本身却可能引发一些安全问题,这些安全问题将会导致多种类型的网络攻击。网络中关于TCP/IP协议簇自身缺陷而引起的安全漏洞很多,例如源地址欺骗或IP欺骗(source address spoofing or IP spoofing)、源路由选择欺骗(source routing spoofing)、路由选择协议攻击 (RIP attack)、鉴别攻击(authentication attack)、TCP 序列号欺骗 (TCP sequence number spoofing)、TCP SYN 攻击 (TCP SYN flooding attack)。[1]

4.用户设置引发的安全隐患

很多用户习惯在私人电脑上对邮箱、微博等使用登录账号的“记住密码”功能,相当于把这些账号的密码保护功能给予排除了,下次再访问就可以直接登录。如MHTML 0day漏洞会导致网民电脑中的Cookie文件被黑客窃取,造成电子邮件泄露、微博账号等被黑客利用等状况;校园网用户对邮箱、微博、游戏、网购等账号设置相同的密码,容易造成不法分子暴力破解,引发恶性连锁反应;有的用户在计算机安装好系统后就直接联网使用,没有进行相应的安全检查及设置;校内用户利用P2P应用软件下载,如迅雷、eMule VeryCD、QQ直播、酷狗(KuGoo)等,占用学校有限带宽,导致正常的校园应用服务受到影响,网络访问受到严重干扰。

5.人为典型攻击引发的安全隐患

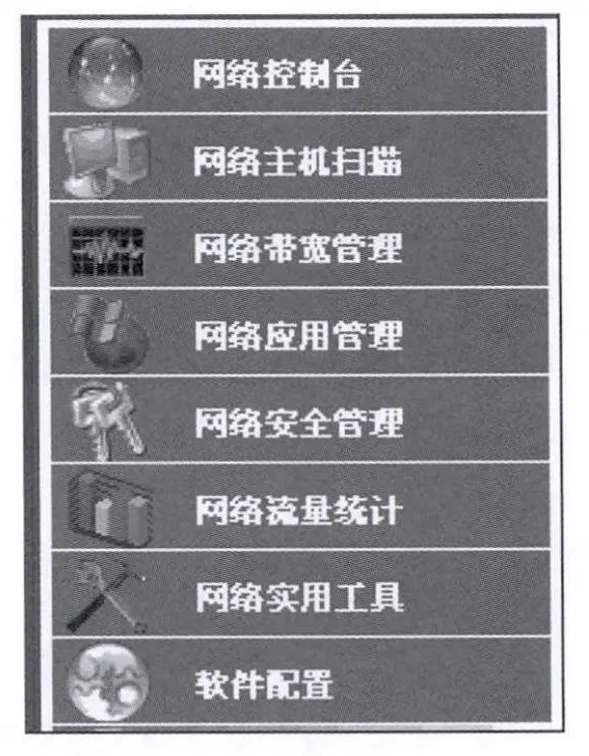

现在出现了越来越多的初级“黑客”,他们尝试使用各种扫描器到处扫描入侵,使用IP消息炸弹放置在目的地址或网站,尝试进行攻击与破坏。比如获取用户账户信息,截取各类对自身有用的信息,给受害者带来了严重损失。高校校园网内的部分学生计算机操作水平高超,对网络新技术充满好奇,勇于尝试。[2]比如从各种黑客培训网站上展开实践,将学校网络作为练习网站展开攻击。所以,不仅要杜绝外围安全隐患,排除外围攻击,还要杜绝内网安全隐患,消除内网攻击。比如,初级“黑客”利用P2P终结者(见图1)使用局域网中任意一台电脑便可以控制整个局域网的流量,还可以利用P2P终结者、网络执法官、网络神警、聚生网管等软件进行WWW访问限制(网页浏览限制)等。

图1 P2P软件界面功能截图

二、高校校园网安全隐患排除

1.使用正版杀毒软件及时杀毒并修复漏洞

在病毒日益增多的今天,使用防毒软件进行防毒是非常必要的。校园网要建立完整的病毒防御体系,还要对操作系统和网络软件采取保密措施。在各服务器、教学或办公电脑、多媒体教室的电脑上安装一种或多种杀毒软件,定期扫描病毒并修复漏洞,定期升级防毒软件、其他操作软件,定期给系统打最新补丁,定期对操作系统进行全盘病毒扫描,定期查看系统日志信息,遇到问题要及时上报或向软件商发送错误报告并进行分析,这样才能更好地保障计算机的安全。

2.通过双向IP/MAC绑定

可以防止恶意软件控制,阻止P2P终结者等软件,加强网络资料管理;还可以避免IP地址的盗用、ARP病毒的袭击,带来良好的网络环境。[3]客户机绑定:客户机绑定比较简单,在运行里输入“cmd”,打开命令行后输入“ipconfig-all”,其中如 aa-aa-11-11-11-11 这样的就是网卡的MAC地址,然后输入 “arp-s 192.168.101.122 aa-aa-11-11-11-11”,这样就在客户机上绑定了MAC地址;路由绑定:进入web控制页面,点击防火墙→MAC与IP绑定,勾选“启用MAC地址和IP绑定”,模式两种都可以,然后点击ARP扫描,就会出来一堆信息,这就是路由扫描的客户机MAC地址,然后点保存设置。同时可对一些P2P下载服务进行适当的限制,以保证校园网用户不会因为P2P下载量过大而产生访问外网速度较慢的现象。比如通过路由器限制P2P服务,大多数路由器都集成了ACL访问控制功能,通过对路由器流过的数据报文进行过滤来实现对局域网内网络行为的控制。比如路由器可以通过对过往数据报文的协议、端口、源IP地址和目标IP地址的控制来实现对各种网络工具访问公网的控制。在路由器上通过添加P2P下载的端口、P2P下载的传输协议、P2P下载的服务器IP等方法就可以实现对P2P下载的控制。

3.系统管理参数配置

超级管理员账户在使用的时候需要小心,并且密码要尽量复杂,定期更换密码。许多简单账户与密码很容易被别人破解,因此使用复杂的登录密码将会大大提高校园网络系统的安全性,减少被病毒攻击的概率。如别人一遍又一遍地尝试登录Windows 2003的Administrator这个用户,可以将其伪装成普通用户,比如改成普通的用户名,创建名称为Administrator的本地用户,将其权限降至最低,并设置超级复杂密码,这样可以让那些网络攻击者浪费时间,也可以借此发现其入侵目的;又如任何时候都不要把共享文件的用户设置成Everyone组,包括打印共享,而默认的属性就是Everyone组的,所以需要修改;禁用不必要的服务,从开始——运行——services.msc处进行设置等。

4.利用第三方软件进行预防

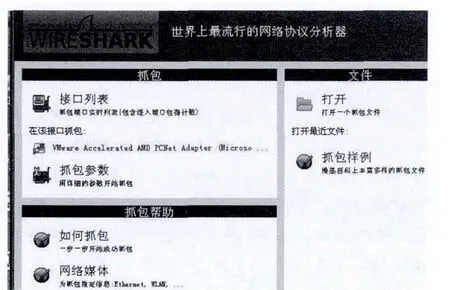

例如应用Wireshark(网络嗅探抓包工具,见图2)、Sniffer、IpTool、IRIS来对局域网的封包进行分析,通过抓包的手段,可以分析排查网内是否存在A R P攻击、广播风暴等等。如使用Wireshark来检测网络、资讯安全等相关问题,为新的通讯协定除错,还可以用来学习网络协定的相关知识等多种网络嗅探功能。

图2 Wireshark界面截图

5.集成防火墙、入侵检测、漏洞扫描三大功能模块,排除校园网信息安全隐患

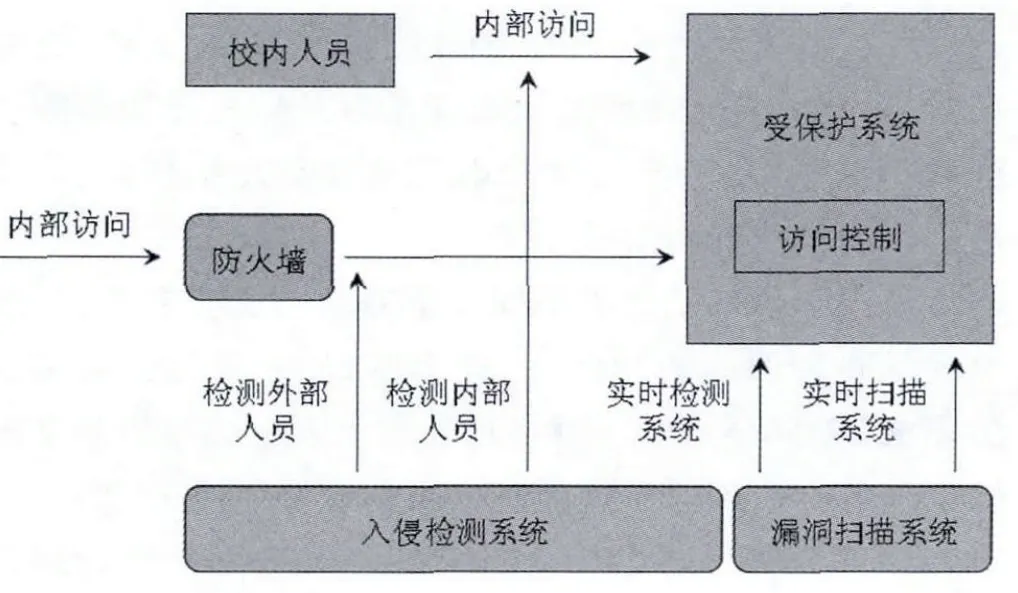

防火墙、入侵检测和漏洞扫描被认为是外部服务、内部服务设置的一道道防御措施,它能够有效降低校园网风险与信息安全威胁,是高校校园网信息安全隐患排除不可缺少的一部分(见图3)。

图3 防火墙、入侵检测、漏洞扫描集成示意图

首先是详细配置防火墙防范策略。比如配置端口策略,Windows操作系统默认的服务端口很多,需要开什么端口才开什么端口,必须关闭不需要的端口。常见端口功能及开放如下:FTP(File Transfer Protocol,文件传输协议)服务的运用,需要开放21端口;Telnet(远程登录)服务的运用,开放23端口;SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务的运用,开放25端口;DNS(Domain Name Server,域名服务器)服务器开放用到的是53端口,主要用于域名解析;HTTP(HyperText Transport Protocol,超文本传输协议)开放用到的是80端口,功能是在WWW服务上传递信息;“NetBIOS Session Service”服务是139端口,Windows文件、打印机共享和Unix中的Samba服务便是用此端口;QQ服务端使用的端口号是8000,而QQ客户端开放的端口号是4000;远程控制软件PcAnywhere所开启的端口是5632;经常使用代理服务器或者访问某个网站的时候,会加上“:8080”端口号,8080端口同80端口,功能是提供WWW代理服务,实现网页浏览。比如对外提供网络服务的服务器,我们把必须利用的端口(比如WWW端口80、FTP端口21、邮件服务端口25、110等)开放,其他端口则全部关闭。

其次是安装与配置IDS入侵检测系统。[4]一般来说,防火墙是网络入口的保护伞,防火墙的任务是控制用户对网络的访问和阻止外部的非法访问;在放置入侵检测系统的策略上,防火墙主外,而入侵检测系统主内,此时,入侵检测系统监控校园网内部的网络操作行为及多种攻击,阻止防火墙过滤之后的隐匿攻击。

最后是安装漏洞扫描系统。漏洞扫描可以划分为ping扫描、端口扫描、OS探测、脆弱点探测、防火墙扫描等五种主要技术,每种技术实现的目标和运用的原理各不相同。通常是指基于各种漏洞,通过扫描方式对指定的远程或者本地计算机系统的安全威胁进行检测的行为。它将安全检测的全过程交给程序自动完成,减少人为管理时间,提高检测效率,这项技术的具体实现采用的是安全扫描程序。如在一个现有的平台上有许多漏洞,人为操作较为复杂,而安全扫描程序在较短时间内完成工作,并且将结果输入,便于分析与排除。

[1]吕方兴.TCP/IP协议的安全缺陷可能导致的网络攻击[J].科技视界,2012,(10):115.

[2]聂多均.高校校园网网络安全问题分析与对策[J].人力资源管理,2010,(4):71-72.

[3]王东,侯翠华.IP地址和MAC地址绑定在路由器上的实现[J].技术与市场,2011,(1):6-7.

[4]解晨光.高校校园网安全管理技术的研究[D].哈尔滨工程大学,2007:17-20.