基于滑模控制方法的信息物理系统的安全控制

薛艳梅,任 雯,郑柏超

(1. 南京信息工程大学数学与统计学院,江苏 南京 210044; 2. 南京信息工程大学自动化学院,江苏 南京 210044)

1 引言

近些年来,由于计算机和通信设备在功耗、移动性和效率等方面取得的技术进步,信息物理系统应运而生并得到快速发展。信息物理系统是信息计算、通信系统和物理控制三者紧密结合的一种新型复杂系统[1]。典型的信息物理系统有智能驾驶[2-3]、智能机器人[4-5]、智能能源系统[6]等,这些新型智能系统的出现极大改善了人类的生产生活方式。然而,信息世界与物理世界的强耦合也带来新的挑战,由于信息数据通过网络传输,导致网络攻击频繁地入侵信息物理系统,其中,虚假数据注入攻击是最隐蔽的网络攻击之一,因为其难以检测性和极具破坏性特点对信息物理系统的安全造成严重影响。因此,如何针对虚假数据注入攻击下的信息物理系统,设计合理的安全控制策略是亟待解决的工程问题。

已有学者从虚假数据注入攻击检测和防御两个方面展开了相关研究。在检测虚假数据注入攻击的研究方面,文献[7-9]分别提出自适应累积检测方法、基于卡尔曼滤波器检测方法以及分布式检测算法,实现了快速高效的虚假数据注入攻击检测。在虚假数据注入攻击防御问题研究方面,文献[10]利用博弈论的思想分析了攻击者和防御者之间的攻防博弈机理,提出基于博弈论的安全控制策略来防御虚假数据注入攻击。文献[11]把安全增广系统与弹性控制思想相结合,设计出弹性控制器来抵抗虚假数据注入攻击,从而确保系统安全稳定运行。文献[12-14]分别针对虚假数据注入攻击下信息物理系统开展了自适应补偿、攻击检测与重构、输入输出镇定方面研究。

另一方面,滑模控制具有结构简单、易于实现且对外界扰动及参数变化具有强鲁棒性的突出特点,其研究已取得丰富成果[15-17]。文献[15]针对一类含外部干扰的分数阶非线性系统,提出了分数阶积分模糊滑模控制方案。文献[16]研究了一类同时存在匹配和不匹配不确定性的T-S模糊系统的鲁棒量化反馈滑模控制问题。文献[17]提出了一种基于自适应混沌蚁群算法的滑模控制方法,该方法能够对复合试验系统在外部干扰上界未知的情况下进行有效控制。

总结上述研究发现,目前关于虚假数据注入攻击下信息物理系统的研究主要集中在检测和防御两方面,较少有研究考虑虚假数据注入攻击下信息物理系统的安全控制问题。因此,受上述研究启发,本文将虚假数据注入攻击看作外部干扰,并利用滑模控制技术对外部干扰具有强鲁棒性的特点,构造基于鲁棒及自适应滑模控制方法的信息物理系统安全控制方案,实现信息物理系统安全稳定运行。与传统滑模控制及线性控制方法的仿真结果对比,验证了所设计方法的有效性和优越性。

2 预备知识及问题描述

2.1 预备知识

2.2 问题描述

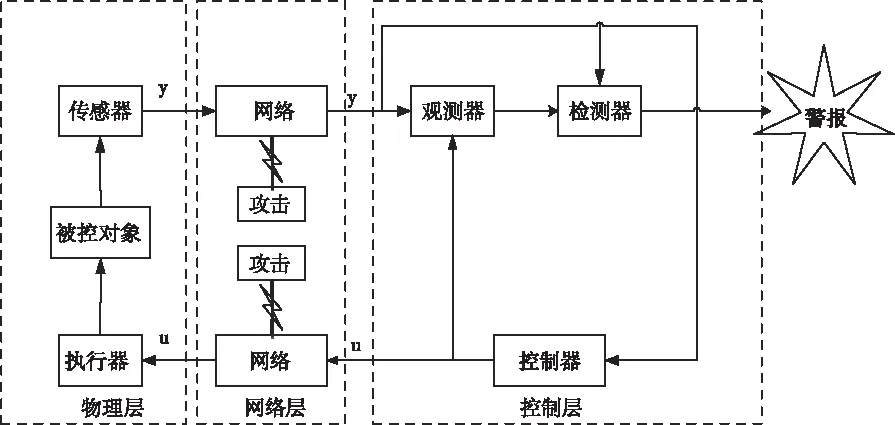

从结构组成上来讲,信息物理系统主要分为物理层、网络层和控制层三个部分。物理层是信息物理系统的主要实体层,它主要由传感器、执行器、物理对象等元素组成,体现了计算和物理结合的过程。信息物理系统通过网络层实现数据资源共享,网络层主要是信息数据传输、网络连接、接入控制等。控制层主要是利用网络层传输的信息数据设计合适的控制方案,并将相应的控制指令通过网络返回给物理层。攻击者利用信息数据网络传输的漏洞,对信息物理系统进行网络攻击。网络攻击下信息物理系统架构如图1所示。

图1 网络攻击下信息物理系统的架构

本文考虑的信息物理系统如式(1)所示

(1)

为检测系统(1)中是否遭遇攻击行为,通常构造观测器形式的异常检测器,如式(2)所示

(2)

(3)

其中,A0=A-LC可通过L的设计,使其满足Hurwitz稳定条件。

r(t)=Cex(t)

(4)

(5)

(6)

其中,常数Jth是检测阈值,H0表示检测函数值小于等于检测阈值,无警报发生。H1表示检测函数值大于检测阈值,检测器将触发警报。

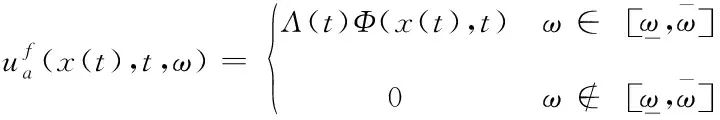

2.3 虚假数据注入攻击行为建模

本文主要研究的网络攻击类型是虚假数据注入攻击,该类攻击的主要特点是不仅能达成恶意篡改网络传输中的信号,破坏系统的完整性,甚至稳定性,还能绕开异常检测器的检测,不被系统监管人员发现。虚假数据注入攻击模型如式(7)表示

(7)

注1:虚假数据注入攻击的攻击频率范围有限的假设是合理且符合工程实际的。这是因为,为获取高质量测量数据和控制输入数据,实际工程中通常采用有限频段信号处理技术来实现。攻击者为达成对系统攻击的有效破坏,虚假数据注入攻击的信号也往往隐藏在该有限频段内。在这种情况下,从防御者的角度来看,考虑具有有限频率的攻击来研究信息物理系统的安全控制是合理的。

3 控制器设计

如前文所述,本文将虚假数据注入攻击看作外部干扰,并利用滑模控制对外部干扰具有强鲁棒性的特点,构造基于滑模控制方法的信息物理系统安全控制方案。

滑模控制设计一般包含两部分。首先是给出滑模面设计,确保系统状态到达滑动模态后,能最终实现渐近稳定且拥有期望性能;其次是提出滑模控制律设计方法,使系统状态能在一定时间内到达滑模面,并在接下来的运行过程一直保持滑动模态[18]。

不失一般性,根据文献[18],对系统(1)设计如下线性滑模面

s(x(t))=Sx(t)=0

(8)

其中,矩阵S∈Rl×n,满足SB可逆,能确保滑动模态系统渐近稳定并拥有良好的稳定性能。

3.1 信息物理系统的鲁棒滑模安全控制

根据警报触发的条件(6),当虚假数据注入攻击能够成功避开异常检测器的检测,攻击(7)满足不等式

g(t)≤Jth

(9)

g(t)=rT(t)r(t)=‖r(t)‖2

(10)

当异常检测器的检测阈值Jth给定时,可得到虚假数据注入攻击上界为

(11)

(12)

u(t)=u1(t)+u2(t)

(13)

u1(t)=-(SB)-1SAx(t)

(14)

-ε(SB)-1sign(s(x(t)))

(15)

其中,ε为正常数。

定理1:对于遭受如式(7)所示的虚假数据注入攻击的信息物理系统(1),在异常检测器没有发生警报的情况下,本文设计的鲁棒滑模控制器(13)-(15),能确保状态轨迹在有限时间内到达期望的滑模面s(x(t))=0,并使得系统趋于渐近稳定。

(16)

将式(14)与式(15)代入式(16),可得

(17)

(18)

由滑模控制理论可知,满足滑模到达条件,即系统能够不受虚假注入数据攻击的影响,其状态能在有限时间内到达期望的滑模面,并最终渐近稳定。证毕。

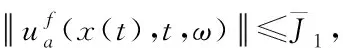

3.2 信息物理系统的自适应滑模安全控制

结合自适应控制方法,本文构造自适应滑模控制器如下

u(t)=u1(t)+u2(t)

(19)

u1(t)=-(SB)-1SAx(t)

(20)

ε(SB)-1sign(s(x(t)))

(21)

(22)

定理2:对于遭受如式(7)所示的虚假数据注入攻击的信息物理系统(1),本文设计的自适应滑模控制器(19)-(22)能保证系统状态到达滑模面s(x(t))=0,并实现渐近稳定。

(23)

将式(20)代入式(23)可得

(24)

(25)

(26)

基于上述证明,本文设计的自适应滑模控制方法能够克服虚假数据注入攻击的影响,确保系统轨迹到达期望的滑模面,实现闭环系统安全运行。证毕。

4 数值仿真

本节将通过仿真搭建虚假数据注入攻击下的物理系统控制仿真模型,验证所提方法的有效性及优越性。系统参数选取如下:

为了显示本文所提方法的有效性与优越性,将提出的鲁棒滑模控制方法和自适应滑模控制方法分别与不考虑攻击影响的传统滑模控制方法及线性控制方法进行仿真对比。四种方法表达式及参数如表1所示。

表1 四种控制方法表达式及参数列表

从四种方法检测阈值与检测函数仿真曲线图可以看出,发生的虚假数据注入攻击强度没有达到异常检测器设定的警报阈值,异常检测器不认为系统遭遇攻击,从而始终没有发生警报。

从四种方法的系统状态响应仿真曲线图与滑模函数仿真曲线图可以看出,本文提出的鲁棒滑模控制方法与自适应滑模控制方法均能有效克服虚假数据注入攻击的影响,系统状态能很快到达期望的滑模面并收敛到原点。对比发现,在发生虚假数据注入攻击下,传统的滑模控制方法不能保证状态到达滑模面,进而无法获得良好收敛性。同样,传统的线性控制方法也不能保证系统状态的良好收敛性。

图2 鲁棒滑模控制方法仿真结果图

图3 自适应滑模控制方法仿真结果图

图4 传统滑模控制方法仿真结果图

图5 传统线性控制方法仿真结果图

5 结束语

1) 为解决遭受虚假数据注入攻击的信息物理系统安全问题,设计了基于鲁棒滑模技术与自适应滑模技术的两种安全控制方法。

2)应用Lyapunov稳定性理论证明了两种设计方法可行、有效。

3) 仿真对比实验验证了所设计的鲁棒及自适应滑模控制方法均优于传统滑模控制方法以及线性控制方法。未来的工作将针对网络环境下资源受限的信息物理系统的安全控制问题展开深入研究。