基于隐形传态的量子网络监控*

黄尚江,周小清,胡晓欢,罗卫东

(吉首大学物理与机电工程学院,湖南 吉首 416000)

在一些科幻电影中,人们经常会看到某物体通过某个特定的科技装置“瞬间”由此刻的时间和空间穿越到另一个不同的时间和空间.这种目前只能出现在电影中的传输方式,在未来的量子通信[1]中将会实现,不过传输的不是物体本身,而是微观粒子携带的信息.自20世纪90年代Bennett等[2]等首次提出量子隐形传态方案后,隐形传态就成为量子信息学的重要分支.1997年,Bouwmeester首次实现了量子通信[3],此后学者们对隐形传态这种传输方式进行了更深入的研究.2000年,潘建伟首次构建了基于纠缠交换的隐形传态量子通信模式[4];自多路复用量子网络[5]提出后,2009年潘建伟团队建立了15 km 5个节点的量子通信网络架构[6];2017年“墨子号”发射成功,它在国际上率先实现了千公里级的量子纠缠分发,量子通讯由点对点方式扩展为点对多点的组网连接成为量子通讯的必然趋势;周小清等[7-11]提出了许多关于量子网络架构的建设方案与协议设计,可为之后量子网络的实用化提供参考.笔者拟在隐形传态与经典网络传输协议的基础上进行新的传输过程设计,并在新的传输过程中设计网络监控方案,以期解决第三方(电信公司与国安局)对通信用户的收费问题,以及用户的信息安全传输问题.

1 多对纠缠粒子成帧隐形传态方案

1.1 单对纠缠粒子隐形传态方案

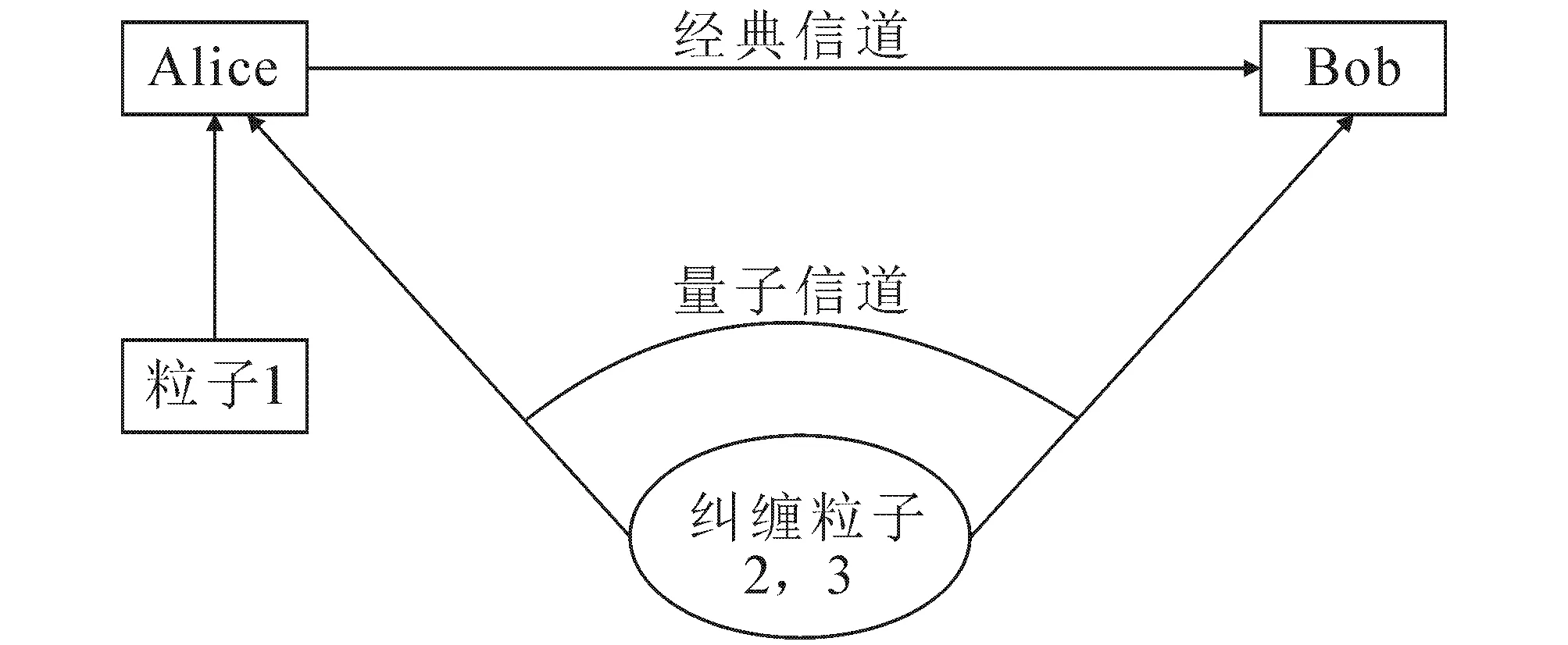

量子隐形传态往往也被称为量子远距离传输或者量子隐形传输,其通信原理是根据量子测不准原理和不可克隆原理,将携带量子信息的粒子的经典信息和量子信息分别通过经典信道和量子信道发送给接收方,其中经典信息为发送方对未知量子态进行贝尔基测量的结果,量子信息为需要传输的未识别的信息.接收者在获得这2种信息后,就可以制造出原物的完美的复制品.隐形传态原理如图1所示.

图1 隐形传态原理Fig.1 Quantum Teleportation Principle

习惯上,称发送者为Alice,接收者为Bob.假设Alice欲将粒子1所处的未知量子态|φ1〉传送给Bob,需传送量子态为|φ1〉=a|0〉+b|1〉,其中a2+b2=1.量子纠缠制备中心(通信公司)先准备EPR粒子对2,3,共同拥有如下贝尔状态:

其中N为正整数.粒子1,2,3的量子混合态为

Alice对手中的粒子1,2进行联合测量,使得粒子1,2坍缩到贝尔基上:

由于量子纠缠现象粒子3也将坍缩到相应的贝尔基上,因此

同理,

Alice通过经典信道将粒子1,2联合测量的结果传送给Bob,Bob便能根据粒子3的状态实施幺正变换,得到携带传送信息的未知量子态,从而实现将量子态|φ1〉携带的信息传送给Bob.

1.2 多对纠缠粒子成帧传输方案

通过隐形传态过程可知,在理想状态下可以实现利用2bit经典信息传送1qubit量子信息,但现实情况中需要附加各种协议信息,这样可能造成传送1qubit量子信息往往不止消耗2bit经典信息.为了解决实际量子通信中的消耗问题,可以增加双方纠缠粒子数,同时测量多对纠缠粒子态,利用1个经典帧来传送多个量子帧.

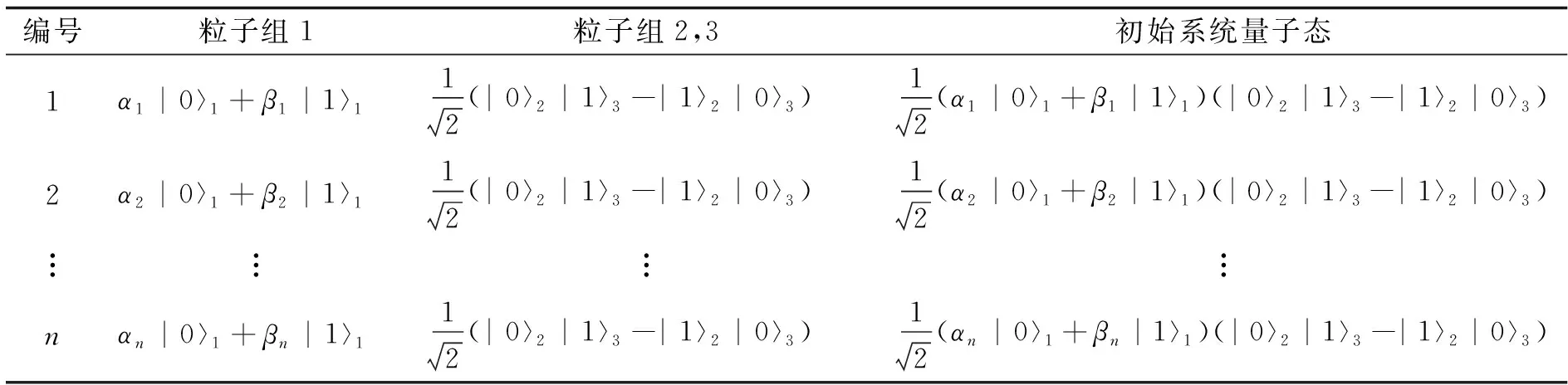

与单对纠缠粒子隐形传态方案类似,粒子组为多对粒子集合并按顺序编号.首先,由通信公司制备出粒子组2和粒子组3,并分别发送至Alice和Bob.初始状态下粒子组1,2,3的粒子态见表1.

表1 多对隐形传态方案的粒子态Table 1 Multi-Pair Teleportation Scheme Particle State

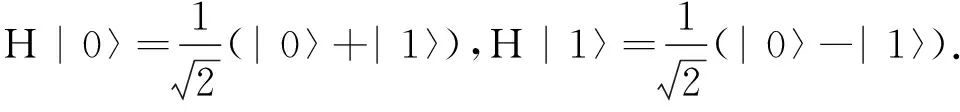

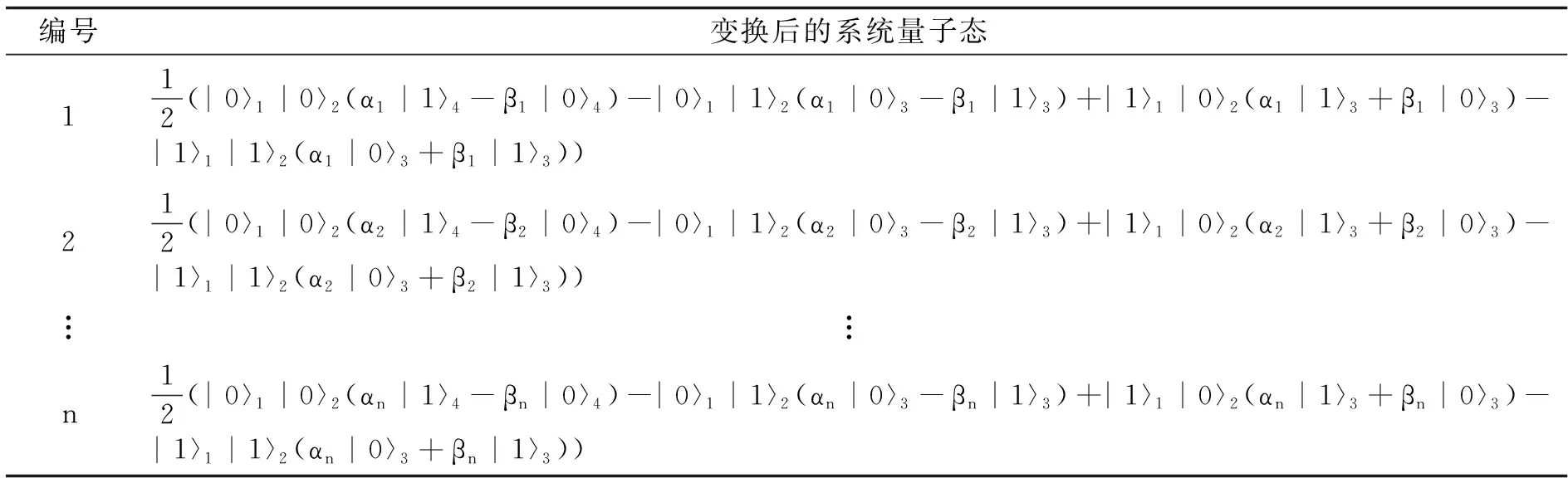

然后,将粒子组1,2经过控制非门变换,变换结果见表2.

表2 粒子组1,2的控制非门变换结果Table 2 Quantum States of Particle Group 1, 2 After CNOT-Gate Transformation

表3 粒子组2,3的H门演算变换结果Table 3 Quantum States of Particle Group 2, 3 After H-Gate Transformation

Alice对手中粒子组1,2分别进行Bell基测量,并将结果编号为经典信息00011010的数据帧形式通过经典信道传送给Bob,Bob收到后对粒子组3作相应的幺正变换,即可得到Alice发送的消息.在经典信道的数据帧中数据位可容纳46~1 500 byte,所以能实现1个数据帧传送多个量子帧.

2 量子流量控制

根据可靠传输控制协议要求,若能保证传输粒子量子态的复制与备份,就能保证传输是可靠的,从而可以利用经典信道的流量控制方法控制量子流量,避免网络拥塞.

2.1 量子态的复制与备份

需要传送的量子比特流为

2.2 流量控制

当Bob成功接收到1个完整量子帧时,将它放进接收缓存并返回1个确认帧给发送方.若量子帧受外界影响遭到破坏,则丢掉该帧,不发送返回帧,继续接收其他帧.重复上述步骤直至接收完成.在传输数据帧时,发送方还需要同时接收确认帧并一起交给发送缓存,计时器根据确认帧的序号及时丢掉已发送成功的帧.因为整个通信过程是由量子信道来完成的,所以在经典信道中信道压力会大幅减少,从而提高双方传输效率.Alice与Bob发送和接收量子帧的过程如下:

发送方:(1)对Alice发送的数据帧进行编号,在传输数据帧的同时将量子帧发送给发送缓存,同时启动量子时钟来记录时间.

(2)Alice根据时间范围,对没有收到的确认帧进行超时重传,并在发送缓存中设置2个计数器,分别记录存数据帧数和确认帧数,它们的差也就是现缓存帧数.

(3)Alice根据确认帧删除相应序号(编号)的帧,若达到最大缓存容量,则发出等待信号,直到有空闲缓存时再按以上步骤继续传送.

接收方:(1)Bob每收到1个量子帧,先对其去掉分帧符,再进行主动纠错并将其放入接收缓存中.

(2)Bob将正确的量子帧交付给主机,并发送相应的确认帧,同时丢掉缓存中相应序号的量子帧.

(3)Bob若没有正确接收到量子帧(发送错误或超时发送),此时须将错误的量子帧序号赋值给接收方,等待Alice重新发送.

发送方与接收方执行以上协议时,以窗口滑动形式传送,目的在于发送方与接收方可以进行稳定高效的流量传输,实现对流量速度的控制,从而保证网络顺畅.Alice与Bob发送和接收量子帧的流量速度控制过程如下:

(1)Alice向Bob发送数据时,Bob告诉Alice接收窗口的尺寸(窗口单位是byte,此为双方协商过程).

(2)Alice根据协商的结果发送符合窗口尺寸的字节流,并等待Bob确认.为了防止这个过程中丢失报文段,设置1个持续计时器,只要一方接收到零窗口通知便启动(期间只需发送1 byte探测报文即可).

(3)Alice根据确认信息调节自身窗口尺寸,减少或者增加发送未得到的字节流.

假设最大窗口为100byte(Bob接收缓存最大为100byte),窗口流量控制过程如图2所示.

图2 窗口流量控制过程Fig.2 Flow Control

图2所示的控制过程进行了1次流量控制,Alice与Bob协商最大传送窗口为100 byte.Alice需要传送200 byte时,系统需将窗口缩减到100 byte,以保证数据信息正常传输.

3 网络监控

3.1 流量监控

因为流量监控的有效部分为网络层中的IP数据报与数据链路层的数据帧,所以第三方采用在网络层获取的IP数据报和在数据链路层获取的数据帧即可实现流量监控,具体监控目标为传输过程中的通信双方.在经典可靠运输协议中,完成1次可靠传输需要建立链接、传输数据和释放链接3个过程.

(1)Alice向Bob发送建立链接时,先设置计时器和计数器(双方),启动计时器,Cliff收到请求后便开始记录目的地址和源地址并生成列表,同时与交换机取得联系,进行目的地址和源地址的核对(Alice发送信息前保留用户表给量子交换机),此为发送阶段.锁定发送用户Alice网络地址后,记录其所有发送对象Bob1,Bob2,Bob3,…,Bobn的网络地址.建立链接阶段的时间记为t1.

(2)Alice发送请求给Bob,若Bob同意与Alice通信,则返回确认信息,Alice收到确认信息时,时间记为t2,随后进行数据传输,启动计数器.

(3)Cliff接收IP数据报时,依旧记录目的地址和源地址,并通过计数器记录的数据对经典比特进行计算,同时比对Allice与Bob的记录数据,如计数器将有编号的数据比特流00100111记为8(每隔8bit插入1个分流符).分流符不参与计数,Bob收到数据后去掉分流符,可得到相同计数8,若2个计数器数字相同则传输信息一致,否则Cliff让该数据报通过,进行下一段数据报传送.若Alice与Bob计数器数字不同则进行报错,Cliff对该测量信息作销毁处理,系统启动重传机制,且在计时器规定时间内重传.Cliff通知量子交换机与量子克隆机重新备份量子态信息,并利用已经备份的量子信息重新进行量子比特传输(且更新可用纠缠粒子数),传输新的测量信息直至计数器数字一致,才进行下一段测量信息传输,否则重复上述步骤.数据传输阶段的时间记为t3.

(4)数据传输完成后,Bob通知Alice,系统关闭链接,关闭链接阶段的时间记为t4.Cliff通知量子交换机停止纠缠粒子分发.

第三方Cliff是通信公司时,通信公司通过接收Alice与Bob的网络信息进行监测与控制,并通过上述步骤计算通信时间与流量,经典流量仅为数据传输所需要的经典比特,通信时间为整个链接通信过程的时间.用户通信时间计算公式为T用户=t4-t1.计算经典流量时,需要计算实际传送的比特数.表4示出了含有IP数据报的数据帧格式(其中z为传输的量子比特数).

表4 数据帧格式Table 4 Data Frame Format bit

Alice作为发送方,接收对象个数为N时,上行流量

Q上行=N×(42+8+32+32+8+2z+16);

Alice作为接收方,发送对象个数为M时,下行流量

Q下行=M×(42+8+32+32+8+2z+16).

通信需要的经典流量Q通信=Q上行+Q下行,量子流量为实际应用流量,即QQubit=z×(M+N).

3.2 用户监控

用户监控以保证安全通信为目的,它的控制主体是第三方(Cliff)的国安局,其原理是在整个网络中接收监控对象发送和接收的网络数据报,然后根据目的地址与源地址判断双方的通信地址,从而实现目标定位.若出现泄密或者不安全信息传输,则通知通信公司拦截数据报,断开通信双方链接;通信公司接到通知后,对已经传输的经典信息进行备份,再结合已经传输的量子信息(通过量子克隆机获取备份的量子信息)最大程度地还原已经传输的信息,判断泄密程度,尽可能减少损失.用户监控原理如图3所示.

图3 用户监控原理Fig.3 User Monitoring Principle

具体监控过程如下:数据报发送前,Cliff确定Alice为监控对象,在网络层中每个路由器获取路由列表,找到含有Alice的IP地址的路由,锁定Alice的具体网络位置并记录其路由节点和经过的虚电路.

对传输数据报进行监控的具体步骤如下:

(1)Alice发送数据(上行流量).

(ⅰ)Cliff根据Alice发出的IP数据报解析出目的地址即通话对象的网络地址,再根据所有通信对象的IP地址分别进行定位,并记录通话对象的IP地址和链接次数.

(ⅱ)传输的IP数据报可能超过最大传送单元(封装成帧时数据位最大不超过1 500 bit),当IP数据报超过最大传送单元时需进行分片传输,因此Cliff进行监控时就必须接收具有相同标识段的数据报并正确重装还原数据报,获取完整数据报后结合量子克隆机对应备份的量子比特还原数据,再根据数据内容判断是否泄密.

(ⅲ)若存在安全数据泄密或正在泄密,则通知通信公司暂时关闭通信双方的数据链路,并对已经传输的数据报进行备份,结合备份纠缠粒子(量子信息)作实际信息还原,识别泄密内容,判断泄密程度.

(2)Alice在发送阶段收到其他发送者的消息(下行流量).

(ⅰ)Cliff在解析IP数据报时锁定目的地址为Alice的通信链路,即Alice收到Bob1,Bob2,Bob3,…,Bobn传送的消息,Cliff查询路由列表并记录IP数据报经过的路由节点和发送对象的IP地址,定位发送者的网络地址.

(ⅱ)Cliff获取目的地址为Alice的数据报后依旧正确接收具有相同标识段的数据报,结合相应备份的量子比特还原数据,再根据数据内容判断是否泄密.

(ⅲ)发现存在数据泄密时,及时定位新的监控对象即所有目的地址为Alice的用户,阻断Alice接收的数据报,并通知通信公司关闭目的地址为Alice的所有链路,同时备份数据报,结合备份的量子比特还原数据,识别泄密内容,判断泄密程度.

每次监控后对用户进行安全信用评级,更新用户信息数据库(表5).

表5 用户数据信息Table 5 User Data Information

4 结语

笔者在基于隐形传态原理的通信模式下,首先提出了多对纠缠粒子传输方案,该方案可以解决1个经典数据帧只能传送2个量子帧的问题,大大提高了数据帧的利用率和降低了纠缠粒子的消耗数;其次为了保证传输为可靠传输,采用量子克隆机进行量子态的复制与备份,后进行信息传输,并参考经典信道的流量控制方法(窗口滑动机制),结合新加入的协议实现了量子流量的控制;最后考虑到在量子信道中第三方法直接监控量子信息,设计了通过监控经典信息从而监控量子信息的方案,解决了国安局对于信息安全传输的用户监控问题和电信公司对于用户计时计流量的收费问题,为经典网络向量子网络过渡提供参考.