基于行为意图的海上目标动态威胁评估

杨童瑶,杨风暴,吉琳娜

(中北大学信息与通信工程学院,山西 太原 030051)

0 引言

威胁评估是战场决策的一个关键环节,是对海上目标信息融合的高层次阶段[1]。随着战场态势信息化的不断发展,态势变化迅速,对敌方目标进行动态威胁评估可以为我方作战决策和指挥提供支持,将战争趋势朝对己方有利的方向发展[2]。目前威胁评估主要有贝叶斯网络[3]、多属性决策[4]、DS证据理论[5]、模糊逻辑[6]、人工智能[7]等多种研究方法。文献[8—9]提出了采用逆泊松分布法对时间序列赋权,有效融合目标多个静态威胁评估值实现了目标的多时刻动态威胁评估;文献[10]提出根据指标间非线性相关度进行动态灰色主成分分析,结合层次分析法与时间序列赋权融合多时刻威胁度。但是这些方法均是根据历史不同时刻的静态态势要素进行威胁评估,通过时间赋权进行融合实现目标的动态评估,忽略了态势要素在时间维度上的动态变化对威胁度的影响。本文针对此问题,提出基于行为意图的海上目标动态威胁评估研究方法。

1 基于行为意图的海上目标动态威胁评估原理

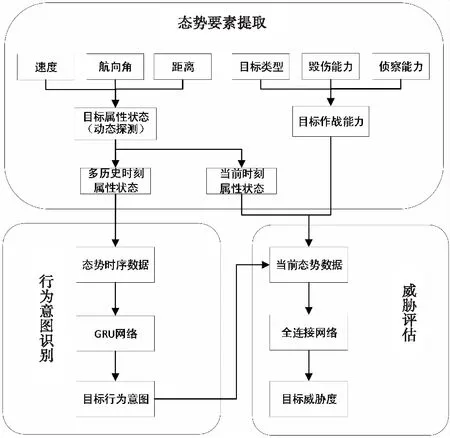

威胁评估的研究内容包括三个阶段[11]:态势要素提取、行为意图识别、威胁评估。态势要素提取是在复杂的战场环境中对数据进行分类并提取有用信息,将提炼的有用信息作为后续战场分析的重要态势要素;行为意图识别是通过对目标状态在时间和空间动态变化的发展中进行分析识别[12];威胁评估是分析威胁指标要素与威胁度之间的关系实现威胁度的评估,由此建立如图1所示的海上动态威胁评估模型流程。针对海上目标,获取能够反映海上目标的属性状态以及作战能力的指标,在本文中目标的属性状态由目标的速度、航向角、坐标位置衡量,目标的作战能力由目标类型、毁伤能力、侦察能力衡量。利用GRU网络强大的时序信息挖掘能力和表征能力的优势,分析目标多个时刻的速度、航向角、坐标属性状态信息在时间维度的变化识别其行为意图,因此将目标的多个历史属性状态的时序特征和前后逻辑关系融合在行为意图中,并将其作为威胁评估的全连接网络的一个重要输入,结合当前时刻的属性状态、作战能力对目标进行动态威胁评估。利用GRU网络的记忆功能提取历史时刻属性状态在时间维度变化的特征,利用全连接网络的自学习能力提取当前态势信息的特征,将两个网络进行级联使它们能够独立提取特征,能够在各自标签下进行端到端训练,简化了梯度计算,避免了单一网络深度过大难以训练的问题[13]。

图1 威胁评估流程图Fig.1 Threat assessment flowchart

1.1 基于GRU网络目标行为意图识别原理

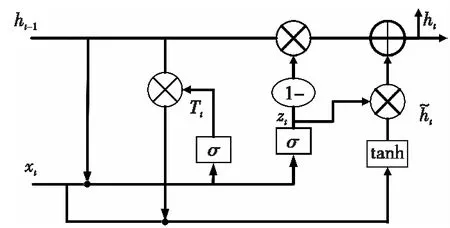

GRU网络[14]属于循环记忆网络的一种变体,作为一种具有记忆性、参数共享的深度学习方法,在对序列数据的非线性特征学习时具有一定优势,在语音识别、机器翻译等领域取得一系列重大突破[15-16]。GRU通过门控机制选择性记忆历史信息并应用于当前输出的计算,使用隐藏状态传输信息,即隐藏层的输入不仅包括输入层的输出,还包括上一时刻隐藏层的输出,实现对长序列数据的建模。相比于长短记忆的时间递归神经网络(LSTM)网络通过遗忘门、输入门、忘记门来决定细胞需要舍弃、更新、输出的时间序列数据[17],GRU网络结构较简单、参数较少,有效解决了保留长序列信息下减少梯度消失问题,具体结构如图2所示。

图2 GRU结构Fig.2 GRU structure

更新门zt用于控制前一时刻的状态信息ht-1被代入到当前状态的程度,经过sigmoid函数将结果映射到0~1之间,更新门的值越大说明前一时刻的状态信息带入越多。

zt=σ(Wz·[ht-1,xt])

(1)

重置门rt用于控制忽略前一时刻的状态信息ht-1的程度,经过S型函数(sigmoid)将结果映射到0~1之间,重置门的值越小说明前一时刻的状态信息忽略得越多。

rt=σ(Wr·[ht-1,xt])

(2)

将重置门rt与ht-1的对应元素相乘与新时刻的状态信息数据xt结合放入双曲正切(tanh)激活函数中确定当前的记忆内容,即:

(3)

通过更新门zt和ht-1对应元素相乘表示前一时间步保留到最终记忆的信息,该信息加上当前记忆保留至最终记忆的信息,并将当前单元的信息传递到下一单元中。

(4)

向前传播信息至输出节点,根据损失函数计算网络输出与实际值之间的误差,如式(5)所示,其中y*为真实值,y为网络输出值,用随时间反向传播的链式求导算法调整GRU单元中权重值和偏置值使得损失值朝最快的方向减小,经多次迭代至网络收敛,损失值稳定到较小值说明网络学习到时序数据与输出之间复杂的映射关系。

(5)

y=σ([Wo·h])

(6)

由于目标的行为意图具有时序性,利用GRU网络具有较强的时序信息挖掘能力和表征能力的优势,分析目标多个时刻的速度、航向角、坐标位置的时序特征和前后逻辑关系识别其稳健的行为意图。将目标的历史动态态势要素融合于行为意图中,进一步基于行为意图的威胁评估实现对目标的动态威胁评估。

1.2 基于全连接网络的动态威胁评估原理

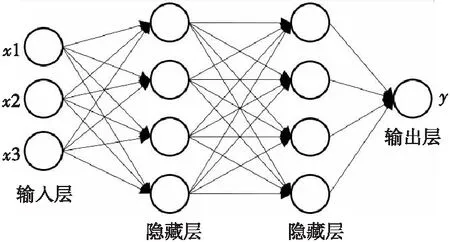

全连接神经网络具备强大的非线性函数逼近能力,实现对数据中复杂关系的建模,为研究大数据战场目标威胁评估提供了技术支持[18]。全连接神经网络的特点是任意相邻两层的所有神经节点相连,层内神经元不连接,如图3所示为4层全连接网络,输入层有3个节点,两个隐藏层每一层有4个节点,输出层有1个节点,它包括前向传播和反向传播两个过程。

图3 4层全连接神经网络Fig.3 4 Layers fully connected feedforward neural network

在前向传播的过程中通过激活函数分别对第k-1层的每一个神经元节点加权求和得到第k层每一个神经节点的值,计算如式(7)所示:

(7)

反向传播主要由激励传播、权重更新反复循环迭代,直到网络的对输入的响应达到预定的目标范围为止。具体而言是将网络学习到的输出值与实际值之间的误差逐层反向传播,通过对各神经节点求偏导的方法修改权值,网络的学习在权值修改过程中完成,误差达到所期望值时,网络学习结束。一般将误差定义为损失函数,主要分为两种形式:一种是用于解决分类问题的交叉熵函数;另一种是用于解决预测问题的均方差(MSE)公式。在本文中是评估目标的威胁度,故采用均方差公式作为威胁评估全连接网络的目标函数,如式(8)所示:

(8)

不同的行为意图对我方的威胁度影响不同,将基于GRU网络识别的目标行为意图作为威胁评估网络模型的一个重要输入,结合当前态势要素实现目标的动态威胁评估。利用全连接网络非线性学习能力构建行为意图与当前态势要素间、威胁度间的映射关系,旨在根据不同的行为意图对各静态指标参数进行调节实现基于不同行为意图下的动态威胁评估,使得目标威胁评估结果更准确。

2 基于行为意图的动态威胁评估模型的构建

2.1 基于GRU网络的行为意图识别模型的构建

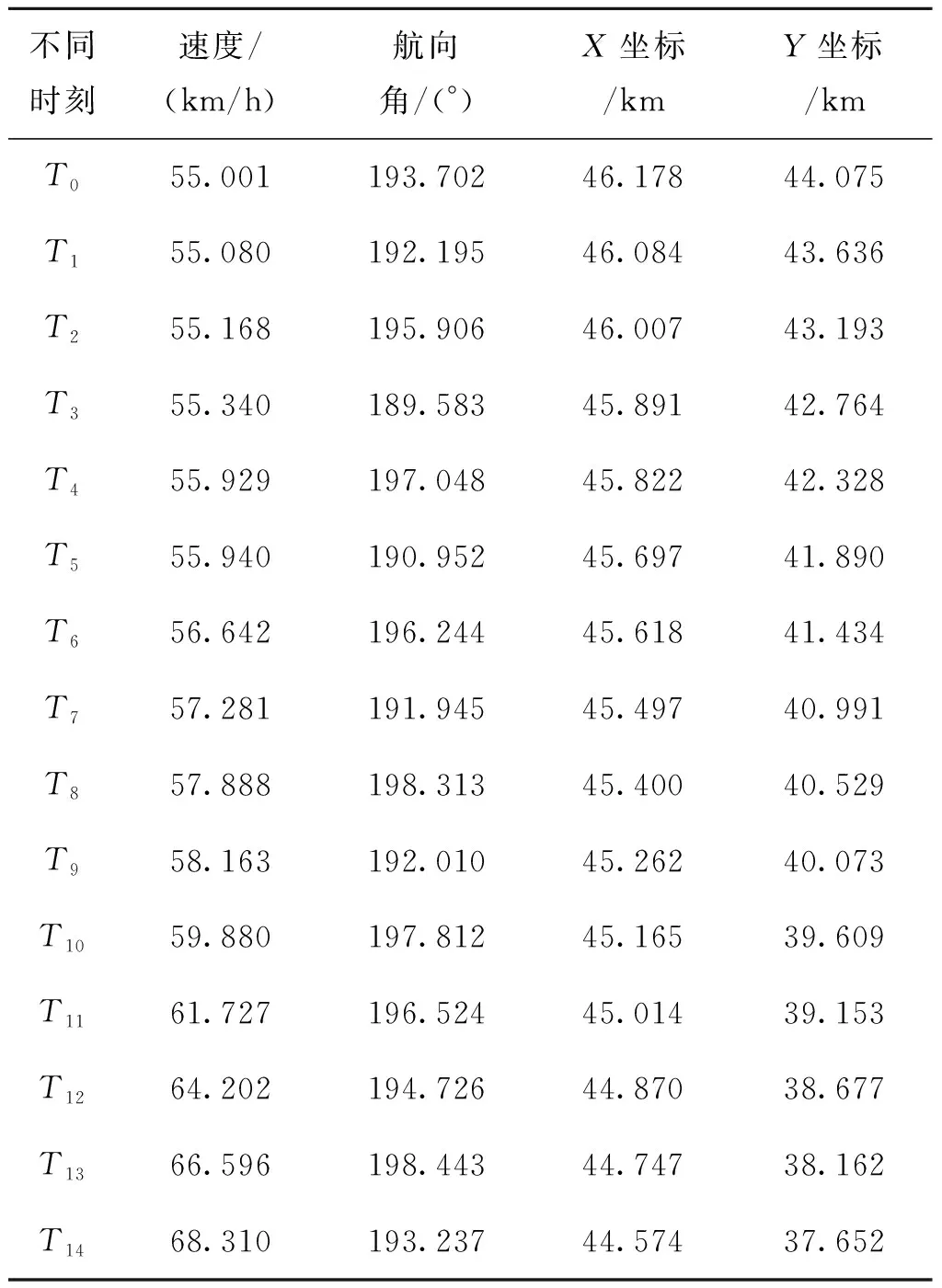

以30 s为时间步长,对敌目标连续15个时刻的速度、航向角、位置(以我方目标为坐标原点)进行仿真,如表1所示为目标连续15个时刻的航行状态信息,将其作为时序数据输入GRU网络。

表1 目标攻击我方的连续15个时刻的航行数据Tab.1 The target attacks our navigation data for 15 consecutive moments

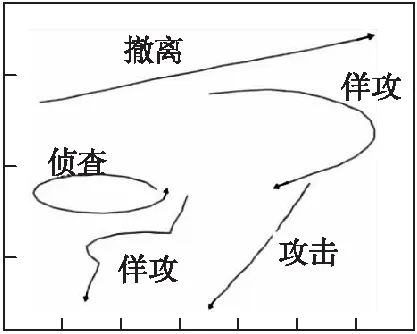

在本文中目标的行为意图主要分为攻击、佯攻、侦察、撤离。如图4所示为不同行为意图下目标连续15个时刻的航行信息,将目标稳健的行为意图作为GRU网络的输出,利用GRU网络适合处理长时域的序列数据的特点学习目标连续历史时刻属性状态特征与行为意图间的映射关系。

图4 不同行为意图下的多时刻的航行信息Fig.4 Navigational information for multiple moments under different behavioral intents

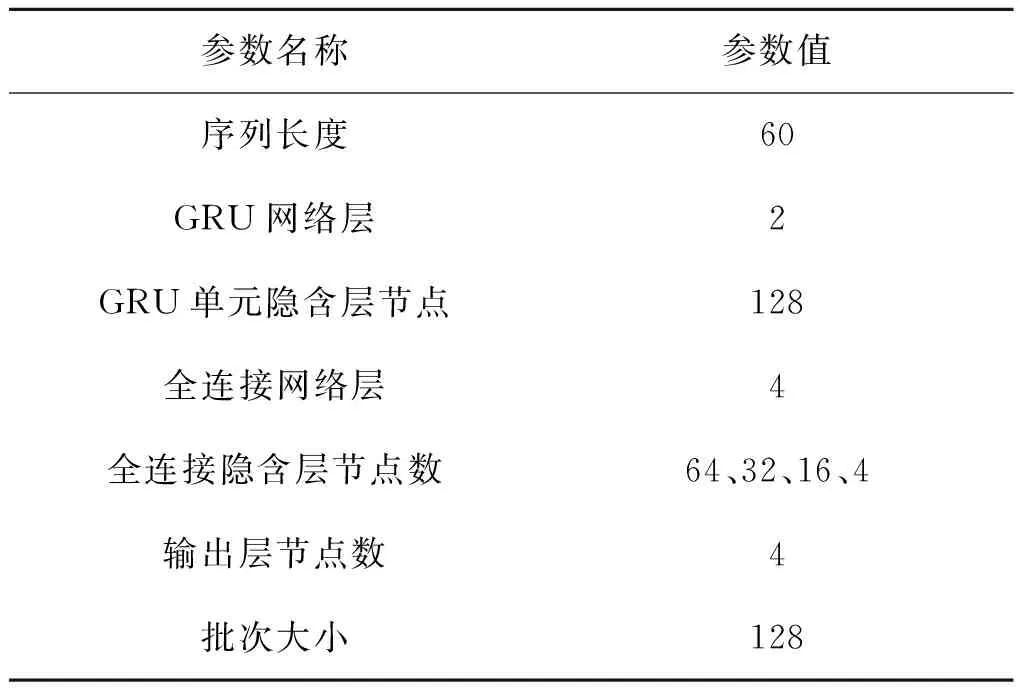

在实验中,将仿真的数据样本按照8∶2的比例划分为训练集、测试集。训练集是用来拟合模型,通过设置分类器的参数,训练行为意图识别模型;使用测试集进行模型预测来衡量该模型的性能和分类能力。通过观察训练集、测试集结果不断调整网络的隐含层层数、各隐含层节点数目从而确定最优的网络模型结构[19]。如表2所示为最终的网络模型结构。与其他优化器相比,自适应矩估计(Adam)优化器[20]计算更新步长时综合考虑梯度的一阶矩估计(梯度的均值)和二阶矩估计(梯度的未中心化的方差),使得参数的更新不受梯度的伸缩变换影响,故在本文中使用Adam优化器寻找模型的最优解。此外,将丢弃层的失活率设置为0.8避免网络模型过拟合,提高模型的泛化能力。

表2 GRU网络识别行为意图模型参数设置Tab.2 GRU network identifies behavioral intent model parameter settings

2.2 基于行为意图的动态威胁评估模型的构建

全连接网络是基于数据学习输入与输出之间的关系,数据样本的质量决定了网络模型的学习效果,因此首先根据当前态势不同指标与威胁度的关系采用不同的方法将指标属性数据统一到[0,1]范围,提高全连接网络模型的学习效果。

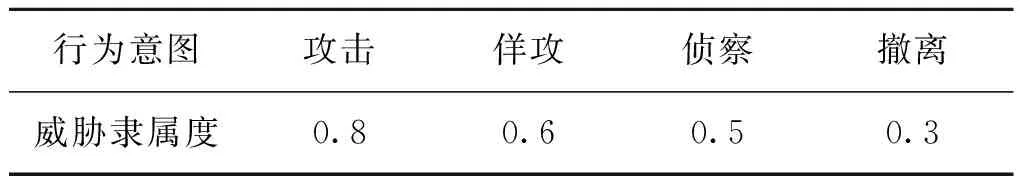

1) 行为意图。当目标的行为意图为攻击或佯攻时,危险程度较高,对我方的威胁度比较大;目标具有侦察的意图时,目标探测我方的信息情报为敌方下一步的攻击、指挥决策奠定基础,对我方仍具有较大的威胁度;当目标具有撤离意图时,对我方的威胁度减小。根据以上特点将目标的行为意图的威胁进行量化,如表3所示。

表3 敌方目标行为意图的威胁度量化表Tab.3 The quantitative table of the threat level of the intent of the enemy’s target behavior

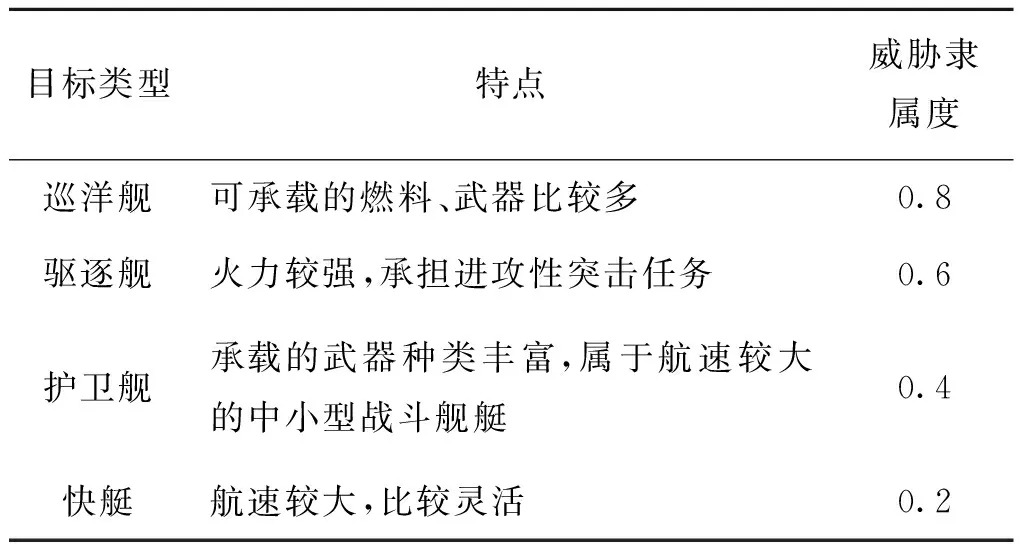

2) 目标类型。不同的目标类型对我方的威胁程度不同,根据海上目标类型的特点将其威胁隶属度进行量化,如表4所示。

表4 敌方目标类型特点及威胁度量化表Tab.4 The quantitative table of enemy target type characteristics and threats

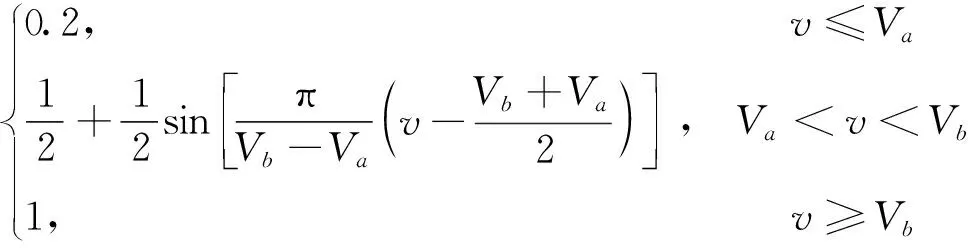

3) 速度。舰艇的经济航速一般为17 kn,即31.484 km/h,当舰艇速度越大,意味目标越灵活,我方对其攻击难度大大增加,对我方的威胁度也会相应变大。根据以上速度与威胁度的关系,构建如式(9)的岭形函数将目标的速度统一到[0,1]的范围:

(9)

式(9)中,Va选择30 km/h,Vb选择70 km/h。

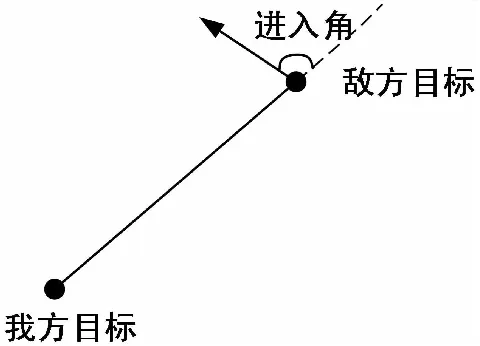

4) 进入角。进入角的示意图如图5所示,其取值范围为[0°,180°],进入角越大,目标的航行方向越靠近我方,对我方的威胁程度越大,根据该特点构建目标进入角与威胁度之间的关系如式(10)所示。

图5 进入角示意图Fig.5 The angle diagram of entry μ(θ) = e-k(θ-π)2,k=5×10-3

(10)

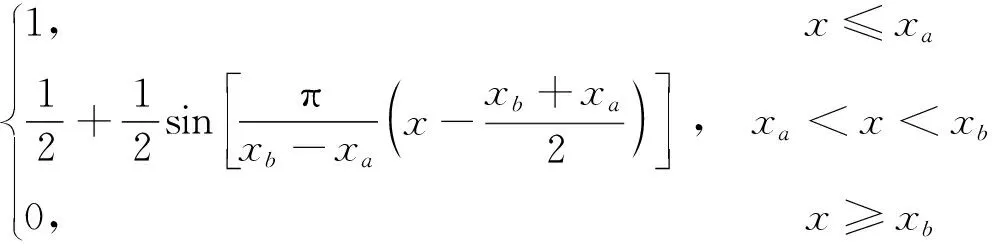

5) 距离。当敌方目标距离我方较远时,敌方对我方的作战威胁能力影响较小,且到达我方防御阵地的时间较长,对我方的威胁度较小;当敌方目标距离我方较近时,留给我方的防御时间较短,威胁度较高,因此基于以上特点构建距离与威胁度之间的隶属度函数如式(11)所示。

(11)

式(11)中,Xa选择为20 km,Xb选择为100 km。

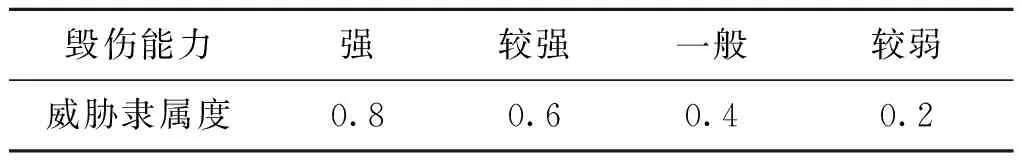

6) 毁伤能力。目标的毁伤能力是影响敌方目标对我方威胁大小的关键指标之一,目标的毁伤能力越大,对我方目标的生存能力、攻击能力的伤害越大,威胁程度也就越高。可以从武器射程、数目、种类衡量目标的毁伤能力,将其量化为四个等级,对应的威胁隶属度如表5所示。

表5 敌方目标毁伤能力威胁度量化表Tab.5 The quantitative table of the threat level of the enemy’s target damage capability

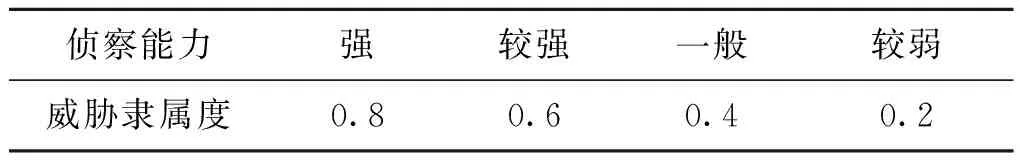

7) 侦察能力。海上目标的信息化程度不断提高,常采用不同的雷达信号探测敌方信息获取情报,当敌方的侦察能力越强时获取我方的信息越多,敌方的指挥决策能力相对提高,对我方的威胁程度越高。根据不同的雷达信号脉冲宽度、频率、功率考虑目标的侦察能力,将不同等级的侦察能力分别对应不同的威胁隶属度,如表6所示。

表6 敌方目标侦察能力威胁度量化表Tab.6 The quantitative table of threat levels for enemy target detection capabilities

为了进一步反映目标行为意图对威胁度的影响,将威胁度映射到[0,4]的范围内,威胁值越高,威胁程度越大。

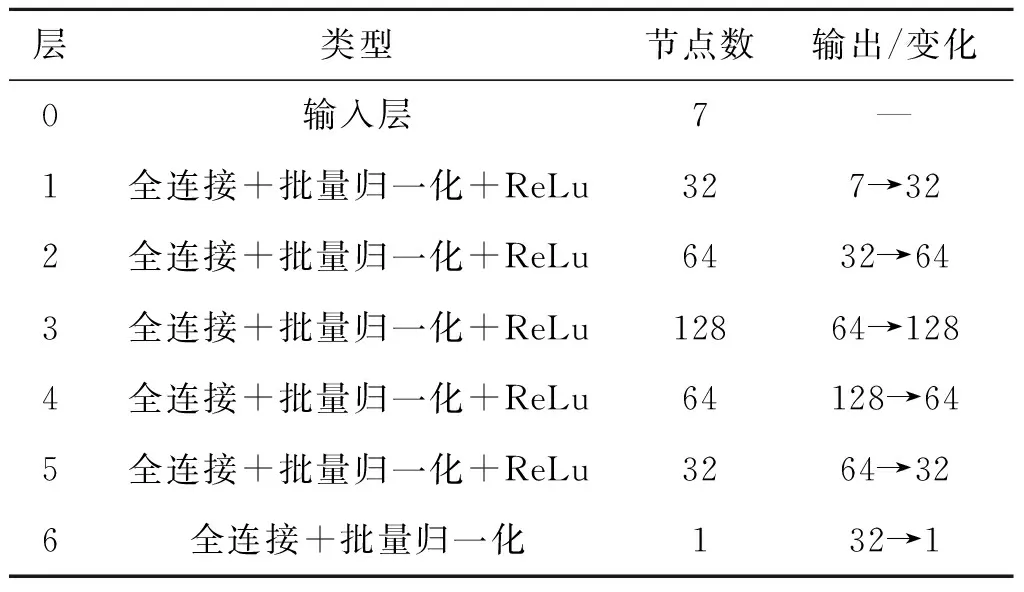

因此将7个评估指标威胁隶属度作为全连接网络的输入,目标的威胁度为网络模型的输出,故输入节点数目为7,输出节点数目为1,增加隐含层及隐含层中的神经单元增强网络模型的复杂非线性学习能力,提高动态威胁评估的准确性。本文的网络模型如表7所示。此外本文采用了批量归一化算法,即将层间输入值的均值和方差进行归一化,从而缓解内部协变量偏移问题,同时降低梯度对参数的依赖,提高学习率;使用的激活函数为修正线性单元(ReLu)函数,其导数为0和1直接决定了ReLU函数具备更加有效的梯度下降,且函数表达式比较简单,降低了网络本身的计算成本。

表7 全连接网络的威胁评估模型结构Tab.7 Fully connected threat assessment network model structure

3 实验验证

3.1 网络模型实验结果及分析

3.1.1GRU网络识别行为意图结果及分析

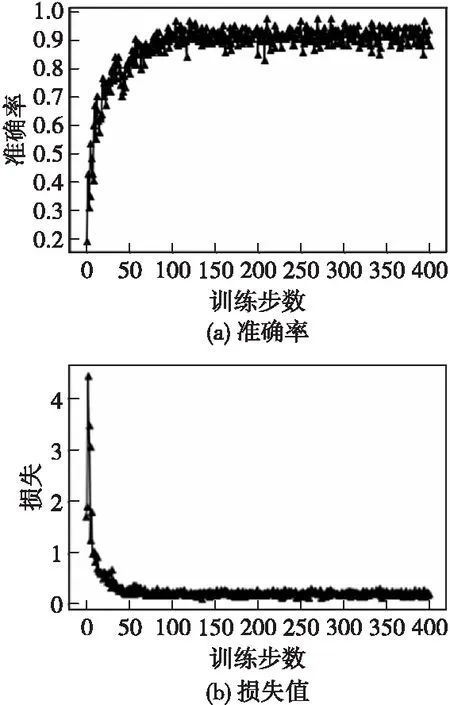

本文GRU网络模型训练结果如图6所示。

图6 GRU网络训练结果Fig.6 GRU network training results

图6(a)反映了训练准确率随训练步数的增加逐渐上升;图6(b)反映了训练损失值随训练步数的增加逐渐下降,且网络模型收敛速度较快,训练的准确率最终稳定在0.9,损失值稳定在0.2。

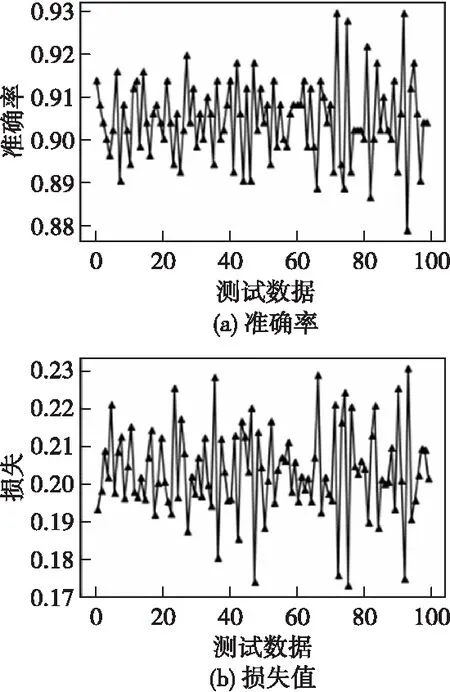

用测试集的数据在训练好的模型上进行测试,图7(a)为网络模型测试准确率,其平均测试准确率为0.905;图7(b)为网络模型测试损失值,平均损失为0.203,与训练收敛结果相近,较高的行为意图预测准确率为后续得到可靠的威胁评估结果奠定基础。

图7 GRU网络测试结果Fig.7 GRU network test results

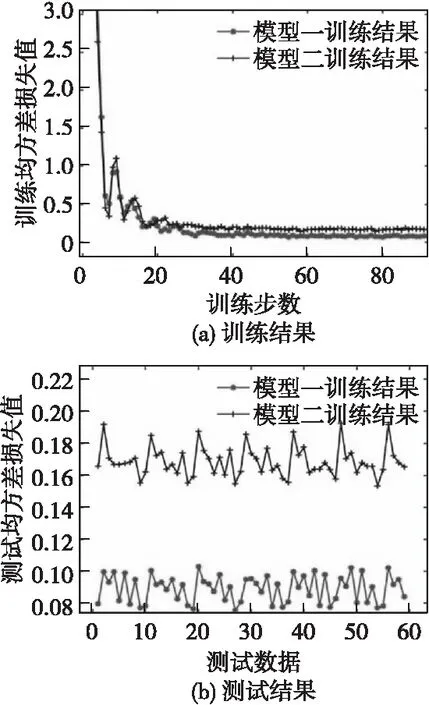

3.1.2全连接网络威胁评估结果及分析

为了说明态势要素的动态变化对目标威胁度的影响,本文所用的模型(模型一)与不考虑行为意图的全连接神经网络模型(模型二)进行对比,即在相同的训练集和测试集中忽略目标行为意图进行威胁评估。如图8所示分别为两种网络模型训练和测试结果,图8(a)反映了训练的均方差损失函数随训练步数的增加,两种网络模型的损失都逐渐下降,模型一训练损失更低;图8(b)反映了在训练好的两个网络模型用测试集数据测试的结果,模型一的平均损失值为0.076 7,模型二的平均损失为0.168 7,较低的平均损失值说明网络模型预测的威胁值具有较高的可靠性,因此认为考虑目标的行为意图可以提高目标威胁评估的准确性。

图8 全连接网络实验结果Fig.8 The results of the FNN experiments

3.2 基于行为意图的威胁评估结果及分析

3.2.1行为意图对威胁度的影响分析

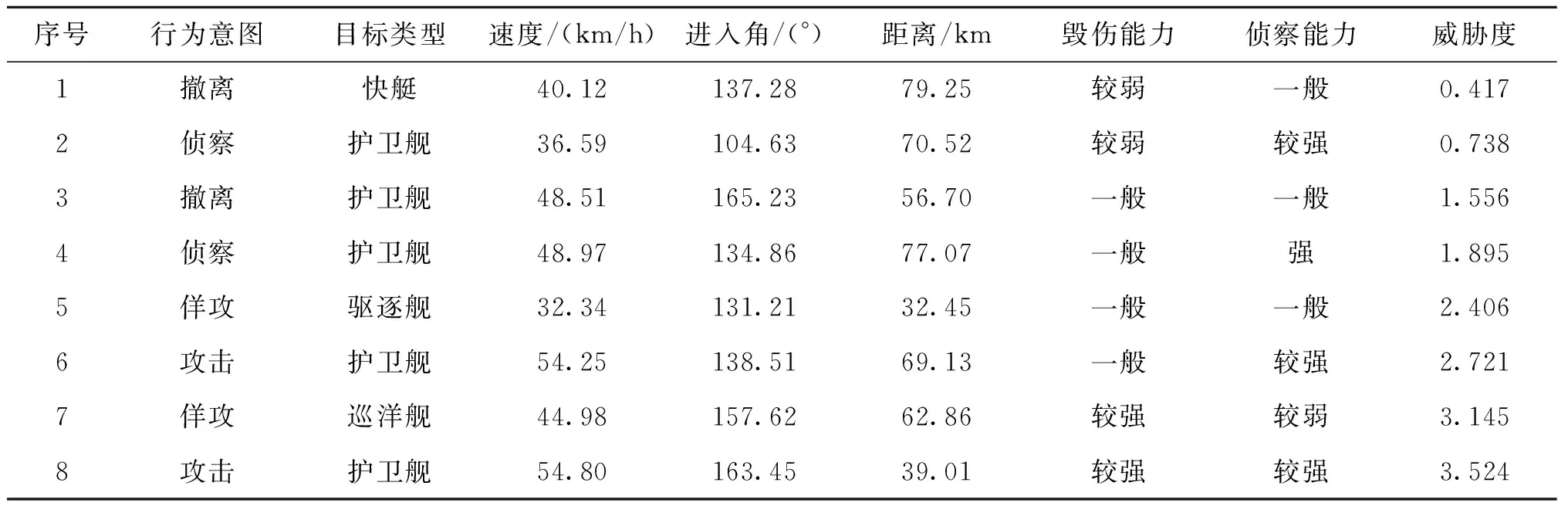

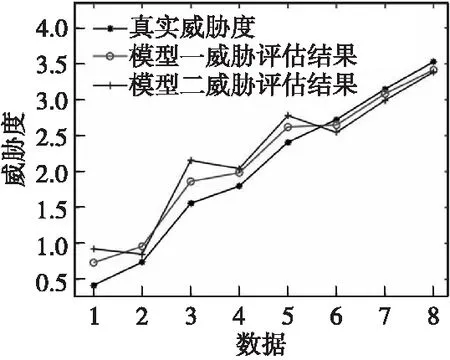

利用模型一和模型二对表8中目标进行威胁评估进一步说明目标行为意图对威胁度的影响。

表8 威胁评估数据Tab.8 Threat assessment data

实验结果如图9所示,基于目标行为意图的威胁评估总体误差较小。结合数据可以得出:

图9 不同网络模型威胁评估结果Fig.9 Threat assessment results for different network models

1) 在目标行为意图为攻击时,两种模型威胁评估相近,且与真实威胁度误差较小。

2) 在目标行为意图为撤离时,模型二的威胁评估结果误差较大。目标3的速度、进入角、距离对我方的指标威胁隶属度分别为0.543、0.846、0.544,在不考虑目标的行为意图下评估的威胁度为2.152,但是由于目标处具有撤离的意图,目标的整体威胁度理应偏低,故基于目标行为意图的威胁评估更合理。

3) 目标5的行为意图为佯攻,目标6的行为意图为攻击,与模型二威胁评估结果相比,模型一降低了目标5的威胁度,稍微提高了目标6的威胁度,与真实威胁度的误差更小。

因此认为利用GRU网络分析目标多个历史时刻属性状态在时间维度上的变化识别目标的行为意图,将目标的历史属性状态信息融合在行为意图中,可以提高目标威胁评估结果的准确率。

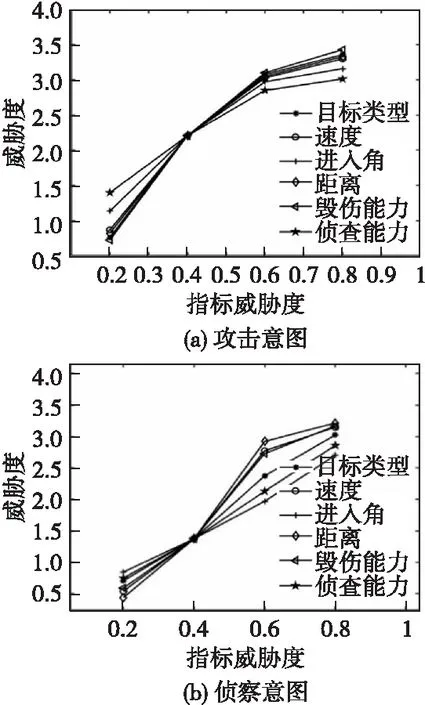

3.2.2行为意图对指标关系的影响分析

当速度分别为15.4、43.2、50.1、56.8 km/h其指标威胁隶属度为0.2、0.4、0.6、0.8;当进入角为123.7°、137.3°、148.1°、159.0°对应的威胁隶属度分别为0.2、0.4、0.6、0.8;当距离为77.4、64.9、55.2、43.1 km对应的威胁隶属度为0.2、0.4、0.6、0.8。在不同的行为意图下用控制变量的方法观察各指标变化对威胁度的影响,本文考虑在攻击意图和侦察意图下,依次将各指标的威胁隶属度控制为0.2、0.4、0.6、0.8,其他指标威胁隶属度为0.4进行威胁评估。图10(a)为在攻击意图下的评估结果,当毁伤能力威胁隶属度处于0.2时,目标的威胁度最低,当毁伤能力为0.8时,目标的威胁度最大;图10(b)为在侦察意图下的评估结果,当距离威胁隶属度处于0.2时,目标的威胁度最低,当距离威胁隶属度为0.8时,目标的威胁度最大;侦察意图下目标的威胁度均比攻击意图下目标的威胁度较低。

图10 不同行为意图下指标变化对威胁度的影响Fig.10 Effects of indicator changes on threat levels under different behavioral intents

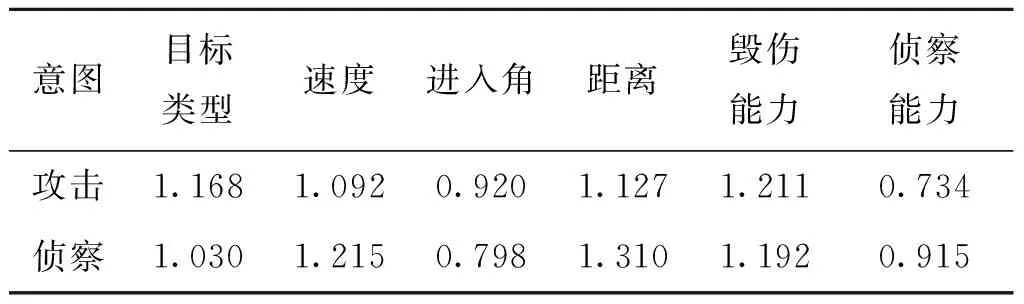

用指标变化引起的目标威胁度的标准差衡量两种行为意图下各指标的重要程度,如表9所示,在攻击意图下,目标毁伤能力的变化产生的标准差最大,侦察能力的变化产生的标准差最小;而在侦察意图下目标距离的变化造成威胁度的标准差最大,进入角的变化造成威胁度的标准差最小;且在攻击意图下,侦察能力造成的威胁度的标准差最小,为0.734;相比在侦察意图下,侦察能力造成威胁度变化的标准差提高到0.915 1,引起威胁度的波动幅度增加。

表9 不同指标变化引起威胁度的标准差Tab.9 Standard deviation in threat levels under different indicator changes

综上所述,利用全连接神经网络可以基于大样本数据自学习到行为意图与威胁评估之间的非线性关系,考虑在不同的行为意图下目标各指标的变化对威胁程度的影响不同,更符合作战背景,提高动态威胁评估结果的准确性、可靠性。

4 结论

本文提出基于行为意图的海上目标动态威胁方法。该方法利用GRU网络的时序信息挖掘能力和表征能力分析历史时刻属性状态的变化识别目标行为意图,将其作为全连接网络的重要输入,以级联的方式将GRU网络的优势与全连接网络的优势结合实现对目标的动态威胁评估。仿真实验结果表明,利用GRU网络分析多个历史时刻航行属性状态的变化识别目标的行为意图,使得基于目标行为意图的威胁评估中包含历史数据实现战场动态威胁评估;利用全连接网络的自学习能力进行基于目标行为意图的威胁评估既能够学习到行为意图对威胁评估结果的影响,又能学习到不同行为意图下的各指标不同的关系,从而提高威胁评估的准确性、可靠性。