企业信息系统安全防御的投入策略①

王惜凡 丁 胜 尤欣晔

(南京林业大学经济管理学院 江苏南京210037)

近年来,随着各类信息泄露、信息丢失事件的发生,信息安全问题不断出现在大众视野中。自2017 年6 月《中国人民共和国网络安全法》的正式施行,信息系统安全受到我国法律体系的有力保护。但信息安全不止是国家层面的问题,信息系统的安全防御关乎企业个体的生存[1]。因此,科学制定企业信息系统安全防御的投入策略,是企业维护核心资产的重要途径,对于营造良好的企业发展大环境具有现实意义。

一般地,企业采取自主防御或信息安全外包两种信息系统安全防御策略[2]。企业可以自主搭建信息系统安全防御体系,依靠自身来选择并合理配置安全技术,称为自主防御[3]。目前,相关的自主防御投入研究多集中于防御效果以及资金投入回报角度。Grossklags等[4]综合考虑系统安全影响因素与资金投入差异,构建了安全投资策略的博弈模型。Bohme[5]通过“安全成本‐安全级别‐收益”的映射方法,讨论了安全投资模型与安全指标间的关系。Chai 等[6]实证研究了投资公司的信息安全投资数据,发现信息安全投资可为企业带来正的超额收益。Fielder等[7]提出基于博弈论、组合优化及两者混合三种方法的信息系统安全决策工具,比较不同信息安全策略的优劣与安全投资的决策效果。随着信息系统安全防御的专业化分工不断加剧,企业可以将相关安全技术及服务外包给安全管理服务提供商(Μanaged Security Service Provider,以下简称ΜSSP),称为信息安全外包。Ding 等[8]认为企业支付给ΜSSP 的外包费用是合同主要内容,企业应当盯紧防御绩效才能与ΜSSP 制定最佳的外包合同。Cezar 等[9]认为相较于企业将防御与检测工作外包给多个ΜSSP,外包给单个ΜSSP 并引入奖惩契约的做法效果更优。顾建强等[10]在此基础上提出一般惩罚、部分外包和奖励‐惩罚3种外包契约,作为企业管理ΜSSP努力水平的激励措施。从上述研究来看,自主防御与信息安全外包均有优劣,企业的策略选择因此被纳入研究范围,如方玲等[11]对比企业自主防御与外包的期望收益,发现企业选择信息安全外包的技术成本一般高于自主防御时的技术成本,根据两者差值设定了策略选择的边界条件;赵柳榕等[12]构建了竞争企业信息安全策略选择的博弈模型,分析不同策略组合下脆弱性水平、系统相似性与外部性等因素对企业安全决策的影响。

关于企业自主防御、信息安全外包及两者的策略投入对比已有较多的研究。笔者从企业信息系统安全防御策略的投入与收益出发,分析并比较企业选择自主防御与安全外包的收益函数,解释不同策略下收益相关因素的作用路径,以期对提高企业信息系统安全的决策效率提供有效建议。

1 自主防御的建模与分析

1.1 模型基本假设

假设一:企业为有限理性经济人,不借助外界机构来运营企业的信息安全,即自主搭建信息安全防御体系,以减少黑客入侵对信息的非授权泄露、恶意破坏、非法辨别与更改造成的损失。企业信息系统被侵入所造成的单次损失为ω1,企业成功防御并检测入侵方后获得的单次收益为ω2。

假设二:参考Gordon等[13]模型中对入侵成功概率的第一类描述,在此基础上进行简化,令黑客入侵成功的概率PS表示为其中,v为企业初始信息安全系统的脆弱性,z为企业信息的基本安全投入,且v∈[0,1],z∈[1,+ ∞),z= 1 表示企业默认的安全投入。v= 0 表示企业原有的信息系统牢不可破,v= 1 表示企业原有的信息系统没有任何防御风险的能力。每当系统被成功侵入后,企业需要在安全投入z的基础上以κ的资金比例来弥补系统漏洞、加固系统防护。

1.2 安全投入模型构建与分析

根据上述假设中对模型参数与变量的设置,该投入博弈模型中企业的收益∏1可表示为式1。

其中,NPA表示黑客的意愿攻击次数。若企业要最大化其防御收益,此时对式(1)求关于基本安全投入z的一阶导数(式2)。

由式(2)可以看出,企业初始信息安全系统的脆弱性v、黑客的意愿攻击次数NPA、企业信息系统被侵入的单次损失ω1和企业成功防御并检测入侵方的单次收益ω2的增加均能够提高基本安全投入的边际效益,与事实情形相符。可解释为:企业的初始信息安全系统越牢固,基本安全投入的边际效益就越低,若当企业初始安全系统就已达到牢不可破的水平(v= 0)),则无须投入任何安全资金,即可实现防御侵入的目标;黑客对企业系统的入侵意愿越低,企业信息系统的潜在风险就较小,此时基本安全投入的边际效益也会降低,因为单位资金效用能够抵御的风险值降低;企业信息系统单次防御成功与防御失败的收益差值越大,在单位资金抵御风险效用不变的情况下,基本安全投入的边际效益自然越大。

式(3)表明,当z

由式(4)可以看出,基本安全投入z的边际效益呈递减趋势,这表明随着企业对自主防御的投入规模增大,资金运用效率也在不断降低。同时,企业初始信息安全系统的脆弱性v、黑客的意愿攻击次数、NPA企业信息系统被侵入ω1的单次损失和企业成功防御并检测入侵方的单次收益ω2的降低均能减缓基本安全投入边际效益的递减幅度,结合式(2)和式(3),令可绘制图1。

如图1 所示,曲线I与曲线II表示基本安全投入z的边际效益,即式(2)。不同的是,曲线I的Μ 值大于曲线II,可以从图中看出曲线I始终在曲线II上方,同时下降幅度相比曲线II也更为剧烈。曲线与坐标系横轴交点的截距即为最优基本安全投入z*,曲线I的最优基本安全投入大于曲线II。

2 信息安全外包的建模与分析

2.1 模型基本假设

假设一:企业为有限理性经济人,通过制定安全外包合同,由ΜSSP来运营企业的信息系统安全技术及服务。参考Cezar等[6]的研究,这里令企业实施外包的ΜSSP 数量为1。与上述模型相同,令企业信息系统被侵入所造成的单次损失为ω1,企业成功防御并检测入侵方后获得的单次收益为ω2。

假设二:企业与ΜSSP的安全外包合同中的固定费用为c,制定的信息安全外包激励机制为:当ΜSSP 提供的信息安全体系出现漏洞并使得黑客成功入侵对企业造成损失时,企业按照固定费用的比例α对ΜSSP 进行罚款;同时,若ΜSSP 提供的信息安全技术与服务成功防御并检测黑客的入侵,企业则按照固定费用的比例β对ΜSSP进行奖励。

假设三:同样参考Gordon 模型,并考虑激励机制对ΜSSP 防御工作努力程度的影响,令ΜSSP提供给企业的信息安全体系被黑客成功侵入的概率P'S为其中,v仍表示企业初始信息安全系统的脆弱性,且c(1+α+β) ≥1。

2.2 外包协议定价模型构建与分析

根据上述假设中对模型参数与变量的设置,该定价博弈模型中企业的收益∏2可表示为(式5)。

其中,NPA仍表示黑客的意愿攻击次数。若企业要衡量安全外包的固定费用以最大化合同外包的防御收益,对式(5)求关于合同固定费用c的一阶偏导(式6)。

由式(6)可以看出,企业初始信息安全系统的脆弱性v、黑客的意愿攻击次数NPA、企业信息系统被侵入的单次损失ω1和企业成功防御并检测入侵方的单次收益ω2的增大与固定费用c的边际效益呈正相关,这与前一个模型相似;而罚款比例α和奖励比例β的增大与固定费用c的边际效益呈负相关,与事实情形相符,原因在于:若企业与ΜSSP达成双方认可的合同固定费用,并在此基础上设定一个较高的罚款比例与奖励比例时,ΜS‐SP 将会因过高的防御成败收益差而努力运营企业的信息安全,合同固定费用的重要性降低,激励机制下的可变费用成为作用ΜSSP努力程度的主导因素,因此固定费用的边际效益也随之下降(式7)。

式(7)表明,当c

由式(8)可以看出,合同固定费用c的边际效益呈递减趋势,这表明随着企业与ΜSSP外包合同固定费用的规模增大,资金作用效率也在不断降低。同时,企业初始信息安全系统的脆弱性v、黑客的意愿攻击次数NPA、企业信息系统被侵入的单次损失ω1和企业成功防御并检测入侵方的单次收益ω2的降低均能减缓合同固定费用的边际效益递减幅度,而罚款比例α与奖励比例β的增大则起加速作用。结合式(6)与式(7),令Τ= 1+α+β,可绘制图2。

如图2 所示,曲线III与曲线IV 表示合同固定费用c的边际效益,即式(6)。不同的是,曲线III的Τ值大于曲线IV。可以从图中看出,曲线III始终在曲线IV 下方,且下降幅度相比曲线IV 也更为平缓。曲线与坐标系横轴交点的截距即为最优固定费用c*,曲线III的最优固定费用小于曲线IV。

3 信息系统安全防御策略对比

3.1 策略选择的边界条件

企业是有限理性经济人,在进行信息系统安全防御策略的选择时,会倾向于最符合自身利益的策略,即实现收益的最大化。因此,企业对自主防御与信息安全外包的选择将取决于各自情况下的收益大小,令Δ∏表示企业自主防御与信息安全外包的收益之差(式9)。

当Δ∏> 0 时,企业选择自主防御;当Δ∏< 0时,企业选择信息安全外包。其中,关于激励机制中罚款比例α与奖励比例β的估计可参考市场一般情况,实际操作中则是企业与ΜSSP根据自身情况进行双方协商的结果。首先,企业将从初始信息系统的脆弱性出发,根据自身条件来判断有利的防御策略。因此,先求当式(9)等于零时,企业初始信息安全系统脆弱性程度的边界值v0(式10)。

由式(10)可以看出,当v

再观察式(9),发现企业自身能够把控的因素还有自主防御时系统被侵入后的修补、加固比例κ。同样,求当式(9)等于零时,自主防御下系统修补与加固费用比例的边界值κ0(式11).

由式(11)可以看出,当κ<κ0时,企业倾向于选择自主防御;当κ>κ0时,企业倾向于选择信息系统安全外包。这说明,若系统被侵入时企业的修补与加固成本越高,防御失败的代价也就越大,这对于系统安全防御能力有着更高的要求。因此,通过与ΜSSP达成外包协议使得企业信息安全系统受到专业化运营的保护,更有助于企业追求收益最大化的目标。

3.2 算例模拟

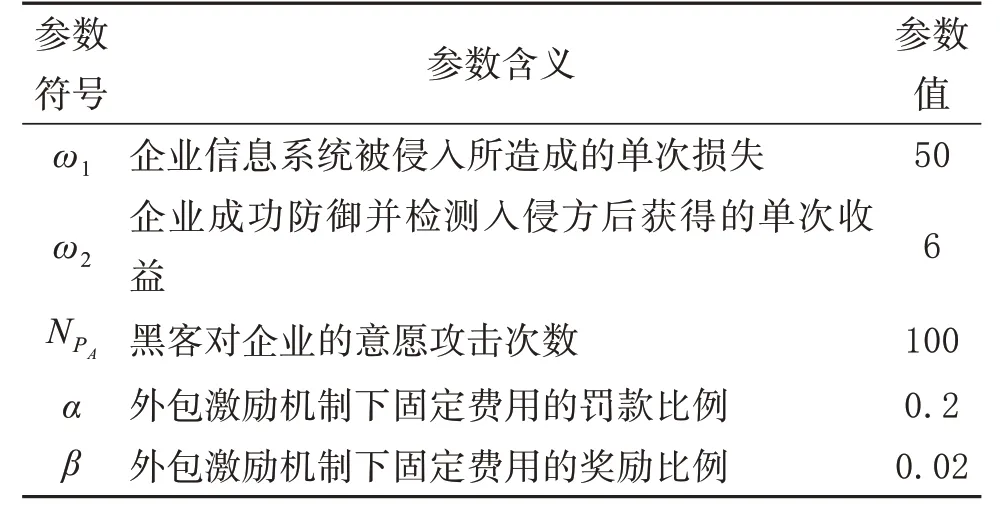

假设企业在自主防御与信息安全外包两种策略间选择时,相关参数的设置见表1。

在表1 的参数设置下,结合边界条件的分析,绘制企业自主防御与信息安全外包的收益之差Δ∏、企业初始信息安全系统脆弱性程度v及自主防御下系统修补与加固费用比例κ三者之间的关系见图3。从图3 可以看出,在递增范围内,策略收益差与自主防御下系统修补与加固费用比例κ呈负相关v∈[0,1],κ∈[0,1],与企业初始信息安全系统脆弱性程度v呈由正相关转为负相关。图3 中的灰色面为Δ∏= 0 的水平面,在该水平面之上的彩色面表示Δ∏> 0 的部分,此时自主防御的收益大于信息安全外包的收益,企业适宜选择自主防御;相反地,在灰色水平面之上的彩色面表示Δ∏< 0 的部分,此时自主防御的收益小于信息安全外包的收益,企业适宜选择安全外包;灰色平面与彩色面的相交线即为企业初始信息安全系统脆弱性程度v及自主防御下系统修补与加固费用比例κ可变时,企业信息安全策略选择的边界条件。

表1 某企业信息系统安全防御策略的相关参数设置

4 结论与建议

4.1 结论

从企业单边利益的视角出发,假设企业为追求收益最大化的理性经济人,构建了企业信息系统安全防御策略的投入模型,分析并比较了企业选择自主防御与安全外包的收益函数,解释不同策略下收益相关因素的作用路径,对企业提高信息安全决策投入效益具有实践意义。研究结果表明:

(1)无论是自主防御还是信息安全外包,企业的信息安全投入均呈现规模效益递减趋势。同时,该边际效益与企业初始信息安全系统的脆弱性、黑客对企业的入侵意愿、企业系统被侵入的损失及企业成功防御时对黑客的惩罚的增长呈正相关。

(2)当企业与ΜSSP的安全外包协议中引入激励机制时,在合同固定费用基础上设置了防御失败的罚款比例与防御成功的奖励比例,这两个比例的提高均会对固定费用的边际效益起负向作用。主要是因为若双方设置过高的奖惩比例,激励机制下的可变费用会成为作用ΜSSP努力程度的主导因素,因此固定费用的边际效益也随之下降。

(3)企业在面临信息系统自主防御与安全外包的策略选择时,除策略中的固定安全投入外,能够自主把握的因素有:初始信息安全系统的脆弱性以及自主防御时系统被侵入后的修补与加固费用。当初始系统的脆弱性超过边界条件时,企业选择自主防御更有利;当自主防御下系统被侵入时的修补与加固成本超过边界条件时,企业选择安全外包更有利。

4.2 建议

结合上述研究结果,对于企业如何高效地制定信息系统安全防御的投入策略、遏制信息安全威胁,提出以下建议:

(1)企业信息系统的初始安全性较好,有助于其在较低水平的支出下确定安全防御策略中的固定成本。因此,除了要考虑功能性外,企业在开发信息系统时还应注重安全与可靠的保障层面。例如,设置完善的信息资产管控策略以进行用户管理与权限分配,通过对关键技术人员的竞业限制、系统内企业数据的分级授权以及使用规范,来实现系统的科学管理。

(2)企业选择自主防御策略时,防御失败的风险与代价全由自己承担。因此,在基本安全投入达到最优值后,可从黑客的角度考虑降低入侵意愿。黑客通常先探测系统安全弱点,倾向于将具有安全漏点的企业系统作为攻击目标。企业可针对这一点,控制重要数据信息的接口规模,合理分配主系统的安全管理能力,以限制黑客的入侵口径与入侵机会。

(3)企业选择信息安全外包策略时,仅靠增加合同固定费用以期提高外包的防御能力并非最优策略,应将系统防御失败的风险与代价通过激励机制与ΜSSP共同承担。例如,在双方都接受的范围内,降低合同固定费用并磋商一个较高水平的防御奖惩比例,从而提高企业投入的资金效率与ΜSSP的工作积极性。