基于利益最大化的位置隐私保护技术研究

王宇航, 张宏莉

(哈尔滨工业大学 计算机科学与技术学院, 哈尔滨 150001)

1 相关工作

最近的研究试图建立整个位置隐私保护机制。这些LPPM在文献[1]中得到了系统阐述。基于现有工作,则有必要对LPPM可以提供给该位置的隐私数量进行有效评定,并且位置隐私度量是在文献[2-5]中进行了有针对性的研究。只是对于LBS场景,这些研究都集中在如何安全地使用该位置。

与此同时,当下也有部分研究正致力于在位置获取场景中保留位置隐私,对此可以描述为如何安全地获得位置。诸如文献[6-8]等就给出了有效的方法来应对这种威胁。

一般而言,包括匿名、混淆、噪声添加、差异隐私和基于加密的方法在近年来均得到了深入研究和重要的实践应用部署。无论研究中采用了何种具体方法,这些研究中几乎都拥有相同的系统模型以及边界假设。在LBS场景中,亦无需担心LBS提供商可能在没有用户意识或位置的情况下获取位置信息。而且,在位置获取场景中,研究也并不考虑该如何生成位置。在研究中提出的新服务方案中,不可避免地会在用户意识之外获得该位置。

迄今为止,当今仍鲜有研究对LBS的发展和位置隐私挑战给予足够的重视。本文中首次定义了DLBS和新的隐私挑战。文中提出的方案是可以解决DLBS场景中位置隐私挑战的前沿研究。

2 DLBS和新型隐私威胁

DLBS极大地扩展了LBS的范围,作为一种实践中新的LBS形式,在本节中,首先列出了本文所指的DLBS的特征,对此可做阐释分述如下。

(1) DLBS过程中涉及可本地化的服务设备,该设备将为用户服务,同时在没有用户意识的情况下自行进行本地化并与DLBS提供商进行通信。

(2)DLBS设备在市区分开,随时可用。为了享受DLBS,用户需要靠近DLBS设备并将其激活。例如,使用用户的智能手机扫描设备的QR码。

(3)在服务期间,设备将为用户提供特殊容量,也将由用户使用。在DLBS期间,设备和用户的位置被视为相同。

(4)为了维护DLBS系统,以及DLBS设备上的所有权,DLBS提供商需要了解设备的位置。这个要求(也是提供商的权利)违背了用户的位置隐私保护需求。在最基本的情况下,DLBS提供商至少需要知道那些不在服务中的设备的位置,以便DLBS提供商可以确保维护DLBS系统。

由于上述功能,在DLBS场景中,传统的LPPM及其威胁模型正面临着挑战。研究可得剖析概述如下。

(1)传统LBS场景中的LPPM不必考虑服务提供商未经用户许可就能获得该位置的情况。 但是在DLBS中,由于可本地化的设备,这种假设不再存在。 这对那些仅考虑如何对即将发送给服务提供商的位置信息进行保存的LPPM来说是一个灾难性的挑战。

(2)一般而言,从法律角度来看,DLBS提供商确实有权知道其DLBS设备的位置。 这至少与用户方的位置隐私提议相同。 这种矛盾也超出了传统LPPM的容量范围。 需要新型LPPM来平衡位置隐私要求和“知情权”事实。

(3)具体地,在DLBS场景中,用户获取设备并激活DLBS的位置几乎不可能隐藏,因为DLBS提供商必须知道相对应的自身设备的位置。

结合前述DLBS功能和位置隐私挑战,在本文中,研发设计了一个全新的DLBS框架来应对这些问题。 通常,在本文的框架中,将尊重、保护和实现位置隐私要求和来自用户与DLBS提供商方的位置感知要求。本次研发框架的基本原则是只鼓励DLBS提供商在最低满意度下询问足以维护的位置信息。最后,本文的框架具有与传统LPPM的兼容性,用户仍然可以使用自身的LPPM来保护本文研发框架上的位置隐私。 在下一节中,对此拟展开研究详述。

3 基于信誉体系评价的DLBS位置隐私保护方法

在本文的框架中,首先需解开用户和DLBS提供商之间的直接通信,也在DLBS提供商和其配备的设备之间。 此处引入了受信任的第三方代理来执行信用系统。图1显示了本文研发的系统架构。通常,DLBS提供商将设备的位置广播到TTP代理,用户则从TTP代理查询可用设备。当需要位置信息时,TTP代理就从DLBS提供者接收位置请求,根据其信用值决定是否满足当下需求。 在用户方面,如果位置请求获得批准,就可以使用LPPM执行一定程度的保存,再将保存结果发送回DLBS提供商。研究设计内容详见如下。

图1 隐私保护系统架构

3.1 基本思路

由于DLBS提供商在必要时有权知道其设备的位置,这就使得研究将无法假设DLBS提供商获取该位置的真正动机。因此,与传统的LPPM有所不同,在DLBS中,研究会将用户的位置隐私和DLBS系统的可用性放在规模的两边。

换句话说,本次研究允许DLBS提供商知道设备的位置(受LPPM保护),但却必须承担相应的费用。从兴趣的角度来看,DLBS提供商必须保持规模的平衡,以使其自身的DLBS系统发挥应有的作用。这也意味着DLBS提供商不能过度抢占用户的位置隐私,但只能获得足够的适当位置信息以维持DLBS的操作。本次研究提出的系统假设可总述如下。

(1)用户诚实,即喜欢DLBS,没有任何不正当的想法。且总是随身携带DLBS设备,并报告其所在位置,虽然由LPPM保存,但做如实汇报。

(2)用户的激活位置超出了本文的方案保护,如关于DLBS的特征所陈述的,研究将激活位置视为想要享受DLBS的用户支付的必要成本。本次研究希望在本文框架中保留的是DLBS期间的轨迹信息。

(3) DLBS提供商不受信任,且知道所有已停用设备的位置信息,同时也有权查询激活设备的位置,如果TTP代理批准该用户请求,则用户必须报告其所在位置。此外,由于位置查询会损害DLBS系统的可用性,因此DLBS提供商将始终寻求位置隐私和系统可用性之间的利益最大化。

3.2 信誉评价系统

为了最小化维护DLBS系统的位置信息要求,DLBS提供商仅需要知道设备的激活位置,其中用户终止DLBS并离开设备。 DLBS提供商将获取此位置且更新设备的状态,从而为下一轮服务做好准备。

在本文研发的框架中,设计建立了信用评分系统,用来鼓励DLBS提供商仅从TTP代理请求其设备的停用位置。研究中引入了信任硬币的概念,DLBS提供商使用此概念来获取TTP代理上的位置信息。接下来,对于该系统的工作原理将做整体阐述如下。

(1)每次用户激活DLBS时,系统将创建一定量的TCoin,并将其提供给DLBS提供商。在基本条件下,对于每次DLBS服务,将创建一个TCoin、且将其提供给DLBS。

(2)对于在线设备,DLBS提供商必须购买设备位置。文中建议可提送至TTP代理,TPP代理会告知用户这个请求。由于知情权原则,用户必须响应该请求,然而,由用户决定DLBS提供者可以获得的位置的精确度。

(3)研究定义了值为1的TCoin的精确位置,LPPM的位置输出值取决于隐私级别的粒度。位置的精度越低,就越便宜。

(4)由于DLBS提供商与用户之间的一对多关系,DLBS提供商可能在DLBS系统的运行时期间具有TCoin的余额。显然,较小的TCoin仍然是更值得信赖的DLBS提供商。因此,在本次研发的系统中,通过将DLBS提供商的信用评级定义为0~1之间的数字,1表示DLBS提供商没有TCoin的余额,0表示TCoin的余额等于或大于当前活跃用户。最后,研究进一步定义了在服务开始时创建的TCoins数量为1次C $ TCoins。

鉴于上述信用评分系统和本文给出的系统假设,可以确保DLBS提供商将表现出维持其DLBS系统的可用性,对于合理的情况,这是在获得用户的位置隐私之前。在本文研发的系统中,理想情况是DLBS提供商总是花费其持有的TCoin在DLBS结束后请求精确位置。由于没有剩余的冗余TCoin,因此在DLBS启动时总是会获得一个TCoin,并且在DLBS结束后总是花费一个TCoin。

在下一节中,将分析信用评分系统,以及DLBS提供商和用户在此类规则下的行为。基于这个信用评分系统,研究分析了本文框架的一些其它细节特征和设计,具体如下。

3.3 方法的隐私性分析

在本节中,首先分别从DLBS提供商和用户的角度分析本文研发的方案。然后,仿真模拟本文研发的框架并显示其对各种行为的表现。实际上,通过选择共用自行车作为模拟的原型,本文研发的框架中涉及的参数被认为是合理的。对此可做重点论述如下。

3.3.1 隐私度量

这里使用文献[1]中定义的位置隐私度量,并将用户的位置隐私量化为对手的预期错误。该指标还表明LPPM保存后位置的模糊程度。然后,也可以使用此值来为DLBS提供商定价以获取位置。

3.3.2 静默攻击

对于滥用TCoins并且无法负担在DLBS之后获得的位置,为了实际应用的目的,研究使用隐藏设备而不是让设备永远消失作为惩罚。 如果DLBS提供商在DLBS后不再需要设备的位置,TTP代理则会在足够长的时间内将该设备隐藏起来,诸如24 h。 这将导致DLBS提供商的某些财务损失。

3.3.3 延迟通信

为了避免DLBS的去激活位置显示用户的当前位置,在本次研发方案中,当用户结束DLBS时,就会在DLBS的结束时间和DLBS提供商的可搜索时间之间设置时间间隔。 在此延迟期后,DLBS提供者可以将一个TCoin用于设备位置,如果希望在此期间内获得设备位置,则仍然需要花费额外的TCoin。

3.3.4 隐私性

虽然必须满足来自DLBS提供商的设备位置请求,但是本文研发的系统对用户的位置隐私的恶意行为提供了强烈的排斥性。研发论述内容如下。

首先,如果DLBS提供商在DLBS期间花费了一定的TCoins请求该位置,就将无法在DLBS之后获得其所需的设备的位置,这意味着该属性丢失以及DLBS系统的可用性降低,对此DLBS提供商则不会接受。

其次,当DLBS提供商寻求TCoins的某些平衡并准备使用TCoins以获得更多的位置隐私时,将只能保持这样做的时间窗口,因为由于TCoin生成机制,更多的平衡意味着每个TCoins的收益减少。 DLBS的时间,并且为了维护DLBS系统,提供者每次总是需要花费一个TCoin来获得设备的位置。这种赤字将很快耗尽DLBS提供商的TCoins。

最后,即使在DLBS提供商的情况下,考虑到所有可用性和好处,都非常积极地获取用户的位置,其将获得的位置信息并不比在传统LBS场景中得到的更好,因为用户侧的LPPM将控制发回的位置信息的粒度。

4 实验结果及分析

本次研究在PC上使用Intel 8 Core 2.4 Hz CPU和16 GB ROM实现了研发框架的测试仿真。1 000个设备被发射到100平方公里的方形区域。研究将随机触发DLBS服务和不同频率的相应随机轨迹,观察输出在本节中的显示和解释。本文研发设计了架构和信用评分系统,不同类型的行为也参与了模拟。文中设定的仿真硬件环境和软件见表1。

表1 实验环境配置

4.1 系统功能性

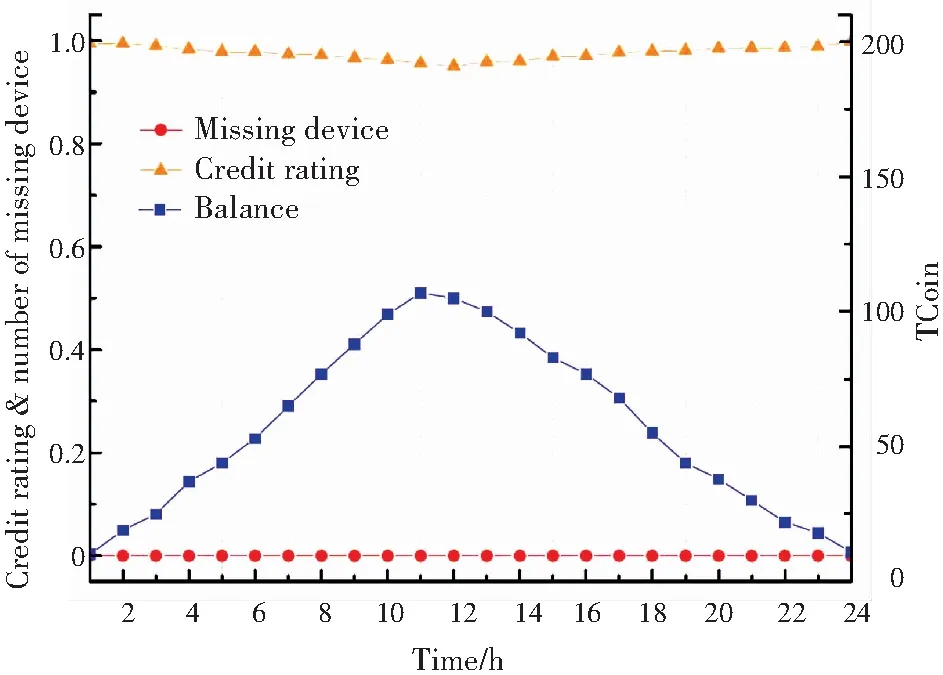

仿真测试本文提出的框架,检视其是否能够支持DLBS系统的顺利运行。研究得到的信用评级如图2所示,其中展示了DLBS提供商的TCoin余额以及当前丢失设备的百分比的模拟结果。

图2 信誉评价体系运行下DLBS功能

Fig. 2 Runtime situation of DLBS system with the proposed credit system

研究假设一个诚实的DLBS提供商来衡量本文研发框架的功能。 由于DLBS无法承受请求而丢失通信设备的数量在整个模拟中保持为0,因此DLBS保持TCoins的合理平衡。在模拟的中期,当数字DLBS上升时,余额也随即上升,这即导致DLBS提供商的信用评级下降。然后,如后期运行结果所示,余额保持消耗,并且信用评级返回到正常水平。

4.2 监控方法

通过执行TCoin余额的拍摄来测试信用评分系统的监管机制。图3给出了前一次模拟中在相同条件下为200分配余额时的余额变化和得分等级。如果DLBS提供商通过牺牲DLBS系统的可用性来执行与协作者的共谋攻击,则可能在实际情况中发生平衡的拍摄。

图3 Tcoin余额和信用值的关系

由图3可知,平衡点的上升直接将信用评级压低到0.03,结果是前几个小时几乎没有收入,而TCoin的净流出是为了获得这些收益。查询位置几乎耗尽了8 h的平衡。换言之,即使在这种极端情况下,DLBS提供商执行恶意获取的时间窗口在本文研究的模拟中还不到8 h。

4.3 隐私攻击

研究中,进一步考虑DLBS提供商愿意牺牲DLBS可用性并且倾向于探知用户位置隐私的情况。在前一个模拟案例中,研究认为DLBS将使用TCoins来请求额外的位置信息,并且用户将使用基本的混淆LPPM来保护其位置隐私。这种行为的结果则如图4所示。

图4 恶意跟踪行为下信誉体系变化

Fig. 4 Balance and missing devices when performing the malicious tailing

当DLBS提供商花费额外的TCoin来请求设备的位置时,余额很快接近于零,同时需要在稍后的时间获得服务设备的位置数。通过分析运行结果可知,丢失设备的百分比开始增加,在本次的模拟中,在最后一个时期中有45%的DLBS设备丢失,这对于恶意行为来说将是灾难性的结果。

5 结束语

在本文中,研究定义了一种新型的基于位置的服务,该服务命名了与设备相关的基于位置的服务。对于DLBS,传统的LPPM因倾覆系统模型而无效。然后,基于信用评分系统和代理架构,本文设计了一个全新的DLBS框架,可以有效地保护位置隐私。研究中平衡了位置隐私与DLBS系统的可用性,这却可能导致位置隐私的恶意行为将受到对DLBS系统可用性的损害。仿真结果表明,本次研发的框架可以在真实环境中有效保护位置隐私。