人工智能安全的密码学思考

曹珍富

何为人工智能

人工智能(Artificial Intelligence,AI)是研究、开发用于模拟、延伸和扩展人的智能的理论、方法、技术及应用的一门技术科学。它的主要目标是使机器能够胜任一些通常需要人类智能才能完成的复杂工作。当然,不同时代、不同的人对这种“复杂工作”的理解是不同的。目前,这些“复杂工作”包括人机智能交互、自然语言处理、智能推荐、知识表现、智能搜索、推理、规划、机器学习、知识获取、组合调度、感知、模式识别、逻辑程序设计软计算、不精确和不确定的管理、人工生命、神经网络、复杂系统、遗传算法等,几乎囊括任意应用驱动的理论研究。因此人工智能属于自然科学、社会科学、技术科学的交叉学科。

应用驱动的理论研究之先驱可以追溯到英国数学家、逻辑学家图灵(Alan Mathison Turing),他被公认为计算机之父和人工智能之父。他1931年进入剑桥大学国王学院,毕业后到美国普林斯顿大学攻读博士学位,二战爆发后回到剑桥,后参与破解德国著名的密码系统Enigma,帮助盟军取得了二战的胜利。图灵提出的著名的图灵机模型,为现代计算机的逻辑工作方式奠定了基础。图灵对于人工智能的发展有诸多贡献,提出了一种用于判定机器是否具有智能的试验方法,即图灵测试,至今,每年都有测试的比赛。图灵奖是美国计算机协会于1966年设立,有“计算机界诺贝尔奖”之称。

图灵的诸多贡献奠定了计算机发展的基础,人工智能在此基础上萌芽发展。但是,现代人工智能被认为起源于1956年的达特茅斯会议,所以通常将1956—1980年称为人工智能发展起步时期,其中包括1957年罗森布拉特发明了神经网络Perceptron。但到了1970年,由于计算能力受限,人工智能发展步入第一个寒冬。第二个发展时期是1980—1990年,XCON專家系统出现,每年节约4000万美元,标志着人工智能发展步入专家系统推广时期。其中80年代以Prolog语言为基础的“五代机”曾风靡一时。1990—1991年,人工智能计算机DARPA没能实现,投入缩减,人工智能进入第二次低谷。1997年IBM的Deep Blue战胜了国际象棋冠军,引发人工智能新的研究热潮。2000年至今被称为人工智能第三个发展时期,进入深度学习阶段。其中2006年Hinton提出了深度学习的神经网络;2011年苹果的Siri问世,深度学习技术得到不断创新;2012年Google的无人驾驶汽车上路;2013年深度学习算法在语音和视觉识别上有重大突破,识别率分别超过99%和95%;2016年Deepmind团队的AlphaGo运用深度学习算法成功战胜围棋世界冠军,引发关注。人工智能提出后历经几次寒冬,自深度学习算法出现后,近年来再次进入爆发期。

人工智能发展至今,给我们许多启示。首先,我们必须要从人工智能的历史来认识人工智能,准确把握其定位。其次,人工智能不仅仅是实验室里的,它更是具有广泛应用的革命性技术,它的成功必须依赖人工智能安全的基础性建设。

人工智能安全及其发展态势

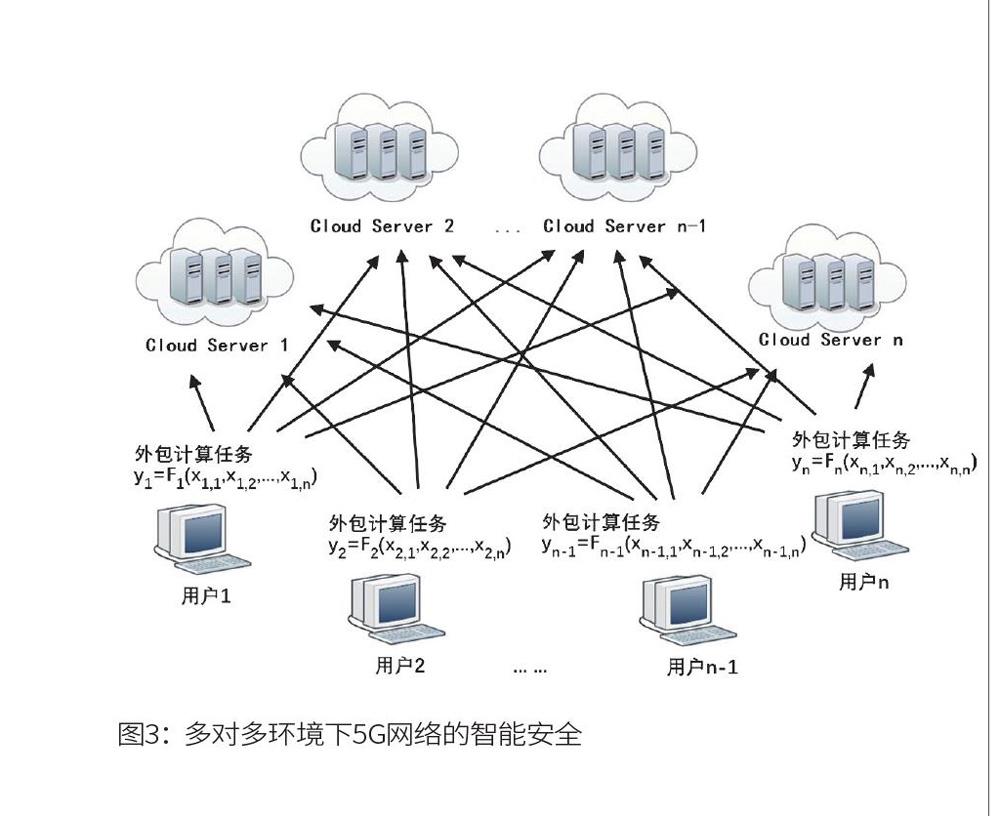

人工智能系统无论是推荐系统、机器学习还是5G网络,都可以抽象成一对多、多对一或多对多的模型。因此,人工智能安全与通信双方至少有一方为多方的密码学理论体系(多方密码学)建立休戚相关,其重要性不言而喻。当前的人工智能安全研究主要包括以下几方面内容。

一是推荐系统的隐私保护。推荐系统的隐私保护可分为单用户、多数据模型和多用户、多数据模型两类。如图1所示,在单用户、多数据模型的推荐系统隐私保护中,为了保证数据的机密性,必须对推荐系统中训练的数据集加密,然后上传给推荐服务器。由推荐服务器在密文域上建立预测模型,计算推荐结果。授权用户可以申请查看推荐结果,对返回的推荐结果密文进行解密和正确性验证。在此推荐系统中,用户历史数据集隐私、推荐模型隐私和推荐结果隐私均得到有效保护,且推荐结果正确性可验证。在多用户、多数据模型的推荐系统隐私保护中,首先在多个域中进行相似用户历史数据安全搜索,然后通过安全多方计算技术建立预测模型与隐私保护的推荐结果计算,最后返回密文推荐结果,验证推荐结果的正确性并解密。

二是机器学习的隐私保护。机器学习的隐私保护目前国内外的主要技术包括公钥全同态加密和安全多方计算,主要聚焦于如何在密文历史数据训练集上进行高效的模型训练和计算。其中涉及的原子计算包括密文域上的Sign函数计算,密文域上的Sigmoid函数计算和密文域的梯度函数计算。如图2(a)所示,每一个神经元以数据向量 和权重向量 为输入,计算 ,其中b为偏移量。图2(b)是一个多层的神经网络系统,包括输入层(第0层)、多个隐藏层(第1层~第L-1层)和输出层(第L层),其中每一层均由多个神经元构成。构造隐私保护的离散神经网络模型训练与计算协议需要实现的隐私保护包括训练数据集隐私、模型参数隐私和预测结果隐私。

三是5G网络的智能安全。如图3所示,5G网络的智能安全是指在多对多环境下,如何通过工作量证明,实现隶属于多用户的多计算任务与多个运行于不同工作负荷下的服务器之间的智能匹配。同时保护用户的计算任务隐私和服务器的工作量隐私。建议在这方面的研究可以从以下五个方面考虑:

1.针对5G通信安全高效性需求,研究适用于5G网络传输节点实时工作量评估与推荐的隐私保护的新型加密方案或协议的安全模型。

2.在智能化提供5G通信的高效便捷方面,建议增加推荐与评估机制。主要包括以下几方面:利用网络状态与服务元数据作为历史数据训练集,构建适用于节点实时工作量评估的机器学习模型算法及“多对多”数据传输新模式。研究群智服务5G网络数据传输主客体的动态信用评估方法。设计隐私保护的节点实时工作量评估协议,在保护用户历史训练数据集隐私与传输节点推荐结果隐私的前提下,实现密文域上的网络节点实时工作量高效评估。针对网络中存在的恶意敌手,如通过提供虚假历史数据训练集而恶意占用通信带宽的拒绝服务攻击,提供在5G网络模式下的节点实时工作量评估的可验证性。

3.构建保护5G安全与隐私的密码理论框架,寻求表达能力丰富的属性基加密方案。主要包括以下几方面:寻求更短密文、短密钥、短公开参数的高效属性基加密方案。减少配对的使用次数会提高解密的工作效率,寻求快速解密功能的属性密码方案,尤其是配对次数与属性数目相独立的解密方案。寻求简单的难题假设。

4.提出新的密码理论,满足安全且好用的要求。建议提出面向智能化5G通信网络的、不依赖于同态或全同态加密的密态计算一般方法,避免使用公钥加密算法直接加密数据本身,构建应用混合加密体制设计密态计算一般性新理论。主要包括以下几方面:密态计算的隐私保护;密态计算结果的正确性可验证;密态计算的高效性,更适用于大数据背景下5G网络中处理大规模数据的性能需求;设计适用于智能化5G网络节点实时工作量评估的高效的隐私保護网络传输节点的智能推荐算法。

5.积极开展智能化5G通信安全的密码学实践。建议研发高效的智能化5G安全通信原型系统。主要包括以下几方面:智能化5G安全通信的底层基础设施:提供可信基础设施,保证数据真实不可篡改,提供5G网络节点分布式、群体参与、群体共治基础服务。智能化5G安全通信的基本密码算法实现模块:实现不利用公钥全同态加密技术,实现轻量级隐私保护的单用户、多数据密态计算协议和多用户、多数据密态计算协议。智能化5G安全通信路由协议模块:实现高效的适用于智能化5G通信网络的节点实时工作量评估的推荐系统,有效提高5G网络整体数据吞吐率与降低平均时延。智能化5G安全通信的密文数据安全传输与访问控制模块:实现具有可追踪、可撤销功能的属性基加密方案及其细粒度密文访问控制系统进行实现,对智能化5G网络的安全数据传输提供有力保障。

人工智能安全相关密码理论成果

2012年本文作者在CRC出版社出版了《New Directions of Modern Cryptography》一书,详细介绍了在多方密码学上的一系列具有突破性的重要理论成果,系统地解决了一对多、多对一和多对多场景下的密码安全问题,可以看作是第一部介绍人工智能安全密码学的著作。书中详细论述了去中心化多机构框架、完全撤销机制、性能和效率的折中方案、平面(或立体空间)的解密服务及路径证明等。当前与人工智能安全相关的密码理论成果主要包括用户私钥泄露的白盒/黑盒可追踪和通过减少公钥加密使用次数实现的轻量级隐私保护数据聚合新方法等。

1.去中心化的多机构密文访问控制。首先提出了具有多属性机构的细粒度密文访问控制方法,其中每个属性机构负责部分属性私钥的分发,在一定程度上解决了用户密钥托管问题,但由于中央权威机构还是唯一的,仍存在密文的部分可解密问题。为了解决该问题,进一步提出了同时具有多权威机构和多属性机构的双层多机构属性基加密方案,完全解决了去中心化的多机构密文访问控制问题。

2.可撤销属性基加密方案分为授权情形和非授权情形。在授权情形中,用户授权代理服务器将访问控制策略P1下的密文重加密成任意访问控制结构P2下的密文。在云服务器中存储更新后的密文,从而撤销满足访问控制策略P1的用户对加密数据的访问能力。2009年,在标准模型下,提出了具有选择明文安全和主密钥安全的基于属性的代理重加密方案。在非授权情形中,董晓蕾教授等人提出了第一个缩小访问控制策略的可撤销属性基加密方案。该工作被国际著名密码学家Waters等人在CRYPTO 2012的工作引用,去掉了撤销列表。

3.白盒可追踪属性基加密方案,针对属性基加密中的用户私钥泄露问题,提出了解决方案——对恶意用户进行追踪。2013年,提出了第一个在白盒可追踪安全模型下可证明安全的且支持任意访问控制结构的白盒可追踪密文政策属性基加密方案,2015年提出了第一个支持大属性集合的白盒可追踪密文政策属性基加密方案。黑盒可追踪属性基加密方案与白盒方案有所不同,解密密钥与解密算法嵌入在泄露的解密黑盒中,追踪难度更大。2013年,提出了高效的、具有适应性安全和丰富表达能力的黑盒可追踪密文政策属性基加密方案。

4.不依赖公钥全同态加密技术的轻量级隐私保护数据聚合方案。不依赖公钥全同态加密,在不得不使用公钥加密来保护数据隐私的前提下,通过尽量减少公钥加密的使用次数来实现密码协议的轻量化的新理论与新方法。具体而言,利用离线状态下一次任意单向陷门置换和在线状态下仅包含简单加法、乘法运算的对称全同态映射,对多个输入数据进行批量加密,并实现密文域上的统计分析和计算。该技术在无线车联网、智能电网、图像处理、模式匹配和移动电子医疗等各类新型网络服务中的应用密码学研究也得到了一系列重要研究结果。

人工智能安全相关的密码应用成果

与人工智能安全相关的密码学应用成果也取得了重要进展。2008年,具有完全自主知识产权、基于平台的——世界首台加密数据共享移动设备研制成功,并且完成了安全防伪类系列产品的设计。2011年,具有完全自主知识产权的——世界首个加密数据共享芯片研制成功!这款芯片同时解决了两个难题。加密数据共享移动设备和不需存储生物特征的生物特征防伪(Biometric Features Anti-Counterfeiting Without Storing Biometric Features,BAN)等核心技术,填补了国际空白。

在芯片实现方面,该加密数据共享移动设备,具有体积小,重量轻,便携的特点,移动设备作为加解密工具,密钥存在U盘。以 Verilog 电路形式实现了前述功能,支持有限域上的运算,支持椭圆曲线上的运算,正确性在 Xilinx FPGA 平台上通过了验证。基于Java 技术研制出 FPGA 形式的演示系统,Windows、Linux等均可使用。该芯片主要元件包括数据存储器、状态控制器、指令存储器、算术逻辑器、程序计数器。该芯片可制作成U盘形式的便携式设备,通过USB 接口与电脑连接,USB 驱动芯片提供USB协议,芯片完成加/解密或认证功能。

在芯片功能方面,在传统密码学中,加解密方式为“一对一”加密与解密。其缺点包括:不具有容错性,如把用户的生物特征(用户的指纹扫描数据等)作为用户的身份并在该身份下加密数据,很难做到两次指纹扫描数据完全吻合。传统的访问方式的缺点包括:基于访问控制服务器的判断与鉴别,抗攻击能力弱,该服务器本身就容易成为攻击的目标。传统的加密文件系统的缺点包括:针对不可信文件系统,采用加密的方式存放在服务器上,但是又面临访问控制與文件共享的困难。该设备改变了现有明文数据存储方式,应用前景广阔。其核心部件是芯片,实现了对加密数据的访问控制,通过具体的规则控制用户获取密钥,或通过具体的属性集合提取用户的密钥。用户使用此芯片连接服务器,只有当用户的权限能够满足访问规则时,才能解密,从而阅读使用。该芯片使用新的加密文件系统和非单调访问结构。不同于传统的文件系统,新的加密文件系统的目标是加密的文件能够灵活访问,其实现方法是将文件标记为不同的标识,并使用标识对文件加密;用户的密钥表达为这些标识的访问结构。非单调访问结构逻辑表达式中还可以包含“非”。

其典型应用包括:加密数据访问控制应用(智能加密卡的制作与分发)、电子政务敏感信息加密访问控制系统、银行账户信息加密访问控制系统、安全有线电视分发管理系统、安全移动终端服务系统。加密数据访问控制应用主要依靠加密卡的使用。加密卡的制作和分发过程主要包括,用户向制卡中心注册,制卡中心通过设置用户属性,提取属性密钥,写入可信芯片中三个步骤制成加密卡,最后将此智能加密卡交付给

用户。当用户想要使用智能加密卡对文件进行加密时,可以将智能加密卡插入个人电脑,选择需要加密的文件或文件夹,并设置属性访问权限对文件加密,加密的文件上传到云服务器端。当用户想要对文件解密时,用户只需要将智能加密卡插入个人电脑,从云服务器端下载该文件,并对访问权限进行判断,若符合则成功解密,若不符合则解密失败。

基于生物信息的身份鉴别技术是指将用户的某种生物信息作为身份,实现身份鉴别。但是用户的生物特征(如用户的指纹扫描数据等)作为用户的身份ID,用现有的基于身份的鉴别技术很难实现,因为两次指纹扫描数据并不相等。2007年,我们提出了模糊身份数字签名的概念与方案,将其用于解决不存储生物特征而实现生物特征比对问题。在实现的系统中,将生物信息与姓名、账号等信息进行签名绑定,用用户的动态身份ID' 进行验证时,若ID∩ID' 至少含有指定数量的元素,则验证通过;否则验证失败。其典型应用包括指纹防伪银行卡、指纹防伪护照、指纹防伪门禁卡、指纹防伪身份等。

小结

本文介绍了何为人工智能,介绍了人工智能的发展轨迹;阐述了推荐系统、机器学习隐私保护,5G网络智能安全的需求及其解决方案和发展趋势;总结了现有的与人工智能安全相关的重要密码学研究进展:“信道安全+”密文访问控制安全模型和通过减少公钥密码使用次数构建轻量级同态数据封装机制;提出了构建人工智能安全的可证明安全密码学理论。我们认为,人工智能理想状态下是一项有用的技术,但在现实面前很难有用,用不好甚至是有害的技术。其中理想状态是指纯技术、无攻击者,现实状态是指既有人为因素,也有攻击者。解决该问题的方法只有增加安全,抵抗攻击。所以,人工智能建设从一开始必须考虑安全问题,即人工智能建设与人工智能安全建设必须同步进行。

如何找到正确的路径发展人工智能是头等大事,任重而道远!

责任编辑:王卓