云计算环境下数据安全策略的研究

辛明远,樊林

(黑河学院,黑龙江黑河164300)

云计算环境下数据安全策略的研究

辛明远,樊林

(黑河学院,黑龙江黑河164300)

本文首先分析云计算安全问题产生的背景,深入探析云计算环境下数据安全所面临的安全挑战,归纳国内外云数据安全技术的发展现状及问题,提出可行的云数据安全策略,在模拟云环境中验证其安全性,同时提出后期工作的方向.

云计算;数据安全;策略

1 引言

在计算机技术飞速发展的时代,云存储必将成为互联网发展与应用的关键技术,它具有兼容多接入点、资源共享、扩展动态化等特点.随之产生了一种新的、高效的数据管理方式——服务外包,但也给数据安全提出了新的挑战.云服务器若得不到安全保障,将导致用户隐私信息的泄漏.

2 云数据安全所面临的挑战

云数据安全技术与传统的计算方式不同,因此会致使用户数据的归属权与控制权不一致,有隐私信息泄漏的风险.一般情况下,数据的使用者不一定是数据的所有者,因此在使用者使用数据时,为了保护数据的安全,由一个受信的代理将密文解密后重新再加密,发送给数据的使用者,以解决共享数据的安全问题.另外还可以根据使用者属性特征加密算法来区分数据所有者与使用者的不同,适应云环境中访问者动态变换的动态策略模型实现身份差异访问控制技术.云服务器的关键是加密数据,实现对加密数据高效、准确的检索,同时为了防范由于系统故障等原因造成的用户数据丢失,还需必要的数据完整性检验方案.

2.1 数据共享安全问题

解决隐私信息泄漏的有效途径就是对隐私信息进行加密处理,传统数据计算方式中,一般选取对称或非对称加密算法.而在云计算中数据所有者与使用者不一致的特点.若选用对称加密算法,会发生用户无法获得数据的控制权和繁重的密钥管理问题.若选用非对称加密算法,就需要公钥基础设施的支持,显然这是非常危险的做法.在云计算的数据共享中通常采取用第三方代理对数据重加密的方法与基于用户身份属性特性的属性加密算法来解决这一问题.

国内外专家针对这两种问题提出的方案中仍存在缺陷,主要表现在:当数据所有者将密文上传云服务器代理后,密文共享数据的使用者身份信息改变和密文数据共享策略更新,就会使第三方代理发生极其复杂的数据管理问题,造成泄漏用户隐私数据的风险.

2.2 访问控制技术

为了更好的保护用户的隐私信息,我们提出细粒度与动态变更权限的要求,对数据的访问授权细化到文件级.授权是指定密钥加密的数据进行的授权的过程.云计算中用户的动态变化,使文件的授权也发生动态的增减.

在云计算的数据访问控制算法包含密钥策略的KPABE[1-2]和密文策略的CP-ABE[3-4]算法等,这种算法不仅摆脱了PKI的束缚,并减少了密文访问控制中密钥管理的负担.因此ABE已被应用于系统中.但由于ABE加密的开销大,效率低,当发生密文更新操作时,将产生大量运算.因此,动态管理多级访问控制是有待改善的地方.其次云计算中访问控制缺少对写密文数据的控制,没有做到全面的云存储安全防护.

2.3 可搜索加密技术

为了保护数据不泄漏,云服务器多为密文数据存储,只有拥有解密密钥才可以读取数据,这样大量的密文信息需要在第三方与用户间通信,但是,随着密文存储数据量的增加,显然是很难实现的.于是我们探讨一种新的密码体制,在保护用户隐私信息的情况下,在云服务器端对密文信息进行检索,返回匹配查询结果数据,实现无须解密就能对密文信息高效的、快速的检索的服务,并且不泄漏数据获取方的隐私信息.

可搜索加密分为带关键词检索的私钥加密(SSE)和公钥加密(PEKS).旧的方案中,数据使用者的数据内容对服务器端是透明的,这样云服务器能方便的获取到用户的数据信息偏好,公钥可搜索加密技术中多数方案都是基于双线性对的,加密与解密运算过于复杂,检索效率有待提高.私钥可搜索加密技术,应用于大数据集检索时,检索性能下降明显.一般的解决方案是预先计算索引,同时伴随着索引的安全隐患.

2.4 数据完整性验证

根据调查显示, 数据丢失是云计算中第二大安全问题.因此云存储数据的完整性验证是用户使用数据前要进行的.可回收性证明(proofs of retrievability)简称PoR)和数据所有权的证明(provable data possession,简称PDP)[9]都可以验证云服务器数据的完整性,但这些方案中存在一定的局限性.同时伴随验证计算量的增加,给验证者带来难以承受的存储开销和密钥管理的复杂.并且没有对云服务器的合谋欺骗加以防范.

3 云计算下数据安全策略

3.1 系统模型

根据分析我们发现,云计算安全技术的关键在于难以抵抗云服务器与用户的合谋攻击,私有云为可信方,但受到使用域的限制,公有云为半可信方.因此在文中的安全模型中我们将云分为可信的私有云和半可信的公有云,再加上数据的所有者和数据共享的使用者共同组成.数据存储者将需要云存储服务的数据加密后上传到云服务器,密文数据C={C1,C2…Cn},为了适应云用户动态变化的特性,实现基于属性基的动态化的共享安全控制与用户的细粒度访问控制,数据所有者与私有云之间采用对称密码体制,私有云与公有云之间在密钥集中随机选取密钥重新加密后再将密文发至公有云,公有云与用户间采用模糊匹配属性基密码体制;同时为了实现基于密文的检索功能,数据拥有者根据数据产生关键字的模糊匹配集,存放在私有云中.而对于数据的使用者,将检索关键字信息传送给私有云后计算该关键字的模糊集.私有云再将关键字模糊匹配集发送给公有云,公有云最终利用索引完成使用者数据的检索服务,将密文检索结果传回私有云共用户下载.系统模型如图1所示.

图1 系统模型图

3.2 基于属性基的代理重加密的隐私保护方案

方案基于代理重加密技术思想,将数据所有者加密的密文重新加密为私有云加密的密文,整个变换过程中数据一直处于密文状态.代理重加密过程是用数据所有者的私钥,采用基于属性的公钥算法产生,保证了云数据的隐私性.根据设计思想,算法可分为以下一个过程.

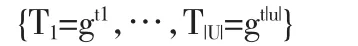

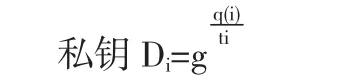

(1)初始化.设U为共有云属性集,p为素数,Zp为与属性相关的元素.随机选取Zp上的ti为私钥,则公钥为:

(2)生成代理重加密私钥.对于U上的子集U'⊆U,生成满足q(0)=y的多项式q(x).

(3)加密.数据拥有者用私钥加密形成初始加密,再由公有云使用Ti重新加密.G2为双线性配对运算,S为在集合U’和明文M在G2上的随机值.密文为:

(4)解密.数据使用者将密文下载到本地后解密,通常使用的解密密钥与重加密为不同的密码算法.

3.3 一种基于索引的模糊关键字可搜索方案

方案思想是数据的所有和使用者都将检索精确关键字发送给私有云,在私有云上计算关键字的模糊集对应的索引号,在公有云中使用索引号检索到密文结果后,加载到用户端.具体的算法描述为:

(1)建立索引.数据拥有者负责对生成密文和关键字模糊集的索引,上传到私有云.设每个关键字mi∈M,数据拥有者用密钥s d为所有m'∈Sm,d计算陷门值.

(2)申请搜索.数据使用者要搜索含有关键字m的文档,先设定搜索范围d下,生成模糊集Sm,d;再对模糊集的每个元素m'∈Sm,d计算陷门值{Tm'}m'∈Sm,d.

(3)文档搜索.用户将搜索关键字请求发送到私有云,模糊匹配到搜索的索引列表发送给共有云检索查询结果的密文,将密文返回给请求搜索服务的用户下载.

4 小结

文中的提出的方案,是在代理重加密算法基础上提出的性能优化方案,因此该方案的隐私性是安全的,密文可搜索方案中,主要的安全问题是索引泄露问题,但方案中索引生成在私有云可信端,因此也不存在隐私数据泄露的风险.但此方案增加了密文处理的过程与计算量,在海量数据情况下,对计算效率没有做验证性实验数据.下一步我们将模拟海量数据处理环境,对方案的效率、抗攻击能力进行评估.

随着存储数据量的海量增长,要求我们提供更合理的资源重组,于是促进了云计算的发展,而其暴露出在云虚拟化、云数据、云应用方面的安全问题,制约着其发展.本文分析安全风险因素及云数据安全技术研究现状,给出数据分享与访问策略,对云数据安全未来研究的方向进行了浅析.

〔1〕Wei L,Reiter MK.Ensuring file authenticity in private DFA evaluation on encrypted files in the cloud.In:Crampton J,Jajodia S,Mayes K,eds.Proc.of the 18th European Symp.on Research in Computer Security(ESOR ICS 2013).Heidelberg:Springer-Verlag,2013.147163.[doi:10.1007/978-3-642-40203-6_9].

〔2〕Pattuk E,Kantarcioglu M,L in ZQ,Ulusoy H.Preventing cryptographic key leakage in cloud virtual machines.In:Proc.of the 23rd USEN IX Security Symp.(SEC 2014).Berkeley:USENIX Association,2014.703-718.

TP309

A

1673-260X(2017)11-0026-02

2017-09-12

黑河学院骨干教师支持计划;黑龙江省高等教育教育改革项目(SJGY0213);第二批青年科研拔尖人才计划;黑龙江教育科学规划办课题(GJD1215029);黑河学院2015年度院级课题(KJY201503)