计算机终端安全管理策略分析

刘启明

(苏州工业园区职业技术学院 信息工程系,江苏 苏州 215123)

计算机终端安全管理策略分析

刘启明

(苏州工业园区职业技术学院 信息工程系,江苏 苏州 215123)

在现代企业中,因组织内部的计算机没有很好地管理和保护相关的数据,给企业造成了一定的损失。通过具体分析计算机终端的安全威胁,探讨并提出有关计算机终端安全管理策略。

计算机终端安全;管理策略;应用

网络的快速发展带给人们便利的同时,安全管理出现的问题也给人们造成了无法估量的损失。近几年,无论是政府还是企业都面临着严重的计算机终端安全问题。终端计算机具有分散性的特点,目前整体的管理手段和措施较为落后,加强计算机终端安全管理工作刻不容缓。

1 计算机终端安全威胁分析

计算机终端安全威胁包括很多方面,但是总的来说可以将计算机终端安全威胁分成自然威胁和人为威胁。而人为威胁又包括恶意的行为和非恶意的行为。计算机终端威胁中的非恶意行为是指在企业中,有的员工或者客户由于不正确的计算机操作,缺乏使用计算机应用的安全防范意识,给计算机终端带来了安全威胁[1]。恶意行为则是指某些员工出于报复的心理,或者为了自己的利益而对公司的计算机进行恶意操作,破坏公司计算机中的重要数据信息,威胁着企业的安全。

造成计算机终端安全威胁的另一个原因就是系统存在漏洞。这些漏洞包括软件、硬件、程序缺点或者配置不当等。在计算机系统中,如果存在安全漏洞,黑客就可能侵入系统,从而窃取企业的重要信息。

最后一种安全威胁就是恶意代码,恶意代码会威胁到计算机终端系统中数据的安全性、完整性和秘密性[2]。恶意代码可以详细分为三种:①病毒。病毒属于计算机程序,当一台计算机终端被病毒入侵的时候,它就会在没有计算机主人的允许下对程序中的内容进行自动的复制粘贴。计算机病毒有许多特点,这些特点包括篡改或者移动文件,这两个特点所造成的危害较小,有的病毒给计算机终端带来的危害相当大,例如损坏文件的分配表格,从而造成企业的网络瘫痪和经济损失。②蠕虫。在没有别人允许的情况下,蠕虫可以把自己复制到网络节点上,它也属于计算机程序[3]。蠕虫主要是将一部分复制到别人的计算机上,导致计算机终端的很多内存空间被占用,延长了计算机终端内存空间的解决时间,导致企业的计算机全部死机,严重影响了员工工作效率的提高[4]。③特洛伊木马。特洛伊木马也是属于计算机程序中的一种,它隐藏在程序里面,并且会伪装成合法的程序,然后自主地操作计算机。总的来说,恶意代码给计算机终端带来了很大的威胁,企业应当加以重视,及时地采取安全应对措施解决问题,例如企业可以通过杀毒软件的安装运行、病毒库的及时更新等措施防范病毒,提高企业内部计算机终端的安全性。

2 与安全管理相关技术

2.1 访问控制技术

访问控制技术在保证网络资源的安全使用上扮演着重要的角色[5],这种技术主要是确保资源的合法使用,其涉及范围较广。

1) 入网访问控制决定了能登录服务器的人员权限以及确切的入网时间。账户与口令认证是帮助其识别过程的两个途径。

2) 权限控制能减少非法的操作,权限的级别也是因人而异的。权限控制可以控制访问范围或者具体的资源操作性。

3) 目录及文件属性控制是进一步确保信息安全的技术,能够控制用户访问目录或者文件等,属性控制还可以防止误操作而带来的信息损失。

2.2 VPN技术

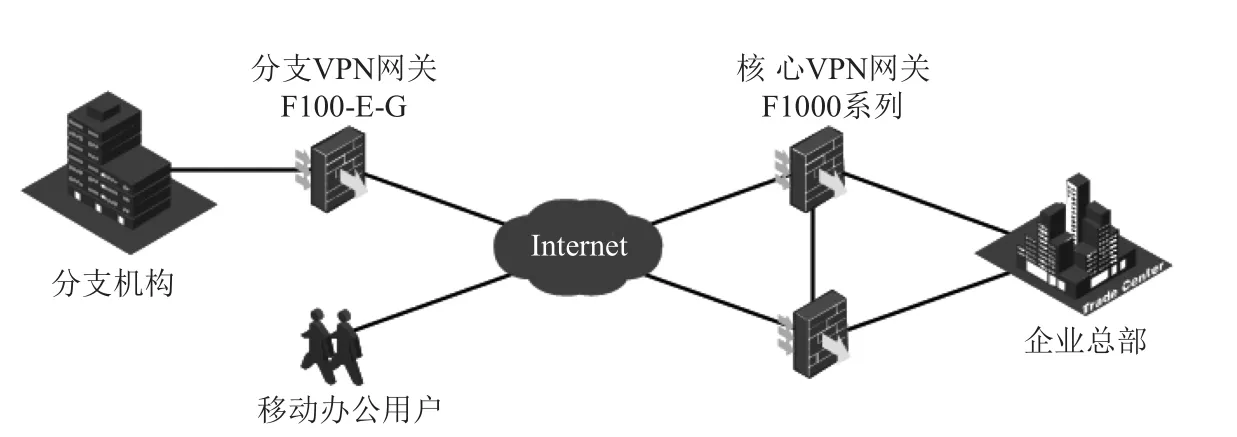

VPN技术能够仿真点到点的专线,在确保数据安全完整上具有重大作用。VPN氛围企业内部虚拟网、远程访问虚拟网以及企业扩展虚拟网三类。VPN技术移动办公示意图如图1所示。

2.3 防病毒技术

计算机病毒所能造成的危害性难以估量,提高防病毒技术,做好终端防护的工作刻不容缓。预防病毒技术具有优先控制权,能够及时监视和组织病毒,以防病毒破坏。检测病毒技术主要进行病毒判断工作,清除病毒技术则能够做到恢复源文件的同时还有效处理病毒。

图1 VPN技术移动办公示意图

3 计算机终端安全策略分析

1) 限制恶意代码策略。恶意代码会对终端带来巨大的威胁。为了保障终端安全必须做好限制恶意代码通信、限制恶意代码运行以及限制恶意代码进入系统三个内容。尽最大努力阻止恶意代码的危害,可以有以下两种配置策略:①基于主机的防火墙策略。 Windows内置防火墙能够有效防止外来网络攻击以及尝试性连接行为。除此之外还可以通过安全日志来分析故障,以达到阻止恶意代码入侵的目的。②软件限制策略实际上是对计算机运行的一个控制过程,它主要有四种方法区分文件,分别是哈希规则、证书规则、路径规则与网络区域规则。多使用软件限制策略可以有效保护客户端。另外,针对服务器,最好先限制所有文件,再结合路径规则与哈希规则进程操作;而普通的终端则要周全考虑具体所采用的策略。

2) 终端账户配置策略主要有四个方面的内容,更改或禁用Administrator账户名,禁用本机Guest号,实施用户密码安全策略和终端禁止其他用户的登录。

3) 终端网络配置策略包括了网络访问与默认共享,终端计算机需要关闭默认共享,以减少被侵害的可能性。

4) 终端软件配置策略包括防病毒、系统服务、补丁更新、终端远程协助配置策略以及终端远程桌面配置策略五个要素[6]。终端计算机操作系统要及时做好补丁的更新,以防漏洞给使用者带来不必要的损失。同时,终端计算机要关闭没有需要的服务,以及及时安装和更新杀毒软件。

4 计算机终端安全管理框架研究

4.1 总体架构

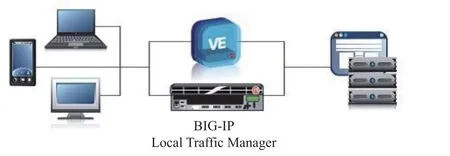

为了尽可能地降低企业的人力、物力、财力的投入,确保企业的信息安全和发展,企业有必要架构计算机终端安全管理的框架。企业网终端管理主要采取技术手段和管理手段,通过一个好的架构规划和行政手段的辅助,为企业发展保驾护航。F5BIG-IP应用安全管理器示意图如图2所示。

4.2 终端支持管理平台

终端管理平台既能实现安全管理,又能支撑基础网络及服务。通过这个平台,管理员除了可以完成常见工作内容外,还可以高效展开故障告警、系统的管理等工作。终端支持管理平台在实现其余安全系统或者安全体系的接口方面有着重要作用。网络安全备份系统示意图如图3所示。

图2 F5BIG-IP应用安全管理器示意图

图3 网络安全备份系统示意图

5 计算机终端安全管理实现的基本功能和目标

实时掌控计算机运行,及时对计算机的使用情况进行监控,是局域网管理者的基本要求。被控端安全管理策略必须要具有三个基本功能,分别是对监控端信息的处理功能、传送本机信息的功能以及对计算机系统的监控功能。

计算机终端安全管理主要是大批量解决安全问题,实现安全管理为目标,具体目标为:①通过计算机终端安全管理保证企事业单位内网的安全可控,防止非法操作和非法控制行为的出现。这是终端安全管理的核心所在。②实施动态评估、实时监控计算机的安全状态,确保计算机的状态符合管理要求。③通过安全管理实施对计算机有效批量管理任务。④在终端计算机陷入安全管理困境时,及时解决问题,保证快速定位和监控实效性。⑤做好接入网的资产管控工作,对发现的问题及时自动跟进,做好防控工作。⑥维护好终端计算机系统安全,严格控制非法软件接入,以减少计算机被侵几率。

计算机病毒传播对人们的正常生活和工作带来巨大的威胁,这对终端管理人员提出了较高的要求。尤其是随着计算机终端设备的使用率越来越高,终端管理者在未来的工作中还需要不断加强专业素养,有效控制计算机病毒,确保网络的安全和稳定。

[1] 张栋,刘晓辉.网络安全管理实践[M].北京:电子工业出版社,2014.

[2] 黄中砥,张召贤,周飞菲.组网技术与网络管理[M].北京:清华大学出版社,2013.

[3] 刘远生.计算机网络安全[M].北京:清华大学出版社, 2015.

[4] 高海英.VPN技术[M].北京: 机械工业出版社, 2014.

[5] 孙强,陈伟,王东红.信息安全管理[M].北京:清华大学出版社,2015.

[6] 戴宗坤,罗万伯.信息系统安全[M].北京:电子工业出版社,2012 .

(责任编辑:李 华)

Analysis on Security Management Strategy of Computer Terminals and Its Application

LIU Qiming

(Department of Information Engineering,Suzhou Industrial Park Institute of Vocational Technology,Suzhou 215123,China)

In modern enterprises, certain losses are often caused due to the lack of proper management and protection of relevant data from within. This paper analyzes the security threat of computer terminals, discusses and proposes the security management strategy on computer terminals.

computer terminal security;management strategy;application

TP391

A

1008-5475(2017)02-0045-03

10.16219/j.cnki.szxbzk.2017.02.009

2017-02-22;

2017-03-11

苏州工业园区职业技术学院青年基金研究课题(2015-R-43813)

刘启明(1977-),男,江苏宿迁人,高级工程师,硕士,主要从事全国计算机等级考试系统管理、计算机网络与网站设计研究。

刘启明.计算机终端安全管理策略分析[J].苏州市职业大学学报,2017,28(2):45-47.