有限实名网络中个体行为分析与建模*

李 亚 平

(1.合肥工业大学 管理学院,合肥 230009;2.安徽经济管理学院 信息工程系,合肥 230059)

有限实名网络中个体行为分析与建模*

李 亚 平1,2

(1.合肥工业大学 管理学院,合肥 230009;2.安徽经济管理学院 信息工程系,合肥 230059)

摘要:有限实名网络环境作为一种广泛存在的网络环境类型,其网络个体行为与匿名网络、实名网络中个体行为存在显著的差异性;从有限实名网络中个体行为的影响因素出发,进行个体行为的维度设计,从而建立个体行为的形式化描述;通过实证分析,阐述个体行为建模在识别个体行为相似性上是可行的,因此,准确获取有限实名网络中个体行为的特征,对于研究由此形成的网络群体行为同样具有现实的意义。

关键词:有限实名;个体行为;相似性;建模

有限实名网络是介于匿名网络与实名网络之间的一种网络环境类型。它以“前台匿名、后台实名”或是网络个体信息部分实名的形式为主要特征[1-2]。随着电子商务和社交网络的深度应用和广泛延伸,这一网络形态普遍存在于互联网环境中。例如推进实名制的微博、微信、社区、论坛等社交平台,同时也包括以网络购物、在线咨询服务为主要内容的电子商务、电子政务平台。

网络个体的实名程度与其行为选择存在显著的依随性,这也使得有限实名网络中的个体行为与其线下行为较匿名网络更具相似性。有限实名网络中的个体行为选择与匿名网络、实名网络不同在于,匿名网络中个体行为更为个性、随机,实名网络中的个体行为则更为理性、规律。而有限实名网络的个体行为选择与诸多因素存在依随性,因此会表现出一定的规律性,然而这种规律又是模糊的[3-4]。鉴于有限实名网络存在的普遍性,其个体行为分析更具现实的意义。当前,针对网络环境中的行为研究主要集中在群体选择和个体选择两个方面,个体选择的研究主要围绕利益冲突型和风险决策型两个角度展开[5],并侧重于从心理学、社会学、动力学等角度研究预测网络个人行为选择。部分研究从网络环境、群体互动和个体行为博弈的角度对网络环境中的个体行为进行分析[6-7],此外,也有关注于网络用户行为轨迹分析的相关研究[8]。这些研究更多地关注于传统的行业领域和决策问题,针对有限实名网络环境中的个体行为选择研究相对薄弱。现以相关研究为基础,关注于有限实名网络环境中的网络个体行为选择的影响因素分析,探讨有限实名网络中个体行为选择的形式化描述和建模。

1有限实名网络中个体行为的影响因素分析

相关文献的研究观点认为网络行为是主体现实行为在网络上的延伸[9],这主要是从自然人的角度给出了网络个体行为的动力因素。然而,由于有限实名网络的特殊性,使得这种延伸并不具有确定性,即网络行为与个体的线下行为具有依随性但并不会具有明显的一致性。基于经典的行为理论,个体行为主要受外力和自身利益两方面因素的支配和影响。将网络个体角色视为一个智能行为主体,其行为选择同样受网络环境中的外力和利益两个方面的因素影响。同时,针对有限实名网络环境的特殊性,引入实名程度对网络个体行为选择的影响。

1.1网络个体行为的外力因素

(1) 网络环境的制度力。一个有限实名网络环境同样具有现实社会组织的基本特征,网络个体角色的各项行为同样需要遵循环境下既定的相关规则。网络环境制度力既可以是现实环境制度力的网络化,同时也可以是有限实名网络环境特有的行为规则设计,这些行为规则标识了不同的行为空间、类型等,即网络角色在特定环境中享有的角色属性、权力、责任、义务等。例如,典型的有限实名网络环境微博、微信平台,二者能够给网络个体提供可选择的行为类型则存在显著的不同。

(2) 群体作用力。文献[10]对网络环境中群分特征以及社交平台中的个体聚类进行了实证研究,揭示了按照特定结构、属性或规则,部分网络个体具有相对明显的行为选择的相似性。因此,在网络环境中,网络个体、群体之间同样有类似现实社会的分群现象。在网络群体内部,从众的行为特征十分明显[11]。群体行为特征会影响到群内成员的个体行为选择,在诸如微博、微信、论坛、社区等有限实名网络环境中,个体具有选择与群体一致行为方式趋势。同时,群体与群体间明显地存在差异性,这种差异性,使得一个群体对其他群体具有吸引、分化其它群体的趋势,这种吸引和分化同样会对个体行为的选择产生影响。

(3) 个体作用力。网络群体内部,个体之间同样具有相互影响的作用力,这种影响同样因个体的不同而不同,个体往往倾向于以“就近”原则调整自身的行为选择。这种“就近”原则既包括价值取向上的“就近”,也包括网络社会关系上的“就近”。同时,网络个体在行为选择上也存在倾向于“网络意见领袖”、“权威”的趋势。因此,个体作用力,同样是网络个体的行为选择的重要影响因素。

1.2网络个体行为的利益因素

网络个体的利益是其行为选择的内力因素。网络个体的利益既有长期的稳定性也具有短期的不稳定性,即在相当长一段时间内,网络个体的利益诉求基于其网络角色特征是相对稳定的,但同时在特定的时间段内仍然容易出现与长期利益不同甚至是相反的短期利益表现[12]。据此,认为网络个体的利益诉求应主要包括基于理性、基于情感两种利益诉求和表现。

(1) 基于理性的利益。网络环境中,个体角色是其主观意识在网络上的延伸,因此,网络角色的不同,其行为选择同样存在差异。基于网络角色的利益是网络个体相对稳定的长期利益,是一种相对理性的利益表现。因此,网络个体角色选择对网络个体的行为选择具有长期的限制和影响。

(2) 基于情感的利益。基于情感的利益,是网络个体非理性的利益表现。网络个体受到信息不全、主观判断偏差等因素影响,容易出现非理性的短期利益表现,从而导致为了完成某种短期任务目标的非理性或有限理性的行为选择。例如,在网络舆论事件中,网民的行为通常会在短期内出现较大程度的反转,即在信息不完整的情况下,网络个体的行为选择更具情感性而非理性。

1.3网络个体行为选择的实名程度因素

在一个匿名网络环境中,外力对于个体行为选择的影响具有显著的不确定性,通常很难对个体的行为选择施加直接的影响,所以更容易出现相对极端、个性、独立的个体行为选择。同时,由于匿名的原因,个体利益更加模糊、缺乏可识别性。从这一角度看,实名程度可以理解为外力作用于网络个体的桥梁和媒介,是外力施加于网络个体有效程度的具体体现。从概率的角度也可以通俗地理解为,外力对于匿名用户的影响较小,而对实名网络个体的影响较大,以此同时,实名用户对其他个体的影响较大,而匿名用户对其他个体的影响较小。此外,实名程度也是个体线下利益与线上利益一致性的关键性标识。因此,网络个体的实名程度对于个体的影响力和受影响力密切相关,并对网络个体的行为选择存在直接的影响。

2模型建立

2.1个体行为选择的维度分析

为了更好地对网络个体行为进行描述,需要对网络个体行为选择进行维度分析。而网络个体行为的维度,在一定程度上受限于其影响因素的维度。从这个角度出发,依据影响因素分析,并考虑到个体行为在时间上的动态性,将个体行为划分为力量维、方向维和时间维。

力量维:网络个体行为与个体的现实行为具有相似性,也同样表现出相应的“力度”。在受到较大外力或有较大的自身利益诉求时,网络个体行为会出现较正常状态更大程度的变化。为网络个体行为设计力量维,主要用以描述个体行为表现出的强烈程度,例如网络个体在选择同一操作上的数量、频率等。

方向维:也可以称为价值维,主要用以描述网络个体行为所表现出的价值取向。网络个体行为总是为实现某种目标或表达自身主张和意见,因此也往往体现出相应的利益取向。例如对某一话题网络个体所表现出的主观态度:支持、反对或中立。

时间维:网络个体行为在时间上会根据影响因素的变动而呈现出相应的动态性特征,并往往体现出行为上的长尾特征,即行为上的长期沉寂和短期爆发现象。因此,设计网络个体行为的时间维主要用以描述网络个体行为的时间周期、时间点等,从而更加准确地描述个体行为的特征。

2.2参量说明

P={p1,p2,p3,...,pn}:P表示网络个体行为在力量维的力度取值空间,针对具体的有限实名网络环境,可以设计不同的力度等级,并可以通过个体某项操作的频率等方式进行量化。

D={d1,d2,d3,...,dm}:D表示网络个体行为在方向维的方向取值空间,针对具体的问题,可以设计不同的价值取向类型。

N={n1,n2,n3,...,ns}:N表示网络个体行为在实名程度上的取值空间,每一个取值表示一个既定的实名程度等级。

T={t1,t2,t3,...,tk}:T表示网络个体行为选择在时间维上取值空间,每一个取值表示一个时间点或一个独立的时间段。

R={r1,r2,r3,...,ri}:R表示网络个体的角色空间。

O={o1,o2,o3,...,oj}:O表示网络个体的操作空间,每一个o表示一个具体的元操作,如:评论、转发、点赞、回复等。

S表示网络个体;A表示网络个体行为;dis(A1,A2)表示网络个体行为A1与A2的差异性;Δp,Δd分别表示网络个体S在外力和利益诉求上的变化量。

2.3网络个体行为的形式化描述

(1) 将网络个体属性描述为一个二元组:ATT(S)=(R,N);

(2) 将网络个体行为描述为一个五元组:A=(S,O,P,D,T);

对于已知的网络个体Ai及其操作o,其行为可描述为

(3) 网络个体行为转换:

(1)

即网络个体在t+1时刻的行为选择,依附于其在t时刻的行为、受力的变化、利益的变化以及自身的实名程度,具体的依附关系应根据具体的网络环境和网络行为来确定。

(4) 网络个体的行为相似性,将这种相似性描述为相同长度的时间段内,同一操作在力度维、方向维上的相似性,并用欧式距离来加以度量。

(2)

3实证分析

采用一个网络公开数据集,数据集为一典型的有限实名网络环境(腾讯微博)的用户行为数据[13],主要包含用户发表的评论、转发的微博、关注列表以及用户的个人信息。数据集共计包含约30万条用户发言信息。对数据集进行处理提取其中116个微博账号共计1 510条发表的评论。并对这116微博账号进行行为相似性识别。

为了更好地进行问题说明,以其中15个账户的发表评论的行为为例,阐述行为相似性的操作方式。每个用户的行为用一个数组表示,数组中的每一个数值表示某一天账户发表评论的数量。表1截取了其中连续10 d的微博账号的评论行为。

表1 15个微博账号的评论行为统计

针对这些用户的行为相似性分析,仅从评论行为的每天的评论数量对用户行为进行分析。

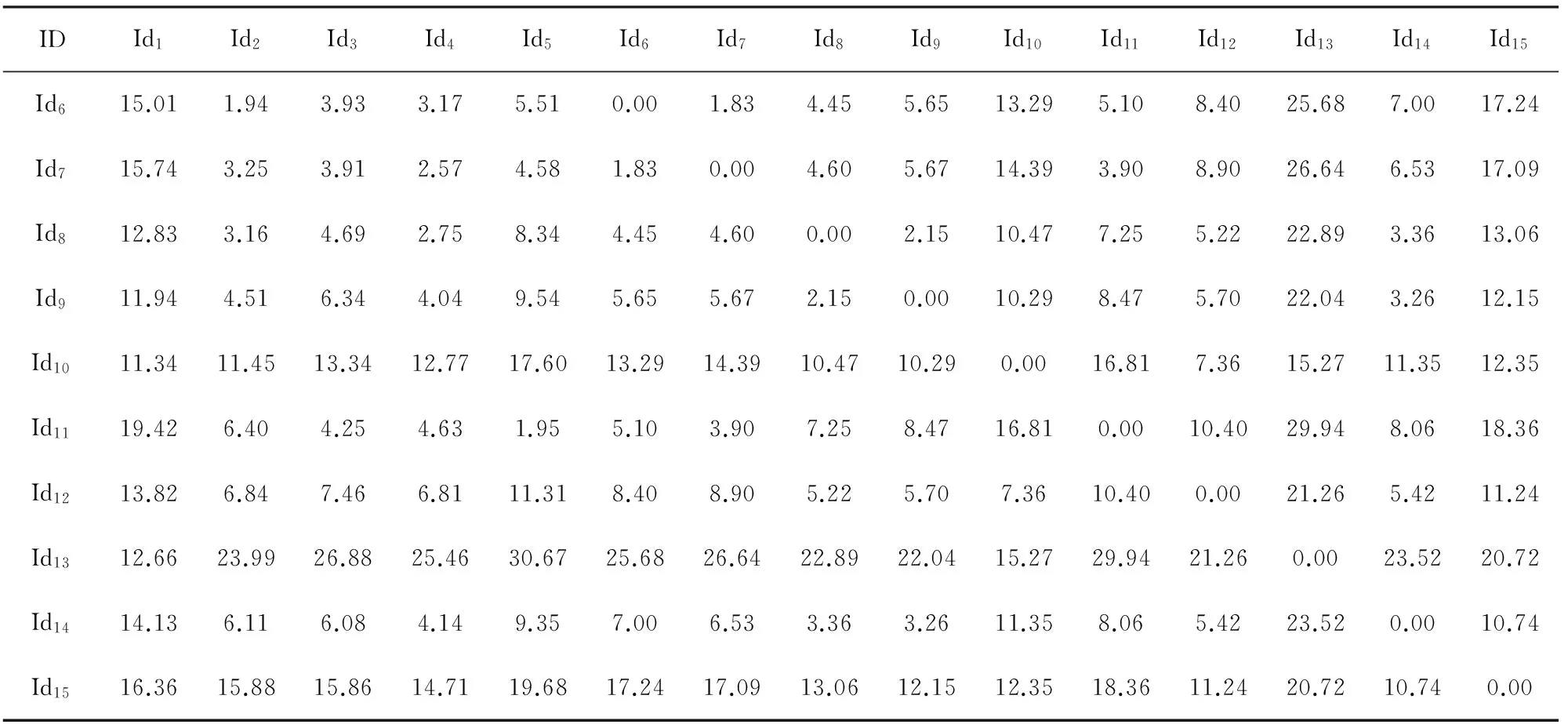

根据式(2)可以得到每个用户与其他用户在评论行为上的欧式距离,由此得到表2:

表2 个体行为间的欧式距离

欧式距离越小,则用户的行为相似性越高。根据表2数据,可知不同用户评论行为之间的欧式距离最小为3.2,最大值为35.5。假定取欧式距离阈值为10,即欧式距离小于10的用户作为一类。则由于Id2与Id3、Id4、Id6、Id7、Id8、Id11的欧式距离均小于10,则可以认为用户Id2与用户Id3、Id4、Id6、Id7、Id8、Id11在评论行为上具有相似性。此外,Id1、Id5、Id10、Id12、Id13、Id15中各用户与其他14个用户的欧式距离均大于或等于距离阀值10,即此类个体具有明显的差异性,个性化特征更为突出。Id9、Id14仅与Id4的欧式距离小于10,即仅与Id4具有一定的行为相似性,二者的个性化特征同样较为显著。

同理,可以对网络用户行为在力量维的相似性进行分析。以表1数据为基础,提取上述用户的评论行为在频率上的特征数据如表3所示。

由表3,并参照式(Ⅱ)欧氏距离的定义,可以得到个体行为频率间的欧式距离如表4所示。

表3 15个微博账号的评论行为的频率(次数/d)

表4 个体行为频率间的欧式距离

续表(表4)

根据表4数据,可知不同用户评论行为频率之间的欧式距离最小值为1.83,最大值为30.67。根据表2所选欧式距离阈值以及最小欧式距离3.2,通过等比例缩小。因此,近似设定用户评论行为频率之间的欧式距离阀值为6。由表4可以得到Id2与Id3、Id4、Id6、Id7、Id8、Id9的欧式距离小于6,则可以认为Id2与Id3、Id4、Id6、Id7、Id8、Id9在评论行为的频率即力量维上具有相似性。此外Id1、Id10、Id13、Id15与其他用户的欧式距离大于6。因此,四者在力量维上的个性化特征较为显著。此外,也可以得到Id5与Id3、Id4、Id6、Id7,Id12与Id14具有相似性,与其他用户在力量维上的差异则较为显著。

对于网络用户评论行为价值维的分析,在分析方法上与时间维、力量维的分析是一致的,其数据的形成需要辅以文本分析对用户价值取向(如支持、反对或中立)进行识别和量化。因此,不作具体的数据实证分析。

4小结

有限实名网络环境作为一种典型的网络形态,更大程度地对现实社会的个体行为进行了相对真实的映射,相对于匿名网络,个体行为更具规律性和可预测性。通过对有限实名网络中的个体行为进行解构,能够对个体行为的动力学因素进行更为细粒度的划分,对于分析、归类个体行为,从而为模拟、预测群体行为提供支撑。

参考文献(References):

[1] 邓的荣.胡启恒.有限实名锻造负责任大国网民[J].科学新闻,2007(1):2-2

DENGDR,HUQH.LimitedNameCanBuildaRes-ponsiblePowerUsers[J].ScienceNews,2007(1):2-2

[2] 田宏伟,孟桂荣.我国实施网络实名制的问题与对策研究[J].情报探索,2014(1):101-104

TIANHW,MENGGR.StudyontheIssuesandCounter-measuresofNetworkRealNameSysteminChina[J].InformationExploration,2014(1):101-104

[3] 王芳,刘小增,汪静,等.网络社区匿名行为与实名行为比较研究[J].电子政务,2012 (7):17-26

WANGF,LIUXZ,WANGJ,etal.AComparativeStudyontheAnonymousBehavioroftheNetworkCommunityandtheRealName[J].E-government,2012(7): 17-26

[4] 李国鑫,杨雪,李梦曦,等.实名制SNS网络用户信息传播行为影响因素分析[J].情报杂志,2014(3):176-181

LIGX,YANGX,LIMX,etal.InfluenceFactorsofUser’sInformationDisseminationBehaviorinRealNameSNSWebsites[J].JournalOfInformation,2014(3):176-181

[5] 戴海容.社会冲突视野下网络群体行为分析[J].学术探索,2013(10):108-111

DAIHR.AnalysisofCyberCollectiveBehaviorFromPerspectiveofSocialConflict[J].Academicexploration,2013(10):108-111

[6] 姚琦,马华维,阎欢,等.心理学视角下社交网络用户个体行为分析[J].心理科学进展,2014(10):131-143

YAOQ,MAHW,YANH,etal.AnalysisofSocialNetworkUsersonlineBehaviorFromthePerspectiveofPsychology[J].ProgressinPsychologicalScience,2014(10):131-143

[7] 张楠,关欣,孟庆国.网络群体性事件中个体行为解构与建模分析[J].电子政务,2011(9):42-47

ZHANGN,GUANX,MENGQG.AnalysisandModelingofIndividualBehaviorintheNetworkGroupEvents[J].E-government,2011(9):42-47

[8] 司夏萌,刘云.虚拟社区中人际交互行为的统计分析研究[J].物理学报,2011,60(7): 859-866

SIXM,LIUY.EmpiricalAnalysisofInterpersonalInter-actingBehaviorinVirtualCommunity[J].JournalofPhysics,2011,60(7):859-866

[9] 高文苗,马建青.网络行为底线分析[J].人民论坛,2014(35):140-142

GAOWM,MAJQ.BottomLineAnalysisofNetworkBehavior[J].People’sForum,2014(35):140-142

[10] 杨凯,张宁.微博用户关系网络的结构研究与聚类分析[J].复杂系统与复杂性科学,2013,10(2):37-43

YANGK,ZHANGN.StructureandClusterAnalysisonMicroBlogUser’sRelationshipNetworks[J].ComplexSystemsandComplexityScience,201310(2):37-43

[11] 周宏,张皓,劳沛基,等.网络互动中的群体趋同效应及其影响机制[J].科技进步与对策,2014(13):68-72

ZHOUH,ZHANGH,LAOPJ,etal.TheGroupConvergenceEffectandInfluenceMechanisminNetworkInteraction[J].ScienceandTechnologyProgressandPolicy,2014(13):68-72

[12] 林曦.基于关系行为与网络结构维度融合的利益相关者管理研究[J].商业研究,2013,55(2):87-92

LINX.OnStakeholderManagement:APerspectiveFromIntegrationofRelationalBehaviorandBetworkStruc-ture[J].CommercialResearch,2013,55(2):87-92

[13] 数据堂.腾讯微博数据700人数据[EB/OL].http:∥www.datatang.com/data/46749,2014-09-18

Datatang.TencentMicroblogDataof700Users[EB/OL].http:∥www.datatang.com/data/46749,2014-09-18

责任编辑:田静

doi:10.16055/j.issn.1672-058X.2016.0004.013

收稿日期:2015-10-10;修回日期:2015-11-18.

*基金项目:国家社科基金项目(13BTQ048);安徽省2013年高校省级优秀青年人才基金重点项目(2013SQRW115ZD).

作者简介:李亚平(1982-),安徽长丰人,讲师,博士,从事信息管理与信息系统研究.

中图分类号:O175.1

文献标志码:A

文章编号:1672-058X(2016)04-0079-07

Analysis and Modeling of Individual Behavior in the Limited Real Name Network

LIYa-ping1,2

(1.SchoolofManagement,HefeiUniversityofTechnology,Hefei230009,China;2.DepartmentofInformationEngineering,AnhuiEconomicManagementInstitute,Hefei230059,China)

Abstract:As a wide range of network environment, the limited real name network is different from the anonymous network and real name network in the regularity of individual behavior. From the influence factors of individual behavior in the limited real name network, the dimension design is conducted, the formal description of individual behavior is established. Through the empirical analysis, the modeling is feasible to identify the similarity of individual behavior. It has a very practical significance for the study of network group behavior for accurate acquisition of the characteristics of individual behavior in the limited real name network.

Key words:limited real name; individual behavior; similarity; modeling