云计算的安全关键技术研究

薛 亚

(常州旅游商贸高等职业技术学校,江苏 常州 213000)

云计算的安全关键技术研究

薛亚

(常州旅游商贸高等职业技术学校,江苏 常州213000)

摘要:随着科学技术的高速发展,云计算的应用也日趋广泛。云计算技术作为一种新兴技术,被视为一次重大的技术变革。介绍了云计算技术及其特点,阐述了云计算面临的安全威胁,提出了云计算数据的安全关键技术。

关键词:云计算;数据安全;信息技术

1云计算概述

云计算的概念自提出以来,就受到国内外学术界、产业界和政府的广泛关注,被视为继上世纪80年代大型计算机到客户端—服务器之后又一次巨大的变革。云计算的应用,能够让用户使用各种终端从“云”上获取各种服务。

关于云计算的定义有很多种,目前被人们广泛接受的定义是由美国国家标准与技术研究院提出来的:云计算是以根据需求,利用网络快捷地从资源共享池中获取服务的计算模式。

传统的计算机都是利用本地计算机和远程服务器来进行计算和获取资源,然而本地计算机的计算能力并不能完全满足用户需求,而超级计算机的数量又极少,也无法满足普通用户的使用需求。云计算的出现可以让这一情况彻底改观,它将计算分布在大量的分布式计算机上,让用户可以利用网络把计算任务和所需要的资源要求提交给这些分布式计算机,由分布式计算机进行计算之后,把计算结果和用户所需资源通过网络传递给用户,因此,就算是普通用户,也可以通过云计算来获得每秒10万亿次的计算能力和海量的资源。传统计算机就相当于一个单独的发电机单独供电的模式,而云计算则是电厂集中供电的模式。

云计算把分布式计算、并行计算、网络存储、虚拟化等传统计算机和网络技术融合在一起,形成了一种新的计算模式,具有超大规模、虚拟化、高可靠性、通用性、高扩展性、按需服务和极其廉价的特点,因此受到了各界的广泛关注。

云计算的出现,带来了信息技术领域的巨大变革,不过,目前云计算的应用并没有想象中那么顺利,最为主要的原因是人们对于数据安全的担忧。因为,所有的计算和服务都是在“云端”,因此,“云端”必然会成为黑客攻击的主要目标。根据调查显示,用户使用云计算服务的主要衡量标准是数据的安全性和隐私性以及应用的稳定性。云计算的倡导者和先行者,包括谷歌、微软、亚马逊等云计算服务供应商,屡次被爆出数据泄露事件,从而加重了人们对于数据安全的担忧。因此,如何加强云计算的数据安全,已成为了云计算服务供应商、科研人员关注的焦点。

2云计算面临安全威胁

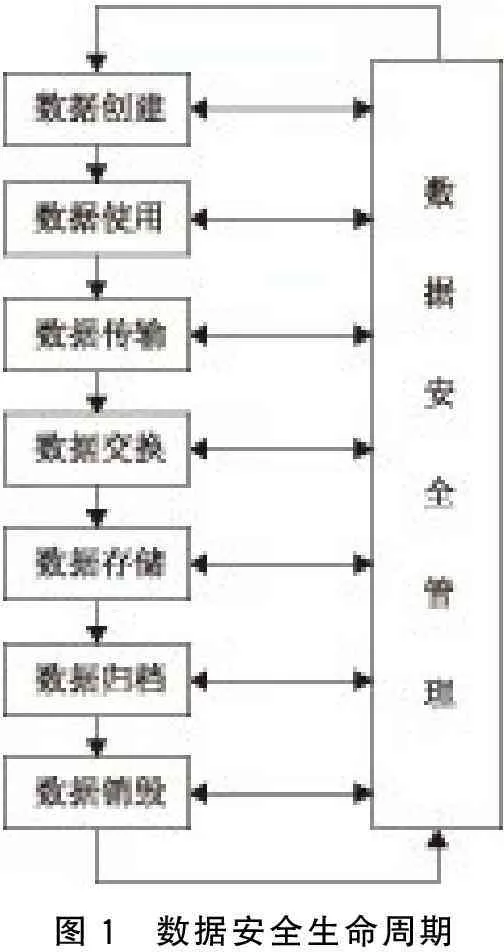

云计算对于数据的处理有两种形式和七个阶段,数据的两种形式分别是静态存储和动态传输,而七个阶段是指数据从创建到销毁的整个过程。具体的云计算数据过程如图1所示。

图1 数据安全生命周期

从云计算数据安全生命周期中可以看出,数据面临了多种安全威胁,主要有以下几个方面:

(1)数据丢失和泄露的风险。云计算的所有计算都是集中在“云端”,数据也都是在“云端”进行操作,这种大规模数据集中管理的方式,让很多攻击者都对“云端”进行攻击,如果对于“云端”数据保护不力,没有良好的数据安全机制,那么就可能导致数据的丢失和泄露。如果有国家或者企业的重要数据在“云端”进行计算,那么一旦泄露,将会产生极为严重的后果。

(2)数据访问控制风险。“云端”中存储了海量的资源、数据和应用,用户使用云计算就是对“云端”进行访问,如果云平台没有安全的身份认证机制,那么攻击者就可能获取用户信息,甚至会利用用户信息进行非法操作。

(3)数据隔离风险。由于所有用户的信息、数据处理和资源获取都是在“云端”进行的,因此,“云端”必须对于不同用户之间的数据进行隔离,防止用户之间数据的混乱。云平台应该采取相应的加密措施,让用户只能接触到自身的信息,而不会与其他用户信息和数据混杂,这也能有效防止不法用户非法获取他人信息。

(4)数据传输和存储风险。用户与“云端”之间存在信息交互和数据传输,而数据的存储则都是在“云端”进行的,单纯的加密机制无法保证数据传输和存储的安全,病毒和恶意攻击可能会导致数据传输和存储过程中发生数据泄露和丢失。

(5)剩余数据风险。在数据安全生命周期的最后一步是数据销毁,如果数据没有得到彻底销毁,就可能会被不法分子所利用,很多不法分子利用硬件设备的维护过程中对数据进行恢复,导致敏感信息被泄露。因此,需要有效防御剩余数据风险。

(6)数据可用性及恢复风险。在云计算过程中,由于某些人为或者自然因素,导致某些数据损坏,因此,必须要对数据进行备份和恢复,从而保障数据的可用性。在数据恢复过程中,要严格控制恢复风险。

3云计算数据的安全关键技术

3.1数据访问控制技术

数据访问控制技术是云计算数据安全的关键技术,可以采用基于身份认证的授权控制机制。它可以对用户身份进行认证,同时实时监控用户行为,防止云用户之间非法的越权访问,也可以防止非法入侵。目前,主要采用的身份认证机制有两种,分别是单点登录和联合身份认证。

(1)单点登录。(Single Sign-on,简称SSO),是指用户身份信息和相应属性能够安全传送到“云端”的能力。单点登录的身份认证方法,可以让用户在登录一项云服务之后,使用后续的云服务就无需再次进行登录,从而减少了相应操作,也减轻了系统负担。目前,单点登录协议应用最为广泛的是OpenID。

(2)联合身份认证。联合身份认证是指云计算服务供应商之间建立一个联合身份信息库,这样,如果某个用户登录了一个云计算平台,那么他也可以访问其他云计算服务供应商的云计算平台,不需要进行注册和登录。联合身份认证是单点登录技术的升级应用,目前,最为常用的联合身份认证有SAML联合身份认证技术和PKI联合身份认证技术。

3.2数据传输加密技术

数据从用户到“云端”之间有一个传输过程,这个过程需要得到有效保护,防止数据被攻击导致泄露和丢失,因此,必须在传输过程中使用数据加密技术。数据加密方式有很多种,一般使用SSL、PPTP或VPV方式。用户在使用云计算服务时,只需要把相关的请求提交给“云端”即可,而数据在“云端”进行相应的处理,“云端”的数据处理对于外部来说是不透明的。“云端”进行数据处理时,其计算可能并不是在某一个单独的云计算服务供应商所提供的云平台上进行的,而是可能涉及很多个云计算平台,用户的这些数据处理可能会被某一个云计算平台将其中一些计算外包给另外的云计算平台进行处理。然而,由于每一个接受外包的云计算服务供应商都是以不可见的方式为上一家服务商提供计算服务,这就导致云计算服务供应商使用的技术变得不可控,甚至可能导致云计算服务供应商非法越权访问用户数据。而数据加密技术一般都只是针对传输过程中的加密,却缺乏对数据处理时的保护。

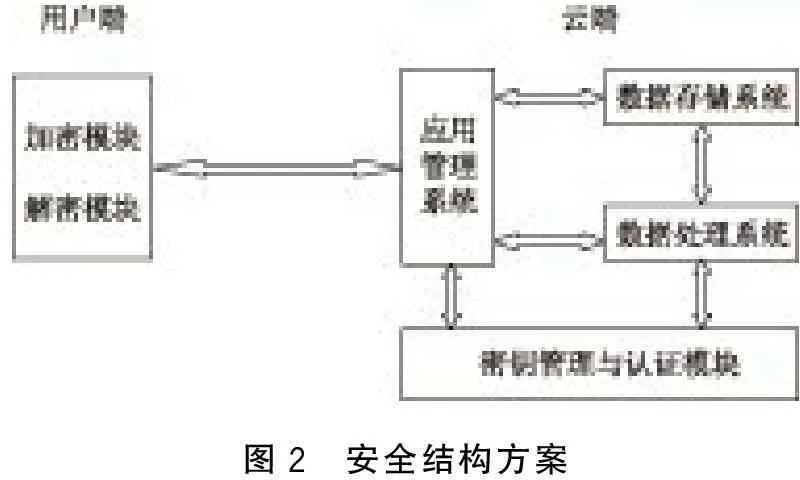

因此,设计一个云计算的数据传输安全系统,一方面能够有效保证数据传输过程中的安全,而且加密和解密都可以在客户端进行,从而防止数据在“云端”被泄露。其系统方案如图2所示。

3.3数据存储安全技术

云计算平台上一项非常重要的服务是存储服务,存储服务是属于云计算服务中的基础设施即服务(IaaS),用户通过网络就可以从完善的计算机基础设施获得服务。云计算平台中存储的数据都是静态数据,对于静态数据的存储方法,最为直接的方式是进行数据加密。就算加密之后的数据被窃取,不法分子也无法通过得到的数据获取真实信息。适用于云计算平台存储服务的加密算法很多,常用的有3DES、AES和SCB2等。

图2 安全结构方案

但是,云计算平台的数据存储服务仍然存在一些风险,比如说存储位置的不确定性,数据隔离和备份的危险。云计算平台的数据存储服务,可以利用云计算的一些特点,比如超大空间和虚拟化,采用GFS对云计算数据进行多重备份,同时,由于云计算数据很多,为了提高读取速度,需要对数据进行压缩优化,数据的压缩优化一般采用BigTable技术。

用户的信息和数据都是用户隐私,因此,可以利用私有存储云,用户的私有云管理是云计算平台通过SSH和Xen来进行的。云计算平台可以采用虚拟化、物理隔离、Multi-tenancy等多种方式来对数据隔离,从而保证用户存储数据的安全。

参考文献:

[1]林闯,等. 云计算安全:架构、机制与模型评价[J].计算机学报,2013, 36(09).

[2]杨健,等. 云计算安全问题研究综述[J].小型微型计算机系统,2012,33(03).

[3]李红娇,等.可信计算技术在云计算安全中的应用[J].上海电力学院学报,2013,34(01):86-89.

Research on Key Technologies of Cloud Computing Security

XUE Ya

(Changzhou Technical Institute of Tourism and Commerce, Changzhou 213000, China)

Abstract:With the rapid development of science and technology, the application of cloud computing is becoming more and more extensive. Cloud computing technology, as a new technology, is regarded as a major technological change. After introducing the cloud computing technology and its characteristics, the security threats faced by it are described and key technologies of its data security are put forward.

Key words:cloud computing; data security; information technology

DOI:10.14079/j.cnki.cn42-1745/tv.2016.01.008

中图分类号:TP393.08

文献标识码:A

文章编号:1673-0496(2016)01-0026-03

作者简介:薛亚(1979- ),女,江苏常州人,讲师,硕士,主要研究方向为计算机软件与理论。

收稿日期:2015-09-16