双伪装图像自适应高容量可逆隐写算法

牛雪静,马 猛,殷赵霞

(计算智能与信号处理教育部重点实验室,安徽大学计算机科学与技术学院,安徽 合肥 230039)

双伪装图像自适应高容量可逆隐写算法

牛雪静,马猛,殷赵霞

(计算智能与信号处理教育部重点实验室,安徽大学计算机科学与技术学院,安徽 合肥 230039)

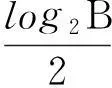

[摘要]可逆隐写可无误差恢复因嵌入信息而失真的宿主。本文提出了一种利用SOS (second-order steganographic method)产生双伪装图像实现高容量自适应可逆隐写的算法。在本算法中,秘密信息被转化为B进制数字,根据秘密数字的进制B构建特定的B×B引导矩阵MB,从而每个像素对都可嵌入两个B进制数字。算法每次将一对B进制秘密数字嵌入像素对(pi,pi+1)产生伪装图像1,然后根据失真幅度依然可以用B进制数字表示的性质,将失真信息再次嵌入该像素对产生伪装图像2。实验表明本算法相对于其他算法不仅在隐写容量方面很有优势,在隐写质量方面也有很大的提高。例如:在载荷为1.5比特每像素(bpp)时,峰值信噪比(PSNR)可达到41dB左右。

[关键词]可逆隐写;自适应;双伪装图像;高容量

1引言

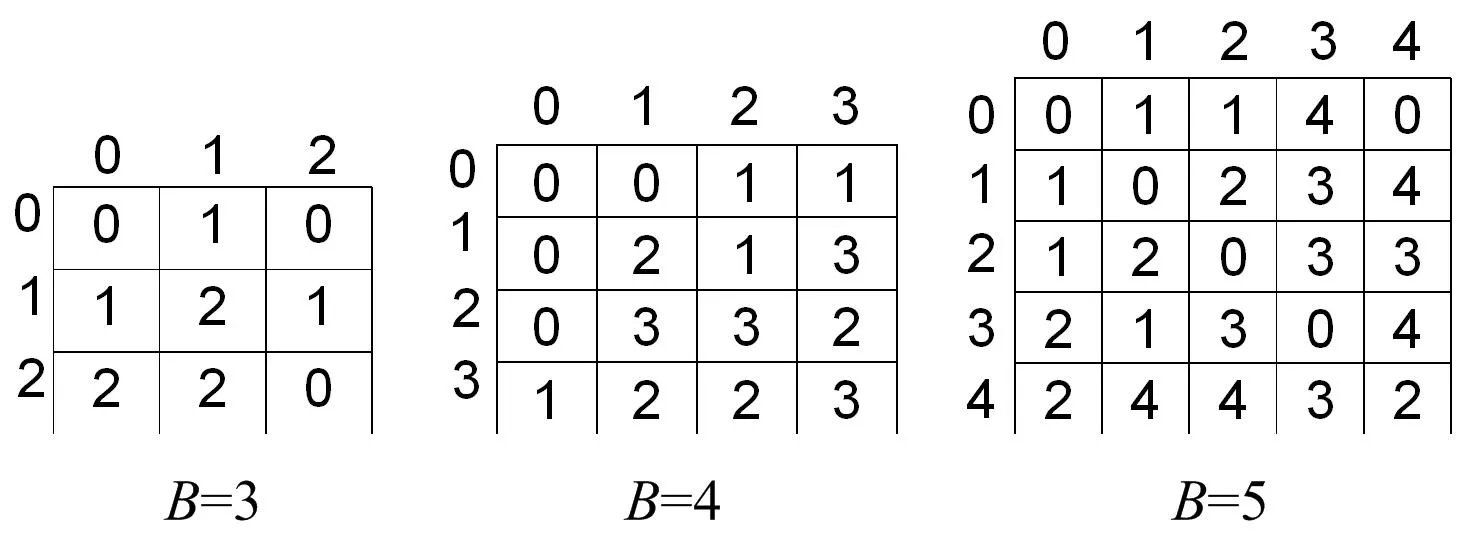

为了维护信息安全,在不被察觉地情况下更好地传递信息,人们不断寻找隐写容量高、隐写质量好、安全的隐写算法。最早的空域隐写算法有LSB替换 (least significant bit replace)[1]算法,直接用二进制秘密信息替换宿主像素的最低有效位。随后学者们又提出了LSBM (LSB matching )[2],俗称±1算法,以+1或-1随机修改最低有效位以提高安全性。2006年,LSB-MR (LSB matching revisited)[3]利用二元方程修改像素对,进一步提高了LSB隐写效率。同年,上海大学张新鹏等提出EMD (exploiting modification direction )[4],用不同修改方向表示不同秘密数字提高隐写容量。后来为了满足隐写容量与质量的需求,一些隐写容量很大且质量不错的算法陆续被提出。2009年,Chao等人提出了一种自适应的隐写算法DE (diamond encoding )[5]。DE可根据不同的载荷需求将一个B进制数字嵌入一对宿主像素,但随着容量增大,图像失真严重。2014年,Yin等人提出了另一种自适应算法SOS (second-order steganographic method)[6]。它借助特定的B×B矩阵MB,可将两个B进制数字嵌入一对像素中,不仅提高了隐写效率,同等载荷下产生的隐写图像质量更好。

上述的算法根据秘密信息直接对像素修改,由于秘密信息的任意性,像素的修改也是任意的。信息被提取过后宿主不能被恢复。这些不可恢复宿主的隐写方法被称为不可逆隐写。然而,在实际应用中可能不仅要隐藏信息,还需要提取信息后无误恢复宿主。因此,很多可逆隐写算法应运而生[7-9]。

为了继承[10][11]的优点并弥补不足,我们基于SOS算法提出了一种双伪装图像自适应高容量可逆隐写算法。本算法秘密信息的提取和宿主图像的恢复相对独立,一般情况下,即使只接收到一张隐藏秘密信息的图片也同样可以完整正确地提取信息。

第二部分是相关算法的简要介绍,第三部分详细阐述本文算法,第四部分是实验结果及分析,第五部分是总结。

2相关内容

2.1Chang等人的算法

Chang的算法中使用了一个类似于EMD,n=2时的矩阵,该矩阵M1可以由方程(1)产生,(1)中p1、p2为两像素值,%表示模运算(下同)。M1如图1所示。

(1)

图1 文献[10]使用的矩阵

2.2Lyu等人的算法

Lyu的算法使用的特殊矩阵M2如图2所示,该矩阵M2可由方程(2)产生。

(2)

图2 文献[11]使用的矩阵

2.3SOS算法

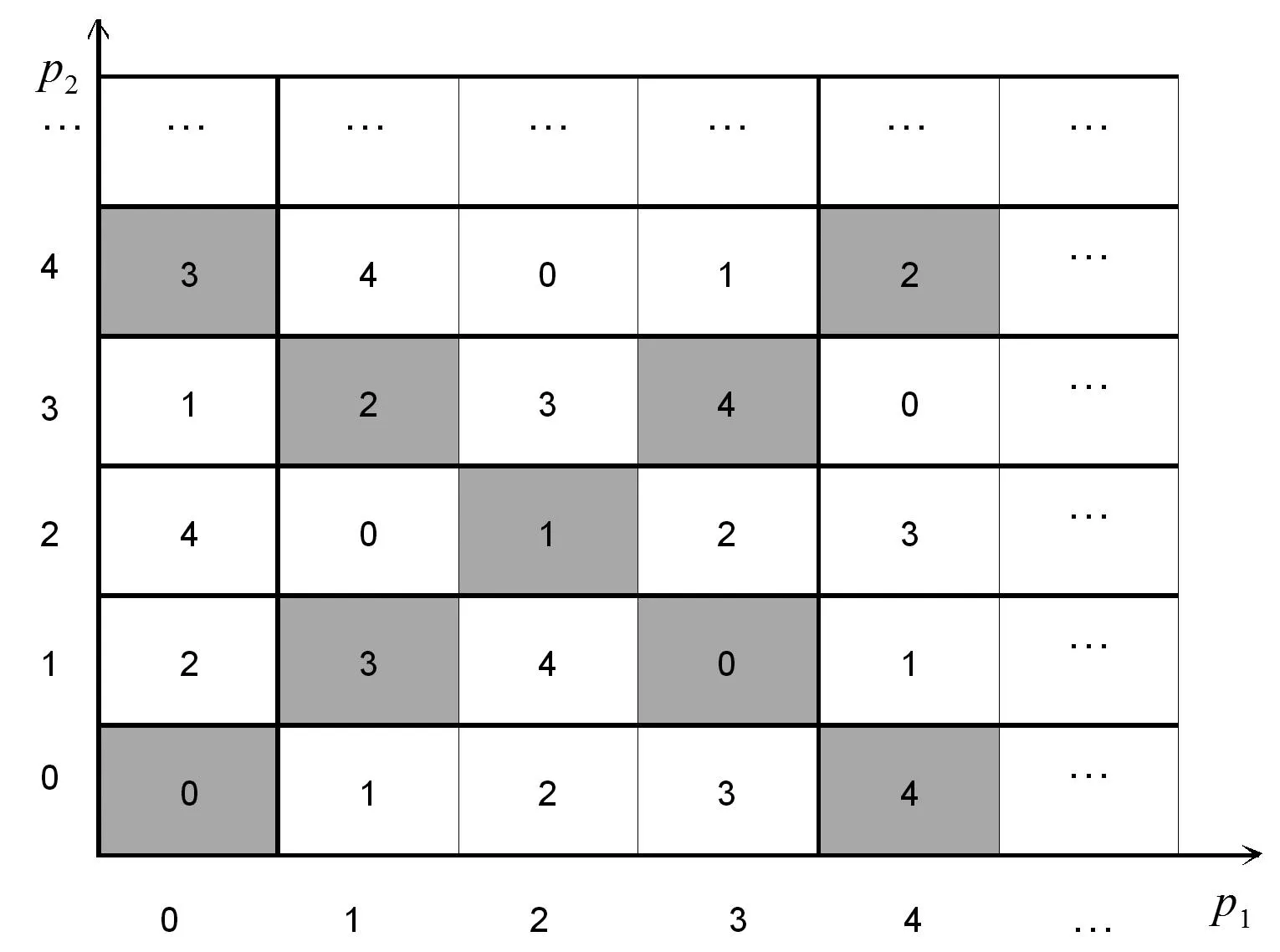

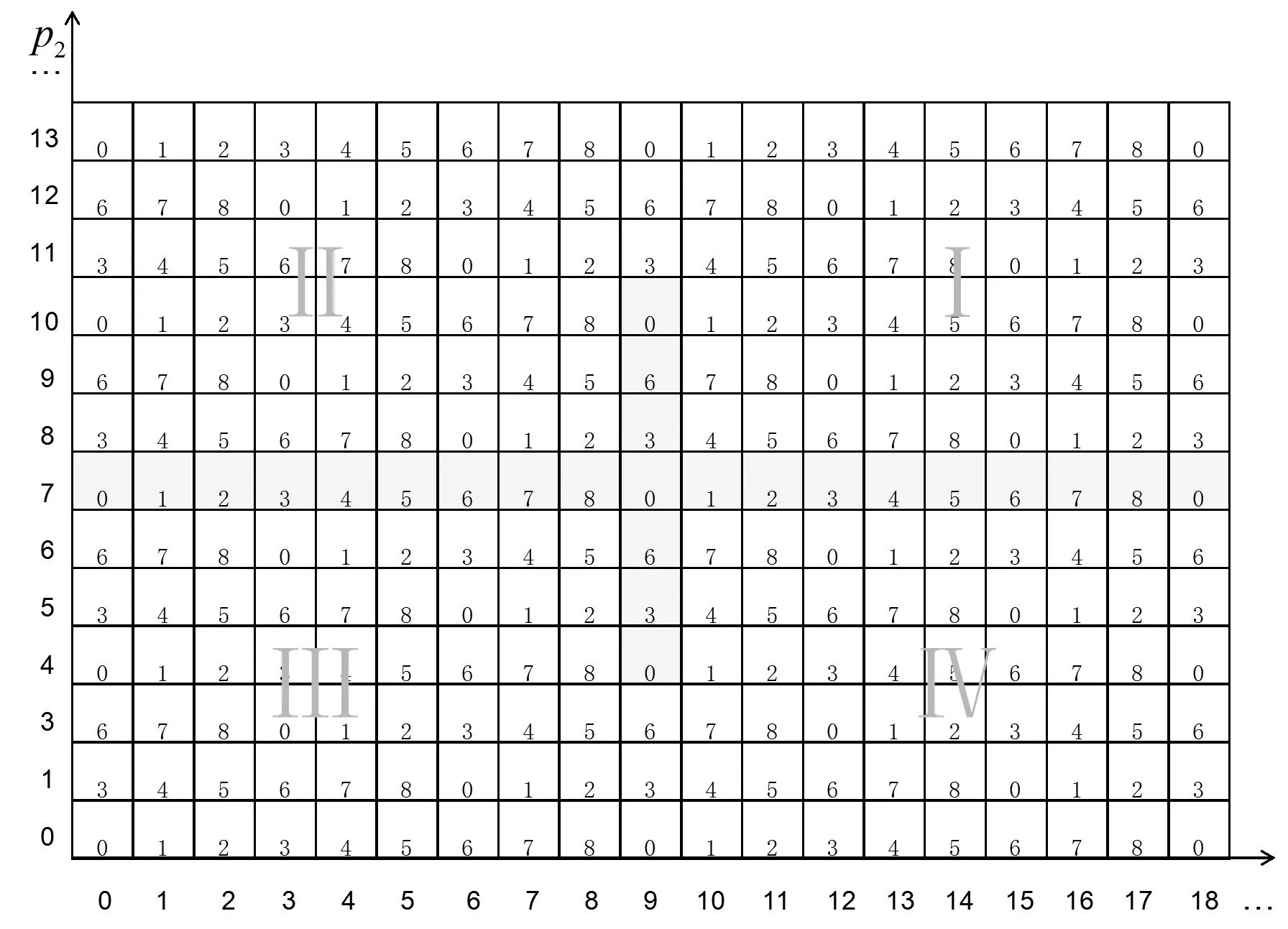

SOS算法是不可逆隐写算法,它使用的矩阵MB因秘密数字进制B的不同而不同。但这些矩阵都具有一些基本的共性:矩阵大小为B×B,且包含不重复的所有可能的两个B进制数的组合。例如B=3时,如图3所示,从行看有00、01、02…21、22的所有组合。B=4,B=5的矩阵MB也在图3中给出。

图3 文献[6]使用的自适应性矩阵

3本文算法

3.1嵌入过程

(3)

B为偶数时

(4)

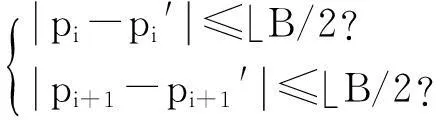

步骤2:根据(5)计算伪装像素pi′pi+1′与宿主像素pipi+1的差值,差值分别用dvidvi+1表示

(5)

步骤3:根据(6)将差值dvidvi+1转化为B进制失真信息di′,di+1′

(6)

B为偶数时

(7)

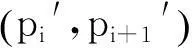

3.2提取过程

3.3图像恢复

(8)

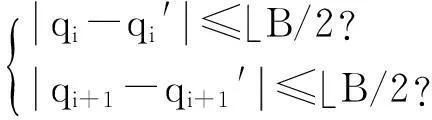

步骤2:根据(9)计算伪装像素与宿主像素的差值dvi,dvi+1

(9)

(10)

3.4边界点处理

3.5嵌入、提取及图像恢复实例

4实验结果

人们通常从两方面评价隐写的好坏:隐写质量、隐写容量。峰值信噪比PSNR (peak signal to noise ratio)是评价隐写质量好坏的常用指标,其计算公式如下:

(11)

(12)MSE是I1′和I1的均方差。I1′和I1的相似度越高,均方差越小,PSNR值越高。一般情况下,当PSNR值大于30dB时人很难直接观察到两张图像的差别。载荷ER (embedding rate)是评价隐写容量的指标,它表示平均每像素嵌入的比特数,单位是比特每像素bpp(bit per pixel )。载荷越大,隐写容量越大。一个好的隐写算法应该具有高隐写容量和高隐写质量。但是高隐写容量和高隐写质量不能两全,隐写容量的提高往往意味着隐写质量的降低。

图4是使用本文算法嵌入秘密数据并恢复原图的效果图。由于Lena、Baboon、Plane、Pepper等图嵌入效果几乎相同,此处仅以Lena为例。图4a是未嵌入任何数据的Lena原图;图4b,c是载荷达1bpp的伪装图像;图4d是根据图b,c恢复的0误差图像。

图4 使用本算法载荷为1bpp时的效果图

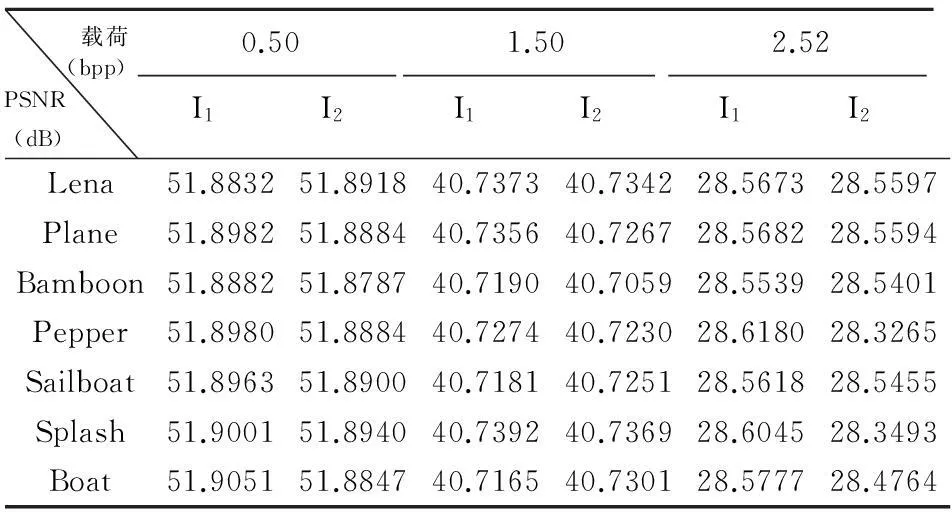

表1为使用本文算法产生的载荷ER=0.5,1.5,2.52bpp伪装图像的PSNR值。从表中可以看出,在高隐写容量的情况下,各图都能保持很好的隐写质量。[9]中,ER为2.17bpp时,PSNR已下降到20.71dB,而本算法ER为2.52bpp时,PSNR仍能保持在28.5dB左右。

表1 使用本算法产生伪装图像时各图不同载荷下对应的PSNR

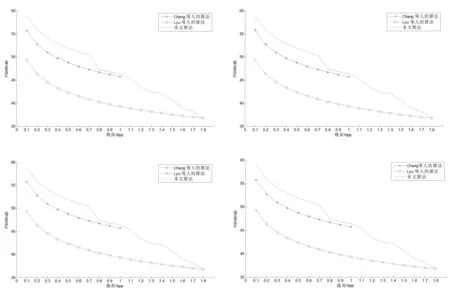

图5 其他双图可逆隐写算法和本算法的PSNR-ER比较

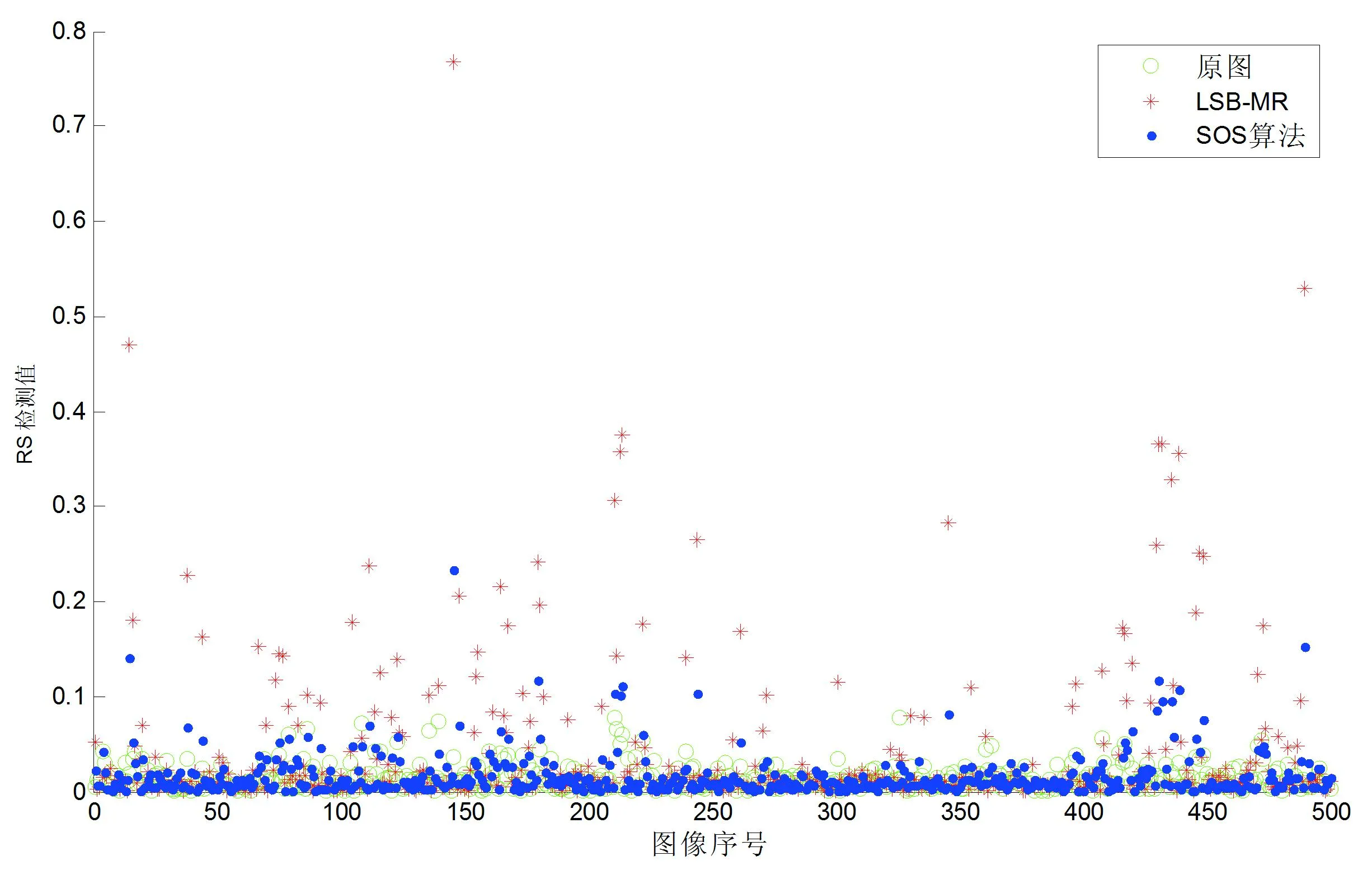

图5是本文算法与其他双图可逆隐写算法PSNR-ER的比较。经过第3部分的介绍可知本算法是自适应可逆隐写算法,而[10][11]的最大隐写容量是固定的。所以本文只在[10][11]允许的载荷范围内与其进行PSNR-ER的比较。图5 a,b,c,d使用的宿主图像分别为Lena、Pepper、Plane、Bamboon,纵坐标为双伪装图像PSNR的平均值。从图5中可以看出,在双伪装图像的可逆隐写中,无论是在隐藏质量还是隐藏容量方面,本文算法都最优。本质上,SOS是一种LSB优化算法,由于RS(regular/singular)隐写分析[12]对LSB替换等有很好的检测效果,下面使用RS隐写分析检测本算法的安全性并与LSB-MR算法[3]进行对比,如图6。RS检测值越接近0,说明测试图像嵌入秘密信息的可能性越小。测试图像是从[13]中获取的没有嵌入任何信息的500张图片。原始图像对应的RS检测值用绿色表示,SOS算法产生的载荷为1bpp的伪装图像RS检测值用蓝色表示,文献[3]产生的载荷为1bpp的伪装图像RS检测值用红色表示。从图6可以看出,本文算法产生的伪装图像其RS检测值分布和原图接近且优于LSB-MR的结果。此结果表明在对抗RS检测方面,本文算法比经典的LSB-MR算法更安全。

图6 SOS算法与文献[3]算法安全性比较

5总结

本文提出了一种双伪装图像自适应高容量可逆隐写算法。本算法利用SOS算法产生双伪装图像,实现秘密数据的正确提取和宿主图像的无损恢复。区别于以往的可逆隐写算法,本文的算法与[10][11]相比容量更高,图像质量更好。此外,本算法还继承了SOS算法安全的特点,秘密信息不易被检测出来。

[参考文献]

[1]Wang Ran-zan, Lin Chi-fang, Lin Ja-chen. Hiding data in images by optimal moderately significant-bit replacement[J]. IEEE electronics Letters, 2000, 36(25): 2069-2070.

[2]Ker A D. Improved detection of LSB steganography in gray scale images information hiding[C]. Proc. 6th Information Hiding, Springer LNCS, 2005, 3200: 97-115.

[3]Mielikainen J. LSB matching revisited[J]. IEEE Signal Process, 2006, 13(5): 285-287.

[4]Zhang Xin-peng, Wang Shuo-zhong. Efficient steganographic embedding by exploiting modification direction[J]. IEEE Communication Letters, 2006, 10(11): 781-783.

[5]Chao Ruey-ming, Wu Hsien-chu, Lee Chin-chiang, Chu Yen-ping. A novel image data hiding scheme with diamond encoding[J]. EURASIP Journal on Information Security, 2009, 2009: 1-9.

[6]Yin Zhao-xia, Chang Chin-chen, Xu Qin, Luo Bin. Second-order steganographic method based on adaptive reference[J]. IET Image Processing, 2014, DOI: 10.1049/iet-ipr.2014.0159.

[7]Ni Zhi-cheng, Shi Yun-qing, Ansari N, Wei Su. Reversible data hiding[J]. IEEE Transactions on Circuits and Systems for Video Technology, 2006, 16(3): 354-362.

[8]Tai Wei-liang, Yeh Chia-ming, Chang Chin-chen. Reversible data hiding based on histogram modification of pixel differences[J]. IEEE Transactions on Circuits and Systems for Video Technology, 2009, 19(6): 906-910.

[9]Peng Fei, Li Xiao-long, Yang Bin. Adaptive reversible data hiding scheme based on integer transform[J]. Signal Processing, 2012, 92(1): 54-62.

[10]Chang Chin-chen, Kieu T D, Chou Yung-chen. Reversible data hiding scheme using two steganographic images[J]. IEEE TENCON, 2007, 1-4.

[11]Lyu W L, Chang C C, Lin C C.A high-capacity reversible secret sharing scheme using two steganographic images[C]. National Computer Symposium, 2013.

[12]Fridrich J, Goljan M, Du R.Reliable detection of LSB steganography in color and grayscale images[J]. IEEE Multimedia, 2001, 8: 27-30.

[13]http://vision.cs.aston.ac.uk/datasets/UCID/ucid.html.

Adaptive Reversible Steganography with High Capacity Using Double Stego Images

NIU Xuejing, MA Meng, YIN Zhaoxia

(KeyLaboratoryofIntelligentComputing&SignalProcessing,Schoolof

ComputerScience&Technology,AnhuiUniversity,Hefei230601,China)

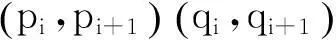

Abstract:The fuzzy host after embedding secret message can be recovered inerrably in reversible steganography. An adaptive reversible steganography scheme which employs second-order steganographic method to generate two stego images is proposed. In this scheme, secret message is converted to B-ary notational system numbers and a matrix MB is determined by B, then two B-ary numbers can be embedded into a pair of pixels. This method embeds secret message in pixel pair (pi ,pi+1) to get stego-image 1, and embeds distortion information in pixel pair (pi ,pi+1) to get stego-image 2 according to that the amplitude of distortion can be represented by B-ary numbers. The experimental results demonstrate that this method not only has great advantage in capacity, but also considerably improves image quality compared with previous works. For instance, the peak signal noise to ratio (PSNR) of this method achieves 41dB with payload 1.5 bit per pixel (bpp).

Key words:reversible steganography; adaptive; double stego images; high capacity

[中图分类号]TP391.4

[文献标识码]A

[文章编号]1674-2273(2015)06-0042-06

作者简介][第一 牛雪静(1994-),女,安徽大学计算机科学与技术学院,现从事大学生科研训练计划相关研究。

[基金项目]国家自然科学基金(61300057);安徽大学博士科研启动经费(J10113190069);安徽大学大学生科研训练计划(J18520152,J18520162)

[收稿日期]2015-06-10