基于序贯博弈模型分析技术保护电子商务中的网络隐私

顾炜江

基于序贯博弈模型分析技术保护电子商务中的网络隐私

顾炜江

南京林业大学信息网络中心,江苏南京210037

为遏制电子商务网络转卖用户网络信息的泄露隐私行为,本文将消费者和电子商务企业之间的博弈行为模型化,在序贯博弈模型的框架上加入了网络隐私保护技术,并探索在电子商务市场化中的运用。结果发现,这种限制电子商务企业辨识“异质性”消费者的网络隐私保护技术,通过降低消费者隐私信息转卖收入进而可以起到保护消费者隐私的作用,在一定条件下也可以促进电子商务市场规模的扩大。

网络隐私;保护技术;电子商务;序贯博弈

1 引言

随着我国电子商务技术的发展,网络安全成为了制约电子商务市场化的一个关键因素。在现阶段,在利益的驱动下,部分电子商务企业利用自身收集用户隐私资料的方便,在知情或不知情的情形下,将用户网络资料进行“合法”转卖,严重侵犯了消费者的权益。例如,根据纽约时报的报道,BOO.com、Toysmart和CraftShop.com等网站都曾经将客户的隐私信息,包括姓名、家庭地址、电子邮箱、电话号码甚至信用卡账号等统计分析后,进行标价出售。现实中,还有一种常见的例子是,电子商务企业利用网络用户浏览和推送的相关内容,通过自动算法展示相关广告,并将这些信息进行转卖。以IE9中提供的跟踪保护列表(Tracking Protect List)这一技术,可以看到电子商务企业对用户隐私信息收集的一个现实例子。

表1 IE9中个人跟踪保护列表显示的电子商务企业用户的隐私信息Table 1 Users'privacy information of the electronic business enterprise in IE 9 personal tracking protection list

表1从侧面反映了电子商务企业存在对用户隐私信息的收集,这些信息存在着被转卖或非法使用的可能性。因此,对网络隐私权的有效保护,已经成为了一个亟待解决的核心问题。现有对网络隐私保护技术在电子商务市场中运用的研究,大多集中在技术领域[1],包括:(1)电子商务中的信息安全问题,例如防火墙技术、加密技术、数字签名技术、数字时间戳技术等;(2)电子商务信息安全协调,例如安全套接层协议(Secure Sockets Layer,SSL)、安全电子交易公告(Secure Electronic Transactions,SET)、安全超文本传输协议(S-HTTP)、安全交易技术协议(STT)、UN/EDIFACT标准等;(3)P2P技术与网络信息安全,例如隐私安全性技术、对等诚信[2]等。

但穷究文献,我们发现,现有文献鲜有考察电子商务企业转卖用户网络隐私信息的行为。因此,本文拟建立一个包含网络隐私保护技术的电子商务企业和消费者的序贯博弈模型,对网络隐私保护技术在电子商务市场化中的作用进行深入考察。

2 电子商务消费模式现状与隐私保护措施

2.1电子商务消费现状

电子商务在为人们日常生活提供极大的便利的同时,也展现了其“双刃剑”的另一面:为传播或获取未经许可的用户隐私等行为提供了便利,后者成为了电子商务进一步发展的重要阻碍。许多消费者特别是传统消费者,正是忌惮电子商务购物模式中可能存在的用户信息、隐私泄露等风险,才会对电子商务这种消费模式望而止步[3]。现阶段,电子商务对消费者隐私权的泄露主要是通过电子商务网站进行的,主要包括两种形式。

2.1.1 消费者个人信息的泄露由于互联网具有极高的开放性与全球连通性,因此任何与互联网相连接的人,其信息都可以被另一与互联网相连的个体所获得。而在电子商务购物模式下,消费者一般会被要求先在电子商务网站上进行注册,包括姓名、电话、邮箱、年龄、证件号等涉及到隐私的个人信息。而对于流量较大的电子商务网站,其用户数量是非常巨大的。这类电子商务网站可以亲耳依据所获得的海量用户个人信息,并可以在没有征询消费者意见的情况下,对这些信息进行搜集、归纳与汇总,为进一步利用消费者个人信息提供了基础。

2.1.2 消费者个人信息的不正当利用但电子商务网站轻而易举的获得这些海量的消费者个人信息时,在正常情况下,这些信息被电子商务网站用于其电子商务业务管理,例如进行目标市场分类、选择与定位,进行针对性的精确营销。对于这种情况,若在注册协议中已经表明,并且在使用过程中业已征询消费者的同意,是无可厚非的。但在现实情况下,消费者个人信息被大量的转手买卖,这从大量的垃圾电话与短信就可以得知。对于电子商务网站或企业将搜集到的消费者个人信息泄露给第三方,以牟利为目标而超出原有的信息搜集目的,这种情况是违法但却普遍存在的。

电子商务商业模式的诞生,被普遍认为能够降低交易成本,缩短厂商与消费者之间的链条的距离与成本,但也带来了另外的风险与成本,即隐私权泄露给消费者带来的伤害。而网络效应的存在,使得隐私权泄露具有巨大的示范效应,从而降低电子商务市场规模。因此,电子商务模式下消费者隐私权不能得到有效保护,进而产生的较高的交易成本,已经成为阻碍电子商务发展的一个瓶颈。消费者可以选择参与或不参与电子商务交易模式,而电子商务企业也可以选择泄露或不泄露消费者隐私。若网络隐私保护技术能够应用于电子商务市场,那现阶段电子商务市场发展的瓶颈是否能被打破?带着对这一问题的思考,我们接下来将消费者和电子商务企业的博弈行为模型化,考察网络隐私保护技术下的博弈均衡。

2.2消费者隐私保护模型

根据以上事实基础,我们假设消费者和电子商务企业之间的博弈为序贯博弈,参与者选择策略有时间先后之后[4,5]。其中,电子商务企业有先发优势,通过提供产品的质量选择策略进行决策[6];此后消费者进行购买决策,并根据到货的产品质量进行电子商务产品“好评”或“差评”选择;再次,电子商务企业决定根据消费者产品评价情况,决定消费者网络隐私信息的转卖决策;最后,消费者根据受到的骚扰信息来决定是否进行再次购买。下面我们将详细分析这个博弈过程。

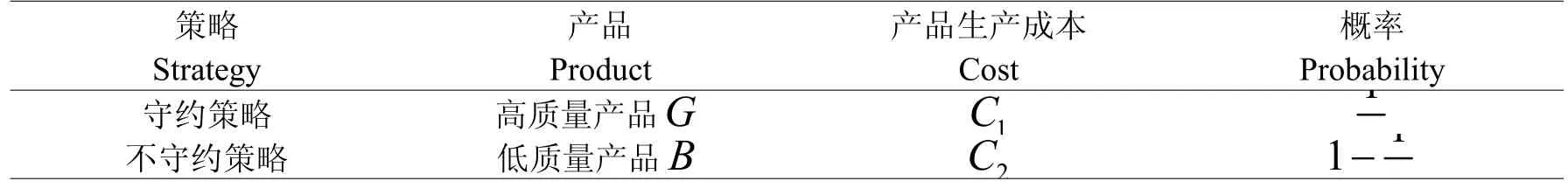

2.2.1 第一阶段:产品质量选择集首先电子商务企业在商务网址上发布相关产品信息,同时决定提供的产品类型。此时,电子商务企业有两种选择:提供与电子商务网站商品广告相符的产品,后者能够使得消费者从产品消费中得到效应。对于电子商务企业这种产品策略,我们称之为“守约”策略,此时的产品称之为高质量产品,用G表示;相反,如果电子商务企业提供与广告不符的低质量产品,或者与描述有很大差别或严重质量问题或存在质量隐患的产品,则称之为“不守约”,此时的产品称之为低质量产品,用B表示。假设电子商务企业“守约”策略的发生概率为1/a(1a≥),高质量的产品的生产成本为C1,低质量的产品的成本为C2,两种产品的售价都为P1,有P1>C1>C2。

表2 电子商务企业产品策略选择集Table 2 Selection for electronic business enterprise product strategy

2.2.2 第二阶段:消费者网络消费选择集在第二阶段,由于消费者对电子商务企业提供的产品到底是高质量产品还是低质量产品,并不知情,也就是说,消费者在做出购买决策时是信息不完全的。我们假设消费者根据电子商务广告信息,有1/b(1b≥)的概率购买产品。这也是符合电子商务消费特征的:购买环节与产品体验或使用环节存在时滞。对于产品G和B,带给消费者的效用分别为UG和UB。同时,当产品到达消费者手中时,消费者根据通过物流运输送达的产品的质量,做出主观评判。同时,在电子商务网站上进行产品评价,做出“好评”或“差评”决策。

表3 网上购买者消费选择集Table 3 Selection of consumption for online buyer

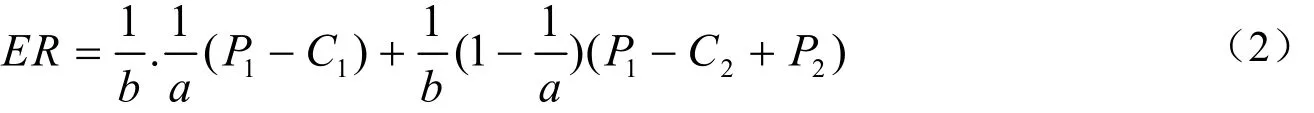

此时我们可以得到电子商务企业产品策略选择带来的预期收益,用ER表示。

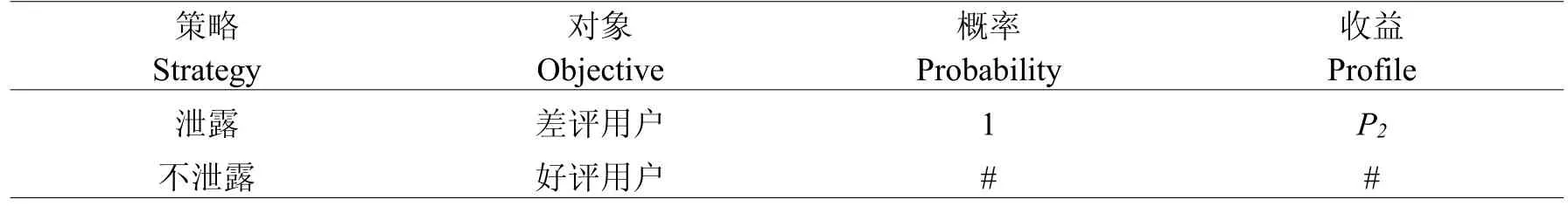

2.2.3 第三阶段:消费者网络隐私转卖集根据电子商务网站用户注册协议中的隐私保护的条款,电子商务企业可以将用户资料“合法”地透露给第三方机构。因此,这给电子商务企业“泄露”用户资料提供了“合法”依据。此时,电子商务企业有两种选择:“泄露”或“不泄露”消费者网络信息。电子商务企业可以选择将消费者在电子商务网站注册、购物等网络行为中包含的隐私信息,“转卖”给第三方机构来获利,假设单个“差评”用户的网络隐私转卖价格为P2,有P2>0。对于做出“好评”的消费者,我们假设电子商务企业将选择“不泄露”消费者隐私,电子商务企业从消费者下次购买行为中得到的收益将大于“泄露”带来的收益,即P2>ER;而对于做出“差评”的消费者,电子商务企业从消费者“差评”行为可以判断,消费者下次购买的可能性非常低,本文假设给出“差评”的用户下次购买该电子商务企业产品的概率为0,也即电子商务企业必将“泄露”此类消费者的网络隐私信息。

表4 电子商务企业关于消费者网络隐私的选择集Table 4 The choice of consumer online privacy for E-commerce enterprises

2.2.4 第四阶段:消费者隐私转卖的市场影响在第四阶段,消费者隐私的网络转卖行为必将给消费者造成一定的损失,用M来表示①本文的收益和损失直接进入效用函数。。根据前面假设,在第二阶段做出“差评”消费者,很容易得知这种转卖行为来自于电子商务企业。因此,我们假设因网络隐私带给消费者的损害非常大,导致消费者必定退出这个电子商务企业的目标市场,导致市场的萎缩,从而有UB-P1-M<0。

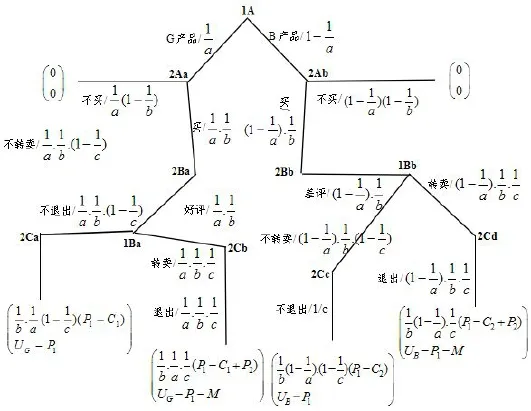

我们将上述博弈过程写成广延型博弈,用决策树图来表示(图1)。

图1 广延型博弈图注:1.表示电子商务企业;2.表示网络消费者;A和B表示博弈所处的阶段;a和b表示同一阶段的可能情况Fig.1 Extensive type gameNote:1.e-commerce enterprises;2.network consumers;At the stage where Aand B said game;A and b according to the same phase of the possible

我们采取反向归纳法。当在2C点时,消费者肯定会退出市场。这种行为是由电子商务企业转卖选择“差评”的消费者网络隐私信息造成的。从整体来讲,发生这种情况的可能性为(1-1/a)·1/b。在节点2Ab点,此时的产品时低质量产品(B),消费者有两种选择:买或者不买,其发生的概率分别为(1-1/a)·1/b和(1-1/a)(1-1/b)。我们根据假设可知,消费者的市场退出行为意味着,出现低质量产品给消费者的购买行为带来总效应将低于不购买决策的效用。但由于产品的质量信息是不完全的,消费者在购买之前并不能得知商品的信息。因此,出售低质量的产品仍然会给电子商务企业带来收益,表示为1/b(1-1/a)(P1-C2+P2),此时消费者的预期收益是负的,表示为(UB-P1-M)。

在节点2Aa,此时电子商务企业出售的是高质量产品(G),消费者购买的可能性是1/a·1/b,不购买的可能性为1/a(1-1/b),两种决策带给消费者的效应分别是0和UG-P1。根据一般常识容易得知,UG-P1>0;而购买与不购买这两种决策带给电子商务企业的效应分别为1/b·1/a(P1-C1)和0。

此时电子商务企业的期望利润ER为

而对应的电子商务市场规模0SC可以表示为1/a·1/b。

3 序贯博弈模型在网络隐私保护中的应用

3.1模型改进

从以上模型可以看出,造成电子商务市场萎缩的重要原因在于电子商务企业的网络隐私信息转卖行为。这种行为具有严重的负外部性,导致消费者因消费低质量产品、打“差评”而承担巨大的信息泄露损失,从而彻底退出市场。因此,对于通过这种渠道泄露的网络信息,其重点规制对象应该是电子商务企业。

仔细分析电子商务企业的这种转卖行为,我们发现,之所有能够很好的将打“差评”的这类消费者通过网络隐私信息转卖而踢出市场,原因在于电子商务企业对消费者的产品评价信息是完全的。它们能够完全知道是哪类消费者给予其产品“差评”,从而根据“差评”也推知这类消费者再次购买其产品的可能性是非常小的。因此,电子商务企业将转卖这类消费者的网络隐私信息而获利。这些最终都归因于电子商务企业对消费者的识别能力。

事实上,网络隐私保护技术完全可以规避这种现象的出现。从技术上来讲,可以通过网络隐私技术使得电子商务企业的这种识别能力完全失效,不能将“差评”类消费者和“好评”类消费者分离开来。我们假设在这种网络隐私保护技术下,电子商务企业转卖网络隐私信息的可能性为1/c(c≥1)。在这种情况下,电子商务企业转卖的信息来自于这两类消费者。同理,我们将此时的博弈过程写成广延型博弈,用决策树图来表示(图2)。

图2 引入网络隐私技术的广延型博弈图Table 2 The extensive type game of introduction of network privacy technology

加入网络隐私保护技术因素后,我们发现,此时的序贯博弈变得较复杂。当电子商务企业提供高质量产品时,消费者同样面临着买或不买的抉择,各自的概率为1/a·1/b和1/a(1-1/b)。对于这些不买的消费者,则退出了市场。对于已经购买了的消费者,由于产品是质量高的产品,因此在进行产品评价时,将会给出“好评”。但根据网络隐私保护技术我们可以得知,此时电子商务企业并不能辨识这类“好评”消费者,因此只能根据总体水平在1/c的概率下进行网络隐私信息转让,从而有1/a·1/b·1/c部分的消费者信息被转让了。又由于网络隐私信息转让存在严重的负外部性,这类“好评”消费者将退出市场,剩下1/a·1/b(1-1/c)部分的“好评”消费者。这两种情况下,电子商务企业对应的效用为1/b·1/a·1/c(P1-C1+P2)和1/b·1/a(1-1/c)(P1-C1);而“好评”类消费者的效应为UG-P1-M和UG-P。

当电子商务企业提供低质量的产品时,消费者同样面临着买与买的决策,(1-1/a)(1-1/b)部分的消费者将退出市场。当使用产品时,将有(1-1/a)1/b部分的消费者会给出差评。同理,电子商务企业只能根据总体情况以1/c的概率进行消费者网络隐私信息转卖。有(1-1/a)1/b·1/c部分的消费者信息将被转让,从而在负外部性的影响下退出市场,此时电子商务企业和消费者的各自的期望效用为1/b(1-1/a)·1/c(P1-C2+P2)和UB-P1-M;将有UB-P1-M部分的消费者仍然留在市场,此时企业和个人的效用分别为1/b(1-1/a)(1-1/c)(P1-C2)和UB-P1,其中UB-P1>0。

3.2比较分析网络隐私保护技术的影响

我们分析在加入网络隐私保护技术后,电子商务企业的预期收益(效用)以及对应的用市场内消费者数量表示的市场规模。

对于电子商务的预期收益ER,此时为

化简后有:

电子商务企业通过选择网络隐私信息转卖的比例来进行预期收益最大化的决策。对式(4)求最大化,我们可以得到电子商务企业的预期收益最大化收益。其一阶条件(F.O.C.)可以表示为:

即最大化预期收益时,电子商务企业不应该进行任何的网络隐私信息转卖。

我们先求出此时对应的电子商务市场规模1SC可以写成

相对于之前,加入网络隐私保护技术的电子商务市场规模的变化为:

4 结论与讨论

从加入网络隐私保护技术模型中我们可以发现,这种消除电子商务企业对“异质性”消费者的辨识能力的保护技术,确实起到了隐私保护作用。最终,电子商务企业将自动取消对网络隐私进行转卖的行为,从根源上杜绝了网络隐私信息的泄露。因此,若能够通过网络隐私保护技术杜绝电子商务企业对异质性消费的甄别,则可以降低电子商务企业搜集信息的积极性与激励,从而降低消费者进行电子商务消费的成本。这种成本的降低,进而会增加消费者电子商务购物的信心,进而消除电子商务发展的瓶颈。

但同样我们也发现,这种网络隐私保护技术并不一定会促进电子商务的发展,附带有一些约束条件。当2a≥时,也就是说电子商务企业提供更多的低质量产品时,市场规模才会扩大;而当电子商务企业提供的更多是高质量产品时,市场规模却会缩小。这个问题值得我们的反思。当然,本文也存在不足,并没有将这种博弈扩展到无穷次重复博弈情形,这值得我们进一步研究。

[1]闰强,胡桃,吕廷杰.电子商务安全管理[M].北京:机械工业出版社,2007

[2]单素侠.基于B2C电子商务信任及信任度研究[D].西安:西安电子科技大学,2009

[3]马敏,陈焕新.电子商务中隐私权保护的新制度经济学分析[J].科技进步与对策,2001(6):135-136

[4]张维迎.博弈论与信息经济学[M].上海:上海人民出版社,1996

[5]Dufwenberg M,Kirchsteiger G.A theory of sequential reciprocity,Games and Economic Behavior[J].Games and Economic Behavior,2004,47(2):268-298

[6]魏明侠.电子商务中信用模式选择的博弈分析[J].科学技术与工程,2005(4):411-414

Analysis of Network Privacy Protection Technology in the Electronic Commerce Market Based on the Game Theory Model

GU Wei-jiang

Network Information Center,Nanjing Forestry University,Jiangsu210037,China

To keep down the particular situation of loss of privacy that e-commerce network leaked out the user network privacy,this article modeled the game behavior of e-commerce consumer and businesses;and with the introduction of online protection technology into the sequential game framework.We discussed the online protection technology of privacy in the utilization of e-commerce market-oriented.This conclusion found that this online privacy protection technology restricting the ability of e-commerce businesses to recognize the heterogeneity of online consumer,can indeed play a role to protect consumer privacy through reducing the resale income of the consumer privacy information,and under certain conditions,it can also promote the expansion of the scale of the e-commerce market.

Network privacy;protection technology;e-commerce;sequential game

TN915.08

A

1000-2324(2014)04-0595-06

2013-02-02

2013-03-12

顾炜江(1979-),男,汉族,江苏无锡人,工程师,博士在读.主要从事林业信息化研究.