浅谈计算机的安全预防措施

姚 倩

(陕西职业技术学院,710100)

浅谈计算机的安全预防措施

姚 倩

(陕西职业技术学院,710100)

随着信息化步伐的不断加快,计算机网络给人们带来了很大的便捷,但是与此同时也给人们带了很大的隐患。网络的发展和技术的提高给网络安全带来了很大的冲击,互联网的安全成了新信息安全的热点,针对计算机网路系统存在的安全性问题,本文提出了合理的网络安全防范措施,最终实现计算机网络系统的安全、稳定运行。

计算机网络;网络安全;网络攻击;防范措施

1 网络信息安全的基本内涵

信息安全就是自己的信息不能被其他人随便访问、篡改、复制等,保证在自己没有对其授权时,它不能对我们的信息进行一系列的非法操作,从而保障信息的完整行、安全性等。网络安全指的是计算机在网络环境下的信息安全。它主要是指网络信息系统的硬件或者是软件、重要信息的安全,它不会遭受其他非法用户损害、篡改、丢失等,最终保障计算机网络能够顺利的进行。

2 网络信息系统面临的主要安全性问题

2.1 被动攻击

所谓被动攻击就是指网络非法用户采取一些方法在未被授权的方式下,对网络信息的一种窃取手段,在一般情况下它主要时获取信息,对网络信息系统运行不会造成很大的影响。

(1)非法阅读和复制文件

非法者在进入网络信息系统时,他可以对里面的信息资源、系统程序等,进行阅读、复制等。然后把这些资源变成自己有用信息。

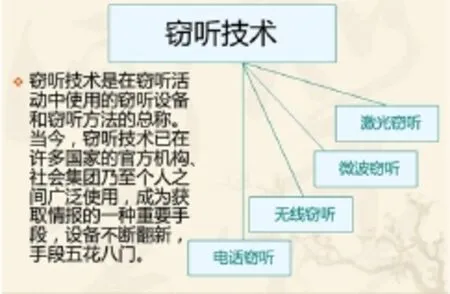

(2)窃听通信信息一些攻击者它采取很多的窃听方式对公司信息进行求取等。比如采取搭线窃听、空中拦截等一些技术来进行。

(3)通信流量分析

很多攻击者采取这种措施来获取信息的。比如在股票公司,很多攻击者对股票操作者的工作进行监测,如果突然有一天通讯流量猛增的话,可能代表有重大的动作要进行,攻击者就会从中有用的信息。

被动攻击一般是比较隐蔽的,它们一般窃取信息不会对原因信息进行篡改,只是简单的观看、复制、获取等,这些活

图1 窃听技术分类

2.2 主动攻击

与被动攻击相反,它们采取直接的方法对原因信息进行篡改、伪造等,突出点是主动性,目的是比较恶意的,一般对信息造成的危害也是巨大的。

(1)假冒攻击

伪照其他合法用户的用户名和密码进行信息的更改。比如,网上银行方面,攻击者会伪照成合法的网站登录页面,这些页面和合法的页面一般是没有区别的,但是如果用户在他制成的网页进出注册或者登录的话,他就能获取你的用户名和密码,可想而知,后果是非常严重的。

(2)重放攻击

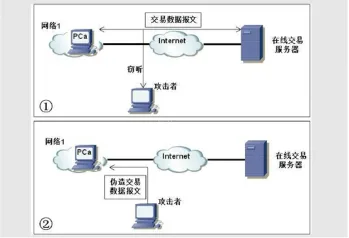

也被叫做是新鲜性攻击,是指攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程,破坏

认证的正确性。这种攻击会不断恶意或欺诈性地重复一个有效的数据传输,重放攻击可以由发起者,也可以由拦截并重发该数据的敌方进行。攻击者利用网络监听或者其他方式盗取认证凭据,之后再把它重新发给认证服务器。重放攻击在任何网络通讯过程中都可能发生。

图2 重放攻击示意图

(3)篡改攻击

就是指攻击者把非法获取的信息,进行插入、修改、删除等。使原有的信息出现不完整、信息冗余等。

(4)诊断攻击

攻击者无休止地对网上的服务实体不断进行干扰,使其超负荷运转,执行非服务性操作,最终导致系统无法正常使用甚至瘫痪。由于主动攻击影响信息系统的正常工作,因此容易通过检测发现,但难以预防此种行为的发生。因此对付这种攻击的有效途径不是预防而是检测和恢复。

3 对计算机网络安全问题采取的几点防范措施

3.1 网络方面

网络信息安全在很大程度上依赖于技术的完善,包括防火墙、访问控制、入侵检测、密码、数字签名、病毒检测及清除、网络隐患扫描、系统安全监测报警等技术。

(1)设置防火墙

它就好比是一堵墙,使里面的信息和外面的信息隔离开来,这就使内部网络和外部网络形成了一个可开的安全屏障。外面的信息要想传播进来,就必须先通知里面的接收者,在接收者授权的条件下,它才能进行其他方面的操作。这种技术是利用软件系统和硬件设备相互配合在实施的。这种技术的好处是,它防止了非法入侵、非法使用系统资源,保障了信息的接收安全。

(2)访问控制技术

它是指在保障授权用户能获取所需资源的同时拒绝非授权用户的安全机制。确保只有合法用户的合法访问才能给予批准,而且相应的访问只能执行授权的操作。访问控制的实现首先要考虑对合法用户进行验证,然后是对控制管理的选择与管理,最后要对非法用户或是越权操作进行管理。访问控制技术的访问策略通常有三种:自主访问控制、强制访问控制以及基于角色的访问控制。访问控制的技术与策略主要有:入网访问控制、网络权限控制、目录级控制、属性控制以及服务器安全控制等多种手段。

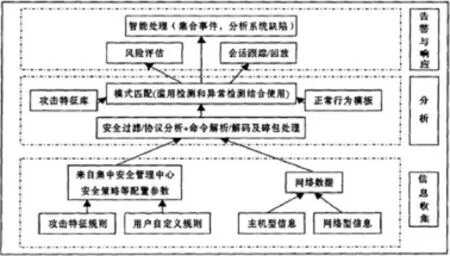

(3)入侵检测系统

入侵检测的思想源于传统的系统审计,但拓宽了传统审计的概念,它以近乎不间断的方式进行安全检测,从而可形成一个连续的检测过程。它通常主要是执行监视、分析用户及系统活动;系统构造和弱点的审计;设别分析知名攻击的行为特征并警告;异常行为特征的统计分析;评估主要系统和数据文件的完整性;操作系统的审计跟踪管理,并识别用户违反安全策略的行为等,来进行实现的,提供了内部入侵、外部入侵和错误操作的实时保护,在网络系统受到危害之前拦截相应入侵,它在安全预防方面起着巨大的作用。

图4 入侵检测系统模型

(4)数字签名技术

数字签名技术是将摘要信息用发送者的私钥加密,与原文一起传送给接收者。接收者只有用发送的公钥才能解密被加密的摘要信息,然后用hash函数对收到的原文产生一个摘要信息,与解密的摘要信息对比。如果相同,则说明收到的信息是完整的,在传输过程中没有被修改,否则说明信息被修改过,因此数字签名能够验证信息的完整性。数字签名的流程图:

(5)防病毒技术

现在的防病毒软件很多,我们可以安装杀毒软件,在打开网页时,杀毒软件会提醒我们要打开的网页是否安全和可靠,有时

会要求我们是否授权访问,在自己没把握的情况下最好不要随意的打开;打开U盘、其他存储工具时,先利用杀毒软件进行检测,如果没有发现病毒在打开。此外安装杀毒软件也是有效的防病毒途径之一。

(6)数据加密与身份认证

数据加密和身份认证是网络信息安全的核心技术。其中,数据加密是保护数据免遭攻击的一种主要方法;身份认证是解决网络通信过程中双方身份的认可,以防止各种敌手对信息进行篡改的一种重要技术。数据加密和数身份认证的联合使用,是确保信息安全的有效措施。

3.2 管理方面

(1)加大投入,培养网络人才,开发网络先进技术

办公室应当加强对人才的培养,只有懂技术、懂维护的人员,才能保证信息的安全,日常生活中大部分人只能做简单的预防工作,因此要想开发先进的网络技术就需要专业人员来进行预防和维护。

(2)强化安全意识,加强内部管理

我们常说加强网络的安全措施,技术只占3成,而真正需要加强的方面确实对人的管理。我们可以设置登入权限,并设置登录名和密码,密码不能太简单,在很多情况下不容易被识破。再者就是对路由器的访问设置权限,普通维护人员只能进行平时的检测工作,对超级管理只能掌握在少数人手里,知道的人越少越好。对路由器的安全预防,不仅能保护好路由器本身,而且还能保护办公室整个网络其他用户的信息安全。在实际工作中,要对每台电脑设置IP地址,并设置登陆密码,在没有用户允许的情况下其它用户不能进入,还能防止非法IP登陆系统。

(3)杜绝病毒来源

要想预防病毒的预防工作,就要先了解病毒如何传入。病毒可以通过软盘、U盘、移动硬盘、电子邮件等方式进行传播,在使用这些设备或文件时,要提前进行病毒检查,在无病毒的情况下再打开使用。

(4)避免从软驱或光驱启动

很多病毒都是从这两个方面来对计算机进行攻击的,如果我们设置仅从硬盘启动就会阻碍它的传播,使被感染的机率减低;我们也可以不安装光驱或软驱这些设备。

(5)防止信息外泄

网络管理员必须定期对网信息检查,发现有关泄漏企业机密及不健康信息要及时删除,并记录,随时上报主管领导。要严格执行国家相关法律法规,防止发生窃密、泄密事件。外来人员未经单位主管领导批准同意,任何人不得私自让外来人员使用我办公室的网络系统作任何用途。

(6)数据库备份与恢复

数据库的备份与恢复是数据库管理员维护数据安全性和完整性的重要操作。只有工作人员做好平时的数据备份,才能在出现突发情况下,保障数据的完整性,如果数据没有备份的话,当出现信息丢失时,就会给整个信息数据库造成巨大的损失,可想而知造成的后果是巨大的。

4 结束语

计算机网络给人们带来便捷的同时也带来了隐患,要想使计算机网路发挥出其更大的作用,人们必须对这些隐患采取一定的措施来进行预防。网络环境的复杂性、多变性,以及信息系统的脆弱性,决定了计算机网络不能仅仅防火墙等简单的技术,而设计涉及到管理和技术等方方面面。总的来说,网络安全不仅仅是技术问题,同时也是一个安全管理问题。我们必须综合考虑安全因素,制度合理的目标、技术方案等,这样才能真正的保证我们计算机的安全。

[1] 王琼.《计算机网络安全技术》[M].清华大学出版社,2012.7

[2] 王志强.《计算机网络安全实用技术》[M].中国科技出版社,2011.8

[3] 张其和.《计算机网络安全技术及应用》[M].电子工业出版社,2013.1

[4] 张敏波.《计算机信息及网络安全》[M].南京大学出版社,2012.10

[5] 武梁秀.《计算机网络管理与安全技术》[M].中国科技出版社,2011.1

姚倩,女,出生年月:1986年出生,民族:汉族;籍贯:陕西省商洛市,学历:硕士学历,助教职称。主要研究方向:文艺学。

Safety Precautions of Office Computer

Yao Qian

(Shaanxi Vocational and Technical College,710100)

With the accelerating pace of information technology,computer networks to bring a lot of convenience,but at the same time give people with a lot of risks.Improve network development and technology to network security is a big shock,Internet security has become a new hot spot for information security,computer network systems for security problems exist,this paper presents a reasonable network security measures,and ultimately the security of computer network systems,stable operation.

Computer Networks;Network Security;Network attack prevention measures