基于分数阶Chen超混沌系统和压缩感知的可视化图像加密算法

蒋东华,刘立东,陈颖频,王兴元,孙 珂

1(长安大学 信息工程学院,西安 710064)2(闽南师范大学 物理与信息工程学院,福建 漳州 363000)3(大连海事大学 信息科学技术学院,辽宁 大连 116026)4(黑龙江大学 软件学院,哈尔滨 150080)

1 引 言

随着大数据和云计算时代的到来,每时每刻都有海量的数字图像被制造出来并在互联网上传播,同时这也伴随着各种潜在的安全问题.因此,如何在不被监听到的情况下,安全地传输携带机密信息的数字图像具有重大意义.鉴于混沌信号具有长期不可预测性、初值敏感性以及伪随机性等特点,使得其在保密通信领域得到了极为广泛地应用.此外,将混沌理论与压缩感知[1]、DNA编码[2]、细胞自动机[3]、光学变换[4]、S盒[5]等技术相结合的数字图像加密算法也被相继提出.

例如,Chai等人[6]结合四翼超混沌系统和DNA编码技术提出了一套新颖的彩色图像加密算法.在其加密方案中,首先通过IIC置乱机制对RGB图像的3个分量同时进行置乱,然后再执行DNA编码和动态扩散操作.另外,明文图像的哈希值被用于产生超混沌系统的初始状态以实现一图一密的加密策略,使得其所提出的加密方法能够有效地抵抗已知明文和选择明文攻击.除此之外,Wang等人[7]也基于混沌理论和矩阵半张量积提出一种同步更新的布尔网络加密算法并将其应用到保护数字图像安全当中.在该方案中,由于加密过程中的扩散矩阵具有多样性和不确定性,从而增加了攻破该加密网络的难度.接着,为了降低明文图像的冗余度和提高加密效率,Zhu等人[8]设计了一套基于非均匀采样策略分块压缩感知的混沌图像加密系统.然而,这些图像加密方案的共同特征是将明文图像加密成无视觉意义的类噪声或类纹理密文图像,另外加密得到的密文图像的直方图是均匀的、平坦的,并且其香农信息熵接近8、相邻像素点之间的相关性接近于0.由于这类密文图像的外形是无视觉意义的,因此在传输或存储过程中容易被攻击者发现,从而遭到诸如统计分析、选择明文以及噪声等攻击.

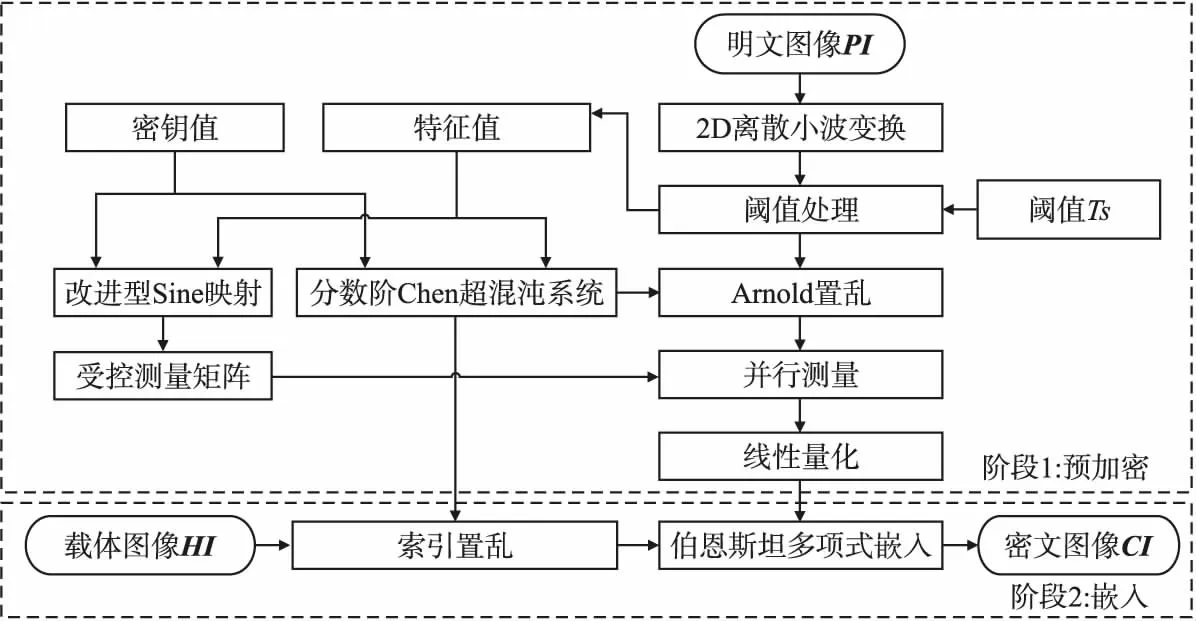

针对上述问题,本文基于分数阶Chen超混沌系统、压缩感知技术和伯恩斯坦多项式提出了一种新颖的具有视觉意义的图像加密算法.其主要包括两个阶段:预加密和嵌入.其中为了防止明文图像信息的泄露,首先在第1阶段中,使用Arnold置乱和受控测量矩阵对明文图像进行同步的加密和压缩从而得到无意义的类噪声密文图像.然后,在第2阶段中,通过基于伯恩斯坦多项式的嵌入方式将无意义的秘密图像随机地隐藏到某一载体图像中,以达到对秘密图像外形的保护.最后利用明文特征值来控制产生加密过程中所需要的测量矩阵和密码流,增强了加密算法抵抗选择明文和已知明文攻击的能力.

2 相关知识

2.1 分数阶Chen超混沌系统

考虑到分数阶Chen超混沌系统[9]的自相关性与互相关性要低于其整数阶系统,具有更为复杂的动力学特性.因此本文将采用该分数阶超混沌系统来设计加密算法中的密码流,其相应的动力学方程如式(1)所示.

(1)

在式(1)中,[a,b,c]T和[x,y,z]T分别为该分数阶混沌系统的控制参数和输出状态,而[α,β,γ]T则对应于各个自由度上的分数阶数.另外在步长h=0.001,控制参数[a,b,c]T=[35,3,28]T和阶数均取值为0.98的情况下,通过Adomian分解算法求得其吸引子图,如图1所示.

图1 分数阶Chen超混沌系统的吸引子图

2.2 改进Sine映射

由于传统的一维Sine混沌映射迭代产生的序列在相空间上分布不均匀,同时其处于混沌状态的参数空间较窄.因此文献[10]提出了一种改进的Sine映射,其系统方程如式(2)所示.

(2)

其中μ和w分别为该改进的一维Sine混沌映射的控制参数和迭代序列值.图2给出了该改进型映射的分岔图.从图中可以看出,在改进型Sine混沌映射中,参数μ的取值范围更宽,并且其混沌特性明显优于传统的Sine混沌映射.

图2 一维改进型Sine映射的分岔图

2.3 压缩感知

压缩感知[11]指的是利用一个与稀疏表示基不相干的测量矩阵将稀疏化后的高维信号线性投影到低维空间,然后再从这些投影值中高概率地重构出原始信号.假设某一实信号u={u1,u2,u3,…,uN}T可以被一组正交基线性表示,即:

(3)

在式(3)中,Ψ=[Ψ1,Ψ2,…,ΨN]为基矩阵,而列向量S∈N×1则表示信号u在正交基Ψ中稀疏表示的系数向量.另外,当‖S‖0=k时,称信号u在正交基Ψ上是k稀疏的.那么通过测量矩阵Φ∈M×N对实信号进行线性测量的过程可以表示为:

v=Φu=ΦΨS=ΘS

(4)

其中v=[v1,v2,…,vN]为测量值向量,而Θ=ΦΨ称为传感矩阵.但由于式(4)是一个欠定方程组,因此需要额外的正则约束条件才能解出原始信号u.后来有相关研究表明[12],如果实信号u在正交基Ψ中足够稀疏,且测量矩阵Φ与Ψ不相干时,则稀疏系数向量S可以通过求解凸优化问题高概率的从测量值向量v中重建出来,如式(5)所示.最后再对向量S执行稀疏表示的逆变换即可得到原始实信号u.

S=argmin‖S‖0,s.t.v=ΘS

(5)

2.4 伯恩斯坦多项式

伯恩斯坦多项式[13]在数学的各个领域中都扮演着十分重要的角色,其中就被广泛应用于微分方程和逼近理论.而本文则是基于伯恩斯坦多项式提出了一种新颖的信息隐藏手段,用于将加密得到的秘密数据嵌入到某一载体图像中从而实现对无视觉意义秘密图像的外形保护.其数学模型如式(6)所示.

(6)

考虑到在嵌入阶段中只有两幅图像参与运算,因此将式(6)中的变量N赋值为2,并对其进行化简即可得到嵌入公式,如式(7)所示.其中GF表示增益因子,而f(0)和f(1)分别为无视觉意义的类噪声秘密图像和载体图像.而符号⎣.」则表示对其中的元素往0方向进行取整.

f′=⎣GF×f(0)+(1-GF)f(1)」,0 (7) 本文提出的可视化图像加密算法的流程图如图3所示.从图中可以看出其主要包括两个阶段:预加密阶段和嵌入阶段.首先在第1阶段中,采用Arnold置乱算法和受控测量矩阵对明文图像所携带的机密信息进行加密和压缩.其次在第2阶段中,通过基于伯恩斯坦多项式的嵌入方法将加密得到的数据随机地嵌入到某一载体图像中,并且此过程是由分数阶Chen超混沌系统生成的混沌序列控制的.对明文图像进行可视化加密的具体操作如下所示. 图3 有视觉意义图像加密算法的流程图 步骤1.对明文图像PI∈m×n进行二维离散小波变换并获得其相应的小波系数矩阵P1∈m×n.接着设置一个阈值Ts,将矩阵P1中所有绝对值小于等于该阈值的元素全部赋值为0以提高稀疏性,而后将经过阈值处理所产生的矩阵命名为P2∈m×n. 步骤2.对系数矩阵P2中的元素进行求和并进一步求出其平均值I,该过程可以通过式(8)和式(9)表示. (8) (9) 其中,P2(i,j)表示矩阵P2中第i行第j列的元素. 步骤3.用初始状态x1,y0和z0迭代三维分数阶Chen超混沌系统T0+mn次(T0≥500),其中x1由式(10)计算确定.接着丢弃前T0个值以消除混沌系统的瞬时效应,而后可获得3条长度为mn的伪随机序列X,Y和Z并表示为X={x1,x2,x3,…,xmn},Y={y1,y2,y3,…,ymn}和Z={z1,z2,z3,…,zmn}. x1=x0+I-⎣I」mod 1 (10) 在式(10)中,符号mod表示取余数操作. 步骤4.对伪随机序列X和Y按升序进行排序以获得索引序列Tx和Ty.然后再对矩阵P2进行Arnold置乱以产生矩阵P3,该过程的数学描述如式(11)所示. (11) 其中,(pn-1,qn-1)和(pn,qn)分别为置乱前后元素的坐标. 步骤5.用初始状态d0和e0迭代一维改进型Sine映射T0+mnd次,其中e0由式(12)计算得到.接着再丢弃前T0个元素以产生一条长度为mnd的伪随机序列W. e0=I-⎣I」 (12) 步骤6.对伪随机序列W执行如式(13)的操作以得到一条新的序列.其中CN=CR×n,CR为预设的压缩率. W′k=1-2W1+kd,k=0,1,2,…,CN×m-1 (13) 步骤7.按列对获得的序列W′进行重新排序,再按照如下方式构建一受控的测量矩阵Φ∈CN×m. (14) 步骤8.使用受控的测量矩阵Φ对矩阵P3进行并行测量.另外并行测量的数学表达式如式(15)所示. P4=Φ×P3 (15) 步骤9.根据式(16)将矩阵P4线性地量化到0~255之间,从而得到无视觉意义的加密图像P5∈CN×n.其中量化参数mmax和mmin分别为矩阵P4中的最大值和最小值. (16) 步骤1.读取某一载体图像HI∈m×n,然后再对伪随机序列Z按升序进行排序从而获得索引序列Tz. 步骤2.最后通过式(17)将加密图像P5随机地嵌入到载体图像HI中以生成具有视觉意义的密文图像CI∈m×n. CI(Tz(i))=⎣(1-GF)×HI(Tz(i))+GF×P5(i)」 (17) 本文提出的具有视觉意义图像加密算法的逆过程即为相应的解密算法.其同样包括两个阶段:提取和解密.另外为了成功地解密出明文图像,一方面某些重要的加密参数需要通过公钥加密的方式安全地传输给解密者,包括α,β,γ,I,x0,y0,z0,d0,GF,mmax和mmin.另外一方面,载体图像对于从有视觉意义的密文图像中提取出加密数据也是必不可少的.因此本文建议从公共图像数据集中选择载体图像以避免增加额外的传输成本.详细的解密过程如下所示. 步骤1.根据加密方传送的加密参数迭代分数阶Chen超混沌系统和改进型Sine映射以产生解密过程中的密码流和受控的测量矩阵Φ. 步骤2.通过如下方式从接收到的密文图像CI中提取出加密图像P5. (18) 步骤3.再根据加密方传送的量化参数mmax和mmin对矩阵P5进行逆量化.逆量化公式如式(19)所示. (19) 步骤4.然后使用正交匹配追踪算法(OMP)和受控测量矩阵Φ将置乱的系数矩阵P3从矩阵P4中恢复出.此过程可以表示如下: P3=OMP(P4,Φ) (20) 步骤5.对矩阵P3执行逆Arnold置乱和二维逆离散小波变换从而得到最终的解密图像DI. DI=IDWT(IArnold(P3,Tx,Ty) (21) 所有的仿真和安全分析实验均在搭载1.8GHz处理器和16G内存的笔记本电脑上执行.其中操作系统为Microsoft Windows 10,另外仿真平台选择为Matlab 2018B.加密密钥设置如下:α=β=γ=0.98,x0=0.315,y0=0.463,z0=0.829,d0=0.678和GF=0.32。其余的参数设置为CR=0.25,d=25,Ts=25和T0=500. 为了验证本文所提出的可视化图像加密算法的正确性和实用性,本节对其进行仿真实验,仿真结果如图4所示.从图中可以看出,明文图像被加密成在视觉上与载体图像近似的密文图像,表明本文提出的基于伯恩斯坦多项式的嵌入方法是有效的.实际上,当有视觉意义的密文图像与其他的自然图像一起传输或存储时,它们并不容易被攻击者发现,从而遭到攻击的可能性也大大降低.因此与没有视觉意义的图像加密算法相比,本文的加密方案具有更高的安全性.在其他方面,解密图像在视觉上与它们对应的明文图像在外形上也几乎相同. 图4 有视觉意义图像加密算法的仿真结果(分辨率:256×256) 在本文提出的加密方案中,增益因子的取值会对密文图像的不可感知性和解密图像的质量有一定的影响,如图5所示.图中上面两条曲线表示为载体图像与有视觉意义密文图像之间峰值信噪比Psnrcip的变化曲线,而下面两条曲线则表示为明文图像与解密图像之间峰值信噪比Psnrdec的变化曲线.峰值信噪比(PSNR)的数学定义如式(22)所示.从图5中可以看出,随着增益因子GF的增加,Psnrcip的值不断下降,而Psnrdec的值在不断增加.因此加密方可以根据场景的需求,合理地设置增益因子的取值. 图5 增益因子GF 对仿真结果的影响 (22) 密钥空间和密钥敏感性共同决定了图像加密算法抵抗穷举攻击的能力.而本文提出的有视觉意义图像加密算法的密钥主要由系统的分数阶数(α,β,γ)和初始值(x0,y0,z0,d0)组成.假设计算机中双精度浮点数据的计算精度为10-14,则本文加密方案总的密钥空间为(1014)7=1098≥2128[14].另外相比于其他的图像加密算法,如表1所示,本文的方案具有更大的密钥空间. 表1 不同图像加密算法中密钥空间的对比结果 为了定性分析本加密算法的密钥敏感性,我们将有视觉意义的密文图像和相应的载体图像Woman置于解密算法中,再分别对其中一个正确的解密密钥添加一个极小扰动,其余密钥保持不变.最终解密得到的′Lena′图像如图6所示.可以清楚地看出,当正确的解密密钥发生细微变化时,解密后的图像在视觉上看不到任何与明文图像有关的纹理信息,表明所提出的加密方案对密钥的变化十分敏感.综上所述,本文提出的有视觉意义图像加密算法具有足够的能力以抵御穷举攻击. 图6 使用错误密钥所得到的解密图像 直方图反映了图像中像素值的分布情况.但由于自然图像中相邻像素点之间具有很强的相关性,因此其直方图往往呈现出不均匀的形状.然而对于有视觉意义的图像加密算法来讲,视觉安全的密文图像的直方图应尽可能地与相应的载体图像的直方图保持一致.接下来,本文引入直方图相交距离[16]来度量载体图像的直方图与密文图像的直方图之间的差异,该距离可以通过式(23)计算得到. (23) 其中,(J,V)表示一对图像的直方图.正如式(23)所示,当直方图J与V相等时,H(J,V)取得最大值1.将分辨率为256×256明文图像′Brain′加密并分别嵌入到不同的载体图像里,测得载体图像与密文图像之间直方图相交距离并列写到表2中.从表中可以看出,相比于文献[15,16],本文产生的密文图像的直方图更加接近于其相应载体图像的直方图.另外,选择不同的载体图像对密文图像的不可感知性存在一定的影响. 表2 直方图分析的实验结果 对于有视觉意义的图像加密方案,密文图像在视觉上与载体图像越相似,则加密方案的视觉安全性越高.在本小节测试中,分别计算出有视觉意义的密文图像与载体图像之间的峰值信噪比和平均结构相似度并列写到表3中,其中平均结构相似度[19]的计算公式如式(24)所示.从表中可以明显看出,与文献[17,18]的方案相比,本文所提出的加密方案具有更高的视觉安全性.数值上,在我们的方案中,3个密文图像的平均峰值信噪比和平均结构相似度分别为35.2196 dB和0.8055,而在文献[18]中,其相应的值分别为23.3807 dB和0.6913.这表明本文所提出的嵌入方法可以使PSNR和MSSIM分别提高50.64%和16.52%.另一方面,文献[15]中的加密方案的平均MSSIM值比本方案的高0.0957,而平均PSNR值却比本方案的低3.6962 dB.因此,在视觉安全性方面,本文的加密方案与文献[15]中的方案两者没有绝对的孰优孰劣. 表3 视觉安全性分析的实验结果 (24) 诚然,与文献[15,18]一样,本文所提出的基于伯恩斯坦多项式嵌入和相应的提取操作并不是完全可逆的,也就是说存在能量的损失,从而会降低解密图像的质量,因此有必要对本方案的解密质量进行测试和评估.将3组分辨率为256×256的测试图像置于不同的加密方案,所得到的实验数据如表4所示.结果表明,本文所提出的有视觉意义图像加密算法具有非常不错的解密质量. 表4 解密质量分析的实验结果 到目前为止,许多图像加密算法都遭到了选择明文或已知明文攻击,如文献[20,21].其主要原因是在加密阶段中不同的明文图像对应于相同的密码流.然而在本文中,则采用明文图像的特征值来控制生成不同的密码流.首先,由明文特征值确定分数阶Chen超混沌系统的初始状态,然后对其进行迭代和排序以生成两组索引序列.其中一组序列用于控制对图像进行Arnold置乱.剩余的一组序列用于将加密图像随机地嵌入到载体图像中.另外,明文特征值还用于产生对明文图像进行并行压缩的受控测量矩阵.由于本文所提出的图像加密算法可以实现“一图一密”,因此它完全可以抵抗得住已知明文和选择明文攻击. 鉴于密文图像在传输过程可能会遭到噪声的影响,给重建明文图像带来困难.因此本节对分辨率为256×256的明文图像′Brain′进行加密,随后再将其嵌入到载体图像′Cameraman′中,并向得到的具有视觉安全的密文图像中添加不同强度(0.001%,0.003%,0.005%,0.007%和0.009%)的高斯噪声(GN)、椒盐噪声(SPN)和斑点噪声(SN)以评估本文所提出的可视化加密算法的抗噪性能.图7给出在不同噪声环境及强度下解密图像的质量曲线.从图中可以看出,随着攻击强度的增加,解密图像的质量也随之降低但均大于32 dB,说明本文所提出的加密方案具有十分不错的抗噪性能. 图7 不同噪声环境及强度下解密图像的质量曲线 针对图像数据在网络传输过程中存在丢包的现象,因此,本小节将对具有视觉意义的密文图像′Baboon′进行不同规格(10×10,20×20,40×40和50×50)的数据置零以评估所本文提出的加密算法的抗剪切攻击能力.实验结果如图8所示.其中,第1列为遭到不同规格裁剪攻击的密文图像,而第2列则分别为相应的解密图像.从图中可以看出,当攻击强度达到3.81%时,解密图像的大致轮廓依然可以辨识,表明本文所提出的可视化图像加密算法具有一定的抵抗剪切攻击的能力. 图8 遭受不同裁剪攻击的密文图像的解密结果 本文基于分数阶Chen超混沌系统和压缩感知技术提出了一新颖的可视化图像加密方案,以实现对明文图像的同时加密和隐写.其中通过基于伯恩斯坦多项式的嵌入方式将第1阶段产生的类噪声密文图像随机地嵌入到某一载体图像中以生成具有视觉安全性的密文图像,从而可以在不被监听到的情况下,安全的传输明文图像所携带的机密信息.另外,一系列的仿真实验和安全分析表明本文提出加密算法具有抵抗穷举攻击、统计分析攻击、明文攻击等多种攻击的能力.在接下来的工作中,我们将研究具有高鲁棒性的且完全可逆的嵌入算法,以实现无损提取.3 有视觉意义的图像加密算法设计

3.1 预加密阶段

3.2 嵌入阶段

4 相应的解密算法

5 仿真实验与安全性分析

5.1 仿真环境设置

5.2 加解密效果

5.3 增益因子对仿真结果的影响分析

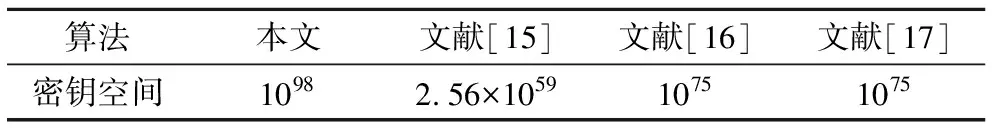

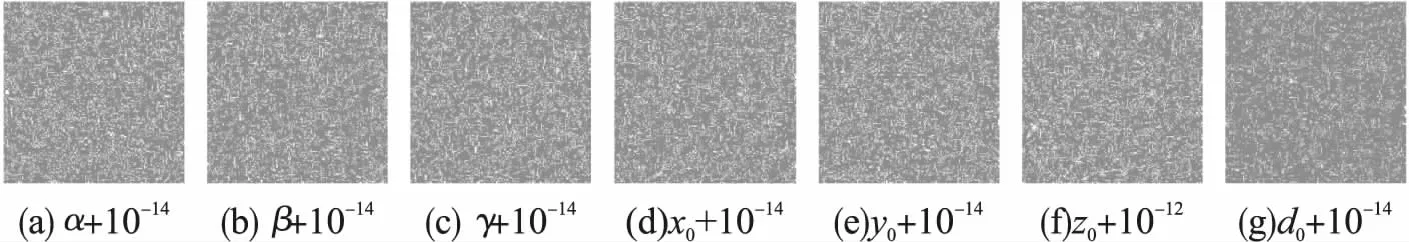

5.4 密钥分析

5.5 直方图分析

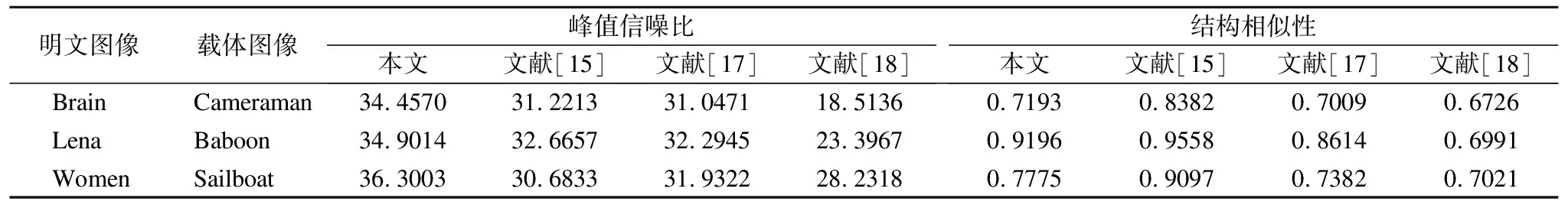

5.6 视觉安全性分析

5.7 解密质量分析

5.8 已知明文和选择明文攻击分析

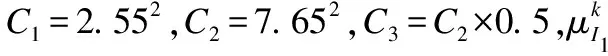

5.9 噪声攻击分析

5.10 剪切攻击分析

6 结束语