基于信噪比的延时攻击防御方法研究

吴晓鸰 于龙海 凌 捷

(广东工业大学计算机学院 广东 广州 510006)

0 引 言

近年来,通信技术与物联网技术蓬勃发展。尤其是第5代通信技术的突破,极大地提高了数据传输速率,降低了数据传输延时,使得大规模物联网、高质量物联网业务投入生活生产。无线传输为物联网感知层的主要通信方式。

无线传输具有信道开放、架设成本低等特点,是各种控制系统信号传输的首选方式。但是也因为信道对外开放,其具有易受干扰、高误码率和高能耗等缺点。环境中的无线电波频率较为复杂,在信号的传输过程中,很容易碰到与其载波频率相接近的干扰信号,环境中大量复杂电波影响了可用信号的传输质量。同时,无线信号还会受路径衰减、遮挡、多径效应等影响。对于无线传输中不同种类干扰的缓解方法,除了传统的跳频、扩频、编码外,已有很多研究成果。

文献[1]研究了无人机(Unmanned Aerial Vehicle,UAV)网络中,UAV可以支持多个地面用户通过时分复用(Time Division Multiple Access,TDMA)的方式进行下行数据传输。文献[2]研究了对于物理层安全(Physical Layer Security,PLS)在广播信道上的最大安全传输速率。文献[3-4]研究了在正常的通信数据下加入人造噪声,以此有效提高传输安全性机制。文献[5]研究在大规模网络中,同时存在多个传输和接受节点,传统的持续干扰模型会对正常的传输产生干扰,并消耗设备能量。那么,在这种情况下,恶意节点可以监听无线环境中的信道传输情况,然后决定自己的干扰策略而对无线环境造成干扰攻击。文献[6]研究了无线网络中的干扰攻击,并基于随机几何分析方法评估了无线环境中的干扰模型。文献[7]研究了正交频分复用(Orthogonal Frequency Division Multiplexing,OFDM)系统中干扰攻击的频率偏移估计。文献[8]研究了车联网(AD-HOC对等网络)中的干扰攻击。文献[9]研究了直序扩频(Direct Sequence Spread Spectrum,DSSS)无线系统中,反应式干扰攻击的传输速率评估。文献[10]提出了一种基于干扰反应时间的提高合法节点传输质量的方法。文献[11]提出了一种通过适当激励合法节点的主动传输从而避免反应式干扰攻击的策略。文献[12]研究了多输入多输出(Multiple-Input Multiple-Output,MIMO)传输系统中,消除干扰信号、提升合法传输质量的方法。

根据以上分析,本文对合法传输节点及干扰攻击节点分别建立了目标函数,目标函数中考虑了节点的传输信噪比、攻击噪声功率、环境中固有噪声功率、多径传输效应及节点能耗。同时考虑了干扰攻击节点对正常传输的检测率、误报率和正常传输的发生概率等。然后,利用博弈论观点,先分析攻击节点,再分析合法传输节点。由信噪比与检测概率确定合法传输节点的传输策略,增大了合法传输的信噪比,防御了延时干扰攻击。

1 攻击防御方案

在无线传输环境中,当使用的信道被占用,那么传输要被迫中止,然后随机等待一段时间,再次重传(Carrier Sense Multiple Access with Collision Avoid,带有冲突避免的载波侦听多路访问,CSMA/CA)。以密码学、密钥管理为基础的安全措施可以有效防止信息泄露问题,防护节点内及节点之间数据的安全性。但是由于业务需要,大量的应用场景要求信息的及时性与时效性,例如无人驾驶、远程医疗等。所以增加系统传输时延,是攻击者有效的攻击方式。而保障时延的传统方法有复用技术、扩频、跳频、编码等。利用编码手段,向传输信息中加入大量的纠错码与验证码,保证信息的准确性。但是这样防护,因加入大量的冗余编码,传输数据总量增加,信息时延已经增加了,而且因为设备总数不变,网络切片不变,但数据切片增多,也增加了协议信息交换的能耗。

本文从另一个角度分析传输时延,以攻击者与合法传输节点的信号发射功率来调整信噪比,进一步分析对于合法传输节点最优的信号发射功率策略。信噪比与信号传输速率的关系如式(1)所示。寻找合法传输节点最优的发射功率,要同时考虑能耗。

(1)

式中:C为信号传输速率;B为信道带宽;S为信道内传输信号的平均功率;N为信道内的高斯噪声功率。式(1)表明,信道的带宽或信道中的信噪比越大,信息的极限传输速率就越高。

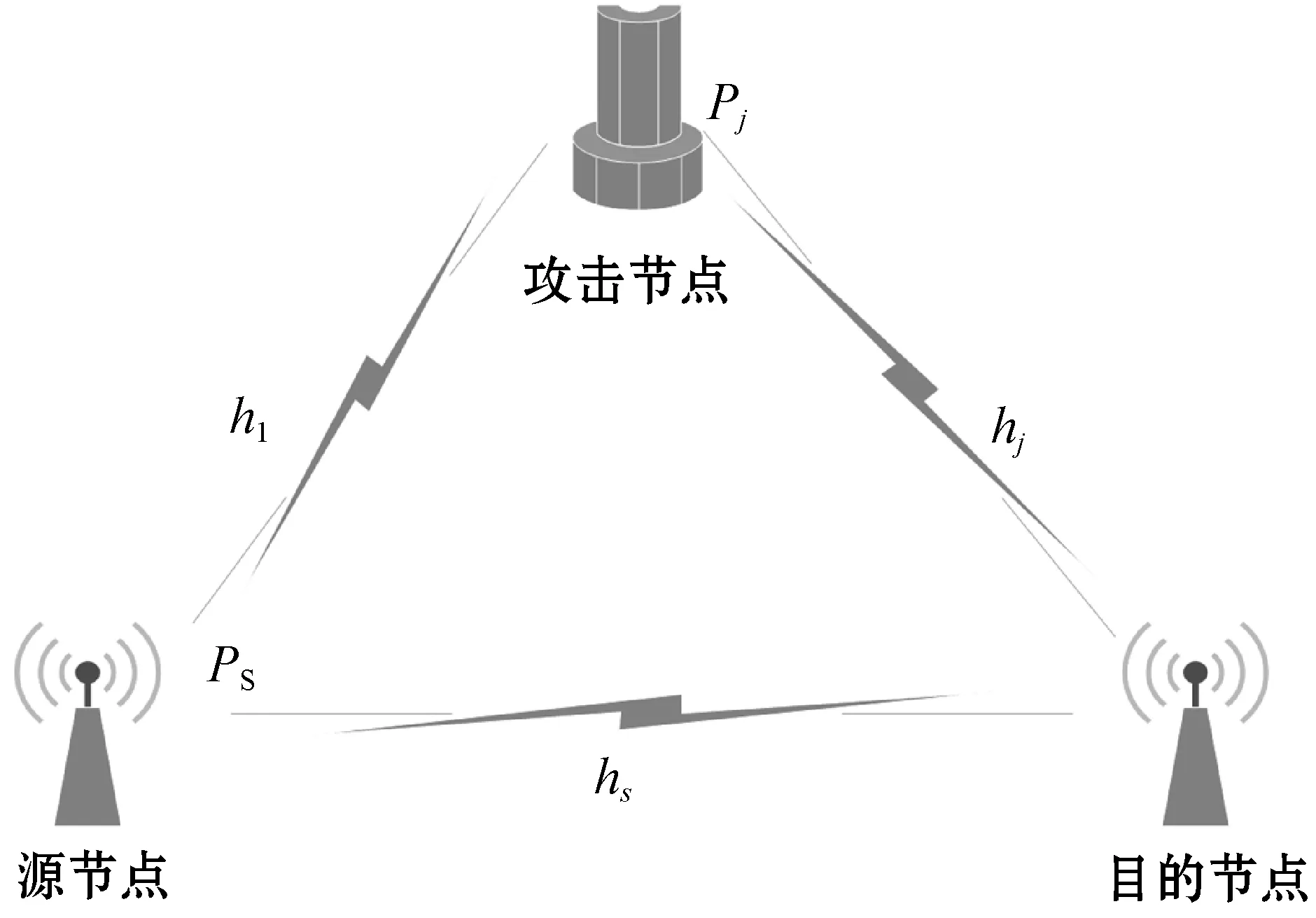

本文研究反应式干扰攻击,即攻击节点检测无线环境中的信道使用情况。当检测到有正常传输发生时,向对应信道广播噪声。这样可以延长攻击节点的生命周期,破坏能力更强。攻击传输模型如图1所示。

图1 攻击模型

图1中:PS是合法传输节点的信号传输功率;Pj为攻击节点干扰攻击的噪声传输功率;hs为数据源节点到目的节点的信道增益;h1为数据源节点到干扰节点的信道增益;hj为攻击节点到目的节点的信道增益。关于检测过程,即检测无线信道上的信号功率,大于预设定的阈值为存在正常通信。而整个网络的数据传输也是不连续的,为了延长网络生命周期,网络内节点采取睡眠-传输策略,合法传输节点相互通信的概率为PT。攻击节点检测到正常传输的概率为PD,如式(2)所示;因为环境中存在其他噪声,攻击节点检测误报的概率为PF,如式(3)所示。

(2)

(3)

式中:ng为应用环境中的噪声功率;SNR为信噪比;E为攻击节点的预设检测阈值;t为检测时间;fs为检测的采样频率;G(t)为高斯互补分布函数;Pj为攻击节点的噪声发射功率。所以,正常传输检测概率、检测误报概率与预设检测阈值、环境中噪声功率和检测配置细节相关。

当存在干扰攻击时,合法传输节点传输的信噪比SINR如式(4)所示。在此,我们假设环境噪声在所有信道中都相同,噪声功率都为ng。这样简便了各个信道的信噪比评估。

(4)

对于合法传输节点,信噪比越大,信息传输速率越大。建立对于合法传输节点的目标函数,如式(5)所示。目标函数考虑了干扰攻击的噪声功率、传输多径效应及莱斯衰落信道模型。目标函数表现出对于信号发射功率和信噪比之间的权衡策略。将多径效应及莱斯衰落信道模型对合法传输节点接收端带来的影响设为Y。信噪比对于合法传输节点是正向激励,而信号传输消耗的能量及多径效应与应用环境中噪声的莱斯衰落为负向激励。因为应用环境中所有信号遵循莱斯衰落信道模型,但是本目标函数意在表示出对于特定设备的影响,所以将定向天线传输的定向直射分量去除,其他影响便遵循瑞利衰落信道模型。Y仅与应用环境中噪声功率的瑞利衰落、多径效应相关。

(5)

式中:PS为合法传输节点的信号发射功率;Pj为攻击节点的噪声发射功率;Pmax为无线天线及发射器的最大传输功率;hj为攻击节点到合法传输节点之间攻击噪声的信道增益;h1为攻击节点检测合法传输节点通信的侦听信道的信道增益;ng为应用环境中的固有噪声功率;Y为应用环境中多径效应及瑞利衰落信道模型对合法传输节点接收端带来的影响,Y为常量;x为随机时间;ai(x)为第i条路径到达接收端的噪声信号振幅;bi(x)为第i条路径的传输时延;wi为第i条路径上噪声的频率。为了便于后续处理,将Y视为常量。

因为本文分析反应式干扰攻击防御方案,除了要考虑防御方,更要考虑攻击方策略,即干扰节点传输策略。与合法传输节点的目标函数相似,攻击节点的目标函数如式(6)所示。但对于攻击节点,合法传输节点的信噪比为负向增益。

(6)

在式(5)、式(6)基础上,考虑攻击节点检测出正常传输与误报情况。当攻击节点没有检测出正常传输时,即攻击节点没有攻击行为,合法传输节点与攻击节点的目标函数为:

(7)

当环境中不存在正常传输,攻击节点误检到传输时,合法传输节点与攻击节点的目标函数为:

(8)

当环境中存在正常传输,但攻击节点漏检时,合法传输节点与攻击节点的目标函数为:

(9)

当环境中不存在正常传输,攻击节点也未检测到正常传输时,合法传输节点与攻击节点的目标函数为:

f(PS)PS=0,Pj=0=0

f(Pj)PS=0,Pj=0=0

(10)

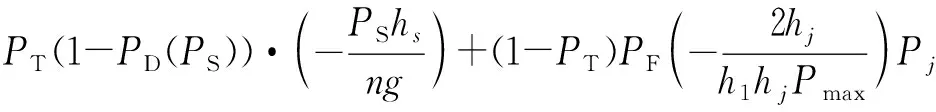

根据攻击节点误报与漏检的目标函数,结合式(2)传输检测概率、式(3)检测误报概率,以及合法传输节点的信号传输概率PT,代入式(5)合法传输节点目标函数、式(6)攻击节点目标函数,分别得出综合目标函数如式(11)、式(12)所示。

合法传输节点综合目标函数:

(11)

攻击节点综合目标函数:

(12)

通过式(11)、式(12)得出合法传输节点和攻击节点的综合目标函数与合法传输信号传输功率PS之间的关系。为了防御干扰攻击,合法传输节点与攻击节点都要使目标函数取得有限范围内的最大值。在此条件下,合法传输节点的信噪比值也要取有限范围内最大值如下:

max0≤PS≤Pmaxf(PS)

max0≤Pj≤Pmaxf(Pj)

(13)

合法传输节点与攻击节点,两者信噪比相互影响,并且两者仅能控制自身设备的电气特性。但是在攻击模型中,合法传输节点与攻击节点的信噪比有时间上的联系。合法传输节点首先通信,随后攻击节点检测环境中是否存在正常通信。当攻击节点检测存在正常通信后,便开始干扰攻击。合法传输节点会根据攻击节点的干扰攻击调整自身的传输策略。本文利用博弈论方法,先分析攻击节点的传输策略,再分析合法传输节点的传输策略。首先假设合法传输节点的传输策略是固定的,那么对于f(Pj),计算综合目标函数极值点或最大值点时的干扰传输功率Pj即为攻击节点的传输策略。计算f(PS)关于Pj一阶导数为0的点,将该点代入式(12),得到:

(14)

式(14)中含有大量关于PS的项。现在从攻击节点角度分析,当合法传输节点传输策略固定,即PS一定的条件下计算Pj。然后将Pj中关于PS的函数导出,得出攻击节点端、在Pj固定的条件下,能够检测到的PS的值与检测率PD(PS)之间的关系。关于PS的函数为:

(15)

分析fT(PS)的变化规律,先计算fT(PS)关于PS的一阶偏导数。fT(PS)偏导数为:

(16)

(17)

(18)

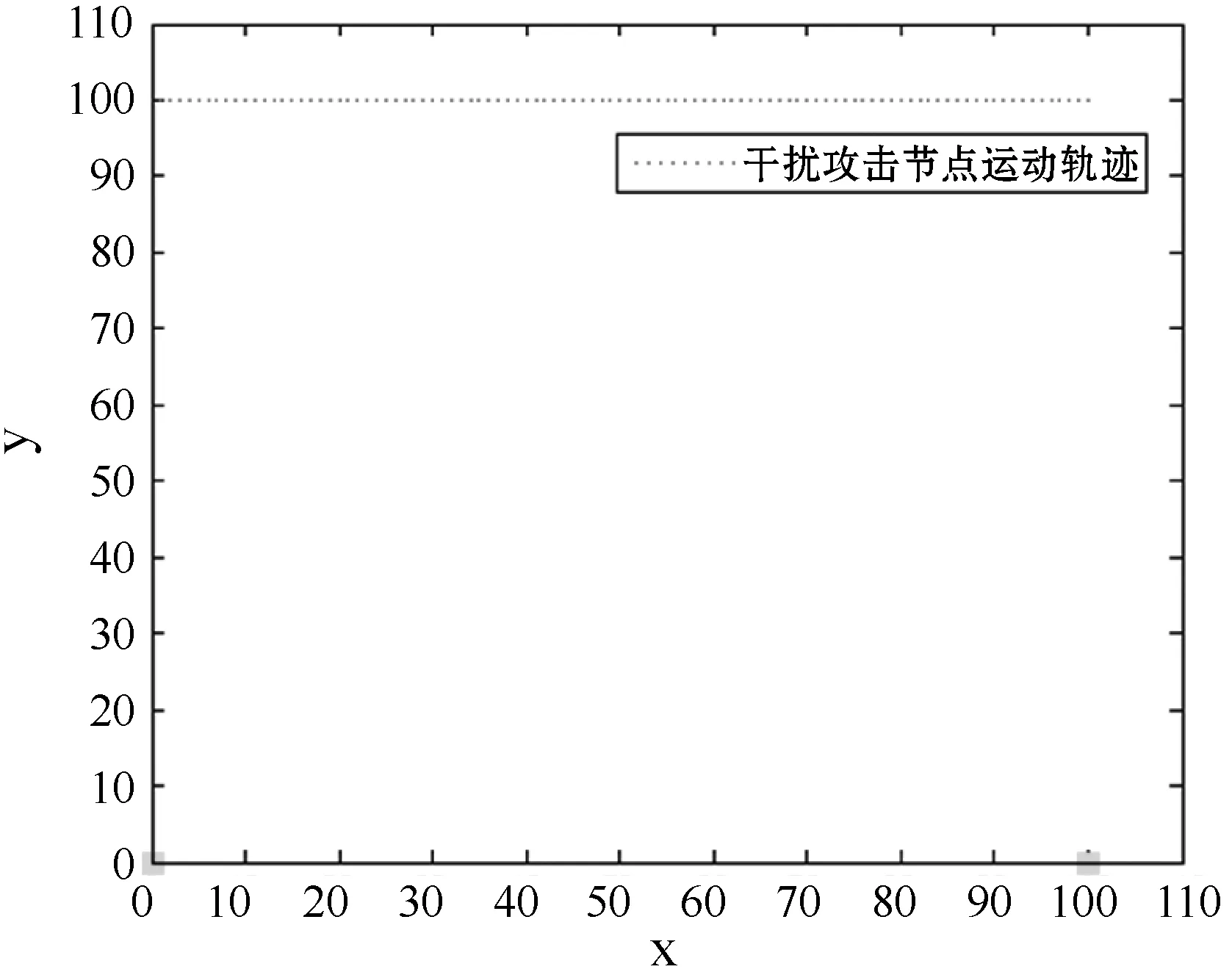

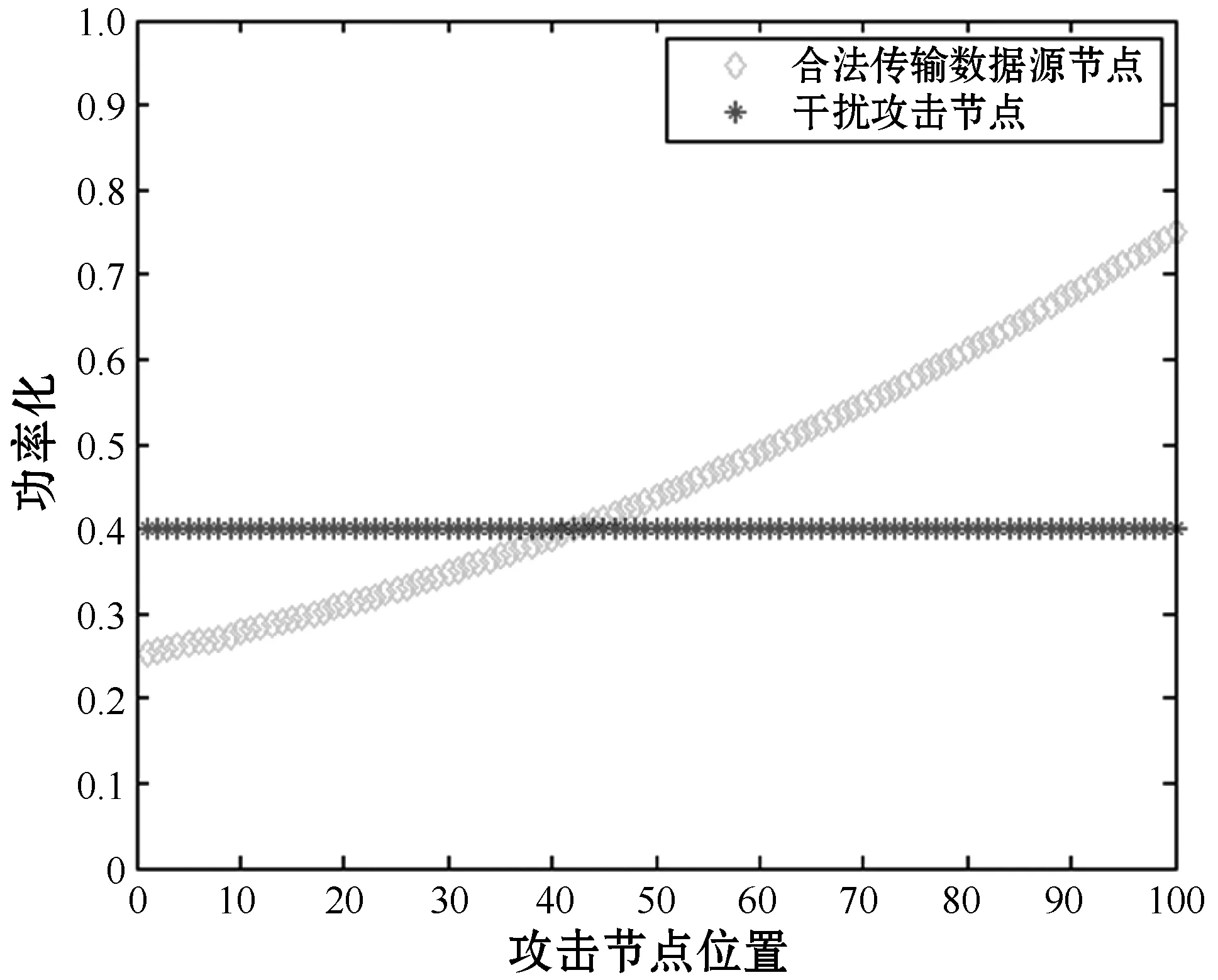

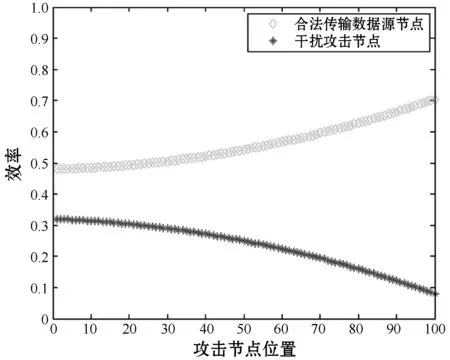

下一步分析合法传输节点的传输策略,计算合法传输节点的综合目标函数的最大值点。固定Pj,将EPS代入式(11),得到式(19)。根据实际ng与Pmax关系,当0 (19) (20) limPS->0f(PS)=0 limPS->0f′(PS)=∞ limf′(EPS)>0 limPS->∞f(PS)=-∞ limPS->∞f(PS)<0 (21) 在0 在对干扰攻击防御方案进行仿真实验中,合法通信的两个节点位置与干扰节点的移动轨迹如图2所示,距离单位为米。其中,合法通信的两个节点为数据源节点的目的节点,坐标分别为(0,0)和(100,0)。仿真过程中,攻击节点从初始位置(0,100)向(100,100)匀速移动,整个周期200秒。无线信号满足莱斯衰落信道模型。在仿真计算传输效率与攻击效率时,将定向天线传输的定向直射分量去除,信号传输满足瑞利平坦衰落模型。信号传输的路径损耗模型如式(22)所示。 图2 仿真实验各个节点位置信息 l=127.1+37.6log10(d) (22) 式中:l为功率损耗,d为传输节点间的距离,单位为千米。合法传输节点与攻击节点的最大传输功率为30 dBm,环境噪声功率为110 dBm,合法传输的概率为0.8。其中的攻击节点检测阈值,本文没有设定,而是将误报率设为0.1。检测时间与采样频率的乘积设置为2。合法传输数据源节点与攻击节点的功率变化、合法传输节点与攻击节点效率的变化如图3、图4所示。 图3 功率变化 图4 效率变化 图3中,横坐标表示攻击节点从(0,100)向(100,100)移动的距离。纵坐标为节点传输功率与最大传输功率的比值。对于合法传输节点,随攻击节点的移动,合法传输节点的传输功率逐渐增大。而攻击节点的干扰功率依然保持其预先设置的干扰功率,不会变化。图4中,纵坐标反映了合法传输数据源节点与攻击节点的综合目标函数值的变化。为了在同一象限比较,我们将攻击节点的目标函数曲线从第四象限平移到第一象限。攻击节点从(0,100)移动至(100,100)过程中,其检测性能逐渐降低。因为攻击节点距离合法传输数据源节点越来越远,而距离目的节点越来越近。图4中,干扰节点的效率不断下降,说明当干扰攻击节点移动时,由于检测性能下降,干扰攻击的效率逐渐下降。则在干扰攻击之前进行检测的过程中,检测性能对反应式干扰攻击的性能至关重要。对于合法传输节点,图3中,其传输功率逐渐增加。在图4中,合法传输的性能也逐渐增加,说明干扰攻击防御方案可以在延时干扰攻击的情况下有效提高传输信噪比,动态调整传输功率,抵御延时攻击。 本文从信噪比为切入点研究了无线传输干扰攻击的防御方案。为了抵御干扰攻击,合法传输节点动态调整其发射功率,以获得正常传输信噪比与被检测概率和能耗之间的权衡。本方案无须改变传输信号编码,只需调整传输功率,工程量少,实用性强。后续将会从信道状态信息这一物理层特性,研究延时攻击的防御方案。

2 仿真实验

3 结 语