基于区块链的车辆到电网隐私保护方案

北方工业大学 徐榕鸿 杨丽红

车辆到电网(Vehicle to Grid,V2G)是智能电网中新兴的重要技术,它通过电动汽车和智能电网间的电力双向流动,增加了电网的灵活性和弹性。然而,由于大量的电力双向交互,V2G网络面临着严峻的隐私和安全挑战。针对上述挑战,本文提出了一种基于区块链的V2G隐私保护方案,通过构建双层区块链,实现电力交互信息的安全存储与共享;引入车辆假名机制实现电动汽车身份隐私保护;利用无证书聚合签密技术保证数据安全和密文的高效验证。安全性分析表明,本文所提方案具有公开验证性和不可伪造性。

近年来,随着大规模的电动汽车并入智能电网,如何通过电动汽车辅助维持电网均衡稳定,是智能电网研究的重要方向,V2G技术应运而生,V2G是指电动汽车到电网的双向电能互动技术[1]。在智能电网中引入V2G技术,不但可减轻电动汽车接入电网时造成的负荷波动,还能进行调峰调频[2]。然而,在V2G网络中仍然存在着身份盗用、中间人攻击等各种安全问题以及V2G实体之间共享信息时的隐私泄露风险。

目前,一些研究已采用区块链技术来解决智能电网中的安全和隐私问题。如Guan等[3]在智能电网中提出了一种基于区块链的安全通信隐私保护和数据聚合方案,采用布隆过滤器实现快速认证。同样,Wang等[4]设计了一种高效的匿名奖励方案,采用了环签名和区块链等技术来满足V2G网络的安全要求。因此,在本文中,我们将区块链和无证书聚合签密技术[5]相结合,实现V2G网络的隐私保护。

1 系统模型

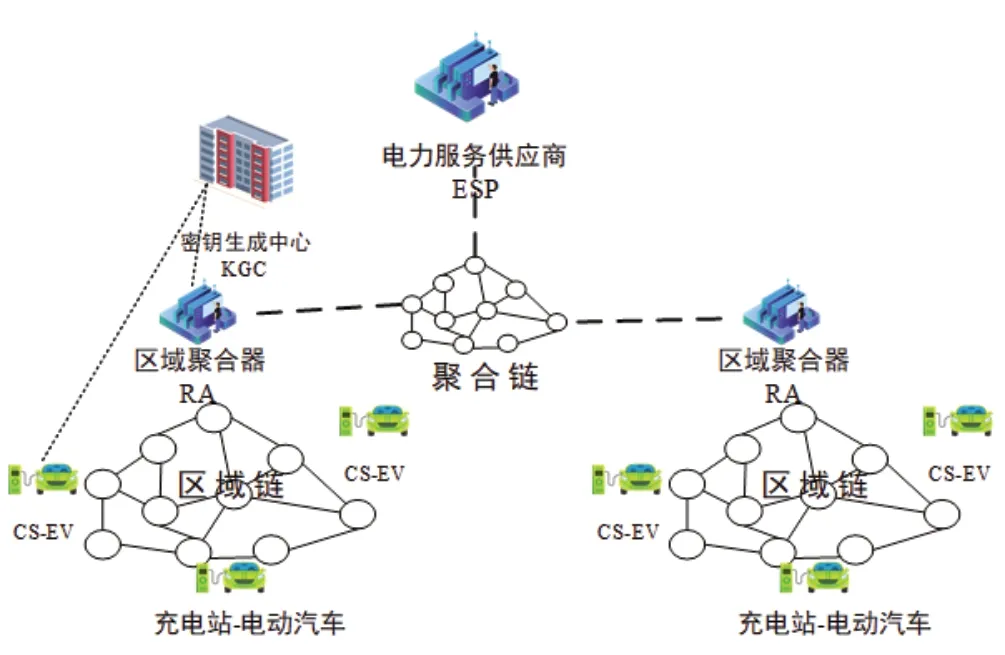

在V2G网络下,本文所提出的基于区块链的V2G网络中交互信息隐私保护网络模型如图1所示。模型中包括电动汽车(Electric Vehicle,EV)、充电站(Charging Station,CS)、区域聚合器(Regional Aggregator,RA)、电力服务供应商(Electricity Service Provider,ESP)、密钥生成中心(Key Generation Center,KGC)和区块链(BlockChain,BC)6个实体。该模型旨在达到如下设计目标:

图1 V2G网络模型Fig.1 V2G network model

(1)隐私保护:利用车辆假名机制为电动车生成假名,使其在V2G网络中与各个实体交互时真实身份不被泄露;同时结合无证书聚合签密对电动车的电力交互信息进行签密,保证其数据隐私安全。

(2)安全高效:通过双层区块链架构在各实体间传递交互信息,保证了数据的完整性和不可篡改性。无证书加密体制和聚合签密技术的结合解决了密钥托管问题,还支持高效的密文的批量聚合与验证。

模型中实体的具体介绍如下:

(1)电动汽车:具有与电网进行充放电交互能力的电动汽车。

(2)充电站:为电动汽车与电网进行电力交互配备了足够资源的实体。

(3)区域聚合器:负责汇总所属区域所有电动汽车的双向电力交互信息。

(4)电力服务供应商:负责对电动汽车的双向电力交互信息进行分析,以便为智能电网实现准确、灵活的电力调控。

(5)区块链:负责V2G网络中电力交互信息的安全存储和共享。

(6)密钥生成中心:负责生成系统参数并为各实体分发部分私钥。

2 方案的详细描述

方案主要包括系统初始化、实体注册、电力双向交互和电网分析4个步骤。

2.1 系统初始化

KGC选择一个安全参数λ,生成两个大素数p、q,且满足q|p-1。G为椭圆曲线上的一个循环群,阶为q,生成元为P。定义3个安全的哈希函数:H1:{0,1}*×G×G→Zq*,H2:{0,1}*→Zq*,H3:{0,1}*×G→Zq*。KGC随机选择x∈Zq*作为系统主密钥,并保密x ,系统公钥Ppub=xP,公开系统参数para ms={p,q,P,Q,Ppub,G,H1,H2,H3}。

2.2 实体注册

所有加入V2G网络的电动汽车都需要在KGC处进行登记注册。电动汽车通过安全信道将自己的真实身份发送给KGC,对于真实身份为RIDi(1≤i≤n)的EV,KGC为其生成匿名身份AIDi来保护身份隐私,具体步骤如下:

(1)KGC选择哈希函数H4:{0,1}*→G,计算AIDi=H4(RIDi),KGC秘密保存注册信息表registry={RIDi,AIDi},并将注册假名表list={AIDi}发送给RA和CS,便于与EV交互时进行认证。

(2)KGC根据EV车辆匿名身份AIDi,随机选择计算EV电动汽车的部分公钥RAIDi=rAIDiP,部分私钥sAIDi=rAIDi+hAIDix,其中hAIDi=H(AIDi,RAIDi,Ppub)并经安全信道将AIDi和(RAIDi,SAIDi)发送给EV。

(3)电动汽车密钥设置。EV收到KGC发来的匿名身份和部分密钥后,首先验证等式sAIDiP=RAIDi+PpubhAIDi是否成立,若成立,说明KGC发送的部分密钥有效,然后随机选择作为秘密值,设置其私钥计算设置其公钥为PKAIDi=(RAIDi,PAIDi)。

(4)如果参与V2G网络的EV出现任何违规或非法行为,KGC可以根据EV匿名身份AIDi,查询注册假名表来追溯该EV的真实身份以进行追查。

2.3 电力双向交互

2.3.1 电动汽车签密

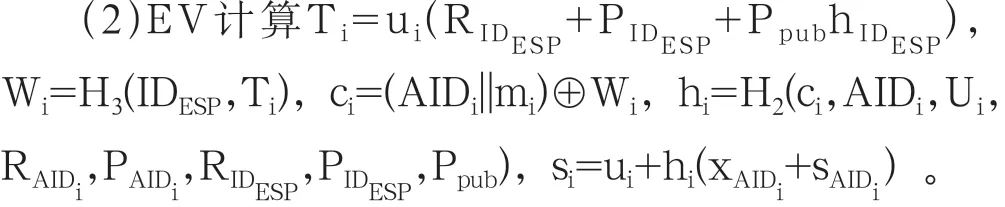

EV在开始与CS交互前,CS向RA申请检查注册假名表确认车辆是否已加入V2G网络,验证通过后方可进行电力双向交互。完成交互后,EV将把电力交互信息签密后上传至ESP,以保证与其他实体的交互中是安全可靠的。EV对将要上传至电力服务供应商IDESP的消息mi执行如下操作。

(1)EV随机选择ui∈Zq*,计算Ui=uiP 。

(3)EV生成签密密文σi=(Ui,ci,si) 。

2.3.2 区域链的生成

为了汇聚区域信息、降低节点存储压力以及通信开销,签密密文首先需要上传至电动汽车所属区域的RA。RA收到密文后,首先通过已有的注册假名表确认电动汽车假名合法性;随后,RA将聚合该区域所有车辆的电力交互信息,进行无证书聚合签密,生成聚合密文;最后RA将构筑区域区块链,并将聚合密文上传至区域链。具体过程如下:

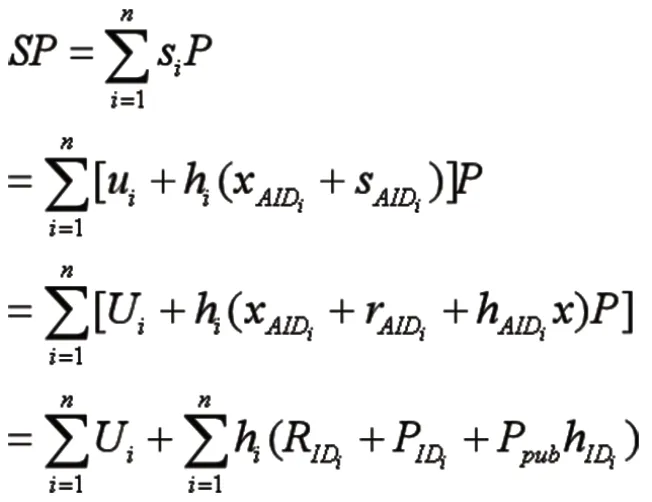

(1)聚合签密:RA在收到n个密文σi=(Ui,ci,si)后,计算则聚合密文为σ=〈{Ui,ci}i=1n,S〉。聚合密文不仅降低了计算与通信开销并且汇聚了一个区域的电力交互信息,能帮助ESP更好地调控电网。

(2)添加至区域链:RA将生成的聚合密文σ=〈{Ui,ci}i=1n,S〉记录在一个新的区块中,并向所属区域所有电动汽车处广播,新区块将根据共识算法验证正确性,如果通过,则将信息传递给其他节点。

2.3.3 聚合链的生成

各区域的RA生成区域链后,会将其发送至根据各个RA的资源空闲情况选择的聚合节点,在聚合节点处将构筑聚合链。和区域链处类似,聚合节点将各区域的聚合密文封装成块添加至聚合链中,并将聚合链发送至电力服务供应商。

2.4 电网分析

ESP收到聚合链后,会根据链上的聚合密文,解密以获取电力交互信息mi,便于掌控各区域电力交互状况,实时分析智能电网,具体步骤如下:

(1)IDESP收到聚合链后,首先要读取事务信息,获得聚合密文

(3)IDESP通过计算hi=H2(ci,IDi,Ui,RIDi,PIDi,PIDi,RIDESP,PIDESP,Ppub)来验证等式是否成立判断聚合密文是否有效。验证通过后,电力供应服务商可以获知各区域电力交互情况,以便电网灵活调控电力,维持电网平衡。

3 安全性分析

本节将从正确性、公开验证性和不可伪造性三方面对本文所提方案进行分析。

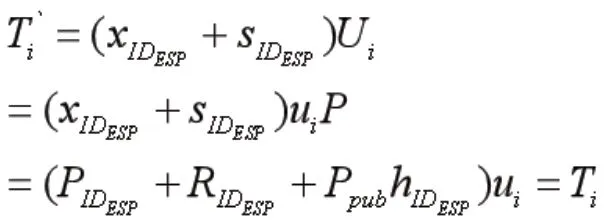

3.1 正确性

3.1.1 密文的正确性验证

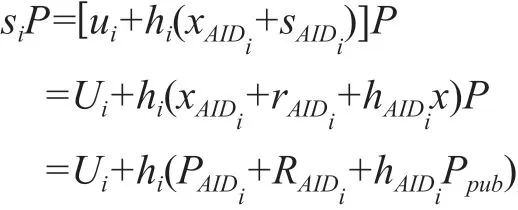

区域聚合器RA需要对车辆AIDi提供的密文中的签名进行正确性验证,以确保提供密文车辆的身份是合法的,提供的密文是有效的。具体证明如下:

验证等式成立,即该车辆身份合法,密文有效。区域聚合器RA将区域内合法车辆的密文聚合起来形成新的聚合密文发送给电力服务供应商ESP,ESP同样需要验证聚合密文的签名是否有效。具体证明如下:

当验证等式成立,即聚合密文有效。

3.1.2 记录密文解密正确性验证

电力服务供应商ESP在收到聚合密文后,通过以下等式验证记录明文mi的正确性:

并根据W`i=H3(IDB,Ti`)=H3(IDB,Ti)=Wi,能够确保ESP通过IDi||mi=ci⊕Wi`解得正确mi,即本文方案的记录密文解密正确。

3.2 公开验证性

3.3 不可伪造性

本方案利用无证书聚合签密和区块链技术,保证了电力交互信息的不可伪造性。只要车辆上传的交互信息密文被记录在区块链上,就不会被轻易地伪造和篡改。

4 结语

V2G网络中,电动汽车与智能电网的双向电力交互可维持智能电网平衡,为应对双向交互带来的安全和隐私挑战,本文提出了一种基于区块链的车辆到电网隐私保护方案。通过车辆假名机制、无证书聚合签密以及区块链技术,本方案保证了V2G网络双向电力交互的隐私安全。此外,安全性分析表明,本方案具有公开验证性和不可伪造性。

引用

[1] 董龙昌,陈民铀,李哲,等.基于V2G的电动汽车有序充放电控制策略[J].重庆大学学报,2019,42(1):1-15.

[2] 蔡黎,高乐,徐青山,等.电动汽车V2G关键技术研究及应用进展[J].电池,2020,50(1):87-89.

[3] GUAN Z,SI G,ZHANG X,et al.Privacy-preserving and Efficient Aggregation Based on Blockchain for Power Grid Communications in Smart Communities[J].IEEE Communications Magazine,2018,56(7):82-88.

[4] WANG H,WANG Q,HE D,et al.BBARS:Blockchain-Based Anonymous Rewarding Scheme for V2G Networks[J].IEEE Internet of Things Journal,2019:3676-3687.

[5] 陈虹,周沫,侯宇婷,等.可公开验证无对运算的无证书聚合签密方案[J/OL].计算机科学与探索:1-13[2022-02-01].http://kns.cnki.net/kcms/detail/11.5602.TP.20210615.1751.012.html.