面向爆炸威胁的云模型安全防范系统效能评估方法研究

任建宇,彭子眉,吴 铭,周晶晶,金 华

(中国人民公安大学信息网络安全学院,北京 102600)

0 引言

效能理论由上世纪40年代苏联科学家B.C.Ttyiaueb[1]提出。国外学者最初使用半经验的分析量化方法(如经验公式法、专家评估法)和理论方法(如概率统计法、几何规划法)评价作战系统效能,缺乏实践性。近年来,国外基于威胁方式的单一入侵路径进行研究,缺乏系统综合防范理念。而国内学者直到本世纪初,才开始对安防系统的效能评估方法进行研究,包括层次分析法(AHP)[2]和网络层次分析法(ANP)[3]。这些方法具有确定性和主观性的明显缺陷。最近,国内学者尝试使用概率论和机器学习的相关理论对安防系统效能进行研究,包括神经网络模型[4]、风险熵[5]、云模型[6-8]。其中,神经网络模型研究基于大量数据集,不能研究频率低、数据少的突发事件情况。风险熵研究威胁发生后果的随机性,不能研究安防系统效能的随机性。而云模型结合了定性概念的模糊性和随机性,将自然语言转换为数值,可适应于在突发事件下的安防系统效能评估。

本文借助于云模型评估方法,研究针对爆炸威胁的安防系统效能评估方法,提出了一种适应于该突发事件下可兼顾系统随机性和模糊性的评价方法,并通过实地评估,验证方法的可行性。

1 云模型理论

1.1 云模型理论基础

1995年,我国工程院院士李德毅教授提出云的概念,研究的理论包括随机性、模糊性和两者之间的关联性[9]。根据刘常昱等在《正态云模型的统计分析》的描述[10],云模型的定义可理解为集合X是用数值表示的定量论域,集合C是用概念表示的语言论域。假设x∈X是C的一次随机映射,并且x对C的确定度是有稳定趋势的随机数,即表达为:

μ:X→[0,1],∀x∈X,x→μ(x),μ(x)∈[0,1]

在论域X上,x的分布图像组成云,每一个x组成一个云滴。

期望Ex、熵En、超熵He是用来表征云模型的数字特征。其中,期望值Ex表征云滴在定量论域中的分布期望,映射定性概念,在模型中标定了云在定量论域中的位置。熵En表征云滴的不确定性,映射定性概念的不确定性,在模型中度量了云的概率值和模糊度。超熵He表征En的不确定性,是En的熵,在模型中间接地反映了云的厚度。即He越小,云滴的离散程度越小,隶属度的随机性越小,云的厚度也就越小。

生成云图像时,少量云滴并不能明确云的形状。云滴越多,则云的轮廓越明显。因此只有大量的云滴分布才能反映模糊性和随机性。云的厚度并非均匀,腰部最厚,两端的尾部和顶部最窄。云的厚度可以直观展现隶属度的随机性。即离概念中心适中的隶属度随机性大,离概念中心近或远的隶属度随机性小。云的厚度特征既能反映出评估过程具有整体性,也能反映评分的专家对变量的理解具有随机性。

图1为云模型各数学特征的图形意义。对于云模型中的某一云滴来说,其隶属度都是符合某一正态随机分布的不确定数,并非具有唯一性。这体现了论域X与定性概念C映射的模糊性。即论域X上的概念C从论域X到隶属区间[0,1]的映射是一对多的关系。在效能评估中,指定的定性变量的定量映射也具有一定的随机性,但其随机范围是有限定的。这种一对多的变化可以解释为在多次评估、转换后,最终形成了该变量的专家共识。

图1 云的数字特征

1.2 云模型理论算法

云模型的算法被称为云发生器,建立起了定性与定量之间的相互联系,包括正向发生器,逆向发生器等[11]。

正向发生器是指给定云的3个数字特征,利用代码生成正态云模型的若干二维点,其算法如下:

(1)利用已有数据,生成期望为Ex,标准差为En的正态随机数xi~N(Ex,En);

(2)利用已有数据,生成期望为En,标准差为He的正态随机数En′i~N(En,He);

(3)计算隶属度μi=exp[-(xi-Ex)2/2(En′)2],(xi,μi)即构成一个正态云的云滴drop(xi,μi);

(4)重复(1)~(3),直到形成符合要求的云。

根据公式(1)、公式(2)、公式(3)计算期望、熵、超熵的估计值。

(1)

(2)

(3)

其中,Ex表示样本数据的期望估计值,En表示样本数据熵的估计值,He表示样本数据超熵的估计值。

根据公式(4)计算综合效能得分。

(4)

其中,ωi为各子指标所占权重,Ci为各子指标评价得分。

根据正向发生器、逆向发生器的不同计算方向可知,正向发生器是在定性的信息中获取定量数据的范围和分布规律,将文字信息赋予数学意义,以用来进行数学运算,多运用于理论数学建模。逆向发生器要求在大量数据样本基础上,通过云图直观反映数据特征,将定量数据可视化展示,通过对图形数据的语言描述将大量的数据信息转换成文字语言进行描述,多运用于评估类模型当中。

2 面向爆炸威胁的安防系统效能评价指标建立

陈志华对防盗入侵系统效能研究,提出了一套安防系统评价指标体系[12]。随后,李苏宁研究了安全防范系统的评价模式,提出从安防系统的4大子系统分别开展评价[13]。吴雅菊、高晓亮等人对指标进行改进,提出了安全防范系统动态效能评估模型[14]。王勤勤等人对机场安检系统从安检人员、设备、环境和管理构建指标体系[15]。这些现有的评价指标研究对象局限于公共场所的安全防范系统,面向所有常见类型的威胁,不具有单一威胁的针对性。根据《中国人民共和国反恐怖主义法》第三十二条,需要建立针对爆炸威胁的新型安防系统效能评价指标体系评估特种单位的防护能力。

本文对安防系统效能指标进行研究,构建面向爆炸威胁的安防系统效能评价指标,能够适用于特种单位的防护能力评价,最终提取智能视频监控效能,感知探测效能,识别准入控制效能,运维、管理、响应效能作为该评价体系中的一级指标。下设16个二级指标,构建的面向爆炸威胁的安防系统效能评价,如图2所示。

图2 面向爆炸威胁的安防系统效能评价

在智能视频监控效能的一级指标下,又设置了监控图像质量、智能图像分析能力、视频监控分布合理程度、设备选型与环境相符程度4个二级指标对安防系统的视频监控系统做出效能评价。监控图像质量是指监控图像是否具备监测区域内人脸的清晰抓拍能力。智能图像分析能力是指监控系统是否具备可疑车辆、人员、物品的分析能力。视频监控分布合理程度是指监控系统的设备布点是否满足环境需求,监控范围是否覆盖所有核心区域和重点区域,是否存在盲区。设备选型与环境相符程度是指减速系统的设备选型是否适应当地生态环境。

在感知探测报警效能的一级指标下设置入侵报警触发响应平均时间、探测器类型和分布合理程度、系统探测误报率与漏报率、事件感知预警能力4个二级指标,对安防系统的入侵报警与探测系统做出效能评价。入侵报警触发响应平均时间是指响应时间是否满足该环境的人员应急响应的需要。探测器类型和分布合理程度是指探测器是否满足禁区、重点区域全覆盖,以及设备选型是否功能互补。系统探测误报率与漏报率是指在实践中该系统的误报率与漏报率是否满足该环境的需求。事件感知预警能力是指能否识别人员非法入侵与野生动物意外入侵的能力。

在识别准入控制效能的一级指标下设目标识别拒识率水平、目标识别误识率水平、准入控制能力、目标识别设备类型和布局合理程度4个二级指标对安防系统的出入口控制系统开展效能评价。目标识别拒识率水平是指对公安重点人员、易燃易爆物品的识别与拒入能力。目标识别误识率水平是指实践中错误识别人员、物品能力,是否在该环境承受能力之内。准入控制能力包括阻车等屏障控制能力,通道、门禁的控制能力等。目标识别设备类型和布局合理程度是指设备选型与布局是否满足环境需要和防护等级要求。

在运维、管理、响应效能的一级指标下设安保人员技能水平、安保资源配置能力、系统定期检查和维护频率、系统突发事件处理能力4个二级指标展开评价。安保人员技能水平包括人员管理制度、巡更时间是否满足防护要求。安保资源配置能力是指物资、通信、管理控制是否满足防护需求。系统定期检查和维护频率是指运维记录、管理制度、运维保障是否合理满足防护需求。系统突发事件处理能力是指预案制备和演练频率是否满足应急处突需求。

采用层次分析法,通过1~9标度的专家赋值法对同一层元素进行两两比较形成判断矩阵。现将智能视频监控效能,感知探测效能,识别准入控制效能,运维、管理、响应效能4个一级指标构建比较矩阵A=(B1,B2,B3,B4)T,其他二级指标比较矩阵B1,B2,B3,B4的比较矩阵如表1所示。

由计算判断矩阵A中每行元素几何平均值,通

表1 一级指标比较矩阵表

过归一化处理,得到所求特征向量的近似值W=(W1,W2,W3,W4)T,即有下式:

W=(0.115 8,0.512 4,0.313 8,0.058 0)T

(5)

由此求解算出判断矩阵A的最大特征根值λmax为:

(6)

计算判断的一致性CI,其中n为矩阵阶数有:

(7)

由于4阶矩阵的平均随机一致性指标RI=0.89,则一致性比率为:

CR=CI/RI=0.005 8<0.1

(8)

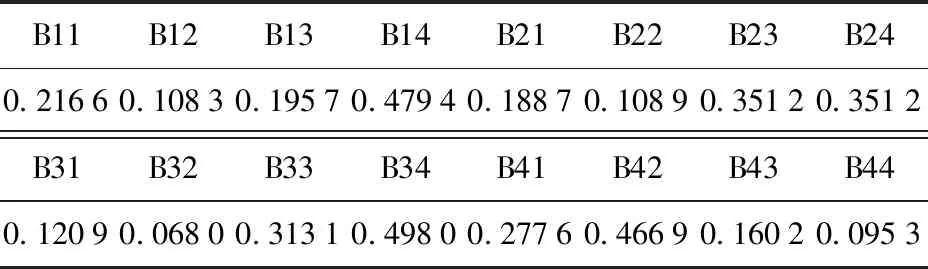

判断矩阵A满足一致性检验,因此各一级指标的权重即为判断矩阵A的特征向量值。同理可得各二级指标的权重由判断矩阵B1,B2,B3,B4得出,最后得到二层指标的权重表如表2所示。

表2 二级指标中各指标占所在一级指标权重

3 云模型应用

3.1 评估对象

从2010~2020年的GTD数据统计看,我国爆炸袭击事件发生率最高的地区是新疆地区,其受到爆炸袭击的可能性较高。从爆炸袭击的对象看,主要的袭击目标是政府机关和公安局。因此需要对这类场地建立针对爆炸袭击的防护等级更高的安防系统,降低爆炸袭击风险。本文选择新疆某公安分局A局驻地作为研究对象,针对爆炸威胁使用云模型对其的安全防范系统进行效能评估。

A局地处郊区,四周较为空旷,附近无高层建筑。周界北、南、东侧建有高3 m的铁质防攀爬围栏,西侧为高3 m的砖墙。周界围栏装有防攀爬探测装置和高清摄像头,可覆盖周界外围10 m延伸区域。南北两侧均有一个出入口,为钢制可推拉式大门,可防止车辆冲撞。人员进入需要经门卫登记,联系人来人接洽后,可以通行。且配备警卫驻守,院落内设有主办公楼、餐厅、训练场地、地下停车场等场所,且均配有摄像探头,覆盖场地内所有公共区域。

3.2 评估过程

邀请5位专家针对爆炸袭击的特点对该地安防系统的效能做出量化评价(标准范围0~1,其依据量化评价“很差”“差”“中”“良”“优”将其分为0.2、0.4、0.6、0.8、1.0)。整理得到各个指标对应的评价结果,如公式(9)、公式(10)、公式(11)、公式(12)所示。

(9)

(10)

(11)

(12)

其中,C1表示智能视频监控效能指标的评价结果,C2表示感知探测效能指标的评价结果,C3表示识别准入控制效能指标的评价结果,C4表示运维、管理、响应效能指标的评价结果。

现依据已有得分矩阵结合公式(1)、公式(2)、公式(3)得到指标云C1e,C2e,C3e,C4e

(13)

(14)

(15)

(16)

将上述权重转化为权重云进行表示有下式:

(17)

同理可得各指标层的权重:

(18)

将其转化为权重云表示为CW(Exω,Enω,Heω)

(19)

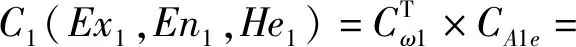

结合公式(1)、(2)、(3)、(18)得到一级指标下的各权重云:

(20)

(21)

(22)

(23)

根据得到指标权重云与评价云,依照正态运算规则对安防系统做出效能评估:

(24)

通过公式(24)可分别得出基于爆炸威胁的“智能视频监控效能冶”“感知探测报警冶”“识别准入控制效能冶”“运维、管理、响应效能”的4个效能云模型C1、C2、C3、C4,如公式(25)、公式(26)、公式(27)、公式(28)所示。

(25)

(26)

(27)

(28)

将结果通过Matlab进行图形化得到图3、图4、图5、图6的云滴模型。4个一级指标不同云模型图显示出其不同的能力隶属度和效能得分区间。

图3 一级指标云模型效果图(A)

图5 一级指标云模型效果图(C)

图6 一级指标云模型效果图(D)

其中,图3代表智能视频监控效能指标云模型效果图,表现最为稳定,且综合得分最高,说明对于目标对象而言,视频监控领域已经完全满足爆炸威胁所需要的监控能力,可以及时捕获到人员进出入各区域空间,并对异常行为进行报警。

图4代表感知探测报警指标云模型效果图,表现差,且云模型显示较为分散,隶属度不集中,说明对于来自内部的爆炸袭击,该区域很难做到及时发现并制止,爆炸行为一旦发生在室内,造成的损害量会极大。

图5代表识别准入控制效能指标云模型效果图,其大部分点集中于0.6~0.8的区间内,其余空间点分布较为分散,隶属度较低,说明识别准入控制系统面对爆炸威胁时,可以做到及时的发现并制止,但需要进行重点关注,在重要的时间段需要配备一定量的人员轮班。

图6代表运维、管理、响应效能指标云模型效果图,表现较为完美的云状模型,说明在人员技能、设备保障方面的重视程度较高,其系统可以长时间运行,且相关人员具有良好的应对措施与经验。

根据公式(4),将4个一级指标依据相应权重进行整合得到面向爆炸威胁的安防系统的整体性效能评估云模型,如公式(29)所示。

(29)

通过Matlab将面向爆炸威胁的安防系统的整体性效能评估云模型进行图形化,得到图7安防系统云模型效果图。

图7 安防系统云模型效果图

由图7可知,隶属度的云滴集中分布于0.5~0.7的效能得分中间,而隶属度0.8以下的云滴则分散在效能得分小于0.5或大于0.7的范围内,说明A局的防范爆炸威胁的综合防范能力在0.6左右。这表明对于未知的突发性爆炸威胁,安全防范系统可以起到一定的防护功能,降低爆炸威胁的后果。但其防护能力有限,很难阻止爆炸威胁的发生和人员财产的损坏。总体看,该云模型分布较广,云滴较分散,表明该安全防范系统的综合防护性能较差,在进行防护时具有很强的不稳定性,综合性较弱,需要进一步完善。

3.3 防护建议

在面对爆炸威胁时,需根据爆炸威胁的特点相应的提升防范重心。在收集到GTD中数十年爆炸数据后,发现爆炸袭击是以爆炸点为核心,其威力随着半径的扩大,杀伤力越来越小。而对于封闭的室内空间来说,由于四周具有的钢筋混凝土结构墙壁,其爆炸碎片可能会出现不规则的反弹轨迹,造成二次伤害,因此其防范核心即为尽量避免爆炸物接近室内。一旦进入室内引爆,要在室内设立多扇室内门,并在墙壁上加盖海绵膜,以避免碎片的反弹。对于重点区域(供电、供水、管道)需采用钢化板等硬质结构进行防护,以防止散射碎片碰撞使其失去应有功能。

对于室外防护来说,要采用X光射线等仪器对周界进行监控,并联合监控系统进行复核,以确定入侵行为。周界围栏要采取铁制结构围栏,有条件可以使用钢筋等坚硬物体组成防护网状结构,防止被炸弹爆破进入。对于以汽车炸弹冲撞方式闯入目标区域进行引爆的爆炸方式来说,在正对出入口处设立多个阻车桩,并采用升降式阻车器。有条件的可以设立缓冲空间,搭建两层防护大门,并与报警装置联动。一旦发现车辆闯入行为,及时报警至值班室,通知有关保卫人员。安保人员要定期对室内室外使用炸弹探测器进行探测,以防止内部人员设置定时炸弹,进行远程遥控爆炸。建筑物的玻璃要采用防爆式钢化玻璃,以防止爆炸产生的声波对玻璃产生影响,使其丧失功能。

4 结论

本文使用云模型评估方法,对面向爆炸威胁的安防系统效能评估方法进行研究,提出一种适应于该突发事件下可兼顾系统随机性和模糊性的评价方法,并通过新疆某公安局为例,验证方法的可行性,提供了云模型方法在安全防范系统效能评估的一种应用。云模型依据特定威胁进行量化评估,其量化评价代表该安防系统所能抵御威胁的防护等级,可以作为安防系统建设、维护和完善的参考依据。通过对比同级各个指标产生的云模型,可以判断安防系统在面对威胁时各个模块的防护效果,有助于寻找防护漏洞并进行修补。