异构网络光传感通信跨域口令认证方式优化

张 媛,高 飞,何春燕

(1. 重庆邮电大学移通学院,重庆 合川 401520;2. 山东科技大学泰山科技学院,山东 泰安 271038)

1 引言

针对异构网络跨域通信关系错综复杂、口令认证难度高的问题,如何进一步提高网络跨域通信性能成为优化通信网络的具体要求[1],因此,宋华伟等[2]为了解决无线通信中认证方法计算复杂度高的问题,提出一种无线网络物理层安全认证方法。利用通信双方信道具备的互易性和唯一性特点,估计并量化响应信道并提取出高度相关但并不完全一致的信道特征序列;并基于信息论安全和信道编码理论提出安全认证编码,依据双方信道特征序列中蕴含的私密共享信息量优势,令合法通信方获得正确编解码,构建不需要密码算法的物理安全认证框架,减少计算量。张玉磊等[3]为了将口令认证协议适用于大规模网络通信,提出了基于理想格的用户匿名口令认证密钥协商协议。结合环上学习误差问题,利用理想格具备密钥长度短、运行效率高等优势,表示较大的空间格;通过服务器实现相互认证和共享会话密钥,避免在身份认证过程中用户长期密钥的存储安全隐患,可适用于大规模网络通信。史志才等[4]基于哈希函数提出一种可证安全的轻权认证协议,该RFID轻权认证协议具有很好的可扩展性,在认证过程中,使身份信息查找时间为常数,标签的秘密信息和伪名等均进行更新,确保认证过程中会话信息的保密传输和隐私性,适合应用于低成本的RFID系统。

为了提高口令认证效率和增强跨域通信安全性能,实现异构网络通信良好运行,降低内部网络干扰频率,本文提出了异构网络光传感通信跨域口令认证方式优化方法,其创新之处在于以C2C-PAKE协议为优化目标,在异构网络中,优化口令认证遭受的安全攻击、抗攻击结果和切换时延,增强异构网络通信系统管理与维护的自主化和安全性。

2 光传感跨域通信口令认证系统分析

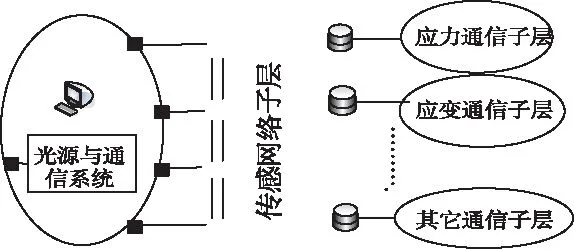

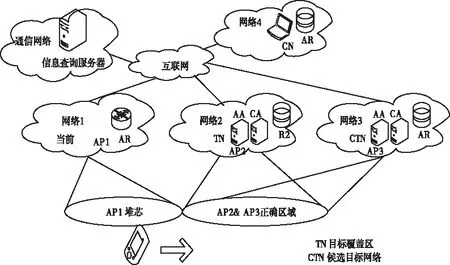

异构网络光传感由两部分构成,分别为光纤分布式和分立式传感子层,图1为异构网络光传感通信示意图。

图1 光传感通信系统示意图

如图2所示,光传感通信跨域口令认证系统由多个传感子层构成的三维拓扑网,每一层子网都是一个单独的环路结构,网络结构可呈星形、树形、或者更加复杂的形状,子认证系统由多层传感子系统构成,在分立式子层中利用传感器进行口令认证,达到系统优化目的。

图2 光传感跨域口令认证扩展

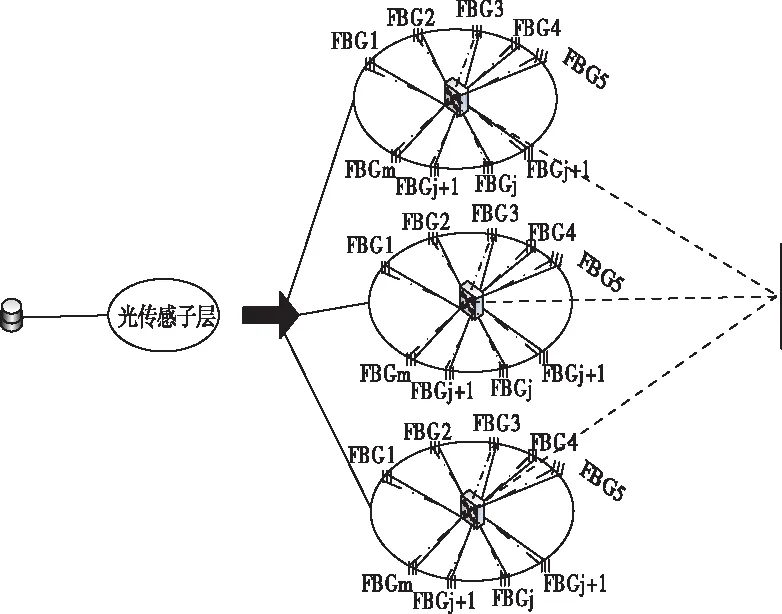

为了防止异构网络出现故障,系统可对通信口令进行自动化认证,即对通信口令进行多层扩展认证,使用光传感器将通信口令路由到另一备用域中,保证口令认证系统正常运行,图3为光传感通信跨域口令认证系统示意图。

图3 异构网络跨域通信口令认证系统

3 口令认证安全性和效率优化

3.1 跨域口令认证方式安全性优化

步骤1:A→SA:MA

步骤1’:B→SB:MB

步骤2:SA→SB:TicketB

步骤2’:SB→SA:TicketA

步骤3:SA→A:MSA

SA通过步骤2’对消息MA进行解密得到NA,得到RSA=H(pwA)⊕H(NA+1),发送MSA=ERSA(gyrr′⊕H(pwA))的计算结果给A。

步骤3’:SB→B:MSB

SB通过步骤2’对消息MB进行解密得到NB,得到RSB=H(pwB)⊕H(NB+1),发送MSB=ERSB(gxrr′⊕H(pwB))的计算结果给B。

A用自身口令pwA和随机数NA得到RSA,然后用它解密SA发送至它的消息MSA,得到gyrr′,结合随机数x计算ks=(gyrr′)x=gyrr′,同理,使用B计算ks=(gxrr′)y=gxrr′,最终,通信双方使用ks作为异构网络光传感跨域通信口令的密钥进行安全认证。

因光传感服务器中都用自身的私钥进行信息加密,随后使用对方的公钥口令,这就保证了在异构网络中光传感跨域通信间私有的认证信道。因此,对传统认证协议进行优化提高了语义安全性。

如果E盗用了wA和wB,由于它没有SA和SB的密钥,因此无法进行口令认证得到gx和gy,更不能通过计算获得认证密钥ks=gxyrr′,确保了认证协议的安全性。

因认证协议中的x,y,r,r2为临时随机变量,所以E不能冒用任意用户对认证过程发起攻击。

光传感跨域通信中已假设服务器为被动形式,不存在冒用自己网络中用户进行通信的行为。若SA为恶意攻击者,由于它无法获得其它用户通信密钥,因此无法对步骤3中的MB进行解密,或者计算步骤2中的Ticket,则不通信口令认证不存在风险。

因无法得到SA的认证口令SSA,也就不能得到SB的口令SSB,因此无法破解MB得到wB。

通信用户使用光传感服务器选取加密口令与随机数,随机数增加1hash的加密口令[6],实现异构网络中口令认证的安全保证,使用私钥和通信双方加密密钥,既确保了认证过程的私密性,又确保了认证安全性。

3.2 跨域口令认证时间优化

目前关于跨域口令快速认证的主要研究重点在于如何减少口令引入后的切换时延,未考虑异构网络跨域间的安全性关系,不同域间不存在安全性关系而导致的认证失败在认证完成后才会被发现,导致认证时长增加[7]。

跨域通信口令认证包含预切换和接入认证连个阶段,认证过程描述如下:

1)MN为初始通信节点,MN→PAR:RtSolPr

2)PAR→NAR:TrVaReq,PAR发送安全度查询指令至AR。

3)NAR→PAR:TrVaRsp,利用NAR查询域间信任列表。

4)PAR→MN:PrRtAdv,PAR选取最佳NAR的算法,假设安全性参数为TV,通信信号强度为SI,最大值为MSI,α和β分别表示TV和SI的权值[8],其中β∈[0,1],认证参数为D=α×TV+β×(SI/MSI)。

5)MN→PAR:FBU+AS

6)PAR→NAR:

选择PAR并确定最大D值所对应的NAR发送RfTrReq,若不存在光传感通信跨域口令,则选择安全度最高的NAR发送HI,并执行认证增加算法[9]。

7)NAR→PAR:RfTrReq,口令认证成功后查询域间信任列表。

8)NAR→AAAv:SPR/SPA,一旦确定NAR就开始通信口令认证流程。

9)PAR→MN/NAR:Fback+A

通信跨域口令认证通过TrVareq/TrVaRsp进行传输,结合密钥查询和密钥认证共同实现。PAR缓存通信方获取到的安全密钥,定期向NAR发送PTVRsp,提前得到所在网络的认证密钥,收到P·TV·Req的NAR返回至PTVRsp,修改认证缓存。

由AR执行认作操作,口令安全认证请求Num包含在预设参数下[10],口令更新梯度β1β2β3,认证阈值为α1(0<β1,β2,β3,α1<1,β1<β2),认证退化和过期口令为T1和T2,步骤如下:

第一步:异构网络中每维护一个认证服务器,每收到一个TrVareq就得到C+1计数,当C>Num将对应认证域安全度加β1,若得到RfTrReq将对应认证域安全度增加β2。

第二步:若在T1时间内某通信口令所在域的安全度小于或等于α1,将该口令的认证安全度减少β3。

第三步:若接收到HI,可将对应的MN归类为可认证列表,将安全度设为α1,令MN拥有可认证最小权限。

第四步:若口令认证域内的安全值递减后小于或者等于0,或是其它口令大于或等于T2,则该口令认证不予通过。

第五步:接收TrVaRsp、RfTrRsp、PTVRsp,则从三者中任意选取通信口令和安全值,完成认证列表更新。

4 实验分析

4.1 实验背景

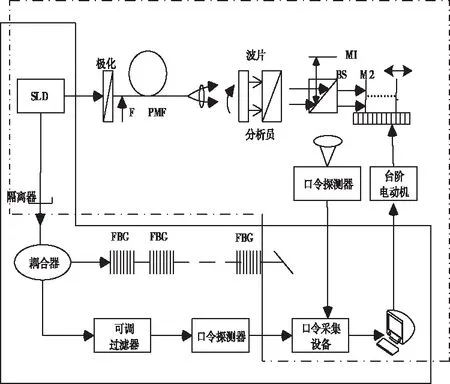

为了验证光传感通信跨域口令认证方式的优化效果,设计仿真对比实验。图4为口令认证背景。

图4 口令认证背景

如图4所示,网络1为跨域通信连接点,网络2和网络3为备用连接点,网络4为通信口令所在异构网络中的位置。异构网络中的通信信息存于服务器中,MN最初位于网络1中与CN进行通信。跨域通信口令认证协议用SIP,网络配置协议为DHCP,AA为认证代理是PANA的服务器,CA为配置代理是DHCP的中继代理,R2为接入路由器,可为异构网络提供隧道功能。MN的SIP用户与CN的SIP用户进行通信。当口令认证成功后,通信信息在MN与CN间传输。该通信方式由光传感器承载,使用RAT为其载体,信息包之间间隔为20ms。

4.2 口令认证安全性分析

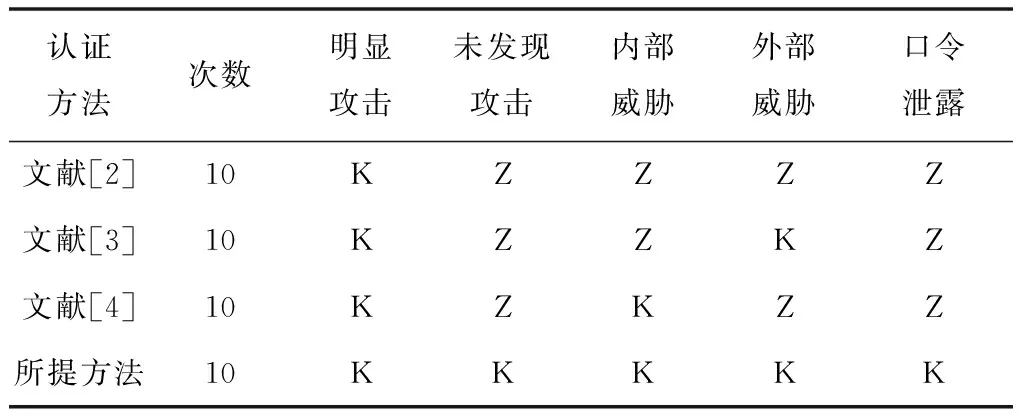

在同一异构网络环境下,考虑到认证威胁因素,对不同认证方式增加阻碍,K表示可抵抗的认证威胁,Z表示在遭受的认证威胁,得到的实验结果如表1所示。

表1 口令认证安全性比较

考虑到异构网络环境的复杂性,进行10次口令认证运算,通过表1可知,文献[2]、文献[3]和文献[4]在认证过程中虽能发现明显攻击,但在内部威胁和外部威胁方面都会遭受攻击,甚至造成口令泄露的安全隐患,而本文提出的通信跨域口令认证方式明显优于其它认证方式,说明优化后的统C2C-PAKE认证协议安全指数更高,体现了对认证协议进行安全性优化的必要性。

4.3 效率分析

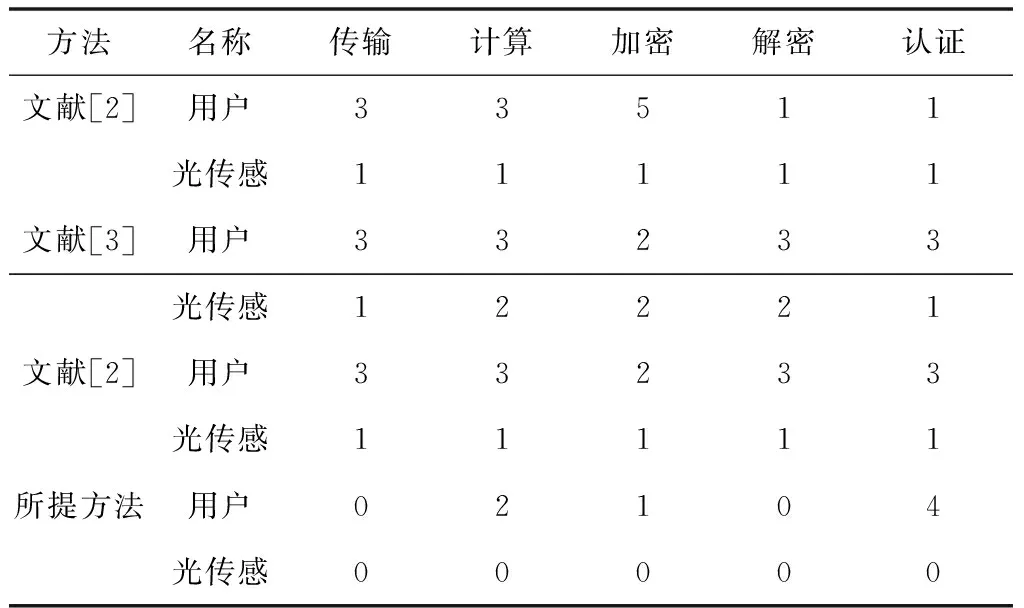

引入密钥指数及公开验证函数,结合加密验证计算,以确保验证工作开销最小化。对其它文献方法与本文认证方法的计算开销进行比较,得到的开销对比结果如表22所示。

表2 不同认证方式计算开销对比/次

如表2所示,相对于其它文献方法,本文方法进行相同的认证次数时,计算开销相差较大,口令认证计算开销较小。

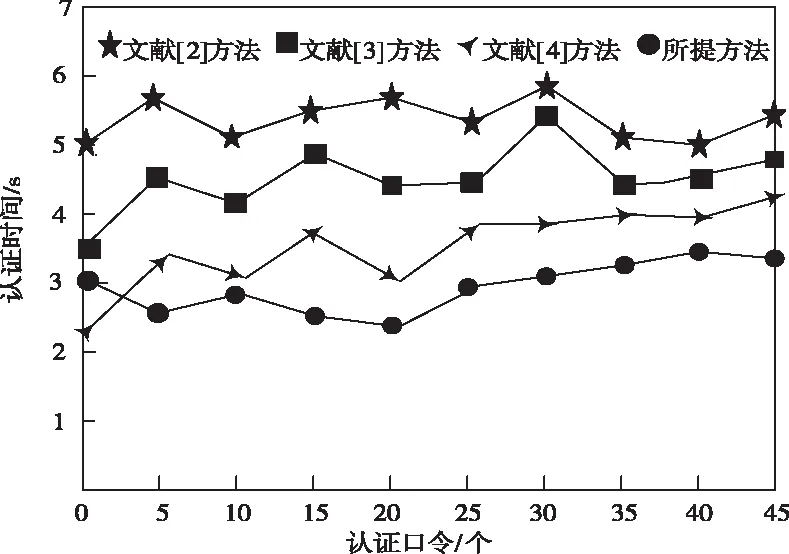

上述四种口令认证方式及协议的验证表明本文所提方法可以满足异构互联网络要求,为了实现跨域口令高效认证目标,对比验证出耗时更短的口令认证方式,验证结果如图5所示。

图5 口令认证时间对比

在异构网络光传感跨域口令认证的实验中,本文对网络选择、切换流程进行时间比较分析,由图5所示,在不同数量口令认证下,所提方法所消耗时间未出现较大波动,一直保持在3s左右,整体运行平稳,但其它文献方法耗时更久,最好达到6s,说明所提优化方式更利于异构网络间的无缝传输。

5 结论

1)为了解决异构网络口令认证方式存在安全性差、效率低的问题,对异构网络跨域通信口令认证方式进行优化,其消耗时间未出现较大波动,一直保持在3s左右。

2)令每个网络尽可能占用最小内存,尽量提高不同网络认证的复用性,且减少异构网络对认证过程带来的干扰,实验过程中,口令认证安全性抵抗程度达到100%。

3)对认证协议中参数进行高效控制,改进了传统认证协议,协调网络内部关系,建立私有通信信道、排除不安全攻击,其认证次数最高可达4次,保证认证方式的安全性,降低认证难度。