基于Portal认证技术的科技成果数据跨平台访问控制

赵 微,秦砺寒,运晨超

(国网冀北电力有限公司经济技术研究院,北京 100038)

0 引 言

Portal认证技术也被称之为Web认证,该技术能够将应用系统、数据资源及互联网资源整合到一个信息管理平台上[1],通过统一的用户界面将这些数据内容提供给经过认证的用户。随着互联网技术的快速发展,现在各类科技成果数据量逐渐增多[2],对其进行跨平台访问的需求也随之增多。由于网络平台具备相对开放性和资源共享性以及跨平台性[3],对科技成果数据的统一管理和安全性构成了很大的威胁[4]。所以如何保证科技成果数据的安全性,避免数据外泄,对跨平台的访问控制方法的研究具有重要意义。

目前对于跨平台访问控制的方法有很多,例如张敏等人[5]研究了一种多服务器环境下可实现访问控制的身份认证方案,但是该方法的认证过程严重依赖注册中心,容易遭受拒绝服务器攻击;杨小东等人[6]研究了一种基于多授权中心属性基加密的多域云访问控制方案,该方法采用线性加密方法,复杂度较高,实际应用性差。因此,为了更好地实现科技成果数据跨平台访问控制,保证相关数据的安全性,本文提出一种基于Portal认证技术的科技成果数据跨平台访问控制方法。

1 科技成果数据跨平台访问控制

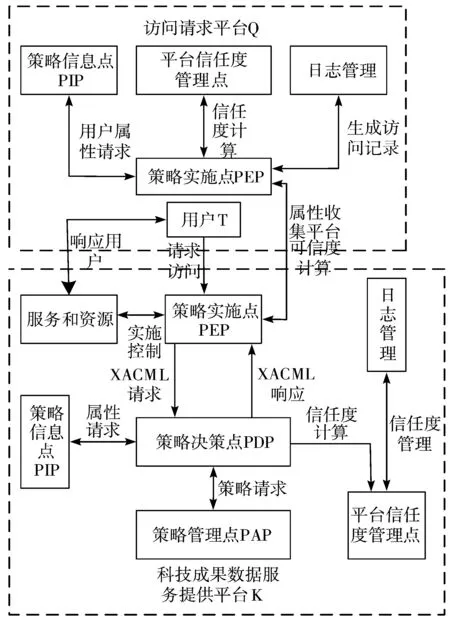

采用Portal认证技术建立访问控制模型,实现跨平台访问控制。该模型通过对请求访问平台和科技成果数据服务平台的可扩展访问控制标记语言(XACML)的扩展以及增加跨平台信任度管理点(Outside Trust Manager Point, OTMP)完成模型构建,其结构如图1所示。

图1 基于Portal认证技术的访问控制模型结构

OTMP是访问控制模型中的重要组成部分。根据用户在请求平台中的历史访问记录,计算用户在本平台中的信誉度,并完成用户信誉度的更新。在跨平台访问过程中,OTMP根据科技成果数据服务提供的请求平台的信任度、配置完整度、用户在该平台内的信誉度及用户身份认证结果,经过综合计算得到用户在科技成果数据服务平台中的信任度[7],将其发送给科技成果数据服务平台,该平台会判断是否提供用户访问权限,实现科技成果数据跨平台访问控制,其具体步骤如下:

1)用户在请求平台中点击登录,完成身份认证后,向科技成果数据服务平台发送访问请求。

2)科技成果数据服务平台的策略实施点(PEP)能够收集访问请求所处平台的属性信息和可信程度[8],并收集该平台中用户的属性信息、信任度,反馈至PEP。

3)PEP将收集到的请求平台和用户的所有信息发送给OTMP,通过OTMP计算用户在科技成果数据服务平台中的信任度,并将结果回传给PEP。

4)PEP将用户在科技成果数据服务平台中的信任度作为用户的一个属性加入到访问请求中,并将其转化为XACML请求,回传给策略决策点(PDP)。

5)策略信息点(PIP)将收集到的策略决策过程中所需的客体属性和相关环境属性传送给PDP。

6)PDP向策略管理点(PAP)发送评估用户访问请求的相关策略。

7)PDP开始评估获取到的策略、用户的信任度、用户的属性信息、客体的属性信息、执行动作,并将评估结果以XACML的格式回传给PEP。

8)通过PEP分析决策结果后,将结果传送给科技成果数据服务平台的日志管理模块中,建立平台中的历史访问行为记录[9]。

9)科技成果数据服务平台的PEP将决策结果返回给请求平台的PEP。

10)请求平台的PEP分析决策后,将其传送给日志管理,形成用户的历史访问行为记录。

11)根据决策结果完成科技成果数据跨平台访问控制。若请求失败,则向用户发送拒绝信息;若请求通过,则向用户发送同意信息并完成服务响应。

1.1 身份认证

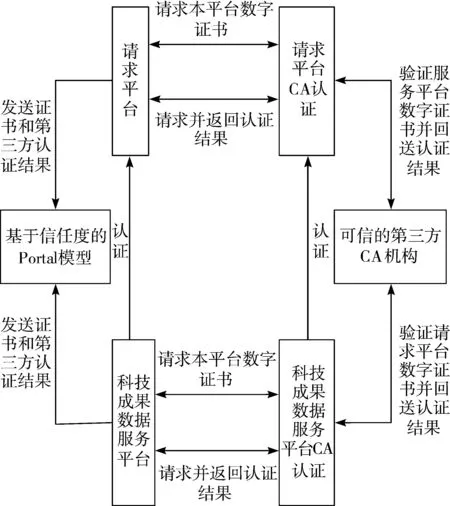

身份认证是访问控制模型的基础,科技成果数据服务平台以及请求平台完成用户身份认证之后,才可以进行信任度评估和访问请求的授权[10]。由于身份认证是跨平台的,包括科技成果数据服务平台和请求平台等,身份认证的具体步骤为:

1)处于不同信任域的服务平台和请求平台通过各自所在平台的CA数字认证。

2)服务平台根据历史数据及CA数字认证结果对请求平台进行认证,以检验请求平台可信性及合法性。

3)获取CA认证与请求平台结果后,请求平台利用加密的方式将数字认证发送给服务平台,收到数字证书后,服务平台利用自身的私钥对其解密,并通过本平台将其发送到可信的第三方机构认证,同时将自己的数字证书发送至请求平台认证[11]。

4)可信的第三方将完成数字认证的结果返回。

5)第三方回传的认证结果分别传回请求平台和服务平台,2个平台收到数字认证后,分别将对方的数字证书和第三方的认证结果一起加密发送至访问控制模型完成认证[12]。认证具体过程如图2所示。

图2 身份认证过程

1.2 信任度的计算和更新

1.2.1 信任度的计算

访问控制模型在跨平台的使用中,关键问题是科技成果数据服务平台对用户信任度的计算,计算时需要参考用户在请求平台的信任度、科技成果数据服务平台对请求平台的信任度等信息[13-14]。其具体计算过程如下:

访问控制模型中,采用推荐算子计算推荐信任度。设:K对Q的信任度为:

(1)

式中,k、f、u分别表示不同的信任度推荐算子。

用户T在Q中的信任度为:

(2)

用户T在K中的信任度为:

(3)

即:

(4)

(5)

1.2.2 信任度的更新

各平台中的信任管理中心需要完成自身平台信任度和与自身平台存在交互记录的平台信任度的更新。跨平台访问时,科技成果数据服务平台和请求平台分别位于不同的安全网域内,在完成跨平台访问服务后,如何根据对方的评价更新自身平台中信任管理中心所保存的信任度是主要考虑的问题[18-19]。信任度的更新包含科技成果数据服务平台、访问请求平台、第三方机构、访问请求用户4个方面信任度的更新[20],其更新过程如下:

1)第三方机构根据科技成果数据服务平台、访问请求平台信任度以及用户与平台其他用户的历史交互情况对用户进行综合评价,并将评价结果传送至K中的信任管理中心,用作K对于Q的信任度的更新,并将结果传送至K中的PEP。

2)存在访问请求用户将自身对第三方机构的评价,传送至Q中的信任管理中心,用作Q对于K的信任度的更新[21]。

3)K中的策略执行点将对访问请求用户的评价传送至Q中的策略执行点PEP。

4)Q中的策略执行点将对于第三方机构的评价传送至K中的策略执行点PEP。

5)Q中的策略执行点PEP将第三方机构对于用户信任度的评价结果传送至信任管理中心,信任管理中心根据评价结果更新Q内具有访问请求用户的信任度。

6)K中的策略执行点PEP,将第三方机构对于用户的信任度评价结果传送至信任管理中心,信任管理中心根据评价结果更新K内的具有访问请求用户的信任度[22]。

1.3 访问决策及授权

将获取的信任度传送至PDP,通过PDP对信任度进行分析,进而做出对该访问请求平台是否授权的判断,完成访问请求的决策和授权。其具体过程如下所述:

1)分析请求平台的访问请求,获取与主题、资源、行为、环境的相关请求内容[23]。

2)根据上述4个内容查找目标,及与其相匹配的策略文件——策略XML。

3)如果查找到相应的策略文件——策略XML,进行下一步;如果查找不到,则访问决策无效。

4)对策略文件——策略XML状态进行分析,获取信任度比较函数和信任度阈值后,请求获取科技成果数据服务平台和请求平台两者之间的相互信任度[24]。

5)回传双方的信任度,即请求者信任和提供者信任。

6)根据策略XML状态中的信任度比较函数,比较访问请求用户和获取科技成果数据服务平台之间的信任度,判断比较结果是否大于各自的信任阈值。如果大于阈值,则正确;如果小于阈值,则错误。

7)验证返回值是正确还是错误,如果正确,则返回正确准许访问的决策结果;如果不正确,则返回拒绝访问的决策结果。

8)决策结果通过PDP发送给PEP后,其将决策结果打包在信任证书中发送给科技成果数据服务平台和请求平台,请求平台通过访问控制模型提供的信任证书,向科技成果数据服务平台请求访问,科技成果数据服务平台通过信任证书,同意授权请求并为其提供服务。

通过上述过程,完成基于Portal认证技术的科技成果数据跨平台访问控制方法的设计。

2 实例分析

以某科技成果数据服务平台为研究对象,对其进行跨平台访问控制。随机选取共150名用户作为测试人员,分为3组:第1组用户包含了通过认证、授权用户25名,非通过认证、非授权用户25名;第2组用户全部为通过认证、授权用户共50名;第3组用户全部为非通过认证、非授权用户共50名。

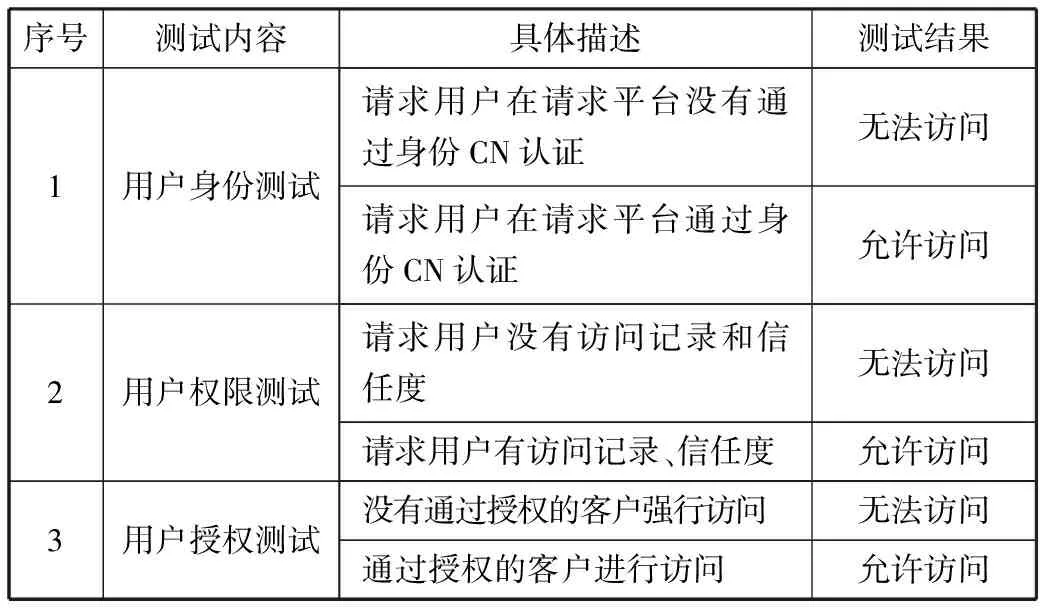

2.1 访问控制有效性测试

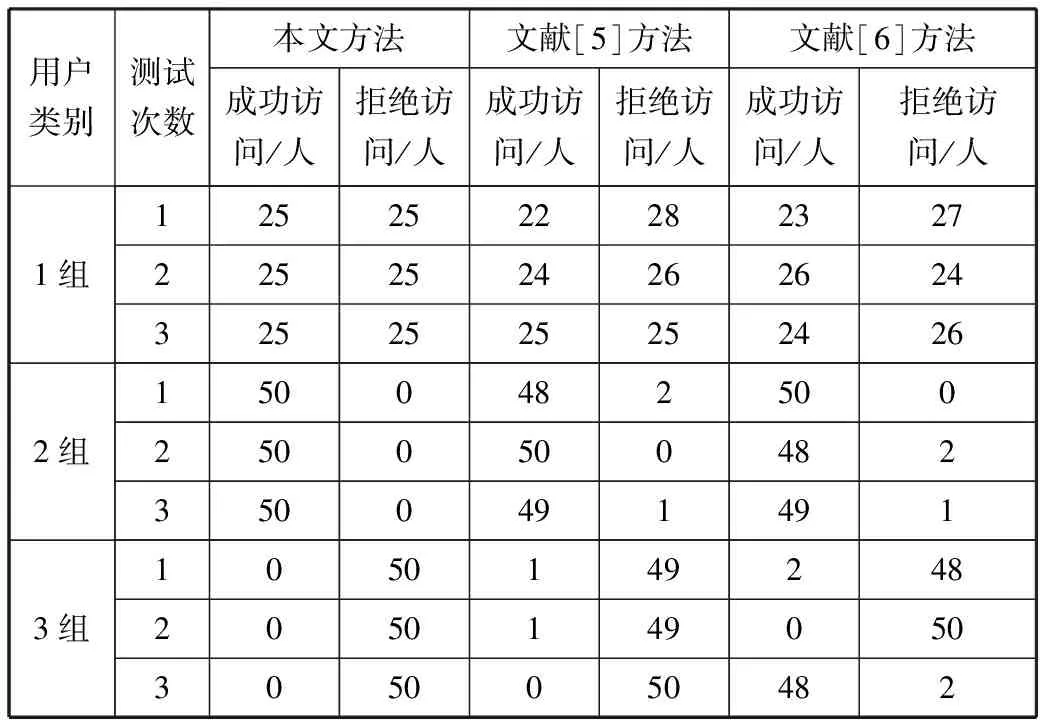

为了测试本文方法是否能在用户发出科技成果数据跨平台访问请求时,有效地完成授权用户和非授权用户的访问控制,对实验对象进行访问控制有效性测试,测试结果如表1所示。

表1 访问控制有效性测试

通过分析表1可以看出,采用本文方法在进行科技成果数据跨平台访问控制时,基本符合控制要求,没有身份认证和信任度授权用户,无法访问,控制有效性好,这说明该方法对于用户跨平台访问具备良好的控制能力。

2.2 访问控制的精准度测试

为了测试用户访问控制的准确度,采用文献[5]方法与文献[6]方法与本文方法进行实验测试,测试内容是对3组用户中通过认证、授权人数和非通过认证、非授权用户人数进行识别,判断测试结果是否与实际人数一致,测试结果如表2所示。

表2 访问控制的精准度测试

通过分析表2可知,针对3组申请访问用户的访问控制,本文方法能够全部准确识别出3组用户中的通过认证、授权的人数和非通过认证、非授权用户的人数,另外2种对比方法均无法完全识别出通过认证、授权的人数和非通过认证、非授权用户的人数。说明本文方法对用户访问控制精准度高于实验对比方法,说明该方法能够实现科技成果数据跨平台访问精准控制。

2.3 平台响应时间测试

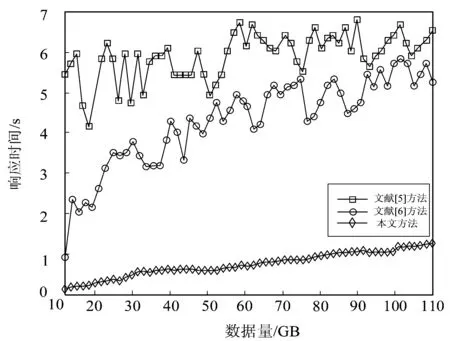

为了进一步比较不同方法的性能,测试150名用户同时访问科技成果数据的大小为10 GB~110 GB时,对比分析3种方法控制下的科技成果数据跨平台响应时间,结果见图3。

图3 平台响应时间测试

通过分析图3可以得出:3种方法在访问的科技成果数据大小不同的情况下,本文方法控制下的科技成果数据跨平台的最高响应时间仅为1.3 s,响应时间最低。说明本文方法控制下的科技成果数据跨平台访问响应更快,更加适用于数据跨平台访问控制。

3 结束语

为提升科技成果数据跨平台访问安全性,本文研究了基于Portal认证技术的科技成果数据跨平台访问控制方法。利用Portal认证技术建立访问控制模型,该模型通过对身份的认证、请求访问者和平台的信任度计算、访问行为和访问记录,实现对于科技成果数据跨平台访问控制。实验结果表明,该方法访问控制有效性好,且控制精准度高,提升了平台的响应速度,该方法提高了跨域访问的安全性能,能有效对科技成果数据跨平台访问风险进行控制。