攻防博弈下的Ad hoc 网络风险预测*

陈赵懿,高秀峰,王 帅

(陆军工程大学石家庄校区模拟训练中心,石家庄 050003)

0 引言

Ad hoc 网络是一种无中心、无固定基础设施、自动配置、靠无线信道传输的网络,可快速部署,广泛应用于战场通信、抢险救灾和其他需要临时建立网络的场合[1],其网络特点很好地满足军事通信中“动中通”、快速组网等要求。美国研制了大量无线自组织网络设备,并应用于单兵、车载、无人机通信等方面,我军采用Ad hoc 网络技术,构建的战术互联网,具有较强的移动性和抗毁性[2]。然而,Ad hoc网络较传统网络更容易遭受入侵,攻击者入侵网络后,可通过恶意节点发动网络攻击,破坏网络安全与性能,入侵防御系统采取检测与响应措施,限制或隔离恶意节点,降低网络安全风险。基于博弈论的分析方法,可描述网络攻击者与入侵防御系统之间的攻防过程,可对网络风险进行分析与预测。

博弈论作为解决优化策略问题的有效方法之一,已广泛应用于Ad hoc 网络的入侵检测、资源配置和动态功率调整等问题的研究[3]。由于缺乏对Ad hoc 网络安全的测量与相关数据收集等原因[4],很少有学者将博弈论用于Ad hoc 网络的风险预测与评估。Wei 等人构建风险评估框架,提出了量化威胁概率的攻防博弈模型[5];孙杰等人采用随机博弈模型[6],分析了Ad hoc 网络的风险状况,但攻防策略的收益量化较简单;Chen 等人利用混合策略纳什均衡解推导Ad hoc 网络安全风险值[7]。上述评估Ad hoc 网络风险的博弈模型大多存在3 点不足:一是没有考虑攻防过程的多阶段性;二是假设博弈参与者完全理性且掌握了完全信息,与实际Ad hoc 网络环境不太吻合;三是没有考虑Ad hoc 网络节点的差异性,不同拓扑位置和角色的网络节点,在网络中的权重与影响不同,需要区别对待。本文采用2人非合作博弈描述攻击者与入侵响应系统的多阶段动态博弈过程,通过求解纳什均衡解,对网络风险进行预测,为最优防御策略部署和提高网络安全提供参考。

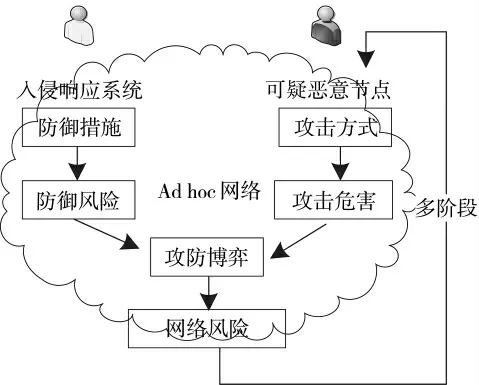

1 Ad hoc 网络安全的攻防博弈

Ad hoc 网络的特点为其安全带来了挑战。一是无线链路的使用使Ad hoc 易受攻击影响;二是在敌对环境(如战场)中,缺乏保护的网络节点有被危害的可能;三是网络拓扑结构和成员节点不断变化,容易遭受攻击者入侵[8]。缺乏集中控制与管理,网络中的节点容易被入侵而成为恶意节点。攻击者的目的是最小化自身损失的前提下,最大化地破坏Ad hoc 网络的安全,恶意节点是其攻击代理;而入侵防御系统的目标是加大对恶意节点的防御力度,最小化网络安全风险。

按Ad hoc 网络层次,攻击类型有物理层的信号干扰攻击、链路层的窃听、网络层的黑洞攻击、传输层的SYN 泛洪攻击、应用层的病毒攻击和跨多层的攻击等[9]。其中,实施较多的是针对网络层的攻击,大致可分为路由攻击和数据分组转发攻击两类。通过路由攻击,恶意节点能够将数据流向受自己控制的节点,或者在网络中产生路由闭环而造成严重的网络拥塞[10]。采用数据分组转发攻击,攻击者可以丢掉数据分组、修改数据分组内容,或是注入大量数据分组,占用有限网络资源,形成拒绝服务攻击。通常,恶意节点表现出和正常节点一样的功能,伪装自己,降低被发现的概率。

目前学者对如何降低网络攻击的风险提出了很多防御对策,如入侵检测、身份认证、加密、停止节点服务和隔离节点等。这些方法虽然给网络带来了其他负面风险,例如隔离措施可能会导致部分通信链路中断,甚至影响网络正常运行,但在减轻攻击造成的损害和阻止进一步攻击方面是有效的[11]。防御者面临的挑战就是如何选择最优入侵防御策略,使网络整体风险最小。

2 攻防博弈下的风险预测

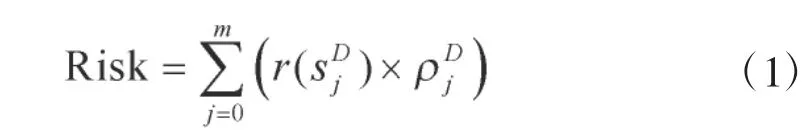

按节点性质,Ad hoc 网络中可能同时存在恶意节点和正常节点。由于恶意节点的伪装和无线信道的噪声影响,入侵防御系统无法完全确定节点类型,只能根据其行为进行推断,该推断值随时间变化,因此,本模型是一种2 人非合作的不完全信息的多阶段动态博弈。网络风险预测值是最优防御策略部署下的网络可能发生的风险,是某阶段攻防双方博弈推演的结果。随着攻防过程的不断交互,入侵防御系统对节点类型推断值不断变化,最优防御策略随之调整,风险预测值也随之改变。定义本模型的Ad hoc 网络风险预测值公式为:

图1 风险预测过程

2.1 多阶段博弈模型

1)N={攻击者A,防御者D},恶意节点为网络攻击者代理,防御者为入侵防御系统。

7)P,Ptk为tk 阶段入侵防御系统推断某节点为恶意节点的概率值。

为简化,假设攻防双方在各阶段的效用矩阵不变,不存在收益折扣现象。根据博弈模型描述,攻防双方的效用矩阵如表1 所示。

β 为系统的误检率,w 为节点权重,在不同节点采取同一攻防动作带来的风险往往不同,所以入侵防御系统应根据不同权重节点采取不同的防御措施。Ad hoc 网络中节点所处位置和担负角色,决定其对网络的重要程度,比如在战术互联网中,指挥节点或者网关节点相比普通节点更重要。一般而言,Ad hoc 网络节点的权重和节点等级、节点度数等因素有关[12],分级网络中节点级别越高权限越大,节点度数越大对网络影响也可能越大。

2.2 阶段博弈的网络风险值

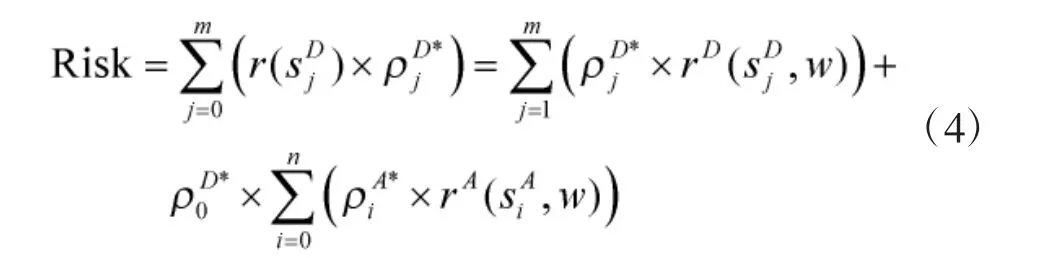

当入侵防御系统没有采取防御措施时,Ad hoc网络风险为恶意节点攻击产生的风险;采取防御措施后,阻止了恶意节点的攻击,此时网络的风险为防御措施带来的负面风险。攻防双方达到纳什均衡时,可根据最优混合策略计算网络风险,因此,该风险值是阶段性的,可预测的。

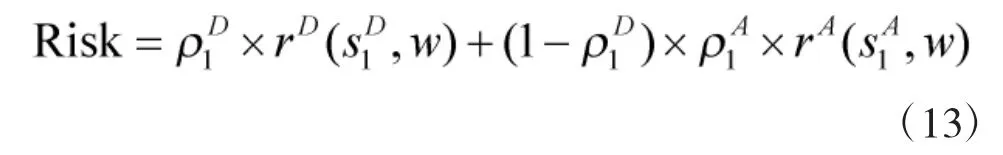

式(2)表示攻击者采用任意攻击策略的期望效用均不大于在纳什均衡点的期望效用,式(3)表示入侵防御系统采用任意防御策略的期望效用均不大于在纳什均衡点的期望效用[14]。通过求解纳什均衡解,网络风险值计算公式为:

表1 攻防效用矩阵

2.3 风险值求解算法

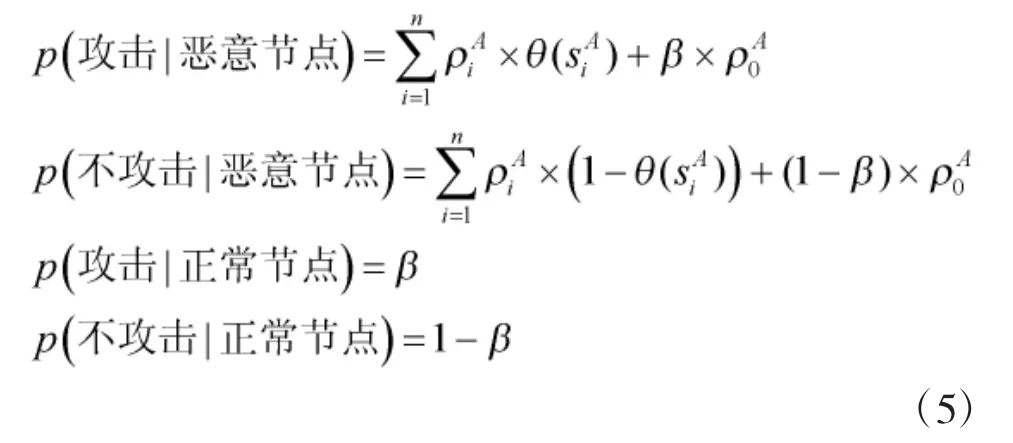

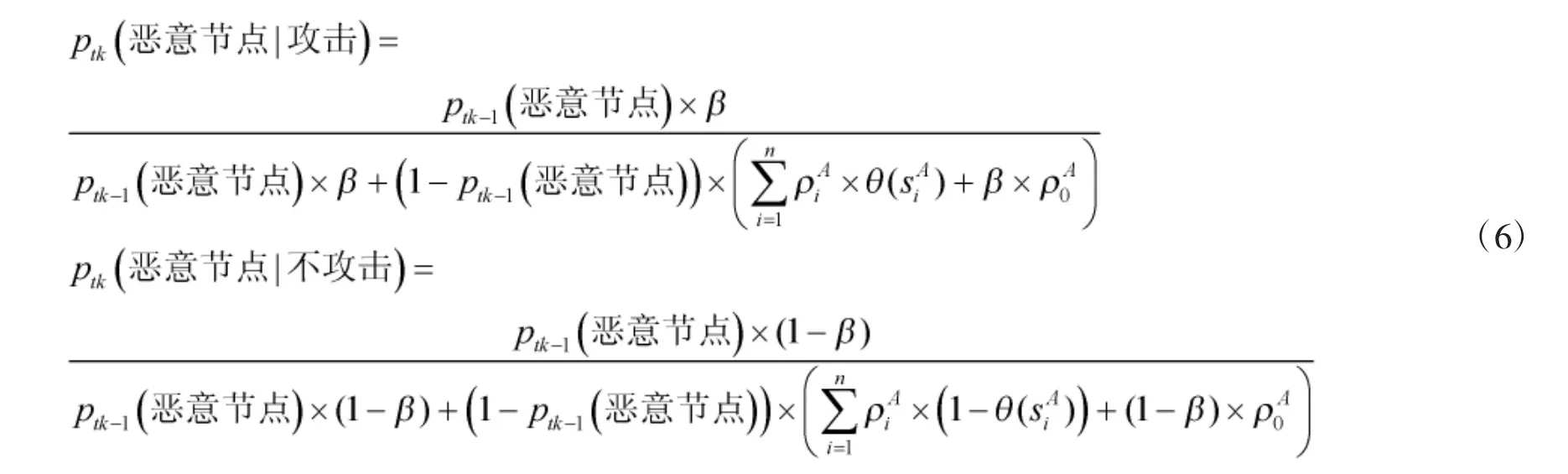

根据Ad hoc 网络环境,可获取入侵检测系统的检测率和误检率,恶意节点常见攻击方式和入侵防御系统的防御措施等信息,根据贝叶斯规则,可更新节点性质推断值,节点动作空间后验概率推断公式为:

入侵防御系统根据节点动作和后验概率推断公式,可以从tk-1 阶段更新得到tk 阶段某节点为恶意节点的后验推断值。

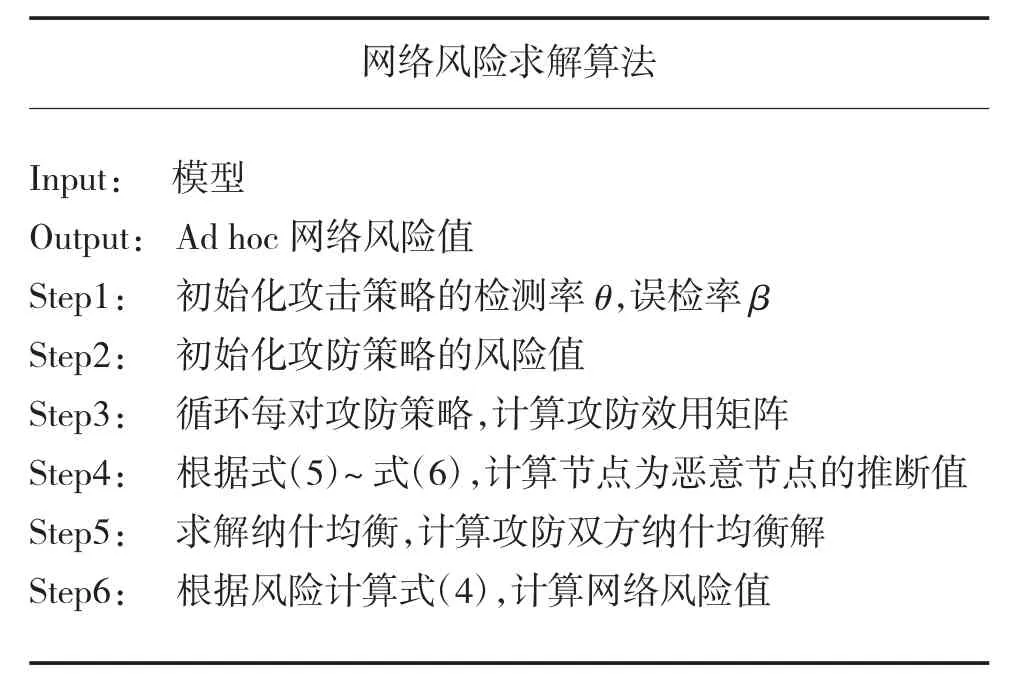

根据上述信息,求解tk 阶段的网络风险预测值算法如下:

网络风险求解算法Input: 模型Output:Ad hoc 网络风险值Step1: 初始化攻击策略的检测率θ,误检率β Step2: 初始化攻防策略的风险值Step3: 循环每对攻防策略,计算攻防效用矩阵Step4: 根据式(5)~式(6),计算节点为恶意节点的推断值Step5: 求解纳什均衡,计算攻防双方纳什均衡解Step6: 根据风险计算式(4),计算网络风险值

该算法复杂度主要取决于纳什均衡求解和攻防策略的规模。模型的策略规模是常数,文献[15]证明纳什均衡算法的时间复杂度是多项式级别,因此,整个算法具有多项式级别的时间复杂度。

2.4 风险值分析

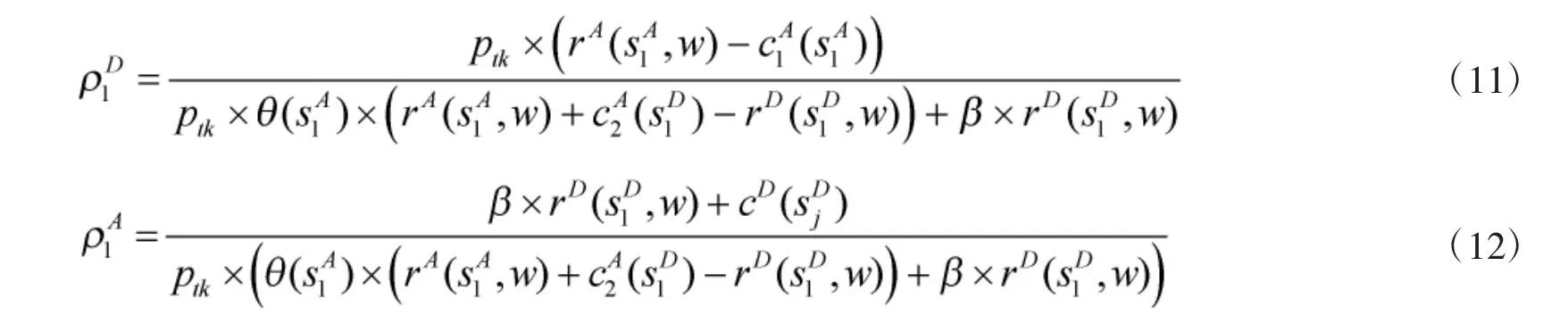

根据纳什均衡原理,分析不同参数下的最优攻防策略与网络风险。

由式(11)~式(12)的单调性可知,检测率θ 越高,攻击和防御的概率都降低;误检率β 增大,攻击概率增大,防御概率降低;恶意节点的推断值ptk越大,攻击者的攻击概率越低,系统防御概率越大;符合实际情况。

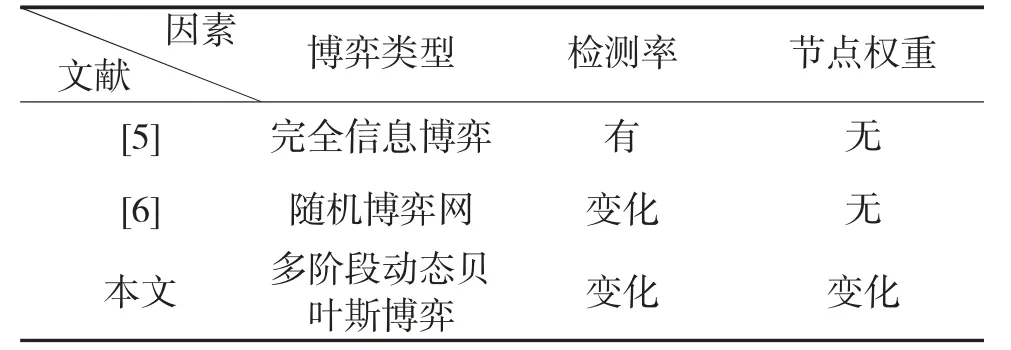

相比文献[5]直接根据偏好关系,给定攻防双方收益值,本模型考虑了Ad hoc 网络节点权重、检测率等因素的影响,更符合实际客观情况,对比如表2 所示。

表2 模型对比

3 实验

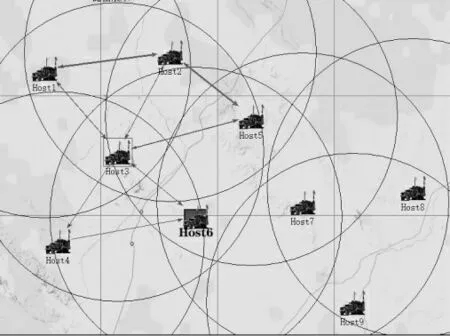

为进一步阐述本文模型和算法的可行性、有效性,利用OMNet++软件进行仿真实验。在一个矩形平面区域(800 m×600 m)内分布9 个节点,节点能量相同,发射距离250 m,路由采用AODV 协议,拓扑结构如图2 所示。

图2 Ad hoc 网络拓扑图

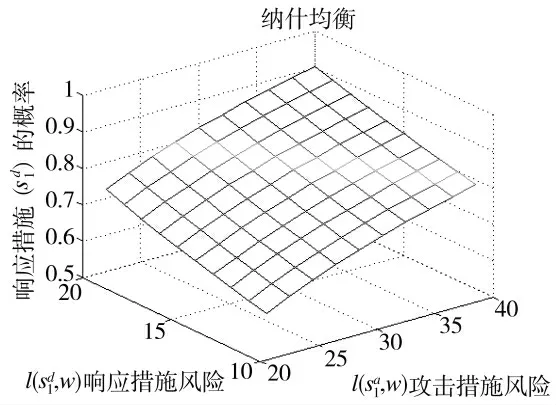

图3 防御概率与攻防措施风险的关系

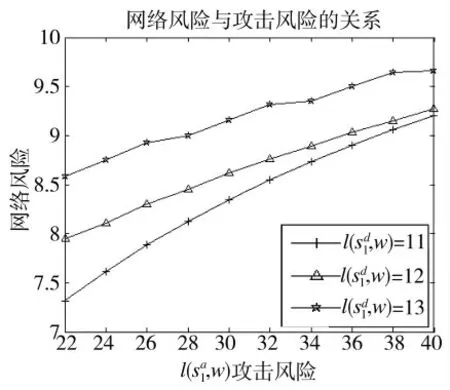

网络风险与攻击风险的关系如下页图4 所示,Host6 节点攻击风险增大,网络风险增加,但是速度增长较慢。对比3 条曲线,防御措施风险增加,网络风险变化明显,因为双方达到纳什均衡时,防御措施概率很大而攻击概率值很小,此时,网络风险大小主要受防御措施风险的控制。作为管理员,改进防御措施,减少防御带来的负面风险,可明显降低网络整体风险。

图4 网络风险与攻击措施风险的关系

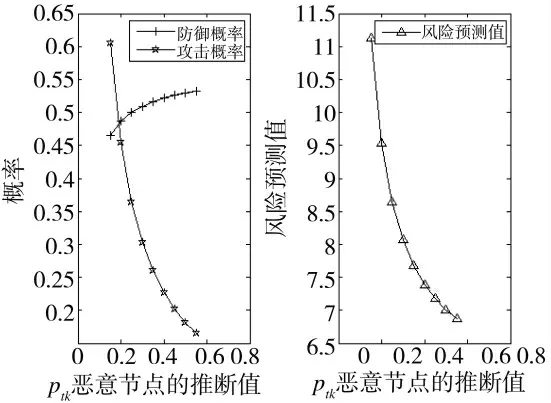

2)参数同实验1),节点性质推断值与攻防概率、风险预测值的关系如图5 所示。随着节点为恶意节点的推断值增大,系统防御概率增加,对攻击者威慑作用增加,导致攻击概率降低,网络风险也随之降低。所以,系统对恶意节点识别越快越准确,网络风险预测值就越准确。

图5 节点性质推断值变化

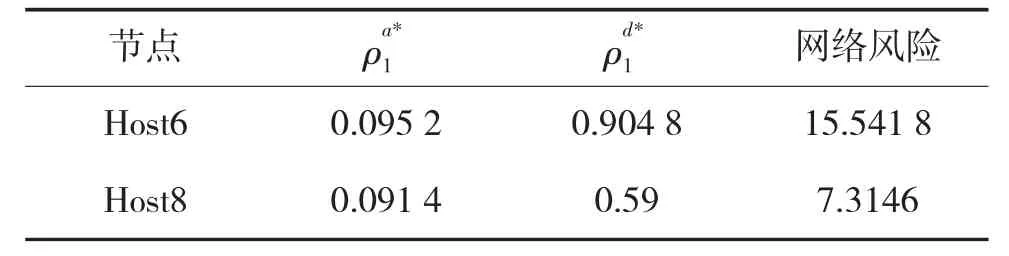

表3 不同权重节点风险关系

4 结论

本文针对Ad hoc 网络特点,综合考虑了不同节点和攻防策略对网络风险的影响,提出了多阶段动态攻防博弈下的网络风险预测模型,并给出了风险求解算法。随着攻防交互的进行,入侵防御系统对攻击者信息掌握越来越多,网络风险预测值也随之越来越准确,符合实际。