基于无线信道特征的内生安全通信技术及应用

唐燕群,李 为,张立健,许晓明

(1.中山大学 电子与通信工程学院,广东 广州510275;2.国防科技大学 电子科学学院,湖南 长沙410073;3.中国人民解放军32180部队,北京100072;4.国家数字程控交换工程技术研究中心,河南 郑州450002)

0 引言

无线信道的开放性、节点终端的移动性以及网络拓扑结构的动态变化使得无线通信网络面临严峻的安全挑战。目前,无线通信网络安全业务主要包括访问控制、实体认证、数据来源认证、数据完整性、机密性、不可否认、安全响应和安全性审计等。为便于分析,本文将主要从认证、加密和传输3个功能对无线通信安全问题进行讨论。

首先,认证一般通过安全协议进行。实际系统通过安全协议实现通信双方之间的认证、密钥及其他秘密的分配、发送和接收消息不可否认性的确认等。实现认证的主要安全协议是认证协议。认证协议的实现是基于密码机制,即通信一方声称知道某个密码,另一方据此验证其声称的身份。无线网络环境中,通信双方如何安全地建立会话密钥是认证协议的关键,是安全通信的基础。

其次,加密是通过密码机算法的私密性和初始分发密钥的私密性,利用计算复杂度,保证密码流的安全性。现有加密方式主要包括公钥/私钥加密体制和量子加密。目前量子加密的主要功能是量子密钥分发,它是利用量子的纠缠态分发密钥,通信的双方分别持有纠缠的量子,然后通过随机改变量子的状态,通信双方通过对量子状态的测量产生并分享一个随机的密钥。

最后,传输一般是指信号传输。为了实现信息的抗截获、抗干扰传输,传统的做法主要有:跳频、扩频及混沌等。这些做法可以从噪声(干扰)的再利用角度去考虑分析。如跳频调制,可以从噪声抑制的角度去分析;扩频调制则可以看作是噪声掩盖技术;混沌调制利用类噪声混沌序列的随机特性来隐藏信号。

认证、加密和传输3种手段虽然从功能上实现了一定程度的安全效果,但仍然存在不少问题。第一,三者独立去实现无线通信网络安全,容易受到攻击,因为逐个功能进行攻击所需的代价要远小于所有功能进行攻击。比如,“中间人”认证攻击在物理层进行,但是上层却无法察觉并予以预防。第二,无线信道的开放性是无线通信网络安全问题的根源。从安全角度来看,认证的目的是身份验证,加密的目的是信息保护,传输的目的是信号隐蔽。认证和加密如果脱离信道去实现的话,必然容易受到信道层面的攻击,例如侧信道攻击就可以加速密码破译。脱离问题的根源去解决问题,一方面效率低下,另一方面特别容易受到攻击。第三,认证和加密都是基于密钥的安全管理与分发为前提。随着无线通信网络节点数目的剧增,密钥的安全管理与分发面临巨大挑战。

综上所述,传统的认证、加密和传输方法面临诸多挑战。因此,从问题的根源出发,探寻基于物理层的认证、加密和传输方法,实现无线通信网络安全问题的本质突破显得尤为重要。

1 物理层安全通信技术现状分析

广义上讲,物理层安全通信技术是利用无线信道特征实现安全通信的技术。具体包括:信息论安全、物理层加密和物理层认证。信息论安全技术利用信道的随机性、时变性、互易性实现信号的安全传输,物理层加密技术通过结合信息论安全和密钥加密体制实现安全通信,物理层认证技术则利用信道的唯一性实现底层认证。

1.1 信息论安全

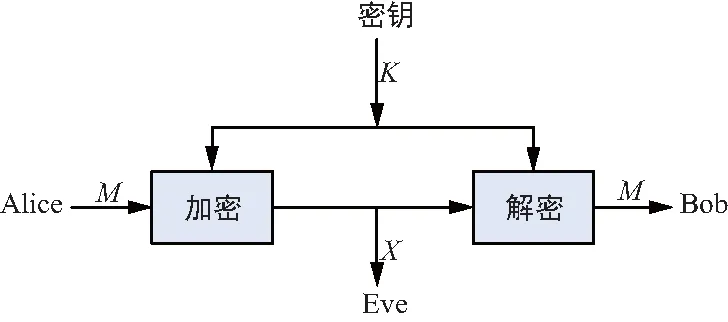

1949年,Claude Shannon发表《保密系统的通信理论》[1],从而奠定了密码学的信息论基础。图1为保密系统的一般模型。发送者Alice发送明文(消息M)至合法接收者Bob,通过加密器生成密文(码字X)。假设传输信道是无噪的,密码分析者(窃听者Eve)能够获得完整的码字X。由于Eve不知道密钥K,从而不能获得保密消息M。从信息论的角度来看,消息和码字都是随机变量,因此,保密性可以用条件熵H(M|X)来表示。如果H(M|X)=H(M),那么码字X与消息M是统计独立的。由于码字与消息之间没有相关性,从而Eve将无法从码字X中提取任何信息。此时,本文称该通信是完全保密的,又称无条件安全。此外,当H(K)≥H(M),即随机密钥与消息长度一样时,通信也是完全保密的。因此,从算法的角度来看,一次一密方案可以实现完全保密。然而,由于发送者Alice和合法接收者Bob必须每次安全地更新随机密钥,因此这种方案难以实现。

图1 保密系统的一般模型Fig.1 General model of secrecy system

综上所述,完全保密是基于下列2个假设条件分析得到的:① 窃听者Eve具有无限的计算资源和时间;② 传输信道是无噪的,即合法接收者Bob和窃听者Eve接收到的信号完全一样。上述2个苛刻条件导致Shannon的完全保密在当前技术条件下无法实现。

在假设窃听者Eve的计算资源和时间有限的前提下,经典加密体制可以获得计算安全性。此时的密钥长度不需要与消息长度一样。Diffie和Hellman于1976年发表了《密码学的新方向》[2],提出了公钥密码思想,从而开辟了公钥密码体制(非对称密码体制)的新领域。其原理是加密密钥和解密密钥不同,用其中一个密钥加密的结果只能用配对的另一个密钥来解密。该算法是基于类似质因数分解等数学问题的求解困难性来实现安全的。

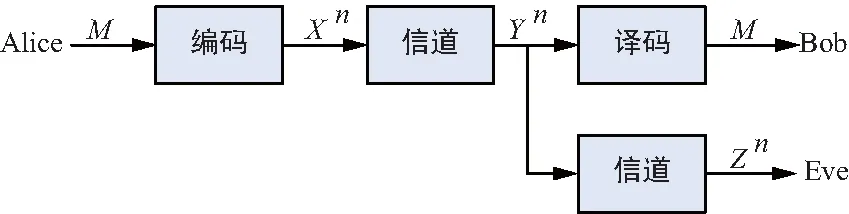

在许多实际系统中,传输信道是有噪的,而且窃听者Eve经历的信道条件可能要差于合法接收者Bob。基于这种情况,Wyner于1975年提出了窃听信道模型,并对保密条件进行了重新定义[3]。如图2所示,发送者Alice将消息M编码为码字Xn(n个符号),然后通过有噪信道发送至合法接收者Bob;窃听者Eve得到码字Zn,而合法接收者Bob得到码字Yn。此时,定义保密条件为:

图 2 Wyner窃听信道模型Fig.2 Wyner eavesdropping channel model

Wyner证明了存在这样一种安全编码使得合法接收者Bob能够以任意小的错误概率获得保密消息M,同时Eve几乎获得不了保密消息。与经典加密体制实现的计算安全不同,Wyner基于物理层的信道特征对保密条件进行了重新定义,因此被称之为信息论安全。值得注意的是,以扩频[4-7]和随机天线切换[8-10]为代表的安全技术,因为在物理层抗干扰和抗截获方面得到了很好的应用,所以这些技术也可以纳入物理层安全的范畴。

与Shannon的完全保密条件相比,信息论安全放宽了保密要求,为其应用实现提供了可能。1978年,Csiszar和Korner[11]以及Leung-Yan-Cheong[12]分别将Wyner的离散无记忆窃听信道模型扩展到广播信道和高斯信道下,并定义保密容量为合法信道和窃听信道的信道容量之差。然而,在20世纪80年代,信息论安全技术的研究趋于迟缓,主要有以下几个原因:① 很难找到实际的安全码字构造方法;② Wyner的窃听信道模型要求窃听信道条件比合法信道差;③ 1976年Diffie和Hellman在公钥密码体制上的开创性工作推动了近代密码学的快速发展。

从20世纪90年代初开始,信息论安全技术的研究步入了“文艺复兴”阶段。90年代末,贝尔实验室的Telatar[13]与Foschini[14]等分别提出了MIMO的概念,从此拉开了多天线系统研究的序幕。在过去的十几年时间里,随着多天线系统的快速发展,信息论安全也取得了重大进展,引起了国内外学术界的普遍关注。

1.2 物理层加密

信息论安全方法是利用噪声、衰落等无线信道特征实现安全通信。二十世纪七八十年代物理层安全发展受阻的主要原因有:① 构造实际的安全码字非常困难;② 为了获得正的保密传输速率,合法信道条件好于窃听信道的要求过于苛刻。1993年,Maurer[15]在关于密钥协商的研究工作中证明,即使合法信道条件差于窃听信道,仍然可以通过公共反馈信道产生密钥来实现安全通信。这项研究极大推动了物理层安全技术的发展。

针对物理层安全技术,尽管现在已经有了物理层加密(Physical Layer Encryption,PLE)大量的具体应用方案,但是很多都忽略了物理层加密通信系统的数学模型和框架。图3为基于传统密码学的通信系统,其中M为明文序列,通过基于密钥K的加密算法生成密文Xn(二进制序列),然后在传统编码调制模块中进行编码调制后发送至信道。在接收端解调译码模块进行纠错和信道校正,假设完成解调译码后得到的Xn是无差错的,用对应加密算法的解密算法即得可解密Xn得到明文M,以完成保密通信。但该模型中加解密面对的是一个无差错的等效信道,针对有信道差错的信道,如何进行安全传输又是一个很难解决的问题。因此,物理层加密通信系统模型应运而生。

图3 基于传统密码学的通信系统模型Fig.3 Communication system model based on traditional cryptography

在提出物理层加密通信系统模型之前,有必要先对相关数学定义进行阐述[16-17]:

①XT,X*,XH,X-1分别表示矩阵X的转置、共轭、共轭转置和逆。

②IN表示N维单位矩阵。

③ (|x|表示复数量x的绝对值。‖·‖表示向量的欧几里德范数。

⑦ 被除数a和除数n,amodn是a被n欧几里德除法的剩余部分。

如图4所示,物理层加密通信系统基本模型包括了合法发送方Alice、合法接收方Bob以及非法窃取者Eve,同时公私钥在收发两端独立使用,加密和调制作为一个整体,处理后的信息送入信道传输。

图4 物理层加密通信系统模型Fig.4 Physical layer encryption communication system model

具体相关模型密码原语如下:

② 密码信号空间C:所有可能密码的集合。所有密码信号Y∈C。

综上所述,基于以上定义,可以用以下公式来表示物理层加密通信系统数学模型:

虽然这个模型只定义了单个用户场景,但这可以很容易推广到多用户系统,只需要针对每一个用户得到公私钥对。当其他用户想发送信息到此用户时,他们只需要用公钥加密,对应用户用其私钥解密即可。

不难得出,PLE和传统加密体制存在以下差别:

① 密码信号空间不同。不同于传统加密,PLE密码信号空间C是复数域。

② 解密算法要求不同。 PLE中允许有差错解码,但在传统加密中,必须实现无差错解码。而在PLE中,只需要将正确解密的概率限制为:

式中,δe为给定的错误门限。

③ 加密和解密算法不需要确定变换函数。PLE可以将加解密算法设计为随机变换函数。即使输入相同,随机函数也会在不同的时间给出不同的输出。此属性可以防止许多攻击,例如选择-明文攻击(CPA)。由于信道中随机噪声的存在,信道作为该系统中的随机因素,也可以用于加密。

1.3 物理层认证

认证作为安全通信的第一道防线,是实现无线网络安全的前提。现有的无线网络认证大多采用传统的密钥体制实现,部署在物理层之上,没有充分考虑物理层无线信道的脆弱性,使得认证容易遭受来自物理层的攻击。其中,常见的中间人攻击就是一种在物理层实现的身份攻击。该攻击方式采用伪装手段,在合法通信实体间“透明”转发所有数据,并在后台实施窃取。由于认证在高层实现,合法双方无法感知这种无线链路行为的改变。另一方面,高层认证过程大多需要产生随机数作为认证参数,但现有的随机数产生过程均是伪随机的,容易遭到暴力破解,给认证带来更多安全隐患[18]。

近年来,随着无线网络的快速发展与安全威胁的与日俱增,无线网络安全正越来越依赖物理层技术。出现了一些非密码认证的新方法,主要可分为基于信道/位置、软件及硬件三类。基于信道/位置的非密码认证可分为基于无线信道状态及基于接收信号强度的方法;基于软件的非密码认证可分为基于物理层MAC协议的实现行为、帧序列及通信模式等方法;基于硬件的非密码认证可分为电路延时、时钟偏斜以及射频指纹的方法。其中,射频指纹认证技术发展迅速,受到了广泛关注。

“射频指纹”与“射频指纹识别”是2003年左右加拿大学者J.Hall等在蓝牙无线网络设备识别研究中提出的新概念。Hall教授指出,射频指纹识别是一种基于发射机发射信号瞬态部分对发射机进行唯一识别的技术。2005年,Ureten指出唯一的开机特征是射频指纹,能够用来识别IEEE 802.11x无线发射机。2006年,Barbeau利用射频指纹来捕获基于射频的无线发射机射频能量的唯一特征。

2007年,Ureten将射频指纹识别分为4个步骤:预处理、检测、特征提取和分类。与之类似,2008年Suski把射频指纹识别分为波形参数提取、瞬态检测、特征提取与未知接收信号的分类4个过程。2009年,Klein指出射频指纹识别是一种物理层安全技术,该技术利用了无线设备的内在唯一射频特征。近些年,不少学者深入研究了基于射频指纹的物理层认证技术。杨静等学者着重针对现有无线网络认证所面临的中间人攻击问题,提出了一种基于无线信道特征的跨层认证机制。该机制提取用户不可复制的无线信道特征用作链路签名,嵌入高层流程中生成具有“身份+信道”二维信息的认证响应,认证服务器根据该响应值可以实现对用户身份和信道的双重鉴别,从而防止无线信道遭受中间人攻击[19]。

射频指纹识别技术可以分为基于瞬态信号和基于稳态信号两大类。基于瞬态信号的射频指纹识别技术是指截取后用于射频指纹变换的信号是接收无线信号的瞬态部分。基于稳态信号的射频指纹识别技术是指接收无线信号介于起始与结束瞬态信号之间的信号部分。由于基于稳态信号的射频指纹携带了更多的无线设备发射机的硬件信息,因而取得了更好的识别性能,也因此获得了广泛的研究。

图5给出了基于射频指纹的物理层认证过程。其中,步骤S1对无线接收信号进行起始时刻检测,并对信号进行对齐与截取;步骤S2把截取后的接收信号变换为射频指纹;步骤S3对射频指纹进行特征提取;步骤S4依据提取的特征进行无线设备的识别与确认。

图5 基于射频指纹的物理层认证流程Fig.5 Physical layer authentication process based on RF fingerprint

2 新型安全通信理念——内生安全

江伟玉[20]等学者针对IP网络存在的诸多安全问题,指出IP网络固有的安全缺陷使得外挂式安全方案无力对抗各类网络攻击,从而提出了内生安全网络架构,设计了跨域联合防御机制等内生安全技术。殷柳国[21]等学者提出了一种联合效率与安全的通信架构。在该架构中,将公有信息与私有信息“分而治之”,充分发挥协作效益,从而实现效率与安全的折衷优化。如果“公私不分”,就会导致效率和安全“首尾无法兼顾”。公有信息可以充分利用存储、计算和通信资源,实现效率的最大化;而私有信息则可利用反馈操作来提升安全性能。张杰[22]针对光通信网络提出了通密一体的内生安全光通信架构,建立了“三区耦合、两路简并”的微元安全模型,从而实现了“强密强通,通密一体,传防融合”。在该架构中,抵入噪声传输带来信号结构的根本性变化,基于噪声防护机理的微元技术将区域分为远噪区、近噪区和浸噪区;然后利用远噪区实现对数据的安全传输,利用近噪区测量和提取信道特征信息以实现安全协商能力。

以上研究成果提出了内生安全的概念,并针对具体应用给出了内生安全架构。然而,在无线通信网络中,无线信道的开放性是安全问题的本源[23-24]。因此,无线通信网络中的内生安全架构应该是基于无线信道特征来设计,从无线通信内在属性出发,联合考虑安全与效率,集传输、安全和认证于一体。基于此,通过分析现代密码学、量子密钥分发和物理层安全三大技术的区别与联系,然后给出无线通信网络中的内生安全通信理念与架构,最后给出一种可行的内生安全通信技术方案。

2.1 内生安全通信理念

图6为传统的安全通信架构。在现代密码学中,传输和加密是分离的,与之对应的通道也是分离的。对于加密而言,利用密钥共享通道使得窃听者无法获取信息;然而对于传输而言,则不加任何安全防护措施。显而易见,这种体制下实现的安全是利用了密钥分发以及加密算法的私密性。在量子密钥分发体制中,虽然利用了信息传输通道,只是实现了基于分发量子密钥的加密功能。这种体制下,窃听者一旦接收信号就会被合法者探测到,通信随即停止。在物理层安全通信体制中,尤其是物理层加密方案,集传输和加密于一体,通过信息传输通道实现了窃听者无法正常接收信号,从而保证了信息的安全传输。

图6 传统安全通信架构Fig.6 Traditional secure communication architecture

通过以上分析不难发现,现代密码学只关注信息层面的加密,以为保证了信息源头的安全就可以实现整个通信网络的安全。殊不知,信息需要承载在信号上才能够实现传输,而在无线通信网络中,信号传输所依赖的无线信道是开放的。源头保证了安全,中间环节却存在重大安全隐患。这种实现安全的方式是“舍本逐末”的,其所依赖的无线通信网络的外在属性,是基于封闭物理信道带来的分发私密性以及计算复杂度带来的算法私密性。而量子密钥分发相对于现代密码体制来说,虽有改善但又“矫枉过正”。通过探测信道的安全性来决定是否进行信息交互,一旦探测到信道不安全,就切断通信过程。相比较而言,量子密钥分发是依赖于量子测不准特性的,这是无线通信网络的内在属性。然而,量子密钥分发只关注了密钥的安全共享,其本质上与现代密码学类似,唯一的区别在于量子密钥分发是不兼顾传输效率的,而现代密码学着重考虑传输效率。物理层安全将加密与传输融为一体,利用无线信道无法复制的内在属性,实现了效率与安全的折衷。与现代密码学机制中只保护信息源头的理念不同,物理层安全是从信道根源出发,在实现信号安全传输的同时对信息进行了有效保护。与量子密钥分发机制中只考虑安全的思想不同,物理层安全是从信号传输入手,保证安全的同时实现了高效传输。

文献[25]中物理层安全通信是实现加密与传输一体化的关键手段,其本质是利用无线信道特性的内生安全机制。物理层安全通信是一种内生安全,实现了物理层认证、物理层加密以及信息论安全传输,然而这三者仍是各自为战,并且根据不同的发展阶段,呈现出不同的安全性能。物理层认证的目的是利用软硬件指纹来实现认证;物理层加密的目的是利用信道生成密钥来进行信号层的加密;信息论安全传输的目的是利用空、时、频、极化等资源来增大窃听者接收信号的难度。要想打破外挂式安全的固有思维,就需要产生新型的安全通信理念。图7为基于无线信道特征的内生安全通信架构,这个理念必然是集认证、加密与传输于一体,基于无线信道随机性、唯一性、互易性以及时变性等内在属性的内生安全通信理念。

图7 基于无线信道特征的内生安全通信架构Fig.7 An endogenous secure communication architecture based on wireless channel characteristics

无线通信网络下的内生安全架构必须基于无线信道特征来设计。所谓内生,就是系统的自然属性。通信的本质是信道,信道的自然属性是信道特征,因此无线信道的自然属性就是无线信道特征。虽然无线信道的开放性加剧安全问题的严重性,但也造就了安全的鲁棒性。与人的免疫系统一样,理想封闭的环境下免疫系统不堪一击。

认证、加密和传输一体化是无线通信网络下的内生安全架构的必然要求。传统模式下认证、加密和传输独立实现存在较大的安全隐患,衍生出外挂式、“打补丁”式的安全补救措施。要打破外挂式安全模式,就需要集认证、加密和传输于一体,从而实现一体化内生安全通信。与人的免疫系统相类似,一体化系统级的防御才能够发挥最大效能。

广义无线信道特征为无线通信网络下的内生安全架构提供了支撑。如前所述,狭义的无线信道特征包括随机性、时变性和互易性,利用这些特征可以实现信息论安全传输和物理层加密。广义上来看,无线信道除了传输媒介的物理信道之外,还包括发射机和接收机的信号处理过程。这些过程会产生类似于量子特性的指纹特征。量子特性本质是纠缠特性,而纠缠特性依赖于测量主体,主体发生变化,量子特性就会发生变化。延伸出来,无线信道的发射机和接收机发生变化,信号特性也会随之变化。基于这个指纹特征的唯一性,以及狭义无线信道特征的随机性、时变性和互易性,本文就可以实现认证、加密和传输的一体化内生安全通信。

2.2 基于射频指纹与信道密钥的内生安全通信

内生安全通信是基于广义无线信道特征的集认证、加密和传输于一体的新型安全通信理念,图8为基于射频指纹与信道密钥的内生安全通信技术方案。

图8 基于射频指纹与信道密钥的内生安全通信技术方案Fig.8 An endogenous secure communication scheme based on RF fingerprint and channel key

射频指纹的存在会对无线信道的互易性产生较大的影响。终端的移动或信道环境的变化都将引起信道特征的快速变化,这种变化是随机、时变、不可预测的。在无线TDD系统中,上下行采用相同频率,在无线信道中经历了相似的环境,具有短时互易性。尽管无线信道具有短时互易性,然而在互易性的实验中,测量值是高度相关的,并不完全相同。影响互易性的因素可以分为通信系统的半双工性、非对称的射频指纹以及噪声。非对称的射频指纹是影响测量值一致性最大的因素,尤其在多天线系统中,引入多天线后,天线间的差异、发送接收滤波器的不同都将导致测量值相差甚远[26-27]。

无线信道互易性程度直接影响信道密钥的生成效果。无线信道密钥生成过程包括信道测量、量化、信息调和与隐私放大4个步骤。而衡量一种密钥生成方法的优劣通常有3个标准:密钥熵、比特错误率以及密钥生成速率。其中,安全方案中密钥熵的大小表明了密钥的随机性。由于信息调和和隐私放大的方法是公开的,当密钥的随机性不够时,窃听者将更容易破解该安全方案。与传统通信系统下的误码率不同,比特错误率是用于刻画合法发送端与合法接收端各自生成密钥的比特不一致程度。而密钥生成速率是指经过隐私放大阶段丢弃了部分比特后的密钥速率,该方法与信号特征选取、测量值量化以及隐私放大的方法息息相关。正是无线信道互易性不好,导致密钥生成不一致,因此利用信息调和与隐私放大来进行弥补,从而直接影响比特错误率的增加以及密钥生成速率的下降。

综上分析,射频指纹的存在会影响无线信道的互易性,从而间接影响无线信道密钥的生成效果。然而,射频指纹并不是一无是处。本文将射频指纹从无线信道特征中剥离,然后利用其实现身份的认证。此外,剥离了射频指纹的无线信道互易性增强了,从而提高了密钥熵和密钥生成速率,降低了比特错误率。但是,发送接收设备的射频指纹无法同时剥离。因此,本文主要是对发送设备的射频指纹进行剥离,然后基于该指纹来实现认证操作;与此同时,采用一致性增强的方法来消除收发设备射频指纹的非对称性对密钥生成带来的影响。图9给出了基于射频指纹与信道密钥的内生安全通信技术方案流程。

首先,基于无线信道测量结果将发送设备的射频指纹从无线信道特征中提取出来。如前所述,发射机、信道和接收机三者杂糅在一起构成了广义上的信道。本质上讲,发射机和接收机都具有唯一的“指纹”特征。如果都能够提取出来:一是可以用来身份认证,二是可以提高信道密钥生成效果。但是,接收机本身作为无线信道测量的主体,无法“置身事外”。并且,这也是窃听者无法测量并复制合法信道的本质所在。由于窃听者自身接收设备与合法接收者的接收设备的不同,即使窃听者获得了信道生成密钥,两种接收设备射频指纹的差异也会引入一定的随机性,从而增加了解析难度。

图9 基于射频指纹与信道密钥的内生安全通信技术方案流程Fig.9 Process of endogenous secure communication based on RF fingerprint and channel key

然后,通过信道一致性增强方法来降低接收设备射频指纹无法消除对信道互易性带来的不良影响。设备射频指纹剥离越干净,信道生成密钥的效果就越好。接收设备指纹与无线信道特征杂糅在一起,导致生成密钥的非一致性。因此,为了改善信道密钥生成效果,利用信道一致性增强手段来提高信道互易性就显得很有必要。

其次,基于发送设备射频指纹的剥离以及信道一致性的增强,就可以利用信道互易性来生成密钥。由于接收射频指纹以及其他影响信道互易性因素的存在,生成密钥过程中仍然需要信息调和以及隐私放大。

最后,利用提取的发送设备射频指纹和无线信道生成密钥,来实现认证、加密和传输一体化安全通信。例如,利用发送设备射频指纹和无线信道生成密钥作为种子密钥生成一个密钥流,然后基于这个密钥流进行物理层加密,实现了集认证、加密和传输于一体。

3 内生安全通信的应用

3.1 5G,B5G与6G通信

在5G,B5G以及未来的6G通信中,无线通信网络安全问题日益突出,繁杂的密钥生成与分发将严重制约新空口技术的应用及发展。此外,认证、加密与传输独立进行处理,传统的基于外挂式、打补丁的安全措施容易受到诸多非法手段的入侵与攻击。基于无线信道特征的内生安全通信架构将认证、加密与传输融为一体,为解决5G以及未来无线通信网络安全问题提供思路。

3.2 物联网

随着万物互联时代的到来,智能终端数量急剧增加,各种新型服务不断涌现,业务流量爆炸式增长,基于无线通信的物联网将面临严峻的安全挑战。传统方式下的认证和加密无法满足要求,寻求从物理层解决无线通信的安全问题显得尤为重要。安全与通信业务的不匹配以及功能的分离导致问题百出,基于无线信道特征的内生安全通信架构实现了认证、加密与传输的一体化,为物联网跨层协同、多域分布式融合提供了技术支撑。

3.3 战场无线通信网

在宽带射频设计、高精度时空同步以及数字阵列处理等关键技术的推动下,战场无线通信网络实现了通信、侦察、干扰等不同任务的“一体化”。然而,如何保障战场无线通信网络的安全性成为其无法逾越的障碍。此外,战场电磁环境的复杂多变,通信节点的动态拓扑以及终端的低功耗要求都给传统的安全手段带来了巨大挑战。基于无线信道特征的内生安全通信架构集认证、加密与传输于一体,为保障战场任务综合化、无线通信网络安全性提供了有效的解决方案。

4 结束语

本文研究分析了物理层安全通信技术的发展及现状,创新性地设计了融合认证、加密与传输于一体的新型内生安全通信架构,并基于该架构提出了基于射频指纹与信道密钥的内生安全通信技术方案。该内生安全通信架构为5G、物联网以及未来无线通信网络安全提供了技术支撑。