基于量子密码的轻量级RFID双向认证协议

陈晓峰,林 崧

(1. 福建江夏学院电子信息科学学院,福建 福州 350108;2. 福建省智能家居信息采集及处理物联网实验室,福建 福州 350108;3. 福建师范大学数学与计算机学院,福建 福州 350007)

0 引言

无线射频识别(radio frequency identification, RFID)是一种使用非物理性接触实现对象识别和数据交换的技术,是继条形码技术、生物识别技术之后逐渐发展的一种低成本、体积小、易携带、快速识别、低功耗的新兴自动识别技术。近几年,随着科学技术的不断发展和进步, RFID的应用也越来越广泛,但其安全问题也日益显现。目前,针对RFID的攻击主要包括窃听、重放攻击、假冒攻击、中继攻击、去同步攻击、标签追踪攻击等。

在RFID系统中,读写器与标签之间主要通过射频信号进行数据交换,因而存在被攻击的风险比较高。目前,针对RFID的攻击大多以此类攻击为主。因此,为保证RFID系统的通信安全,需要通过相应的认证加密机制对读写器与标签间的数据交换进行保护[1-3]。当前应用于 RFID 系统的认证加密机制主要包括基于位运算或移位运算的超轻量级认证加密方案、基于循环冗余校验( cyclic redundancy check,CRC)或哈希函数的轻量级认证加密方案、基于对称密钥和非对称密钥算法的加密方案等。

CRC函数类似于MD5和SHA1,是一个不可逆的单向函数,但占用资源却比传统的单向函数少,而且实现简单、检错能力强、用软硬件均能实现,便于进行数据传输差错检测,可以在不增加任何成本的情况下减少传输消息的相关性,被广泛使用在各种数据校验应用中。2013年,文献[4]提出了一种全新的PLHAW协议,但文献[5]指出当不正确地运用CRC函数与串联符“⨁”时会导致设计漏洞,并成功地利用CRC函数的线性属性对协议进行了去同步攻击和追踪攻击。2014年,文献[6]提出LPCP协议,该协议利用CRC和置换函数等实现身份认证,但该协议在防护中继攻击方面存在弱点。近年来,越来越多的学者提出了不同的轻量级认证协议[7-8]。

4.互动协同。大部分互联网空间价值目标的达成需要多主体互动协同。由于自身资源局限性,任何单一组织或个人都无法完成全价值链或全生态系统的建构,因此只有多主体共同参与,交流协作,才能够整合资源,达到效用最大化。持续、双向的信息反馈和立体、网状的开放创新是网络协同的关键,这种结构也塑造了网络用户的使用习惯。

近几年,由于量子在数据保密通信方面的特有的物理特性和信息效应,量子通信技术得到了飞速的发展。其中量子密钥分发(QKD)是量子通信领域中非常重要的应用之一。量子密钥分发利用量子力学特性允许两个用户以一个安全的通道共享一个随机密钥以确保他们之间的信息不会被窃取或泄漏。自从 Bennet等人1984年提出了首个量子密钥分配协议(即 BB84协议)[9]以来,量子密钥分配就得到越来越多的关注,并取得了快速发展。最近,文献[10]提出了可以在客户机-服务器模式中应用量子密钥分发,且客户端只需使用最小的量子资源,即可发送和接收量子信息并执行偏振操作。在客户端,只需要一个集成了偏振器的手持设备,服务器通过一个保偏光纤(PMF)将连续激光源产生的光脉冲传送给客户机。客户机使用集成的偏振控制器对量子进行编码,并将它们返回给服务器。服务器利用类似的设备对收到的量子进行测量并获得相应信息。

1 本文协议

1.1 预备知识

1)网络通信管理。利用Qt的网络Network模块,建立与水下本体控制板的TCP网络连接,并进行设备匹配等操作。用户操作软件作为TCP客户端。

1.2 初始条件及符号说明

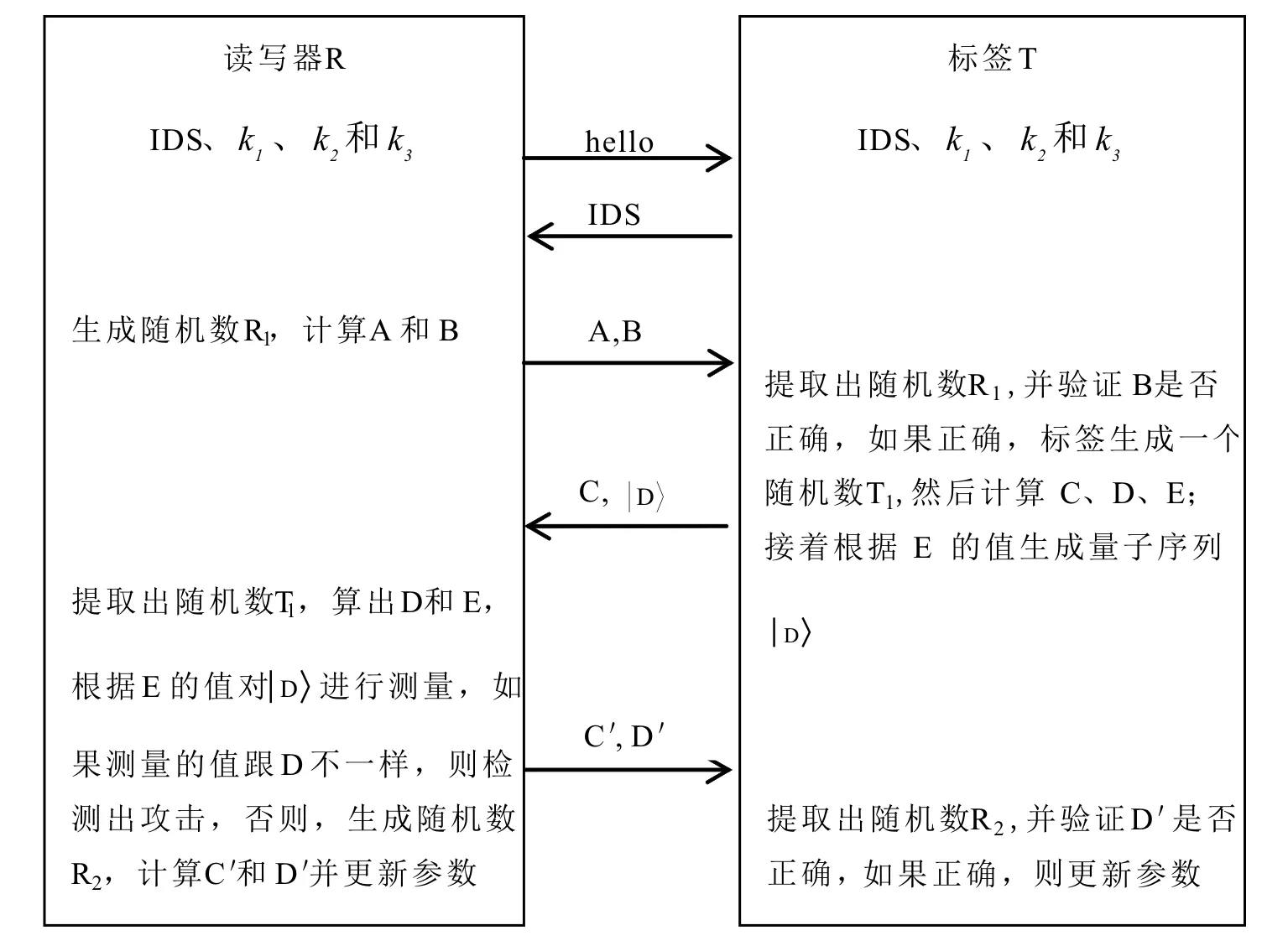

1.3 协议认证

Step3:读写器收到IDS后,去后台数据库查找是否有相匹配的信息,如果没找到,读写器中止协议;如果匹配到的是新的IDS,则读写器获取标签新的k1、k2和k3用于计算,否则如果匹配到的是旧的IDS,则读写器用该标签的旧的k1、k2和k3计算。假设最后获得的密钥信息为k1、k2和k3,读写器接着由随机数生成器生成一个随机数R1,然后计算A=CRC(Rot(k2,k1))⊕R1B=CRC(Rot(k1⊕k2,CRC(k2⊕R1)⊕Rot(k3,CRC(k1⊕R1))),其中A是用来传递随机数R1,B用来对读写器进行身份认证和完整性检测。最后读写器将A和B通过经典信道发给标签。

Step2:标签收到“Hello”后,把自己的IDS发给读写器。

Step1:读写器R首先向标签T发送一个认证请求信息“Hello”

Step4:标签收到A和B后,通过计算A⊕CRC(Rot(k2,k1))提取出随机数R1,接着验证B是否正确,如果正确,标签生成一个随机数T1,然后计算C、D、E如下:

C=CRC(Rot(k3,k1))⊕T1

D=CRC(Rot(CRC(k1⊕R1),CRC(k2⊕R1))⊕Rot(CRC(k2⊕k3),CRC(k3⊕T1)))

Step5:读写器收到通过经典信道传递的C和通过量子通道传递的|D〉后,首先通过计算C⊕CRC(Rot(k3,k1))提取出随机数T1;接着算出D和E;然后读写器根据E也按相应的规则对通过量子通道收到的序列|D〉进行测量,并检查测量的值,如果测量的值跟D不一样,则认为受到攻击,放弃认证;否则,读写器生成一个随机数R2,这里R1和R2将用于密钥的更新,并计算C′和D′如下:

E=CRC(Rot(k3,Rot(k2,k1)))⊕R1⊕T1

1) 建造过程遭遇连续暴雨天气,未及时对地下车库底板和顶板进行回填土,并停止部分基坑降水导致地下水位过高是工程发生抗浮失效的主要原因.

接着标签将C通过经典信道发给读写器,而D则通过量子通道传给读写器,其中D的发送按照如下规则编码:

如果序列E的第i位为0,则D相应位置上值基于基MB0进行转换,如果序列E的第i位为1,则D相应位置上值基于基MB1进行转换。其中C是用来传递随机数T1,D用来对标签进行身份认证和完整性检测。

首先从产品结构上看,家电市场迎来新一轮的结构调整升级阶段。彩电市场,曲面电视、超轻薄电视的占比持续提升。冰箱市场结构升级加速,多门市场持续爆发,对开门市场也走出价格战的阴霾,风冷向两门和三门产品持续扩散。洗衣机市场,以10KG为代表的大容量滚筒洗衣机引领市场发展,滚筒产品持续挤压波轮产品的份额,而其中的洗烘一体机则成为今年洗衣机市场上最亮眼的黑马。空调市场,柜机的份额持续扩大,而变频柜机则成为市场的利润中心。厨卫电器市场中,近吸式油烟机高速增长以及大火力、高能效、防干烧等节能安全类燃气灶产品的快速增长;小家电市场,破壁料理机成为市场新增长亮点,成长性斐然。

C′=CRC(Rot(k2,k3))⊕R2,

D′=CRC(Rot(CRC(k1⊕R1),CRC(k2⊕R2))⊕Rot(CRC(k2⊕R2),CRC(k3⊕R1)))。

接着把C′和D′通过经典通道发给标签。同时读写器对密钥进行更新,具体如下:

在高校之间,形成高校联盟,共同进行符合企业需求的人才联合定制培养,构建基于高校联盟的协同共享平台。建立人才联合培养的灵活机制,组建各种跨学校的研究中心、实验中心、教学中心,通过搭建多种形式的跨学科教育平台,组织不同高校、不同学科的教师一起突破学科壁垒,组成跨学科研究小组和教学小组,开设全校性的公共跨学科课程,以整体组合的课程替代严格的学科分类课程,同时大力推进全校范围内的选课制,尤其是跨学科专业的选课制度,以学院为主体,按学科群开设大量的跨学科选修课,鼓励学生跨学院跨专业选课,为学生带来不同的学科视野和综合化的知识结构,从而有效地促进人才培养。

IDSnew=CRC(Rot(IDS,R1⊕R2)⊕k1⊕k2⊕k3),

会聚研究与其他描述多学科研究的概念相关联,如跨学科和交叉学科等,但与之不同的是,会聚研究并不是简单地进行多学科交流沟通,而是在多种学科不同研究方式的相互作用影响下,将各类截然不同的研究方法整合成统一的整体以培育新的范式或领域,从而对科学领域的组织分类带来全新变革,为科学和技术进步创造新的途径和机会[4]。会聚研究的基本特征如下:

本文提出了一种基于量子技术的RFID双向安全认证协议,协议在以往认证协议的基础上将CRC函数、Rot函数和伪随机数生成器结合起来。同时,为了更好地防护中继和重放攻击等,引入了量子技术,类似QKD协议,本协议以量子具有无条件安全性、不可克隆性和对窃听的可检测性等特征为基础,采用量子通道和经典通道相结合,基于客户服务模式,以较少的量子资源,较少的通信,更简单的结构来实现通信双方的安全认证。

要注意的是,这时读写器也保留旧的IDS、k1、k2和k3以防护去同步攻击。

(2) 质量损失率加速上升阶段。分析原因一方面是由于硫酸盐在混凝土内部反应造成内部结构的孔隙膨胀扩展;另一方面是因为随着交替侵蚀试验的进行,冻融作用造成混凝土的表层砂浆严重脱落,从而加速了硫酸盐溶液进入到混凝土孔隙内部。因此,混凝土试件的质量开始减小,且减小的速度有加快的趋势。

图1 基于量子密码的RFID双向认证协议Fig.1 RFID mutual authentication protocol with quantum encryption

2 安全性分析

2.1 数据保密性和完整性

协议通信所涉及到的A、B、C、D和E都由通信双方预先共享的密钥k1、k2和k3和随机数计算生成,因此在不知道密钥的情况下是很难获得这些数所包含的信息。同时,协议屮的这些消息由单向哈希函数CRC和位移函数Rot的保护,输出结果具有一定的随机性和单向性;此外,量子特性保证通信双方能够发现任何形式的消息篡改,因此新协议能够保证消息数据的机密性和完整性。

2.2 前向不可追踪性

攻击者可以通过截获状态信息对标签进行攻击。由于本协议中的信息是通过CRC函数、位移函数Rot、和异或运算进行加密后传递的,而且每次通信过程由于随机数的变化导致生成的A、B、C和D的值也发生变化,且标签的IDS值在每次认证后都动态更新,这样,标签每次响应的信息都不同,所以攻击者很难将截获的信息与某个特定标签联系,无法跟踪标签位置。

钢球用于封堵下层浇口,设计时应考虑铸件的成分不受其影响,同时考虑方便生产及节约成本,钢球材质通常采用ZG230-450、ZG270-500。

2.3 重放攻击

首先分析重放读写器请求。如果攻击者在步骤3或步骤5认证过程中重放读写器请求,由于A、B、C′和D′的值均有随机数和密钥参与计算,且密钥的值在每次认证结束后均更新,所以重放无效。

重放标签响应的分析。攻击者如果在步骤4认证过程中重放标签响应,重放C的攻击跟重放A、B等攻击一样,攻击无效;而如果攻击者截获|D〉进行重放攻击,由于攻击者不知道E的值,所以就只能随机的选择测量基进行测量,这样将有25%的概率引入错误[9];如果攻击者拷贝|D〉进行重放,根据量子不可克隆原理,这必然会干扰原来的量子态,重放无效。所以本协议具有抗重放攻击的能力。

2.4 去同步攻击

在本协议的步骤5,攻击者可能会采取措施阻止读写器将变量C′和D′传递给标签。此时,读写器更新了标签信息IDS和密钥信息k1、k2和k3,但是标签由于没有收到变量C′和D′,故其所存储的标签信息和密钥信息都不会进行更新。然而,即使标签中的密钥未进行更新,由于此时读写器还保留上次旧的标签的认证信息,所以标签在下一轮的认证过程中,依然能够与读写器进行成功的认证并更新相应信息。而且,当读写器利用旧的认证信息跟标签进行认证后,读写器并不对存储的新旧认证信息进行更新。这就能够阻止攻击者通过连续多次拦截造成的去同步攻击。通过上述分析可以得出本协议能够抵抗去同步攻击。

2.5 中继攻击

中继攻击是中间人攻击的一种,却是目前大多RFID系统无法防护的。攻击者通过原封不动地转发读写器与标签之间通信的信息,使假冒的标签通过读写器的认证。目前,防护此类中继攻击的有效方法是采用距离绑定协议[11-12],距离绑定协议(distance-bounding protocols)通过精准测量无线信号的往返延时来提供一种可能的应对措施,但需要通信双方有能精确测量往返时间的高精度时钟,而且在快响应阶段需要n轮的质询回应,这些都比较占用资源。本文提出的方法可以以较小的代价很好地防护这种攻击,当攻击者在步骤4中拷贝并转发信息时,根据量子的不可克隆原理,攻击者并不能还原出原先的量子态。同样,攻击者如果想获得传输的信息,只能随机地选择测量基对截获的信息进行测量,势必将破坏原先的量子态,并引入一定的错误。所以,本协议可以很好地防护中继攻击。

3 结语

本文介绍了一种利用标签和读写器之间的量子通信来防护针对RFID系统攻击的新技术。这种方法的特点是利用量子的不可克隆性和量子测量的不确定性和破坏性,保证了通信双方信息的不可窃听和不可破解。安全性表明这种技术具有很强的防护大多数可能的恶意攻击的能力,特别是针对中间人攻击中的中继攻击,本协议不需要设备有高精度时钟,且不必进行多轮的质询回应,可以以较小的代价防护攻击。而随着量子技术的不断发展,这种技术的应用将越来越简单。

在今后的工作中,将研究在RFID安全协议中引入量子纠缠技术[13],充分利用量子纠缠的非地域性和相关性。同时尽量在引入量子技术的基础上减少计算代价和通信代价等,特别是减少各种函数的使用。