基于熵权法的云平台企业用户信息安全风险评估

赵庆聪

(北京信息科技大学 信息管理学院,北京 100192)

0 引言

随着云计算的快速发展和广泛应用,云平台已经成为中小企业搭建IT基础设施系统平台的首选。云平台的优点是:集群式服务器,采用数据多副本容错、计算节点同构可互换等技术,可靠性、稳定性更好;可同时支撑不同的应用运行,通用性强;“云”的规模可动态伸缩,扩展性好。近几年来,国内外关于云安全事件的报道,屡见不鲜。国家互联网应急中心(CNCERT)2019年4月发布的《2018年我国互联网网络安全态势综述》报告中显示:云平台已成为发生网络攻击的重灾区,在各类型网络安全事件数量中,云平台上的DDoS攻击次数、被植入后门的网站数量、被篡改网站数量占比均超过50%。云平台成为网络攻击的重要目标是因为大量系统部署到云上,涉及国计民生、企业运营的数据和用户个人信息,成为攻击者攫取经济利益的目标。此外,全球主要云平台提供商,包括国外的亚马逊AWS、微软Azure、谷歌,国内的腾讯云、阿里云近一年内都发生过宕机事件,造成用户无法正常使用云平台资源,给用户带来一定的损失。云安全事故的发生表明云平台并非绝对安全,企业在享受云平台带来高性能计算资源的同时,也面临着新的信息安全风险,应结合云平台特点和自身安全,对面临风险进行评估,以建立相应控制措施,将风险降到最低。目前对云平台信息安全风险评估的研究,多集中在对云平台供应商一方的安全性评估,如贺海等[1]提出在IaaS模式下对云计算平台安全能力的评估方法;王锦[2]提出一种基于随机博弈的云平台安全分析方法。也有学者从企业用户角度分析企业在使用了云平台服务后所面临的风险,如Caldarelli等[3]对云服务风险进行了类型划分;程慧平等[4]列举了云服务主要风险因素;孙建忠等[5]提出了一种基于AHP方法的安全风险评估模型,对云平台用户租用的主机所面临的风险进行了评估。现有的研究中,尚未发现有围绕云平台服务这种特殊形式,去识别企业的相关信息资产,再进一步对这些信息资产所面临的风险做全面、具体、定量的分析。本文从云平台的用户角度出发,结合企业所采用的云服务模式,分析企业信息资产的风险影响因素,再采用熵权法给这些因素赋予不同的权限,最后计算出具体风险值。企业可根据风险值的高低及其影响因素,采取相应的控制措施企业用户信息安全风险评估概述。

1 企业用户信息安全风险评估概述

1.1 信息安全风险评估流程

信息安全风险评估是从风险管理的角度出发,运用科学手段,系统分析企业的信息资产所面临的威胁及其脆弱性;评估安全事件一旦发生可能造成的危害程度;为防范和化解信息安全风险,或将风险控制在可以接受的水平,制定有针对性防护对策和整改措施,为最大限度保障企业信息安全提供科学依据。

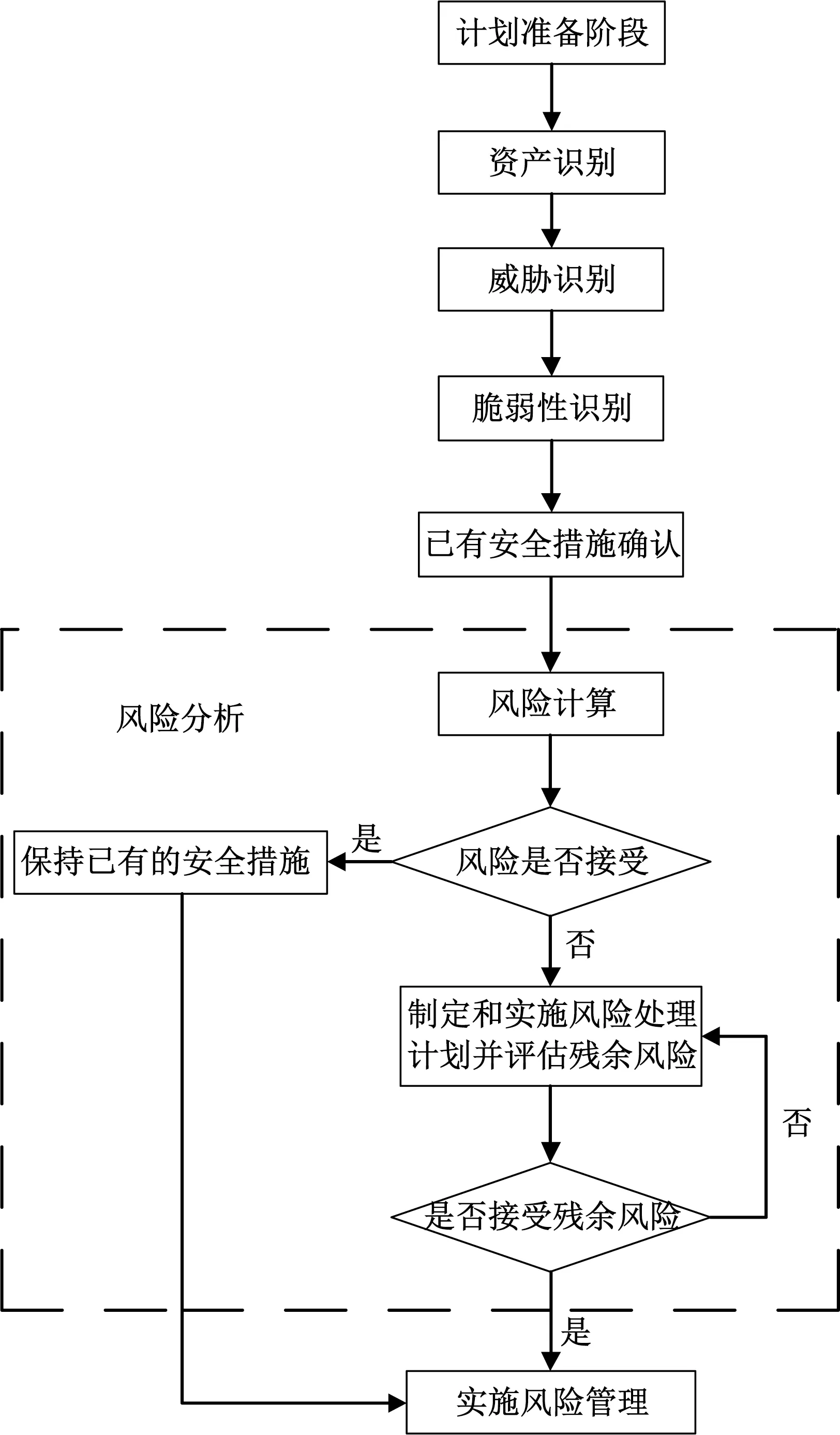

企业在进行信息安全风险评估时,都会经过以下几个阶段:识别信息资产——识别信息资产面临的威胁、脆弱性——风险分析(即风险值计算)——对高风险因素制定对策和控制措施以降低风险。具体的操作流程如图1所示。

其中在识别信息资产阶段,常见做法是基于表现形式把信息资产分为数据、软件、硬件、服务、人员及其他等6个大类。对于采用了云平台服务的企业用户来说,由于虚拟化和分布式是实现云平台的关键技术,云平台的服务器数量庞大、数据存放分散,在识别信息资产面临的威胁、脆弱性时,需要结合云平台服务的特殊性及具体的云服务模式进行分析。

图1 风险评估实施流程

1.2 云平台的服务类型

云平台服务模式主要有以下3种形式:

IaaS(Infrastructure as a Service,基础架构即服务):即基础硬件由供应商提供,包括CPU、内存、存储、网络和其他基本的计算资源。企业需自行准备运行软件,包括操作系统和数据库。在IaaS服务模式下,用户不管理、不控制云平台基础设施,但能自由选择操作系统、存储空间及部署的应用,也能获得对某些网络组件(如路由器、防火墙、负载均衡器等)的控制。

PaaS(Platform as a Service,平台即服务):供应商把系统架构搭建好,提供软硬件平台,软件平台包括了操作系统、数据库、中间件和运行库,用户只需要在平台上安装自己的应用软件即可。

SaaS(Software as a Service,软件即服务):硬件、软件平台及应用软件都由云平台供应商来安装、运维,用户可直接登录使用应用软件,只需要管理应用软件产生的数据。一般这些应用软件具有如下特点:庞大且安装复杂、单独购买及运维费用昂贵,例如ERP软件。这种服务模式下存在多个企业用户使用同一个应用软件,可以同时分别操作,数据间实现逻辑隔离。

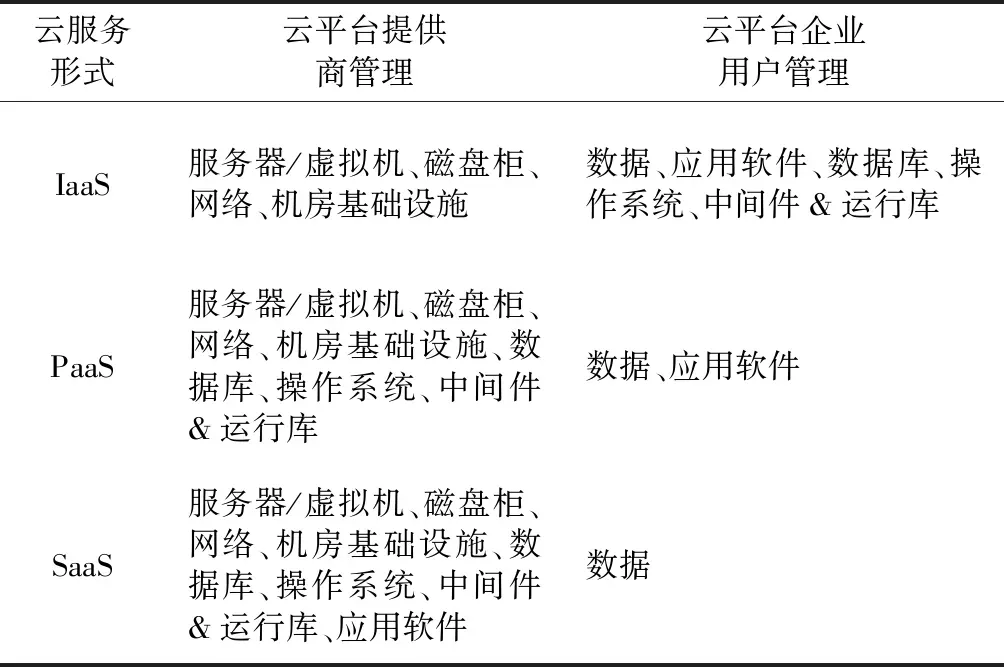

在3种不同服务模式中,云平台供应商与企业用户对软硬件资源管理的范围如表1所示。

表1 三种云平台服务模式下的软硬件资源管理

在不同的云服务模式下,云平台供应商和云平台用户所承担的安全职责各不相同:IaaS的企业用户自由度最高,与云平台相关的信息资产也最多,需要自己承担的安全职责也最高;PaaS次之;SaaS 在云平台上只有数据信息,大部分安全职责是由云平台供应商承担。本文以IaaS的企业用户为例,进行云平台用户的信息安全风险评估研究。

1.3 与云平台相关的企业用户信息资产风险因素识别

在IaaS服务模式下,企业用户与云平台相关的信息资产有:按协议或合同约定的云服务、部署在云平台上的软件、由应用软件运行产生的各种数据及有权限登录云平台的人员。

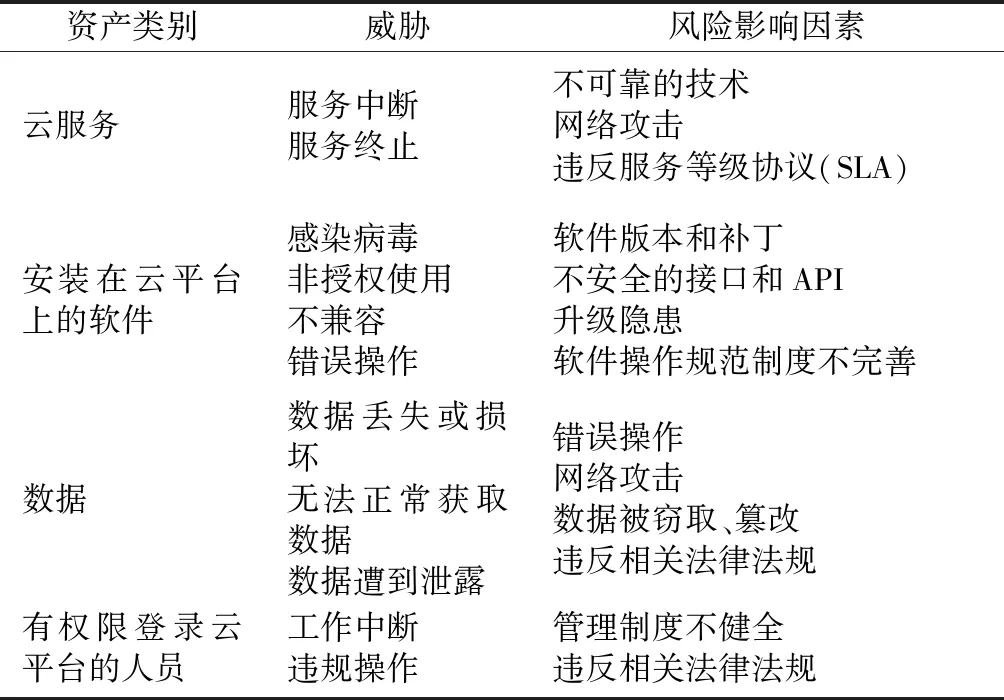

云服务风险评估不光要考虑技术原因,也要从管理、法律法规等角度进行综合考虑。本文从技术、管理、法律法规等多个维度,结合云平台服务的特性,对企业用户与云平台相关的信息资产所面临的威胁进行了识别,继而对威胁可以利用的脆弱性——即风险的影响因素进行了识别,如表2所示。

表2 云平台相关的信息资产安全风险影响因素

2 企业用户信息安全风险评估方法

在风险评估过程中,为各个影响因素分配合理的权重是评估的关键。作为云平台的用户,影响其安全的风险因素种类众多且复杂,很多无法直接测量式确定其权重,通常是依靠专家的经验来判断,即采用专家赋值法给各影响因素赋予一定权重,优点是灵活、便捷,缺点是会受到主观因素的影响。在信息论中用熵来表示事物出现的不确定性,通过熵值可以来度量信息量的大小,也可以判断所获得的数据中有用的信息量。本文利用熵权理论来确定风险评估中各指标的权重,以降低主观因素的影响。

2.1 熵值确定指标权重

假设系统可能有n种不同状态:S1,S2,...,Sn,Pi(0≤Pi≤1)表示系统处于状态Si下的概率,H表示系统的有序程度,则熵可以表示为

(1)

当熵同时满足条件:

H(p1,p2,…,pn)=H(p1,p2,…,pn,0)

H(AB)=H(A)+H(B/A)

则

(2)

其中因素Ai的支持度Pi决定了其在风险评估中的作用,Pi越小,熵值越大,表明该因素所获得的数据不够全面,在整个评价体系中作用也越小;反之,Pi越大,则熵值越小,表明此时消除不确定性所需的信息量越少,系统也越有序,该因素在评估中所起的作用也越大[6-7]。因素Ai在风险评估中所起作用的重要程度可由熵值确定,熵值的求解公式为

(3)

式中pij(j=1,2,…,m)越接近相等,熵值越大,风险因素Ai对整个安全风险评估的不确定性程度就越高,当完全相等时,熵值达到最大,为Hmax=lnm。考虑到原始数据存在较大的偏差效应,直接运用熵权法可能影响其评价效果,故用Hmax对式(3)进行归一化处理,得度量风险因素Ai相对重要性的熵值为

由此公式可得出ei的范围为[0,1]。熵e达到最大值时风险因素对系统风险评估的作用最小,可用1-ei来度量安全风险因素Ai的权值。对其归一化后得到风险因素Ai的权值θi。

(4)

式中θi满足0≤θi≤1。即e达到最大值1时,熵权为0。pij越大,熵值越小而熵权越大,则该风险因素对综合风险评估越重要。

2.2 风险影响因素分析

模糊综合评价法是一种基于模糊数学的综合评价方法。模糊综合评价法根据模糊数学的隶属度理论把定性评价转化为定量评价,即用模糊数学对受到多种因素制约的事物或对象做出一个总体的评价[8]。模糊综合评价法的评价结果清晰、系统性强,能较好地解决模糊、难以量化的问题。

在使用云服务的过程中,很多风险是由于影响因素的模糊性和不确定性带来的。针对风险影响因素对资产、威胁及脆弱性的模糊性,本文利用模糊理论对云服务安全风险评估所涉及的各因素进行分析处理,具体步骤如下。

1)建立安全风险因素集,设A={a1,a2,…,an},其中n为因素的个数;

2)根据资产、威胁、脆弱性的等级划分构造其相应的评判集B={b1,b2,…,bm},m为其对应的评判集B中的元素个数。

3)将各风险影响因素依据评判集进行主观评价,并构造模糊函数:

ai→f(ai)={pi1,pi2,…,pim}∈F(B)

式中:F(B)为B上的模糊集全体;函数F为因素ai对评判集B的隶属向量;Pi=(pi1,pi2,…,pim)(i=1,2,…,n,)。由此可得隶属矩阵为

针对资产价值、威胁频度和脆弱性严重程度,将各个风险影响因素根据其等级划分得到不同的隶属度矩阵pc、pt和pf。假设各因素相应的权向量为θ={θ1,θ2,…,θn}。 在计算资产价值、威胁频度和脆弱性严重程度时,针对其不同的评判集中的各指标利用专家评估法赋予其权重,综合得到指标在资产影响评判集中的权向量U=(u1,u2,…,un1),威胁频度的权向量V=(v1,v2,…,vn2), 脆弱性程度的权向量W=(w1,w2,…,wn3),其中n1为资产影响的评判集中元素的个数,n2为威胁频度的评判集中元素的个数,n3为脆弱性严重程度的评判集中元素的个数。最后得出资产价值Rc=θ×Pc×UT,威胁的频度Rt=θ×Pt×VT,脆弱性的严重程度Rf=θ×Pf×WT。

对资产价值、威胁频度及脆弱性严重程度这3个风险要素,本文按常用方式对其进行等级赋值。按照资产的重要程度,即其安全属性被破坏后云服务受到影响的严重程度,把资产的影响等级划分为5级:非常高 (bc1)、较高(bc2)、中等(bc3)、较低(bc4)和非常低(bc5),威胁性频度按照威胁发生的频率划分为5级:非常高(bt1)、较高(bt2)、中等(bt3)、较低(bt4)和非常低(bt5)。脆弱性严重程度按照存在漏洞的脆弱程度,被威胁利用的可能性大小,划分为5个等级:非常高(bf1)、较高(bf2)、中等(bf3)、较低(bf4) 和非常低(bf5)。

综合2.1中的公式,可推导求出变量Rc、Rt和Rf的具体值。各影响因素最后的风险值为

R=g(c,t,f)=Rc⊕Rt⊕Rf=k1Rc+k2Rt+k3Rf

(5)

式中:系数k1、k2和k3为变量Rc、Rt和Rf的相对重要程度,其值必须满足k1+k2+k3=1。因对数据进行过归一化处理,最后计算得到的风险值会在[0,1]范围内,可按等间距法划分为5个等级:低(0~0.2),较低(0.2~0.4),中等(0.4~0.6),较高(0.6~0.8),高(0.8~1)。

3 实例分析

“数据”资产是企业重要的信息资产,数据资产的丢失、损毁、泄露都会给企业业务持续带来极大影响,其安全也是企业用户最为关注的。由表2得知,在IaaS云平台服务模式下,存放在云平台的“数据”资产其主要风险影响因素有4个,分别为:错误操作、网络攻击、数据被窃取或篡改、违反相关法律法规。现以某企业用户的“数据”资产安全为例,进行其安全风险评估。评估步骤如下:

1) 构造安全风险因素集与评判集

因素集A={a1,a2,…,an},其中ai(i=1,2,3,4),分别表示风险影响因素:错误操作、网络攻击、数据被窃取或篡改、违反相关法律法规。

2) 构造评判集

Bc={bc1,bc2,bc3,bc4}

Bt={bt1,bt2,bt3,bt4}

Bf={bf1,bf2,bf3,bf4}

3) 求隶属度矩阵

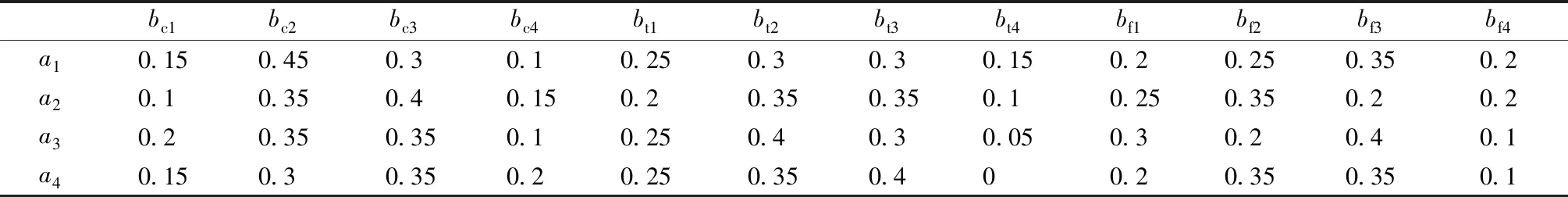

邀请专家对各风险指标进行评定,结合其评判结果,计算得到各隶属度矩阵Pc,Pt和Pf,如表3所示。

表3 各隶属度矩阵Pc、 Pt和 Pf

4) 计算各因子熵权系数

将表3中的数据代入到式(3)和式(4)可得各因子相应的权向量:

θc=(0.243,0.294,0.322,0.141)

θt=(0.216,0.273,0.279,0.232)

θf=(0.198,0.263,0.383,0.152)

5) 确定各指标权向量

对于“数据”资产隶属度矩阵,确定评价集中各指标权重为:

U=(1/8,1/8,1/4,1/2)

V=(1/8,1/8,1/4,1/2)

W=(1/8,1/8,1/4,1/2)

6) 计算表2中“数据”资产的安全风险值

经计算得各要素风险值:

Rc=θc×Pc×UT=0.212

Rt=θt×Pt×VT=0.197

Rf=θf×Pf×WT=0.223

取k1=k2=k3=1/3,则R2=k1Rc+k2Rt+k3Rf=0.211。

可以得出在IaaS云服务模式下,表2中的“数据”资产的安全风险为较低风险,表明企业用户存放在云平台上的数据比较安全。这一评估结果可为企业设计IT架构、考虑是否采用云平台服务及采用哪种服务模式时提供决策依据。

上述对“数据”资产的风险评估结果表明,采用熵权法为影响因素赋予不同的权重,综合运用模糊理论,量化各影响因素,最终计算出风险值的风险评估方法,不仅提高了对云服务模式下的企业信息资产安全风险评估的客观性,而且设计科学、实用,可操作性强。采用上述方法,企业可以评估与云平台服务相关的其他信息资产的风险值,并根据所在行业性质和安全性要求,定义不可接受风险(风险值高于一定数值)。经过风险评估得到各个信息资产的风险值后,对于不可接受风险,可从其影响因素出发,采取一定的安全措施降低风险,以保障企业用户的整体信息安全。

4 结束语

本文提出了一种围绕云平台服务模式进行企业用户信息资产安全风险评估的方法,即识别与云平台相关的信息资产,结合云平台的特点识别其所面临的威胁和脆弱性。在此基础上,结合熵权和模糊理论,建立了信息安全风险评估方法,并对风险进行了定量评估。最后,对该风险评估方法进行了实例分析,验证了其实用性和可操作性。

熵权法通过评价指标值构成的判断矩阵来确定指标的权重,避免了专家赋值确定权重时过于主观的弊端,综合模糊理论,较好地解决各影响因素模糊、难以量化的问题,使得评价结果更加科学、合理、可靠。

随着技术的发展,云服务平台也会不断升级和变化。在此过程中,会出现新的威胁和影响因素,风险评估方法也需要更新和完善。在未来的工作中,可以考虑云平台中动态感知的变化进行风险评估。