基于离散型Hopfield网络的计算机网络安全等级分类研究

王钧玉

(三门峡职业技术学院, 河南 三门峡 472000)

随着社会快速发展,计算机与互联网已经成为人们日常生活中广泛使用的工具,网络技术在为人们创造极大便利的同时,也造成了较为严重的网络安全问题。特别是在计算机网络愈发普遍的今天,网络安全风险也愈发的严重。目前,网络主要安全威胁有漏洞与病毒等,要想使计算机网络具有足够的安全性,便要对网络安全做出相应的评价。神经网络作为目前评价网络安全最为重要的手段,对其进行深入的研究对提高安全具有良好的现实意义。

一、计算机网络安全评价体系构建原则与安全评价原理

(一)构建原则

构建安全评价体系作为网络安全评价过程中的重要保障措施,构建过程中需要满足如下原则。①准确性。在安全评价体系构建时,必须确保其具备足够的准确性,使其能够对网络安全做出精确且真实的评价[1]。②简要性。由于网络系统拥有足够的复杂性,使其安全防护难度也有所增加,使网络安全风险也出现一定的增加。因此在实际工作过程中,提升网络工作效率与质量时,便要确保安全评价指标与体系拥有代表性与象征性,能够确保评价结果足够的可靠与准确,并且能够使其工作量尽可能的减少。③完备性。在利用神经网络对网络安全性做出评价时,需要构建安全评价相关的体系,需要确保对其中所有监测指标足够的完善。保障评价体系当中所有指标能够对网络运行过程中全部行为做出相应的反应,进一步对网络安全评价具有足够的可靠性与真实性。在对计算机网络进行安全评价过程中,能够科学有效做出评价与选择[2]。④独立性。由于计算机网络作为较为复杂的系统,对其做出安全评价时,应该确保各项指标具有足够的独立性,降低重复选择的情况,进一步能够对安全评价相关的工作量有所降低。在保证安全性与独立性基础上,需要选取具有较强独立性与较高代表性的指标做出检测,尽可能的降低指标间存在的联系,从而对网络系统实际的运行状态加以准确且直观的呈现。

(二)评价原理

计算机网络当中的安全问题作为目前广大用户普遍关注的一个内容,要想使计算机网络具有足够的安全性,便要对其做出相应的安全评价。但是计算机网络进行安全评价时,必须要对相应的评价标准做出制定,对计算机网络安全在评价内容与评价范围加以充分的确定,继而实现对计算机互联网安全的等级与基本情况做出有效的分析。采取有效的评价方法对计算机网络安全做出等级评价,并对其安全级别加以相应的确定。网络安全级别可以按照下式进行计算机:网络安全级别=f(x1,x2,x3···,xn),其中f为安全评价模型;xi为计算机网络安全评价因子[3]。通过对安全评价模型做出评价能够看出,在对网络安全进行评价时,计算机互联网安全评价因子与评价模型做出选择是最为关键的步骤。计算机网络自身拥有极强的不确定性,因此利用神经网络实现安全评价,拥有极为重要的作用与意义。

二、基于离散型Hopfield网络的计算机网络安全等级分类

(一)离散型Hopfield网络原理

Hopfield网络是上世纪九十年代由美国科学家J Hopfield首次提出,其是一种全连接与反馈形式的网络,其分为两种不同的类型,即连续性与离散型[4]。与BP、CNN、RNN等神经网络相比,该网络在稳定性与收敛速度方面有显著的优势。其中离散型Hopfield网络相比于其他网络在计算能力与分类中有更好效果。离散型Hopfield网络也被称作DHNN,其是一种输入与输出为两个值的单层神经网络,其在输出状态上只分为1与-1两类。常见的网络构造如图1所示。

图1 常见离散型Hopfield网络构造图

上图中网络如果输入一个xi,则输出一个yi,ωij是每层间存在的阈值,网络构造共分为三层,即输入层、输出层与隐含层。其中输入层当中的通过输入xi实现与阈值全系数ωij进行乘积并加和,同时利用非线性函数h做出相应的处理,最终输出对应的信息yi[5]。这里h是网络当中的阈值函数,其仅对二值做出判断。当计算结果值超过设定阈值便会输出1,反之输出-1。进行计算编码方式按下式计算:

其中是外部输出xi,同时满足当Hopfield网络进行运算时,阈值始终进行相应的调整,指导该网络已经找到所有参数特征当中的理想指标,同时网络误差能够满足设定值,此时网络便可以不再进行训练,可以将仿真结果进行输出。

在通过Hopfield网络实现网络系统评价与分类过程中,先要通过已知网络相应的评价指标对分类等级进行构建,即理想指标,同时对其进行编码。之后对待评价网络当中的评价指标进行输入,使网络能够得到充分的学习[6]。最后网络通过联想记忆与分类能力不断向理想指标进行趋近。在网络状态不发生变化时,此时网络便会出现相应的量,也就是计算机网络所需要求取的分类等级。

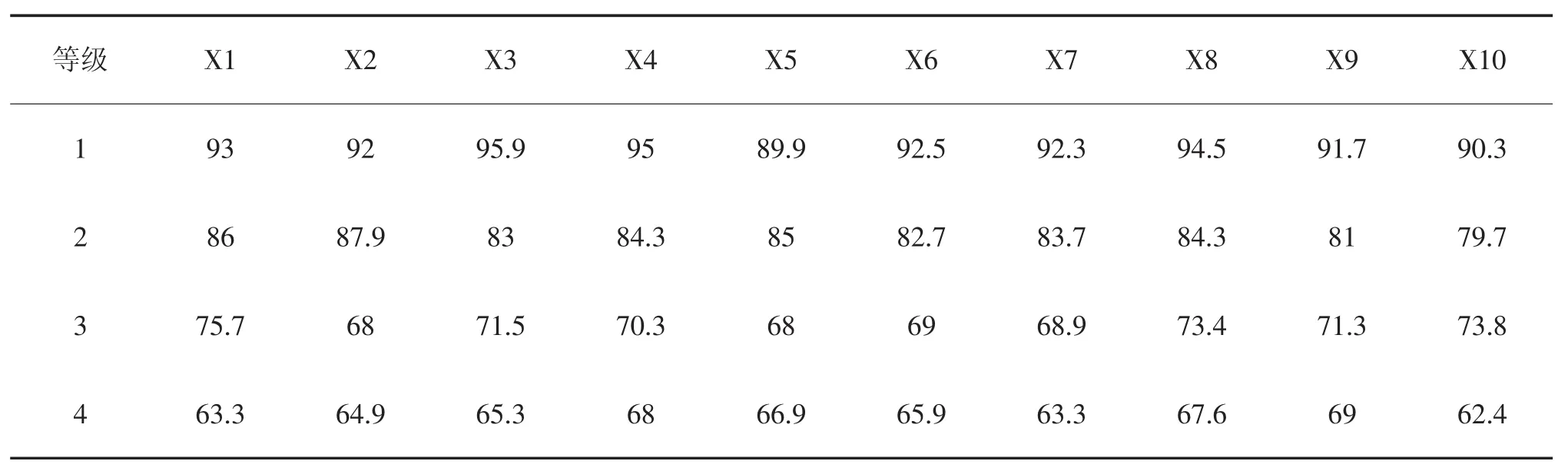

(二)计算网络安全等级理想评价指标

在对网络安全等级指标进行理想值计算前,应该对评价指标做出集中的数据预处理,使其集中至能够调价相应的统一模型参数,其中集中时可以按照进行计算。本文直接通过Matlab软件当中的Premnmx函数实现相应的计算,经过集中化之后的评价指标yi处于[0,1]区间内,为了使分析更为方便,使X1=[100g1],也就是根据实际情况取值在0~100之间的整数。本文通过对样本当中随机选择10个网络作为研究对象,网安公司对上述网络做出的安全等级评价和安全指标分数统计如下表1所示。并根据表1数据计算相应的理想评价指标,如表2所示。

表1 10个网络系统样本安全状况指数与等级情况统计表

表2 理想评价指标统计表

(三)离散型Hopfield网络构建

因为本文输入样本数量相对较少,而且其各自的维度也相随较小,所以使用隐含层便能够符合建模需求。神经网络目前输入层是评价网络安全当中的10组参数,网络输出层是4组,也就是对相应的安全等级。通过试值法对隐含层当中的最佳节点数做出选取,在进行试值之前,利用经验公式对隐含层当中阶段数进行预估,取定其范围在3~12区间中的整数。

对网络性能做出检验主要是根据均方误差,可以利用下式进行均方根误差计算:

其中,MSE是均方误差;aij与bij分别是神经网络目标输出与实际数值值;p与q分别是诉诸矩阵对应的行和列的数量[7]。通过试值法获取隐含层节点数和网络性能间的联系,如表3所示。其中中间层数是6时,最终得出的最小MSE是41×10-3,因此确定隐含层具有6个节点数。

表3 隐含层数量和均方误差间的关系

(四)仿真结果分析

对离散型Hopfield网络完成相应的评价模型构建后,将需要分类的5个不同的系统各自的安全评价指标进行相应的输入。使网络通过一定次数学习之后,便能够获取相应的安全等级分类仿真结果,并将其和评价结果做出对应比较,也就是对模型准确性作出相应的评价。本文对模型期望误差设定成10-4。Hopfield网络通过40次迭代训练后便能够得到较好的期望误差极限。最后将Hopfield网络得到的分类结果和网安公司做出的分析结果进行对比,得到Hopfield网络全部预测准确,经过一定的训练的Hopfield网络能够迅速实现对计算机网网络所处安全状态做出相应的判断与分级,能显著提升网络安全等级评价效率。

三、结论

综上所述,通过计算机网络安全评价体系构建的原则与原理进行分析,提出基于离散型Hopfield神经网络的一种计算机网络安全等级评价方法。通过仿真和实际情况做出比较,此模型拥有足够的精确性,能够对网络安全做出迅速的评价与分类,对提高网络安全性具有较好的借鉴作用。因此,期望相关研究人员能够深入的研究,不断提高我国计算机网络的安全性。

[1]孙 也.基于支持向量回归机的计算机网络安全评价研究[J].现代电子技术,2016,39(7):89-92.

[2]胡 春.基于神经网络的计算机网络安全评估体系研究[J].电脑知识与技术:学术交流,2015,11(30):139-141.

[3]史望聪.神经网络在计算机网络安全评价中的应用分析[J].自动化与仪器仪表,2016,6(6):210-211.

[4]谭 彬,杨 明,等.基于等级保护的云计算安全防护体系研究[J].信息安全与技术,2017,8(8):12-15.

[5]赵文义.试析网络安全风险评估关键技术研究[J].中国管理信息化,2016,19(19):175-176.

[6]杨清茹.计算机管理信息系统安全分析及应对策略研究[J].网络安全技术与应用,2016(7):5-5.

[7]唐秋妙.信息系统等级测评中网络安全测评初探[J].通讯世界,2017,19(15):73-74.

[8]周 娜,林果园,等.云计算中基于无干扰理论的多级安全模型[J].信息网络安全,2015,26(12):21-27.