遭受DoS攻击的短时延网络控制系统保性能控制

何 胜 权, 俞 立

( 浙江工业大学 信息工程学院, 浙江 杭州 310023 )

0 引 言

网络控制系统(networked control systems,NCS)由控制对象、传感器、控制器、执行器和通信网络组成.NCS由于具备布线灵活、安装方便和维护费用低等优势,在控制领域的作用越来越明显,例如,在移动传感器网络[1]、无人机控制[2]、车辆自主编队[3]等领域广泛存在.NCS传感器与控制器、控制器与执行器之间的数据传输是通过通信网络来完成的,因此NCS与传统控制系统最主要的区别就在于数据传输方式的不同.正是由于NCS的这一数据传输特点,其不可避免地存在着网络诱导时延[4]、数据包丢失[5]等问题,其中又以网络短时延问题最为常见.因此,本文主要针对包含短时延的NCS进行研究.

随着互联网技术快速发展,NCS的可移动性和可移植性得到了极大的提升.同时,互联网技术更深层次的发展,给NCS共享网络的安全性带来了新的挑战.网络技术的发展打破了原有控制系统的封闭性,而且随着TCP/IP(或UCP/IP)协议[6]商业标准化的形成,无形中也增加了NCS受到外界攻击的概率.由此可见,NCS的安全性问题日益突出.如2012年5月底,破坏力巨大的“火焰”(flame)病毒在中东地区广泛传播,对伊朗等中东国家的能源工业进行猛烈攻击,严重影响了这些国家一些重要能源控制系统的正常运行[7].近年来,类似的网络攻击事件层出不穷,由此可见,针对NCS的安全性问题展开研究尤为重要.

当然,尽管在NCS中网络攻击的形式日益多样化,但其中还是有几种比较典型的网络攻击形式,如DoS(Denial-of-Service)攻击[8]、欺骗攻击[9]等.本文主要针对在实际中攻击范围最广、最容易实现的DoS攻击进行研究.DoS攻击即拒绝服务攻击,该攻击作用于NCS的共享网络,直接导致的后果是:在DoS攻击过程中,NCS的控制器或执行器无法接收到测量信息或控制信息,因此,对实时性要求高的系统来说,不仅会降低系统的性能,还可能造成系统的不稳定.文献[10]提出了一种JDL数据融合模型框架,在该框架下通过主从博弈来描述不同网络层数据间的关系,并研究了DoS攻击的弹性控制.文献[11]针对DoS攻击,系统性地设计了基于输出的动态事件触发控制(event-triggered control,ETC)系统,该ETC策略可以保证系统的性能和鲁棒性,使系统和DoS攻击在通信资源的使用上达到平衡.文献[12]给出了一般的控制系统在欺骗攻击和DoS攻击下的估计问题,但未针对NCS,特别是具有短时延的NCS.而对NCS分析的文献,多数仅考虑网络时延、数据包丢失等经典问题的影响.

基于此,本文同时考虑短时延和DoS攻击问题对NCS性能的影响,主要针对执行器的执行周期比传感器的采样周期更快的这一类NCS[13-14],同时,把该类NCS的短时延和DoS攻击问题统一建模成离散切换系统模型[15],并在给定的保性能指标下,设计该NCS的保性能控制器.最后通过仿真示例验证本文结果的有效性.

1 问题描述与建模

1.1 问题描述

考虑如下连续LTI系统:

(1)

其中x(t)∈Rn是系统状态,u(t)∈Rd是系统输入,Ap与Bp分别是适当维数的状态矩阵和输入矩阵.

图1 时序图Fig.1 Timing diagram

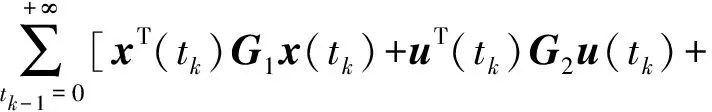

通过定义新的采样周期H,不仅把短时延和DoS攻击两个问题统一起来,还能把上述两类DoS攻击的情况统一起来.如图1所示,在周期[tl,tl+1]内,同时存在u(tl-1)和u(tl)两个输入量,采样周期Tsd=nT0;在周期[tl+1,tl+2]内,同时存在u(tl)和u(tl+1)两个输入量,采样周期Tld=mnT0.当m=1时,两类DoS攻击等价,即第1类DoS攻击是第2类DoS攻击的特殊情况.因此,只需要分析第2类DoS攻击对系统(1)的影响即可.

1.2 闭环系统建模

记hk∈H,k∈N,表示在[tk,tk+1]时间内的采样周期时长,即hk=tk+1-tk.假设在采样周期hk内执行器的两个输入量u(tk-1)和u(tk)的作用时间分别为n1(k)T0和n0(k)T0,且符合关系式n1(k)T0+n0(k)T0=hk=mnT0.

对系统(1)考虑DoS攻击的影响,得到如下离散系统:

x(tk+1)=A(hk)x(tk)+B(hk)u(tk)+

B(hk-1)u(tk-1)

(2)

所以,系统(2)等价于

(3)

(4)

Boσ(tk)=∑mn-1i=n1(k)Ai0B0,B~oσ(tk)=∑n1(k)-1i=0Ai0B0,Aoσ(tk)=Amn0,σ(tk)∈Z

其中是切换信号.

进一步,选取反馈控制律u(tk)=Kx(tk),得到如下闭环切换系统模型:

Scσ(tk):x(tk+1)=Aσ(tk)x(tk)+Bσ(tk)x(tk-1)

(5)

离散系统(5)等价于如下描述的系统:该系统的执行周期为T0,采样周期为n1(k)T0,n1(k)∈Z.因此,在切换信号σ(tk)的作用下,Scσ(tk)描述了该系统的状态反馈模型.

2 稳定性分析

定义1对于给定切换信号σ(tk)和任意的tk≥1,令Nσ[t0,tk)表示切换信号σ(tk)在时间间隔[t0,tk)内的切换次数,若存在N0≥0,ta≥0,使得Nσ[t0,tk)≤N0+(tk-t0)/ta成立,那么ta称为切换信号σ(tk)的平均驻留时间,N0称为抖动界.

令nj表示子系统Sj在时间间隔[t0,tk)内激活的次数,j∈Z.以下定理给出了系统(5)指数稳定的一个充分条件.

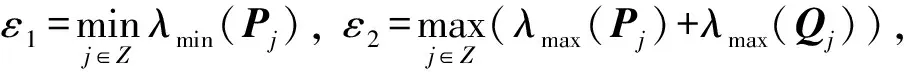

定理1考虑系统(5),若存在正标量λj>0,λ<1和μ≥1,以及适当维数的矩阵Pj≥0,Qj≥0,j∈Z,使得以下不等式

(6)

Pα≤μPβ,Qα≤μQβ;α,β∈Z

(7)

(8)

ta>t-a

(9)

成立,那么系统(5)指数稳定,并具有指数衰减率ρ(λ,ta)=λμ1/2ta.

证明系统(5)的子系统模型为

Sj:x(tk+1)=Ajx(tk)+Bjx(tk-1);j∈Z

(10)

为系统(10)选取如下Lyapunov函数:

Vj(tk)=xT(tk)Pjx(tk)+xT(tk-1)Qjx(tk-1)

记η(tk)=(xT(tk)xT(tk-1))T,则由不等式(6)可得

即可得

(11)

为系统(5)选取如下Lyapunov函数:

Vσ(tk)(tk)=xT(tk)Pσ(tk)x(tk)+xT(tk-1)Qσ(tk)x(tk-1)

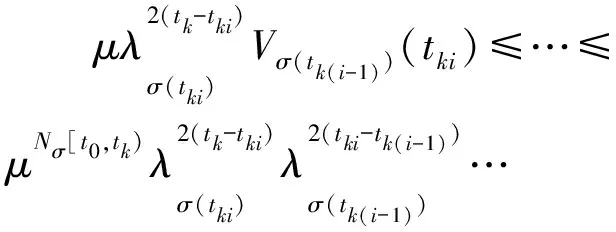

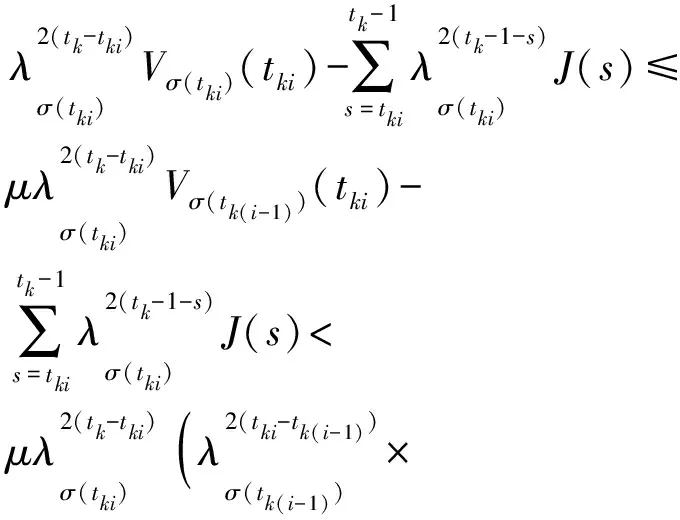

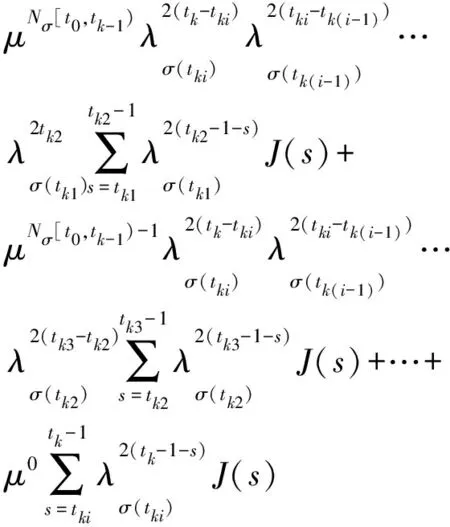

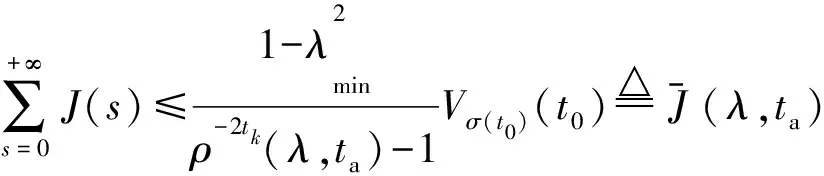

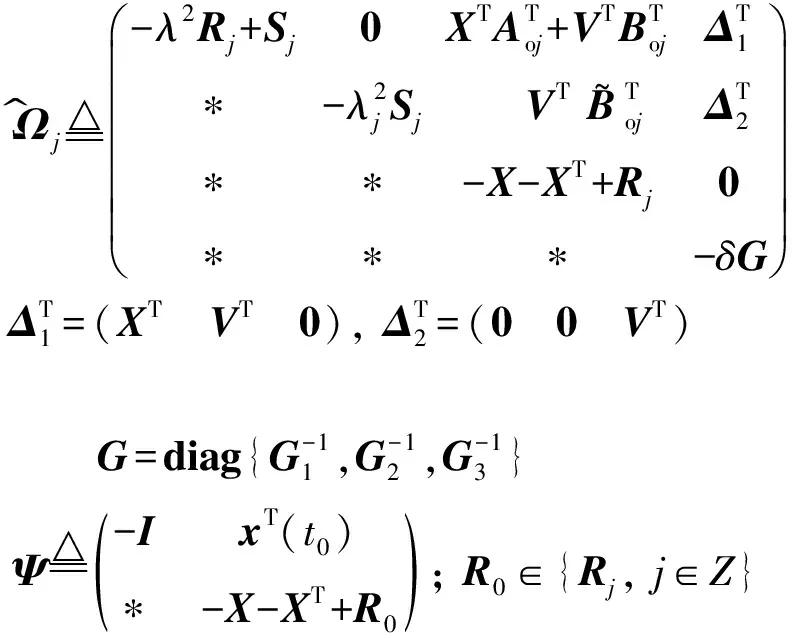

对于切换信号σ(tk),令tk1<… Vσ(tki)(tki)≤μVσ(tk(i-1))(tki) (12) 由不等式(6)、(11)和(12)递推可得 λ2tk1Vσ(t0)(t0)≤ μNσ[t0,tk)λ2tkVσ(t0)(t0)= ρ2tk(λ,ta)Vσ(t0)(t0) (13) (14) 继而可得 (15) 此外,不等式(9)和λ<1确保了ρ(λ,ta)<1.因此,由定义2可知,系统(5)指数稳定,且具有指数衰减率ρ(λ,ta)=λμ1/2ta.证毕. 本文针对系统(5)考虑如下保性能指标: uT(tk-1)G3u(tk-1)] (16) 其中G1、G2和G3都是给定的正定常数矩阵.如果在反馈控制律u(tk)=Kx(tk)的作用下,系统(5)是指数稳定的,且性能J是有界的,满足J≤ J- ,那么该反馈控制律就是系统(5)的保性能控制器,系统具有保性能水平 J- .下面给出一个使系统(5)指数稳定的充分条件. 定理2考虑系统(5),若存在正标量λj>0,λ<1和μ≥1,以及适当维数矩阵Pj≥0,Qj≥0,j∈Z,使得不等式(7)~(9)以及不等式 Ω~jATjBTj()Pj(Aj Bj)+Λ100Λ2()<0 (17) J-(λ,ta)=1-λ2minρ-2tk(λ,ta)-1Vσ(t0)(t0),λmin=minj∈Z{λj}. 令 J(tk)=xT(tk)G1x(tk)+uT(tk)G2u(tk)+uT(tk-1)G3u(tk-1) 与不等式(11)的推导过程类似,可得 即 (18) 对于切换信号σ(tk),令tk1<… J(tk(i-1)))-J(tki)<…< (19) 结合式(12)和(19)可递推得到 Vσ(tk(i-1))(tk(i-1))- (20) 其中 进一步,结合式(13)和(20),且根据关系式Vσ(tk)(tk)≥0,可得 Φ(J(s))<ρ2tk(λ,ta)Vσ(t0)(t0)-Vσ(tk)(tk)≤ ρ2tk(λ,ta)Vσ(t0)(t0) (21) 又因Nσ[t0,tk-1)≥0,所以对∀s∈{0,…,tk-1},可得如下关系式: (22) (23) 对式(23)左右两边从tk=1→+∞求和,分别得 (24) (25) 结合式(23)~(25)可得 ∑+∞s=0J(s)≤1-λ2minρ-2tk(λ,ta)-1Vσ(t0)(t0)J-(λ,ta) (26) 即时系统(5)具有保性能水平.证毕. 先给出一个在后续证明中需要用到的引理. 引理1[16]对任意矩阵A,P>0和Q>0,不等式ATQA-P<0成立,当且仅当存在一个矩阵Y,使得以下矩阵不等式成立: 紧接着,给出下面的定理.该定理通过对一个优化问题的求解,得到系统(5)的保性能控制器. 定理3考虑系统(5)和性能指标(16),若存在正标量λj>0,λ<1和μ≥1,以及适当维数的矩阵X,V,Rj≥0,Sj≥0,j∈Z,使得以下优化问题 minδ s.t. 式(8),式(9), Ω^ j<0,Ψ<0;j∈Z Rα≤μRβ,Sα≤μSβ;α,β∈Z (27) 成立,且有最小目标函数δ*.那么具有增益矩阵K=V-1X的状态反馈控制器是一个最优反馈保性能控制器,使系统(5)指数稳定且具有指数衰减率ρ(λ,ta)和保性能水平 J- (λ,ta).其中 Ω^j-λ2Rj+Sj0XTAToj+VTBTojΔT1∗-λ2jSjVTB~TojΔT2∗∗-X-XT+Rj0∗∗∗-δGæèçççççöø÷÷÷÷÷ΔT1=(XT VT 0), ΔT2=(0 0 VT)G=diag{G-11,G-12,G-13}Ψ-IxT(t0)∗-X-XT+R0(); R0∈{Rj, j∈Z} 证明定理2中的 Ω~ j<0等价于 (28) 其中Λ1=-λ2Pj+Qj+G1+KTG2K.由上式可知,矩阵Y是可逆的.定义X=δY-1,记V=KX,Rj=XTPjX/δ,Sj=XTQjX/δ,对式(28)分别左乘矩阵diag{XT,XT,XT},右乘矩阵diag{X,X,X},再应用Schur补定理即可得到不等式 Ω^ j<0. 对不等式Pα≤μPβ和Qα≤μQβ都分别左乘矩阵δ-1/2XT,右乘矩阵δ-1/2X,即可得到矩阵不等式Rα≤μRβ,Sα≤μSβ,α,β∈Z. 定义P0=Pσ(t0)∈{Pj,j∈Z},由Vσ(t0)(t0)=xT(t0)Pσ(t0)x(t0)<δ,可得 Ψ~-δIxT(t0)Y∗-Y-YT+P0()<0 (29) 对式(29)分别左乘矩阵diag{δ-1/2I,δ-1/2XT},右乘矩阵diag{δ-1/2X,δ-1/2I},可得不等式Ψ<0.证毕. 考虑一个文献[17]中简化的实际直流电机模型,x=(θω)T是其状态量,其中θ和ω的物理意义分别表示电机的角位置和角速度,其状态空间模型表述如下: x.=011-217.4()x+01 669.5()u (30) 选取系统的采样周期T=5 ms,执行周期T0=1 ms,则n=5.由此可得 假设 n^ =1,即系统的短时延总是满足条件τ≤T0.另外,假设 M- Z^ =3,即m∈{1,2,3}.因此,设n1(k)的取值为n1(k)∈{1,6,8,10,12},即整个切换系统模型由5个子系统Sj(j∈ Z^ )组成. 选取μ=1.01,λ1=0.96,λ6=1.20,λ8=1.25,λ10=1.30,λ12=1.32,求解优化问题(27)得到一个可行的控制器增益 K=(-2.827 9 -0.014 3) 为满足条件(8),可取λ=0.99.此时,所考虑的闭环系统总能指数稳定,并且具有指数衰减率ρ=λμ1/2=0.995. 假设在时间间隔[t0,t100)内,系统遭受DoS攻击的情况由以下子系统切换序列 表示,则子系统S1、S6、S8、S10、S12分别发生了93、2、2、2、1次.由定理3可知,在控制器u(tk)=Kx(tk)的作用下,闭环系统指数稳定,并且具有指数衰减率ρ=0.995. 给定x(t0)=(0.5 0.2)T为系统(30)的初始状态,仿真结果如图2、3所示.图2是发生DoS攻击时刻的分布图.图3是DoS攻击下的系统状态轨迹图,由于图中角位移θ的状态曲线在DoS攻击下变化较缓,故选取其中一部分受影响的曲线(小方圈A包围的曲线)进行放大.图3中Ⅰ~Ⅲ反映了系统(30)在遭受DoS攻击时系统性能的变化情况.该仿真结果说明了所设计的保性能控制器的有效性. 图2 DoS攻击分布Fig.2 Distribution of DoS attacks 图3 DoS攻击下的系统状态轨迹Fig.3 State trajectories of the system under DoS attacks 本文同时考虑了短时延和DoS攻击对NCS性能的影响.首先,通过重新定义采样时间的处理方法,把NCS的短时延和两类DoS攻击问题统一建模成同时包含确定和不确定子系统的切换系统模型.随后,用切换系统的分析方法,给出了本文所考虑的NCS指数稳定的充分条件.进一步,通过给出保性能控制水平,设计了系统的最优保性能控制器.最后,通过一个仿真示例验证了所设计的保性能控制器的有效性. [1] OGREN P, FIORELLI E, LEONARD N E. Cooperative control of mobile sensor networks: Adaptive gradient climbing in a distributed environment [J].IEEETransactionsonAutomaticControl, 2004,49(8):1292-1302. [2] DING X C, POWERS M, EGERSTEDT M,etal. Executive decision support:Single-agent control of multiple UAVs [J].IEEERoboticsandAutomationMagazine, 2009,16(2):73-81. [3] ALAM A A, GATTAMI A, JOHANSSON K H. Suboptimal decentralized controller design for chain structures:Applications to vehicle formations [J].ProceedingsoftheIEEEConferenceonDecisionandControl, 2011:6160938. [4] NILSSON J, BERNHARDSSON B. Analysis of real-time control systems with time delays [J].ProceedingsoftheIEEEConferenceonDecisionandControl, 1996,3:3173-3178. [5] 朱其新. 网络控制系统的建模、分析与控制[D]. 南京:南京航空航天大学, 2003. ZHU Qixin. Modeling, analysis and control of networked control systems [D]. Nanjing: Nanjing University of Aeronautics and Astronautics, 2003. (in Chinese) [6] LAKSHMAN T V, MADHOW U. Performance of TCP/IP for networks with high bandwidth-delay products and random loss [J].IEEE/ACMTransactionsonNetworking, 1997,5(3):336-350. [7] IASIELLO E. Cyber attack:A dull tool to shape foreign policy [J].InternationalConferenceonCyberConflict,CYCON, 2013:6568392. [8] UMA M, PADMAVATHI G. A survey on various cyber attacks and their classification [J].InternationalJournalofNetworkSecurity, 2013,15(5):390-396. [9] ZHANG Heng, CHENG Peng, WU Junfeng,etal. Online deception attack against remote state estimation (IFAC-PapersOnline) [J].IFACProceedingsVolumes, 2014,19:128-133. [10] YUAN Yuan, SUN Fuchun. Data fusion-based resilient control system under DoS attacks:A game theoretic approach [J].InternationalJournalofControl,AutomationandSystems, 2015,13(3):513-520. [11] DOLK V S, TESI P, DE PERSIS C,etal. Output-based event-triggered control systems under Denial-of-Service attacks [J].ProceedingsoftheIEEEConferenceonDecisionandControl, 2015:7402972. [12] LI Y M, VOOS H, DAROUACH M. RobustH∞cyber-attacks estimation for control systems [J].Proceedingsofthe33rdChineseControlConference,CCC2014, 2014:6895451. [13] ROSHANY-YAMCHI S, CYCHOWSKI M, NEGENBORN R R,etal. Kalman filter-based distributed predictive control of large-scale multi-rate systems:Application to power networks [J].IEEETransactionsonControlSystemsTechnology, 2013,21(1):27-39. [14] ZOU Y, CHEN T, LI S. Network-based predictive control of multirate systems [J].IETControlTheoryandApplications, 2010,4(7):1145-1156. [15] 张文安. 网络化控制系统的时延与丢包问题研究[D]. 杭州:浙江工业大学, 2010. ZHANG Wenan. Research on the delay and packet loss issues in networked control systems [D]. Hangzhou: Zhejiang University of Technology, 2010. (in Chinese) [16] BOYD S, GHAOUI L E, FERON E,etal.LinearMatrixInequalitiesinSystemandControlTheory[M]. Philadelphia: SIAM, 1994. [17] LI Hongbo, CHOW M Y, SUN Zengqi. Optimal stabilizing gain selection for networked control systems with time delays and packet losses [J].IEEETransactionsonControlSystemsTechnology, 2009,17(5):1154-1162.

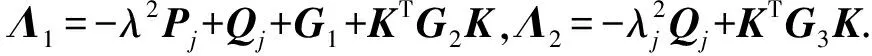

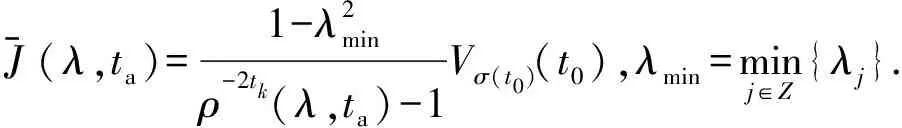

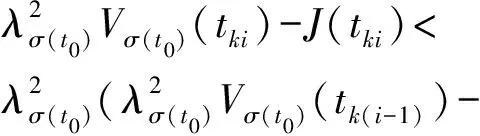

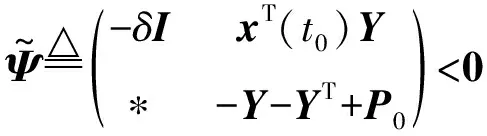

3 保性能控制器设计

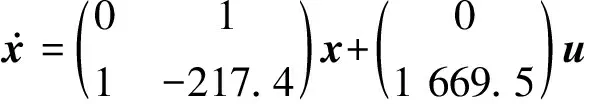

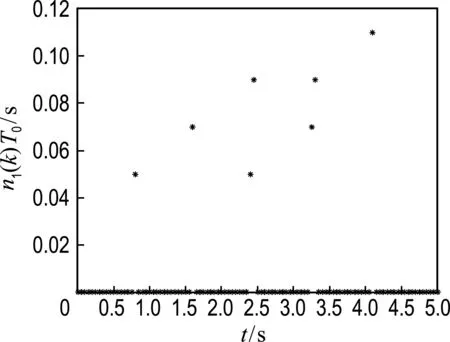

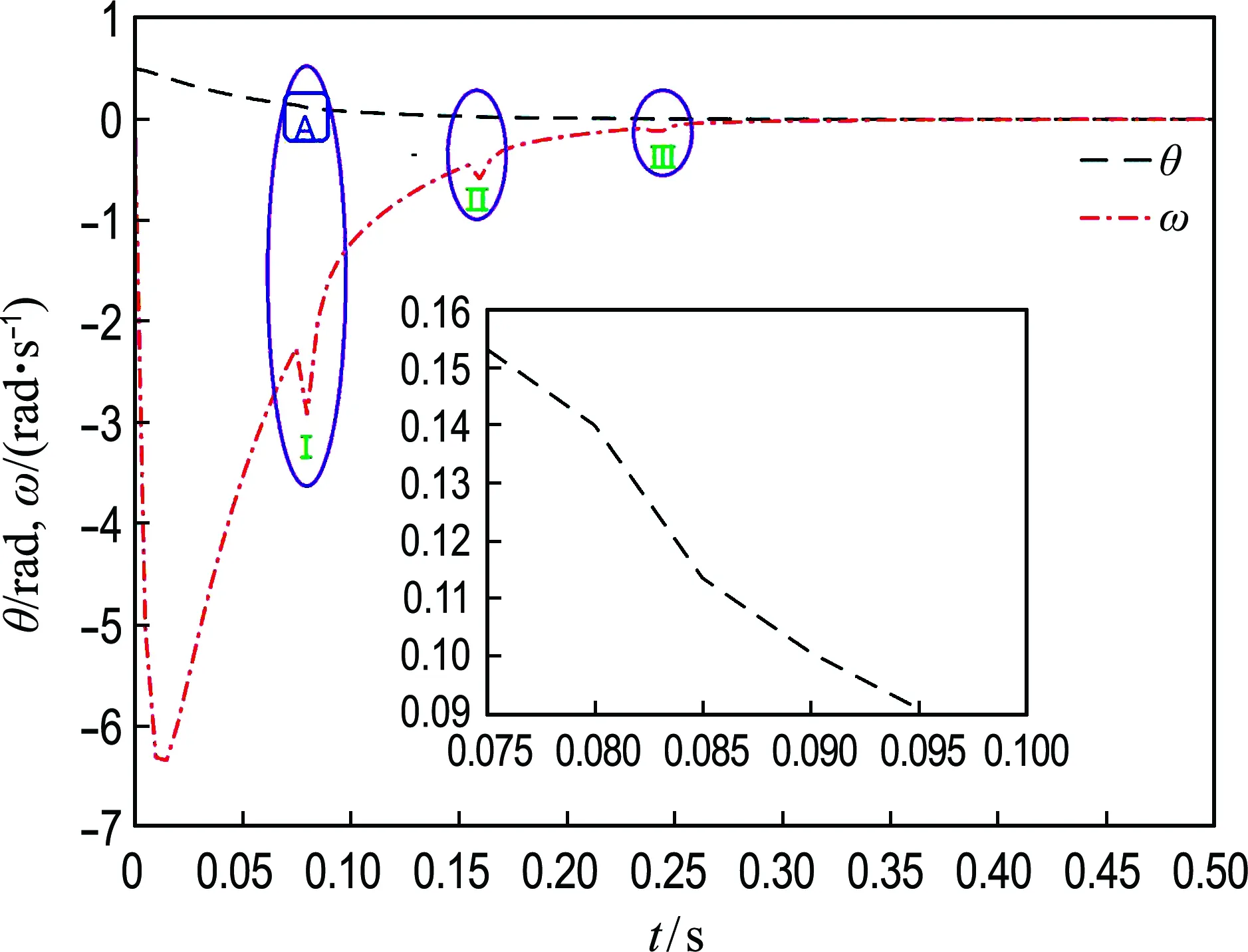

4 示 例

5 结 语