新疆大数据产业发展的安全保障体系研究

杨 娟,赵 娜 YANG Juan,ZHAO Na

(1.新疆新投中智物流产业研究院股份有限公司,新疆 乌鲁木齐 830001;2.西南交通大学 经济管理学院,四川 成都610031)

1 大数据产业及信息安全发展状况

2016年10月新疆维吾尔自治区人民政府办公厅印发了《关于运用大数据加强对市场主体服务和监管实施方案》 (以下简称“《实施方案》”),《实施方案》中指出,如今新疆的大数据时代已经来临,新疆也正在积极建设大数据产业,大数据正逐步体现其应用价值。最重要的是能为新疆大数据产业创造巨大社会和经济价值。同样随着互联网+的发展,大数据也快速的渗透到了各类互联网产业当中,尤其是各种互联网金融平台,以及以信息数据为依托的各类生活软件和业务当中。这种高强度的辐射范围使得大数据安全保障存在的隐患可能造成的负面影响范围也有所提高。电信部门对客户信息的泄露事件似乎已经屡见不鲜,而12306作为国家的官方网站出现的用户信息泄露的问题进一步警示人们应当在大数据时代背景下的加快建设信息安全保障体系。

在大数据发展较早的国家,早就经历了安全隐患大量爆发的问题,对数据安全的重要性认识以及相应的数据安全保障措施和体系的建设上更加成熟和规范,本文就国际上大数据发展成熟地区和国家在法律规定、国家政策以及安全技术和数据安全水平方面展开论述。

(1)国内法以及国际法对数据安全的保护

美国2014年颁布了《国家网络安全保护法案》,并积极推动出台《网络安全信息共享法案》,这些法律规范推出的目的在于敦促私企与政府分享网络安全信息,这是由于在互联网信息飞速发展的时代,人们生活中大量的活动都涉及到用户信息的获取,政府通过私企对市民的数据信息进行搜集,更加快速有效。欧盟通过新版《数据保护法》,强调本地存储和禁止跨国分享,以避免跨国信息的分享导致国家或者商业秘密的流失,这一措施显然是必要的,是符合国家利益的。俄罗斯2015年起实行新法规定,互联网企业需将收集的俄罗斯公民信息存储在俄罗斯国内。

(2)推行和实施与国家整体政策相配合的安全策略

各个国家都同样重视大数据时代各类信息安全的保障问题,但是由于各个国家之间的政体以及具体国情的不同,在将数据安全作为国家战略的重要组成部分的同时,既要重点突出数据安全与其他传统安全保障不同之处,还要必须与国家政策的其他部分相辅相成,互相配合。日本2013年《创建最尖端IT战略》中明确指出了开放公共数据和大数据保护的国家战略;印度2014年国家电信安全政策指导意见草案对移动数据保护作出规定。法国“未来投资计划”有力推动云计算数据安全保护政策落实;英国“Data。Gov。uk”项目实测开放政府数据保护政策的应用效果。

(3)大数据时代信息安全的保障需要从多重安全环节着手和深入

在大数据时代,人们逐渐认识到数据信息的快速流通不仅给人们带来了无可比拟的质的飞跃,同时传统的信息安全管理技术早已无法对大数据时代的数据信息进行有效、真实的采集,甚至在信息的管理上更加薄弱,数据信息的存储更容易被攻击和泄露,信息的发布甚至会被篡改,因此大数据时代信息安全的保障需要从多个关键环节进行,采集、存储、挖掘和发布等关键环节,已具备传输安全和SSL/VPN技术、数字加密、数据恢复技术及基于生物特征等的身份认证和强制访问控制技术、基于日志的安全审计和数字水印等溯源技术等保护数据安全的通用技术手段。此外,数据防泄漏 (DLP)技术、云平台数据安全等数据安全防护专用技术的研发与应用正不断提速。

(4)数据信息安全技术强化是重中之重,认证标准不断更新

在大数据时代,地区与地区之间的界限逐渐趋于无形状态,国家内部建立了国家统一的数据安全标准,同时为了适应数据传播速度快、传播范围广的特征,大部分国家与国家标准组织对数据安全信息进行了接轨,在信息数据安全上提出了相关的认证标准,并且根据数据技术的不断提高,进行相应的更新。美国国家标准与技术研究院(NIST)发布了用户身份识别指南;ISO/IEC制定了公共云计算服务的数据保护控制措施实用规则。美国TRUSTe隐私认证得到全球很多国家消费者认可和信赖;欧盟委员会开展数据跨境流动安全评估,成为评判数据能否转移的重要依据。

2 新疆大数据产业信息安全面临的主要挑战

(1)传统的数据存储硬件设施存在缺陷,存在数据丢失隐患

数据信息虽然无形,但必须存储在各类计算机终端以及专业的数据中心中,这些作为储存作用的硬件设施是数据信息受到攻击和信息泄露的重灾区,因此对数据信息的存储设备进行安全保障是重要的工作内容。新疆大数据产业的安全面临各种挑战,首先是数据存储终端设备。近年来针对IDC的攻击日趋增加,2014年12月阿里云称遭遇全球最大规模DDoS攻击,2015年初一家亚洲网络运营商的数据中心遭遇334Gbps的垃圾数据流攻击。同时,以侵犯数据安全的各类恶意应用、病毒等日益增多,对用户隐私和财产安全构成极大隐患。

(2)来自网络的数据信息安全威胁不断变化,促使大数据时代安全技术创新

在网络时代的今天,数据信息的传播有赖于无形的桥梁——互联网,数据信息日新月异,为了获取各类数据信息的网络威胁也随之发展,甚至在技术革新的数据时代,各类数据网络威胁的数据复杂性和隐蔽性更高,造成的危险影响更加恶劣。2014年作为数据技术企业的索尼公司遭遇ATP攻击,大量员工信息及影视拷贝遭泄露。新型网络威胁的层出不穷倒逼网络数据保护技术创新突破。

(3)信息数据的价值性高,引发了一系列非法数据攻击活动

信息数据便捷性使得盗取信息数据的成本更低,同时高价值的数据信息会使得大量的不法分子为了获取非法利益,对用户的信息数据进行盗窃甚至篡改,将用户信息进行盗窃、篡改、贩卖或者利用不正当的各种行为破坏用户信息,以至于当前对数据信息的盗窃行为和活动规模日益扩大,低成本高利益的信息数据的诱惑,促生了信息黑客的产业链,虽然国家工信部针对这类问题进行了严厉的打击,但是由于网络信息时代的行为模式和渠道不同,具有很强大的复杂性和隐蔽性,使得信息数据盗窃和攻击的行为难以得到彻底有效的控制,仍面临严峻的考验。

(4)数据跨地区流动成为监管难的重灾区

数据信息的流动性是其适应和推动当前紧急快速发展的大数据时代的关键特征,同时也因此创造了大量的就业机会,推动了信息技术的进步,创造了更多的社会福利。但同时数据信息的扩张性也使得这些数据信息的来源者受到了主权、产权以及隐私权上的威胁,跨地区的数据流通和流失不仅仅能使商业秘密的盗窃造成经济财产上的损失,甚至会成为国家信息泄露造成的重大的国际安全威胁,而这种数据跨地区流动仍然是监管难的重灾区,缺少全面的监管和规范。

(5)数据资源需求强烈,开放共享与安全保护矛盾凸显

数据资源的要求越来越多,大数据时代人们不能进行数据的利用和分享就会导致生活的不通畅。智能移动终端的不断完善使得这种需求更加的强烈,城市化的进行和不断发展也需要数据的共享,同时人们的财产安全甚至是生命安全都受到数据资源的影响,商业进程的不断完善,定位信息系统的发展等都是在进行信息数据的共享,用户的行为就是在共享数据,多方面对数据共享的要求,使得数据资源的保护面临严峻的困难,国家数据资源的开放共享与安全保护已成为长期存在矛盾的难题。

总而言之,正如国务院2015年8月印发的《促进大数据发展行动纲要》中指出,我国在大数据发展和应用方面已具备一定基础,拥有市场优势和发展潜力,但也存在政府数据开放共享不足、缺乏顶层设计和统筹规划、法律法规建设滞后、创新应用领域不广、安全基础薄弱等问题。具体到大数据安全问题而言,大数据和网络密不可分,网络上的任何攻击动作都可能对其造成影响。

3 大数据安全保障体系框架

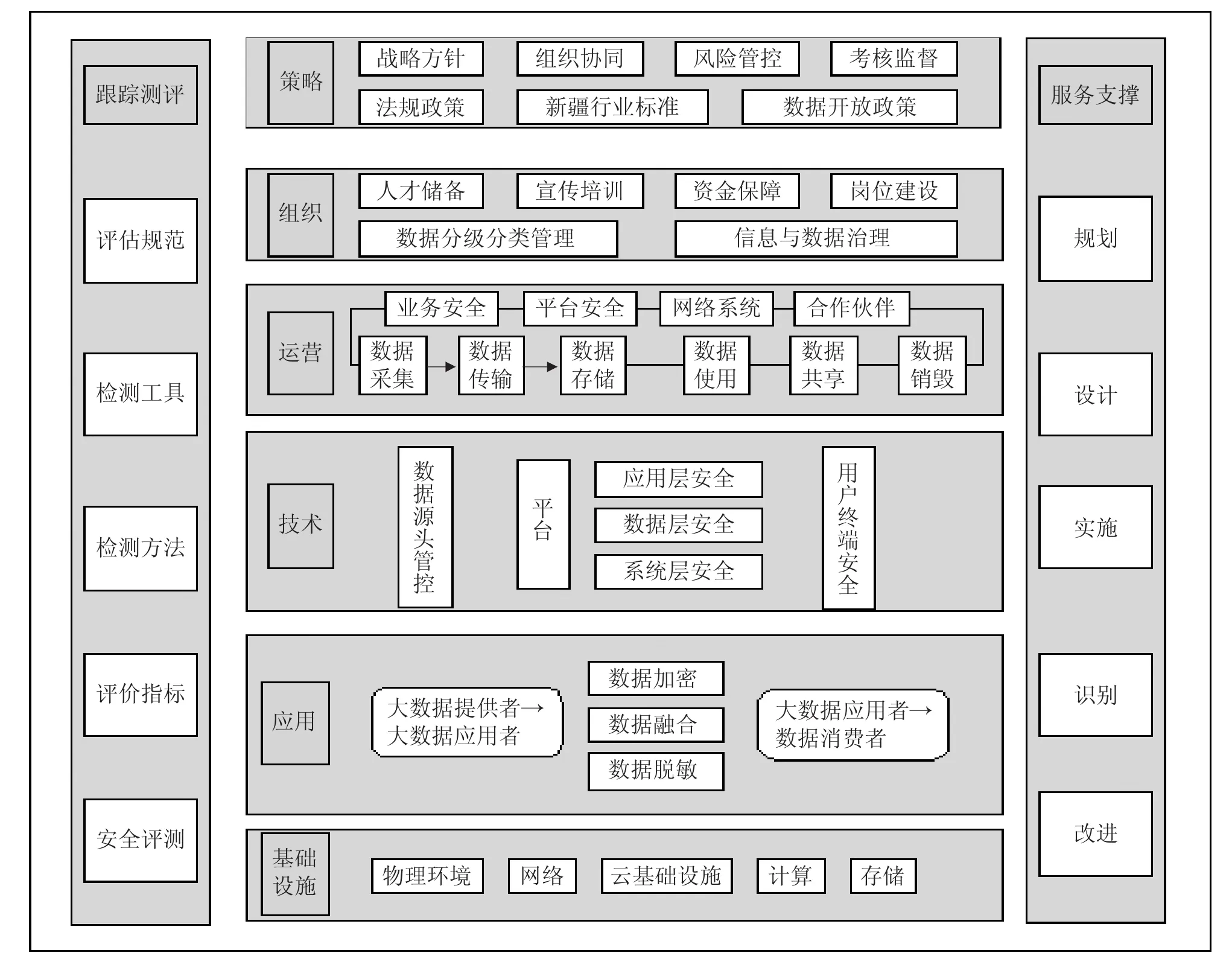

针对上述问题的描述,为保障大数据应用“可管、可控、可信”,我们从大数据保密性、完整性、可用性等角度出发,构建了较为完善的大数据应用安全保障体系,如图1所示。新疆大数据安全保障体系共包含了三个大部分,分别是跟踪测评、服务支撑以及主体部分,其中主体部分又考虑了策略、组织、运营、技术、应用、基础设施六个方面。

图1 大数据安全保障体系框架图

从总体的策略上来说,要将国家和新疆地方制定的大数据安全政策贯彻到底,再在政策有效指导的基础上,形成总体的策略,为大数据安全的其它方面的开展做好保障,制定更为完善的安全标准,做到新疆大数据安全的保障方面有组织、有计划、求开放、讲策略,从整体上和上层建筑上做好完善的规划和设计。除此之外,就是要建立起行之有效的监管和防控体制,在大数据安全保障的相关机构和角色设立上需有科学的规划,在听取各方专业意见的基础上,形成能够有效指导的相关文件和意见,推动新疆地区大数据的安全、开放和共享,使新疆地区大数据产业在相关的管理制度、运营过程的安全性、技术的实时防护等方面可以满足发展要求。此外,在发展新疆地区的大数据产业的同时,在行业发展的初期还要建立起行业标准,发布数据开放政策。

从组织的构建上来说,组织的安全是新疆地区大数据安全的重要保障,大数据安全的人才储备、岗位的设计、人才的宣传培训、岗位建设、资金的保障、数据的分级管理、信息的治理等方面密切相关。首先要建立起新疆大数据产业人才储备计划,整合各关键部门、单位的大数据安全协同组织,并在充分协调的基础上进行明确的分工,然后对人才进行进一步的宣传和培训,针对不同的人才进行不同的专业设计,不同的数据安全环节分配人才。通过相互配合,从人力角度抓重点、抓关键地解决整个网络信息链条上的安全问题,在执行和监督上下力气,确保新疆大数据安全要求标准合格,才能真正推动新疆大数据安全能力的提高和建设完善。

运营,主要从数据的生命周期进行分析,安全隐患可能存在于大数据生命过程中的各个环节中。大数据安全运行保障有两种,一种是对生命周期安全的保障,另外一种是对安全运行能力的保障。大数据生命周期是一个过程,是将大数据的初始数据首先转化为可用于行动的知识,然后进行知识应用,最后将知识自然遗忘或将知识主动遗忘的一种过程。大数据生命周期安全的保障是要保障大数据生命周期各环节的安全,这些环节包括数据的采集、传输、存储、使用、共享与销毁等。每个阶段的安全措施如图2所示。

图2 数据生命周期安全运营

技术,其实是包括数据层、应用层、系统层这三个层面的安全。

数据层的安全主要是解决数据生命周期各个阶段所面临的各种安全问题,采用的关键安全防护技术包含了数据加密技术、安全数据融合技术、数据脱敏技术、数据溯源技术等。

应用层的安全则主要是负责大数据业务应用的安全问题,采用的关键安全防护技术包括身份访问与控制、业务逻辑安全、服务管理安全、不良信息管控等。

系统层的安全防护是为了解决系统面临的安全问题,采用的关键技术都有大数据安全态势的感知、实时的安全检测、安全事件的管理、系统边界的防御、高级持续性威胁(APT)攻击防御等关键技术。

应用,该部分主要是从数据提供者到数据应用者再到数据消费者的过程中可能出现的安全问题进行防范及解决,主要进行预防及处置的是从数据的提供者到应用者再到消费者的周期中可能出现的安全隐患。以处置大数据系统中数据提供者、数据消费者、大数据应用提供者、大数据框架提供者、系统协调者等主体之间接口面临的安全问题为主要任务,采用的关键技术包括对数据提供者—大数据应用提供者之间的接口安全控制技术、大数据应用提供者—数据消费者之间的接口安全控制技术、大数据应用提供者—大数据框架提供者的接口安全控制技术、大数据框架提供者内部以及系统控制器的安全控制技术等。

基础设施保障,是大数据安全使用的基础保障,包含了大数据的物理环境、网络、云基础设施、计算设施、存储设施的安全保障。

服务支撑,大数据安全管理过程保障是以大数据的安全保障对象为中心和基本点,贯穿大数据安全管理的整个过程,以PDCA循环方法为手段来保障大数据能够安全、可持续的一种能力,这种能力对于整个大数据安全管理的周期都至关重要,对于大数据安全风险的管控是一种行之有效的方法。大数据安全保障的整个过程可大致划分为总体规划、设计构思、具体实施、识别风险与改进等阶段。在规划阶段,主要的任务是分析和寻找大数据运营中潜在的风险或者安全隐患,对大数据安全进行整体性、方向性和条理性的规划与布局,并在此阶段提出大数据安全管理的整体目标以及具体维护的关键领域。在设计阶段,主要制定为实现目标计划、维护关键领域安全而采取的安全策略和措施,对大数据管理协调部门的分工进行统筹、对主要的参与者和计划的实施者也应当予以确认。在实施阶段,主要采取安全防护手段和技术维护手段,在此阶段应当建立起包括安全保障能力、维持正常运行的能力、技术防护能力、服务支撑能力、针对网络攻击的预防和监测能力在内的全方位能力系统。在识别阶段,主要就是在后期对于新疆大数据安全状况的维护进行监督,并对于当前的大数据安全风险进行及时的识别。改进阶段主要是针对整个大数据安保系统进行全面的提升,以增强大数据安全保障的整体能力。

4 大数据安全保障评价指标体系

建立全面的大数据安全保障评价指标体系,力求全面评价大数据安全战略保障是否完备、管理手段是否高效、业务运营流程是否成熟可靠,通过该体系使得决策人员能够寻找到正确的解决方法,不断改进后台的监管与保护措施,确保能够长期、稳定地维护大数据的安全。与此同时,大数据安全评价指标体系是通过对大数据进行整体性与各级别综合评价和分析得出的。

大数据安全保障评价指标体系共有3个层级。其中一级指标和二级指标构成的指标体系框架如图3所示,一共包含3项一级指标13项二级指标,二级指标下可以根据新疆大数据产业发展的具体情况设计三级指标,三级指标相对灵活,用来细化评估内容,可以对它进行适当的扩展或者删减。大数据安全保障评价指标体系的一级指标中的建设情况指标用于评价保障措施,运行能力指标用于评价保障能力,安全态势指标用于评价保障效果。大数据安全保障评价指标体系的二级指标依据大数据安全保障对象和内容,对一级指标进行分析和分解后设计:建设情况指标下设6项二级指标,包含了保障体系中横向的策略、组织、运营、技术、应用、基础设施6个部分内容,运行能力指标下设5项二级指标,包含了大数据安全防护能力指标、大数据安全检测能力指标、大数据安全应急响应能力指标、大数据安全灾备恢复能力指标、大数据安全信息对抗能力指标;安全态势指标下设3项二级指标,包含了大数据网络及信息系统安全指标、大数据生命周期运营安全指标、个人信息保护指标三个部分。

图3 大数据安全保障评价体系

5 建议

随着新疆大数据时代的来临,人们逐渐认识到数据安全的重要性,国家也出台了相应的措施进行保护,《加强网络信息保护的决定》、《电信和互联网用户个人信息保护规定》等法律法规体现了国家对该问题的高度重视,国家和行业以及企业和个人都对该问题提高了重视,这使得网络数据安全保障体系的建设速度大大加快,取得较好的成果,保护个人的信息安全,同时推动网络信息时代的进步,智能终端的建设以及人们生活水平的提高。但必须承认,当前我国在数据安全的保障上还缺乏有效的手段和实践的办法,很多单位在数据安全的防护上缺少针对性的法律文件的软件支持,在各类网络安全的硬件设施上,同样具有系统上的缺陷。

一是加快数据安全保护立法进程。推进数据安全立法,明确数据保护的对象、范畴和违法责任等,出台关于数据开放共享和跨境流动监管的法律法规。除此之外,加大现存相关法律的调整范围,将互联网、云计算时代下的数据保护纳入法律范围。

二是制定国家数据安全保护战略。要从国家安全、国家战略资源的高度去定位数据安全,加深数据战略规划。出台通信、金融等重点行业的关键数据和用户信息的跨境流动监管政策,推动立法以规范我国公民个人信息的境内存储。积极参与国际规则的制定,提升我国在数据保护领域的话语权,营造一个良好的国际环境以开展我国的数据安全保护。

三是强化数据安全保护技术攻关。加快数据保护关键技术手段建设,加强身份管理、APT攻击防御、DDoS攻击溯源等核心技术的研发。加强数据安全监管支撑技术研究,提升对与敏感数据泄露、违法跨境数据流动等危害安全行为的监测与处理能力。

四是完善数据安全标准体系与评估体系。综合谋划数据安全的相关标准制定,对于通用和专用的数据安全标准的研发要积极主动。同时,对于数据安全的相关检测与评估要进一步加强,做好数据跨境流动的安全评估工作。

6 结束语

当今这个大数据时代,是一个机遇和挑战共存的时代。面对发展过程中的新形势以及出现的新问题,我们要坚持安全和发展齐头并进,筑起新疆大数据安全管理的坚实长城,守护好新疆大数据信息主权和用户隐私,才能有效杜绝大而无序、大而无安的现象存在,真正实现大数据时代的长治久安。

[1]Grady N W,Underwood M,Roy A,et al.Big Data:Challenges,practices and technologies:NIST Big Data Public Working Group workshop at IEEE Big Data 2014[C]//IEEE International Conference on Big Data.IEEE,2015:11-15.

[2]Parise S.Big data:A revolution that will transform how we live,work,and think,by Viktor Mayer-Schonberger and Kenneth Cukier[Z].2016.

[3]Chen Y,Paxson V,Katz R H.What's New About Cloud Computing Security?[Z].2014.

[4]Chiang C W,Lin C C,Chang R I.A new scheme of key distribution using implicit security in Wireless Sensor Networks[C]//The,International Conference on Advanced Communication Technology.IEEE,2010:151-155.

[5]Japkowicz N,Stefanowski J.A Machine Learning Perspective on Big Data Analysis[C]//Big Data Analysis:New Algorithms for a New Society.Springer International Publishing,2016.

[6]Grover N. ”Big Data”-Architecture,Issues,Opportunities and Challenges[J].International Journal of Computer&Electronics Research,2014,3(1):15-17.

[7]迈尔·舍恩伯格,库克耶,盛杨燕,等.大数据时代[J].当代劳模,2014,8(10):88.

[8]吕欣,韩晓露.健全大数据安全保障体系研究[J].信息安全研究,2015,1(3):211-216.

[9]吕欣,韩晓露.大数据安全和隐私保护技术架构研究[J].信息安全研究,2016,2(3):244-250.

[10]张滨.运营商大数据安全保障体系研究[J].电信工程技术与标准化,2016,29(12):1-7.

[11]廖晓斌.新疆大数据时代发展初探[J].中国管理信息化,2017,20(5):190-192.