用可信计算构筑智能城市安全生态圈

◎沈昌祥院士

2016年10月21日,美国东海岸(世界最发达地区)发生世界上瘫痪面积最大(大半个美国)、时间最长(6个多小时)的分布式拒绝服务(DDOS)攻击。造成该事件的原因是“物联网破坏者”( “Mirai”未来 )攻击美国大量的网络摄像头等物联网设备,把它们当“肉鸡”,攻击美国多个知名网站,使人们每天都使用的网站被迫中断服务。更有甚者,攻击者Bricker Bot已经升级为PDOS(永久拒绝服务攻击),即清除设备里的所有文件,破坏存储器并切断设备网络链接。

2017年5月12日,一款名为“WannaCry”的勒索病毒网络攻击席卷全球,被攻击计算机的数据文件被加密,只有支付高额赎金才能解密恢复,从而导致大量信息系统无法正常工作,服务被中断、严重影响系统的可用性。 据统计,目前有近150个国家受害,仅当天我国就有数十万例感染报告,教育、交通、医疗、能源网络成为本轮攻击的重灾区,大量加油站无法提供服务。

这两个案例是对智能城市的直接警示。因为智能城市以全球可以互联互通的数据以及处理、传输这些数据的设备系统平台为基础,一旦受到DDOS、PDOS的攻击,程序被篡改,数据被破坏,系统将无法运行,甚至会造成毁灭性破坏。同时也警示我们,构筑智能城市的安全生态圈应该从两个方面考虑,一方面是数据系统要安全可控,另一方面是设备处理系统要安全可控。

为了解决网络空间安全问题,我国《网络安全法》中第十六条指出,“国务院和省、自治区、直辖市人民政府应当统筹规划,加大投入,扶持重点网络安全技术产业和项目,支持网络安全技术的研究开发和应用,推广安全可信的网络产品和服务,保护网络技术知识产权,支持企业、研究机构和高等学校等参与国家网络安全技术创新项目。”近期发布的《国家网络空间安全战略》提出的战略任务“夯实网络安全基础”,强调“尽快在核心技术上取得突破,加快安全可信的产品推广应用”。

一、科学的网络安全观

从科学的视角认识网络安全,应包括以下三个方面:

(一)网络安全是永远主题

网络空间安全具有丰厚的基础理论问题,它不仅是计算科学的问题,也是体系结构的问题,还是计算模式的问题。同时,网络空间安全是资源财富,是基础设施,是国家主权。因此,网络安全是永远的主题。

然而,由于人们对IT的认知逻辑的局限性,不能穷尽所有组合,只能局限于完成计算任务去设计IT系统,必定存在逻辑不全的缺陷,从而难以应对人为利用缺陷进行攻击。因此,为了安全必须从逻辑正确验证、计算体系结构和计算模式等方面进行科学技术创新,以解决逻辑缺陷不被攻击者所利用的问题,形成攻防矛盾的统一体。确保为完成计算任务的逻辑组合不被篡改和破坏,实现正确计算,这就是主动免疫防御,“老三样”封堵查杀被动防御已经过时。

(二)可信免疫的计算模式与结构

可信计算是指计算运算的同时进行安全防护,计算全程可测可控,不被干扰,使计算结果总是与预期一样。只有这样才能改变只讲求计算效率,而不讲安全防护的片面计算模式。

可信计算是一种运算和防护并存的主动免疫的新计算模式,以密码为基因,实施身份识别、状态度量、保密存储等功能。及时识别“自己”和“非己”成份,从而破坏与排斥进入机体的有害物质,相当于为计算机信息系统培育了免疫能力。

构建的可信支持的双体系结构如图1所示。该体系结构通过增加防护部件,可以实现任务计算和免疫防护并存的计算模式。

(三)安全可信系统架构

网络基础设施、云计算、大数据、工业控制、物联网等新型计算环境必须进行可信度量、识别和控制,以确保数据存储可信、操作行为可信、体系结构可信、资源配置可信和策略管理可信。结合主动免疫的主动防御思想和等级保护的防御体系,构建可信安全管理中心支持下的主动免疫三重防护框架,如图2所示。该框架围绕安全管理中心实现系统管理、安全管理和审计管理,形成积极防御体系。

通过实施三重防护主动防御框架,能够实现攻击者进不去、非授权者重要信息拿不到、窃取保密信息看不懂、系统和信息改不了、系统工作瘫不了和攻击行为赖不掉的安全防护效果。首先,在可信计算的主动免疫防护下,攻击者很难入侵,即便攻进去了,由于强制访问控制,非授权者也拿不到重要信息;即使窃取了重要数据,因为有加密保护,窃取者也看不懂。其次,攻击者很难篡改系统和信息,系统工作不会瘫痪。最后,利用可信计算的审计功能,能发现并保护证据,使攻击者无处可逃。

采气厂作为典型的化工企业,安全是摆在企业面前的头等大事,基于安全开展企业生产工作以及经营工作是一项基本原则,在实际业务中,采气厂由于其地理位置分散、风险系数高等特点,对安全管理有着更高的要求。

以5月12日发生的勒索病毒网络攻击为例,中国自主创新的可信计算3.0可以有效抵御“WannaCry”勒索病毒攻击。采用可信计算3.0技术的操作系统免疫平台能够在计算机信息系统上建立对未知病毒木马以及系统漏洞的防御能力,从根本阻止未知攻击事件。因此,“WannaCry”、“Mirai”、“黑暗力量”、“震网”、“火焰”、“心脏滴血”等不查杀而自灭。

二、中国可信计算革命性创新发展

我国为确保核心机密安全,于1992年正式立项研究主动免疫的综合防护系统,经过长期攻关,军民融合,形成了自主创新的可信体系(不少已被国际可信计算组织(TCG)采纳),已经成为夯实我国网络安全防线的基础。该研究受到国内权威媒体的高度评价,2015年,《求是》发表了文章“用可信计算构筑网络安全”;2016年,新华社《中国名牌》刊登了“可信计算:网络安全的主动防御时代”的文章。

中国可信计算取得了革命性创新发展,主要包括:

(一)创新可信计算标准体系

图1 可信支持的双体系结构

图2 主动免疫的三重防护框架

2010年以前,我国完成了核心的9部国家标准和5部国军标的研究起草工作。截至目前,已发布国家标准3部、国军标3部,即将发布国家标准2部,已发布团体标准(中关村可信计算产业联盟标准)4部。同时,授权专利百余项。

(二)创新可信密码体系

以密码为基因,构建创新可信密码体系,科学地解决了可信密码的问题,纠正了TCG密码体制的缺失,已成为ISO国际标准。可信密码体系创新包括密码算法创新、密码机制创新和证书结构创新三个方面。其中,密码算法的创新在于全部采用国家自主设计的算法,定义了可信计算密码模块(TCM);密码机制的创新在于采用对称密码与公钥密码相结合,提高了安全性和效率;证书结构的创新在于采用双证书结构,简化证书管理,提高了可用性和可管性。

(三)创新主动免疫体系结构

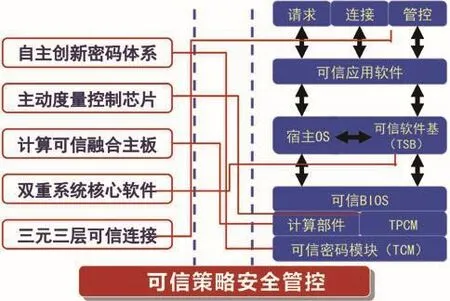

可信计算以密码技术为基础,通过自主密码方案、控制芯片的主动控制、主板层面的计算、核心软件的双系统体系结构及三元三层可信连接等多方面创新,组成了创新的主动免疫体系结构(图3)。该体系结构克服了TCG部件TPM被动挂接调用的局限性。

(四)开创可信计算3.0新时代

随着计算科学、体系结构的发展,可信计算经历了几个阶段,如图4所示。目前,我国已经开创了可信计算3.0新时代。最初的可信1.0是基于容错方法的安全防护措施,以世界容错组织为代表;可信2.0 是以可信计算组织(TCG)出台的TPM1.0为标志,是被动挂接调用;可信3.0形成了自主创新的体系,具有主动免疫和可信免疫架构,更科学、更合理、更有效,并在军民融合领域得到了应用验证。

(五)构筑主动防御、安全可信的保障体系

自主可信计算平台产品设备有三种形态:系统重构可信主机、主板配插PCI可信控制卡和配接USB可信控制模块。它可以方便地通过可信网络支撑平台把现有设备升级为可信计算机系统,而应用系统不用改动,便于新老设备融为一体,实现全系统安全可信。

可信计算构建了主动免疫体系,确定可信状态后,即使有BUG也不会变成漏洞,使攻击无效,确保安全系统运行。部署可信计算平台后,在原有信息系统建立可信免疫的主动防御安全防护体系,实现高安全等级结构化保护,改变原被动防护局面。

(六)重要核心系统规模化建设应用

可信计算在重要核心系统规模化建设的两个典型应用案例为:

1.国家电网电力调度系统安全防护建设

图3 可信计算的主动免疫体系结构

图4 可信计算、体系结构的发展

发改委14号令决定以可信计算架构实现等级保护四级。用可信计算构建的国家电网电力调度系统,如图5所示,该系统采用PCI可信卡的方式进行部署实施,实现了对已知、未知恶意代码的免疫,实现了可信保障机制,使得系统运行效率有效降低,基于D5000平台的安全标签,不许改动源代码。该系统通过逐级认证实现系统的主动免疫,达到等级保护四级技术要求。

目前,电力可信计算密码平台已在34个省级以上调度控制中心和59个地级调度控制中心上线运行,覆盖了上万台服务器,确保了运行安全。

2.中央电视台可信制播环境建设

中央电视台播出42个频道节目,面向全球提供中、英、西、法、俄、阿等语言电视节目,在没有与互联网物理隔离的计算机网络环境下,构建了网络制播的可信计算安全技术体系,建立了可信、可控、可管的网络制播环境,达到四级安全要求,确保节目安全播出。中央电视台电视节目生产、存储、编排和播出流程可信环境建设示意如图6所示。以今年5月14日我国举办的 “一带一路”国际合作高峰论坛为例,该会议是在5月12日勒索病毒网络攻击席卷全球的严峻情势下召开的,中央电视台可信制播环境建设经受住了极为严峻的考验和严格的考核,保证了会议的胜利召开。

三、主动免疫的智能城市安全生态圈

智能城市的人工智能生态圈是个完整的产业链,涵盖关键元器件层(如传感器、智能芯片等)、基础产品层(如语言识别、视觉感知等) 和系统集成层(如智慧家居、智能医疗、智能交通等)。其中,部件、产品构成了系统。一旦城市的某项业务应用系统遭遇攻击,出现崩溃或瘫痪,可能造成无法弥补的损失。

图5 国家电网电力调度系统

图6 中央电视台电视节目生产、存储、编排和播出流程可信环境建设示意图

图7 智能城市组成架构图

图8 人工智能环境安全架构

智能城市组成架构如图7所示,其中,计算环境包括智能应用的计算域和智能感知的计算域两个方面。摄像头、RFID等感知设备通过网络连接构成了通信系统,这些设备一定要安全,保证不被攻破。同时,从传输到利用各个环节,数据要确保准确,才能实现智能电网、智能物流、智能医疗、智能交通、智能家居和环境控制。

智能城市建设中,一定要加强顶层设计,从设备到数据,要严加控制,做到安全可信,其中,传感计算节点可信是基础。2016年10月21日美国东海岸网络的大面积瘫痪,就是大量的摄像头做“肉鸡”进行的DDOS攻击。这些传感计算节点采用可信架构,建立主动免疫机制,就能抵御“Mirai”等的攻击。基于该思想,用可信计算构筑的人工智能环境安全架构如图8所示,该架构实现安全管理中心支持下的三重防御,能够构建符合等级保护要求的、主动免疫的人工智能安全生态环境。

四、结束语

面临日益严峻的国际网络空间形势,我们要立足国情,创新驱动,坚持纵深防御,用可信计算3.0构建网络空间安全主动免疫保障体系,筑牢网络安全防线,为把我国建设成为世界网络安全强国而努力奋斗!在智能城市建设中,应该高度重视信息安全,用可信计算构筑起主动免疫的人工智能安全生态圈。