信息安全Information Security

2016-11-26 02:49

网络安全和信息化 2016年1期

异常检测划分算法

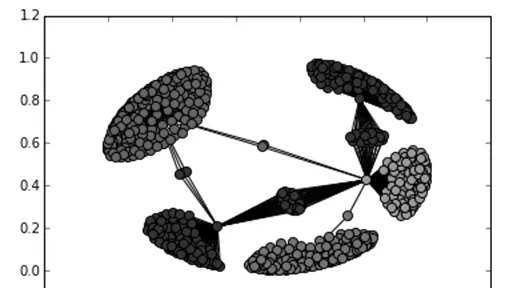

在安全领域,“图分析”广泛应用在账户交易异常、不同事件关联等各种场景下。与其他机器学习算法类比较, 其特有的优点在于分析方法符合人的思维方式,分析过程能直观地可视化。

举例来说,下图是把某客户企业中几类安全事件:登陆、使用USB盘、检测到病毒、机器IP、 用户使用机器 - 综合到一起做关联分析。

EID: 76209

解密沙盒技术应用

在计算机领域,沙盒这一概念很早就用以表示一个能够让恶意代码运行其中的安全隔离环境,方便研究人员对恶意代码进行分析。同样的概念现在被网络安全设备用于执行和检查网络信息流,发现那些躲过了传统安全措施的恶意代码。由于能够虚拟仿真整个操作系统,沙盒便可安全地执行可疑代码,以便观察其所作所为。

EID: 76210

IDS规避与对策

在执行扫描时,攻击者使用各种技术来避开IDS和IPS的检测。可在网络层和应用层实施规避技术。为了对付IDS和IPS规避技术,需要及时更新IDS和IPS系统,并同时实现基于网络的和基于主机的IDS和IPS。

假设重组的IDS的分片超时是15秒,系统监测一些Linux主机有一个默认的分片重组30秒超时。如下所示,第一次发送分片之后,攻击者将发送一个15秒钟延迟的第二块分片。

EID: 76211

最易受到攻击的常见设备

根据Gartner公司的调查结果,目前全球消费级联网设备总量已经超过30亿台。而这部分增量当中有相当一部分是受到了假日购物活动的带动,其中大部分礼品可能都属于联网设备,具体包括智能电视、平板设备、智能手机、上网本与笔记本产品乃至游戏主机等等。遗憾的是,大部分此类设备都会让用户的个人环境面临更为严峻的安全威胁。

EID: 76212

猜你喜欢

词学(2022年1期)2022-10-27

学苑创造·A版(2022年6期)2022-06-20

指挥与控制学报(2022年4期)2022-02-17

数学物理学报(2020年5期)2020-11-26

广东通信技术(2020年10期)2020-10-26

证券法律评论(2019年0期)2019-07-24

网络安全和信息化(2019年5期)2019-06-04

火控雷达技术(2018年4期)2019-01-15

爱你(2018年16期)2018-06-21

信息安全与通信保密(2016年3期)2016-08-23