基于贝叶斯博弈的MP2P高性能安全资源节点选择策略

刘岩,张国印,何金洲,徐锋

基于贝叶斯博弈的MP2P高性能安全资源节点选择策略

刘岩1,张国印1,何金洲2,徐锋1

(1. 哈尔滨工程大学计算机科学与技术学院,黑龙江哈尔滨 150001;2. 中国电信集团公司哈尔滨分公司,黑龙江哈尔滨 150001)

针对MP2P网络节点运算能力有限、移动性强、可靠性弱导致网络拓扑结构频繁变化,提出一种基于贝叶斯博弈的MP2P高性能安全资源节点选择策略。该策略首先综合考虑节点的性能、信誉,设定了一种计算安全资源节点的方案,然后采用静态贝叶斯博弈理论进行信任资源节点连接通信,确保请求资源节点连接高性能安全资源节点,该方案有效降低了资源节点的失效率,提高了网络效率。

MP2P;博弈;安全;资源节点选择

1 引言

MP2P(mobile peer-to-peer)是伴随着P2P(peer- to-peer)网络和移动计算领域的不断发展而形成的新型网络,是一种动态分布式自组织覆盖网络。MP2P网络中各自治对等移动节点间采用直接交互的方式进行数据资源的传输、共享以及各类服务的协同处理[1]。

MP2P网络大量节点频繁加入、离开以及节点不断移动所导致的一系列不稳定问题,导致MP2P网络的管理维护较传统P2P网络更难。简单地将传统P2P网络中资源节点的选择方法移植到MP2P网络会造成较长的查询延迟、资源节点较高的失效率、安全性无法保证等问题。

本文提出了基于贝叶斯博弈的高性能安全资源节点选择策略,首先,在网络资源节点选择上,侧重那些信誉高、性能好的节点作为资源节点,有效降低节点的失效率和缩短查询延迟。其次,利用贝叶斯博弈理论进行资源节点连接通信,请求资源节点可以较好地连接高性能安全资源节点,进而提高资源下载率。

2 相关工作

目前,有关MP2P网络资源节点选择方面的文献较少。资源节点选择实质上要考虑2个关键因素,即节点性能(包括信息处理能力和在线时长)和节点的可靠性。文献[2]提出了2个方案:1)采用贪婪算法选择出超级节点,节点度最大的节点作为资源节点,和其相连的邻居节点作为叶子节点;2)采用MIS(maximum independent set)算法选择资源节点。文献[3,4]分别采用模糊认知图和多属性决策理论对MP2P系统中节点服务能力进行综合评估。

针对MP2P网络节点可靠性的探讨工作如下。文献[5]首次提出使用信任来解决“当请求节点对陌生节点的历史行为不可知的情况下,是否与其进行交互的问题”,采用双层架构的拓扑模型,采用随机策略选择陌生节点,信任方案应具有分布式、轻量级的特征。文献[6]提出一种以信任理论为理念层、信任模型为可操作层、移动应用系统为应用层的可信框架。文献[7]提出了一种基于直接、间接信誉值评估的全局信誉值评估信任机制以保障MP2P安全。

3 MP2P网络下资源节点的选择

3.1 资源节点性能计算

如前所述,选择资源节点一个很重要的指标是资源节点的性能。定义3个变量描述节点综合性能:、,其中,表示节点的信息处理能力;表示节点的在线时间;表示节点和传播资源文件的信誉。

1) 节点的值计算如下

其中,为带宽,为CPU速度,为存储空间。值的大小表明节点的性能高低。

2) 节点的值计算如下

其中,为节点的移动速度;为节点总在线时长;为节点上线次数。MP2P网络节点通信范围有限并随时在移动,节点的移动速度越慢,则越不容易超出此通信范围,不会造成节点频繁失效。此外,节点会在网络中存在多久无法预知,但可从节点在网络中的历史在线时间估测其在该网络中存在的时间。

3) 节点的计算如下

其中,R为节点的信誉,R为传播文件的信誉。综合信誉由节点信誉和传播文件信誉组成,代表资源节点的可信度。

(4)

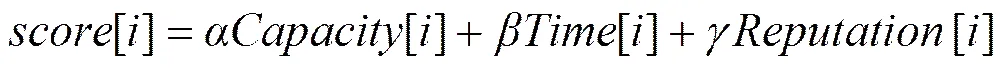

综合以上因素,算法周期性地对节点进行评分

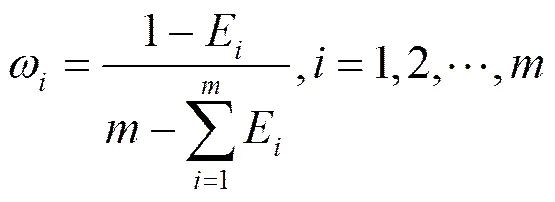

采用熵权法确定节点的性能指标权重。第个指标的信息熵计算式为

其中,为可获资源节点数目,为性能指标数目,且,r表示第个资源节点的第个指标的状态值。第个指标的熵权为

指标的信息熵E越小,其权重越大。反之,某指标的信息熵E越大,则其权重也应越小。

值存于各节点中,当请求资源节点发出资源请求时,资源节点根据性能排序形成请求节点可获得的资源列表,如图1所示。当新节点加入或资源节点的离开将触发更新请求资源列表。

MP2P 网络节点处于对等地位,节点的异质性、能力的差异、匿名性、在线时间长短等都成为影响实时性的关键[8]。节点选择策略应充分考虑这些因素,选择合适的节点,避免恶意节点攻击以及节点失效导致的任务重调度等,从而提高系统的实时性。

3.2 贝叶斯博弈节点选择策略

MP2P网络中节点资源有限,大量节点失效会引起整个MP2P网络被分割,造成系统瘫痪。因此,如何从请求资源列表中选取安全高性能资源节点为请求节点提供服务成为一个关键问题。

MP2P网络中的节点本身是中性的,但操作者的善恶以及理性使节点具有了善恶、理性的属性。这样一来,节点变为具有理性的智能体,问题可以理解为“理性智能体间的竞争与协作问题”,相应地可以建立博弈模型给出解决问题的方案。

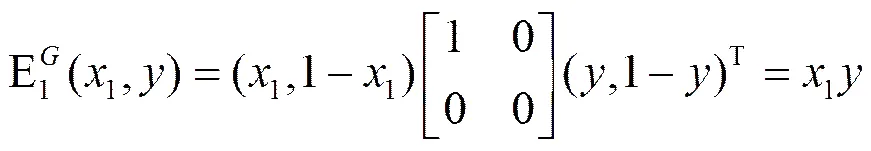

定义1 贝叶斯静态博弈(2人非合作的不完全信息静态博弈)表示为。

3) 每个参与者与其类型t相关的策略集,且和其他参与者的类型无关。

4) 每个参与者均有各自的效益函数u(1,2,…,st)。

以上4个要素同时具有,参与者同时选择各自策略以追求各自利益最大化。节点与节点的博弈过程描述如下。该博弈范式如表1所示。

表1 RPi与LNID的博弈范式

(7)

(9)

(10)

(12)

(14)

采用双矩阵博弈的求解方法可得如下结果。

3.3RP的节点选择策略

4 实验分析

4.1 环境配置

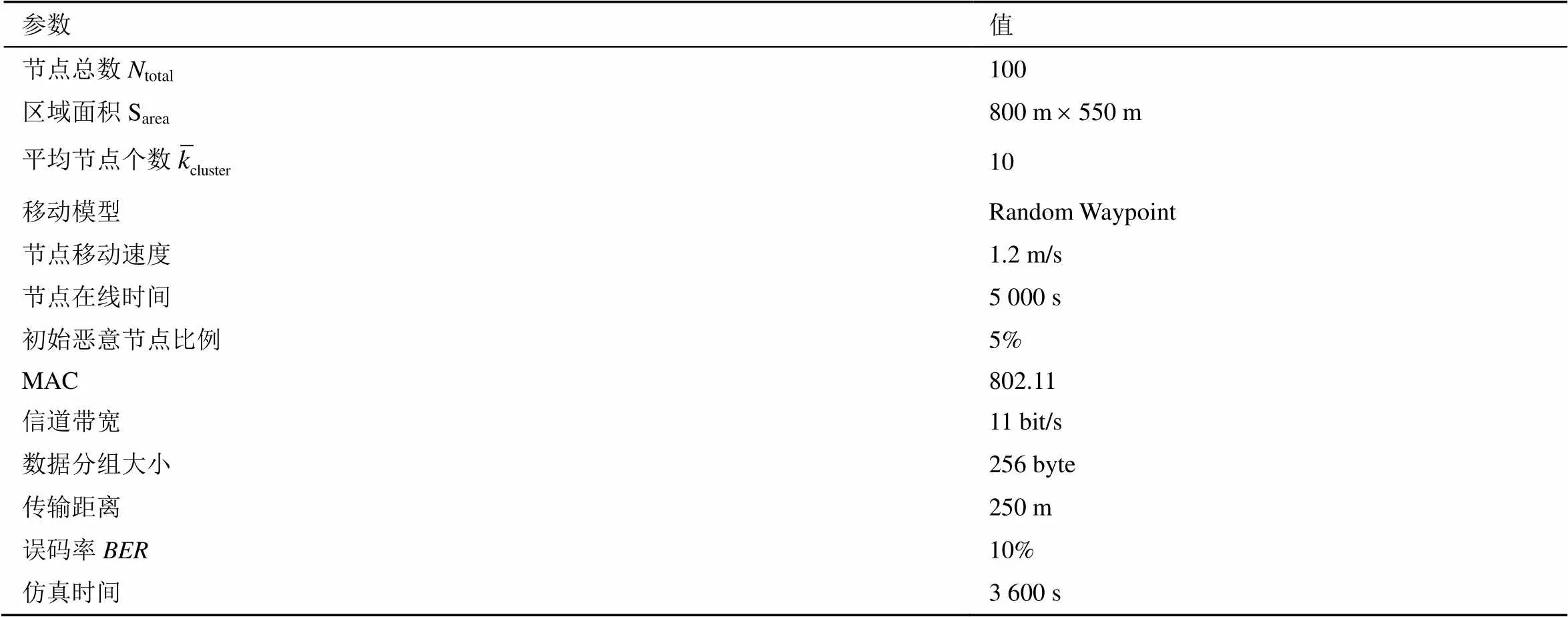

硬件环境为1.73 GHz双核处理器和2 GB内存。软件为NS-2.29仿真平台。仿真实验所需有关参数设置如表2所示。

4.2 效率测试

为验证应用本文算法资源节点失效率较低和实时性较高,将本文算法和MIS算法[10]做测试比较如图2所示。

从图2可知,在相同运行时间内本文算法比MIS算法资源节点失效率低,2种算法资源节点失效率随时间推移均变大,MIS算法节点失效率增幅加大,而本文算法节点失效率增幅相对较慢,差异程度约45%。因此,采用本文算法请求资源节点可获目标资源节点活动周期长,网络更加稳定。

表2 参数设置

查询延迟是影响实时性的重要因素。好的节点选择算法不仅可提高任务执行的成功率,还能避免因节点离开或失效导致的任务重调度,降低查询延迟,提高系统实时性如图3所示。

从图3可知,随着节点规模的增加,MIS算法查询延迟增幅较大,而本文算法查询延迟增幅相对较小。因为采用本文算法能够连接到高性能安全节点,可避免由节点失效以及恶意节点被入侵检测系统检测出来所引发的任务重调度。一方面,减少了节点失效而导致请求信息的发送次数,另一方面,减少了恶意节点提供病毒资源被入侵检测系统检测出来所消耗的时间,从而大大降低了查询延迟,系统的实时性较高。

考察恶意节点占节点总数5%和15%这2种情况下的下载成功率。横坐标表示节点的移动速度,纵坐标表示下载成功率。采用本算法后和采用MIS算法的下载成功率如图4所示。

(a) 恶意节点占节点总数5%的情况

(b) 恶意节点占节点总数15%的情况

图4 下载成功率对比分析

从图4中曲线变化趋势分析可知,应用本文算法后,下载成功率曲线下降趋势放缓,能够适应不同速度的变化,这是由于在资源节点的选择策略上增加了对于相关指标因素的评价,而采用MIS算法的下载成功率随节点速度增加后下降很大。1.2 m/s属于一个临界值。

为此,本文假定在通信范围内节点保持在线,并以1.2 m/s的移动速度移动,测试了该情况下恶意节点分别为15%、35%、50%、70%的状态下资源下载成功率和资源下载成功平均时间如图5所示。

从图5中可知,随着恶意节点增加,采用MIS算法的下载成功率锐减,当恶意节点占节点总数70%时,下载成功率较低为19.8%。而本文算法当恶意节点达到50%时最低,其他情况下下载率基本在85%以上。从图6中曲线变化趋势分析可知,应用本文算法后,下载成功平均时间曲线增长趋势放缓,这是由于采用静态贝叶斯博弈节点选择策略总能连接高性能安全资源节点,将恶意节点隔离,节省连接恶意节点所消耗的时间,而采用MIS算法的下载成功平均时间随恶意节点比例增加增幅很大。

5 结束语

MP2P网络中节点具有性能有限,高移动性,安全性未知等特点,选择高性能安全资源节点对保证网络稳定、降低系统开销、信息存储等方面起到关键作用。本文提出一种根据节点性能选择资源节点,并使用贝叶斯博弈理论与资源节点互连,保证资源节点的可靠性。理论分析和实验结果一致表明,使用该方法的资源请求节点总能选择连接高性能安全资源节点,保证资源无污染性和安全性,有效降低资源节点失效率,提高整体网络效率。在之后的研究中,可将网络信誉机制灵活应用于实时任务调度,构建高效的实时性节点选择策略。

[1] NIU X Z. Research on Key Issues of Mobile Peer-to-peer Networks [D].Chengdu: University of Electronic Science and Technology of China, 2008.

[2] HAN J S, LEE K J, SONG J W, et al. Mobile peer-to-peer systems using super peers for mobile environments[C]//ICOIN’08. New York, USA, c2008: 1-4.

[3] LIU S H. Research on Peer Selection Algorithm of Mobile P2P Networks [D].Chengdu: University of Electronic Science and Technology of China, 2012.

[4] XIA H L, WANG N. Neighbour peer selection scheme based on effective capacity for mobile peer-to-peer streaming[J]. Digital Communications, 2013, 10(5):89-98.

[5] PALOMAR E. Dealing with sporadic strangers, or the (un)suitability of trust for mobile P2P security[C]//The 18th International Workshop on Database and Expert Systems Applications. Piscataway, IEEE Press, c2007: 779-783.

[6] ZHENG Y. A conceptual architecture of a trusted mobile environment[C]//The Second International Workshop on Security, Privacy and Trust in Pervasive and Ubiquitous Computing. Piscataway, IEEE Press, c2006: 75-81.

[7] PENG H. Research on Security Schemes in Complex Peer to Peer Network Systems [D].Shanghai: Shanghai Jiaotong University,2012.

[8] YAO J, LI Z W, GUO B. Real-time performance of peer-to-peer network [J]. Application Research of Computers, 2011, 28(1):20-24.

[9] WANG X Y, XIAO Y M. Game Theory and its Application[M]. Beijing: Science Press, 2008.

[10] FENG W F, HUANG Y C. Research on MIS algorithm of SINR model in wireless sensor networks[J]. Microelectronics & Computer, 2014, 31(6): 166-170.

MP2P high capacity and security resource node selection strategy based on Bayesian game

LIU Yan1, ZHANG Guo-yin1, HE Jin-zhou2, XU Feng1

(1. College of Computer Science and Technology, Harbin Engineering University, Harbin 150001, China; 2. Harbin Branch, Company of China Telecom., Harbin 150001, China)

Considering the changes of MP2P topology due to the limitation of the capability, the unreliable and the churn of the node, the efficiency and safety resource node selection strategy based on Bayesian game were proposed in MP2P network. Firstly, the safety resource calculation method was designed that takes the node capability and the node reputation into consideration. Secondly, adopting the Bayesian game theory to connect the resource nodes, ensuring the requesting node can intercommunicate with the high efficiency and safety resource node, the strategy can efficiently reduce failure rate of the resource nodes, greatly improving the network efficiency.

MP2P network, game, security, node selection

TP302.1

A

10.11959/j.issn.1000-436x.2016012

2014-10-15;

2015-02-03

国家自然科学基金资助项目(No.61073042, No.61202455);中央高校基本科研业务费专项基金资助项目(No.HEUCF100612)

The National Natural Science Foundation of China (No.61073042, No.61202455), The Fundamental Research Funds for the Central Universities of China (No.HEUCF100612)

刘岩(1980-),男,山东莱州人,哈尔滨工程大学博士生,主要研究方向为移动对等网、人工免疫等。

张国印(1962-),男,山东黄县人,哈尔滨工程大学教授、博士生导师,主要研究方向为网络与信息安全、嵌入式系统等。

何金洲(1979-),男,黑龙江哈尔滨人,中国电信集团哈尔滨分公司助理工程师,主要研究方向为移动对等网、3G/4G无线网络优化及协议等。

徐锋(1977-),男,河北沧州人,哈尔滨工程大学博士生,主要研究方向为移动对等网、信息系统安全等。