信息安全漏洞风险与企业内部控制有效性建设

——基于百度遭受网络攻击的案例分析

曾建光,李妮,帖晓东

(西南财经大学,四川成都 611130)

信息安全漏洞风险与企业内部控制有效性建设

——基于百度遭受网络攻击的案例分析

曾建光,李妮,帖晓东

(西南财经大学,四川成都 611130)

2010年1月12日,黑客利用百度公司网络服务器存在的一个安全漏洞进行网络攻击,导致百度无法为用户提供正常服务长达近六个小时,个别地区达到十二个小时之久。本文通过考察百度此次无法正常提供服务的事件,研究表明,在内部控制中已经普遍嵌入了信息技术的今天,重视内部控制中的信息技术风险是现代企业必须考虑的重要因素之一。由于安全漏洞等信息技术风险的发生具有突发性和不可预知性等特点,因此,要求企业在构建内部控制时,需要重视内部控制中的信息安全解决方案的完备性建设,尤其是突发风险的应对措施的建设。本文为我们认识嵌入信息技术的内部控制的重要性以及内控信息披露的经济后果提供了极其重要的参考价值。

信息安全漏洞;信息风险;内部控制;百度

一、引言

随着Internet的飞速发展,企业信息化已经深深扎根于企业的日常运营之中。与信息技术(Information Technology,IT)相关的系统已经成为企业的核心支撑系统之一,企业采用的信息系统也越来越多,其规模和覆盖面也不断扩大,复杂度也越来越高。同时,不断激化的市场竞争越来越突显信息技术对于提升企业核心力的重要性。而企业信息化的双刃剑效应,使其在给企业带来各种竞争优势与效益和效率提升的同时,也带来了各种与信息技术相关的风险——信息技术风险。信息技术风险是指企业在使用与计算机和网络等信息技术相关的产品、服务和信息系统时,导致经营的不确定性和对企业经营管理所造成的负面影响的概率(George, 2001)。导致信息技术风险的关键因素是信息技术自身存在的安全漏洞。因此,如何防范信息技术风险,特别是防范安全漏洞的风险已成为公司管理层、监管部门等重点关注的对象。安全漏洞的存在成为悬挂在企业内部控制之上的达摩克利斯之剑,也即:在内部控制存在较大或者严重的缺陷时,安全漏洞的存在会导致信息技术风险的增大,而嵌入信息技术的内部控制的风险也会随之加剧。

由于企业在信息技术上的投资,容易产生“IT生产力悖论”(Brynjolfsson,1993)的幻觉。信息安全上的投资是企业在信息技术上的投资之一,也是嵌入信息技术的内部控制的投资的一部分。如果信息安全上的投资不足,那么,对于现代企业来说,其嵌入信息技术的内部控制风险就必然会增大。也就是说,重视内部控制中的信息技术风险是现代企业进行内部控制建设中必须要考虑的重要因素之一。由于信息技术自身存在的安全漏洞是信息技术风险的关键因素,因此,在企业的内部控制建设中,必须加强安全漏洞的管理和防范。

很多企业,特别是国内的企业对于加强内部控制的建设重视程度还不够,更多的是出于应付监管层的需要(陈志斌,2007)。对于企业董事会、管理层和一般员工来说,即使是重视内部控制的建设,往往也忽视内部控制中的信息技术的建设,即使企业重视了内部控制中的信息技术的建设,也往往会忽视了其中的安全漏洞的防范(刘志远和刘洁, 2001)。安全漏洞作为一种潜伏在信息技术中的“幽灵”,没有谁能够准确预测它的爆发及其爆发所导致的危害程度,唯一能做的是进行足够的防范以及及时采取风险应对措施。因此,在企业的内部控制中,必须重视安全漏洞的问题。

内部控制价值的计量和估计是内部控制研究中的一个难题,这可能也是很多企业疏于构建高质量的内部控制的原因之一。本文以百度公司2010年1月12日由于黑客利用其网络服务器的一个安全漏洞进行网络攻击,所导致的无法正常为客户提供服务为案例。以该事件的发生为研究时点,考察嵌入信息技术的内部控制的加强和规范化对于企业经营管理和风险防范能力的重要性,同时,本文还对由于安全漏洞导致的内部控制重要缺陷(material weakness)的损失进行了评估。

本文可能的贡献主要体现在四个方面:第一,首次以实例的范式,引入内部控制中的安全漏洞对于公司价值的影响,丰富了内部控制方面的文献,同时本文也为处于信息化生态环境下的企业内部控制,应该防范软件中的安全漏洞风险(陈志斌,2007)提供了一个实例证据;第二,通过计量和估计安全漏洞对于公司价值的损失量,首次度量了内部控制的价值;第三,尝试了信息安全性的一种度量方法,为内部控制的重要缺陷提供了一种测度方法。

本文安排如下:第二部分是理论分析与文献回顾;第三部分是百度无法访问事件与百度的内部控制介绍;第四部分是研究结论与展望。

二、理论分析与文献回顾

Krsul(1998)认为,一个软件漏洞是存在于系统规范说明书、系统设计阶段、系统开发阶段或配置阶段中的一个错误实例,它的执行违反了安全策略。不管安全漏洞是因为设计,还是系统过程开发中、运行中抑或维护阶段甚至是测试阶段的失误造成的,还是人为有意设置的,都会威胁到计算机及其相关信息系统的安全性。这些漏洞以不同的形式存在于计算机及其相关信息系统的各个层次和环节之中,而且随着信息系统的不同(包括版本、系统等的不同)而不同;这些漏洞一旦被恶意主体发觉并利用,就可能损害计算机及其相关信息系统的安全性,进而影响甚至破坏、中断计算机及其相关信息系统的正常服务(张涛和吴冲, 2008),由此造成企业不必要的价值损失。

美国总统Barack Obama就提出:二十一世纪的经济繁荣取决于信息安全,如果对信息安全漏洞掉以轻心,美国就会重蹈德军密码机在二战中被英军破译的覆辙①李天柱等(2011)提出。。我国也非常重视信息安全的战略发展和建设。在《国家中长期科技发展规划纲要》中,就对信息产业及现代服务业提出了四点发展思路,其中第四点指出:“以发展高可信网络为重点,开发网络信息安全技术及相关产品,建立信息安全技术保障体系,具备防范各种信息安全突发事件的技术能力。”在《2006—2020国家信息化发展战略》中又提出了九项战略重点,其中第八项指出:“建设国家信息安全保障体系,围绕网络安全涉及的内容,全面加强国家信息安全保障体系建设,建立和完善信息安全登记保护制度,重点保护基础信息网络和关系国家安全、经济命脉、社会稳定的重要信息系统。同时,还将加强信息安全风险评估工作,建设和完善信息安全监控体系,提高对网络安全事件应对和防范能力,从实际出发,促进资源共享,重视灾难备份建设,增强信息基础设施和重要信息系统的抗毁能力和灾难恢复能力。”

安全漏洞是信息技术时代的一种客观存在,已成为信息安全工程师与攻击者双方博弈的对象。Syverson(1997) 认为应使用动态博弈来对网络中的正常节点和恶意节点进行理性分析。Wei and Jeannette(2005) 将攻防双方看作是非零和动态博弈中的两个局中人, 并得到了双方的最优响应策略。朱建明和Raghunathan(2009)将信息安全看作是企业与入侵者之间的一个博弈,企业的目标是最小化入侵者带来的损失,企业的信息安全投资收益依赖于被入侵的程度,入侵者入侵的收益依赖于被发现的可能性,而入侵者被发现的可能性依赖于企业信息安全技术状况。孟祥宏(2010)研究认为,应从攻防博弈的视角来研究信息安全问题。王元卓等(2010)提出了一个基于随机博弈模型的网络攻防量化分析方法,采用该方法可以对目标网络的攻击成功率、平均攻击时间、脆弱节点以及潜在攻击路径等方面进行安全分析与评价。以上文献只是提出了企业的外部攻击者与企业内部控制的安全性之间的博弈,虽然,这些文献认识到企业内部控制中的信息技术的安全性是影响企业信息技术投资中的信息安全投资的重要因素,但是,他们并没有对其理论和模型进行实证检验,更没有去考察这些技术对于企业的价值。

防范安全漏洞的信息安全的投资是企业信息技术投资中的一部分。Triplett(1999)研究发现“IT生产力悖论”其实不存在。Brynjolfsson and Hitt(1993)研究发现企业IT投资回报不仅体现在企业生产能力及收益率相关指标的提高上, 而且大多数情况下,体现在客户满意度上。但是这些文献只是总体研究信息技术的投资回报,并没有具体研究在信息技术投资中的信息安全的投资情况及其回报问题。

安全漏洞的存在会导致嵌入信息技术的内部控制存在信息安全性问题。内部控制存在信息安全性问题就不可避免地导致内部控制存在缺陷。由于代理问题的存在,内部控制是否真正存在缺陷及其危害程度,作为企业外部的利益相关者是无法得知的。SOX法案的出台在很大程度上解决了这个问题。Ge and Mcvay (2005)研究发现,内部控制的重大缺陷的披露与经营复杂性正相关, 而与公司规模和公司盈利能力负相关。Leone (2007)研究发现,内部控制的重大缺陷的披露的影响因素有组织结构的复杂性、重要组织变化以及在内控系统方面的投资等。在我国,方红星、孙翯(2007)研究发现,具有海外上市、规模较大、收到清洁的审计意见、国有企业等特征的公司具有较强的动机自愿披露内部控制信息。林斌和饶静(2009)研究发现,具有资源充足、成长较快、设置了内审部门的上市公司更愿意披露内部控制鉴证报告,而上市年限较长、财务状况较差、组织变革程度高和发生过违规的公司更不愿意披露内部控制鉴证报告。这些文献考察的是影响内部控制缺陷披露的因素,这些因素尽管有较好的解释力,但是,我们通过这些披露的报告无法真正知道企业实际存在的缺陷问题,尤其是安全漏洞的风险。也就是说,这些文献发现的影响披露的因素存在一定的内生性。

以上的文献考察的是影响披露的因素,那么,导致这些已披露的内部控制缺陷的原因究竟有哪些?Ashbaugh-Skaife et al.(2007)研究发现,相对未披露内部控制缺陷的公司而言,披露的公司经营状况较复杂,近期业务结构发生了调整,会计风险较大,审计师辞职较多,用于完善内部控制的资源较少。Doyle et al.(2007)研究发现,规模较小、成立时间较短、业务较复杂、财务状况较差、成长较快或经历过业务重组的公司,内部控制更有可能存在缺陷。这些文献研究发现的影响内部控制的因素都是从企业的经济特征进行考察的,他们忽视了企业运营(包括内部控制)中的技术因素的作用。

关于内部控制缺陷对于企业的经济后果的研究文献较多。内部控制缺陷的存在会导致公司价值的损失,包括股价的向下波动(Hammersley et al., 2007;Beneish et al., 2008)、资本成本的增加(Ghosh et al., 2006; Schneider and Church, 2008;Costello and Regina, 2009;Kim et al., 2009)、审计费用的增加(Raghundan and Rama, 2006;Hogan and Wilkins,2008;Hoitash et al., 2008)等等。这些文献的研究发现了内部控制缺陷的存在会引起企业价值的损失。但是,这些文献只是从某一个侧面反映内部控制缺陷的价值损失,并没有综合考察企业价值损失的总量,容易让决策者产生决策的偏误。

总之,目前关于内部控制缺陷的文献研究,都是把企业经济特征作为考察对象,而把信息技术作为外生变量,这样容易导致结果的偏误。为了更好地考察内部控制缺陷对于公司价值的影响,同时也必须排除内生性因素的影响,我们在案例分析的基础上采用了事件研究的方法,以全面、系统地考察信息安全导致的内部控制缺陷对于公司价值的影响。

基于以上文献,从应对信息安全风险的措施来看,对于内部控制中的信息技术投资,特别是信息安全的投资及其回报往往很难进行测度和计量。如果企业在内部控制的信息安全上的投资不足,必然会导致企业内部控制的质量下降,进而导致企业运营的低效率和低效益,资产的安全性也无法确保。为了加强企业内部控制的建设,2008年5月22日,财政部、证监会、审计署、银监会和保监会五部委联合制定并发布《企业内部控制基本规范》,其中第七条规定:“企业应当运用信息技术加强内部控制,建立与经营管理相适应的信息系统,促进内部控制流程与信息系统的有机结合,实现对业务和事项的自动控制,减少或消除人为操纵因素。”《企业内部控制基本规范》的这条规定,着重于信息技术在信息处理方面的优点,而忽视了由于信息技术的采用所导致的信息安全隐患,由此造成偏离内部控制的目标。故在2010年4 月26日发布的《企业内部控制应用指引》第18号——信息系统中的第三章第十三条中规定:“企业应当综合利用防火墙、路由器等网络设备,漏洞扫描、入侵检测等软件技术以及远程访问安全策略等手段,加强网络安全,防范来自网络的攻击和非法侵入。” 因此,为了更有效地发挥信息技术的优点,避免由于信息技术的负面作用给企业带来不必要的损失,如商业秘密的泄露等,我们必须加强企业内部控制,对安全漏洞的危害性保持足够的重视。

基于以上分析,在互联网技术以及移动互联网技术日益发达的今天,每个企业都无法生存在不采用信息技术的真空中。信息技术为企业提供了良好的发展平台,已融入到企业的生产、研发、运营和管理等各项活动中,同时又由于信息平台存在安全漏洞的问题,势必对企业的内部控制提出更高要求。当企业的内部控制不仅仅受到传统的企业内部环境的影响,而且还受到来自Internet上的攻击威胁时,安全漏洞对于我国企业的影响又是如何呢?本文根据2010年1月12日百度公司由于黑客利用其网络服务器的一个安全漏洞进行网络攻击,导致百度无法为国内用户提供正常服务长达近六个小时之久,考察安全漏洞对企业内部控制的影响。

三、百度无法访问事件与百度的内部控制

(一)案例的选取——百度情况简介

百度(www.baidu.com,NASDAQ:BIDU),2000年1月成立于北京中关村,于2005年8月5日在美国纳斯达克(NASDAQ)上市,是掌握世界尖端核心技术的中国高科技企业,是全球最大的中文搜索引擎、最大的中文网站;百度日本公司于2008年1月23日正式运营,全面开启了百度的国际化战略②关于百度,http://home.baidu.com/about/about.html,2011-4-16,15:45。据国外媒体2010年1月14日报道,美国互联网流量监测机构StatCounter通过汇总2009年7月至12月间2 400万个搜索引擎产生的点击,结果表明:百度在中国市场的份额为56%③调查显示谷歌中国搜索份额达43%,百度56%,http://tech.sina.com.cn/i/2010-01-14/14293771192.shtml,2011-4-17,15:48。北京正望咨询有限公司2009年11月23日发布了2009年中国搜索引擎用户市场调查报告,结果显示,在所有调查城市中百度的市场份额为69.9%④报告称谷歌中国份额首次跌破20%,百度占69.9%,http://tech.qq.com/a/20091123/000320.htm,2011-4-17,15:49。易观智库和易观国际(Analysys International)2010年3月23日的报告显示:2009年中国搜索引擎运营商市场规模达到71.5亿元人民币,其中百度的市场份额为60.9%⑤易观智库,http://www.enfodesk.com/SMinisite/index/articledetail/type_id/2/info_id/102306.html,2011-4-17,15:50。艾瑞(iResearch)2010年发布的《中国搜索引擎市场份额报告(2009-2010年)》显示,搜索引擎广告市场在经济危机下表现出较强的抗压性,2009年中国搜索引擎市场规模达69.6亿元人民币(约合10.2亿美元),其中百度的市场份额为63.9%,搜索引擎市场规模在网络广告市场规模中占比达33.6%;2009年中国网页搜索请求量规模为2 033.8亿次,其中百度的网页搜索请求量市场份额为76%。

从百度的2009年报可以看出,百度的收入主要来自竞价排名的广告业务,竞价排名收入占总收入之比高达99.94%。百度竞价排名服务(Pay for Performance,P4P)是基于百度搜索引擎的一种在线推广服务,完全按照在百度搜索引擎的搜索结果中的点击情况给企业带来的用户点击访问量进行收费,没有访问不收费。在百度搜索引擎的搜索结果的排名按照客户对关键词竞价的高低进行排名,竞价越高的客户排名越靠前。如:企业在百度竞价排名服务中注册了“智能手机”关键词,当用户在百度搜索引擎中搜索“智能手机”相关信息时,该企业的信息就会按照竞价排名的高低优先被搜索到,而且百度根据搜索引擎带给企业的点击访问量进行收费。

按照美国公众公司会计监管委员会(Public Company Accounting Oversight Board,PCAOB)2007年实施的审计准则第5号《与财务报表审计相结合的财务报告内部控制审计》的定义,如果一项或若干项缺陷存在导致年度或中期财务报表存在重大错报而不能有效防范或及时发现的合理可能 (reasonable possibility ) 时,那么,该缺陷就构成重大缺陷( material weakness)。从实务上看,财务报告内部控制和管理控制彼此交融,难以绝然区分,故实证研究者在研究时一般也未做明确区分,即笼统地称为内部控制(李享,2009)。基于以上分析,本文借鉴 Ge and McVay (2005) 的思路,按照瞿旭等(2009)对重大缺陷( material weakness)的分类做法,将嵌入在内部控制中的信息技术的安全漏洞问题归为重大缺陷中的技术问题,以2010年1月12日百度公司由于黑客利用其网络服务器的一个安全漏洞进行网络攻击,导致百度无法为国内用户提供正常服务长达近六个小时之久为案例,剖析该事件的发生导致的百度公司价值损失,以引导企业重视其内部控制中采用的信息技术的安全漏洞给企业带来的损失,以此来考察安全漏洞对于内部控制的影响,也以期对后续重大缺陷信息披露和监管等研究有所贡献。

(二)百度网站首页无法访问事件回顾

2010年1月12日北京时间6点左右起,北京、广东等地无法正常访问百度网站首页,百度所有服务,包括子域名,包括新闻、博客、视频、图库等全部都无法正常访问;9:27,百度相关人士表示,故障“还在查,目前原因不知”; 10:45,百度官方表示:baidu.com域名在美国域名注册商处被非法篡改;12:51,百度CEO李彦宏就此事在百度i贴吧里表示:“史无前例,史无前例呀!”11:00,上海、广东、北京等地部分网络开始恢复对baidu.com的访问,但其他子域名还无法正常访问; 13:00,国家工业和信息化部召集百度公司、基础电信运营企业、国家计算机网络应急技术处理协调中心( CNCERT/ CC )以及中国互联网络信息中心(CNNIC)在国家计算机网络应急技术处理协调中心召开专家研判会,对该事件相关情况进行汇总研判;18:00,百度正式发表声明:目前已解决了大部分登录问题,如果解析速度正常,全球将在48小时内能全部恢复正常访问百度首页⑥百度首页无法访问追踪报道_网易科技,http://tech.163.com/special/000943DN/baidudown0112.html,2011-4-18, 22:10。中新网2000年1月13日报道称,百度无法正常访问后,腾讯、新浪预计流量将下降约5%,而搜狐和网易预计流量将下降约10%。

近12小时⑦我们计算的是从发生问题(6:00)到完全恢复正常(18:00)的时间。百度无法正常访问。瑞星反病毒专家分析,这次攻击百度的黑客利用了DNS(Domain Name System,域名系统)的相关漏洞信息,对DNS记录进行了篡改。域名解析服务提供商DNSPod在2010年1月12日官方博客称:register.com(baidu.com的域名注册商)的程序存在漏洞,导致百度的DNS服务器和whois(域名baidu.com的数据库)信息被强行篡改。中国国家互联网应急中心就2010年1月12日百度无法访问发布公告,该公告称:“造成本次事件的原因是baidu.com域名的注册信息被非法篡改,致使baidu.com域名在全球的解析被错误指向,最终导致全球互联网用户无法正常访问baidu.com网站”。

(三)百度网站首页无法访问事件的经济后果分析

根据以上对于百度网站首页无法访问的分析可知,造成这次事件真正的原因在于百度的域名注册商register.com的服务器的软件存在安全漏洞,该安全漏洞被黑客发现并被恶意利用,严重破坏了百度的域名解析信息的保密性、完整性和可用性。由于发现较晚以及服务提供商,百度应对风险的措施存在严重的缺陷和滞后,从而加剧了这次安全漏洞被利用的负面影响程度。

根据ISO/IEC 13335的定义,风险是指事件发生的可能性及后果的组合⑧对应的英文为:combination of the probability of an event and its consequence,ISO Guide 73:2002,也即:威胁⑨威胁是指:可能对系统或组织造成损害的事件的潜在原因,ISO/IEC TR 13335-1:2004通过利用组织的一个或多个薄弱点⑩薄弱点是指:能被威胁利用的资产的脆弱点,ISO/IEC TR 13335-1:2004导致对组织造成损害的可能性。威胁、薄弱点、资产(任何对组织有价值的东西,ISO/IEC TR 13335-1:2004)三者构成风险的三大要素。从ISO/IEC 13335对于风险的定义及其界定,我们可知,百度网站首页无法访问事件,来自网络黑客的威胁,黑客充分利用了百度域名注册商的服务器上的安全漏洞,给百度公司的资产造成了严重的损害。为了更好地警示企业注重内部控制中的信息技术自身的与生俱来的安全漏洞的危害性,我们需要评估这次事件的经济后果。我们采用ISO/IEC TR 13335-1:2004对于资产的定义,包括有形的资产、无形的资产以及所有的可能对公司有形的资产、无形的资产产生增值的信息能力,如服务能力、声誉等等。按照这个定义,我们可以全面认识薄弱点的危害性以及识别出内部控制中的这种脆弱性,以提醒企业加强这种薄弱点的建设。

由于内部控制的其他缺陷与内部控制中的信息技术的安全漏洞的爆发所导致的内部控制的缺陷很难区分。所以关于内部控制中的信息技术的安全漏洞的检验文献,到目前为止没有发现,本文借鉴Menon and Williams(1994)和伍利娜等(2010)的做法,采用百度网站首页无法访问这一特殊事件来粗略检验内部控制中的信息技术的安全漏洞的爆发,给企业造成的危害性,也即对企业的经济后果分析。为我们认识嵌入内部控制的信息技术的重要性以及内控信息披露的经济后果提供了极其重要的参考。

根据百度截至2010年3月31日的2010财年第一季度总营收为人民币12.94亿元,平均每日营收超过人民币1 460万元。半天以上的损失,损失数字超过人民币730万元。若除去春节放假因素,半天以上的损失,损失数字超过人民币780万元⑪感谢匿名审稿人的意见,我们在此只是想说明这种安全风险可能的影响。。百度2010财年第一季度的成本与费用为人民币7.31亿元,较上一季度的成本与费用7.937亿元人民币,下降了4%,但较2009年同期的成本与费用6.122亿元人民币,上涨了25%。

Irving(2006)研究发现,内部控制披露能为投资者的资源配置决策提供有用的增量信息。Hamersley et al.(2008)认为,内部控制缺陷的披露及其特征将给市场投资者带来增量的决策有用信息。美国东部时间2010年1月12日9:34,百度开盘价为394.13美元,下跌了6.44美元,跌幅为1.6%。美国东部时间2010 年1月12日NASDAQ百度的收盘价为386.49美元,下跌了14.08美元,跌幅为3.51%( NASDAQ综合指数跌幅为1.30%),回落到一个月来的最低点附近。如图1所示。从图1可知,由嵌入在内部控制中的信息技术的安全漏洞导致的百度无法正常访问,佐证了Irving(2006) 和Hamersley et al.(2008)的研究结论。

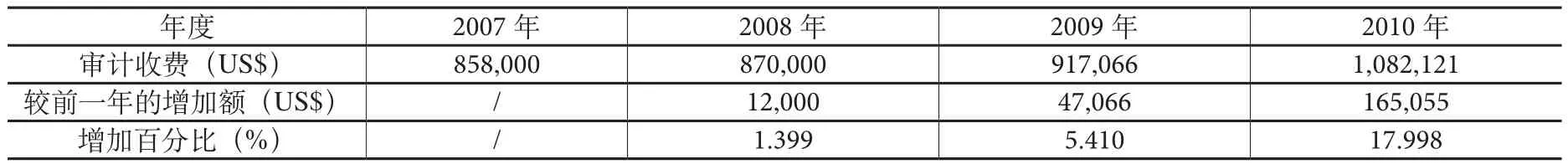

根据Raghunandan and Rama(2006)和Hogan and Wilkins(2008)的研究发现,当审计师面对较高的内部控制风险时,审计师需要增加更多的审计投入和(或)需要增加诉讼风险溢价。按照他们的研究,我们比较baidu.com近三年的审计费用,如表1所示。

图1 百度(NASDAQ:BIDU)2010年1月12日在纳斯达克市场上的股价表现⑫图片来源于:http://media.ifeng.com/hotspot/baidubeiheizt/zuixin/201001/0113_9232_1509128.shtml,2011-4-18,20:21

表1 baidu.com 2008—2010年支付的审计费用表

表1中的审计收费分别由摘自baidu.com的2007—2010年年报(20-F)整理而得,这四年baidu. com聘请的审计师都是来自于Ernst & Young Hua Ming会计师事务所,2005—2006年聘请的是Ernst & Young。除了北京时间4月29日,百度宣布按照10:1比例执行拆股计划之外,并无其他大事,但是2010年的审计费用较2009年的审计费用高出近18%,较其他年份的增长率高出太多。Ernst & Young Hua Ming在2010年大幅提高审计收费,在审计师没有变更的情况下,很有可能是因为2010年1月12日百度遭受网络攻击暴露了百度的内部控制存在重大缺陷,给审计师增加了审计风险,为了减少审计风险⑬感谢匿名审稿人的意见,我们在此只是一种猜测,由于数据的局限性,无法通过实证证据进行分析。,或者可能是出于诉讼风险溢价或者是增加了审计付出,审计师提高了审计收费。

(四)百度网站首页无法访问事件的无法计量部分的经济后果

以上考察的是根据季报和成本与费用进行估计的损失,以及股票市场的损失,由于这次事件持续时间过长,还存在很多无法度量的损失。为了对无法度量的损失有个大体的认识,我们考察了这个事件在全球范围内的关注程度。关注程度的度量通过谷歌(Google)搜索引擎的搜索量和新闻报道量来考察。透过谷歌(Google)搜索引擎的搜索量指数和新闻引用量,我们可以看到2010年1月12日发生的百度网站首页无法访问在用户中的影响,这些搜索引擎的用户通过其个人的网络进行传播,最终百度的事件必然在百度的用户、投资者(包括潜在投资者)、客户等之间产生广泛的负面影响,从而对百度的价值造成巨大的潜在损失。

2010年1月12日发生的百度网站首页无法访问,迅速在网络上传播,“baidu”和“百度”立即成为谷歌(Google)搜索引擎上升最快的关键字。如图2和图3所示。图2和图3中的红色曲线表示的是“百度”主题的关注度,红色的曲线表示的是“baidu”主题的关注度;图的上半部分表示的是搜索量指数(在Google上被搜索的频率),图的下半部分表示的是新闻引用量(在Google新闻报道中出现的频率)。图2 表示的是2010年1月份Google全球搜索量指数和新闻引用量分布图,图3 表示的是2010年度Google全球搜索量指数和新闻引用量分布。从图2可知:2010年1月份,12日的百度在Google全球搜索中最受关注,达到月度峰值,比其他关键词的搜索量超出了一倍多;在2010年1月12日,“百度”的被搜索频率比“baidu”高出近一倍;从新闻引用量来看,在2010年1 月13日在Google新闻报道中出现的频率达到峰值,但是,在Google新闻报道中,“baidu”的被搜索频率比“百度”高出很多倍。在图3中也呈现与图2相似的规律。综合图2和图3可知,2010年1 月12日百度发生的无法访问事件,受到全世界的广泛关注,给百度造成了不可估量的潜在损失。

图2 2010年1月份Google全球搜索指数⑭图片来源于:http://www.google.com/trends?q=baidu%2C%E7%99%BE%E5%BA%A6&ctab=0&geo=all&date=2010&so rt=0,2011-4-19, 21:35

图3 2010年全年Google全球搜索指数⑮图片来源于:http://www.google.com/trends?q=baidu%2C%E7%99%BE%E5%BA%A6&ctab=0&geo=all&date=2010-1&sort=0, 2011-4-19 , 21:35

Goh(2007)认为,发现重大缺陷的公司的高级经理人员相比没有发现的更有可能被轮换。2010 年1月18日,百度正式宣布CTO(首席技术官)李一男已因个人原因提出辞职,经百度批准,从即日起李一男不再担任CTO的职务。离2010年1月12日发生的百度网站首页无法访问刚刚过去了六天。这其中的真正原因,不得不让人把刚发生的无法正常访问的事件与技术的高管CTO的离职产生联想。我们认为,2010年1月12日发生的百度网站首页无法访问事件,作为CTO难辞其咎。虽然我们不能说是这个事件的发生导致了CTO的离职,但是,至少是加剧了CTO的离职速度。由于该重大缺陷的发现造成了巨大的影响,因此,更受监管机构和投资者的关注。为了重塑公司声誉,改善股票业绩,恢复投资者信心,百度开始从内部控制中可能的信息技术风险入手,提升内部控制的质量,同时,百度也有动力从负责整个公司信息技术的CTO入手,改善公司治理结构,进而提升内部控制质量。

(五)安全漏洞与百度的内部控制问题

基于以上的分析,我们可知,由于网络服务器的解析软件存在安全漏洞,该安全漏洞被黑客发现并被恶意利用,导致了这次长达近六个小时的无法正常提供服务。在百度无法正常提供服务被发现近三个半小时后,已经给公司的经营造成严重负面影响,企业的资产安全性遭受破坏,百度作为一个拥有众多计算机及其相关专业技术团队的公司,居然还没有发现原因所在,这表明,百度对于企业内部和外部的风险评估存在较大的缺陷。百度在2009年年报中,关于百度无法访问事件出现在业务风险中,其中提及到由于第三方服务提供商无法提供持续的、不间断的服务所导致的对于公司业务和声誉损失的风险,年报中声称只中断了大约5个小时(approximately fve hours)。由于域名解析是由第三方服务商提供,并称该事件不是百度所能掌控的,并且百度的冗余系统管理并没有覆盖所有的系统。给出的理由是:全面冗余系统管理太贵,会影响公司的营运利润率(operating margin)且还不可能完全避免中断服务的频度和持续时间。就百度公司在2009年年报中对于这一事件的说明与解释,在一定程度上表明,百度公司对于内部控制中的信息技术风险中的安全漏洞风险,并没有给投资者一个非常有说服力的解释,也没有看到在内部控制的缺陷管理上有进一步的体现。

百度在年报中的说明具有一定的合理性,但是可以通过加强内部控制来减少这种突发事件的危害。像安全漏洞这样的潜在的、无法预知的风险,必须采取足够的预防措施,以防止重大缺陷给公司价值造成重大损失。像百度这种完全依赖互联网的公司,由于其DNS解析服务器在国外,企业应该设置专门的人员负责与域名注册商进行足够的沟通,并且这些人员必须密切关注域名注册商的服务器的最新软件补丁程序情况,一旦发现域名注册商没有及时安装补丁程序,就应该及时通知域名注册商。此外,百度作为一个服务全球的搜索引擎提供商,应该为网站准备至少两套可以同时使用的、由不同域名注册商提供的、用户知晓的注册域名。在百度出现这种意外事件时,临时启用了新的域名http://www.baidu.com.cn,但是,由于这个域名普通搜索引擎的用户并不知道,导致大量用户无法正常使用。因此,百度需要在事后重新评估内部控制的重大缺陷问题,提出对于备用域名的方案。这些备用域名不是在出现问题时才启用,而是在平时就需要培养用户对于备用域名的知晓度,这样即使再发生类似的事件,也不会造成这么大的损失。

四、研究结论与展望

2010年1月12日,由于黑客利用其网络服务器的一个安全漏洞进行网络攻击,导致百度无法为用户提供正常服务长达近6个小时之久,部分地区达到12个小时之久。但由于内部控制中的信息技术的安全漏洞所导致的缺陷与内部控制的其他缺陷很难区分,所以,有关内部控制中的信息技术的安全漏洞所导致的内部控制缺陷的检验文献,到目前为止没有发现。本文借鉴Menon and Williams(1994)和伍利娜等(2010)的做法,采用百度网站首页无法访问这一特殊事件来粗略检验内部控制中的信息技术的安全漏洞所导致的内部控制缺陷的经济后果。本文通过考察百度此次无法正常提供服务的事件,表明,现代企业必须确保信息技术的正常投资,同时需要重视内部控制建设,并需要充分重视信息技术在内部控制中的重要作用,特别是嵌入信息技术的内部控制的安全漏洞风险的风险分析、风险评估以及风险的应对措施及其方案的完备性建设。

本文的研究为处于信息化生态环境下的企业内部控制,应该防范软件中的安全漏洞风险(陈志斌,2007)提供了一个实例证据,同时提醒我们在考察现代企业的内部控制时,不仅需要考察经济因素,而且需要考察技术因素对于内部控制缺陷的影响。由于本文采用的是案例分析,得到的结论不一定具有广泛的适用性。后续研究将就嵌入信息技术的内部控制的安全漏洞所导致的内部控制缺陷进行实证研究。

[1]朱建明,Raghunathan S. :《基于博弈论的信息安全技术评价模型》,《计算机学报》,2009年第4期。

[2]陈志斌:《信息化生态环境下企业内部控制框架研究》,《会计研究》,2007年第1期。

[3]孟祥宏:《信息安全攻防博弈研究》,《计算机技术与发展》,2010年第4期。

[4]王元卓,林闯,程学旗,方滨兴:《基于随机博弈模型的网络攻防量化分析方法》,《计算机学报》,2010年第9期。

[5]方红星,孙翯:《强制披露规则下的内部控制信息披露——基于沪市上市公司2006年年报的实证研究》,《财经问题研究》,2007年第12期。

[6]林斌,饶静:《上市公司为什么自愿披露内部控制鉴证报告——基于信号传递理论的实证研究》,《会计研究》,2009年第2期。

[7]李享:《美国内部控制实证研究:回顾与启示》,《会计研究》,2009年第1期。

[8]瞿旭,李明,杨丹,叶建明:《上市银行内部控制实质性漏洞披露现状研究——基于民生银行的案例分析》,《会计研究》,2009年第4期。

[9]刘志远,刘洁:《信息技术条件下的企业内部控制》,《会计研究》,2001年第12期。

[10]伍利娜,郑晓博,岳衡:《审计赔偿责任与投资者利益保护——审计保险假说在新兴资本市场上的检验》,《管理世界》,2010年第3期。

[11] Ashbaugh-Skaife,H.,D. Collins,W. Kinney,2007, “The discovery and reporting of internal control defciencies prior to SOX-mandated audits”,Journal of Accounting and Economics 44,pp.166~192.

[12] Beneish,M. D.,M. Billings,and L. Hodder. 2008, “Internal control weaknesses and information uncertainty”,The Accounting Review 83(3) ,pp. 665~703.

[13] Brynjolfsson E. ,Hitt L. ,1993, “IS information systems spending productive? New evidence and new results”,Proceedings of the Fourteenth International conference on information systems, 1993,pp.47~64.

[14] Brynjolfsson E. ,1993, “The productivity paradox of information technology”,Communications of the ACM.35(12) ,pp.66~77.

[15] Costello,A. ,Regina W. M. ,2009, “The impact of fnancial reporting quality on debt contracting: Evidence from internal control weakness reports”,University of Chicago Booth School of Business working paper.

[16] Doyle,J.,W. Ge,S. McVay,2007, “ Determinants of weaknesses in internal control over fnancial reporting”,Journal of Accounting and Economics 44: 193~223.

[17] Ge W. and S. McVay,2005, “The Disclosure of Material Weakness in Internal Control after the Sarbanes-Oxley Act”,Accounting Horizons, 19,pp.137~158.

[18] George J. 2001, “A transactions cost approach to the theory of fnancial intermediation”,Journal of Finance, 9,pp.77~83.

[19] Ghosh,A.,and M. Lubberink,2006, “Timeliness and mandated disclosures on internal controls under Section 404”,Working paper,City University of New York.

[20] Goh,Beng Wee,2007, “Internal Control Failures and Corporate Governance Structures: A Post Sarbanes-Oxley Act(SOX)Analysis,Doctoral dissertation”,Georgia Institute of Technology.

[21] Hammersley,J.S.,L.A. Myers,C. Shakespeare,2007, “Market reactions to the disclosure of internal control weaknesses and to the characteristics of those weaknesses under Section 302 of the Sarbanes Oxley Act of 2002”,Review of Accounting Studies 13,pp.141-165.

[22] Hammersley,Jacqueline S.,Linda A. Myers,C. ShakesPeare,2008, “Market Reactions to the Disclosure of Internal Control Weaknesses and to the Characteristics of Those weaknesses under Section 302 of the Sarbanes' Oxley Act of 2002”,Review Accounting Studies l3,pp.141~165.

[23] Hogan,C.,Wilkins,M.,2008, “Evidence on the audit risk model: Do auditors increase audit fees in the presence of internal control defciencies? ”,Contemporary Accounting Research 25,pp.219~242.

[24] Hoitash,R.,U. Hoitash,J. Bedard,2008, “Internal controls quality and audit pricing under the Sarbanes-Oxley Act”,Auditing: A Journal of Practice & Theory 27,pp.105~126.

[25] Irving,Jams H.II.,2006, “The Information Content of internal Controls Legislation: Evidence from Material Weakness Disclosures,Doctoral dissertation”,University of North Carolina at Chapel Hill.

[26] Jack E. Triplett,1999, “ The Solow Productivity Paradox: What do Computers do to Productivity? ”,The Canadian Journal of Economics. 32(2) ,pp.309~334.

[27] Kim,J.B.,B.Y. Song ,L. Zhang,2009, “Internal control weakness and bank loan contracting: Evidence from SOX Section 404 disclosures”,Working Paper,Concordia University.

[28] Krsul I. ,1998, “Software Vulnerability Analysis”,West Lafayette: Department of Computer Science,Purdue University.

[29] Leone A. J. ,2007, “Factors related to internal control disclosure: A discussion of Ashbaugh,Collins and Kinney (2007) and Doyle,Ge,and McVay(2007) ”,Journal of Accounting and Economics,Sep,pp.224~237.

[30] Lye Kong-wei,Jeannette M W. ,2005, “Game strategies in network security ”,International Journal of Information Security 4(1- 2) ,pp.71~86.

[31] Menon,K. ,J. D. Williams,1994, “The Insurance Hypothesis and Market Prices”,The Accounting Review,69(2),pp.327~342.

[32] Raghunandan K. ,D. Rama,2006, “SOX Section 404 material weakness disclosures and audit fees”,Auditing: A Journal of Practice & Theory. 25,pp. 99-114.

[33] Schneider,A.,B. K. Church,2008, “The effect of auditors' internal control opinions on loan decisions”,Journal of Accounting and Public Policy 27,pp.1–18.

[34] Syverson P. E. ,1997, “A different look at secure distributed Computation. Proceedings of the 1997 IEEE Computer Security Foundations Workshop”,Washington, DC, USA: IEEE Computer Society 1997,pp.109~115.

〔执行编辑:秦光远〕

Security Vulnerability and Internal Control: A Case Study based on the Unavailable Service on Baidu.com in Jan. 2010

ZENG Jian Guang, LI Ni, TIE Xiao Dong

(Sounthwestern University of Finance and Economics,Chengdu 611130,China)

This paper investigates that the security vulnerability event that happened in Baidu.com on 12th Jan 2010. The hacks made Baidu.com discontinue her service for about twelve hours. And we propose that we must attach IT's importance on internal control and ensure the IT investment on the internal control. At the same time we realize that IT has her two-edged effects on internal control,so security vulnerability should be evaluated in internal control.

Security Vulnerability,Information Risk,Internal Control,Baidu.com

F49

A

2095-7572(2016)04-0059-11

2016-03-12

国家自然科学基金(批准号 71572152)、中央高校基本科研业务费专项资金项目 (批准号16CX150206),四川省社科规划项目(批准号 SC15B087)和西南财经大学2016年度重大基础理论研究项目(批准号 JBK161105)。

曾建光,男,西南财经大学会计学院副教授;李妮,女,西南财经大学硕士研究生;帖晓东,男,西南财经大学硕士研究生。