基于谱包络分形特征提取的仿冒攻击检测

郑文秀, 刘悦凯, 刘云飞

(西安邮电大学 通信与信息工程学院, 陕西 西安 710121)

基于谱包络分形特征提取的仿冒攻击检测

郑文秀, 刘悦凯, 刘云飞

(西安邮电大学 通信与信息工程学院, 陕西 西安 710121)

摘要:以辐射源电子器件本身存在的寄生调制作为指纹特征,改进分形维数算法。将幅度谱信号的盒维数与信息维数各自的均值与方差之比求和,记作新的分形维数。针对八组辐射源实测信号的仿真表明,主用户和仿冒攻击用户的新分形维数区别明显,可用于仿冒攻击检测。

关键词:主用户仿冒;细微特征提取:分形维数

为了确保主用户有效地利用信道通信,必须排除主用户仿冒攻击恶意干扰占用有限的频段[1]。与伪造频谱感知数据等其他攻击方式相比,主用户仿冒攻击实现简单且便于隐藏,对认知无线电网络形成的安全威胁也更大。

现有的仿冒攻击检测方法主要Hash匹配技术法[2]和高效的SVVD算法[3]。前者对待检测的信号进行Hash计算,再比较其之前分配的Hash,若成功匹配,则说明此时是主用户发射的信号;这种方法不能对既有的系统做出更改,不适用于认知用户检测主用户。后者在对仿冒攻击一无所知的情况下,仅利用认知无线电网络中的合法用户数据训练单类分类器,将待测样本输入训练后的分类器即可实现仿冒攻击检测;这种方法虚警概率过高。

从辐射源识别的角度来看,恶意仿冒用户可能会采取与主用户相似的载波频率、码速率及扩频方式,但信号终究不是同一个辐射源发出的,所以信号波形会略有差异。这种差异是由辐射源内部的电子器件造成的,属于寄生调制,可作为辐射源的指纹特征[4-6]。不同辐射源的各种特征中,信号的幅度谱包络特征抗干扰能力较强且容易被提取,且不同辐射源幅度谱包络特征所包含的信息也不同,因此,采用辐射源识别的方法可以区分主用户和仿冒攻击用户。

分形理论有一个最基本的概念——分形维数,它是分形理论在实际应用中发挥主要作用的一个度量数值。分形维数的具体定义有很多种,例如Hausdorff维数、盒维数、信息维数、关联维数等。对于同一种维数的定义,一般也会因采用不同覆盖方式而使计算方法有所不同。

本文将讨论盒维数以及信息维数在识别不同信号幅度谱时的新应用。

1分形维数算法分析

1.1维数定义

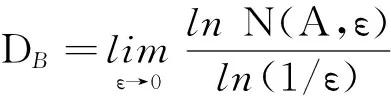

定义1(盒维数)[7-8]设A是一个紧集,ε是非负实数,若存在

则称DB是集合A的分形维数,记为DB=DB(A),或称A具有分形维数DB。这种维数称为盒维数。

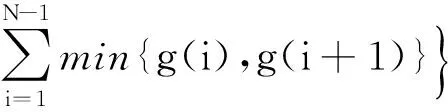

要计算辐射源信号的盒维数,需先对辐射源幅度谱进行预处理。记预处理后的幅度谱序列为{g(i):i=1,2,…,N},其中N为预处理后的幅度谱的长度。根据定义1,将幅度谱{g(i)}置于单位正方形内,横坐标最小间隔q=1/N,令

于是,盒维数

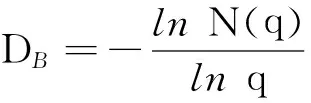

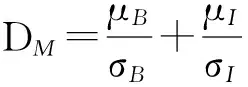

定义2(信息维数)[9-10]将全集A划分为N个大小和形态完全相同的小图形,考虑每个小图形所含分形集元素的多少,并以Pi表示第i个小图形包含分形集元素的概率,则A的信息维数为

1.2新的分形维数

盒维数和信息维数所表示的含义各有不同,盒维数反映幅度谱的不同尺寸,而信息维数反映幅度谱的疏密程度,二者不能同时反映幅度谱的尺寸大小和疏密程度,而单独作用时表达信息却较为有限,所以可以考虑一种新的准则,将幅度谱的不同尺寸和疏密程度都反映出来,以放大幅度谱的微小差异,从而达到区分主用户和仿冒攻击用户的目的。

对幅度谱的包络信号进行分段,分别求每段的盒维数和信息维数,提取每段盒维数和信息维数的数字特征,以其为依据对主用户和仿冒用户加以区分。一般而言,仿冒攻击用户幅度谱的分形维数均值与主用户虽存在差异但差距并不明显,而仿冒攻击用户幅度谱的分形维数方差与主用户却具有较大差异,故可将幅度谱信号的盒维数与信息维数各自的均值与方差之比做和,进而放大主用户与仿冒攻击用户之间分形维数的差异,并记作新的分形维数。

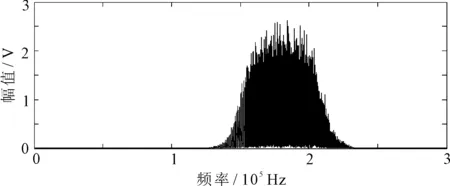

记盒维数的均值为μB,盒维数的方差为σB,信息维数的均值为μI,信息维数的方差为σI,定义新的分形维数

2仿真实验

利用Matlab对新的分形维数进行分析验证。

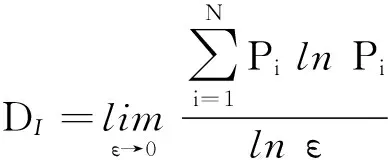

信号预处理的对象为8个长度为300 000点的数字频域波形。仅以其中某数字频域波形(如图1所示)作为处理对象,说明其预处理方法。

图1 原幅度谱

为了方便幅度谱处理,保证程序运行时收敛加快,把各个特征的尺度控制在相同的范围内,将待处理的幅度谱进行幅度归一化。

提取信号幅度谱的包络特征。一般而言,信号幅度谱的包络特征可以用均值曲线来反映,而常用的拟合求取均值曲线的方法是通过希尔伯特-黄变换(HHT)[11]用包络线拟合均值曲线。HHT的核心处理方法是通过信号极值点拟合信号的包络线。通过HHT处理的信号必须满足:

(1) 整个频谱中,零点数和极点数近似相等;

(2) 频谱上任意一点,由局部最大值确定的包络线和由局部最小值确定的包络线的均值为零。

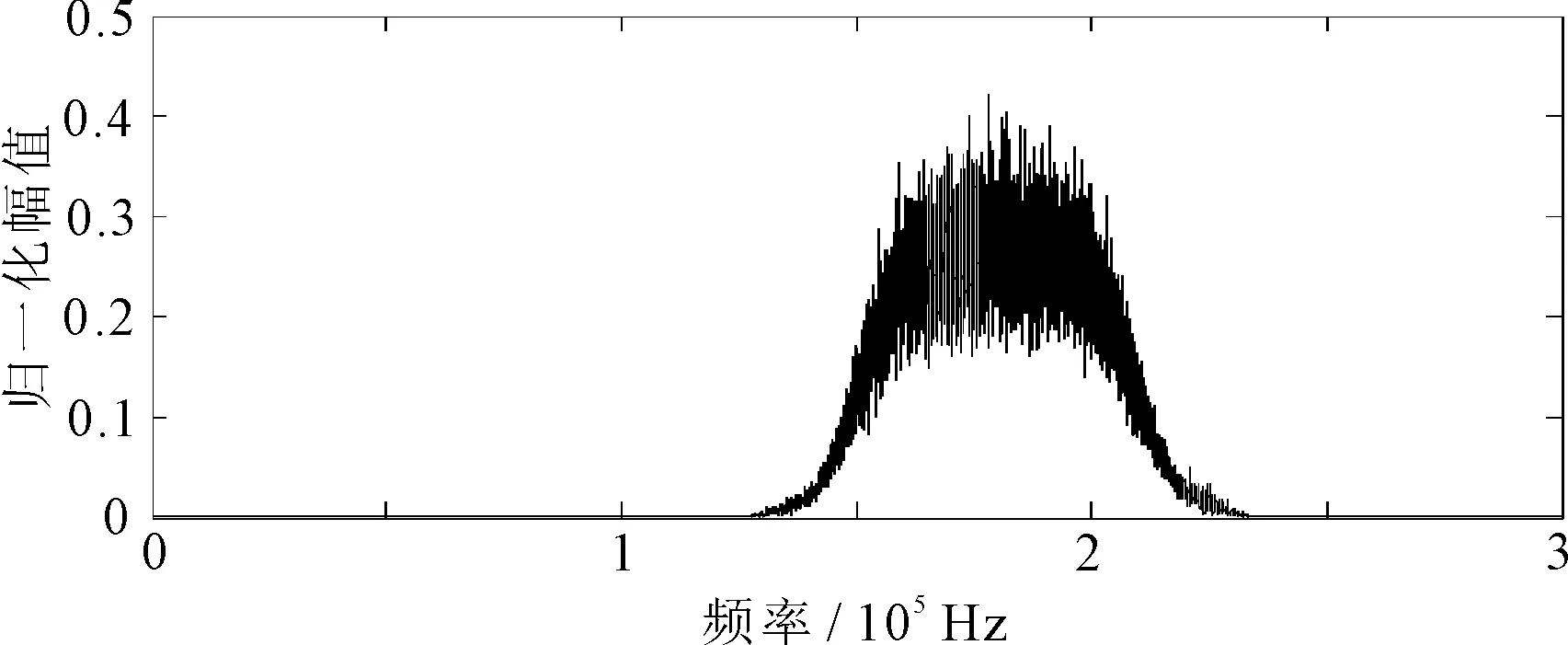

实测幅度谱数据过于复杂,每组数据长度有300 000点,且相邻各点间差值变化范围很大,不满足HHT的条件。若采用多次求极值多次迭代的方法,虽可以满足HHT的条件,但计算量过于庞大,显然得不偿失。现采取一种改进方法,利用中值滤波[12]进行信号预处理,结果如图2所示。

图2 中值滤波后的幅度谱

为了突出频谱的分形特征,用经过幅度归一化处理后的频谱信号减去经过中值滤波后的频谱信号,最终得到预处理后的信号。

为最大限度地突出幅度谱的分形特征,并简化计算过程,将经过预处理后的幅度谱包络波形取其有效部分,即160 000~210 000共50 000个有效频段,并将这些有效频段分为10组,每组5 000个点,分别进行计算。

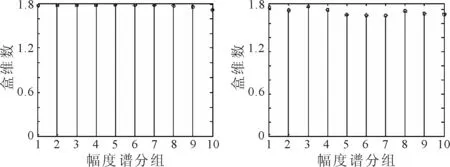

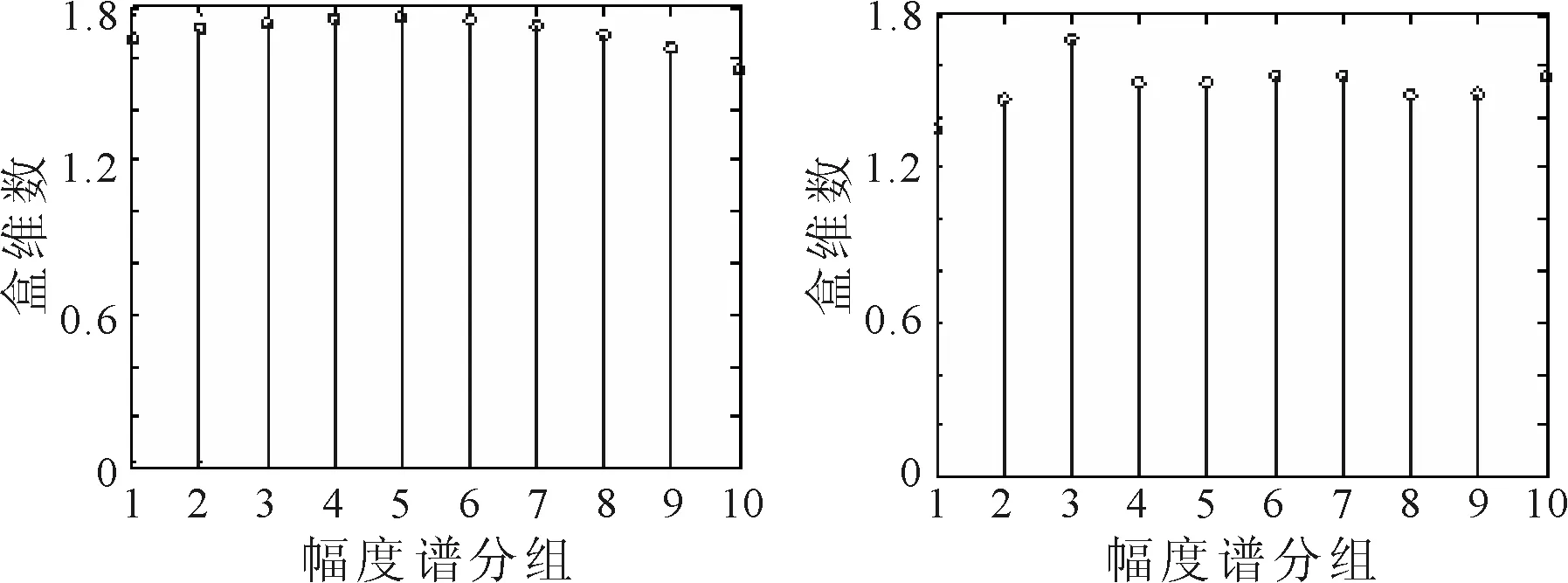

任取两个实测信号幅度谱,分别记为幅度谱1与幅度谱2,计算其分形维数。两个幅度谱的盒维数值及信息维数值如图3所示。

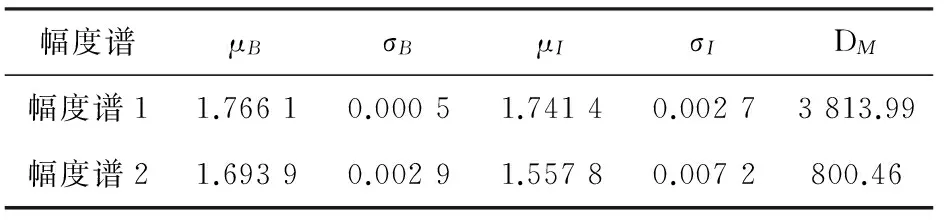

分别取幅度谱1以及幅度谱2的盒维数与信息维数的均值和方差计算新的信息维数DM,结果如表1所示。

表1 两个实测幅度谱的分形维数

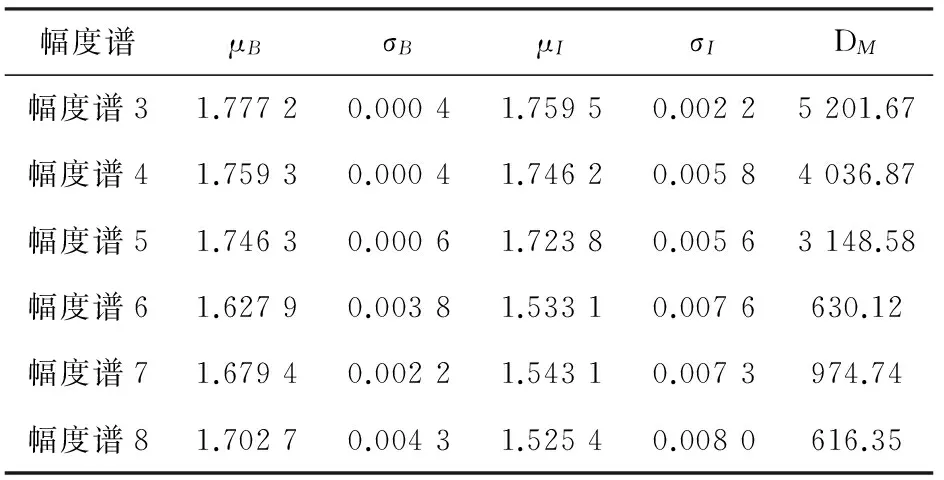

利用同样的方法,对另外6个实测信号的幅度谱进行计算,结果如表2所示。

表2 多个实测幅度谱的分形维数

表1和表2显示,不同信号幅度谱新的分形维数DM的计算结果具有明显区别,幅度谱1和幅度谱3至幅度谱5应该是同一类的幅度谱,幅度谱2和幅度谱6至幅度谱8则为另一类的幅度谱。比照主用户幅度谱DM的正常值,即可确定不同类幅度谱究竟来源于主用户还是攻击用户。

(a) 幅度谱1的盒维数 (b) 幅度谱1的信息维数

(c) 幅度谱2的盒维数 (d) 幅度谱2的信息维数

3结语

不同辐射源之间存在寄生调制等非线性特征,对不同辐射源幅度谱进行分形维数的特征提取,将反映幅度谱尺寸情况的盒维数和反映幅度谱疏密程度的信息维数结合起来,可实现主用户和仿冒攻击用户的有效检测。仿真结果说明,新的分形维数在仿冒攻击检测中具有可靠性,可以准确实现仿冒攻击检测,且运算简单,易于实现对仿冒攻击用户的快速识别检测。

参考文献

[1]肖天梅.认知无线电PUE攻击下次用户性能分析[J/OL].通信技术,2013,46(4):22-27[2015-05-13].http://www.cnki.com.cn/Article/CJFDTotal-TXJS201304008.htm.

[2]薛楠, 周贤伟, 辛晓瑜, 等.一种解决认知无线电网络模仿主用户攻击问题的方案[J/OL].计算机科学,2009,36(8):45-48[2015-05-13].http://www.cqvip.com/QK/92817X/200908/31295529.html.DOI:10.3969/j.issn.1002-137X.2009.08.011.

[3]赵陆文,缪志敏,周志杰.基于SVDD的认知无线电网络仿冒主用户检测技术[J/OL].信号处理,2010,26(7):974-979[2015-06-02].http://www.cnki.com.cn/Article/CJFDTotal-XXCN201007004.htm.

[4]王金明,徐玉龙,徐志军,等.基于指纹特征融合的通信辐射源个体识别研究[J/OL].计算机工程与应用,2014,50(19):217-218[2015-06-02].http://www.cnki.com.cn/Article/CJFDTotal-JSGG201419048.htm.DOI:10.3778/j.issn.1002-8331.1212-0171.

[5]马强,田红园,郑文秀.基于分形维数与SVM的PUE攻击检测[J/OL].无线电通信技术,2015,41(2):26-28[2015-06-02].http://www.cnki.com.cn/Article/CJFDTotal-WXDT201502009.htm.DOI:10.3969/j.issn.1003-3114.2015.02.07.

[6]余志斌.基于脉内特征的雷达辐射源信号识别研究[D].成都:西南交通大学,2010:22-28.

[7]张葛祥.雷达辐射源信号智能识别方法研究[D].成都: 西南交通大学,2005:34-35.

[8]黄浩,吴利民,鲍蕾蕾,等.基于分形盒维数与小波包能量的干扰识别方法[J/OL].空军预警学院学报,2014,28(6):422-423[2015-06-19].http://www.cnki.com.cn/Article/CJFDTotal-KLDX201406009.htm.DOI:10.3969/j.issn.2095-5839.2014.06.009.

[9]田红园,姚引娣,郑文秀,等.基于分形加权维数的PUE攻击用户检测方法[J/OL].计算机科学,2014,42(9):151-152[2015-07-04].http://www.cnki.com.cn/Article/CJFDTotal-JSJA201509030.htm.DOI:10.11896/j.issn.1002-137X.2015.09.029.

[10] 陈建安.分形维数的定义及测定方法[J/OL].电子科技,1999,4:44-45[2015-07-04].http://www.cnki.com.cn/Article/CJFDTotal-DZKK199904012.htm.

[11] 钟佑明,金涛,秦树人.希尔伯特-黄变换中的一种新包络线算法[J/OL].数据采集与处理,2005,20(1):13-14[2015-08-14].http://www.cnki.com.cn/Article/CJFDTotal-SJCJ200501002.htm.DOI:10.3969/j.issn.1004-9037.2005.01.003.

[12] 袁勇,张固澜.一种改进的中值滤波方法[J/OL].成都理工大学学报(自然科学版),2013,40(2):125-126[2015-08-19].http://www.cnki.com.cn/Article/CJFDTotal-CDLG201302002.htm.DOI:10.3969/j.issn.1671-9727.2013.02.03.

[责任编辑:瑞金]

Counterfeitattackdetectionbasedonspectralenvelopfractalcharacteristicextraction

ZHENGWenxiu,LIUYuekai,LIUYunfei

(SchoolofCommunicationandInformationEngineering,Xi’anUniversityofPostsandTelecommunications,Xi’an710121,China)

Abstract:The fractal dimension algorithm is improved by taking the spurious modulation in radiation source electron device as fingerprint feature. Add up the ratios between the means and the variances of the box dimension and the information dimension of the magnitude spectra signal accordingly, thus, the sum can be taken as a new fractal dimension. A simulation is carried out with eight sets of radiation source actual measurement signals, and the results show that, the new fractal dimension is distinctively different between each master user and each counterfeit attack user, and therefore, it can be used for counterfeit attack detection.

Keywords:master user counterfeit, subtle characteristic extraction, fractal dimension

doi:10.13682/j.issn.2095-6533.2016.02.006

收稿日期:2015-11-18

基金项目:国家自然科学基金资助项目(61271276)

作者简介:郑文秀(1979-),女,博士,副教授,从事通信对抗研究。E-mail: 54110748@qq.com 刘悦凯(1991-),男,硕士研究生,研究方向为信息处理技术及应用。E-mail: 409462036@qq.com

中图分类号:TP391.9

文献标识码:A

文章编号:2095-6533(2016)02-0032-04