核电厂实物保护系统信息安全技术研究

陈 航,景 弋,沈建宇(上海核工程研究设计院,上海 200233)

核电厂实物保护系统信息安全技术研究

陈 航,景 弋,沈建宇

(上海核工程研究设计院,上海 200233)

摘要:在当前日益严重的信息安全形势下,国内外都已认识到工业病毒等的危害,也意识到核电厂信息安全问题的严峻。作为保护核电厂设施及核材料安全的实物保护系统,其自身的信息安全更应值得关注。在国内尚未建立完整信息安全标准的情况下,采用何种有效方案来解决信息安全问题逐渐成为业界关注的焦点。本文在工业信息安全技术的基础上,结合核电厂实物保护系统的网络体系特点和要求,尝试建立一套适用于实物保护系统信息安全的方案,以切实保障实物保护系统的信息安全。

关键词:核电厂;实物保护;信息安全;网管平台

CLC number: TP309 Article character: A Article ID: 1674-1617(2016)01-0020-05

核电厂实物保护系统能防止潜在敌手对核设施进行破坏或非法转移核材料[1]。它不仅是保证核电厂安全、可靠运行的一个重要系统,也直接牵涉核材料和核设施的安全。当前,国内需要安全高效地发展核电,核电厂的安全性问题更加凸显出来,对于实物保护系统的要求也越来越高。实物保护系统已经发展成为一套集探测、延迟、响应功能于一体的综合系统,而各子系统的前端设备、传输网络和控制设备也是集成一体。这样需要传输网络实现数据传输、信息共享和集成监控等功能,并且随着安保设备的多元化,接入终端的增加,其网络拓扑的复杂度呈现了几何式地增长,在大量使用现代信息网络技术提高系统自动化的同时,也使系统自身的网络、数据安全威胁不断增加。作为保证核电厂安全的实物保护系统,其自身的网络安全也受到了威胁。我国从相关主管部门到行业专业人士也都越来越重视该问题,但是由于起步较晚,目前仍然缺乏相关的行业信息安全标准和成熟技术以供参考。加之日前一种可破坏工业控制系统的“超级工厂病毒”——Stuxnet被截获,通过它对业界所造成的影响来看,现今病毒和恶意软件的攻击目标已经从个人电脑、网民财产、公民隐私等,扩大到涉及国计民生的设施,乃至核电厂等重要的设施。

文章正是基于以上背景,结合核电厂的实际情况,并通过Stuxnet病毒分析核电厂实物保护系统的网络安全特点,在此基础上重点研究信息安全技术与实物保护系统的相互结合,希望能够从实物保护系统的顶层设计开始,将信息安全相关设备、技术和理念融入其中,实现其高安全性和高可靠性。

1 实物保护系统信息安全分析

1.1 实物保护系统网络拓扑分析

核电厂实物保护系统包含出入口控制系统、周界入侵报警系统、视频监控系统、安保通讯系统、安保电源及照明系统、巡更系统等多个子系统。各子系统通过松耦合的方式集成于实物保护系统集成管理平台[2]上,由该平台进行统一管理和监控。

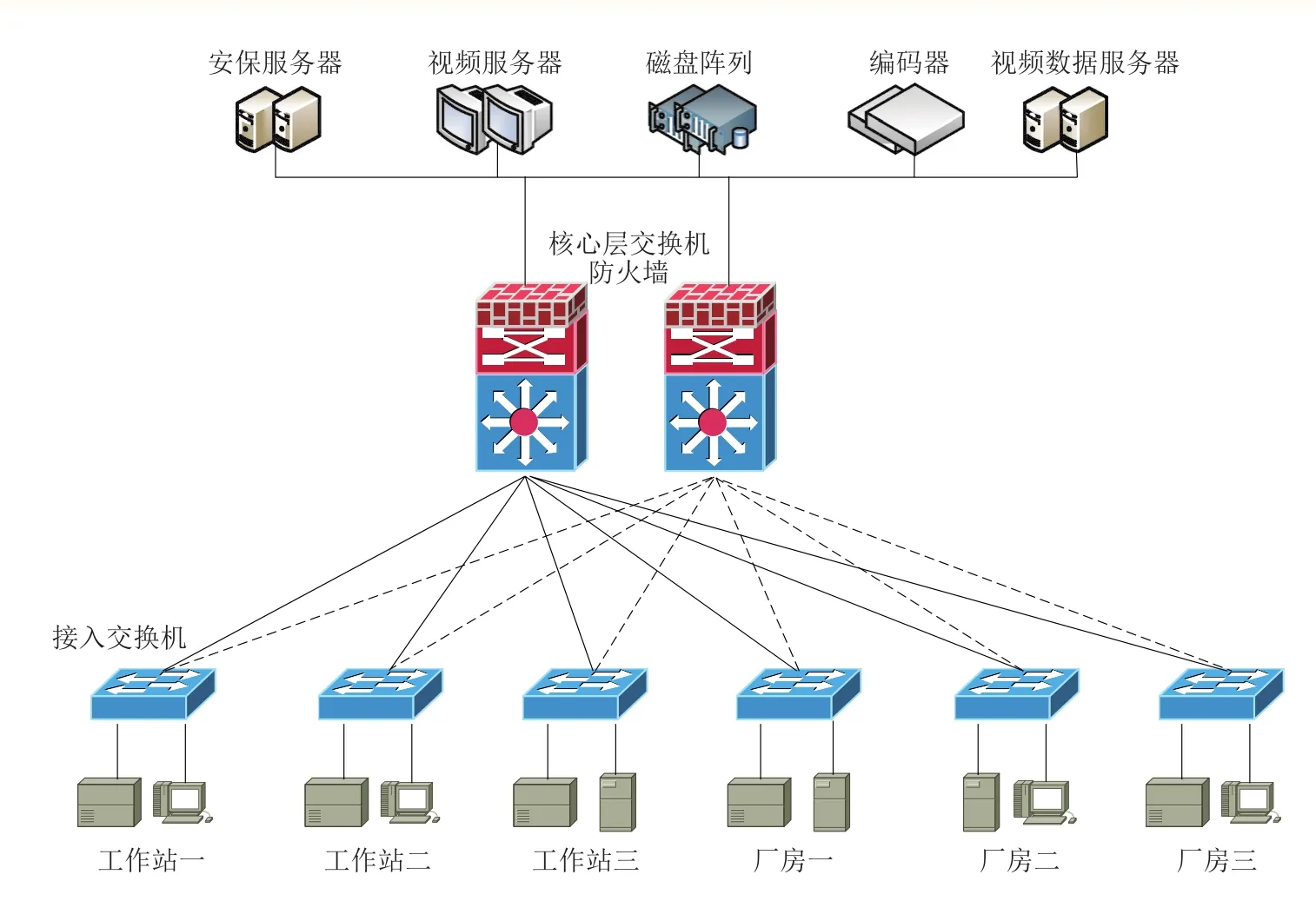

系统集成平台采用集散控制原理,网络构成主要突出了分布式特点,基本拓扑结构主要为2层的树型结构,易于扩展和分级集中控制。核电厂实物保护系统由于自身的特殊性和高安全保密性,因此对网络配置要求十分严格,其网络为专用局域网,与其他网络物理隔离,不允许与非相关局域网互联。且网络只能在安保相关区域内设置,只与实物保护系统设备连接。网络核心节点(交换机)设备考虑冗余设置交换机,且主干网络考虑链路冗余(见图1)。

实物保护系统的网络一般配置有核心交换机、多台接层交换机、防火墙和应用服务器和工作站等。

核心交换机为实现实物保护系统对高网络带宽和性能及主节点高可靠性的要求,采用模块化的3层交换机,并配以冗余的交换机引擎及冗余的交换机电源,提供高可靠性解决方案,并向下连接各台接入层交换机;防火墙提供外部攻击防范、内网安全、流量监控、URL过滤、应用层过滤等功能,有效的保证网络的安全。

虽然实物保护系统的网络、数据和应用均运行于一套完全与外界隔离的环境中,但是信息安全问题还是必须考虑的,因为攻击案例已经存在。例如攻击伊朗核电厂使其瘫痪的Stuxnet病毒,下面将对其进行简要介绍。

1.2 Stuxnet病毒介绍

Stuxnet病毒被多国安全专家形容为全球首个“超级工厂病毒”。据悉这种病毒已经造成伊朗核电厂推迟发电。这是世界上首个专门针对工业控制系统编写的破坏性病毒,它同时利用包括MS10-046、MS10-061、MS08-067等7个最新漏洞进行攻击。这7个漏洞中,有5个是针对操作系统,2个是针对控制系统。该病毒通过伪装数字签名,从而顺利绕过安全产品的检测。

该病毒主要通过U盘和局域网进行传播,由于重要工业控制系统的网络一般会与外部网络物理隔绝,因此该病毒特意强化了U盘传播能力。如果企业没有严格管理U盘等可移动设备,同时也没有相应的网络安全措施,一旦有人在控制系统网络中使用了带毒U盘,则会使整个控制网络感染。

图1 系统基本网络拓扑图Fig. 1 The basic network topology architecture

虽然核电厂的网络是与外界物理隔绝的,但是病毒依然会通过移动设备或是终端接入设备恶意攻击,此类病毒可能不以获取信息为目标,但会破坏整个控制系统从而导致工艺系统设备丧失功能,影响整个设施的安全。由此可见,现实中的信息安全已经受到了严重的威胁。

1.3 信息安全攻击手段

根据实物保护系统的网络隔离、设备种类多、采用网络传输等特点,并结合已有病毒攻击模式分析可以发现威胁实物保护系统信息安全的主要手段如下。

(1)预置后门:由于实物保护系统对技术要求较高,部分核心设备选择国外的供货商,而国外产品有些未经安全审查,存在预先植入软件后门或无线芯片的可能性,从而对系统实施后门漏洞攻击等,这也是伊朗核电厂遭遇病毒攻击的主要原因。

(2)技术分析:通过窃取核心数据(如出入信息、入侵报警信号、视频流等)进行协议分析,找出实物保护系统中的安全漏洞,并通过实施数据假冒、虚报入侵等方式造成实物保护系统瘫痪。

(3)信息外泄:通过一定的手段,里应外合实施数据伪造、安置后门等攻击。

通过上述任何一种手段均可以影响或破坏实物保护网络。

1.4 实物保护各子系统安全风险分析

实物保护系统主要由各子系统以及安保网络、集成平台等组成,这些是造成实物保护系统信息安全问题的根源[1],而各方信息安全问题却又不尽相同,下面将对各个方面进行详细分析。

(1)安保专网

结合现有实物保护系统分析,安保网络可能存在信息安全风险主要有:

● IP网络需按照信息安全要求进行分区隔离;

● 缺乏一定的网络设备准入控制措施,需要考虑探测非法接入和网络行为审计和记录;

● 缺乏一定的网络安全防护设备。

(2)集成管理平台

● 关键控制指令缺乏保护;

● 存在未知后门漏洞风险;

● 缺乏数据库安全机制;

● 管理员口令防护能力还需加强。

(3)出入口控制系统

● 缺乏抵御数据重放攻击的能力;

● 存在身份信息复制/伪造的可能;

● 控制指令仿冒。

(4)周界入侵报警系统

● 伪造报警信息;

● 存在跳板攻击风险。

(5)视频监控系统

● 模拟视频流窃取、篡改;

● 数字视频替换接入;

● 远程非法控制;

● 数据存储易被篡改。

(6)安保通讯系统

● 破坏通信传输;

● 无线通信远程监听。

上述信息安全风险可能会给实物保护系统带来一些无法接受的后果,如单点失效、系统瘫痪、系统滥用、信息窃取、非法控制等,下文将讨论应对风险需采取的有效措施,并研究建立一套实物保护系统信息安全防护的设计方案。

2 实物保护系统信息安全设计

信息安全应与实物保护系统的设计原则一致,采用一体化方式进行部署,确保同规划、同设计、同部署。在实物保护系统设计初期就应将信息安全技术全面融入其中[3],包括设备、网络、数据和应用等各方面,如定制高安全级安保设备、网络防护、数据加密、身份认证、配置网管平台等。只有从实物保护系统顶层设计开始考虑信息安全,采用软硬件协作、设备与平台联动的方式,才能全面确保实物保护系统的安全性和可靠性。具体来说,在系统硬件方面应配置网络安全设备;软件方面可依托集成安保平台,设置信息安全监控管理模块,集成实现认证、准入控制、密码管理、主机监控、安全检测、安全审计、病毒补丁分发、事件行为分析、应急响应等功能。

2.1 信息安全部署方案

从硬件部署上主要包含3块内容,首先需为实物保护系统配置网络安全防护设备,如IPS、防火墙、漏洞扫描、防病毒网关等,并应对系统主要设备进行安全审查或是硬件安全加固,最后是配置用于信息安全监控的应用服务器。

软件部署主要是为硬件设备提供集成化的信息安全监控和综合管理平台,以避免没有关联的、隔离的“安全孤岛”的情况。因此文章建议为实物保护系统配置一套网络管理平台[4],由该平台实现对部署在实物保护系统网络中的各类信息安全设备进行集中监控、统一策略管理、智能审计及多种安全功能模块之间的互动,从而有效简化网络安全管理工作,提升网络的安全水平和可控性、可管理性。

2.2 融合信息安全的网络拓扑

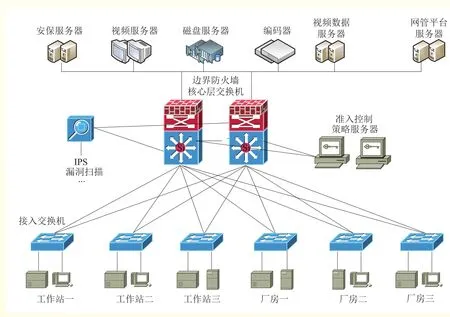

结合上述部署方案,对实物保护系统的网络拓扑相应进行优化,如图2所示。

该拓扑图中主要在核心交换机端并联配置了多种类型的信息安全监控设备,配置了网络管理平台服务器,部署了准入控制策略服务器,专门负责控制未经授权各类终端的非法接入。

网络管理平台可通过终端代理获取所有实物保护系统终端以及安全监控设备的数据和报警信息,并通过网管平台服务器进行统计、分析和审计,实现平台的统一监管。

2.3 信息安全应对措施

结合软硬件部署方案,并分析实物保护系统主要安全风险,建议采取的应对措施主要有:

1)实物保护系统网络分区隔离:在不同的分区之间采用VLAN进行网络虚拟隔离,通过路由器或3层交换机进行连接。

2)为实物保护系统部署网络安全管理平台,提供设备监控、资产管理、病毒管理、补丁分发、事件处理、应急响应、日志审计、报表管理等网络安全监管功能。

3)网络设备准入控制:实施网络设备及网络接口准入控制并进行安全审计,一旦发现非法设备接入发出实时报警。

4)网络边界策略配置:对防火墙、入侵防御设备等网络边界防护设备进行安全策略配置。

5)重要指令加密保护:对集成管理平台的重要控制指令、视频监控控制指令、出入口控制系统开关门指令、周界入侵报警信号等进行协议加固。

图2 融合信息安全技术的网络拓扑图Fig.2 The network topology architecture integrated with information security technique

6)存储数据全态加密:对实物保护系统集成平台的数据库、视频监控、门禁、周界入侵报警系统等服务器内存储的信息进行加密保护。

7)部署高安视频监控:可部署研制一体化高安全安防视频监控系统。

8)安保通信传输保护:在安保通信系统中使用定制加密的通信终端。

9)基于证书的身份识别:建立设备证书、用户证书为基础的认证体系,增强身份识别能力。

3 结束语

核电厂实物保护系统的重要性不言而喻,而随着系统安保设备的增加,网络架构的日益复杂,其自身的网络安全也越来越受到关注。本文通过分析核电厂实物保护系统的网络体系特点,以现有主流信息安全技术为基础,从实物保护系统顶层设计开始,全面将信息安全技术融入其中,通过在软硬件部署、策略配置、安保设备定制、网络安全综合管理等多个维度的探讨建立了一套适用于核电厂实物保护系统的信息安全解决方案,使得核电厂的实物保护网络体系更能适应新环境、新技术下的网络攻防战,为核电厂的安全稳定运行提供更加安全的保障,同时也为整个核电厂信息安全建立一套网络中的实物保护系统。

参考文献:

[1] 马亮,荣峰,王建永,等. 核设施实物保护技术探究[J]. 核安全,2013. (MA Liang,RONG Feng,WANG Jian-yong,et al. The Delving of Physical Protection Technology in Nuclear Facility[J]. Nuclear Safety,2013.)

[2] 唐联华. 核电站实物保护系统集成模式浅析[J]. 中国核电,2010. (TANG Lian-hua. Study on the Integration Mode of the Physical Protection System of Nuclear Power Plant[J]. China Nuclear Power,2010.)

[3] 李天目. 信息安全管理标准及综合应用[J]. 现代管理科学,2006. (LI Tian-mu. Information Security Management Standard and Integrated Modern Management Science[J],2006.)

[4] 何为超,李宏,张雯. 网络安全管理系统的设计与实现[J]. 信息安全与通信保密,2006. (H E Wei-chao,LI Hong,ZHANG Wen. Design and Implementation of Network Security Management System[J]. Information Security and Communications Privacy,2006.)

Study on Information Security Technique for the Physical Protection System of Nuclear Power Plant

CHEN Hang,JING Yi,SHEN Jian-yu

(Shanghai Nuclear Engineering Research Institute, Shanghai 200233, China)

Abstract:In the current increasingly serious situation of information security, both international and domestic industrial hazards such as virus have been seen. Serious information security problems have also been recognized. As to protect the safety of nuclear power plant and nuclear material physical protection system, its information security should draw more attention. Under the condition that there is no complete information security standard established in China,effective means to solve the problem of information security has gradually become the focus of the industry. Therefore, on the basis of industrial information security technique, combining with the characteristics of and requirements for the physical protection system of nuclear power plant, an information security solution for the physical protection system is tried to be established to ensure the information security of the physical protection system.

Key words:nuclear power plant; physical protect system; information security; network management platform

中图分类号:TP309

文献标志码:A

文章编号:1674-1617(2016)01-0020-05

收稿日期:2015-12-20

作者简介:陈 航(1977—),男,浙江兰溪人,硕士,高工,现主要从事实物保护系统集成研究及应用。