应用双重滤波去噪的混合加密图像认证算法

黄 胜

(桂林理工大学南宁分校,广西 南宁 530000)

应用双重滤波去噪的混合加密图像认证算法

黄 胜

(桂林理工大学南宁分校,广西 南宁 530000)

为了避免图像压缩与恶意篡改对图像认证的影响,提出一种以图像自适应中值滤波和Haar小波滤波为基础,通过混合加密处理来实现的图像认证算法。在图像双重滤波去噪的基础上,算法通过DCT和DWT混合变换域提取图像的特征信息,并且结合幻方算法和Arnold算法对图像进行混合加密,接收方通过密钥与hash值进行认证。实验结果表明,算法提高了抗图像压缩和图像篡改的性能,并且能够快速检测并精确定位篡改位置,为图像在网络中传输提供了较好的安全性。

双重滤波;去噪;变换域;混合加密;hash值

1 引言

在现代通信网络中,一般图像都是高像素的大文件,图像在网络传输过程中经常会进行压缩处理,因此可靠的图像认证算法既要能抵抗对图像的恶意攻击,又要能抵抗图像压缩。一直以来研究人员在图像安全及图像认证领域提出了许多方法,一般可以分为两类:一类是在图像中嵌入信息生成水印图像,认证时通过水印进行认证,这是基于图像水印的认证方法[1,2];另一类则是通过提取图像中的特征信息生成hash序列,通过hash序列了认证图像,这是基于hash的认证方法[3,4]。这两类方法分别有各自的优缺点,日常的应用中,可根据实际的需要,使用不同的方法来实现图像的安全认证。

基于hash的认证方法可以不改变原始图像,直接通过提取图像的特征来实现认证,这种方法是近几年研究的趋势,已经提出了许多不同的方法,R.Venkatesan等[3]提出一种稳健的hash算法,通过在小波域中提取具有鲁棒性的特征点,该算法可以抵抗一般的低通滤波、JPEG压缩等处理,但无法定位图像的篡改位置;Q.Sun等[5]提出一种针对图像JPEG压缩的认证算法,利用DCT的特性,在DCT域中提取特征信息对图像进行认证,算法能较好的抵抗图像JPEG压缩,但无法抵抗背景较平滑图像的伪造攻击。根据上述研究的启发,为了解决图像JPEG压缩、部分非恶意的图像处理,以及精确定位篡改位置的能力,提出了一种应用双重滤波去噪的混合加密图像认证算法。

2 算法分析

为了实现认证效果和算法安全性的问题,本算法在图像Harr小波滤波和自适应中值滤波的基础上,通过DCT和DWT混合域提取图像特征点信息,运用幻方算法和Arnold算法对其特征进行混合加密,最后接收方通过图像的原始密钥和hash值对图像进行认证。

2.1 图像去噪处理

噪声是影响图像质量至关重要的因素,所以去噪对图像认证来说非常重要[6]。本文利用自适应中值滤波和小波变换相结合的办法来对混有高斯噪声、脉冲噪声等类似噪声的图像进行去噪处理,该方法对于不同噪声都具有较好的降噪性能,并且具有较好的视觉效果。

2.1.1 自适应中值滤波处理

中值滤波是一种非常有效的非线性滤波技术,它能有效地抑制脉冲椒盐噪声,而且对图像边缘也有较好的保护作用,但它对于图像中的高斯噪声的去除效果不佳。一般的中值滤波直接进行滤波处理,会过多滤除图像的边缘细节信息,这些都是没有区分图像特征在各个不同位置的区别,本文通过使用根据滤波区域的图像特性自适应的滤波器来改进滤波效果,设计了一个自适应中值滤波器:

Sxy表示待处理的x*y的子图像,Smax表示允许的最大自适应滤波器窗口的大小。Zxy表示坐标(x,y)处的亮度值,Zmin表示Sxy中的最小亮度值,Zmax表示Sxy中的最大亮度值,Zmed表示Sxy中的亮度中值。

自适应中值滤波算法工作在两个层面,表示为Level1和Level2:

Level1:若Zmin<Zmed<Zmax,则转向Level2;否则,增加窗口尺寸,若窗口尺寸仍然小于等于 Smax,重复 Level1,否则输出Zmed。

Level2:若Zmin<Zxy<Zmax,则输出Zxy;否则输出Zmed。

2.1.2 Haar小波滤波处理

小波变换[7,8]本身是一种线性变换,因而大多数方法对于类似于高斯噪声的效果较好,而对于混有脉冲噪声等混合噪声的情形处理效果并不理想。本文通过与中值滤波的结合,可达到较好的去噪效果。

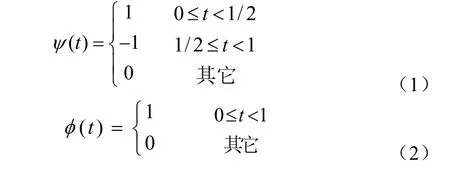

本算法选择 Haar小波基作为正交小波变换的小波基。Harr小波具有较好的时频特性,具有良好的去噪功能。Haar小波的定义及其波形,Haar小波的尺度函数)(tφ。重写其定义,即显然,)(tψ的整数位移互相之间没有重叠,所以很容易推出)(tψ和)(tφ的傅里叶变换是方程式(3)、(4):

注意式中ω实际上应为Ω。由于Haar小波在时域是有限支撑的,因此它在时域有着极好的定位功能。

2.1.3 双重滤波效果

本文利用中值滤波和小波变换对数字图像进行去噪处理,结合了自适应的中值滤波和Harr小波滤波的优点。实验结果如表1所示,Hi为原图像的hash值,Hi’为认证图像的hash值,Dmax为认证因子(认证因子越小则算法越稳健,见3.2小节)。如表1所示,随机选择的两个图像区域块中,已去噪图像的 Dmax值比未去噪图像的 Dmax值要小得多,因为Dmax值为认证因子,结果越小则对认证结果干扰越小,则认证效果也越好。

表1 图像的去噪效果

2.2 特征提取

算法中特征提取结合了DWT和DCT的特点,在DWT和DCT混合变换域中提取特征信息,基于DWT和DCT变换与压缩标准兼容[9],在其变换域中提取具有较好稳健性的特征信息。

2.2.1 DWT变换域处理

小波变换是一种信号的时频分析,具有多分辨率的特点,可以方便地从混有强噪声的信号中提取原始信号,因此在特征点的提取时结合了小波变换。

算法中通过小波变换获得图像的近似值(CA)以及水平值(CH)、垂直值(CV)和对角值(CD)。在图像去噪过程中运用了Harr小波,所以在提取特征时也结合小波的特性,只保存了图像的近似值(CA)的细节分量,除去其他的高频信息。

2.2.2 DCT变换域处理

在获得DWT变换的近似值(CA)的特征分量后,对分块信息进行DCT变换,然后获取DCT系数Qi(u,v),分块DCT变换的直流、低频分量包含了分块中的主要信息,其中Qi(1,1)表示直流分量。因此,在提取特征分量时,笔者选择Qi(1,1)、第一排的水平分量以及第一列垂直分量之和作为hash值。算法中选择HMi和HNi两个特征分量,生成双 hash值的目的是为了提高认证的成功率,通过双重认证来增强算法的准确性。它们具备正交性。同理,

2.3 双重加密

原始图像提取的hash值需要通过网络发送给接收方,为了提高hash值的安全性,本文结合幻方算法和Arnold算法对图像进行双重加密形成了最终的hash值(见3.1小节)。双重加密后提高了认证算法的安全性。

3 认证算法

本认证算法要实现图像认证,既要保持对非恶意的图像处理的鲁棒性,又要保持对恶意篡改的脆弱性,并且在这个基础上尽可能提高算法的安全性[10]。

3.1 生产hash值

3.1.1 幻方变换

本算法为了加强算法的安全性,首先对图像进行幻方置乱,将K×K的图像,将图像进行分块处理(分块为P×P),Bi(x,y)表示i个P×P的分块,其中i.1,2,… …,K×K/(P×P);然后将分块进行幻方变换,获得新的分块(x,y)。

3.1.2 图像去噪

基于幻方变换后的新图像,为了保证其认证效果,分别采用自适应中值滤波(见2.1.1小节)和Haar小波滤波(见2.1.2小节)对图像进行降噪处理,既降低了噪声对图像认证的影响,同时增加了提取图像特征信息的准确度。

3.1.3 特征提取

图像通过DWT变换域处理(见2.2.1小节)与DCT变换域处理(见 2.2.2小节),在混合变换域中提取出包含图像特征的 hash值:MiH和NiH ,通过公式(8)计算出特征信息的hash值Hi。

3.1.4 Arnold变换

Arnold变换是一种迭代置乱,对一个数字图像迭代地使用离散化的Arnold变换,将变换公式(9)中左端输出的作为下一次Arnold变换的输入,不停的迭代,多次迭代后将得到杂乱无章的认证hash值。

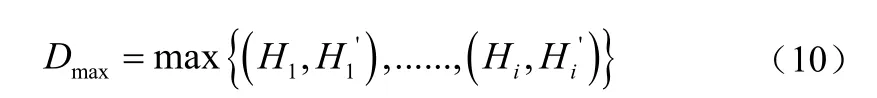

获得Hi后,运用变换公式(10)对其进行Arnold变换,最终生成用于图像认证的hash值。

3.2 图像认证

Hi为接收方获取原图的hash值,Hi’为待验证图像的Hash值,通过公式计算认证因子Dmax的值,如公式(10)所示:

算法中设置合适的阈值τ是至关重要的,阈值太小则使算法过于敏感,影响算法的稳健性,容易造成轻微压缩变化便使图像无法通过认证;阈值太大则使算法无法检测出伪造攻击,影响认证算法的脆弱性。算法在设置合理阈值的基础上,当Dmax<τ时,图像通过认证,当Dmax>=τ时认为图像已被篡改,则图像不能通过认证。

对于未通过认证的图像,为了精确检测并定位篡改位置,根据公式(11)对i个图像认证块进行检测,Di>τ的图像认证块则定位为被篡改的位置区域。

4 实验结果

实验中,通过常见常见图像攻击来验证算法是否有效,包括加入高斯噪声、JPEG压缩以及恶意篡改。实验使用256 ×256的Lena灰度图像,采用16×16的偶次幻方变换和k=60的Arnold变换,最后生成256位的认证hash值;通过大量的实验证明,阈值设置为τ=300时,算法既能保持算法的稳健性又能保持算法的敏感性。如表 2所示,表中数据是分别对质量因子为60和80的JPEG压缩图像认证的结果,认证结果Dmax均小于80,远远小于阈值300,可见认证算法对JPEG压缩图像具有比较好认证效果。

表2 JPEG压缩后认证的Dmax值

在图1中,(a)图显示被伪造攻击的Lena图像,红色圆圈画出的 3个区域为图像被伪造攻击的位置;(b)图显示检测并定位出伪造攻击的具体位置。所以由图 1的结果可见,三个恶意篡改的位置都能被检测出来。

图1 伪造攻击图示

在表3中,列出了被伪造区域的Di值,结果显示三个伪造攻击的区域Di值均明显大于阈值300,证明本算法能够有效检测、定位图像伪造攻击的具体位置。

表3 图像被篡改位置的Di值

5 结论

本文提出了一种安全的基于hash的图像认证算法。算法结合双重滤波去噪、DCT和DWT混合变换域提取特征、以及混合加密的优点,进一步增强了hash图像认证算法的稳健性和安全性。算法中,图像对恶意篡改的敏感性的增强必然会使得图像的稳健性的下降,适当地选择阈值τ及相关系数的值是认证成功的关键。

[1] Lung-Jen Wang,Ming-Yuan Syue.Image authentication and recovery using wavelet-based multipurpose water-marking [C]. Computer Science and Software Engineering (JCSSE), 2013 10th International Joint Conference on,2013:31-36.

[2] 陈生谭,侯振华,王虹现.双重认证的变换域图像半脆弱数字水印算法[J].计算机辅助设计与图形学学报,2005, 17(50):1114-1119

[3] R.Venkatesan,S.M.Koon,M.H.Jakubowski,and P.Moulin.Robust Image Hashing[C].Proc.Int Conf. Image Pro-cessing,2000: 664-666.

[4] 张中月,齐开国.应用 hash函数增强数字图像半易损性水印的易损性[J].计算机辅助设计与图形学学报,2004, 16(6):845-849.

[5] Q.Sun and S.F.Chang..Robust and Secure Media Signature Scheme for JPEG Images[J].Journal of VLSI Signal Processing,2005,(41):305-317.

[6] Ur-Rehman,O.and Zivic,N..Noise tolerant image authentication with error localization and correction[C]. Communication, Control, and Computing (Allerton),2012 50th Annual Allerton Conference on,2012:2081-2087.

[7] Zhi-Feng Gu,Guan-Feng Li,Zong-Xiao Yang.Study on digital image watermark algorithm based on chaos mapping and DWT[C].Advanced Mechatronic Systems(ICAMechS), 2012 International Conference on,2012:160-164.

[8] Aiping Ding,Shujuan Dong.Algorithm of Digital Image Watermark Based on Decomposition of Wavelet Packet[C]. Internet Computing for Science and Engineering (ICICSE), 2012 Sixth International Conference on,2012:135-137.

[9] Zhi-Yong Meng,Ping-Ping Yu,Guo-Qing Yu.Copyright protecttion for digital image based on joint DWT-DCT transformation[C].Wavelet Analysis and Pattern Recognition (ICWAPR),2012 International Conference on,2012:11-14.

[10] Cong Jin,Shu-Wei Jin.Image Watermark Algorithm for Copyright Protection Based on Human Visual System[C]. Information Science and Management Engineering (ISME) 2010 International Conference of,2010:64-67.

2015年8月........ Popular Science & Technology.........August 2015

Dual filter de-noising hybrid encrypted image authentication computer engineering and applications

In order to avoid tampering with image and compression effect on image authentication, this paper presents.hybrid Encrypted image authentication algorithm which based on adaptive median filtering and Haar wavelet filtering. Based on the dual filter de-noising, image authentication algorithm use DCT and DWT transform domain to extracted image features and then encrypted by rubik's Cube algorithm and Arnold algorithm. Receivers use the key and the hash values to authenticate image. Experimental results show that the algorithm improves the anti-image compression and image tampering performance, which can quickly detect and pinpoint the location of tampering, image transmission in the network to provide better security.

Hybrid filter; de-noising; transform domain; hybrid encryption; hash values

TP309..

A....

1008-1151(2015)08-0009-03

2015-07-10

黄胜 (1982-),男,广西南宁人,桂林理工大学南宁分校专任教师,硕士,研究方向为通信技术、信息安全。