多入侵检测系统与人工调查组合的安全技术管理策略

方 玲 仲伟俊 梅姝娥

(东南大学经济管理学院,南京211189)

信息系统安全指在既定密级条件下,网络与信息系统抵御意外事件或恶意行为的能力.在信息系统安全防护过程中,组织通常选择各种安全技术对相应的信息系统安全威胁加以防范,其中入侵检测系统(IDS)是最常见的安全技术之一.对IDS的研究主要分为2类.一类从技术角度出发,研究各种IDS结构与组织.如Liao等[1]对IDS技术方面的研究进行系统综述,主要包括IDS检测方法[2]、检测途径[3]、技术类型[4]等方面.也有部分研究[5]针对 IDS整体框架展开,旨在分析和优化IDS工作原理和编程.另一类研究则从经济与管理角度出发,主要围绕IDS配置与效率展开.如Cavusoglu等[6-7]利用博弈论对单个IDS部署与配置展开研究,将IDS与人工调查技术相结合,得出优化的IDS配置策略和人工调查策略.Liu等[8]通过不断校正检测目标以优化IDS工作效果.Chen等[9]利用博弈论研究了异质网络的入侵检测问题,得出相关均衡以指导IDS设计和部署.Elshoush[10]研究了合作式IDS中各种警报关联性,从而为提高IDS正报率和降低其误报率提供帮助.此类研究中研究对象多为单个IDS和分布式IDS.Öˇgüt[11]也深入探讨了信息安全系统配置与检测策略.近年来,随着信息安全纵深防御要求不断提高,学者们开始关注信息系统安全技术组合,特别是将IDS与其他安全技术组合使用,研究各技术组合的最优配置与部署[12-14].较常见的是将IDS与防火墙组合使用,而多个IDS组合使用的文献在国内外还很少见,较相近的研究是针对机场安检问题优化设计和部署1~2个行李检测系统以提高检测率[15].作为纵深防御方式之一,多个IDS组合使用可在一定程度上提高入侵检测率,但同时误报率提高,导致组织人工调查成本上升.因此本文将借助博弈模型对IDS的管理与配置展开分析,以期为组织制定相应安全技术管理策略提供帮助,从而使信息系统安全防护更具效率和效用.

1 ⅠDS技术原理

IDS用于监视特定环境下的行为,并判定该行为是否为破坏信息资源完整性、保密性和可用性等恶意行为[16].如图1所示,IDS通常具有如下功能:数据收集、数据预处理、入侵识别、报告以及报警[11].IDS 一般以串联形式接入网络[7],通过监视网络访问并对可疑入侵行为作出响应和警报来保证网络可用性和数据完整性[12].

图1 一般入侵检测系统的组成

多个IDS的部署是指基于上述单个IDS工作原理,在一定网络拓扑中串联多个IDS.它与分布式IDS的主要区别在于每个IDS都是独立的具有检测和报警功能的个体,而分布式IDS中每个检测与报警部件都相互关联.

2 模型构建与分析

利用博弈论分析使用单个和多个IDS保护信息系统时入侵者和组织的最优策略,以指导组织在信息系统安全防护中合理制定IDS配置策略和人工调查策略.博弈模型涉及三方参数与变量:入侵者、组织和单个或多个IDS.

2.1 部署单个 ⅠDS

入侵者占信息系统用户总数比例为λ,其入侵率为ψ,入侵成功收益为μ,若入侵被防御者检测到,入侵者将受到一定惩罚(如法律制裁或社会羞辱[6])β,其中μ-β≤0,这表示入侵者被检测到时收益不为正,否则其将总是选择入侵.

组织信息系统用户分为合法用户和非法用户,其中合法用户给组织带来的收益为ω.由于人工调查成本较高,组织通常只对一定比例的用户访问进行人工调查.若配置IDS,其发出警报和没有发出警报时,组织的人工调查比例分别为ρ1和ρ2,人工每调查一次成本为cM.当组织未检测到入侵,其将遭受损失d,当其检测到入侵,实施相应恢复策略,则能挽回一定比例损失φd,其中φ≤1.由于组织只有在期望收益不为负时,才会实施人工调查,因此可假设 φd≥c[6,13].

入侵者可选策略为攻击H与不攻击NH,其策略集为{H,NH}.组织可选策略主要包括:IDS发出警报时调查I与不调查NI,IDS没有发出警报时调查I与不调查NI,共4种选择,其策略集为{(I,I),(I,NI),(NI,I),(NI,NI)},其中圆括号中前者代表组织在IDS发出警报时的策略,后者代表其在IDS没有发出警报时的策略.

根据上述参数与变量设置,该博弈模型中组织收益包括IDS发出警报情形下期望收益FA和IDS没有发出警报情形下期望收益FNA分别为

组织总期望收益为

入侵者的收益为

式中,PD为IDS能够检测出入侵行为的概率;PF为IDS将合法访问误当作入侵作为的概率;PAlarm为IDS对黑客入侵的警报率,PAlarm=ψPD+(1-ψ)PF;PNo-Alarm为IDS对未入侵事件的警报率,PNo-Alarm=1-ψPD-(1-ψ)PF;PH|Alarm为IDS发出警报时入侵事件的概率,PH|Alarm=ψPD/PAlarm;PNH|Alarm为IDS发出警报时黑客未入侵的概率,PNH|Alarm=(1-ψ)PD/PAlarm;PH|No-alarm为IDS没有发出警报时黑客的入侵率,PH|No-alarm=ψ(1-PD)/(1-PAlarm);PNH|No-alarm为IDS没有发出警报时黑客也未入侵的概率,PNH|No-alarm=(1-ψ)(1-PF)/(1-PAlarm).由此可计算推导出组织与入侵者的均衡策略.

定理1 当组织部署单个IDS对其信息系统进行防护时,博弈的均衡为:当时,当

证明 组织若部署单个IDS保护其信息系统,其在发出警报情形和没有发出警报情形下的期望收益分别为

入侵者入侵的期望收益为

对式(1)的变量ρ1和式(2)的变量ρ2分别一阶求导如下:

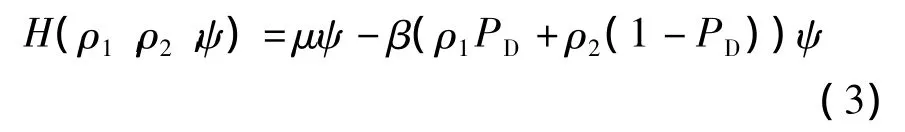

对式(3)的变量ψ求一阶导数,即

令式(6)等于0时,可使入侵者收益最大化.

令式(4)、(5)等于0时,可使组织收益最大化,但由于对同一个ψ,式(4)、(5)无法同时为0,且可证明证明过程如下:

根据各参数和变量的取值范围,分析得式(7)大于等于 0,即因此博弈模型的均衡分别在和处.解得2处均衡为:当当证毕.

2.2 部署多个 ⅠDS

为了达到更高的安全水平,组织可选择多个IDS组合保护信息系统.一般而言,多个IDS的入侵检测率较单个IDS更高,但同时其误报率也将提高.由于过高的误报率不仅会降低系统效率,还会给组织带来更高的人工调查成本,因此如何部署和配置这些IDS成为重要问题.

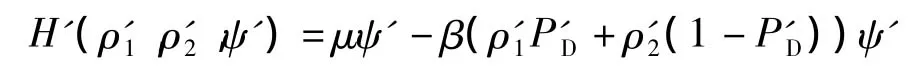

设组织部署多个IDS后检测率为P'D,误报率为P'F.部署多个IDS比只部署单个IDS可提高入侵检测率,假设,η∈[P,1],η 为检测D率提高程度的倒数,同时也将导致更高误报率,假设为误报率提高程度的倒数.组织在IDS发出警报和没有发出警报情形下人工调查率分别记为和,入侵者入侵率记为ψ',博弈双方其他参数同部署单个IDS时相同.

此时,组织在IDS发出警报和没有发出警报情形下的期望收益分别为

入侵者的期望收益为

博弈均衡如下:

证明同定理1.

定理2 当组织部署多个IDS对其信息系统进行防护时,博弈的均衡为:当

2.3 部署单个ⅠDS与多个ⅠDS的比较

在该入侵防御博弈模型中,组织需根据情况决定部署单个IDS还是部署多个IDS.为了更好地帮助组织制定信息系统安全技术策略,对部署单个IDS和多个IDS时最优策略和最大收益进行比较.

推论1 当组织部署多个IDS时,其在警报与没有警报情形下的人工调查率都相应得到降低.

证明 警报条件下,组织部署多个IDS时与部署单个IDS时的人工调查率差值为

没有发出警报条件下,组织部署多个IDS时与部署单个IDS时的人工调查率差值为

证毕.

由于人工调查成本高昂,一般组织(资源丰富、安全要求极高的组织除外)通常是在保证一定安全基础上更大限度地降低人工调查成本.根据推论1,组织部署多个IDS的重要优势之一在于降低人工调查率,从而减少人工调查期望成本.

分析式(12)各个因子可知,最终决定其符号方向的因子为(η -γ)和((dφ -cM)(1-cM)μ/β+cMω+cMd)(其他因子均为正).欲使部署多IDS后组织获得高检测率同时也取得高收益,上述2个因子应保持相反的符号.

进一步地,当cM≤1时,因子((dφ-cM)(1-cM)μ/β+cMω +cMd)>0,此时(η-γ)<0即可使部署多IDS更优,当cM>1时,因子((dφ-cM)(1-cM)μ/β+cMω+cMd)的符号方向不确定,此时,因子(η - γ)和((dφ -cM)(1-cM)μ/β+cMω +cMd)需保持异号即可使部署多IDS更优.证毕.

由推论2可发现,IDS并非数量越多越好,组织需根据人工调查成本高低,选择部署单个IDS还是多个IDS.

3 数值模拟与讨论

为了比较组织配置单个IDS和多个IDS时的最优策略,揭示相关变量与参数对组织策略的影响,本节将对定理1和推论1进行数值模拟.参数设置如下:μ=100,β=200.借助Matlab数学工具,可得IDS检测率PD和人工调查率ρ的一系列变化关系.

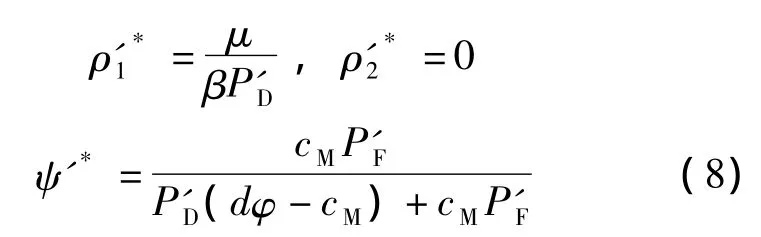

图2给出了只配置单个IDS时,组织在警报时调查率ρ1与没有警报时调查率ρ2随单个IDS检测率变化的情况.图2进一步证明了定理1,即若IDS检测率较高,组织对警报事件人工调查率ρ1会随IDS检测率PD的增高而减小;若IDS检测率较低,组织在没有发出警报时的人工调查率ρ2也会随IDS检测率PD的增高而减小.从曲线ρ1和ρ2的凹凸可看出组织在警报时的人工调查率随入侵检测率提高而提高的幅度逐渐变小,而在没有发出警报时则反之.

图2 人工调查率与单个ⅠDS检测率之间的变化关系

图3比较了配置单个和多个IDS情形下组织的人工调查策略.图中,ρ'1表示部署多个IDS且η=0.9情形下组织在警报时的人工调查率,而ρ'2表示部署多个IDS且η=0.9情形下组织在没有发出警报时的人工调查率.由图可看出,当IDS检测率较高时,组织配置多个IDS可提高系统检测率,减少人工调查;而当入侵检测率较低时,部署多个IDS同样可在一定程度上降低组织对没有警报事件的人工调查率.

图3 配置单个和多个ⅠDS情形下人工调查策略比较

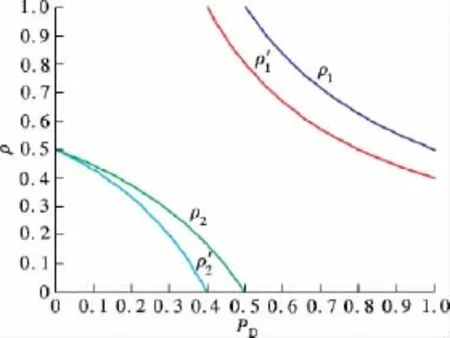

为了进一步说明多个IDS检测率较单个IDS检测率提高程度1/η对人工调查率的影响,设μ,β不变,η=0.8,此时PD和ρ的变化关系以及其同η=0.9情形的比较如图4所示.其中,ρ″1表示η=0.8情形下组织在警报时的人工调查率,ρ″2则表示η=0.8情形下组织在没有发出警报时的人工调查率.图4说明IDS检测率提高程度不同,其对人工调查率影响程度也不同,入侵检测率提高程度1/η越高,组织在警报和没有发出警报情形下的人工调查都将越少.从推论1角度出发,组织可尽其所能通过增加IDS数量来提高IDS检测率,从而减少高成本的人工调查.但根据上文分析,尽管多个IDS可提高系统检测率,但同时其也会提高系统误报率,增加组织信息系统安全防护成本,因此多IDS的效率高低还取决于期望收益是否得到提高.

图4 不同检测率提高程度对人工调查率与ⅠDS检测率关系的影响

4 结语

本文将IDS与人工调查技术相组合,重点研究了IDS数量的选择与配置.组织可通过增加IDS数量来提高入侵检测率,从而威慑入侵者降低入侵率.无论是在有警报还是没有发出警报条件下,部署多个IDS都可使组织人工调查率降低,只是降低程度不同.进一步地,与部署单个IDS相比,多IDS只有在一定条件下才能同时为组织信息系统安全带来较高检测率和较高期望收益.对于IDS具体数量的确定还有待进一步结合具体网络拓扑结构展开研究.

References)

[1] Liao H J,Lin C H R,Lin Y C,et al.Intrusion detection system:a comprehensive review[J].Journal of Network& Computer Applications,2013,36(1):16-24.

[2] Xenakis C,Panos C,Stavrakakis I.A comparative evaluation of intrusion detection architectures for mobile ad hoc networks[J].Computers & Security,2011,30(1):63-80.

[3] Farooqi A H,Khan F A,Wang J,et al.A novel intrusion detection framework for wireless sensor networks[J].Personal and Ubiquitous Computing,2013,17(5):907-919.

[4] Modi C,Patel D,Borisaniya B,et al.A survey of intrusion detection techniques in Cloud[J].Journal of Network and Computer Applications,2013,36(1):42-57.

[5] Wu S X,Banzhaf W.The use of computational intelligence in intrusion detection systems:a review[J].Applied Soft Computing,2010,10(1):1-35.

[6] Cavusoglu H,Mishra B,Raghunathan S.The value of intrusion detection systems information technology security architecture[J].Information Systems Research,2005,16(1):28-46.

[7] 李天目,仲伟俊,梅姝娥.入侵防御系统管理和配置的检查博弈分析[J].系统工程学报,2008,23(5):589-595.Li Tianmu,Zhong Weijun,Mei Shu’e.Inspection game analysis of intrusion prevention system management and configuration[J].Journal of Systems Engineering,2008,23(5):589-595.(in Chinese)

[8] Liu S,Zhang D Y,Chu X,et al.A game theoretic approach to optimize the performance of host-based IDS[C]//IEEE International Conference on Wireless &MobileComputing, Networking & Communication.Avignon,France,2008:448-453.

[9] Chen L,Leneutre J.A game theoretical framework on intrusion detection in heterogeneous networks[J].IEEE Transactions on Information Forensics and Security,2009,4(2):165-178.

[10] Elshoush H T,Osman I M.Alert correlation in collaborative intelligent intrusion detection systems—a survey[J].Applied Soft Computing,2011,11(7):4349-4365.

[11] Öˇgüt H.The configuration and detection strategies for information security systems[J].Computers & Mathematics with Applications,2013,65(9):1234-1253.

[12] Cavusoglu H,Raghunathan S,Cavusoglu H.Configuration of and interaction between information security technologies:the case of firewalls and intrusion detection systems[J]. Information SystemsResearch,2009,20(2):198-217.

[13] Zhao L R,Mei S E,Zhong W J.Optimal configuration of firewall,IDS and vulnerability scan by game theory[J].Journal of Southeast University:English Edition,2011,27(2):144-147.

[14] 赵柳榕,梅姝娥,仲伟俊.基于风险偏好的两种信息安全技术配置策略[J].系统工程学报,2014,29(3):324-333.Zhao Liurong,Mei Shu’e,Zhong Weijun.Configuration strategy of two information security technologies based on risk preference[J].Journal of Systems Engineering,2014,29(3):324-333.(in Chinese)

[15] Feng Q M,Sahin H D,Kapur K C.Designing airport checked-baggage-screening strategies considering system capability and reliability[J].Reliability Engineering and System Safety,2009,94(2):618-627.

[16] Toosi A N,Kahani M.A new approach to intrusion detection based on an evolutionary soft computing model using neuro-fuzzy classifiers[J].Computer Communications,2007,30(10):2201-2212.