卫星通信网络的入侵检测系统研究

刘丹丹,张洋洋

(河北科技大学信息科学与工程学院,河北石家庄050000)

0 引 言

随着社会的进步以及科学技术的发展,各行各业越来越依赖于通信技术。卫星通信因其覆盖区域广、频带宽、适用于各种业务、组网灵活、成本与通信距离无关等优点,被广泛应用于航空航天、金融、救灾抢险、广播等军事和民用领域。同时,因为网络的规模日趋扩大,设备越来越趋于小型化、便携化,卫星通信受到的安全威胁日益增大,发现和检测异常状况的难度也不断增加。如何有效地对卫星网络实施控制,及时发现网络中存在的异常情况,保证网络的正常、高效运行,已成为目前研究的热点。

1 卫星通信网及地球站的工作原理

1.1 卫星通信网的网络管理

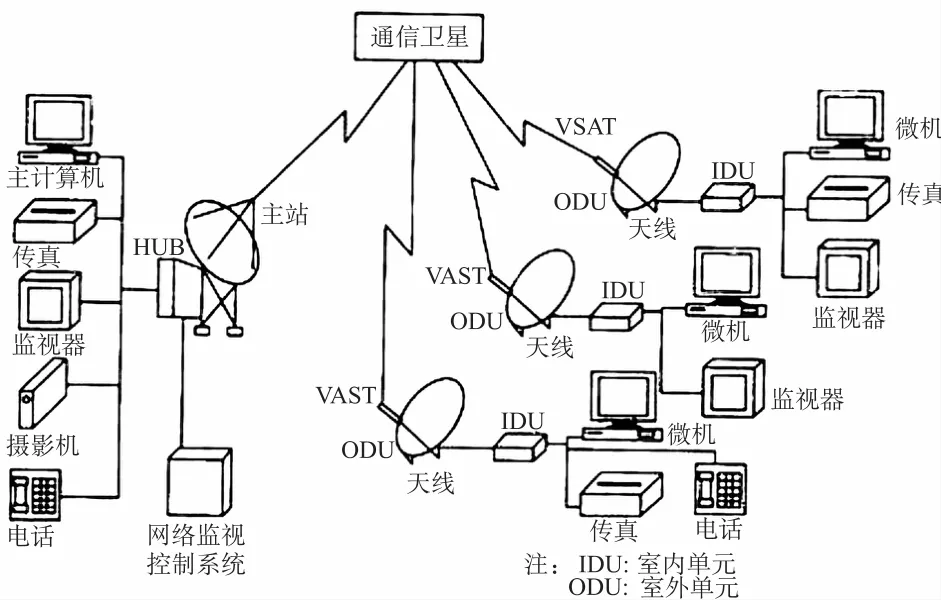

卫星通信网络是一个复杂的综合系统,如图1所示。

一般来说,每个卫星通信网都配有一个管理和控制网络运行的中心,简称网控中心,它是卫星通信网运行的中枢神经系统,由硬件模块和软件模块组成,其中的网络管理控制软件是网控中心的核心,是异常检测系统依托的平台和服务的对象。

卫星通信系统由空间段和地面段两部分组成,地面段包括:信关站(Gateway Station,GS)、网络控制中心(Net work Control Center,NCC)和操作控制中心(Operation Control Center,OCC)。根据ISO网络管理标准,网络管理系统基本组成包括管理器(Manager)、代理(Agent)、网络管理协议(Net work Management Protocol)和管理信息库(Management Infor mation Base,MIB)。

图1 卫星通信系统

1.2 地球站

(1)地球站的安全问题

地球站作为卫星通信网络地面应用系统的重要组成部分,是负责发送和接收通信信息的地面终端,地球站的数据和发送的信令是用户行为的直接体现。作为卫星通信网络中的节点,地球站的正常运行直接关系到整个卫星通信网络通信的质量高低和安全性。

地球站异常包括很多方面,除了地球站本身的故障之外,还包括地球站被仿冒、丢失,被非法用户使用或者被敌方缴获等。在非安全的环境下,敌方可以通过监听网络、控制信道,分析网络管理信息的模式、格式和内容,获得通信网的大量信息,这些信息包括网内地球站成员及其入退网事件,通信流量和多个地球站之间的通信频率。同时,也可以直接伪造、篡改网控中心信息、对地球站设置非法参数、干扰地球站的通信流程、使地球站之间的通信失败、使合法用户异常退网。敌方还可以侵入地球站,干扰网管主机、窃取网络配置信息、篡改网络运行参数等。造成地球站异常的这些原因中,由于用户的非法操作和非法用户的入侵行为引起的异常,对卫星网的安全威胁更大,造成的损失更严重。因此,通过卫星网络检测到地球站的行为异常,对整个卫星通信网的安全运行具有重要的意义。

(2)地球站的工作

网管中心相当于管理器,主要完成网络管理与控制功能,是全网的核心控制单元(Control Unit,CU),其信令在卫星网中担负网络管理协议的作用。网络管理与控制功能可以是集中式或分散式,对于星上透明转发卫星通信系统,卫星不具有星上处理能力,只完成放大、转发的功能,由地面的主站集中进行网络管理与控制。

卫星网管作为一个资源管理控制系统,它对全网的信道资源、地球站配置资源、用户号码资源进行控制;同时它作为操作员对全网的通信进行控制、检测和干预,向用户提供配置资源管理查看的接口以及资源状态显示和统计接口,并将当前通信系统中的异常情况向用户进行报告;它还具备用户设备操作权限管理、网控中心其它设备管理等功能。

2 卫星通信网入侵检测系统的实现

2.1 入侵检测系统的体系结构

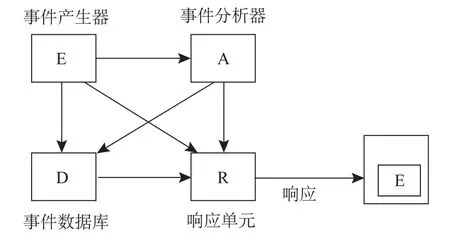

入侵检测是检测计算机网络和系统以发现违反安全策略事件的过程。如图2所示,作为入侵检测系统至少应该包括三个功能模块:提供事件记录的信息源、发现入侵迹象的分析引擎和基于分析引擎的响应部件。CIDF阐述了一个入侵检测系统的通用模型,即入侵检测系统可以分为4个组件:事件产生器、事件分析器、响应单元、事件数据库。

图2 入侵检测系统的通用模型

2.2 入侵检测系统的功能

卫星通信网络采用的是分布式的入侵检测系统,其主要功能模块包括:

(1)数据采集模块。收集卫星发送来的各种数据信息以及地面站提供的一些数据,分为日志采集模块、数据报采集模块和其他信息源采集模块。

(2)数据分析模块。对应于数据采集模块,也有三种类型的数据分析模块:日志分析模块、数据报分析模块和其他信息源分析模块。

(3)告警统计及管理模块。该模块负责对数据分析模块产生的告警进行汇总,这样能更好地检测分布式入侵。

(4)决策模块。决策模块对告警统计上报的告警做出决策,根据入侵的不同情况选择不同的响应策略,并判断是否需要向上级节点发出警告。

(5)响应模块。响应模块根据决策模块送出的策略,采取相应的响应措施。其主要措施有:忽略、向管理员报警、终止连接等响应。

(6)数据存储模块。数据存储模块用于存储入侵特征、入侵事件等数据,留待进一步分析。

(7)管理平台。管理平台是管理员与入侵检测系统交互的管理界面。管理员通过这个平台可以手动处理响应,做出最终的决策,完成对系统的配置、权限管理,对入侵特征库的手动维护工作。

2.3 数据挖掘技术

入侵检测系统中需要用到数据挖掘技术。数据挖掘是从大量的、不完全的、有噪声的、模糊的、随机的数据中提取隐含在其中的、人们事先不知道的、但又是潜在有用的信息和知识的过程。将数据挖掘技术应用于入侵检测系统的主要优点:

(1)自适应能力强。专家根据现有的攻击从而分析、建立出它们的特征模型作为传统入侵检测系统规则库。但是如果一种攻击跨越较长一段时间,那么原有的入侵检测系统规则库很难得到及时更新,并且为了一种新的攻击去更换整个系统的成本将大大提升。因为应用数据挖掘技术的异常检测与信号匹配模式是不一样的,它不是对每一个信号一一检测,所以新的攻击可以得到有效的检测,表现出较强实时性。

(2)误警率低。因为现有系统的检测原理主要是依靠单纯的信号匹配,这种生硬的方式,使得它的报警率与实际情况不一致。数据挖掘技术与入侵检测技术相结合的系统是从等报发生的序列中发现隐含在其中的规律,可以过滤出正常行为的信号,从而降低了系统的误警率。

(3)智能性强。应用了数据挖掘的入侵检测系统可以在人很少参与的情况下自动地从大量的网络数据中提取人们不易发现的行为模式,也提高了系统检测的准确性。

3 结束语

本文结合目前卫星通信的发展和网络安全状况,首先探讨了卫星通信主要的安全隐患,提出了具体实现的思路,说明了各个功能模块实现的最终功能,从而保证卫星通信的安全性、高效性与兼容性。

[1] 杨义先,钮心仪.入侵检测理论与技术[M].北京:高等教育出版社,2006.

[2] 郑成杰.网络入侵防范的理论与实践[M].北京:机械工业出版社,2006.

[3] 胡昌振.网络入侵检测原理与技术[M].北京:北京理工大学出版社,2006.

[4] 唐正军,李建华.入侵检测技术[M].北京:清华大学出版社,2004.

[5] 祝洪杰.基于神经网络的入侵检测检测系统研究[D].济南:山东大学硕士学位论文,2008.