浅析云计算用户数据传输与存储安全

成 海

(太原师范学院 计算机中心,山西 晋中 030619 )

浅析云计算用户数据传输与存储安全

成 海

(太原师范学院 计算机中心,山西 晋中 030619 )

云计算是目前IT领域一项新兴技术,随着该项技术的发展,其安全问题备受关注.本文从云计算体系架构分析入手,对用户数据进行了简要分类,对云计算工作流程和安全风险进行了简要分析,以数据加密为重点,同时兼顾第三方安全手段发展和行业法律法规及技术标准建设提出了安全保障策略.

云计算;用户数据;安全

随着云计算技术的蓬勃发展,制约其继续发展的用户数据安全问题也逐渐被业内人士所关注,同时也成为了制约云计算技术进一步发展的重要原因.Gartner2009年的调查显示,70%的受访者之所以不接受“云计算”是出于对其安全性和隐私性的忧虑.可见,如何解决好这一问题,是未来云计算技术发展必须面临和解决的难题.

1 云计算用户数据主要类别

与以往的网络计算、效用计算、自主计算等方式相比,其最大的优势和特点就是,能够有效整合网络上为数众多的计算机和服务器资源,为海量用户提供简便、有效、快速、可靠的海量数据存储和计算服务.理清云计算基本框架,分析面临安全威胁的节点,是保障用户数据传输与存储安全的前提.

1.1 云计算体系架构分析

云计算体系架构大体可分为四个层次:物理层、资源层、开发层和应用层.其中,物理层指的是组成云的底层计算机硬件;资源层指的是用于完成基础操作的数据存储、电子商务、网络通信等基本功能软件或模块;开发层指的是在云计算技术标准框架和相应基础软硬件下,为开发和维护面向用户的应用而建立的开发平台;应用层指的是面向用户的虚拟化操作平台,负责与用户进行直接交互.而实际使用中,云计算主要是由客户端、管理服务器和资源服务器组成.其中,客户端主要负责与用户进行面对面的交互,用户通过客户端提出服务申请.管理服务器主要用于接收客户端的服务申请,管理和选择能够提供服务的资源服务器,并建立客户端与资源服务器的虚拟通信链路,同时存储用户登录所需的敏感数据.资源服务器主要完成客户端提出的服务申请,并存储相关数据.

1.2 云计算用户数据类别

通过对云计算体系架构的简单分析,我们可以看到用户数据主要有三类.第一类是用户敏感数据,主要包括用户的身份信息、安全验证信息等;第二类是为用户提供服务过程中,用户上传需要云计算处理的数据和相关处理结果;第三类是云计算对于用户使用服务的统计数据,这类数据通常也存储在管理服务器中,能够为云计算提供更加精准、完善的服务提供有效参考.

2 云计算用户数据传输与存储安全隐患分析

在云计算服务的使用和提供上,服务提供商必须在可信性、可靠性、安全性、保障性和隐私性等方面能够给用户以有效保障.确保用户数据传输与存储安全,需要对云计算工作流程进行分析,找到可能存在的安全隐患.

2.1 云计算工作流程分析

云计算工作流程图如图1.用户通过客户端发起服务申请,管理服务器收到申请,验证用户身份通过后,查找空闲(能够提供服务)资源服务器,找到后将资源服务器指派给客户端,由资源服务器完成服务并将服务结果反馈给客户和管理服务器.

图1 云计算简要工作流程

2.2 用户数据安全风险分析

通过分析云计算工作流程,用户数据的安全风险主要有三个方面.

2.2.1 设备存储用户数据安全风险

客户端、管理服务器、资源服务器都存储了用户数据,设备的安全性是用户数据存储安全的主要风险来源之一.

2.2.2 敏感用户数据安全风险

敏感数据主要指的是用于登录云计算管理服务器的相关身份和验证信息.这些数据涉及到用户隐私,虽然数据量较小,但安全性要求较高,由其是在传输中存在较大的安全风险,是目前黑客攻击拦截的主要对象.

2.2.3 服务数据安全风险

服务数据主要指的是用户提供给资源服务器进行处理的各类数据.其特点是数据量大,传输中也容易被黑客拦截.

2.3 其他影响用户数据安全因素分析

云计算技术自诞生不到十年时间,期间各方都在探索和研究如何在法律层面和标准层面规范云计算技术发展.但到目前为止,在国内外都还没有针对云计算技术领域制定合理、可行、可信、可靠的法律法规体系,在技术标准上也参差不齐.这既是是一个管理层面的问题,也是一个技术层面的问题.由其是如何限制特权者对用户数据的调查,如何约束企业的职业操守,都是云计算安全亟待解决的问题.

3 云计算用户数据传输与存储安全策略分析

纵观云计算技术近十年的发展历程,安全策略一直是业界研究、探讨的一个重要领域,但安全问题也是层出不穷.2009年Google和亚马逊先后出现了客户资料泄漏和服务系统瘫痪问题,再次为“云”服务安全敲响了警钟.虽然,如何保障“云”服务安全目前还没有更为成熟的手段和机制,但是保障用户数据安全主要还是应该从以下几个方面入手.

3.1 合理运用加密技术

面对纷繁复杂的安全风险,从技术上说,合理选用加密技术仍然是云计算安全策略的主要手段之一.目前通行的加密技术主要有对称加密和非对称加密两种.加密技术主要包括算法和密钥两个部分,其中算法就是普通的文本,而密钥是加密技术的关键.对称加密技术现在较为成熟和普遍,以数据加密标准(DES,Data Encryption Standard)算法为代表,其特点是加密、解密采用相同密钥,加解密速度快,适用于大数据量加解密.非对称加密技术目前也被广泛使用,以RSA(Rivset Shamir Adleman)算法为代表,其特点是加密、解密采用不同密钥,加密密钥可以公开,解密密钥需要保密,安全性较对称加密技术更高,是目前最为安全的加密技术,但速度慢,不适用于大数据量加解密.

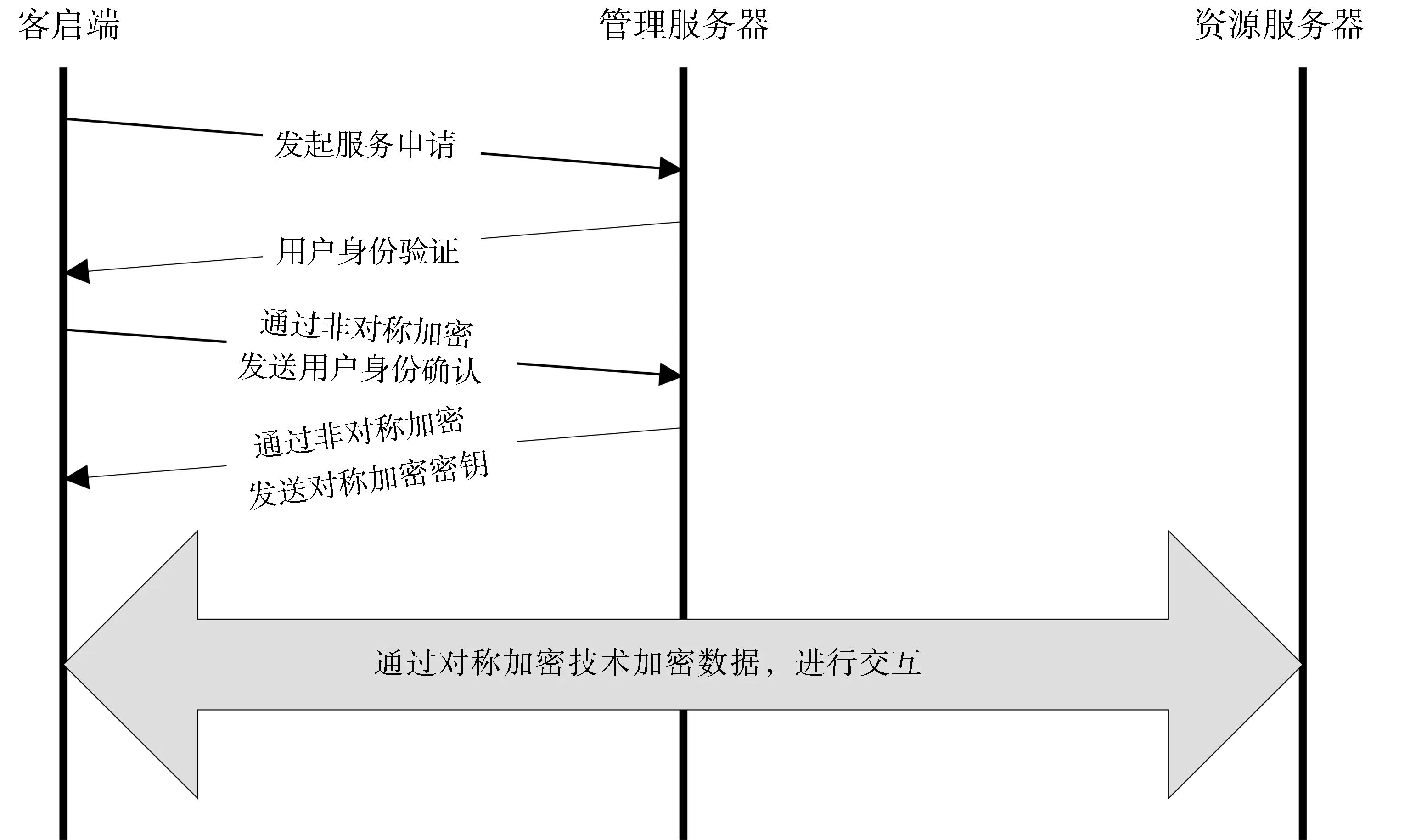

由于云计算技术依赖与互联网,单纯采用对称加密技术,密钥的传输安全无法保障;而非对称加密技术的速度慢,不适应云计算的海量数据加解密.针对云计算技术的特点,可以采用对称加密与非对称加密相结合的方式实现用户数据加密,即在客户端与管理服务器建立通信链路后,可以通过非对称加密技术加密需要传输的用户验证信息、大数据量加解密所需的对称加密密钥等;然后通过对称加密技术对客户端与资源服务器交互的数据进行加密.云计算加密工作流程详见图2.

图2 云计算加密工作流程

3.2 推动第三方安全手段发展

所谓第三方安全手段,主要是指用于进行安全防护的软硬件设备,包括防火墙、杀毒软件等,主要用于对设备进行安全防护.在一些经典云计算技术安全策略中,一般会假定第三方安全手段是可靠的.但在实际操作过程中,任何防护手段都可能存在漏洞.因此,推动第三方安全手段的发展也是未来提高云计算用户数据存储安全的重要手段之一.

3.3 完善行业法律法规和技术标准

法律法规和技术标准是行业和相关技术发展的重要保障和有力推手.没有完备的法律法规做保证,用户就不能放心大胆的使用“云”服务;没有统一规范的技术标准,就不能有效的规范云计算技术的发展,甚至在未来可能会产生不可估量问题.在法律法规方面,究其根本就是要有效平衡公权力和企业、个人隐私间的冲突问题,既要保证有效监管,又不能忽视用户隐私的重要性.而在技术标准方面,需要通过一系列的标准来规范云计算技术的发展走向.云计算是基于互联网的一个新兴技术,发展“趋同”也是有效提升“云”服务规模和效能的最佳方向.

4 结语

随着云计算技术的快速发展,“云”这一新兴服务理念必将逐渐深入到各行各业,也会成为与大众生活息息相关的技术.只有有效解决云计算安全问题,确保用户数据在传输和存储方面安全可靠,才能使更多用户真正接受“云”服务、安全使用“云”服务,也才能让云计算技术走上良性发展的快车道.

[1] 张唯唯.云计算用户数据传输与存储安全研究[D].北京:北京邮电大学,2011

[2] 段春乐.云计算的安全性及数据安全传输的研究[D].成都:成都理工大学,2012

[3] 梅圣民.云计算存储安全技术研究[D].长春:吉林大学,2014

Analysis of Cloud Computing User Data Transmission and Storage Security

Cheng Hai

(Taiyuan Normal University,Jinzhong 030619, China)

Cloud computing is a new technology in the field of IT, with the development of the technology, the security problem has received much attention. This paper from the cloud computing analysis the system architecture of a brief classification of user data, to cloud computing workflow and security risks are briefly analyzed, data encryption as the focus, taking into account the third-party safe means of development and the legal profession regulations and technical standards on construction proposed security strategy.

cloud computing; user data; security

2015-01-05

成 海(1977-),女,山西汾阳人,硕士,太原师范学院计算机中心讲师主要从事计算机基础研究.

1672-2027(2015)02-0059-04

TP39

A