基于本体可信模型的知识可信评价理论

赵 振,胡乃平,刘 敏,严隽薇

(1.青岛科技大学 信息科学技术学院,山东 青岛 266061;2.同济大学 电子与信息工程学院,上海 201804)

0 引言

维护、维修和大修(Maintenance,Repair &Overhaul,MRO)行业中的大机器,是指一个大型的、智能的、自动化的综合系统,从功能上包括机械系统、通讯系统、控制系统和检测系统等各种复杂的子系统,在结构上可以由成千上万的组件、零部件和电路组成,因此对大机器的维修过程是一个非常繁冗、复杂的工作。尤其在利用已有知识对故障进行推理、诊断这一步骤中,不仅需要维修人员的专业知识和经验,还需要大量的大机器生产、零部件供应、运营和维修等环节的各方知识来协助完成对故障原因的推理,这些知识分别来自设备供应商、备件供应商、MRO 服务提供商和设备运营商等企业。由于问题的复杂性,其推理过程往往比较复杂,这就要求来自网络中形形色色企业的知识具有较高的可信性;否则,如果不考虑所获得的知识是否可信、不衡量其可信度的高低,则在推理链较长的情况下,由每一环知识的不可信性所导致的推理累积误差会越来越大,最终得到的推理结论很可能与正确的结果截然相反。

问题不仅反映在应用层面上,在不确定性推理的技术层面也一直存在着类似的问题。目前在不确定性推理理论(主要包括在经验基础上抽象得到的可信度方法、基于Bayes理论的概率推理、基于信任测度函数的证据理论、基于模糊集合论的模糊推理等技术)的推理过程中,常常需要大量的概率数据来构造知识库,并且难以对这些数据进行确定和解释,尤其在推理链较长、传递关系较复杂的情况下,累计的误差会很大,较难实现有效、准确地推理。以上问题无不突出反映了对知识可信性衡量的重大意义。

可信性是在正确性、可靠性、安全性、时效性、完整性、可用性、可预测性、生存性和可控性等众多概念的基础上发展起来的一个新概念,是客观对象诸多属性在人们心目中的一个综合反映,其定义涵盖面相当宽泛。随着相关研究的开展,有关可信理论的研究从Anderson 首次提出可信系统(trusted system)到可信计算组(Trusted Computing Group,TCG)的可信计算(trusted computing)已有30余年的历史,研究重点从早期的容错计算、故障检测和冗余备份技术发展到近期的可信硬件平台、可信软件系统、可信网络等内容。

目前,对于可信理论、模型的研究也呈现出与多个研究领域相互结合、渗透的趋势,如Peer-to-Peer环境下的多粒度可信模型研究[1-6]、Web 服务组合的可靠性研究[7-19]、语义网环境中协同本体构建中的概念可信度研究[20]、基于区域角色的可信模型研究[21-22]、节点语义信息的可信度研究[23-24]等。研究从不同角度、不同粒度层面上,说明了构建可信模型、研究可信计算理论的必要性和重要性,满足了目前信息技术在纷繁复杂的环境中对可信性的要求。

随着网络技术的发展,网络中的资源粒度不断发生着变化,例如,由之前的单台计算机到局域网资源,又进一步通过共享、协同形成网格资源等;在引入了面向服务的架构(Service Oriented Architecture,SOA)及Web Service技术之后,网络资源粒度析化为Web服务及Web服务组合;而随着语义网概念的引入及知识管理等研究的展开,更加注重了对信息中知识的获取、挖掘、分析和理解等功能。于是,网络资源中出现了表达和存储各种领域知识的知识源。然而,查询、推理这些知识源所得的知识可信度往往很难衡量和获得,在知识膨胀的时代,尤其是当面对Internet中海量的数据及知识时,如何确认知识的可信性,以确保各种关于知识的操作和业务交互等的安全、高效、有效和可信,是迫切需要解决的问题。而对网络资源中知识的可信度量,将有利于提高网络资源共享的安全性和可用性,提高面向服务网络环境中业务、流程的交互与协同的效率和效果。

目前,为向网络提供结构化、机器可读、支持推理、消除异构和开放的知识源,使用本体技术来构建知识模型以及形式化的表达知识,是公认的、比较有效的解决方案。本文旨在将本体所构建的知识模型作为网络中的一个重要的单位知识资源,并在以往研究的基础上提出在本体这一粒度层面上进行可信评价,建立一个本体可信计算模型。结合本体技术及可信计算两个领域已有的工作基础和研究成果,研究构建面向以本体为基本粒度单位的网络环境下知识资源的可信模型。其中:围绕本体自身可信,研究基于贝叶斯网络的本体自身概念可信和基于构建本体映射的本体自身语义信息可信的评价指标体系及可信子模型;围绕本体全局可信,研究基于推荐的本体全局推荐可信和本体所处环境可信的评价指标体系及可信子模型。

1 相关研究可信计算在网络资源不同粒度层面上的研究

对于可信理论、模型的研究呈现出与多个研究领域相互结合、渗透的趋势,体现在不同粒度层面网络资源的可信研究上尤为明显。

(1)Peer-to-Peer 环境下 的多粒 度可信模型研究

目前存在若干基于Peer-to-Peer环境的信任模型,文献[3]讨论了公钥基础设施(Public Key Infrastructure,PKI)的信任模型、基于局部推荐的模型和基于数据签名的模型及其存在的问题,另外还存在以下模型:

1)基于角色的信任模型。在这类系统中,节点依据其兴趣加入不同的社区,社区是拥有共同兴趣的节点集合,同一个节点可以加入不同的社区。依据节点对不同社区的隶属程度,决定它在不同方面的可信度。如Dynamic Coalitions中采用的信任模型,但该模型仍然存在一定的缺陷[4]。

2)基于贝叶斯的信任模型。这类系统的核心思想是:依据一定的参数(如文件质量、下载速率等),利用贝叶斯概率的方法计算可信度,如Wang在文献[5]中讨论的信任模型。然而其可信度的计算实质上是基于用户自身的主观判定,往往具有片面性。

3)全局可信度模型。为获取全局的节点可信度,该模型通过邻居节点间相互满意度的迭代来获取节点的全局可信度。如Stanford的EigenRep[6]和文献[3]的全局信任模型,也称单粒度模型。

4)由于单粒度模型的粒度很粗糙,忽略了同一节点的可信度在不同领域、不同方面的区别和联系。文献[1]提出了一种新的Peer-to-Peer环境下的多粒度信任模型和全局部分可信度,将信任模型的粒度进一步细化,能够对用户针对某一具体领域的信任度进行量化。这种多粒度模型(Multiple-Grain Model,MGM)可以针对信任树中任一层次、任一领域计算可信度,分析和仿真说明。它不但克服了已有模型的部分局限性,而且具有较好的工程可行性。

(2)Web服务组合的可靠性研究和Web服务执行的可用性研究

可靠性关注在规定的条件和时间间隔内,计算机系统和软件能正常运行的概率。服务质量问题一直是服务计算领域提高服务执行过程可靠性的核心问题,如何提供具有服务质量(Quality of Services,QoS)保证的Web服务及其组合,正在引起Web服务领域越来越多的关注。其中,如何聚合服务的多维QoS属性,如何综合评价组合流程的质量聚合效果,成为流程执行方案可靠性选择的前提[25-31]。

可用性关注软件在某一时刻所能提供有效功能的程度,提高可用性的途径有系统的可靠性和可维护性理论与方法、故障诊断与测试、系统恢复等技术。Web服务组合分析验证的主要目标是在组合定义阶段,对构建的组合流程模型进行检查,解决对服务目标的可达性和可终止性验证、调用过程中的死锁检查、流程的正确性检验等可用性需求,以便在组合实施前发现并改正错误。

利用形式化的建模手段和分析方法描述组件服务之间的协同,分析组合服务的性质,是实现这一目标的主要途径。目前,研究人员已利用不同的形式化方法,给出了多种服务组合分析验证的解决方案,这些方法可分为基于模型检验和基于Petri网技术两类[32-39]。

(3)语义网环境中协同构建本体时的概念可信度研究

仅由少数权威领域专家的参与难以实现领域本体构建的繁重任务。文献[20]利用可信度扩展,标记每个声明资源描述框架(Resource Description Framework,RDF)被领域专家认可的程度,协助多用户共同参与领域本体的构建,在一定程度上解决了目前仅由少数权威领域专家构建领域本体工作量繁重的困难,为知识动态发展和更新迅速的前沿领域进行本体构建提供了方便,同时也为领域本体的表示引入了量化的机制。

(4)基于代理可信的社区联盟服务代理架构研究

数字生态系统中,匿名代理互相协作,以发布他们的服务或者寻找其需要的服务。因此,对匿名代理的社会等级如名声、信誉和可信度的了解具有重要的意义。通过这些相关属性来了解代理的社会等级,从而增强在匿名、分散的社区中使用服务、业务交互等的稳定性和信心,在保证选择最优服务的同时,能够降低公众的安全和业务风险。文献[21]提出Peer-to-Peer环境下的一个服务注册框架。服务的注册按照其背景分组,方便了服务消费者及时发现最优的服务。其中服务与联盟均通过语义的方式来定义,该方式有助于丰富社会等级及相关属性的描述内容。

(5)节点语义信息的可信度研究

信息的语义被本体明确地描述,从而使计算能够理解这些信息并自动进行相应地处理操作。用户作为语义网中信息的提供者与使用者,颇为关心的问题是信息的安全。信息的可信任度是信息安全的重要因素,因此可信任度计算成为语义网信息传播中的关键环节。文献[23]提出一种基于本体的信息可信任度计算方法,该方法将语义网中信息的信任度分为传播信息的信息内容信任度计算和传播节点的节点信任度计算两个方面。在这两种信任度计算的基础上,综合评估语义网中所传递的信息的语义信任度。

这些研究从不同角度、不同粒度层面说明了构建可信模型、研究可信计算理论的必要性和重要性,满足目前信息技术纷繁复杂的环境中对可信性的要求。然而,在目前的研究方向中,对于知识可信的研究并未深入展开。如上所述,有些研究仅提出了可信度的概念及相关计算,并没有对知识的可信评价建立系统的理论体系。随着语义网络时代的到来,知识业已成为网络资源中重要的组成部分。随着网络中知识数量的递增以及所处环境日趋复杂等种种问题,网络中知识的可信问题越来越突出。因此,迫切需要对知识可信的理论进行深入探索与研究。

2 本体可信评价体系

构建对知识进行可信性评价的体系,首先需要了解导致知识不可信的原因,大致包括:①知识是否被恶意提供;②所提供的知识是否专业;③该知识应用于此,是否合适;④该知识所处环境能否支持可靠地读取、推理。考虑解决上述导致知识不可信缘由的方法分别是:①对提供知识的知识主体进行评价;②对知识进行评价;③获得的知识与所提问题符合的程度;④知识所处环境相关性能指标的评价。

这里,将本体所构建的知识模型作为网络中的一个重要的单位知识资源,提出在本体这一粒度层面上进行可信评价,研究构建一个本体可信评价体系,包括本体自身概念可信、本体语义信息可信、本体全局推荐可信及本体所处环境可信四个方面,以对应解决上述导致知识不可信的原因。其中:本体自身概念的可信方面,主要通过大量的对本体知识的评价,对其可信性进行评估;本体语义信息可信方面,通过比较所提问题、所处领域知识以及与获得的反馈知识的匹配程度,了解所得知识是否适用;本体全局推荐可信方面,利用社会网络的相关研究,评判当前提供知识的知识主体是否有恶意提供知识的可能;本体所处环境可信方面,对知识所处环境的相关性能指标进行评价。

其中,本体自身概念可信、本体语义信息可信通过分析本体自身可信性所涉及的各种因素,结合本体构建、查询及推理时的具体情况和应用背景来设计,统称为本体自身可信评价;本体全局推荐可信和本体所处环境可信从本体外围的角度评估本体知识可信性,统称为本体全局可信评价。

下面给出知识主体、本体可信及本体可信度等若干概念的定义。

定义1 知识主体指具有独立的知识,并具备与其他知识主体交互能力的节点。

定义2 本体可信是对本体所包涵知识的可信衡量,可以由一个六元组表示为〈O,A,P,D,R,E〉。其中:O为本体的唯一标识;A为本体O的宿主,即其所在的知识主体;P为本体自身概念可信;D为本体所表达出的语义信息可信;R为本体的领域推荐可信;E为节点所处的环境可信。而且,P与D属于本体的自身可信范畴,R与E属于本体的全局可信范畴。

定义3 本体可信度是对本体可信程度的度量,由t=ω·p+ξ·d+ψ·r+ζ·e计算得到。其中:t∈[0,1];p,d,r,e∈[0,1]分别为本体自身的概念可信度、本体语义信息可信度、本体全局推荐可信度和本体所处环境可信度;ω,ξ,ψ,ζ∈[0,1]分别为上述本体可信的权值。

本体可信度以度量的方式评价知识,从而促进本体在其知识内容和结构等方面的优化。用户也可以根据所获得的本体可信度了解当前的本体情况,选择适合的、可信的本体知识,提高知识使用的效率和效果,满足自己的需求。

3 本体可信模型构建研究

结合本体自身及全局可信的评价体系所构建的本体可信模型,包括基于贝叶斯的本体自身概念可信子模型、基于本体映射的本体语义信息可信子模型、基于推荐的本体全局推荐可信子模型和本体所处环境可信子模型。

3.1 基于贝叶斯网络的本体自身概念可信模型

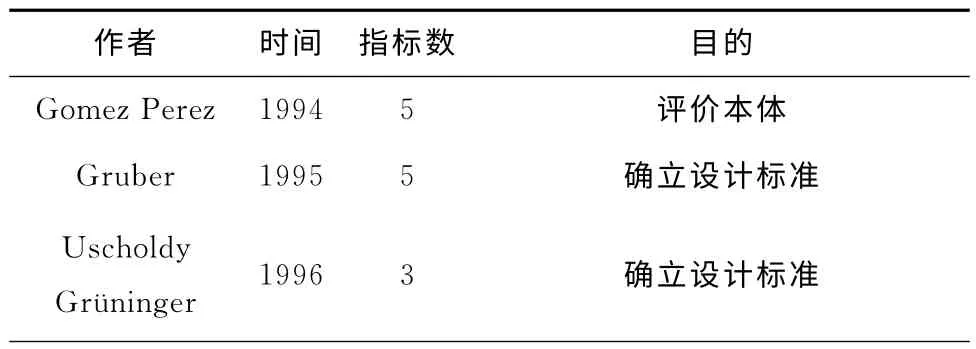

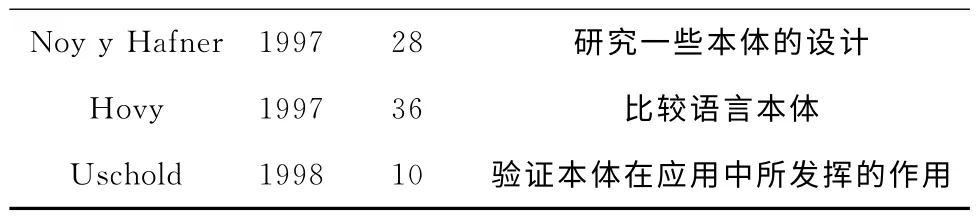

因为不同用户的角度、标准可能不同,使得对本体进行评价成为一件非常困难的事情,所以大量学者致力于制定本体评价的相关标准,如表1 所示。然而,即便使用相同的本体评价标准,由于具体考察的本体内容不同、用户使用标准的方式与程度不同等,给评价标准的实施带来了很大难度。

表1 对本体进行评价时的相关性能指标总结

续表1

这里综合相关研究中所述的评价标准,根据Fernandez Lopez[43]提出的对本体进行评价方面的建议,对相关本体的用户评价、专家评价进行采集,通过这种大量的评价,消除上述可能存在的评价标准不一致的问题。而对本体评价时使用的标准,可以根据Gomez Perez[41]提出的较为简单易用且意义明确的一致性、完整性、简明性、可扩展性和敏感性五个评价指标来进行评价。

另外,由于本体各个部分构建的细化度、准确度等不同,且本体的演化是一个长期的过程,本体对不同主题知识内容的构建可能会不平衡,即具有局部性。这样,在对本体内围绕不同主题(不同的知识领域、类目等)相关内容进行查询及推理时,得到的本体自身概念可信度可能会不同。这里,以钢铁行业中的某个MRO 服务提供商的核心业务产品本体为例。其中,可能对连铸设备备件类的相关知识内容构建较为丰富、准确,而对喷涂堆焊辊类相关知识内容的构建较为贫乏、误差也较大。因此,本体的自身概念可信需要分多方面、多主题分别进行评价,不能一味地笼统评价出一个可信度。

另外,由于查询需求是多样的,其所关注的本体自身概念可信度的侧重也有所不同。例如有时查询需求只需要了解产品大概的内容,而有时查询需求只想要了解产品中某一个子类的情况。前者想要了解本体自身概念整体的可信度,而后者了解产品本体中某子类的概念可信度将会更有价值。如果一些用户比较关注本体的概念、属性关系或结构等的准确性与标准性,而另一些用户比较关注本体应用层面的实用性,则需要分别了解本体构建专家及实际使用用户对本体相关内容的看法[42]。另外还有一种情况,查询需求需要共同了解本体内某两个相关主题的内容,例如需要详细了解某类铜板的情况。由于铜板既属于铜板类,又在结晶器类内有大量相关的内容,此时本体概念可信度评价将关注铜板类及结晶器类这两个主题的概念可信度。因此,衡量本体自身概念的可信度时,应该考虑从不同角度考察本体内各种不同粒度的主题或者是各种主题组合的内容可信度。

与已有研究关注本体评价的标准、体系及具体方法、工具等[40,43-44]不同,这里关注本体评价的粒度僵化问题。分析认为,对于上述要求,如果使用一般的概率模型,则仅可知道有限方面的信任度;如果查询需求改变,则要重新构建模型;如果使用模型对本体进行大概评估,则不能对本体的某些具体方面进行评价。因此,应该构造一个能够适应评价需求的新模型。

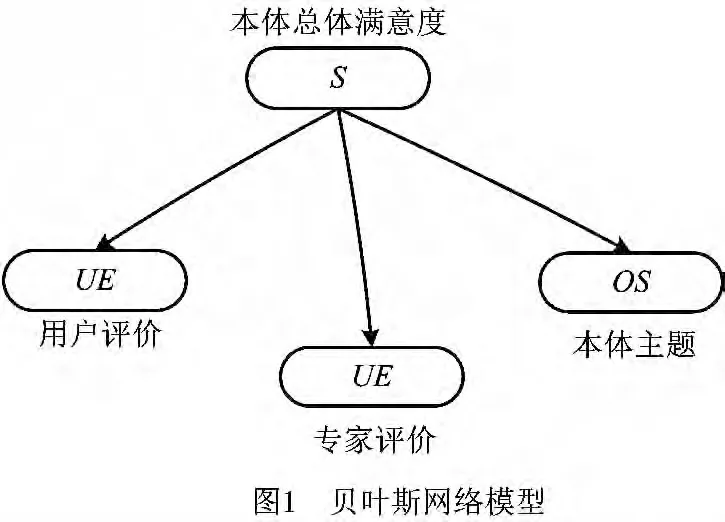

这里引入贝叶斯网络对本体特定主题的可信度进行建模,基于用户和专家评价全面、灵活地衡量本体自身概念的可信。贝叶斯网络是一个关系网络,该关系网络使用静态的方法表示不同元素之间的概率关系,其理论基础是贝叶斯理论。如图1所示,构建一个贝叶斯网络代表本体内某主题相关内容的可信。每一个贝叶斯网络有一个根节点S,有满意和不满意两个值来评价本体的总体可信情况:分别用1和0表示。本体总体可信情况的评价,需根据交易后的结果综合考虑,用户、专家的评价仅作为衡量本体自身概念可信度时的一个因素,并不能直接决定本体总体质量。满意与否,可以依据某一个标准进行评价,例如,可以基于用户或专家本次对某些主题的评价,并按照不同方面需求偏好所设定的权值,加权求和后与设定的相应阈值相比较,衡量本体总体可信情况;也可以允许人工评价,这时评价不是针对某个主题,而是针对整个本体交易过程;或者也可以在对本体自身、全局可信等方面的因素综合考虑后进行衡量。这里不再详述对本体总体可信情况满意与否的界定方法。

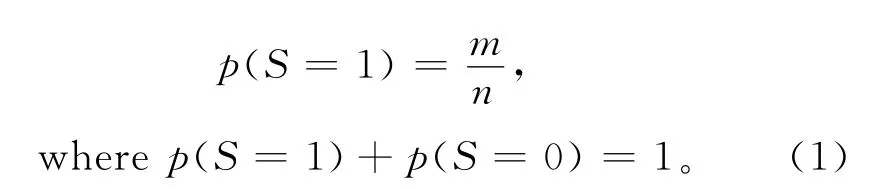

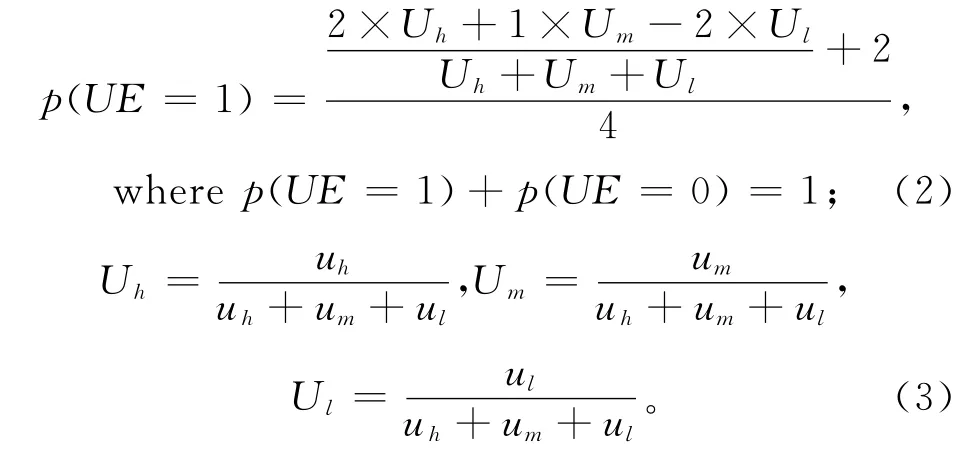

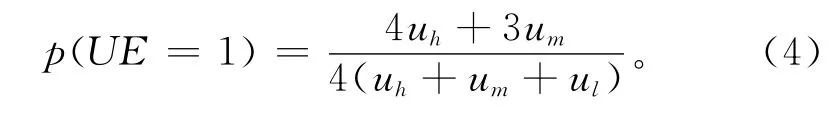

式中:p(S=1)表示本体总体的满意度;m为交易满意的次数;n为交易总次数。

根节点下的叶子节点表示不同方面主题的满意度。节点UE表示用户评价的集合,有好和坏之分,分别用1和0表示。由于用户主要关注本体应用层面,p(UE=1)表示了本体的实用程度,可用式(2)计算:

用户、专家的评价值有高、中、低三个值(评价标准可参考文献[40])。如式(3)所示,uh,um和ul分别是用户评价高、中和低的总数。将uh,um和ul代入式(2)得

节点EE表示专家评价的集合,也有好和坏两值,分别用1和0表示。因为专家更注重本体理论和技术方面的评价(如专家更关注本体语法、逻辑、结构等方面),所以p(EE=1)表示本体理论、技术构造方面的准确性,其计算方法同节点UE。

节点OS表示本体内主题的集合。例如,核心产品的结构本体内,假设包括七个主题(即OS有六个值):喷涂堆焊辊类、结晶器类、铜板类、高精度轴承座类、钢带卷取机类和滚筒发钢渣处理设备类。

可以将更多影响本体自身概念可信的因素加入贝叶斯网络中,这里只考虑用户评价、专家评价及主题三个因素对其可信度的影响。

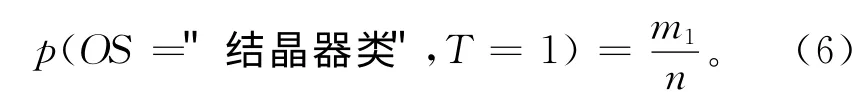

表2所示为节点OS的条件概率表,该表包括两列值,每一列值都有一个约束条件,这两种约束条件分别对应根节点的两个值;表内每一列值的总和等于1。

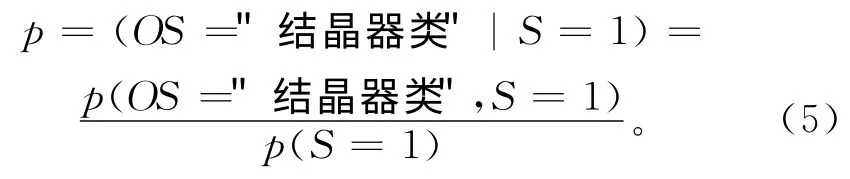

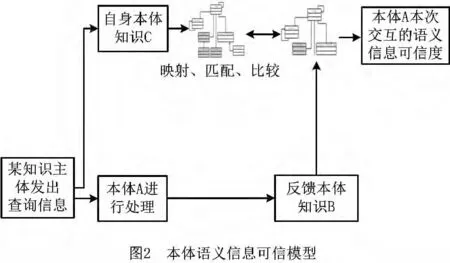

p=(OS="结晶器类"|S=1)表示与本体总体交易“满意”的情况下,所涉及的内容属于“结晶器类”这一主题的概率,可通过如下公式计算:

p(OS="结晶器类",S=1)是与本体的“结晶器类”主题交易“满意”的概率。

式中m1是对本体主题“结晶器类”交易后“满意”的次数。同样计算可得表2中其他文件类型的概率。

表2 节点OS的条件概率表

一旦得到贝叶斯网络中节点的条件概率表,就能够利用贝叶斯理论从不同的方面计算本体自身概念可信度,例如,p=(S=1|OS="结晶器类",OS="钢带卷取机类"),是指对本体“结晶器类”及“钢带卷曲机类”主题可信性满意的概率;p=(S=1|UE="好",OS="结晶器类"),是指对本体结晶器类主题实用性可信的满意概率。

贝叶斯网络模型可以结合多种查询需求设置各种条件,每一个概率表示某一方面本体概念的可信度。使用贝叶斯网络可以推断出本体概念各方面的相关概率,这将节省很大的力气去对每个方面一一构建模型,或者在条件变化时构建新的可信度量模型。

3.2 基于本体映射的本体自身语义信息可信模型

社会网络中,人们在面对未知的世界(如陌生的人、环境等)时,首先会根据自己已掌握的信息、知识或经验等对其进行判断,看这个未知世界是否对自己有危险、符合自己的需要甚至是可以信赖的。与社会网络中的行为模式相似,知识主体也可凭借自己已有的知识,对本体反馈回来的未知语义信息进行初步理解与判断,以了解其基本的观念、规则等,看其是否与自己的知识匹配,是否符合自己的意识形态、基本观念和规则,从而确定它是否为符合自己兴趣、可信的内容,此举也是继对本体的自身概念可信考察后,在本体自身可信方面的进一步补充。

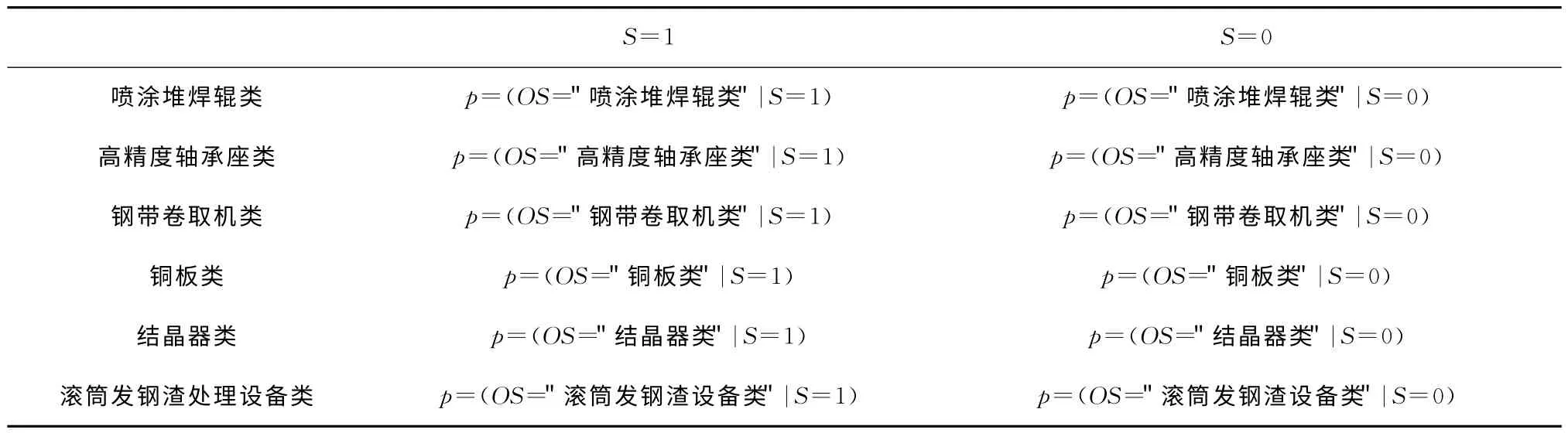

当知识主体获得信息后,可以利用自己本身已有的本体所描述的知识理解该信息所包含的语义。这里,设本体反馈回来的信息依然是具有语义的信息,即反馈回来的信息仍然是本体。构建本体语义信息可信模型(如图2),获得本体语义信息可信度的步骤如下:

步骤1 知识主体K 与本体交互后,获得来自本体A 的语义信息本体B。

步骤2 使用本体映射技术,借助相关领域词汇表,将知识主体原有的知识本体C 中的概念与本体B中的概念进行映射查找,设两本体共有n对概念匹配成功,分别是c1↔b1,c2↔b2,…,cn↔bn,并初始化count=0,sum=0。

步骤3 对其中两对概念ci↔bi,cj↔bj,若ci与cj或bi与bj之间无任何关系,则跳过。

若ci与cj或bi与bj之间存在关系,则使用cij表示ci与cj间所有的直接关系,bij表示bi与bj间所有的直接关系,若cij与bij关系相同或相似,则count=count+1,sum=sum+1;若cij与bij关系相反,则count=count-2,sum=sum+1;若cij与bij是约束条件,则考察bi与bj所对应的实例是否满足cij的约束条件,满足则count=count+1,sum=sum+1,否则count=count-2,sum=sum+1;循环至比较完所有的直接关系。

若ci与cj或bi与bj之间存在间接关系,则用表示ci与cj间的所有间接关系,用表示bi与bj间所有的间接关系。若cij与bij各自关系链路上的关系全部相同或相似,则count=count+1,sum=sum+1;若cij与bij各自关系链路上的关系存在相反的情况,则count=count-2,sum=sum+1;若cij与bij各自关系链路上的关系存在约束条件,则考察bi与bj所对应的实例是否满足cij关系链路上的约束条件,满足则count=count+1,否则count=count-2。

3.3 基于推荐的本体全局推荐可信模型

在社会网络研究中,人们面对未知的世界(如陌生的人、环境等)时,首先会依靠自己的知识和经验对当前情况进行分析和判断。进一步,可以通过询问对未知世界了解的朋友、熟人,对其将要涉入的未知世界有一个了解。

本体全局推荐可信模型正是出于这个目的研究构建的,它是对本体自身可信模型(本体自身概念可信子模型与本体自身语义信息可信子模型)的进一步补充。本体自身可信模型可以基于自己的知识对本体进行评价,而本体全局推荐可信模型以本体自身概念可信模型提供的知识主体对本体的可信评价关系网为基础,通过询问知识主体所熟悉的、与本体交互过的其他知识主体对其的评价与推荐,获得相关可信的评价信息。所谓的全局推荐可信是相对于局部推荐可信而言的。局部推荐可信是综合考虑有限的几位与本体交互过的知识主体的意见;全局推荐可信是询问所有的与该本体交互过的知识主体的意见。

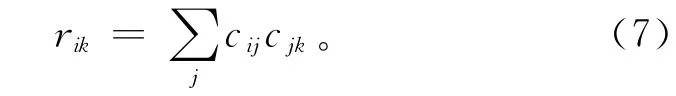

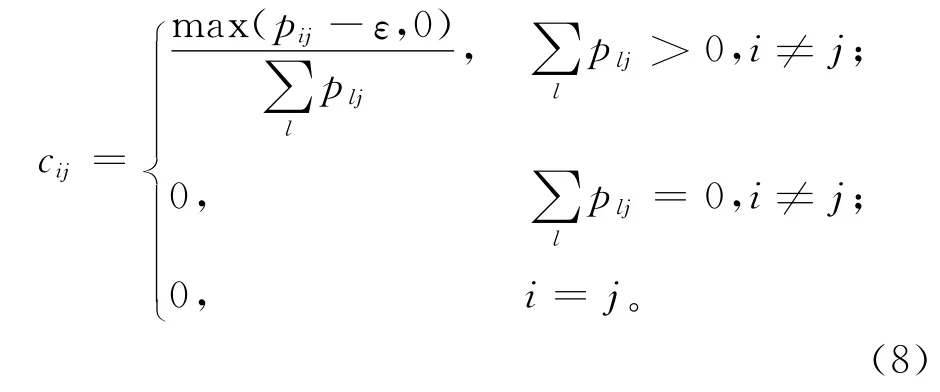

这里,借鉴P2P 环境下节点可信理论研究,并针对知识可信问题的特殊性,来构建本体全局推荐可信模型。假设共有m个知识主体,每个知识主体都拥有本体知识。为了方便表达,将知识主体o上的本体知识称为本体o。当知识主体i∈[1…m]需要了解知识主体k∈[1…m]上本体知识的全局推荐可信度时,首先,知识主体i从与该本体交互过的朋友中获知本体k的自身概念可信度信息,然后从其自身角度综合出k的本体全局推荐可信度,即

式中rik为知识主体i经过询问与其交互过且与本体k交互过的知识主体j后,对本体k的全局可信度。

式中:ε为一个无限趋近于0的正实数;pij为知识主体i对本体j(i≠j)的本体自身概念可信度。

定义C为矩阵[cik],ri向量包含了i对所有本体的信任度,则式(7)也可以表示为

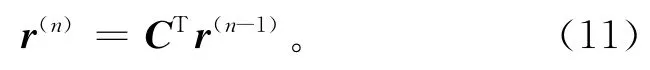

然而,式(9)得到的可信信息包括知识主体i及其朋友的意见,为了进一步得到更广泛的意见,知识主体i将可能希望了解朋友的朋友的观点,即r=(CT)2ci。若按照这个模式进行下去,则知识主体i将会了解到全面的意见,即

将式(11)解析为迭代形式为:

若n足够大,则r将会收敛于一个向量,该向量内的数值即为各相关本体的全局推荐可信度。对式(11)解的计算可以通过传统的迭代方法实现,如Jacobi迭代、Gauss-Seidel迭代等,认为Jacobi迭代或Gauss-Sediel迭代都是可行的。

定理1 对于任意初始向量r(0),基于式(11)的Jacobi迭代和Gauss-Sediel迭代收敛。

证明 设G=CT,则有r=Gr,即(In-G)r=0。

矩阵G的第i行绝对值之和为。则In-G为按行严格对角占优矩阵,由此定理成立。

要注意的是,由于pij是基于本体自身概念可信模型获得的,pij作为本体自身概念可信度,可能是本体总体的概念可信度,也可能是某个主题、某几个主题的概念可信度,由此迭代所得的本体全局推荐可信度,针对本体可信的哪个或哪些方面,将取决于pij。

3.4 本体所处环境可信模型

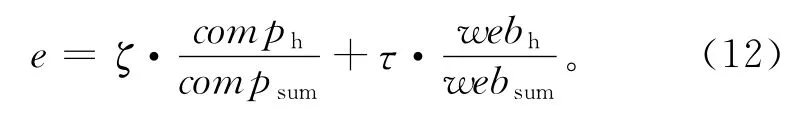

除上述三个可信子模型所考察的方面外,还应考虑本体所在知识主体、网络环境在交互过程中的性能,包括计算能力、网络带宽等。

知识主体在与本体交互后,可对这两个指标的可信度进行评价,它有高和低两个值,则本体所处环境可信度可由下式得出:

式中:ζ,τ∈[0,1];comph表示对计算能力评价为高的数量,compsum表示对计算能力的评价总数;webh表示对网络带宽评价为高的数量,websum表示对网络带宽的评价总数。

4 实例分析

在不确定性推理理论的应用中,需要大量来自各方的证据知识支持推理,而这些证据知识的可信度难以确定。尤其在推理链较长、传递关系较复杂的情况下,将导致推理累计的误差很大,较难实现有效、准确的推理。本文基于所构建的本体可信计算模型,获取证据知识的可信度,支持不确定性推理,以提高推理的准确性。该方法可应用于决策支持、预测分析和诊断推理等诸多领域。

以某钢厂连铸设备的维修、维护过程中的故障诊断为应用案例。某钢铁连铸厂的目标是浇铸出合格的无缺陷铸坯,一旦铸坯出现缺陷,需要查找故障原因。这可能需要了解连铸设备MRO 服务提供商的维修经验知识;限于自己的知识水平,需询问获得另外的MRO 服务提供商知识的支持,查找故障原因;可能需要了解组成结晶器的四块铜板,至少最近一次的送修参数数据,这些知识分别来自各备件修复厂;可能需要了解辊子的辊缝距离等过程数据,这些知识来自连铸厂方;另外,可能需要了解连铸设备振动电机、变压器等设备的参数数据,这些知识来自各生产厂家。在连铸设备的故障诊断中,推断故障原因涉及多个知识主体的参与,包括连铸厂自身、MRO 服务提供商、设备制造商、备件生产和修复商的知识等。而在推理过程中,需要基于上文所述的本体可信模型,衡量各知识主体中所提供的本体知识库相关知识的可信性,从而合理、准确地利用各方知识推理出正确的故障原因。

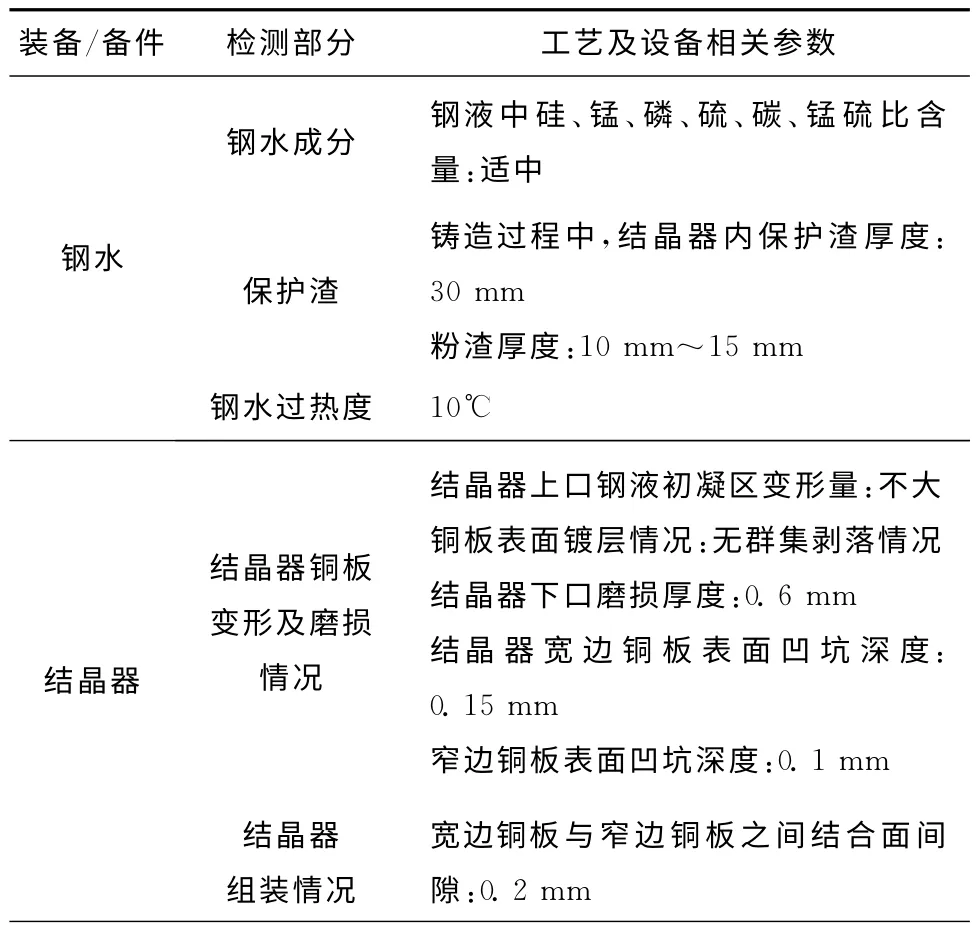

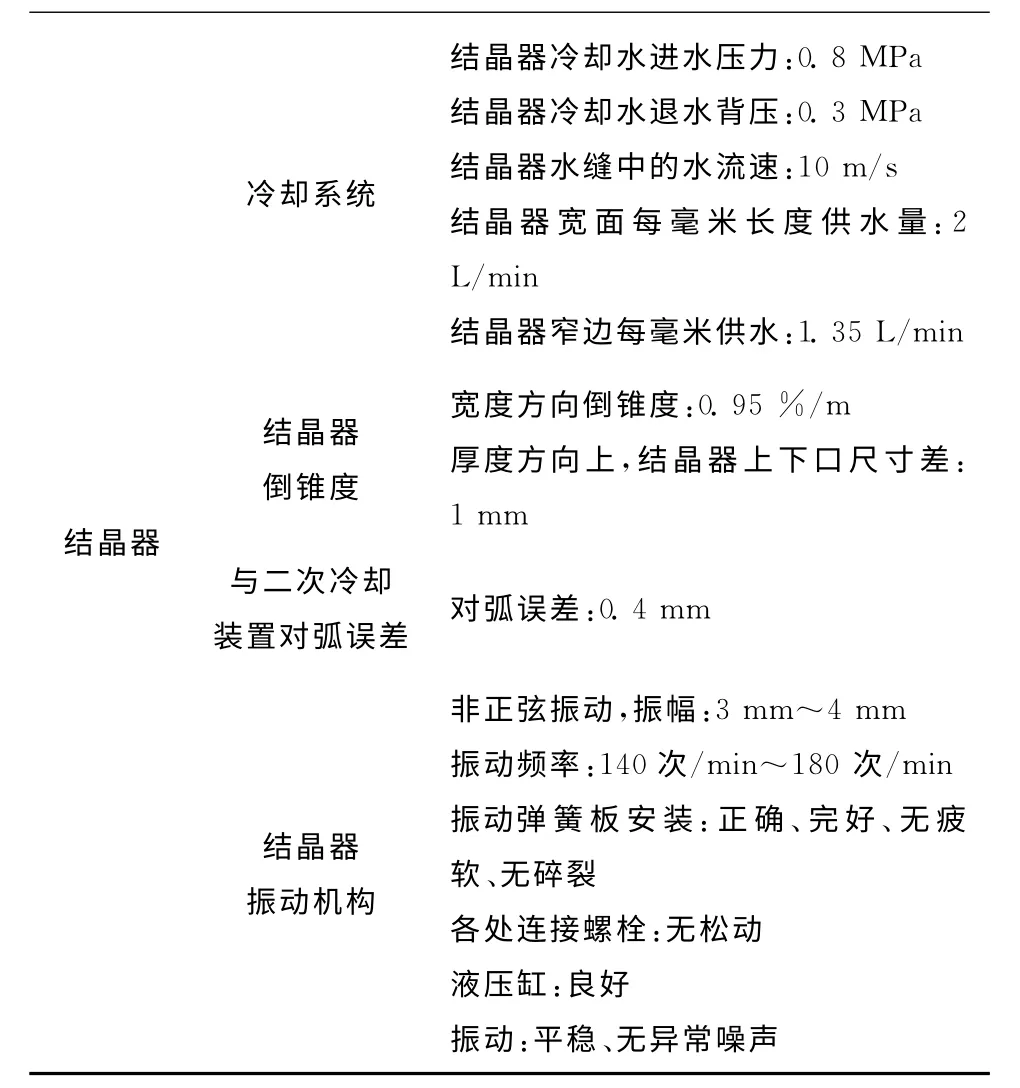

这里给出一个案例场景来说明多方知识主体支持的连铸设备故障诊断过程。该厂一段时间内经常出现铸坯表面缺陷的问题,而钢铁连铸的工艺方面没有问题,且各设备、备件的参数数据均显示正常,超出了MRO 服务商(某设备检修公司)的故障诊断能力,需要就结晶器、辊子等可能的故障源,求助相关的设备/备件修复商等知识主体,进一步深入诊断各个部件,从而定位可能引起故障的原因。其铸坯表面的故障现象呈现横裂纹,深度3mm~4mm,宽度0.5mm 左右,长度30mm~50mm;铸造的钢种为低碳钢,铸坯断面为180mm×1 000mm,拉速为1.2m/min。经过获取连铸厂现场实时状态知识、工艺流程知识及设备/备件制造商的设备检查知识等,得到相关部分的参数数据。这里,将数据整理后,仅列举钢水,结晶器及导辊相关的参数数据,如表3所示。

表3 钢水、结晶器及导辊相关参数数据表

续表3

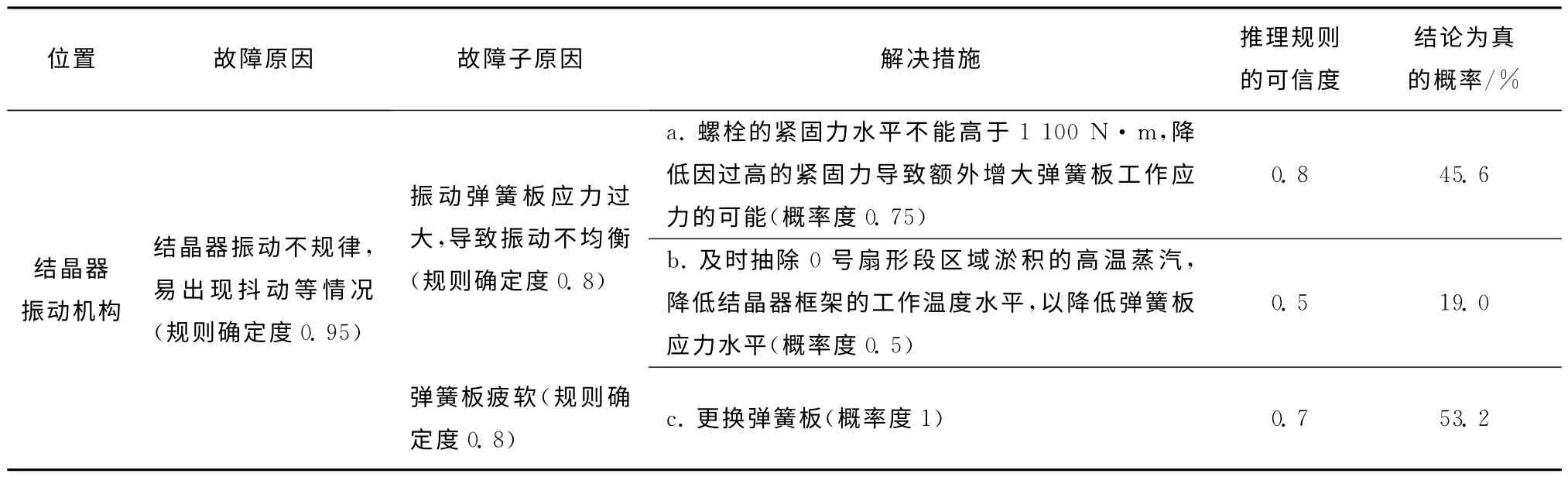

基于上述参数使用MRO 服务提供商的故障诊断规则进行推理,即通过输入其所需的相关生产过程参数,并调用其故障知识本体进行推理,同时根据基于本体可信模型构建的本体可信度计算原型系统,获取相关知识的可信度,最后综合各推理环节的知识可信度,得到某故障原因导致故障现象结论为真的概率,如表4所示。其中,对生产过程中采集的数据、工艺数据,以及通过后来检查时获得的设备相关参数,设定其可信度为1。

表4 故障诊断结论表

依据表4,设备维修人员可首先尝试措施c和措施a;由于措施b为真的可能性相对较低,需在其他两项措施没有解决问题时再进行尝试。

5 结束语

本文首次提出研究构建面向以本体为基本粒度单位的网络环境下知识资源的可信模型,为进一步工作奠定了基础。围绕本体自身可信,研究构建了基于贝叶斯网络的本体自身概念可信子模型和基于本体映射的本体自身语义信息可信子模型;围绕本体全局可信,研究构建了基于推荐的本体全局推荐可信子模型和本体所处环境可信子模型。对多知识主体(包括设备供应商、设备维修商、备件供应商、设备运营商等)协同参与的、连铸设备的故障诊断过程,结合知识可信度进行不确定性推理,提高了故障诊断的效率和效果。在今后的研究中,将进一步基于本文所提出的知识可信模型,构建面向多知识主体协同参与的不确定性推理框架,并将其应用于MRO 故障诊断过程中,以进一步进行验证及算法优化。

[1]ZHANG Qian,ZHANG Xia,WEN Xuezhi,et al.Construction of peer-to-peer multiple-grain trust model[J].Journal of Software,2006,17(1):96-107(in Chinese).[张 骞,张 霞,文学志,等.Peer-to-Peer环境下多粒度Trust模型构造[J].软件学报,2006,17(1):96-107.]

[2]LIU Zheng,ZHANG Yuan,WEN Xuezhi.An efficient trust model for peer-to-peer environment[J].Journal of Northeastern University:Natural Science,2007,28(5):656-659(in Chinese).[刘 铮,张 鸯,文学志.一种有效的Peer-to-Peer环境下的Trust模型[J].东北大学学报:自然科学版,2007,28(5):656-659.]

[3]DOU Wen,WANG Huaimin,JIA Yan,et al.A recommendation-based peer-to-peer trust model[J].Journal of Software,2004,15(4):571-583(in Chinese).[窦 文,王怀民,贾 焰,等.构造基于推荐的Peer-to-Peer环境下的Trust模型[J].软件学报,2004,15(4):571-583.]

[4]KHAMBATTI M,PARTHA D,RYU K D.A role-based trust model for peer-to-peer communities and dynamic coalitions[C]//Proceedings of the 2nd IEEE International Information Assurance Workshop.Washington,D.C.,USA:IEEE Press,2004:141-154.

[5]WANG Y,VASSILEVA J.Bayesian network trust model in peer-to-peer networks[C]//Proceedings of the 2nd International Workshop on Agents and Peer-to-Peer Computing.Berlin,Germany:Springer-Verlag,2004:23-34.

[6]KAMVAR S D,SCHLOSSER M T.EigenRep:reputation management in P2Pnetworks[C]//Proceedings of the 12th International Conference on World Wide Web.New York,N.Y.,USA:ACM Press,2003:123-134.

[7]NAKAJIMA S.Verification of Web service flows with modelchecking techniques[C]//Proceedings of the 1st International Symposium on Cyber Worlds.Washington,D.C.,USA:IEEE Computer Society,2002:378-385.

[8]FOSTER H,UCHITEL S.Model-based verification of Web service compositions[C]//Proceedings of the 18th IEEE International Conference on Automated Software Engineering.Washington,D.C.,USA:IEEE Computer Society,2003:152-161.

[9]KOEHLER J,TIRENNI G,KUMARAN S.From business process model to consistent implementation:a case for formal verification methods[C]//Proceedings of the 6th IEEE International Enterprise Distributed Object Computing Conference.Washington,D.C.,USA:IEEE Computer Society,2002:96-106.

[10]FERRARA A.Web services:a process algebra approach[C]//Proceedings of the 2nd International Conference on Service Oriented Computing.Washington,D.C.,USA:IEEE Computer Society,2004:242-251.

[11]FU X,BULTAN T,SU J.Analysis of interacting BPEL Web services[C]//Proceedings of the 13th International World Wide Web Conference.New York,N.Y.,USA:ACM Press,2004:621-630.

[12]HUTH M,RYAN D M.Logic in computer science:modeling and reasoning about systems[M].Cambridge,UK:Cambridge University Press,2004.

[13]HAMADI R,BENAATALLAH B.A Petri net-based model for Web service composition[C]//Proceedings of the 14th Australasian Database Conference.Adelaide,Australian:Australian Computer Society,2003:191-200.

[14]ZHANG J,CHANG C K.WS-Net:a Petri-net based specification model for Web service[C]//Proceedings of the 2004 IEEE International Conference on Web Services(ICWS 2004).Washington,D.C.,USA:IEEE Computer Society,2004:420-427.

[15]NARAYANAN S,MCLLRAITH A.Simulation,verification and automated composition of Web services[C]//Proceedings of the 11th International World Wide Web Conference.New York,N.Y.,USA:ACM Press,2002:77-88.

[16]ANDONOFF E,BOUZGUENDA L,HANACHI C.Specifying Web workflow services for finding partners in the context of loose inter-organizational workflow[C]//Proceedings of the 3rd International Conference on Business Process Management.Berlin,Germany:Springer-Verlag,2005:120-136.

[17]YAN Chungang,JIANG Changjun,LI Qiyan.The composi tion and analysis of Web service based on Petri net[J].Computer Science,2007,34(2):100-103,124(in Chinese).[闫 春钢,蒋昌俊,李启炎.基于Petri网的Web 服务组合与分析[J].计算机科学,2007,34(2):100-103,124.]

[18]KOSCHMIDER A,MEVIUS M.A Petri net based approach for process model driven deduction of BPEL code[M]//On the Move to Meaningful Internet Systems 2005:OTM 2005 Workshop.Berlin,Germany:Springer-Verlag,2005:495-505.

[19]YI X,KOCHUT J K.A CP-nets-based design and verification framework for Web services composition[C]//Proceedings of IEEE International Conference on Web Services.Washington.D.C.,USA:IEEE Computer Society,2004:756-760.

[20]CHEN Jian,HE Jieyue.A credibility extension to RDF and its applicationfor domain-ontology building[J].Computer Technology and Development,2006,16(1):120-122(in Chinese).[陈 坚,何洁月.RDF可信度扩展在领域本体构建中的应用[J].计算机技术与发展,2006,16(1):120-122.]

[21]SCHMIDT S,STEELE R,DILLON T.DEco arch:trust and reputation aware service brokering architecture in digital ecosystems[C]//Proceedings of IEEE International Conference on Digital Ecosystems and Technologies.Washington,D.C.,USA:IEEE,2007:285-291.

[22]CHANG E,HUSSAIN F,DILLON T S.Trust and reputation for service-oriented environments technologies for building businees intelligence and consumer confidence[M].New York,N.Y.,USA:John Wiley &Sons,2005.

[23]ZHANG Bo,XIANG Yang.Ontology-based semantic trust computation of information[J].Computer Engineering and Applications,2007,43(16):22-25(in Chinese).[张 波,向阳.基于本体的信息语义可信任计算研究[J].计算机工程与应用,2007,43(16):22-25.]

[24]BIZER C,OLDAKOWSKI R.Using context-and contentbased trust policies on the semantic Web[C]//Proceedings of the 13th International World Wide Web Conference on Alternate Track Papers &Posters.New York,N.Y.,USA:ACM,2004:228-229.

[25]LIU Y,ANNE H,ZENG L.QoS computatuion and policing in dynamic Web service selection[C]//Proceedings of the 13th International Conference on World Wide Web(WWW 2004).New York,N.Y.,USA:ACM Press,2004:66-73.

[26]AGGARWAL R,VERMA K,MILLER J,et al.Constraint driven Web service composition in METEOR-S[C]//Proceedings of 2004IEEE International Conference on Service Computing.Washington,D.C.,USA:IEEE Computer Society,2004:23-30.

[27]CASATI F,ILNICKI S,JIN L,et al.eFlow:aplatform for developing and managing composition e-services[R].Palo Alto,Cal.,USA:HP Laboratories,2000.

[28]CARDOSO J,SHETH A,MILLER J,et al.Quality of service for workflows and Web service processes[J].Journal of Web Semantics,2004,1(3):281-308.

[29]BENATALLAH B,DUMAS M,SHENG Q,et al.Declarative composition and peer-to-peer provisioning of dynamic Web services[C]//Proceedibngs of the 18th International Conference on Data Engineering.Washington,D.C.,USA:IEEE Computer Society,2002:297-308.

[30]HUANG Xiaoqing,XIA Anbang.Semantics Web service composition evaluation model oriented to ontology[J].Computer Integrated Manufacturing Systems,2009,15(1):53-62(in Chinese).[黄小庆,夏安邦.面向本体的语义服务组合评价模型研究[J].计算机集成制造系统,2009,15(1):53-62.]

[31]ZENG L,BENATALLAN B,NGU H H A,et al.QoS-aware middleware for Web services composition[J].IEEE Transactions on Software Engineering,2004,30(4):311-327.

[32]KOEHLER J,TIRENNI G,KUMARAN S.From business process model to consistent implementation:a case for formal verification methods[C]//Proceedings of the 6th IEEE International Enterprise Distributed Object Computing Conference.Washington,D.C.,USA:IEEE Computer Society,2002:96-106.

[33]FERRARA A.Web services:a process algebra approach[C]//Proceedings of the 2nd International Conference on Service Oriented Computing.Washington,D.C.,USA:IEEE Computer Society,2004:242-251.

[34]FU X,BULTAN T,SU J.Analysis of interacting BPEL Web services[C]//Proceedings of the 13th International Conference on World Wide Web.New York,N.Y.,USA:ACM Press,2004:621-630.

[35]HUTH M,RYAN D M.Logic in computer science:modeling and reasoning about systems[M].Cambridge,UK:Cambridge University Press,2004.

[36]HAMADI R,BENAATALLAH B.A Petri net-based model for Web service composition[C]//Proceedings of the 14th Australasian Database Conference.Adelaide,Australian:Australian Computer Society,2003:191-200.

[37]NARAYANAN S,MCLLRAITH A.Simulation,verification and automated composition of Web services[C]//Proceedings of the 11th International Conference on World Wide Web.New York,N.Y.,USA:ACM Press,2002:77-88.

[38]ANDONOFF E,BOUZGUENDA L,HANACHI C.Specifying Web workflow services for finding partners in the context of loose inter-organizational workflow[C]//Proceedings of the 3rd International Conference on Business Process Management.Berlin,Germany:Springer-Verlag,2005:120-136.

[39]G′OMEZ-P′eEREZ A.Some ideas and examples to evaluate ontologies[C]//Proceedings of the 11th Conference on Artificial Intelligence for Applications.Washington,D.C.,USA:IEEE,1995.

[40]SUPEKAR K,PATEL C,LEE Y.Characterizing quality of knowledge on semantic Web[C]//Proceedings of AAAI Florida AI Research Symposium.Menlo Park,Cal.,USA:AAAI Press,2004.

[41]G′OMEZ-P′EREZ A.From knowledge based systems to knowledge sharing technology:evaluation and assessment[R].Stanford,Cal.,USA:Stanford University,1994.

[42]SURE Y,ERDMANN M,ANGELE J,et al.OntoEdit:collaborative ontology engineering for the semantic Web[C]//Proceedings of the International Conference on Semantic Web 2002.Berlin,Germany:Springer-Verlag,2002.

[43]FERNANDEZ-LOPEZ M,GÓMEZ-PÉREZ A.The integration of onto clean in WebODE[EB/OL].[2013-07-21].http://ceur-ws.org/Vol-62/EON2002_Lopez.pdf.

[44]STAAB S,STUDER R.Handbook on ontologies[M].Berlin,Germany:Springer-Verlag,2004:255-258.

- 计算机集成制造系统的其它文章

- 产品多意象造型进化设计

- 考虑缺陷因素的角接触球轴承七自由度动力学模型